四.部署node节点

4.1 所有node节点部署 docker引擎

#所有 node 节点部署docker引擎

#安装依赖包

yum install -y yum-utils device-mapper-persistent-data lvm2

#设置阿里云镜像源

yum-config-manager --add-repo https://mirrors.aliyun.com/docker-ce/linux/centos/docker-

ce.repo

#安装 docker-ce

yum install -y docker-ce docker-ce-cli containerd.io

systemctl start docker.service #启动docker

systemctl enable docker.service #设置为开机自启

4.2 部署 Worker Node 组件

#---------------1、在所有 node 节点上操作-----------------

#创建kubernetes工作目录,并创建四个子目录cfg、bin、ssl、logs。cfg用于存放配置文件,bin用于存

放执行文件,ssl用于存放证书文件,logs用于存放日志文件

mkdir -p /opt/kubernetes/{bin,cfg,ssl,logs}

#上传 node.zip 到 /opt 目录中,解压 node.zip 压缩包,获得kubelet.sh、proxy.sh

cd /opt/

unzip node.zip

chmod +x kubelet.sh proxy.sh #为两个脚本文件增加执行权限

#--------------2、在 master01 节点上操作----------------

#把 kubelet、kube-proxy 拷贝到两个node 节点

cd /opt/k8s/kubernetes/server/bin

scp kubelet kube-proxy root@192.168.126.28:/opt/kubernetes/bin/

scp kubelet kube-proxy root@192.168.126.29:/opt/kubernetes/bin/

#创建/opt/k8s/kubeconfig 目录,上传 kubeconfig.sh 文件到该目录中,生成 kubeconfig 的配置文件。

#kubeconfig文件包含集群参数(CA证书、API Server 地址),客户端参数(上面生成的证书和私钥),集群context上下文参数(集群名称、用户名)。Kubenetes组件(如kubelet、 kube-proxy) 通过启动时指定不同的kubeconfig 文件可以切换到不同的集群,连接到apiserver

mkdir /opt/k8s/kubeconfig

cd /opt/k8s/kubeconfig

上传kubeconfig.sh到 /opt/k8s/kubeconfig

chmod +x kubeconfig.sh

./kubeconfig.sh 192.168.126.27 /opt/k8s/k8s-cert/ #运行脚本,生成 kubeconfig 的配置文件。脚本后面跟的参数是 master01的IP、证书目录

#把配置文件bootstrap.kubeconfig、kube-proxy.kubeconfig拷贝到node节点

scp bootstrap.kubeconfig kube-proxy.kubeconfig root@192.168.126.28:/opt/kubernetes/cfg/

scp bootstrap.kubeconfig kube-proxy.kubeconfig root@192.168.126.29:/opt/kubernetes/cfg/

#RBAC授权,使用户 kubelet-bootstrap 能够有权限发起 CSR 请求

kubectl create clusterrolebinding kubelet-bootstrap --clusterrole=system:node-bootstrapper --user=kubelet-bootstrap

#CSR 请求就是kublet向APIserver请求证书的操作

#若执行失败,可先给kubectl绑定默认cluster-admin管理员集群角色,授权集群操作权限

kubectl create clusterrolebinding cluster-system-anonymous --clusterrole=cluster-admin --user=system:anonymous

----------------------- 虚线内是注释 -------------------------------------------------

kubelet 采用 TLS Bootstrapping 机制,自动完成到 kube-apiserver 的注册,在 node 节点量较大或者后期自动扩容时非常有用。

Master apiserver 启用 TLS 认证后,node 节点 kubelet 组件想要加入集群,必须使用CA签发的有效证书才能与 apiserver 通信,当 node 节点很多时,签署证书是一件很繁琐的事情。因此 Kubernetes 引入了 TLS bootstraping 机制来自动颁发客户端证书,kubelet 会以一个低权限用户自动向 apiserver 申请证书,kubelet 的证书由 apiserver 动态签署。

kubelet 首次启动通过加载 bootstrap.kubeconfig 中的用户 Token 和 apiserver CA 证书发起首次 CSR 请求,这个 Token 被预先内置在 apiserver 节点的 token.csv 中,其身份为 kubelet-bootstrap 用户和 system:kubelet-bootstrap 用户组;想要首次 CSR 请求能成功(即不会被 apiserver 401 拒绝),则需要先创建一个 ClusterRoleBinding,将 kubelet-bootstrap 用户和 system:node-bootstrapper 内置 ClusterRole 绑定(通过 kubectl get clusterroles 可查询),使其能够发起 CSR 认证请求。

TLS bootstrapping 时的证书实际是由 kube-controller-manager 组件来签署的,也就是说证书有效期是 kube-controller-manager 组件控制的;kube-controller-manager 组件提供了一个 --experimental-cluster-signing-duration 参数来设置签署的证书有效时间;默认为 8760h0m0s,将其改为 87600h0m0s,即 10 年后再进行 TLS bootstrapping 签署证书即可。

也就是说 kubelet 首次访问 API Server 时,是使用 token 做认证,通过后,Controller Manager 会为 kubelet 生成一个证书,以后的访问都是用证书做认证了。

------------------------------------------------------------------------------------

#---------------3、在所有node节点上操作,启动kubelet服务-------------------

#node01节点执行kubelet.sh脚本文件,启动 kubelet 服务,位置参数1为node01的ip地址。

cd /opt/

./kubelet.sh 192.168.126.28

ps aux | grep kubelet

#node02节点执行kubelet.sh脚本文件,启动 kubelet 服务,位置参数1为node02的ip地址。

cd /opt/

./kubelet.sh 192.168.126.29

ps aux | grep kubelet

#-----------------4、在 master01 节点上操作,通过 CSR 请求----------------

#检查到 node01节点和node02节点的 kubelet 发起的 CSR 请求,Pending 表示等待集群给该节点签发证书

[root@master01 opt]# kubectl get csr

NAME AGE SIGNERNAME REQUESTOR CONDITION

node-csr-LK1DMtjaOO88PCLOzVyeLxyreXQJ4q3cIrYeZ5dmSsQ 5m31s kubernetes.io/kube-apiserver-client-kubelet kubelet-bootstrap Pending

#通过node01节点kubelet的 CSR 请求

[root@master01 opt]# kubectl certificate approve node-csr-LK1DMtjaOO88PCLOzVyeLxyreXQJ4q3cIrYeZ5dmSsQ

#Approved,Issued 表示已授权 CSR 请求并签发证书

[root@master01 opt]# kubectl get csr

NAME AGE SIGNERNAME REQUESTOR CONDITION

node-csr-LK1DMtjaOO88PCLOzVyeLxyreXQJ4q3cIrYeZ5dmSsQ 9m20s kubernetes.io/kube-apiserver-client-kubelet kubelet-bootstrap Approved,Issued

#查看节点,由于网络插件还没有部署,节点会没有准备就绪 NotReady

[root@master01 opt]# kubectl get node

NAME STATUS ROLES AGE VERSION

192.168.126.28 NotReady <none> 2m52s v1.20.15

#--------------------5、在所有 node01 节点上操作,启动kube-proxy服务----------------------

##node01节点操作,加载 ip_vs 模块,启动kube-proxy服务

#加载 ip_vs 模块

加载ip_vs模块

for i in $(ls /usr/lib/modules/$(uname -r)/kernel/net/netfilter/ipvs | awk -F. '{print $1}')

> do

> echo $i

> modprobe $i

> done

cat /proc/net/ip_vs

#运行脚本,启动kube-proxy服务

cd /opt/

./proxy.sh 192.168.126.28

ps aux | grep kube-proxy

##node02节点操作:先执行自动批准CSR请求,后就不用再去执行手动添加证书

其他操作与node1一样

#自动批准CSR请求

kubectl create clusterrolebinding node-autoapprove-bootstrap --clusterrole=system:certificates.k8s.io:certificatesigningrequests:nodeclient --user=kubelet-bootstrap

kubectl create clusterrolebinding node-autoapprove-certificate-rotation --clusterrole=system:certificates.k8s.io:certificatesigningrequests:selfnodeclient --user=kubelet-bootstrap

把node01 opt/下kubelet.sh proxy.sh 复制到node2

scp kubelet.sh proxy.sh root@192.168.126.29:/opt

#在node2上操作运行脚本,启动kube-proxy服务

cd /opt

./kubelet.sh 192.168.126.29

ps aux | grep kubelet

ls kubernetes/ssl 会发现证书已经自动生成

加载ip_vs模块

for i in $(ls /usr/lib/modules/$(uname -r)/kernel/net/netfilter/ipvs | awk -F. '{print $1}')

> do

> echo $i

> modprobe $i

> done

cat /proc/net/ip_vs

./proxy.sh 192.168.126.29

ps aux | grep kube-proxy

再回master01

kubectl get node

NAME STATUS ROLES AGE VERSION

192.168.126.28 NotReady <none> 29m v1.20.15

192.168.126.29 NotReady <none> 82s v1.20.15

附录1:kubeconfig.sh

#!/bin/bash

#example: kubeconfig.sh 192.168.126.27 /opt/k8s/k8s-cert/

#脚本后面跟的第一个位置参数是:master01的IP,第二个位置参数是:证书目录。

#创建bootstrap.kubeconfig文件

#该文件中内置了 token.csv 中用户的 Token,以及 apiserver CA 证书;kubelet 首次启动会加载此文件,使用 apiserver CA 证书建立与 apiserver 的 TLS 通讯,使用其中的用户 Token 作为身份标识向 apiserver 发起 CSR 请求

BOOTSTRAP_TOKEN=$(awk -F ',' '{print $1}' /opt/kubernetes/cfg/token.csv)

APISERVER=$1

SSL_DIR=$2

export KUBE_APISERVER="https://$APISERVER:6443"

# 设置集群参数

kubectl config set-cluster kubernetes \

--certificate-authority=$SSL_DIR/ca.pem \

--embed-certs=true \

--server=${KUBE_APISERVER} \

--kubeconfig=bootstrap.kubeconfig

#--embed-certs=true:表示将ca.pem证书写入到生成的bootstrap.kubeconfig文件中

# 设置客户端认证参数,kubelet 使用 bootstrap token 认证

kubectl config set-credentials kubelet-bootstrap \

--token=${BOOTSTRAP_TOKEN} \

--kubeconfig=bootstrap.kubeconfig

# 设置上下文参数

kubectl config set-context default \

--cluster=kubernetes \

--user=kubelet-bootstrap \

--kubeconfig=bootstrap.kubeconfig

# 使用上下文参数生成 bootstrap.kubeconfig 文件

kubectl config use-context default --kubeconfig=bootstrap.kubeconfig

#----------------------

#创建kube-proxy.kubeconfig文件

# 设置集群参数

kubectl config set-cluster kubernetes \

--certificate-authority=$SSL_DIR/ca.pem \

--embed-certs=true \

--server=${KUBE_APISERVER} \

--kubeconfig=kube-proxy.kubeconfig

# 设置客户端认证参数,kube-proxy 使用 TLS 证书认证

kubectl config set-credentials kube-proxy \

--client-certificate=$SSL_DIR/kube-proxy.pem \

--client-key=$SSL_DIR/kube-proxy-key.pem \

--embed-certs=true \

--kubeconfig=kube-proxy.kubeconfig

# 设置上下文参数

kubectl config set-context default \

--cluster=kubernetes \

--user=kube-proxy \

--kubeconfig=kube-proxy.kubeconfig

# 使用上下文参数生成 kube-proxy.kubeconfig 文件

kubectl config use-context default --kubeconfig=kube-proxy.kubeconfig附录2:kubelet.sh

#!/bin/bash

NODE_ADDRESS=$1

DNS_SERVER_IP=${2:-"10.0.0.2"}

#创建 kubelet 启动参数配置文件

cat >/opt/kubernetes/cfg/kubelet <<EOF

KUBELET_OPTS="--logtostderr=false \

--v=2 \

--log-dir=/opt/kubernetes/logs \

--hostname-override=${NODE_ADDRESS} \

--network-plugin=cni \

--kubeconfig=/opt/kubernetes/cfg/kubelet.kubeconfig \

--bootstrap-kubeconfig=/opt/kubernetes/cfg/bootstrap.kubeconfig \

--config=/opt/kubernetes/cfg/kubelet.config \

--cert-dir=/opt/kubernetes/ssl \

--pod-infra-container-image=registry.cn-hangzhou.aliyuncs.com/google-containers/pause-amd64:3.0"

EOF

#--hostname-override:指定kubelet节点在集群中显示的主机名或IP地址,默认使用主机hostname;kube-proxy和kubelet的此项参数设置必须完全一致

#--network-plugin:启用CNI

#--kubeconfig:指定kubelet.kubeconfig文件位置,当前为空路径,会自动生成,用于如何连接到apiserver,里面含有kubelet证书,master授权完成后会在node节点上生成 kubelet.kubeconfig 文件

#--bootstrap-kubeconfig:指定连接 apiserver 的 bootstrap.kubeconfig 文件

#--config:指定kubelet配置文件的路径,启动kubelet时将从此文件加载其配置

#--cert-dir:指定master颁发的kubelet证书生成目录

#--pod-infra-container-image:指定Pod基础容器(Pause容器)的镜像。Pod启动的时候都会启动一个这样的容器,每个pod之间相互通信需要Pause的支持,启动Pause需要Pause基础镜像

#----------------------

#创建kubelet配置文件(该文件实际上就是一个yml文件,语法非常严格,不能出现tab键,冒号后面必须要有空格,每行结尾也不能有空格)

cat >/opt/kubernetes/cfg/kubelet.config <<EOF

kind: KubeletConfiguration

apiVersion: kubelet.config.k8s.io/v1beta1

address: ${NODE_ADDRESS}

port: 10250

readOnlyPort: 10255

cgroupDriver: cgroupfs

clusterDNS:

- ${DNS_SERVER_IP}

clusterDomain: cluster.local

failSwapOn: false

authentication:

anonymous:

enabled: false

webhook:

cacheTTL: 2m0s

enabled: true

x509:

clientCAFile: /opt/kubernetes/ssl/ca.pem

authorization:

mode: Webhook

webhook:

cacheAuthorizedTTL: 5m0s

cacheUnauthorizedTTL: 30s

evictionHard:

imagefs.available: 15%

memory.available: 100Mi

nodefs.available: 10%

nodefs.inodesFree: 5%

maxOpenFiles: 1000000

maxPods: 110

EOF

#PS:当命令行参数与此配置文件(kubelet.config)有相同的值时,就会覆盖配置文件中的该值。

#----------------------

#创建 kubelet.service 服务管理文件

cat >/usr/lib/systemd/system/kubelet.service <<EOF

[Unit]

Description=Kubernetes Kubelet

After=docker.service

Requires=docker.service

[Service]

EnvironmentFile=/opt/kubernetes/cfg/kubelet

ExecStart=/opt/kubernetes/bin/kubelet $KUBELET_OPTS

Restart=on-failure

KillMode=process

[Install]

WantedBy=multi-user.target

EOF

systemctl daemon-reload

systemctl enable kubelet

systemctl restart kubelet附录3:proxy.sh

#!/bin/bash

#example:proxy.sh 192.168.126.28

#脚本后跟的位置参数1是node节点的IP地址。

NODE_ADDRESS=$1

#创建 kube-proxy 启动参数配置文件

cat >/opt/kubernetes/cfg/kube-proxy <<EOF

KUBE_PROXY_OPTS="--logtostderr=true \

--v=4 \

--hostname-override=${NODE_ADDRESS} \

--cluster-cidr=172.17.0.0/16 \

--proxy-mode=ipvs \

--kubeconfig=/opt/kubernetes/cfg/kube-proxy.kubeconfig"

EOF

#--hostnameOverride: 参数值必须与 kubelet 的值一致,否则 kube-proxy 启动后会找>不到该 Node,从而不会创建任何 ipvs 规则

#--cluster-cidr:指定 Pod 网络使用的聚合网段,Pod 使用的网段和 apiserver 中指定的 service 的 cluster ip 网段不是同一个网段。 kube-proxy 根据 --cluster-cidr 判断集群内部和外部流量,指定 --cluster-cidr 选项后 kube-proxy 才会对访问 Service IP 的请求做 SNAT,即来自非 Pod 网络的流量被当成外部流量,访问 Service 时需要做 SNAT。

#--proxy-mode:指定流量调度模式为ipvs模式,可添加--ipvs-scheduler选项指定ipvs调度算法(rr|wrr|lc|wlc|lblc|lblcr|dh|sh|sed|nq)

#--kubeconfig: 指定连接 apiserver 的 kubeconfig 文件

#----------------------

#创建 kube-proxy.service 服务管理文件

cat >/usr/lib/systemd/system/kube-proxy.service <<EOF

[Unit]

Description=Kubernetes Proxy

After=network.target

[Service]

EnvironmentFile=-/opt/kubernetes/cfg/kube-proxy

ExecStart=/opt/kubernetes/bin/kube-proxy $KUBE_PROXY_OPTS

Restart=on-failure

[Install]

WantedBy=multi-user.target

EOF

systemctl daemon-reload

systemctl enable kube-proxy

systemctl restart kube-proxy4.3 部署CNI网络组件

网络插件主要两种:Flannel、Calico。安装其中任意一个即可。

我们这里使用Flannel

K8S 中 Pod 网络通信:

●Pod 内容器与容器之间的通信

在同一个 Pod 内的容器(Pod 内的容器是不会跨宿主机的)共享同一个网络命令空间,相当于它们在同一台机器上一样,可以用 localhost 地址访问彼此的端口。

●同一个 Node 内 Pod 之间的通信

每个 Pod 都有一个真实的全局 IP 地址,同一个 Node 内的不同 Pod 之间可以直接采用对方 Pod 的 IP 地址进行通信,Pod1 与 Pod2 都是通过 Veth 连接到同一个 docker0 网桥,网段相同,所以它们之间可以直接通信。

●不同 Node 上 Pod 之间的通信

Pod 地址与 docker0 在同一网段,docker0 网段与宿主机网卡是两个不同的网段,且不同 Node 之间的通信只能通过宿主机的物理网卡进行。

要想实现不同 Node 上 Pod 之间的通信,就必须想办法通过主机的物理网卡 IP 地址进行寻址和通信。因此要满足两个条件:Pod 的 IP 不能冲突;将 Pod 的 IP 和所在的 Node 的 IP 关联起来,通过这个关联让不同 Node 上 Pod 之间直接通过内网 IP 地址通信。

Overlay Network:

叠加网络,在二层或者三层基础网络上叠加的一种虚拟网络技术模式,该网络中的主机通过虚拟链路隧道连接起来(类似于VPN)。

VXLAN:

将源数据包封装到UDP中,并使用基础网络的IP/MAC作为外层报文头进行封装,然后在以太网上传输,到达目的地后由隧道端点解封装并将数据发送给目标地址。

Flannel:

Flannel 的功能是让集群中的不同节点主机创建的 Docker 容器都具有全集群唯一的虚拟 IP 地址。

Flannel 是 Overlay 网络的一种,也是将 TCP 源数据包封装在另一种网络包里面进行路由转发和通信,目前支持 udp、vxlan、 host-GW 3种数据转发方式。

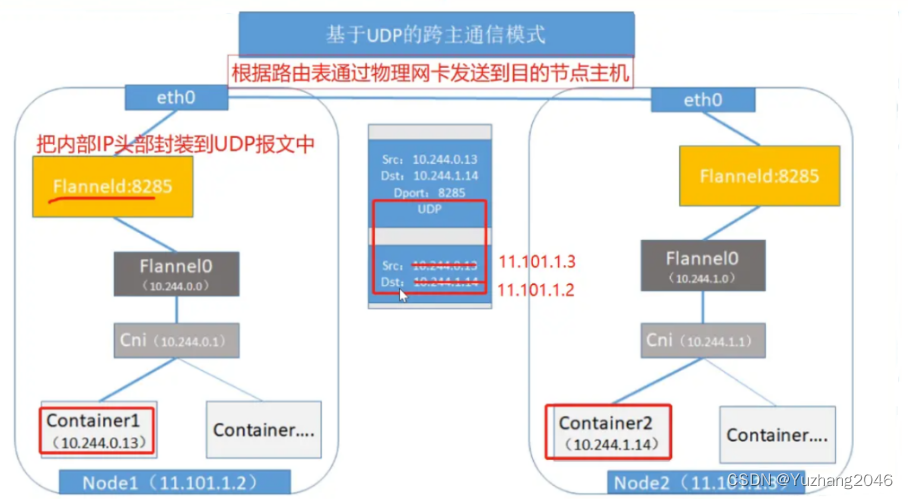

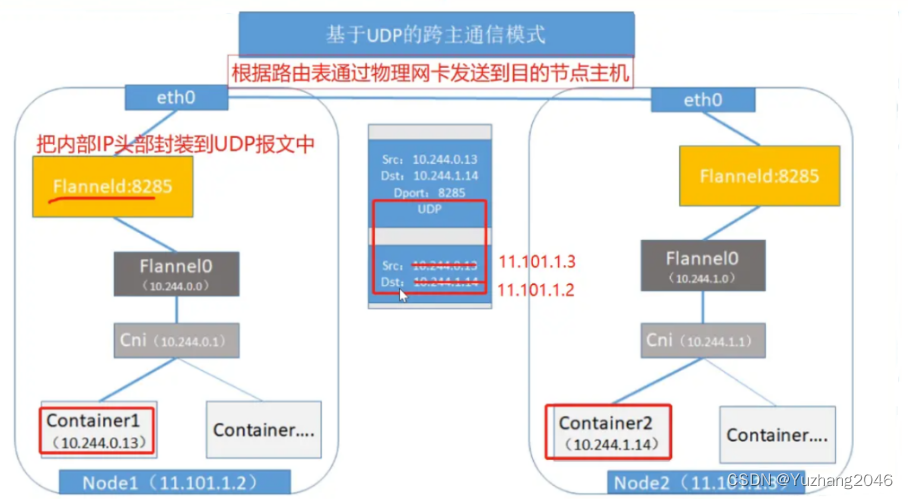

Flannel udp 模式的工作原理:

数据从 node01 上 Pod 的源容器中发出后,经由所在主机的 docker0 虚拟网卡转发到 flannel.1 虚拟网卡,flanneld 服务监听在 flannel.1 虚拟网卡的另外一端。

Flannel 通过 Etcd 服务维护了一张节点间的路由表。源主机 node01 的 flanneld 服务将原本的数据内容封装到 UDP 中后根据自己的路由表通过物理网卡投递给目的节点 node02 的 flanneld 服务,数据到达以后被解包,然后直接进入目的节点的 flannel.1 虚拟网卡,之后被转发到目的主机的 docker0 虚拟网卡,最后就像本机容器通信一样由 docker0 转发到目标容器。

#ETCD 之 Flannel 提供说明:

存储管理Flannel可分配的IP地址段资源

监控 ETCD 中每个 Pod 的实际地址,并在内存中建立维护 Pod 节点路由表

由于 udp 模式是在用户态做转发,会多一次报文隧道封装,因此性能上会比在内核态做转发的 vxlan 模式差。

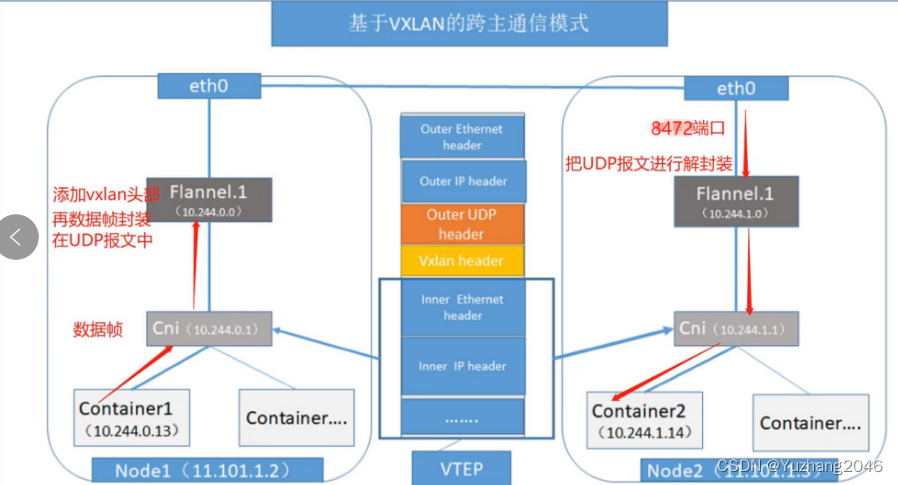

vxlan 模式:

vxlan 是一种overlay(虚拟隧道通信)技术,通过三层网络搭建虚拟的二层网络,跟 udp 模式具体实现不太一样:

(1)udp模式是在用户态实现的,数据会先经过tun网卡,到应用程序,应用程序再做隧道封装,再进一次内核协议栈,而vxlan是在内核当中实现的,只经过一次协议栈,在协议栈内就把vxlan包组装好

(2)udp模式的tun网卡是三层转发,使用tun是在物理网络之上构建三层网络,属于ip in udp,vxlan模式是二层实现, overlay是二层帧,属于mac in udp

(3)vxlan由于采用mac in udp的方式,所以实现起来会涉及mac地址学习,arp广播等二层知识,udp模式主要关注路由

Flannel vxlan 模式的工作原理:

vxlan在内核当中实现,当数据包使用vxlan设备发送数据时,会打上vlxan的头部信息,在发送出去,对端解包,flannel.1网卡把原始报文发送到目的服务器。

UDP和VXLAN的区别

由于UDP模式是在用户态做转发(即基于应用进行转发,由应用程序进行封装和解封装),会多一次报文隧道封装,因此性能上会比在内核态做转发的VXLAN模式差。

UDP和VXLAN的区别:

-

UDP基于应用程序进行转发,由应用程序进行封装和解封装;VXLAN由内核进行封装和解封装,内核效率比应用程序要高,所以VXLAN比UDP要快。

-

UDP是数据包,VXLAN是数据帧。

-

UDP的网卡Flannel0,VXLAN的网卡Flannel.1。

部署Flannel

//在 node01 节点上操作

cd /opt/

mkdir flannel

#上传 cni-plugins-linux-amd64-v1.3.0.tgz 和 flannel.tar 到 /opt 目录中

unzip flannel-v0.21.5.zip

[root@node01 flannel]# ls

cni-plugins-linux-amd64-v1.3.0.tgz flannel-v0.21.5.zip

flannel-cni-plugin.tar kube-flannel.yml

flannel.tar

docker load -i flannel.tar

docker load -i flannel-cni-plugin.tar

mkdir -p/opt/cni/bin

tar xf cni-plugins-linux-amd64-v1.3.0.tgz -C /opt/cni/bin/

[root@node01 opt]# scp -r cni/ flannel/ root@192.168.126.29:/opt #发送到node2

[root@node01 flannel]# scp kube-flannel.yml root@192.168.126.27:/opt/k8s #发送到master01

在node2上操作

[root@node02 opt]# ls

cni containerd etcd flannel kubelet.sh kubernetes proxy.sh rh

[root@node02 opt]# cd flannel/

[root@node02 flannel]# ls

cni-plugins-linux-amd64-v1.3.0.tgz flannel-v0.21.5.zip

flannel-cni-plugin.tar kube-flannel.yml

flannel.tar

docker load -i flannel.tar

docker load -i flannel-cni-plugin.tar

//在 master01 节点上操作

[root@master01 opt]# cd k8s/

[root@master01 k8s]# ls

admin.sh k8s-cert

apiserver.sh kubeconfig

controller-manager.sh kube-flannel.yml

etcd-cert kubernetes

etcd.sh kubernetes-server-linux-amd64.tar.gz

etcd-v3.4.26-linux-amd64 master.zip

etcd-v3.4.26-linux-amd64.tar.gz scheduler.sh

[root@master01 k8s]# kubectl get node

NAME STATUS ROLES AGE VERSION

192.168.126.28 NotReady <none> 126m v1.20.15

192.168.126.29 NotReady <none> 98m v1.20.15

[root@master01 k8s]# kubectl apply -f kube-flannel.yml

[root@master01 k8s]# kubectl get pods -A

NAMESPACE NAME READY STATUS RESTARTS AGE

kube-flannel kube-flannel-ds-qh8d7 1/1 Running 0 22s

kube-flannel kube-flannel-ds-tbfkj 1/1 Running 0 22s

[root@master01 k8s]# kubectl get node

NAME STATUS ROLES AGE VERSION

192.168.126.28 Ready <none> 127m v1.20.15

192.168.126.29 Ready <none> 99m v1.20.15

#至此,单master节点k8s集群就部署成功了4.4 部署 CoreDNS

CoreDNS:可以为集群中的 service 资源创建一个域名与 IP 的对应关系解析。

service发现是k8s中的一个重要机制,其基本功能为:在集群内通过服务名对服务进行访问,即需要完成从服务名到ClusterIP的解析。

k8s主要有两种service发现机制:环境变量和DNS。没有DNS服务的时候,k8s会采用环境变量的形式,但一旦有多个service,环境变量会变复杂,为解决该问题,我们使用DNS服务。

#---------------1、在所有 node 节点上操作-----------------

#上传 coredns.tar 到 /opt 目录中,之后导入镜像

cd /opt

docker load -i coredns.tar

#---------------2、在 master01 节点上操作-----------------

#上传 coredns.yaml 文件到 /opt/k8s 目录中,部署 CoreDNS

cd /opt/k8s

#通过coredns.yaml资源清单,使用kubectl apply创建该pod,-f指定清单文件

kubectl apply -f coredns.yaml

#等待1~2分钟,查看pod状态,-n指定命名空间,默认是default命名空间。coredns是Running状态就OK了。

kubectl get pods -n kube-system

NAME READY STATUS RESTARTS AGE

coredns-6954c77b9b-r4lc6 1/1 Running 0 2m12s

#DNS 解析测试

kubectl run -it --rm dns-test --image=busybox:1.28.4 sh

If you don't see a command prompt, try pressing enter.

/ # nslookup kubernetes

Server: 10.0.0.2

Address 1: 10.0.0.2 kube-dns.kube-system.svc.cluster.local

Name: kubernetes

Address 1: 10.0.0.1 kubernetes.default.svc.cluster.local五、CNI网络插件介绍

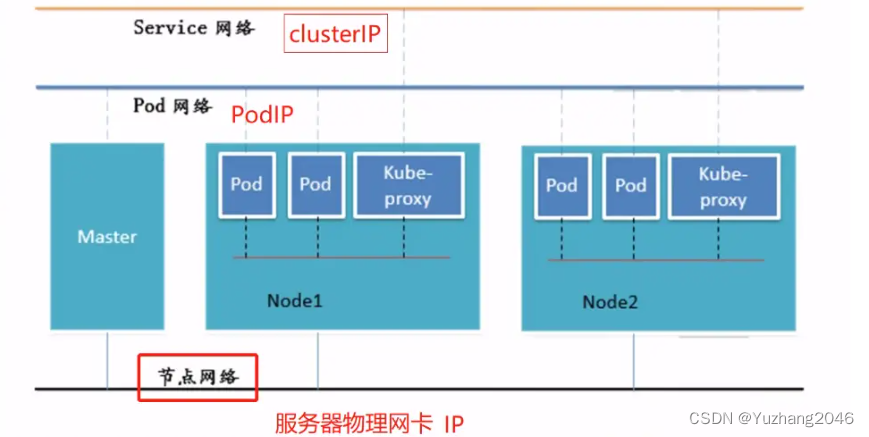

5.1 Kubernetes的三种网络

K8S 中 Pod 网络通信:

(1)Pod 内容器与容器之间的通信

在同一个 Pod 内的容器(Pod 内的容器是不会跨宿主机的)共享同一个网络命令空间,相当于它们在同一台机器上一样,可以用 localhost 地址访问彼此的端口。

(2)同一个 Node 内 Pod 之间的通信

每个 Pod 都有一个真实的全局 IP 地址,同一个 Node 内的不同 Pod 之间可以直接采用对方 Pod 的 IP 地址进行通信,Pod1 与 Pod2 都是通过 Veth 连接到同一个 docker0 网桥,网段相同,所以它们之间可以直接通信。

(3)不同 Node 上 Pod 之间的通信

Pod 地址与 docker0 在同一网段,docker0 网段与宿主机网卡是两个不同的网段,且不同 Node 之间的通信只能通过宿主机的物理网卡进行。

要想实现不同 Node 上 Pod 之间的通信,就必须想办法通过主机的物理网卡 IP 地址进行寻址和通信。因此要满足两个条件:Pod 的 IP 不能冲突;将 Pod 的 IP 和所在的 Node 的 IP 关联起来,通过这个关联让不同 Node 上 Pod 之间直接通过内网 IP 地址通信。

Overlay Network:

叠加网络,在二层或者三层基础网络上叠加的一种虚拟网络技术模式,该网络中的主机通过虚拟链路隧道连接起来(类似于VPN)。

VXLAN:

将源数据包封装到UDP中,并使用基础网络的IP/MAC作为外层报文头进行封装,然后在以太网上传输,到达目的地后由隧道端点解封装并将数据发送给目标地址。

5.2 Calico 插件

5.2.1 k8s组网方案对比

1)flannel 方案:

需要在每个节点_上把发向容器的数据包进行封装后,再用隧道将封装后的数据包发送到运行着目标Pod的node节点上。目标node节点再负责去掉封装,将去除封装的数据包发送到目标Pod上。数据通信性能则大受影响。

2)calico方案:

Calico不使用隧道或NAT来实现转发,而是把Host当作Internet中的路由器,使用BGP同步路由,并使用iptables来做安全访问策略,完成跨Host转发来。

采用直接路由的方式,这种方式性能损耗最低,不需要修改报文数据,但是如果网络比较复杂场景下,路由表会很复杂,对运维同事提出了较高的要求。

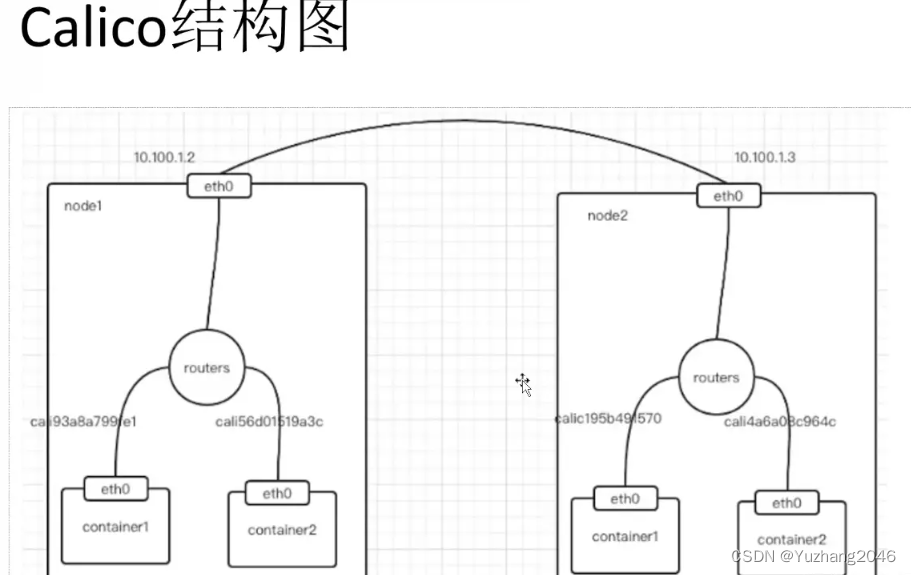

5.2.2 Calico的组成和工作原理

基于三层路由表进行转发,不需要封装和解封装。

Calico主要由三个部分组成:

- Calico CNI插件:主要负责与kubernetes对接,供kubelet 调用使用。

- Felix:负责维护宿主机上的路由规则、FIB转发信息库等。

- BIRD:负责分发路由规则,类似路由器。

- Confd:配置管理组件。

Calico工作原理:

- Calico是通过路由表来维护每个pod的通信。

- Calico 的CNI插件会为每个容器设置一个 veth pair设备,然后把另一端接入到宿主机网络空间,由于没有网桥,CNI插件还需要在宿主机上为每个容器的veth pair设备配置一条路由规则,用于接收传入的IP包。

- 有了这样的veth pair设备以后,容器发出的IP包就会通过veth pair设备到达宿主机,然后宿主机根据路由规则的下一跳地址,发送给正确的网关,然后到达目标宿主机,再到达目标容器

- 这些路由规则都是Felix 维护配置的,而路由信息则是Calico BIRD 组件基于BGP(动态路由协议,可以选路)分发而来。

- calico实际上是将集群里所有的节点都当做边界路由器来处理,他们一起组成了一个全互联的网络,彼此之间通过BGP交换路由,这些节点我们叫做BGP Peer。

5.3 flannel和calico对比

flannel

- 配置方便,功能简单,是基于overlay叠加网络实现的(在原有数据包中再封装一层),由于要进行封装和解封装的过程对性能会有一定的影响,同时不具备网络策略配置能力。

- 三种模式:UDP、 VXLAN、HOST-GW

- 默认网段是:10.244.0.0/16

calico

- 功能强大,基于路由表进行转发,没有封装和解封装的过程,对性能影响较小,具有网络策略配置能力,但是路由表维护起来较为复杂。

- 模式:BGP、IPIP

- 默认网段192 .168.0.0/16

目前比较常用的CNI网络组件是flannel和calico,flannel的功能比较简单,不具备复杂的网络策略配置能力,calico是比较出色的网络管理插件,但具备复杂网络配置能力的同时,往往意味着本身的配置比较复杂,所以相对而言,比较小而简单的集群使用flannel,考虑到日后扩容,未来网络可能需要加入更多设备,配置更多网络策略,则使用calico更好。

(flannel在封装和解封装的过程中,会有性能损耗。calico没有封装解封装过程,没有性能损耗)

总结

1、node安装步骤:

- 准备kubeconfig文件

- 启动kubelet,发送csr请求证书

- 启动kube-proxy

- 安装CNI 网络插件,实现 pod 跨主机的通信

- 安装CoreDNS 插件,可以实现 service 名称解析到clusterIP

2、vxlan与vlan区别:

1)vxlan支持更多的二层网络

vlan使用12位bit表示vlan ID,因此最多支持2^12=4096个vlan(可用数量为4094)

vxlan使用的ID使用24位bit,最多可以支持2^24个

2)vxlan对已有的网络路径利用效率更高

vlan使用STP(spanning tree protocol)避免环路,会将一半的网络路径阻塞。

vxlan的数据包封装成UDP通过网络层传输,可以使用所有的网络路径。

3)vxlan可以防止物理交换机Mac表耗尽

vlan需要在交换机的Mac表中记录Mac物理地址。

vxlan采用隧道机制,Mac物理地址不需记录在交换机。

4)VXLAN在一定程度上可以实现逻辑网络拓扑和物理网络拓扑的解耦

VXLAN技术通过隧道技术在物理的三层网络中虚拟二层网络,处于VXL AN网络的终端无法察觉到VXL AN的通信过程,这样也就使得逻辑网络拓扑和物理网络拓扑实现了一定程度的解耦,网络拓扑的配置对于物理设备的配置的依赖程度有所降低,配置更灵活更方便。

5)VXLAN技术还具有多租户支持的特性

VLAN技术仅仅解决了二层网络广播域分割的问题,而VXL AN技术还具有多租户支持的特性,通过VXLAN分割,各个租户可以独立组网、通信,地址分配方面和多个租户之间地址冲突的问题也得到了解决。

660

660

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?