前言

靶场:[GDOUCTF 2023]EZ WEB | NSSCTF

题目:

看到题目没啥提示,说他保证flag就在附近

我们F12查看源码看看有啥有用的东西

发现了个提示的文件/src 我们打开它

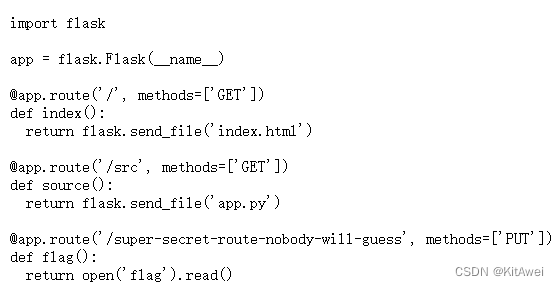

这是一个使用 Flask 框架编写的简单 Web 应用程序,它定义了三个路由:

- '/' - GET 请求会返回名为 'index.html' 的文件;

- '/src' - GET 请求会返回名为 'app.py' 的文件;

- '/super-secret-route-nobody-will-guess' - 只接受 PUT 请求,会返回名为 'flag' 的文件内容。

其中 '/super-secret-route-nobody-will-guess' 路由返回的内容可能是敏感信息

那我们只需要抓包、改包发送PUT请求就行了

NSSCTF{fbc7343d-5f11-4304-9015-f36044e78524}

511

511

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?