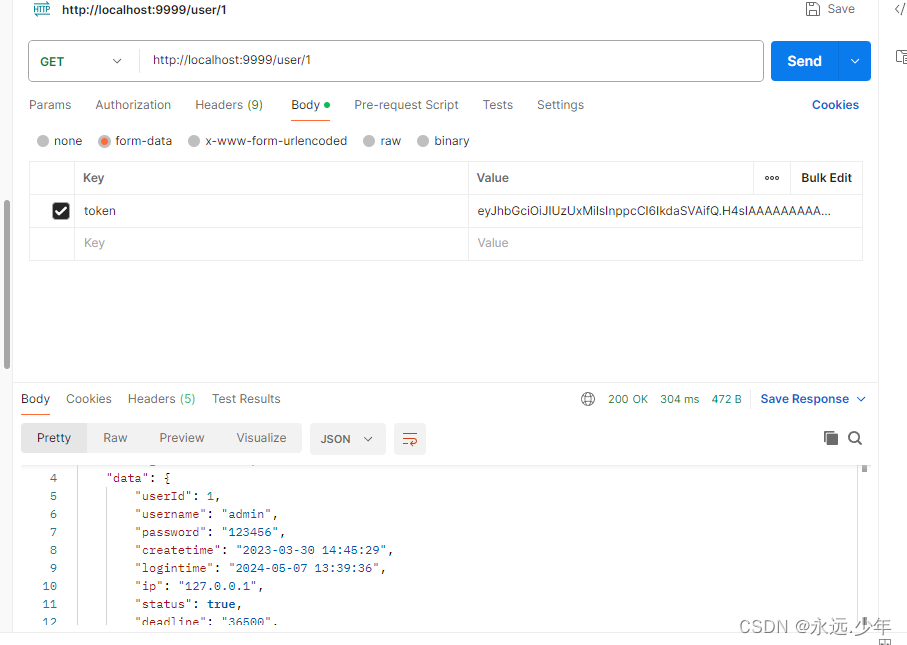

常见的springboot项目的安全性问题:登录成功后,可以从浏览器网络中获取token,通过token可以使用postman套取其他用户的账号密码,删除其他角色等(从负载中获取登录用户信息,可以在前端对账号密码进行加密,这里就不多说了)。

这里面主要涉及到两个安全问题,一个就是没有权限但是能够操作相关信息,类似于普通用户没有操作角色信息权限,但是拿到token后在postman中操作角色信息,一个就是权限不足但是能获取其他用户的账号密码,类似于,普通用户登录后拿到token在postman中套取管理员账号密码。

第一个问题可以整合springsecurity框架使用@PreAuthorize 注解解决,可以在方法上加上@PreAuthorize("hasAnyRole('admin')"),表示拥有admin角色的用户都可以访问deleleRole()方法。但是这种只能解决第一种问题,无法解决第二种问题。

接下来,我来谈谈我在开发中怎么解决上面的两个问题。

第一个问题,由于我没有使用springsecurity框架,所以我是在拦截器中对访问的所有请求进行拦截,将拦截器中的uri与Controller层的主路径,当前用户的权限信息进行比较,代码如下

Controller层如下:

这样处理的话,需要保证其他地方不会出现sys/user和sys/role

第二个问题的话,我首先是在数据库的user表中加入了is_parent字段,表示父用户,然后再对应的getUserById、updateUserById,deleteById中加入了如下判断,先判断是否是管理员,是,可操作,不是,从redis中获取当前用户id,判断两用户id是否相等,相等可操作,不相等,判断当前用户是否是被操作用户的父用户,是,可操作,不是,返回错误信息。具体代码如下(为方便展示直接写在controller层中):

最后就是getAllUser方法,从redis中获取当前登录用户的角色信息,判断当前角色是否是管理员,如果是管理员,就返回所有的用户信息,如果不是,就返回子用户信息。

3740

3740

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?