磁盘镜像分析

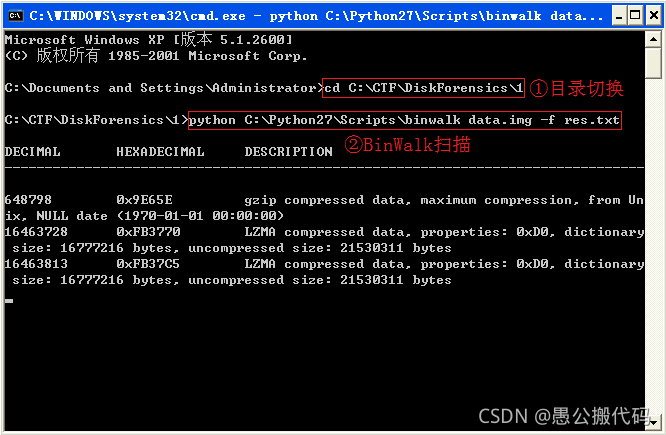

解压题目提供的data.7z文件得到一个名为data.img的文件,从后缀img来看这可能是一个磁盘镜像文件,这里我们可以尝试使用BinWalk来对其进行扫描。打开CMD命令提示符,首先切换到C:\CTF\DiskForensics\1目录,随后执行python C:\Python27\Scripts\binwalk data.img -f res.txt命令。因为BinWalk可能产生大量扫描结果,而CMD默认的缓冲区无法保存这么多的输出数据,因此这里使用-f参数将扫描结果输出到res.txt文件中,如下图所示:

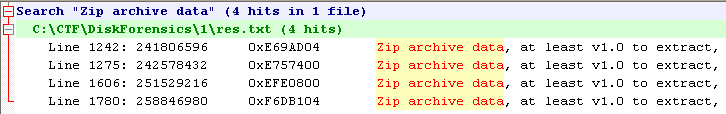

等待扫描完毕之后我们就可以打开res.txt来查看扫描结果了。通常来说在数据文件中可能会存在Zip文件或者Rar文件,这里使用Notepad++打开res.txt文件,搜索关键字Zip archive data,一共找到四个搜索结果,如下图所示:

仔细对比可以看出,这四个压缩包中的文件名都是data_encrypted&#

本文介绍了如何通过BinWalk分析磁盘镜像文件,提取隐藏的Zip数据,并利用Python脚本定位及提取数据。接着,讨论了AES密钥的提取,通过AesKeyFind工具扫描并确定正确密钥,最后展示了如何编写Python脚本完成解密,成功获取flag{245d734b559c6b084b7ecb40596055243e8afdd2}。

本文介绍了如何通过BinWalk分析磁盘镜像文件,提取隐藏的Zip数据,并利用Python脚本定位及提取数据。接着,讨论了AES密钥的提取,通过AesKeyFind工具扫描并确定正确密钥,最后展示了如何编写Python脚本完成解密,成功获取flag{245d734b559c6b084b7ecb40596055243e8afdd2}。

订阅专栏 解锁全文

订阅专栏 解锁全文

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?