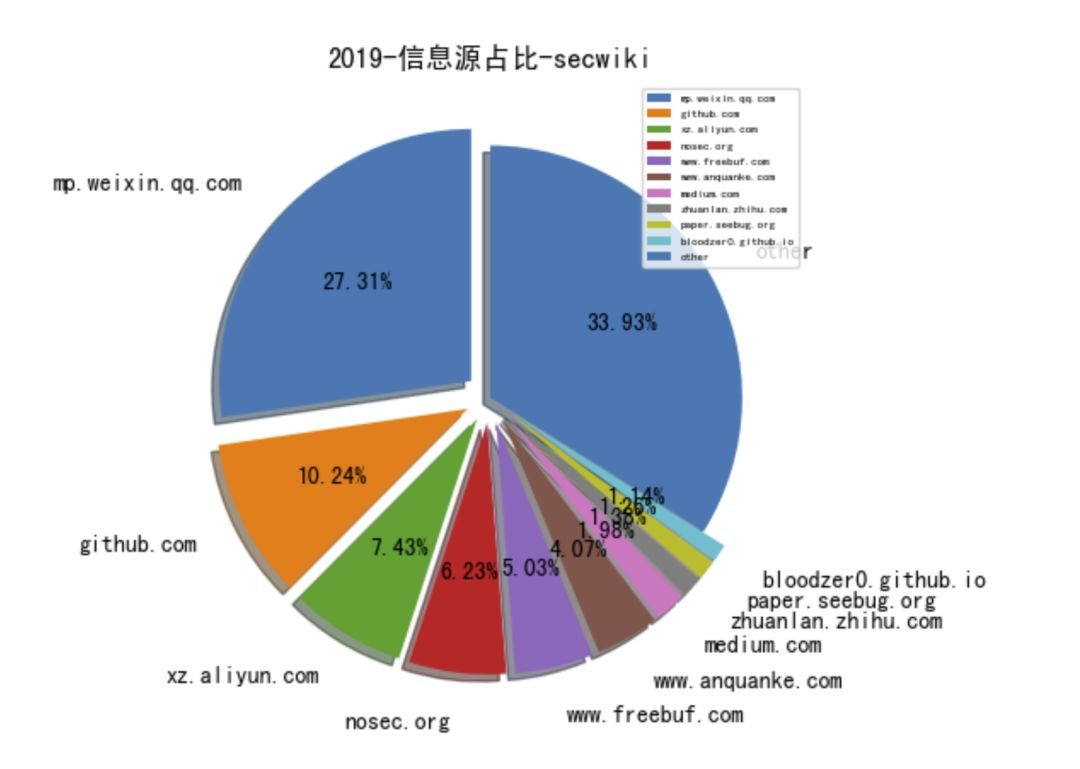

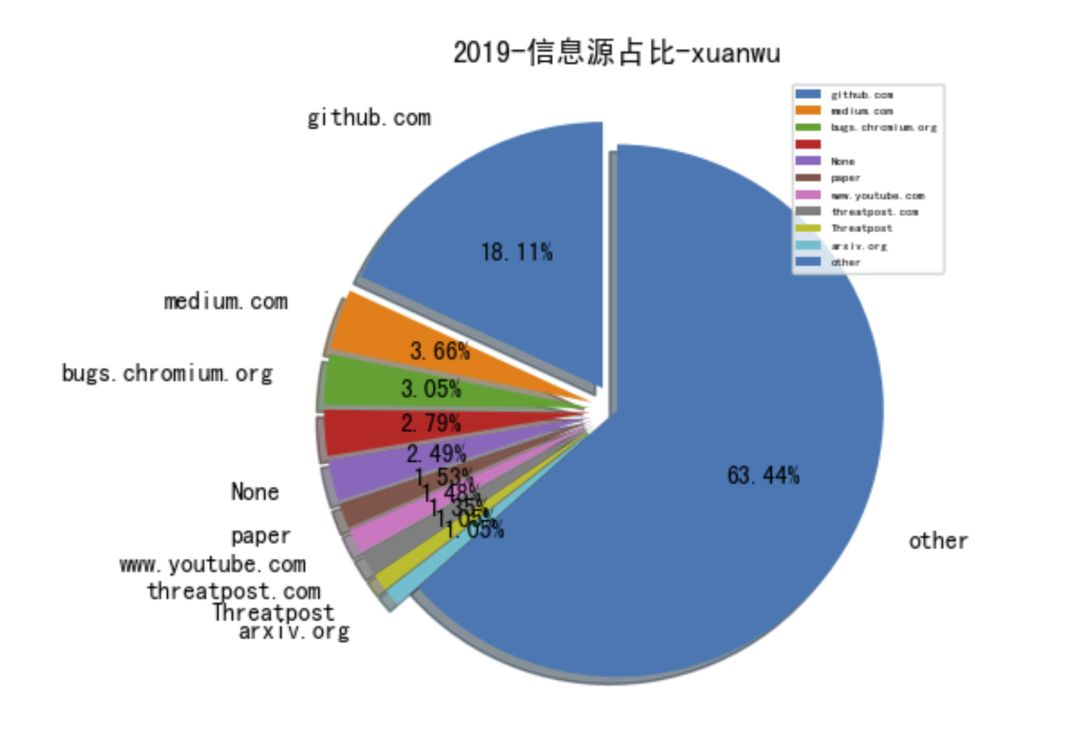

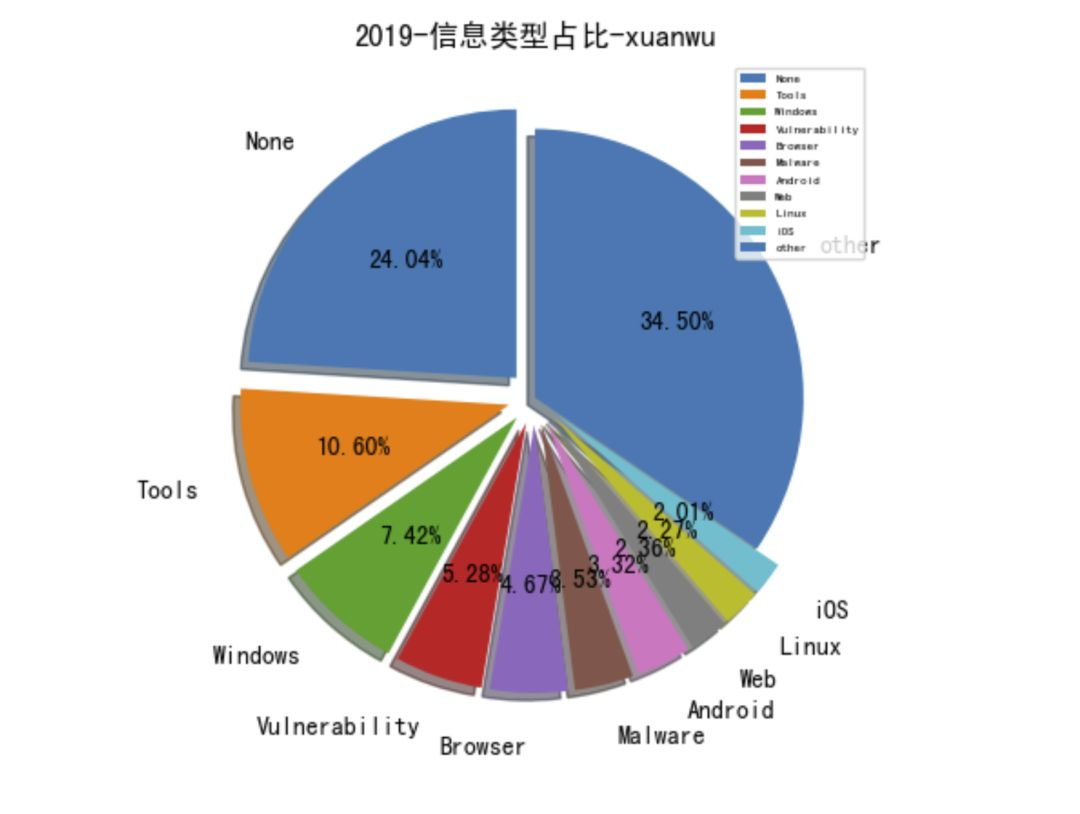

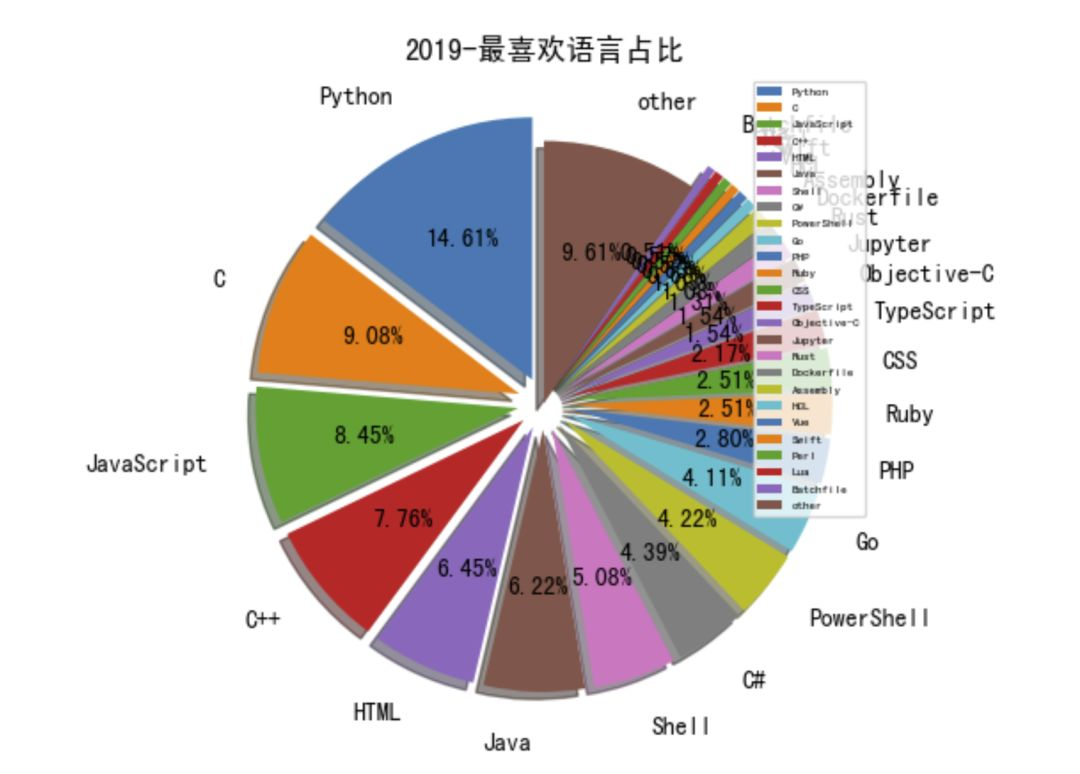

2019信息源与信息类型占比

微信公众号推荐

组织github账号推荐

| github_id | 标题 | 网址 | org_url | org_profile | org_geo | org_repositories | org_people | org_projects | repo_lang | repo_star | repo_forks |

|---|---|---|---|---|---|---|---|---|---|---|---|

| 微软 | AttackSurfaceAnalyzer-微软开源了一个用于分析软件对系统攻击面影响的工具,Diff软件安装前后对系统安全配置的影响 | https://github.com/microsoft/AttackSurfaceAnalyzer | https://opensource.microsoft.com | 开源,源于微软的爱 | 华盛顿州雷德蒙德 | 2457 | 4265 | 0 | Jupyter,TypeScript,CMake,C#,JavaScript,C ++,Python,Objective-C,HTML,Rich,Go,Java,PowerShell,CSS | 76100 | 10400 |

| 微软 | ChakraCore的3月补丁发布 | https://github.com/Microsoft/ChakraCore/pull/6016 | https://opensource.microsoft.com | 开源,源于微软的爱 | 华盛顿州雷德蒙德 | 2297 | 4314 | 0 | C,TypeScript,CMake,C#,JavaScript,C ++,PowerShell,Python,Objective-C,HTML,F#,Java,Jupyter | 71200 | 9500 |

| 贝宝 | yurita:异常检测框架@ PayPal | https://github.com/paypal/yurita | http://developer.paypal.com/ | 加利福尼亚圣何塞 | 181 | 32 | 0 | Shell,Java,Clojure,Scala,C#,JavaScript,Python,Objective-C,Go,PHP,Ruby | 1800 | 938 | |

| 琴芯 | 英特尔(R)Boot Guard为缓解CVE-2019-11098 TOCTOU漏洞的代码实现 | https://github.com/tianocore/edk2-staging/tree/BootGuardTocTouVulnerabilityMitigation | http://www.tianocore.org | http://www.tianocore.org | 0 | 0 | 0 | Python,C,HTML,批处理文件,C ++ | 1200 | 796 | |

| 愤怒 | Phuzzer-用于与AFL Fuzzer交互的Python包装工具 | https://github.com/angr/phuzzer | http://angr.horse | 下一代二进制分析框架! | http://angr.horse | 30 | 16 | 0 | C,Shell,Python,C ++,HTML,POV-Ray | 3500 | 600 |

| mwrlabs | SharpGPOAbuse-MWR Labs开发的基于C#的工具,用于滥用GPO编辑权限攻击该GPO控制的对象 | https://github.com/mwrlabs/SharpGPOA滥用 | http://labs.mwrinfosecurity.com/ | 贝辛斯托克,约翰内斯堡,伦敦,曼彻斯特,新加坡,纽约 | 43 | 0 | 0 | C,Java,Python,JavaScript,C ++,C#,Objective-C,汇编,Ruby,PowerShell,CSS | 1700 | 501 | |

| pywinauto | pywinauto-Python实现的Windows平台GUI自动化测试工具,可以向UI组件发送鼠标和键盘事件 | https://github.com/pywinauto/pywinauto | http://pywinauto.github.io/ | 使用Python的Windows GUI自动化 | http://pywinauto.github.io/ | 0 | 0 | 0 | Python,CSS,C ++ | 1600 | 337 |

| 重新提示 | 从UEFI固件攻击硬件可信任架构(HROT),来自进攻性2019大会 | https://github.com/REhints/Publications/blob/master/Conferences/Bypassing%20Hardware%20Root%20of%20Trust/offcon2019_final.pdf | http://REhints.com | http://REhints.com | 10 | 2 | 0 | Python,C,汇编,CSS,C ++ | 1200 | 249 | |

| 现在安全 | NowSecure开源的一种针对剖析iOS / macOS Apple AirDrop协议的工具,基于Frida实现 | https://github.com/nowsecure/airspy | https://www.nowsecure.com | 我们保护移动设备,企业和移动应用的安全 | https://www.nowsecure.com | 0 | 0 | 0 | C,TypeScript,Java,Python,JavaScript,SaltStack,CSS | 435 | 99 |

| nccgroup | Blackbox protobuf-NCC Group开源的用于解码和编辑Protobuf数据包的Burp Suite扩展 | https://github.com/nccgroup/blackboxprotobuf | https://www.nccgroup.trust | 请在nccgroup dot com向安全报告所有安全问题。 | 全球 | 180 | 15 | 0 | C,Shell,Java,Python,JavaScript,TypeScript,C#,HTML,Elixir,Go,Rust | 692 | 63 |

| CTFT培训 | CTFTraining:CTF培训经典赛题复现环境 | https://github.com/CTFTraining/CTFTraining | https://CTFTraining.github.io | 一个为CTFer提供挑战的平台 | 中国 | 50 | 1个 | 1个 | TypeScript,Python,JavaScript,Perl,Shell,HTML,PHP,Dockerfile,CSS | 137 | 27 |

| 模拟器 | ipasim-Windows平台的一款iOS模拟器 | https://github.com/ipasimulator/ipasim | 没有 | 适用于Windows的iOS模拟器 | 没有 | 0 | 0 | 0 | C,LLVM,Objective-C ++,C ++ | 104 | 16 |

| OpenCTI平台 | 开放式网络威胁情报平台 | https://github.com/OpenCTI-Platform/opencti | https://www.opencti.io | 开放式网络威胁情报平台,由@ ANSSI-FR,@ certeu和@LuatixHQ支持。 | 法国 | 0 | 0 | 0 | Python,JavaScript,HTML | 47 | 7 |

| Mozilla | Pwn2Own 2019中Firefox RCE突破的补丁信息(CVE-2019-9813):https : //github.com/mozilla/gecko-dev/commit/601d226fe3690ff57287587531fd9a937298be80 | https://github.com/mozilla/gecko-dev/commit/752be3958fc6f6eb83eaa4a35fae1a99dc54746e | https://wiki.mozilla.org/Github | 这项技术可能落入正确的手。 | 加利福尼亚山景城 | 1976年 | 284 | 30 | TypeScript,Jupyter,FreeMarker,Python,JavaScript,C ++,Nix,HTML,CSS,Elixir,PHP,Ruby,Rust | 0 | 0 |

| 谷歌 | go-containerregistry-Google开源了一个Go语言版本的Docker Registry交互工具 | https://github.com/google/go-containerregistry | https://opensource.google.com/ | 谷歌 ❤️ 开源的 | https://opensource.google.com/ | 1460 | 2510 | 0 | C,TypeScript,Java,HTML,Python,JavaScript,C ++,Dart,Haskell,Go,PHP,CSS | 0 | 0 |

| 英特尔 | ModernFW-Intel开源的一个实现性项目,预先为云主机服务器提供一个最小可用的平台固件 | https://github.com/intel/ModernFW | mailto:webmaster@linux.intel.com | webmaster@linux.intel.com | 616 | 23 | 0 | C,Shell,Java,Python,JavaScript,C ++,TypeScript,Go,Rust | 0 | 0 | |

| 急速7 | Metasploit框架添加了一个LibreOffice CVE-2018-16858漏洞的利用代码,该突破通过Document事件触发脚本代码执行 | https://github.com/rapid7/metasploit-framework/commit/22085113ad67c0716b7b0aa6adfdaf9f7c8b48f0 | http://www.rapid7.com/ | 马萨诸塞州波士顿 | 232 | 0 | 0 | C,Shell,Java,Python,JavaScript,HTML,Go,Ruby | 0 | 0 | |

| 脸书 | 通过同态散列算法安全地发布更新- https://code.fb.com/security/homomorphic-hashing/ | https://github.com/facebook/folly/blob/master/folly/experimental/crypto/LtHash.cpp | https://opensource.fb.com | 我们正在努力通过开源技术建立社区。注意:成员必须具有两因素身份验证。 | 加利福尼亚门洛帕克 | 161 | 187 | 0 | C,TypeScript,Java,Python,JavaScript,OCaml,C ++,Objective-C,Swift | 0 | 0 |

| OWASP | QRLJacking-扫描恶意二维码劫持用户登录回话的社工技术分享 | https://github.com/OWASP/QRLJacking/tree/master/QRLJacker | http://www.owasp.org | OWASP基金会 | http://www.owasp.org | 145 | 26 | 0 | C,Shell,Java,Python,Dockerfile,JavaScript,Perl,HTML,Go,Ruby,CSS | 0 | 0 |

| 门佐 | 响应:Monzos实时事件响应和报告工具 | https://github.com/monzo/response | https://monzo.com/ | 我们正在建立地球上最好的银行。 | 英国伦敦 | 110 | 31 | 0 | Python,Ruby,JavaScript,C ++,Objective-C,Swift,Go,Dockerfile | 0 | 0 |

| 雷德霍克斯博士 | Redhawk-软件定义无线电(SDR)的开发框架: | https://github.com/redhawksdr | http://redhawksdr.github.io | http://redhawksdr.github.io | 85 | 2 | 0 | Python,HTML,Java,JavaScript,C ++ | 0 | 0 | |

| 零平方米 | ZeroMQ libzmq远程代码执行突破与利用: | https://github.com/zeromq/libzmq/issues/3351 | http://www.zeromq.org/ | http://www.zeromq.org/ | 79 | 50 | 0 | C,Shell,Java,C#,JavaScript,C ++,Perl,Python,Go,Erlang | 0 | 0 | |

| 微软Edge | JsDbg:针对Microsoft Edge和基于Chromium的浏览器的调试扩展 | https://github.com/MicrosoftEdge/JsDbg | 没有 | Microsoft Edge开源项目-演示,工具,数据 | 没有 | 66 | 258 | 0 | C#,JavaScript,C ++,Python,HTML,PowerShell,CSS | 0 | 0 |

| RUB-NDS | TLS-Attacker-BurpExtension-检测TLS安全的BurpSuite插件 | https://github.com/RUB-NDS/TLS-Attacker-BurpExtension | https://www.nds.ruhr-uni-bochum.de/ | 网络和数据安全性主席的研究与开发专注于加密协议,Internet和XML安全性。 | 波鸿鲁尔大学 | 57 | 7 | 0 | Python,CoffeeScript,PHP,Java,C ++ | 0 | 0 |

| 夸克实验室 | Quarkslab公开了很多他们团队近几年在安全会议上做过的演讲的资料 | https://github.com/quarkslab/conf-presentations | http://www.quarkslab.com | http://www.quarkslab.com | 46 | 2 | 0 | Python,Shell,TeX,JavaScript,C ++ | 0 | 0 | |

| 火眼 | FireEye开源Windows事件追踪辅助工具-SilkETW | https://github.com/fireeye/SilkETW | http://blog.fireeye.com | 加利福尼亚米尔皮塔斯 | 44 | 1个 | 0 | C,Vue,Python,C ++,C#,Visual,Go,PowerShell,CSS | 0 | 0 | |

| Qunarcorp | qtalk:Startalk是一款高性能的企业级im套件 | https://github.com/qunarcorp/qtalk | http://open.qunar.com/ | Qunar.com开源项目 | 中国北京 | 42 | 0 | 0 | Groovy,C,Java,Python,JavaScript,C ++,Lua,Objective-C,Erlang,Ruby | 0 | 0 |

| AzureAD | Microsoft身份验证库(MSAL)-AzureAD团队开源的用于Azure Active Directory认证的Python库 | https://github.com/AzureAD/microsoft-authentication-library-for-python | http://azure.microsoft.com/en-us/services/active-directory/ | 华盛顿州雷德蒙德 | 37 | 82 | 0 | C,TypeScript,Java,C#,JavaScript,Python,Objective-C,HTML,PHP,Ruby,PowerShell | 0 | 0 | |

| 思科塔洛斯 | Talos团队开源了众多用于Fuzz ClamAV杀软的种子文件 | https://github.com/Cisco-Talos/clamav-fuzz-corpus | http://www.talosintelligence.com | 思科Talos集团的官方组织帐户 | http://www.talosintelligence.com | 36 | 0 | 0 | C,Shell,Python,JavaScript,C ++,Lua,HTML,PHP | 0 | 0 |

| 平板门 | 文件系统Fuzz工具,相关工作已发表在Oakland19 | https://github.com/sslab-gatech/janus | https://gts3.org | https://gts3.org | 乔治亚理工大学计算机科学学院 | 35 | 0 | 0 | C,Filebench,Python,Makefile,C ++,HTML,Smali | 0 | 0 |

| appsecco | 使用docker-kubernetes自动执行appsec和osint工作流程 | https://github.com/appsecco/using-docker-kubernetes-for-automating-appsec-and-osint-workflows | http://appsecco.com | 实用的安全建议。实用帮助。保持安全。 | 伦敦,班加罗尔,波士顿 | 32 | 5 | 0 | 外壳,Python,JavaScript,Visual,HTML,ActionScript,PHP,CSS | 0 | 0 |

| 福克斯 | adconnectdump-从Azure AD Connect服务器中补充凭证的工具 | https://github.com/fox-it/adconnectdump | https://www.fox-it.com/ | https://www.fox-it.com/ | 31 | 1个 | 0 | C,Shell,Python,Bro,HTML,Ruby,PowerShell | 0 | 0 | |

| CheckPointSW | Karta-IDA的源代码辅助快速二进制匹配插件 | https://github.com/CheckPointSW/Karta | http://www.checkpoint.com | 全球领先的为政府和企业提供网络安全解决方案的提供商。访问我们的CloudGuard Dome9帐户,网址为https://github.com/Dome9 | http://www.checkpoint.com | 27 | 2 | 0 | C,TypeScript,Java,Python,JavaScript,C ++,C#,HTML,Shell,ActionScript,CSS | 0 | 0 |

| 站得住脚 | router_badusb:路由器中的BadUSB | https://github.com/tenable/router_badusb | http://www.tenable.com/ | 马里兰州哥伦比亚 | 26 | 4 | 0 | C,Shell,Java,Python,C ++,Vim,CoffeeScript,HTML,Emacs,Ruby,PowerShell | 0 | 0 | |

| 可笑的 | OPCDE 2019会议的资料公开了 | https://github.com/comaeio/OPCDE/blob/master/README.md | http://www.comae.io | 阿联酋迪拜 | 24 | 0 | 0 | C,Java,JavaScript,C ++,Nginx,Smarty,PowerShell | 0 | 0 | |

| 空客安全实验室 | 静态二进制代码分析工具BinCAT 1.1发布,支持AMD64: | https://github.com/airbus-seclab/bincat/releases/tag/v1.1 | https://airbus-seclab.github.io/ | https://airbus-seclab.github.io/ | 23 | 5 | 0 | C,Python,OCaml,C ++,Ruby,PowerShell | 0 | 0 | |

| HexHive | SMoTherSpectre PoC | https://github.com/HexHive/SMoTherSpectre | http://hexhive.github.io | 在编译器和运行时级别强制执行内存安全保证和类型安全保证 | http://hexhive.github.io | 22 | 2 | 0 | Python,C,HTML,Brainfuck,C ++ | 0 | 0 |

| 皂素 | xray:HTTP代理进行被动扫描 | https://github.com/chaitin/xray | http://chaitin.com | 长亭科技 | 北京 | 17 | 8 | 0 | TypeScript,Python,JavaScript,C ++,Lua,HTML,Go | 0 | 0 |

| o秒 | tknk_scanner:基于社区的集成恶意软件识别系统 | https://github.com/nao-sec/tknk_scanner | https://nao-sec.org | 网络安全研究团队 | https://nao-sec.org | 16 | 1个 | 0 | Python,C#,PHP,Dockerfile,Vue | 0 | 0 |

| 超越 | 通过DCOM远程执行Excel 4.0 / XLM宏实现横向渗透的利用脚本 | https://github.com/outflanknl/Excel4-DCOM | http://www.outflank.nl | 以黑客的思维方式提供清晰的建议。红队-数字攻击模拟-事件检测和响应 | 阿姆斯特丹,荷兰,欧盟 | 15 | 1个 | 0 | C,Shell,C#,C ++,Python,Visual,PowerShell,CSS | 0 | 0 |

| 煤火研究 | DeathMetal-针对Intel AMT的攻击工具集 | https://github.com/Coalfire-Research/DeathMetal | http://www.coalfirelabs.com | 通过提供前沿的研究,开源工具和技术来提升Infosec行业的状况 | http://www.coalfirelabs.com | 14 | 0 | 0 | C,Python,JavaScript,Lua,PowerShell,HCL | 0 | 0 |

| googleprojectzero | WinAFL增加了基础Intel PT跟踪模式: | https://github.com/googleprojectzero/winafl/blob/master/readme_pt.md | https://googleprojectzero.blogspot.com | Google Project零项目 | https://googleprojectzero.blogspot.com | 14 | 0 | 0 | C,C#,C ++,Python,HTML,Swift | 0 | 0 |

| 系统梦 | Chashell:通过DNS进行通讯的反向Shell | https://github.com/sysdream/chashell | https://sysdream.com | 巴黎 | 14 | 1个 | 0 | 转到,Python,JavaScript,Java | 0 | 0 | |

| 安全突破实验室 | SirepRAT:作为Windows IoT核心版上的SYSTEM的远程命令执行 | https://github.com/SafeBreach-Labs/SirepRAT | http://www.safebreach.com | 安全突破实验室 | 全世界 | 12 | 2 | 0 | Python,壳 | 0 | 0 |

| 多恩塞奇 | 电负性-在基于电子实现的应用中检查安全配置不当问题的工具 | https://github.com/doyensec/electronegativity | https://doyensec.com | Doyensec从事软件开发和攻击性工程的交叉领域。我们发现其他人无法克服的漏洞,并帮助减轻风险。 | 旧金山/华沙 | 12 | 1个 | 0 | Python,C,JavaScript,Java | 0 | 0 |

| RhinoSecurityLabs | Apache Axis由于代码中加载过期域名托管的资源导致的远程代码执行漏洞详情显示(CVE-2019-0227) | https://github.com/RhinoSecurityLabs/CVEs/blob/master/CVE-2019-0227/README.md | https://rhinosecuritylabs.com | 一家位于华盛顿州西雅图的精品渗透测试和安全评估公司。 | 华盛顿州西雅图市 | 10 | 0 | 0 | Python,JavaScript,PowerShell,HCL | 0 | 0 |

| 数字安全 | nrf5x芯片固件反编译工具 | https://github.com/DigitalSecurity/nrf5x-tools | http://www.digitalsecurity.fr | 法国巴黎 | 9 | 2 | 0 | Python,C,JavaScript,C ++ | 0 | 0 | |

| 每天 | ML代码100天中文版 | https://github.com/MLEveryday/100-Days-Of-ML-Code | https://mleveryday.github.io/ | 每天机器学习 | 上海 | 9 | 2 | 0 | Python,HTML,Jupyter | 0 | 0 |

| NLua | NLua-Lua与.NET之间的桥梁 | https://github.com/NLua/NLua | http://nlua.org | http://nlua.org | 9 | 1个 | 0 | C#,Lua,C,Shell,Perl | 0 | 0 | |

| 没什么可隐藏的 | pcap_ioc:从pcap文件中提取潜在IOC的Python库 | https://github.com/Nothing2Hide/pcap_ioc | https://nothing2hide.org/ | Des Outils倾倒了保护者的信息 | 互联网 | 9 | 0 | 0 | Python,Shell,PHP,CSS | 0 | 0 |

| 幽灵包 | harmj0y开源了DPAPI的C#实现工具,关于DPAPI的作用可以配合https://www.harmj0y.net/blog/redteaming/operational-guidance-for-offensive-user-dpapi-abuse/这些文章一起食用 | https://github.com/GhostPack/SharpDPAPI | 没有 | 与安全性相关的工具集的集合。 | 没有 | 8 | 0 | 0 | C# | 0 | 0 |

| 科卡米 | 可以生成PDF和PE的MD5冲突的脚本: | https://github.com/corkami/pocs/blob/master/collisions/README.md#pdf---pe | 没有 | 逆向工程和视觉文档 | 没有 | 8 | 2 | 0 | TeX,Python,HTML,汇编 | 0 | 0 |

| x41秒 | 平常在测试Java站点时常能看到500错误所引发的异常信息,该该作者提供了一个网站输入异常信息即可展示异常中所使用的Java组件的版本以及CVE编号,其做法是通过类名,方法名,代码行数做哈希之后的存入数据库,最后通过检索数据库来确定版本信息。 | https://github.com/x41sec/slides/blob/master/2019-bsides-stuttgart/YourStackTracesAreLeakingCVEs.pdf | https://www.x41-dsec.de | https://www.x41-dsec.de | 8 | 0 | 0 | C#,C,Java | 0 | 0 | |

| 爆竹 | 爆竹:用于无服务器计算的安全,快速的microVM | https://github.com/firecracker-microvm/firecracker | https://amazon.com/aws/ | https://amazon.com/aws/ | 6 | 6 | 0 | 去,壳,铁锈 | 0 | 0 | |

| 米特雷攻击 | BZAR-使用Bro / Zeek网络安全监控检测ATT&CK活动的项目 | https://github.com/mitre-attack/car/tree/master/implementations/bzar | mailto:attack@mitre.org | Attack@mitre.org | 6 | 0 | 0 | Bro,TypeScript,HTML,Python,JavaScript | 0 | 0 | |

| w-数字扫描仪 | w12scan:网络资产发现引擎 | https://github.com/w-digital-scanner/w12scan | 没有 | 网络安全产品&& w(\ d +)扫描 | 没有 | 5 | 1个 | 0 | Python,CSS | 0 | 0 |

| BSidesSF | BSidesSF CTF 2019源码,DockerFile及解决方案发布 | https://github.com/BSidesSF/ctf-2019-release/tree/master/challenges | https://bsidessf.org | 安全性BSides旧金山 | 加利福尼亚州旧金山 | 4 | 4 | 0 | C,HTML,Ruby,CSS | 0 | 0 |

| 高级威胁研究 | McAfee高级威胁研究团队开源了一个辅助寻找ROP小工具的工具-xbypass,xbypass可以帮我们找到可以绕过XML文件格式字符限制的小工具地址 | https://github.com/advanced-threat-research/xbypass | https://www.mcafee.com/enterprise/zh-CN/threat-center/advanced-threat-research.html | https://www.mcafee.com/enterprise/zh-CN/threat-center/advanced-threat-research.html | 4 | 0 | 0 | 蟒蛇,亚拉 | 0 | 0 | |

| w | 自定义的智能卡分析测试套件,包含软件和硬件,设备使用于Chipwhisperer | https://github.com/cw-leia | 没有 | LEIA:实验室嵌入式ISO7816分析仪,@ ANSSI-FR定制的ChipWhisperer智能卡读取器 | 没有 | 4 | 0 | 0 | C,Shell,HTML | 0 | 0 |

| 开放系统 | itops:基于Python + Django的AD \ Exchange管理系统 | https://github.com/openitsystem/itops?from=时间轴 | https://www.opscaff.com | 为行业提供更好的开源IT系统 | https://www.opscaff.com | 4 | 0 | 0 | Python,Shell,JavaScript | 0 | 0 |

| 大棚 | 同时与自定义HTML元素一起解析HTML5流。这导致流解析器对象在仍在使用时被释放。 | https://github.com/sophoslabs/CVE-2018-18500/ | https://www.sophos.com/en-us/labs.aspx | https://www.sophos.com/en-us/labs.aspx | 4 | 0 | 0 | Python,HTML | 0 | 0 | |

| 妈妈安全 | 陌陌开源的风控系统静态规则引擎 | https://github.com/momosecurity/aswan | https://security.immomo.com | 陌陌安全 | 中国北京 | 3 | 0 | 0 | Python,PHP,Java | 0 | 0 |

| opensec-cn | VTest-进攻测试辅助系统 | https://github.com/opensec-cn/vtest | https://opensec-cn.github.io | https://opensec-cn.github.io | 3 | 5 | 0 | Python,Go,HTML | 0 | 0 | |

| redhuntlabs | 很棒的资产发现资源列表 | https://github.com/redhuntlabs/Awesome-Asset-Discovery | http://redhuntlabs.com/ | 发现并评估您的攻击面 | http://redhuntlabs.com/ | 3 | 2 | 0 | 蟒蛇 | 0 | 0 |

| QBDI | QBDI-QuarksLab开源的一种二进制动态插桩框架,支持Linux,macOS,Android,iOS和Windows。 | https://github.com/QBDI/QBDI | https://qbdi.quarkslab.com | QuarkslaB动态二进制仪器 | 夸克实验室 | 2 | 2 | 0 | HTML,C ++ | 0 | 0 |

| 360人团队 | LuWu:红队基础设施自动化部署工具 | https://github.com/360-A-Team/LuWu | 没有 | 360 A-TEAM已重命名为QAX A-TEAM,请查看https://github.com/QAX-A-Team | 没有 | 1个 | 0 | 0 | 0 | 0 | |

| 突触 | CVE-2018-4193的漏洞利用 | https://github.com/Synacktiv/CVE-2018-4193 | http://www.synacktiv.ninja/en/ | 法国巴黎 | 1个 | 2 | 0 | 蟒蛇 | 0 | 0 | |

| webarx安全 | wpbullet:针对WordPress(和PHP)的静态代码分析 | https://github.com/webarx-security/wpbullet | https://www.webarxsecurity.com/ | WebARX是一家专注于Web应用程序安全的网络安全公司。 | https://www.webarxsecurity.com/ | 1个 | 0 | 0 | 蟒蛇 | 0 | 0 |

| 蓝队实验室 | 利用Sysmon和MITER ATT&CK框架实现威胁检测的实践 | https://github.com/BlueTeamLabs/sentinel-attack | https://blueteamlabs.io | https://blueteamlabs.io | 0 | 0 | 0 | 朱皮特 | 0 | 0 | |

| 人口普查 | Windows 10 RS2 / RS3绕过GDI推锁缓解措施的两个技巧 | https://github.com/CENSUS/windows_10_rs2_rs3_exploitation_primitives | http://census-labs.com/ | 希腊 | 0 | 0 | 0 | Python,C ++ | 0 | 0 | |

| 网飞 | 某些HTTP / 2实现中的几种DoS条件 | https://github.com/Netflix/security-bulletins/blob/master/advisories/third-party/2019-002.md | http://netflix.github.io/ | Netflix开源平台 | 加利福尼亚洛斯加托斯 | 0 | 0 | 0 | Groovy,TypeScript,Java,Scala,Python,JavaScript,C ++,Shell,Go,Clojure,Ruby | 0 | 0 |

| Riscure | 用AFL Fuzz OP-TEE的系统调用 | https://github.com/Riscure/optee_fuzzer | http://www.riscure.com | Riscure安全实验室 | http://www.riscure.com | 0 | 0 | 0 | Python,C,朱莉娅 | 0 | 0 |

| 秘书 | 用于逆向门级网表的框架工具,主要是针对FPGA逻辑门电路的逆向。 | https://github.com/emsec/hal | http://emsec.rub.de | 德国 | 0 | 0 | 0 | C,CMake,VHDL,AGS,C ++,Ruby | 0 | 0 | |

| 功能 | 用AFL-Unicorn来fuzz内核,集合了afl的覆盖率和unicorn的局部模拟执行 | https://github.com/fgsect/unicorefuzz | https://www.isti.tu-berlin.de/security_in_telecommunications/menue/overview/ | 柏林工业大学计算机安全小组 | 柏林,德国 | 0 | 0 | 0 | Python,JavaScript | 0 | 0 |

| 框架 | Qiling-二进制模拟执行框架,可以以沙箱模式模拟执行多种架构的代码 | https://github.com/qilingframework/qiling | 没有 | 跨平台和多架构轻量级沙箱 | qiling.io | 0 | 0 | 0 | 蟒蛇 | 0 | 0 |

| rabobank-cdc | DeTTECT-基于ATT&CK框架,用于帮助防御团队评估日志质量,检测覆盖度的工具 | https://github.com/rabobank-cdc/DeTTECT | https://www.rabobank.com | 荷兰合作银行CDC开发的开源工具 | https://www.rabobank.com | 0 | 0 | 0 | 蟒蛇 | 0 | 0 |

| ssd-安全公开 | 详细介绍了iOS安全缓解措施的一步逐步化 | https://github.com/ssd-secure-disclosure/typhooncon2019/blob/master/Siguza%20-%20Mitigations.pdf | https://ssd-disclosure.com/ | SSD帮助安全研究人员将发现安全漏洞的技能转化为职业。 | https://ssd-disclosure.com/ | 0 | 0 | 0 | Python,C | 0 | 0 |

| ucsb-seclab | sasi:基于Angr来清除二进制中重复代码的工具,相对现有工具的性能提高了主要扩展它能更加准确地完整恢复CFG | https://github.com/ucsb-seclab/sasi | http://seclab.cs.ucsb.edu | 加州大学圣塔芭芭拉分校计算机安全小组 | 圣巴巴拉 | 0 | 0 | 0 | Python,C,Java,C ++ | 0 | 0 |

私人github账号推荐

| github_id | 标题 | 网址 | 金银丝 | p_profile | p_loc | p_company | p_repositories | p_projects | p_stars | p_followers | p_关注 | repo_lang | repo_star | repo_forks |

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| 鲁尼夫 | document-style-guide:中文技术文档的写作规范 | https://github.com/ruanyf/document-style-guide | https://twitter.com/ruanyf | 上海,中国 | 没有 | 56 | 0 | 234 | 52000 | 0 | 的JavaScript | 0 | 0 | |

| Justjavac | 免费的计算机编程类中文书籍 | https://github.com/justjavac/free-programming-books-zh_CN | https://github.com/denoland | vscode-deno的创建者。目前是Deno @denoland的贡献者和@denodev的作者。 | 中国天津 | 没有 | 64 | 0 | 810 | 11800 | 128 | TypeScript,JavaScript,HTML | 0 | 0 |

| 尼克 | PHP-Fuzzer-基于代码覆盖反馈信息Fuzz PHP库 | https://github.com/nikic/PHP-Fuzzer | https://nikic.github.io/ | 柏林,德国 | JetBrains | 71 | 0 | 72 | 4000 | 24 | C语言 | 26100 | 5900 | |

| 邪恶的套接字 | OpenSnitch-macOS Little Snitch应用防火墙的Linux移植版 | https://github.com/evilsocket/opensnitch | https://www.evilsocket.net | 意大利 | imp | 115 | 0 | 14 | 3900 | 0 | Go,Python,JavaScript | 5700 | 538 | |

| byt3bl33d3r | 利用脚本语言处理.NET有效负载,实现BYOI有效负载 | https://github.com/byt3bl33d3r/Slides/blob/master/RT%20Level%209000%2B%2B_BsidesPR.pdf | https://byt3bl33d3r.github.io | 网络 | 错误:无法解决 | BlackHills InfoSec | 98 | 0 | 1100 | 3000 | 120 | Python,PowerShell,HCL,Boo | 3000 | 795 |

| s0md3v | 绕过WAF的XSS检测机制研究 | https://github.com/s0md3v/MyPapers/tree/master/Bypassing-XSS-detection-mechanisms | https://github.com/s0md3v | 我创造事物,打破事物,创造事物打破事物。推特:@ s0md3v | 没有 | 没有 | 30 | 0 | 0 | 2400 | 0 | Python,JavaScript,Perl | 0 | 0 |

| 开放性 | 哔哩哔哩(bilibili)站的二进制疑似泄漏 | https://github.com/openbilibili/go-common | 没有 | 没有 | 没有 | 0 | 0 | 0 | 2200 | 0 | 0 | 0 | ||

| linux选择 | 适用于18个社交媒体的网络钓鱼工具 | https://github.com/thelinuxchoice/shellphish | http://twitter.com/linux_choice | 推特:@linux_choice | 没有 | 没有 | 103 | 0 | 38 | 2200 | 5 | Python,Shell,HTML | 890 | 403 |

| xdite | 互联网资安风控实战 | https://github.com/xdite/internet-security | http://blog.xdite.net | OTCBTC首席执行官 | 台北,台湾 | 场外交易 | 177 | 0 | 214 | 1600 | 13 | Makefile,Ruby | 315 | 82 |

| 微贫 | Micro8:PHP安全新闻早8点全部文档 | https://github.com/Micropoor/Micro8 | 没有 | 没有 | 没有 | 2 | 0 | 60 | 1400 | 20 | 14500 | 5700 | ||

| Skeeto | endlessh-一个伪造的SSH服务端,当攻击者连上后会不断收到SSH标语信息以耗费时间 | https://github.com/skeeto/endlessh | https://nullprogram.com/ | 马里兰州 | 没有 | 217 | 0 | 175 | 1300 | 15 | C,Emacs,C ++ | 864 | 60 | |

| 3g学生 | 笔试和开发技巧的集合 | https://github.com/3gstudent/Pentest-and-Development-Tips | https://3gstudent.github.io/ | 良好的学习,态度和健康 | 没有 | 没有 | 99 | 0 | 159 | 1200 | 11 | Python,C#,批处理文件,PowerShell,C ++ | 431 | 158 |

| 罗伯特·戴维格拉汉姆 | 专家robertdavidgraham基于zerosum0x0 CVE-2019-0708扫描器的代码和开源rdesktop项目,移植了一个可以在macOS和Windows编译的CVE-2019-0708扫描器 | https://github.com/robertdavidgraham/rdpscan | http://robertgraham.com | @ErrataRob | 没有 | 37 | 0 | 0 | 1200 | 4 | C | 9900 | 1600 | |

| 粘膜 | butthax:lovense嘘buttplug利用链 | https://github.com/smealum/butthax | http://smealum.net | 没有 | 没有 | 38 | 0 | 15 | 1200 | 2 | C,组装 | 468 | 137 | |

| 三叉戟 | reload.sh-通过SSH实现重装,恢复以及重置系统的脚本 | https://github.com/trimstray/reload.sh | https://trimstray.github.io/ | BIO_read(wbio,buf,4096) | 波兰 | 没有 | 16 | 0 | 868 | 1200 | 270 | 贝壳 | 17900 | 1600 |

| 强制程序员 | 失去光泽-针对Chrome扩展程序的静态分析工具: | https://github.com/mandatoryprogrammer/tarnish | https://thehackerblog.com/ | > <脚本src = https://y.vg> </ script> | > <脚本src = https://y.vg> </ script> | > <脚本src = https://y.vg> </ script> | 41 | 0 | 97 | 1100 | 18岁 | Python,JavaScript,Dockerfile | 1400 | 208 |

| 塔维索 | swisstable-访问Abseil Swiss Tables的小型C封装库 | https://github.com/taviso/swisstable | 没有 | 没有 | 没有 | 11 | 0 | 9 | 1100 | 1个 | C | 2600 | 193 | |

| 贾姆布林 | CarHackingTools:安装和配置常见的汽车黑客工具。 | https://github.com/jgamblin/CarHackingTools | https://www.jerrygamblin.com | 研究员。建造者。黑客。旅客。Cedere Nescio。 | 美国 | 没有 | 65岁 | 0 | 0 | 1000 | 2 | C,壳 | 0 | 0 |

| 善变 | 一款针对Go二进制和包的取代工具 | https://github.com/unixpickle/gobfuscate | https://aqnichol.com | Web开发人员,数学极客和AI爱好者。 | 加利福尼亚州旧金山 | 没有 | 544 | 0 | 147 | 994 | 50 | Python,Go,Objective-C,JavaScript | 590 | 175 |

| fs0c131y | ES文件资源管理器HTTP服务端口打开漏洞披露(CVE-2019-6447): | https://github.com/fs0c131y/ESFileExplorerOpenPortVuln | https://twitter.com/fs0c131y | 法国安全研究员。Oneplus,Wiko,UIDAI,Kimbho,Donald Daters等人的噩梦。不完全是精神分裂症。与USANetwork无关。 | 没有 | 没有 | 11 | 0 | 0 | 960 | 0 | Python,科特林 | 543 | 118 |

| 里德 | 2018年初整理的一些内网渗透TIPS | https://github.com/Ridter/Intranet_Penetration_Tips | https://evi1cg.me | 没有 | 没有 | 104 | 0 | 405 | 909 | 20 | Python,C#,C | 1800 | 358 | |

| Xyntax | Xyntax公开发表了多个论文,主要方向是安全数据分析和威胁防御 | https://github.com/Xyntax/slides | https://www.cdxy.me | Web开发人员,安全研究员和数据分析师。 | 中国杭州 | 阿里云 | 50 | 0 | 297 | 902 | 86 | Python,HTML,PowerShell | 1100 | 579 |

| 虚拟安全 | DomainFrontingLists:CDN列出的域可扩展域 | https://github.com/vysecurity/DomainFrontingLists | https://github.com/vysecurity | @vysecurity | 香港 | SY | 646 | 0 | 581 | 892 | 56 | Python,C#,PowerShell | 761 | 194 |

| 乌林克斯 | browspy:浏览器用户全部信息收集JavaScript | https://github.com/Urinx/browspy | https://urinx.github.io | ペットの元気子犬 | 中国武汉 | 华中科技大学 | 40 | 0 | 61 | 866 | 11 | Python,迅捷 | 0 | 0 |

| 醚梦 | jsproxy:一个基于浏览器端JS实现的在线代理 | https://github.com/EtherDream/jsproxy | 没有 | [极客,骇客] | 中国杭州 | 0xA11BABA | 25 | 0 | 172 | 864 | 5 | 外壳,JavaScript | 3400 | 614 |

| 保罗·塞克 | Shodan.io Android版官方应用程序 | https://github.com/PaulSec/Shodan.io-mobile-app/issues | https://paulsec.github.io/ | 我什么都不能保证,但我会尽力而为。 | 法国 | 没有 | 93 | 0 | 503 | 811 | 26 | 蟒蛇 | 2800 | 361 |

| 小伙子 | w13scan:被动扫描器 | https://github.com/boy-hack/w13scan?from=timeline | https://www.hacking8.com/ | 黑客工具只是为了好玩〜 | 中国 | 没有 | 29 | 0 | 118 | 809 | 15 | Python,CSS | 797 | 287 |

| 轻笑 | OneForAll一款功能强大的子域收集工具 | https://github.com/shmilylty/OneForAll | https://github.com/Qihoo360 | 信息安全研究员,CTF爱好者。 | 中国北京 | @奇虎360 | 108 | 0 | 992 | 753 | 116 | Python,Go,JavaScript,HTML | 747 | 216 |

| 伊斯梅尔塔斯德伦 | 红队硬件工具包 | https://github.com/ismailtasdelen/redteam-hardware-toolkit | http://ismailtasdelen.com | 嗨,我叫Ismail Tasdelen。作为安全研究员。我是安永会计师事务所的渗透测试仪。记住要跟随和支持。祝你有美好的一天。???? | 伊斯坦堡 | 安永会计师事务所 | 97 | 0 | 783 | 733 | 467 | Python,Shell,HTML | 591 | 164 |

| Xairy | VMware虚拟机逃逸相关的资料整理 | https://github.com/xairy/vmware-exploitation | https://andreyknvl.com/ | 没有 | 没有 | 29 | 0 | 0 | 727 | 14 | Python,C | 2600 | 621 | |

| 潮汐 | Web指纹识别技术研究与优化实现 | https://github.com/TideSec/TideFinger/blob/master/Web%E6%8C%87%E7%BA%B9%E8%AF%86%E5%88%AB%E6%8A%80%E6% 9C%AF%E7%A0%94%E7%A9%B6%E4%B8%8E%E4%BC%98%E5%8C%96%E5%AE%9E%E7%8E%B0.md | http://www.TideSec.com | 一心不动,大巧不工。 | 中国 | 浪潮 | 21 | 0 | 207 | 726 | 23 | C,Shell,Java,Python,PHP,Ruby | 947 | 341 |

| 0vercl0k | Windows 64位上的CVE-2019-9810 Firefox漏洞利用 | https://github.com/0vercl0k/CVE-2019-9810 | https://doar-e.github.com/ | 美国/法国 | 没有 | 15 | 0 | 7 | 704 | 0 | Python,JavaScript,C ++ | 760 | 157 | |

| 零和0x0 | 官方zerosum0x0公开Windows RDP RCE CVE-2019-0708突破的扫描器 | https://github.com/zerosum0x0/CVE-2019-0708 | https://zerosum0x0.blogspot.com | 美国宇航局 | 没有 | 83 | 0 | 23 | 697 | 2 | Python,C#,C,C ++ | 1300 | 362 | |

| 沙盒逃生者 | SandboxEscaper公开了一个任务计划程序服务未正确模拟客户端令牌导致LPE的0day。 | https://github.com/SandboxEscaper/polarbearrepo | 没有 | 没有 | 没有 | 1个 | 0 | 0 | 692 | 0 | C ++ | 157 | 88 | |

| 克隆95 | Virgilio:您的数据科学在线学习新导师 | https://github.com/clone95/Virgilio | 没有 | 我毕业于意大利的IT工程系,目前正在一家闪亮的AI初创公司实习。 | 意大利博洛尼亚 | 没有 | 22 | 0 | 35 | 685 | 29 | Python,Jupyter,PowerShell | 0 | 0 |

| 卡特罗 | 一些阅读原文和Fuzzing的经验,涵盖黑盒与白盒测试 | https://github.com/lcatro/Source-and-Fuzzing | https://github.com/lcatro/my-blog | 二进制,WEB漏洞与模糊研究 | 中国 | 腾讯 | 52 | 0 | 181 | 677 | 21 | Python,PHP,Mask,C ++ | 405 | 107 |

| jas502n | Weblogic任意文件上传突破(CVE-2019-2618)的漏洞 | https://github.com/jas502n/cve-2019-2618/ | 没有 | 1.misc 2.crypto 3.web 4.reverse 5.android 6.pwn 7.elf | 没有 | 没有 | 129 | 0 | 103 | 661 | 109 | Python,C,Shell,JavaScript,PHP | 294 | 106 |

| Vstinner | Python安全性-记录Python历史防御及补丁版本信息的Repo | https://github.com/vstinner/python-security | https://github.com/python | 红帽给我酬劳以维护Python上游(python.org)和下游(RHEL,Fedora)。@python核心开发。 | 法国 | 红色的帽子 | 32 | 0 | 7 | 642 | 0 | 蟒蛇 | 299 | 34 |

| 暴虐 | Windows沙盒悖论(Flashback),来自James Forshaw | https://github.com/tyranid/infosec-presentations/blob/master/Nullcon/2019/The%20Windows%20Sandbox%20Paradox%20(Flashback).pdf | 没有 | 没有 | 没有 | 31 | 0 | 0 | 638 | 2 | C#,Python,C | 700 | 197 | |

| Cyb3rWard0g | OSSEM-开源安全事件元数据,初步定义和共享公共信息模型以改进安全事件日志的数据标准化: | https://github.com/Cyb3rWard0g/OSSEM | https://github.com/Cyb3rWard0g | @ Cyb3rWard0g | 没有 | 没有 | 10 | 0 | 19 | 636 | 2 | Jupyter,PowerShell | 1400 | 336 |

| 范豪瑟 | AFL的社区维护版afl ++发布2.53c版本 | https://github.com/vanhauser-thc/AFLplusplus/releases/tag/2.53c | https://www.mh-sec.de/ | 自1994年以来的安全研究员https://www.thc.org/ https://twitter.com/hackerschoice | 柏林 | 黑客之选 | 毫秒 | 我 | 我 | 22 | 0 | 33 | 630 | 19 |

| 隐源性的 | 在PS4 6.20上的WebKit远程代码执行漏洞(CVE-2018-4441)利用 | https://github.com/Cryptogenic/PS4-6.20-WebKit-Code-Execution-Exploit | https://twitter.com/SpecterDev | 对用户土地和Web开发感兴趣的PHP / C ++开发人员。 | 没有 | 没有 | 28 | 0 | 38 | 613 | 5 | Go,C,JavaScript,HTML | 591 | 153 |

| k8gege | K8tools:K8工具合集 | https://github.com/k8gege/K8tools | http://www.cnblogs.com/k8gege | 美国 | 联邦调查局 | 10 | 0 | 9 | 594 | 1个 | Python,C#,Ruby,PowerShell | 1200 | 500 | |

| travisgoodspeed | 利用GHIDRA逆向Tytera MD380的固件 | https://github.com/travisgoodspeed/md380tools/wiki/GHIDRA | 没有 | 没有 | 没有 | 31 | 0 | 35 | 593 | 24 | Python,C,C ++ | 593 | 190 | |

| c0ny1 | xxe-lab:各种语言版本的XXE漏洞Demo | https://github.com/c0ny1/xxe-lab | http://gv7.me | 进攻在牛角尖上 | 没有 | 没有 | 13 | 0 | 271 | 583 | 12 | Python,Shell,PHP,Java | 1200 | 307 |

| 池州 | 前两周ChiChou公开了多个macOS平台的多个应用的漏洞利用代码,包括微软Microsoft AutoUpdate,Adobe Creative Cloud Desktop以及反馈助手 | https://github.com/ChiChou/sploits | https://github.com/alipay | 我要卖掉我的代码浪迹天涯 | 中国北京 | @支付宝 | 53 | 0 | 1500 | 551 | 242 | 徽标,C,Shell,JavaScript,C ++,Objective-C,Vue | 1100 | 152 |

| dxa4481 | 结合Oauth进行XSS的高级利用以实现对目标的持久化访问: | https://github.com/dxa4481/XSSOauthPersistence | https://security.love | 全栈黑客 | 美国 | 没有 | 83 | 0 | 22 | 550 | 4 | Python,HTML,JavaScript | 3600 | 444 |

| fdiskyou | 用于枚举进程Mitigation状态的WinDbg调试器插件 | https://github.com/fdiskyou/iris | http://deniable.org | 关闭并破解。 | 英国伦敦 | 没有 | 65岁 | 0 | 125 | 547 | 28 | Python,C,C ++ | 862 | 258 |

| 丹尼尔博汉农 | 撤销混淆:PowerShell混淆检测框架 | https://github.com/danielbohannon/Revoke-Obfuscation | http://danielbohannon.com | 首席应用安全研究员(上一个IR顾问) | 华盛顿特区 | 曼迪安 | 7 | 0 | 0 | 533 | 5 | 电源外壳 | 1300 | 345 |

| mame82 | Logitech统一漏洞 | https://github.com/mame82/UnifyingVulnsDisclosureRepo/tree/master/vulnerability_reports | https://www.twitter.com/mame82 | 没有 | 没有 | 69 | 0 | 44 | 509 | 17 | Python,Go,C,JavaScript | 2500 | 517 | |

| infosecn1nja | awesome-mitre-attack-与Miter ATT&CK攻击防御框架有关的工具和资料收集 | https://github.com/infosecn1nja/awesome-mitre-attack | 没有 | Red Teamer和安全研究员 | 雅加达,印度尼西亚 | 没有 | 31 | 0 | 575 | 508 | 56 | Python,Shell,PowerShell | 4600 | 1500 |

| 黄酮 | zodiacon开源了一个工具,用于查看内核对象类型的句柄和对象 | https://github.com/zodiacon/KernelObjectView | http://scorpiosoftware.net | 以色列 | 没有 | 56 | 0 | 106 | 503 | 9 | C#,C,C ++ | 714 | 208 | |

| Ekultek | BlueKeep-Ekultek专门公开Windows RDP CVE-2019-0708 RCE PoC | https://github.com/Ekultek/BlueKeep | 没有 | U3VjY2VzcyBpcyBpbiB0aGUgZXllIG9mIHRoZSBiZWhvbGRlci4 = | 没有 | 没有 | 89 | 0 | 122 | 497 | 11 | Python,C ++ | 3700 | 952 |

| 精灵大师 | dsym_obfuscate-单个加密动态符号表,并在运行时恢复的工具: | https://github.com/elfmaster/dsym_obfuscate | http://www.bitlackeys.org | 操作顺序:意识/冥想家庭创造力,编码,黑客,逆转,安全 | 西雅图 | 利维坦 | 25 | 0 | 19 | 483 | 15 | C,Objective-C,C ++ | 192 | 45 |

| 0x27 | 思科RV320的转储配置和远程RCE的漏洞利用: | https://github.com/0x27/CiscoRV320Dump | http://0x27.me/ | 企业信息平台 | 没有 | 77 | 0 | 3000 | 475 | 34 | Python,Go,C | 397 | 220 | |

| 坦吉蒂 | sec_profile:分析安全信息站点,安全趋势,安全工作者账号 | https://github.com/tanjiti/sec_profile | http://tanjiti.com/ | #网络安全监控器#威胁情报#waf #ids #iOS应用安全#Android应用安全#游戏安全 | 上海 | 百度 | 16 | 0 | 4 | 470 | 166 | Python,PHP,HTML,Perl | 0 | 0 |

| Xerub | voucher_swap-iOS 12.1.2上的P0问题1731的漏洞利用 | https://github.com/xerub/voucher_swap | 没有 | 没有 | 没有 | 29 | 0 | 0 | 447 | 0 | Python,C | 191 | 86 | |

| 路西法1993 | cmsprint:CMS和中间件指纹库 | https://github.com/Lucifer1993/cmsprint | 没有 | 安全圈职业炮灰 | 没有 | 没有 | 25 | 0 | 315 | 444 | 25 | Python,Ruby | 897 | 403 |

| jakeajames | Patchfinder用于bazads PAC旁路中使用的偏移量 | https://github.com/jakeajames/jelbrekLib/blob/master/patchfinder64.m | 没有 | 互联网上的一个随机家伙。 | 南极洲 | 没有 | 68 | 0 | 4 | 439 | 7 | 徽标,C | 291 | 133 |

| 威特 | 开源powershell CMD bash命令替换检测工具 | https://github.com/We5ter/Flerken | https://lightrains.org | 您正在被监视。任何地方。任何时候。 | 中国成都 | 没有 | 11 | 0 | 1200 | 426 | 108 | Python,CSS | 0 | 0 |

| 蓝灰色 | Kibana CVE-2019-7609 RCE漏洞利用 | https://github.com/LandGrey/CVE-2019-7609/ | https://landgrey.me | 我学习网络安全 | 地球 | 没有 | 15 | 0 | 1100 | 425 | 44 | Python,ASP | 1000 | 285 |

| 塞巴斯蒂安罗斯 | Jint-.NET的Java解释器,在Javascript中运行.NET平台的代码 | https://github.com/sebastienros/jint | http://about.me/sebastienros | 华盛顿州贝尔维尤 | 微软 | 61 | 0 | 10 | 378 | 0 | C# | 2600 | 902 | |

| 鼠鼠 | TikiTorch-一款允许在任意进程中执行任意ShellCode的工具 | https://github.com/rasta-mouse/TikiTorch | https://github.com/ZeroPointSecurity | 没有 | @ZeroPointSecurity | 20 | 0 | 58 | 377 | 7 | C#,PowerShell | 0 | 0 | |

| 凯文·罗伯逊 | Windows网络协议层攻击套件包括SMB LLMNR NBNS mDNS DNS | https://github.com/Kevin-Robertson/InveighZero | https://github.com/NetSPI | 没有 | @NetSPI | 7 | 0 | 226 | 364 | 8 | C#,PowerShell | 929 | 231 | |

| 秘书 | idenLib-识别库函数的工具集: | https://github.com/secrary/idenLib | https://secrary.com | @_qaz_qaz | https://keybase.io/khasaia | 没有 | 17 | 0 | 197 | 363 | 21 | Python,C,C ++ | 0 | 0 |

| or | CobaltStrike基于WebSocket的C2远控组件 | https://github.com/xorrior/raven | https://www.xorrior.com | PowerShell,C#,Obj-C,macOS安全性,Red Team Operator | 没有 | 幽灵行动 | 53 | 0 | 93 | 363 | 9 | C#,Objective-C,PowerShell,C ++ | 358 | 82 |

| mjg59 | mjg59为Linux内核提交了一个补丁,支持用户状态请求内核清空引用计数为0的内存页,防止重要密钥信息在进程崩溃,内存换页等场景下被泄漏。 | https://github.com/mjg59/linux/commit/cd2bb1eb23ededafc2f301f8bc5561523daa96e6 | https://github.com/google | 奥克兰 | @谷歌 | 73 | 0 | 2 | 356 | 0 | Python,C | 632 | 250 | |

| 404notf0und | 2018-2020青年安全圈-活跃技术博主/博客 | https://github.com/404notf0und/Security-Data-Analysis-and-Visualization | https://www.4o4notfound.org | 欢迎关注公众号:404 Not F0und,专注于网络安全数据分析 | 中国杭州 | 蚂蚁金融 | 14 | 0 | 72 | 350 | 16 | TSQL,Jupyter | 520 | 121 |

| Dliv3 | 毒液-渗透测试仪的多跳代理 | https://github.com/Dliv3/Venom | https://twitter.com/D1iv3 | 北汽 | 周大福 | 天枢(Dubhe) | 腾讯安全宣武实验室 | 中国,北京 | 北汽 | 59 | 0 | 1200 | 348 | 176 |

| 利拜德 | 基于Metasploit写的一款自动化渗透测试工具 | https://github.com/leebaird/discover | 没有 | 没有 | 没有 | 3 | 0 | 49 | 344 | 2 | Python,Shell,PHP | 1700 | 515 | |

| of | JitBuddy-可以将托管的JIT本机代码反汇编的辅助功能方法: | https://github.com/xoofx/JitBuddy | https://github.com/Unity-Technologies | 格勒诺布尔-法国 | @团结科技 | 56 | 0 | 209 | 335 | 19 | C# | 0 | 0 | |

| 通兹 | Internet Explorer脚本引擎远程代码执行漏洞(CVE-2018-8389)POC: | https://github.com/tunz/js-vuln-db/blob/master/jscript/CVE-2018-8389.md | http://tunz.kr | 南韩 | 没有 | 11 | 0 | 68 | 331 | 61 | Python,Haskell,Rust | 0 | 0 | |

| 卡西史密斯 | 在Windows脚本主机的某些中执行任意.NET汇编代码,来自DerbyCon2019 | https://github.com/caseysmithrc/DerbyCon2019 | 没有 | 没有 | 没有 | 234 | 0 | 7 | 330 | 0 | C,C#,C ++,F#,Go,PHP,Ruby,PowerShell | 55 | 25 | |

| Grayddq | GScan:Linux主机侧清单的自动综合化检测 | https://github.com/grayddq/GScan | 没有 | 一位喜欢原创的安全工作者! | 没有 | 没有 | 14 | 0 | 0 | 327 | 0 | 蟒蛇 | 305 | 99 |

| 汉诺布 | Apache不准备修复的UAF突破公开: | https://github.com/hannob/apache-uaf/ | https://hboeck.de/ | 柏林 | 没有 | 79 | 0 | 2 | 318 | 2 | Python,Shell,PHP | 1400 | 150 | |

| Tuhinshubhra | ExtAnalysis:浏览器扩展分析框架 | https://github.com/Tuhinshubhra/ExtAnalysis | https://twitter.com/r3dhax0r | 我编码并破解很有趣! | ... | 没有 | 13 | 0 | 2 | 316 | 0 | Python,PHP,JavaScript,CSS | 0 | 0 |

| 0x4D31 | 大规模网络指纹探测与数据聚类分析,作者利用网络指纹信息追踪攻击者及攻击工具,同时发布了一个工具FATT。来自AusCERT 2019会议 | https://github.com/0x4D31/演示 | https://github.com/salesforce | 首席威胁检测工程师@salesforce | 悉尼,澳大利亚 | 没有 | 21 | 0 | 1100 | 307 | 77 | Python,去 | 793 | 164 |

| 猪笼草 | Python工匠 | https://github.com/piglei/one-python-craftsman | http://www.zlovezl.cn | 喜欢编写和阅读精美代码的Python程序员。还可以使用Go,JavaScript进行编码。 | 中国深圳 | 腾讯网 | 24 | 0 | 1400 | 301 | 93 | Python,Go,JavaScript | 730 | 106 |

| rvrsh3ll | 将shellcode隐藏在资源文件中再通过CPL加载执行的POC | https://github.com/rvrsh3ll/CPLResourceRunner | 没有 | 我一起破解代码,希望它能工作。 | 新星 | 没有 | 118 | 0 | 19 | 299 | 9 | Python,C#,HTML,PowerShell | 377 | 114 |

| ExpLife0011 | 优秀Windows内核防御利用方向资源收集 | https://github.com/ExpLife0011/awesome-windows-kernel-security-development/blob/master/README.md | 没有 | 没有 | 没有 | 2800 | 0 | 3000 | 283 | 487 | C,汇编语言,Python,AngelScript,C ++,C# | 668 | 226 | |

| 德尔克詹姆 | Kerberos无约束委派滥用工具包 | https://github.com/dirkjanm/krbrelayx | 没有 | 荷兰人 | 没有 | 19 | 0 | 11 | 281 | 1个 | 蟒蛇 | 0 | 0 | |

| 幻影0301 | PTEye:代理黑盒突破审计工具 | https://github.com/phantom0301/PTEye | http://phantom0301.github.io/ | 免费分享 | 成都市 | 没有 | 80 | 0 | 32 | 279 | 10 | Python,JavaScript,PowerShell | 81 | 9 |

| 意大利面食 | 丰田公司开发了一套汽车ECU系统的测试工具,包含软件和硬件,repo里面有这套工具的相关介绍,目前应该是在售的状态。 | https://github.com/pasta-auto/PASTA1.0 | 没有 | 没有 | 没有 | 1个 | 0 | 0 | 262 | 0 | C | 49 | 11 | |

| 7kb风暴 | 7kbscan-WebPathBrute Web路径暴力探测工具 | https://github.com/7kbstorm/7kbscan-WebPathBrute | https://www.7kb.org | 红队 | 没有 | 没有 | 27 | 0 | 2 | 261 | 0 | C ++,XSLT | 220 | 67 |

| 赌注 | 2019腾讯广告算法大赛完整代码(冠军) | https://github.com/bettenW/Tencent2019_Finals_Rank1st | http://zhuanlan.zhihu.com/DataAI | 鱼遇雨欲语与余 | 中国,北京 | 京东集团,算法工程师 | 12 | 0 | 46 | 260 | 6 | 巨蟒 | 235 | 83 |

| 怀阿图 | 秘鲁语:网络资产防御扫描器/扫描框架 | https://github.com/WyAtu/Perun | 没有 | 安全研究员 | 没有 | 没有 | 12 | 0 | 14 | 251 | 8 | Python,C | 343 | 155 |

| rk700 | 之前推过AFL-Unicorn项目可以让AFL fuzz能用Unicorn模拟的闭源binary,这个uniFuzzer项目很类似,是要把libfuzzer应用在闭源binary上 | https://github.com/rk700/uniFuzzer// | http://rk700.github.io | 没有 | 没有 | 18岁 | 0 | 57 | 248 | 2 | Python,C,Java | 606 | 161 | |

| 梅塔尔 | 令人敬畏的网络安全蓝队-蓝队防御相关的工具,文章资料收集 | https://github.com/meitar/awesome-cybersecurity-blueteam | https://web.archive.org/web/20190206200948/https://maymay.net/blog/2019/02/06/why-i-am-publicly-disassociating-myself-from-the-recurse-center/ | Ⓐtinti-capitalist自由软件开发人员,赞成种族灭绝的白人,废除了所有监狱,0xACAB⚑ | https://cyberbusking.org/ | 代码签名GPG密钥:C42F 2F04 C42D 489E 23DD 71CE 07EF AA28 AB94 BC85 | 196 | 0 | 48 | 240 | 0 | 外壳,PHP,HTML | 398 | 44 |

| 斯塔德拉 | Git Fetch相关的突破利用研究(CVE-2018-11235&CVE-2018-16873) | https://github.com/staaldraad/troopers19/ | https://github.com/heroku | 没有 | @heroku | 38 | 0 | 5 | 236 | 4 | Go,Python,HTML | 1200 | 473 | |

| 芯子 | SharpSploit-C#语言编写的基于.NET的后渗透测试工具 | https://github.com/cobbr/SharpSploit | https://cobbr.io | 德克萨斯州达拉斯 | 幽灵行动 | 17 | 0 | 48 | 230 | 1个 | C#,PowerShell | 570 | 89 | |

| gh0stkey | PoCBox-进攻测试验证辅助平台 | https://github.com/gh0stkey/PoCBox | https://gh0st.cn | 天行健,君子以自强不息;地势坤,君子以厚德载物。 | 中国 | 米斯特安全团队 | 13 | 0 | 103 | 229 | 13 | Python,PHP,HTML | 358 | 98 |

| RUB-SysSec | NEMO:一种猜测密码的工具,通过使用马尔可夫模型可以更高效地选择变异策略 | https://github.com/RUB-SysSec/NEMO// | https://syssec.rub.de | 德国波鸿 | 波鸿鲁尔大学 | 21 | 0 | 11 | 228 | 0 | Python,C,C ++ | 370 | 102 | |

| 米奇 | Stracciatella-绕过AMSI和脚本块日志记录加载执行PowerShell脚本的工具 | https://github.com/mgeeky/Stracciatella | https://www.linkedin.com/in/mariuszban/ | 受Sencha启发的Offensive Security工程师,从事大量的渗透测试,数据包制作,反向工程和漏洞利用/工具开发。 | 没有 | 没有 | 52 | 0 | 1100 | 225 | 77 | Python,C#,PowerShell,C ++ | 225 | 66 |

| 叶伊敏特素 | 浏览器,缓解措施,内核等漏洞利用相关研究 | https://github.com/yeyintminthuhtut/Awesome-Advanced-Windows-Exploitation-References | http://pentest.space | 推特@yeyint_mth | 新加坡 | 没有 | 287 | 0 | 477 | 223 | 19 | 贝壳 | 0 | 0 |

| 1991年 | 2019年针对API安全的4点建议 | https://github.com/neal1991/articles-translator/blob/master/2019%E5%B9%B4%E9%92%88%E5%AF%B9API%E5%AE%89%E5%85%A8% E7%9A%844%E7%82%B9%E5%BB%BA%E8%AE%AE.md | https://madneal.com | 显然,我很酷。 | 上海 | 华东师范大学 | 96 | 0 | 514 | 222 | 58 | Python,Shell,JavaScript,Java,HTML | 0 | 0 |

| 病毒狂 | I-See-You:Bash和Javascript工具查找用户的确切位置 | https://github.com/Viralmaniar/I-See-You | https://twitter.com/maniarviral | 澳大利亚维多利亚州墨尔本 | 没有 | 36 | 0 | 221 | 219 | 93 | Python,壳 | 725 | 110 | |

| bcoles | bcoles收集的Linux内核Exploits | https://github.com/bcoles/kernel-exploits | https://itsecuritysolutions.org | rm -rf /* | rm -rf /* | rm -rf /* | 29 | 0 | 62 | 217 | 19 | Python,C,Shell,Ruby | 17100 | 8400 |

| hlldz | APC-PPID-通过APC注入创建进程并伪造父进程的项目 | https://github.com/hlldz/APC-PPID | https://artofpwn.com | 普纳,红队队员 | 伊斯坦布尔,图尔基耶 | 没有 | 5 | 0 | 179 | 214 | 22 | Python,PowerShell,C ++ | 691 | 159 |

| zer0yu | 网络空间安全的RSS订阅 | https://github.com/zer0yu/CyberSecurityRSS | http://zeroyu.xyz/ | 每盏灯都需要一个阴影。您只需要学习如何控制它,并在需要时使用它即可。 | 没有 | 没有 | 29 | 0 | 2100 | 214 | 1100 | Python,C,CSS | 0 | 0 |

| Pyn3rd | Apache Tomcat远程代码执行漏洞(CVE-2019-0232),可以通过Windows enableCmdLineArguments触发 | https://github.com/pyn3rd/CVE-2019-0232/ | https://twitter.com/pyn3rd | 杭州 | 阿里巴巴集团 | 7 | 0 | 0 | 210 | 0 | Python,批处理文件,Java | 118 | 46 |

medium_xuanwu推荐

| 标题 | 网址 |

|---|---|

| 从Xceedium Xsuite远程代码执行扩展到域管权限的实际案例 | http://medium.com/@DanielC7/remote-code-execution-gaining-domain-admin-privileges-due-to-a-typo-dbf8773df767 |

| MikroTik RouterOS SMB服务无需认证的RCE漏洞挖掘与利用(CVE-2018–7445) | http://medium.com/@maxi./finding-and-exploiting-cve-2018-7445-f3103f163cc1 |

| 通过Excel文件执行命令以反弹Meterpreter shell的不同方法 | http://medium.com/@Bank_Security/ms-excel-weaponization-techniques-79ac51610bf5 |

| 微软针对云网络安全打造的SIEM解决方案-Azure Sentinel介绍 | http://medium.com/@maarten.goet/microsoft-azure-sentinel-not-your-daddys-splunk-3775bda28f39 |

| 红队评估物理环境安全性常用的五种方式 | http://medium.com/@adam.toscher/top-5-ways-the-red-team-breached-and-assessed-the-physical-environment-fa567695b354 |

| Vimeo从SSRF到SSH密钥泄漏 | http://medium.com/@rootxharsh_90844/vimeo-ssrf-with-code-execution-potential-68c774ba7c1e |

| 编写受密码保护的反弹Shell(Linux / x64) | http://medium.com/@0x0FFB347/writing-a-password-protected-reverse-shell-linux-x64-5f4d3a28d91a |

| 我是如何在redacted.com挖到Blind XSS的 | http://medium.com/@newp_th/how-i-find-blind-xss-vulnerability-in-redacted-com-33af18b56869 |

| 如何为WinDbg和LLDB编写ClrMD扩展 | http://medium.com/@kevingosse/writing-clrmd-extensions-for-windbg-and-lldb-916427956f66 |

| 从RCE到LDAP信息泄漏 | http://medium.com/@thbcn/from-rce-to-ldap-access-9ce4f9d2fd78 |

| 分析Metasploit Linux / x64反向Shell负载 | http://medium.com/@0x0FFB347/analysis-of-some-metasploit-network-payloads-linux-x64-ab8a8d11bbae |

| PostgreSQL从9.3到11.2版本的认证用户任意命令执行突破披露(CVE-2019–9193) | http://medium.com/greenwolf-security/authenticated-arbitrary-command-execution-on-postgresql-9-3-latest-cd18945914d5 |

| 跨站点内容和状态类型泄漏 | http://medium.com/@terjanq/cross-site-content-and-status-types-leakage-ef2dab0a492 |

| XPWN 2018 Safari沙箱逃脱中文版:https ://weibo.com/ttarticle/p/show?id=2309404354112320866984 | http://medium.com/p/one-liner-safari-sandbox-escape-exploit-91082ddbe6ef |

| 使用Sboxr自动化发现和利用DOM XSS-第1部分 | http://medium.com/m/global-identity?redirectUrl=https%3A%2F%2Fblog.appsecco.com%2Fautomating-discovery-and-exploiting-dom-client-xss-vulnerabilities-using-sboxr-part- 1-2e55c120c9e1 |

| 使用BadUSB攻击路由设备控制目标网络 | http://medium.com/tenable-techblog/owning-the-network-with-badusb-72daa45d1b00 |

| 使用Sboxr自动发现并利用DOM XSS漏洞-第2部分 | http://medium.com/m/global-identity?redirectUrl=https%3A%2F%2Fblog.appsecco.com%2Fautomating-discovery-and-exploiting-dom-client-xss-vulnerabilities-using-sboxr-part- 2-3b5c494148e0 |

| 使用ATT&CK Datamap可视化展示潜在威胁 | http://medium.com/@olafhartong/assess-your-data-potential-with-att-ck-datamap-f44884cfed11 |

| 滥用macOS的Folder Actions功能实现持久化控制 | http://medium.com/m/global-identity?redirectUrl=https%3A%2F%2Fposts.specterops.io%2Ffolder-actions-for-persistence-on-macos-8923f222343d |

| 深入了解Apple的二进制属性列表plist格式 | http://medium.com/@karaiskc/understanding-apples-binary-property-list-format-281e6da00dbd |

| 使用SSH隧道进行端口转发和建造Socks5代理 | http://medium.com/tarkalabs/power-of-ssh-tunneling-cf82bc56da67 |

| 绕过域账户认证失败锁定次数限制的技巧 | http://medium.com/@markmotig/bypassing-ad-account-lockout-for-a-compromised-account-5c908d663de8 |

| 利用HTML注入入侵泄漏用户数据 | http://medium.com/@d0nut/better-exfusion-via-html-injection-31c72a2dae8b |

| 作者发现阿里巴巴多个站点加载了alipay某个域名,该域名中返回的内容是可以通过cookie控制的,于是作者在alipay其他的子域名上找到了一处反射型XSS(曲折的绕过了WAF ,cookie设置的限制),通过此XSS设置上恶意的cookie后来完成账号的窃取。 | http://link.medium.com/jNotfTcVSV |

| Rootpipe Reborn-macOS TimeMachine诊断扩展Root命令注入细分分析 | http://medium.com/@CodeColorist/rootpipe-reborn-part-i-cve-2019-8513-timemachine-root-command-injection-47e056b3cb43?source=friends_link&sk=3970823f97714fac1d04d75325e3cbac |

| 基于P4wnP1实现将Raspberry Pi Zero W变成坏的USB设备,最终实现逃脱杀毒软件检测的安全研究 | http://medium.com/@fbotes2/advance-av-evasion-symantec-and-p4wnp1-usb-c7899bcbc6af |

| Elliot Alderson通过分析发了一个邮箱验证的漏洞,成功以Tchap员工的身份登录了软件。 | http://medium.com/@fs0c131y/tchap-the-super-not-secure-app-of-the-french-government-84b31517d144?source=friends_link&sk=59e15e44ba75dd78d7248262a4c8f0b7 |

| 我是如何在OWASP ModSecurity核心规则集(CRS)中发现5个正则表达式拒绝服务漏洞的 | http://medium.com/@somdevsangwan/how-i-found-5-redos-vulnerabilities-in-mod-security-crs-ce8474877e6e?sk=c64852245215d6fead387acbd394b7db |

| Venator-SpectreOps开发的一种用于macOS平台的恶意软件行为检测的工具,这个工具会搜集可能会暴露恶意软件行为痕迹的信息,包括:launch_agents,浏览器扩展,bash_history等等 | http://medium.com/m/global-identity?redirectUrl=https%3A%2F%2Fposts.specterops.io%2Fintroducing-venator-a-macos-tool-for-proactive-detection-34055a017e56%3Fsource%3Drss- --- f05f8696e3cc --- 4 |

| 如何利用Confluence未授权RCE突破(CVE-2019-3396)在6小时内黑掉50+公司 | http://link.medium.com/l0IpOUJXeW |

| 组合4个CSRF进攻搞定公司的账户 | http://medium.com/a-bugz-life/4x-csrfs-chained-for-company-account-takeover-f9fada416986 |

| CORS(跨域资源共享)错误配置突破的高级利用 | http://link.medium.com/UTKkk4wvGW |

| 利用Slack Windows版本客户端的入侵窃取Slack用户下载的所有文件 | http://link.medium.com/eFLkuCEvLW |

| WordPress 5.0.0 RCE(CVE-2019–6977)漏洞的详细分析 | http://medium.com/@knownsec404team/the-detailed-analysis-of-wordpress-5-0-rce-a171ed719681 |

| CVE-2019–0708 Windows RDP RCE漏洞的影响面有多大,以及如何利用Sigma规则,弹性,ArcSight检测这种攻击 | http://medium.com/@ab_65156/proactive-detection-content-cve-2019-0708-vs-mitre-att-ck-sigma-elastic-and-arcsight-22f9ebae7d82 |

| 建造一个Drupal Core RCE(CVE-2019–6340)突破的蜜罐 | http://medium.com/@SecurityBender/building-a-real-world-web-honeypot-for-cve-2019-6340-rce-in-drupal-core-f4240f989c3f |

| 本地攻击三星手机ContainerAgent APP的导出组件,导致持久化的本地DOS | http://medium.com/@fs0c131y/how-to-brick-all-samsung-phones-6aae4389bea |

| 基于Windows渗透构造的CTF,包括完整的域渗透流程,还是值得一看。 | http://medium.com/m/global-identity?redirectUrl=https%3A%2F%2Fblog.ettic.ca%2Fnorthsec-2019-windows-track-writeup-69d5bcf06abd |

| V8引擎编译及调试环境的建造 | http://medium.com/@stankoja/v8-bug-hunting-part-1-setting-up-the-debug-environment-7ef34dc6f2de |

| 作者详细介绍了逆向分析Spotify.app并挂接其功能获取数据的过程。 | http://medium.com/@lerner98/skiptracing-reversing-spotify-app-3a6df367287d |

| V8 Bug Hunting之JS类型对象的内存布局 | http://medium.com/@stankoja/v8-bug-hunting-part-2-memory-representation-of-js-types-ea37571276b8 |

| ATT&CK威胁建模方法在企业威胁感知方面的应用,分3个不同的等级针对不同规模的企业 | http://medium.com/mitre-attack/getting-started-with-attack-cti-4eb205be4b2f |

| Windows SetThreadContext API剖析 | http://medium.com/tenable-techblog/api-series-setthreadcontext-d08c9f84458d |

| 在云上建造一个Burp Collaborator服务器的方法 | http://medium.com/bugbountywriteup/deploy-a-private-burp-collaborator-server-in-azure-f0d932ae1d70 |

| Mybb 18.20存储类型XSS突破以及RCE利用过程分析 | http://medium.com/@knownsec404team/the-analysis-of-mybb-18-20-from-stored-xss-to-rce-7234d7cc0e72?postPublishedType=initial |

| 文章详细介绍了从越狱手机中转储app的二进制文件,获取类及方法的方法,利用frida hook程序,最后注入了一个动态库到目标程序的过程。 | http://medium.com/@lerner98/skiptracing-part-2-ios-3c610205858b |

| 利用“白”的程序执行“黑”的程序来绕过杀毒检测 | http://medium.com/@reegun/update-nuget-squirrel-uncontrol-endpoints-leads-to-arbitrary-code-execution-b55295144b56 |

| 对Arlo相机设备功能及安全性的一次深入分析 | http://medium.com/tenable-techblog/an-analysis-of-arlo-6f1b691236b5 |

| 在这个系列中,作者非常详细列出了各类工具的使用方法,需要输入的命令和一些问题的解决方法,可以说很良心了,是调试三星手机内核很好的入门篇 | http://medium.com/@alex91ar/debugging-the-samsung-android-kernel-part-3-c27e916c9a7d |

| Windows系统雷蛇环绕音频服务1.1.63.0版本存在文件/目录权限设置不当导致本地局部权衡 | http://medium.com/m/global-identity?redirectUrl=https%3A%2F%2Fposts.specterops.io%2Fcve-2019-13142-razer-surround-1-1-63-0-eop-f18c52b8be0c |

| 视频会议系统Zoom的Mac客户端存在多个安全漏洞,可能导致拒绝服务和信息泄漏 | http://medium.com/@jonathan.leitschuh/zoom-zero-day-4-million-webcams-maybe-an-rce-just-get-them-to-visit-your-website-ac75c83f4ef5 |

| Citrix SD-WAN下三个突破及攻击手段介绍 | http://medium.com/tenable-techblog/an-exploit-chain-against-citrix-sd-wan-709db08fb4ac |

| Jira把联系管理员处的表单数据当成freemarker模板解析,导致前台RCE。 | http://medium.com/@ruvlol/rce-in-jira-cve-2019-11581-901b845f0f |

| Comodo杀毒软件存在安全漏洞,可以从其沙箱中直接获得SYSTEM权限 | http://medium.com/tenable-techblog/comodo-from-sandbox-to-system-cve-2019-3969-b6a34cc85e67 |

| AI与机器学习的安全性问题研究 | http://link.medium.com/5FVO5CWpAY |

| Opera Android浏览器地址栏欺骗(CVE-2019–12278)漏洞的分析 | http://medium.com/@justm0rph3u5/opera-android-address-bar-spoofing-cve-2019-12278-9ffcfd6c508c |

| 上周发生的Capital One数据泄漏事件的技术分析 | http://medium.com/m/global-identity?redirectUrl=https%3A%2F%2Fblog.cloudsploit.com%2Fa-technical-analysis-of-the-capital-one-hack-a9b43d7c8aea%3F |

| 来自DEF CON 27会议上针对MikroTik RouterOS系统的漏洞利用研究 | http://medium.com/tenable-techblog/routeros-post-exploitation-784c08044790 |

| 基于时间的横向信道攻击,实现准确识别请求是被WAF直接拦截或被WAF过滤后传递到服务器。 | http://medium.com/@0xInfection/fingerprinting-waf-rules-via-timing-based-side-channel-attacks-cd29c48fb56 |

| 逃逸基于机器学习技术的恶意软件检测,这是作者今年参加DEFCON AI Village的Writeup | http://medium.com/@william.fleshman/evading-machine-learning-malware-classifiers-ce52dabdb713 |

| 从Windows客户端防御利用到获取Kubernetes Cluster管理员权限 | http://medium.com/m/global-identity?redirectUrl=https%3A%2F%2Fblog.appsecco.com%2Ffrom-thick-client-exploitation-to-becoming-kubernetes-cluster-admin-the-story-一个有趣的错误我们fe92a7e70aa2 |

| Dell XPS上的Qualcomm驱动程序 | http://medium.com/tenable-techblog/kernel-write-what-where-in-qualcomm-driver-lpe-f08389f6fce9 |

| 重新想象杀人逃脱行为的检测 | http://medium.com/m/global-identity?redirectUrl=https%3A%2F%2Fposts.specterops.io%2Fyou-can-run-but-you-cant-hide-detecting-process-reimaging-behavior- e6bb9a10c40b |

| 作者介绍了自己的工具Shhmon卸载Sysmon的相关技术分析 | http://medium.com/p/shhmon-silencing-sysmon-via-driver-unload-682b5be57650 |

| 利用FireEye开源的SilkETW工具实现基于ETW Events的威胁检测 | http://medium.com/threat-hunters-forge/threat-hunting-with-etw-events-and-helk-part-1-installing-silketw-6eb74815e4a0 |

| 利用上传文件到服务器和服务器上传文件到Amazon S3的时间空隙,通过本地文件包含实现了RCE。 | http://medium.com/@YoKoKho/race-condition-that-could-result-to-rce-a-story-with-an-app-that-temporary-stored-an-uploaded-9a4065368ba3 |

| 一个DLL注入导致的本地提权扩展 | http://medium.com/@bazyli.michal/more-than-a-penetration-test-cve-2019-1082-647ba2e59034 |

| Microsoft Windows Windows威胁智能机制向线程注入APC的方法-采用kenel APC向线程注入用户APC | http://medium.com/@philiptsukerman/bypassing-the-microsoft-windows-threat-intelligence-kernel-apc-injection-sensor-92266433e0b0 |

| 对基于物联网的出勤设备进行渗透测试 | http://medium.com/bugbountywriteup/pentesting-an-iot-based-biometric-attendance-device-10c0efd69392 |

| XSS高级技巧之Bypass大写过滤器 | http://medium.com/@Master_SEC/bypass-uppercase-filters-like-a-pro-xss-advanced-methods-daf7a82673ce |

| 入门教程-如何探索网络摄像头的突破(固件) | http://medium.com/@knownsec404team/getting-started-tutorial-how-to-explore-the-camera-vulnerability-firmware-c405e25ed177 |

| 如何使用使用burp套件扩展插件(taborator)利用exploit远程文件包含/带外资源加载(HTTP)测试 | http://link.medium.com/RKQJyWPJSZ |

| Proftpd被发现裂缝溢出裂缝(CVE-2019–18217),影响1.3.6b之前的版本 | http://medium.com/@social_62682/proftpd-buffer-overflow-cve-2019-18217-281503c527e6 |

| 在线WebAssembly终端-某个在浏览器中直接执行 | http://medium.com/wasmer/webassembly-sh-408b010c14db |

| 了解usbmux和iOS锁定服务,了解iTunes,Xcode是如何与iOS设备交互的 | http://medium.com/@jon.gabilondo.angulo_7635/understanding-usbmux-and-the-ios-lockdown-service-7f2a1dfd07ae |

| Facebook Creator Studio Session过期绕过突破的分析 | http://medium.com/bugbountywriteup/session-expiration-bypass-in-facebook-creator-app-b4f65cc64ce4?source=rss----7b722bfd1b8d---4 |

| 作者分析入侵JSON Web令牌(JWT)过程 | http://link.medium.com/2rXn12vA80 |

| wolfssl CVE-2019–18840被发现堆重叠裂缝 | http://medium.com/@social_62682/heap-overflow-in-wolfssl-cve-2019-18840-185d233c27de |

| Symantec终端防护软件本地系统提权突破(CVE-2019–12757)的分析 | http://medium.com/m/global-identity?redirectUrl=https%3A%2F%2Fposts.specterops.io%2Fcve-2019-12757-local-privilege-escalation-in-symantec-endpoint-protection-1f7fd5c859c6 |

| 在Node.JS中实现Steam API介绍 | http://medium.com/florence-development/working-with-node-js-stream-api-60c12437a1be |

| 利用红外线攻击Android Smart TV的细节 | http://medium.com/@drakkars/hacking-an-android-tv-in-2-minutes-7b6f29518ff3 |

| 调试三星Android内核第三部分:如何为三星内核启用USB串行调试 | http://medium.com/@alex91ar/debugging-the-samsung-android-kernel-part-3-a6a7f762fcd6?source=friends_link&sk=635b789114be318db3b28e454b4069d7 |

| 入侵XML数据-使用XPATH注入获得数据访问 | http://link.medium.com/WJD9QOxs91 |

| 从LTE服务退回到3G-CSFB详解 | http://link.medium.com/3HOw2oexi2 |

| 利用DeviceIoControl清理NTFS的元数据 | http://medium.com/@grzegorztworek/cleaning-ntfs-artifacts-with-fsctl-clean-volume-metadata-bd29afef290c?source=friends_link&sk=6ef94fc3bdf764386990c6644905fcbb |

| 一款新的恶意广告样本macOS Bundlore加载程序分析 | http://medium.com/m/global-identity?redirectUrl=https%3A%2F%2Fblog.confiant.com%2Fnew-macos-bundlore-loader-analysis-ca16d19c058c |

| 作者介绍在Chrome中使用WebRTC ICE服务器进行对端口扫描的新技术。 | http://medium.com/tenable-techblog/using-webrtc-ice-servers-for-port-scanning-in-chrome-ce17b19dd474 |

| 威胁报告ATT&CK映射器(TRAM)是基于Web的工具,可自动提取对手的行为进行分析,将其映射到ATT&CK。 | http://medium.com/mitre-attack/automating-mapping-to-attack-tram-1bb1b44bda76 |

| 滥用SourceMappingURL实现Javascript反调试 | http://medium.com/@weizmangal/javascript-anti-debugging-some-next-level-sh-t-part-1-abusing-sourcemappingurl-da91ff948e66 |

| 作者分析Apache Olingo中存在反序列化安全漏洞(CVE-2019-17556) | http://medium.com/bugbountywriteup/cve-2019-17556-unsafe-deserialization-in-apache-olingo-8ebb41b66817?source=rss----7b722bfd1b8d---4 |

| CVE-2019-17556:Apache Olingo中的不安全反序列化 | http://medium.com/bugbountywriteup/cve-2019-17556-unsafe-deserialization-in-apache-olingo-8ebb41b66817 |

| 双因素认证(2FA)绕过技术的总结 | http://medium.com/@surendirans7777/2fa-bypass-techniques-32ec135fb7fe |

medium_secwiki推荐

| 标题 | 网址 |

|---|---|

| SVG XLink SSRF指纹库版本– Arbaz H ... | https://medium.com/@arbazhussain/svg-xlink-ssrf-fingerprinting-libraries-version-450ebecc2f3c |

| 发现和利用CVE-2018–7445 | https://medium.com/@maxi./finding-and-exploiting-cve-2018-7445-f3103f163cc1 |

| IBM Websphere中的主机头中毒 | https://medium.com/@x41x41x41/host-header-poisoning-in-ibm-websphere-3d459a990f00 |

| 适用于iOS的ProtonMail中的3个XSS – Vladimir Metnew –中 | https://medium.com/@vladimirmetnew/3-xss-in-protonmail-for-ios-95f8e4b17054 |

| 编写密码保护的反向Shell(Linux / x64) | https://medium.com/@0x0FFB347/writing-a-password-protected-reverse-shell-linux-x64-5f4d3a28d91a |

| 编写自定义Shellcode编码器 | https://medium.com/@0x0FFB347/writing-a-custom-shellcode-encoder-31816e767611 |

| SigintOS:无线渗透测试发行版 | https://medium.com/@tomac/sigintos-a-wireless-pentest-distro-review-a7ea93ee8f8b |

| SolarWinds数据库性能分析器中反映的XSS | https://medium.com/greenwolf-security/reflected-xss-in-solarwinds-database-performance-analyzer-988bd7a5cd5 |

| 使用BadUSB攻击路由设备控制目标网络 | https://medium.com/tenable-techblog/owning-the-network-with-badusb-72daa45d1b00 |

| Android斗篷和匕首攻击 | https://medium.com/@targetpractice/cloak-and-dagger-malware-techniques-demystified-c4d8a035b94e |

| 多个漏洞+ WAF绕过帐户接管 | https://medium.com/@y.shahinzadeh/chaining-multiple-vulnerabilities-waf-bypass-to-account-takeover-in-almost-all-alibabas-websites-f8643eaa2855 |

| 如何开始学习数字取证 | https://medium.com/@a.alwashli/how-to-start-learning-digital-forensics-8038bcc9af6a |

| 一个旧的Cisco OpenSSH Bug | https://medium.com/tenable-techblog/an-old-cisco-openssh-bug-342ce6679f61 |

| 从Slack用户窃取下载 | https://medium.com/tenable-techblog/stealing-downloads-from-slack-users-be6829a55f63 |

| 反向Golang二进制文件:第2部分 | https://medium.com/@nishanmaharjan17/reversing-golang-binaries-part-2-26f522264d01 |

| 反向Golang二进制文件:第1部分 | https://medium.com/@nishanmaharjan17/reversing-golang-binaries-part-1-c273b2ca5333 |

| 更秘密的电报 | https://medium.com/@labunskya/secret-telegrams-bdd2035b6e84 |

| SIM卡端口黑客的详细信息 | https://medium.com/coinmonks/the-most-expensive-lesson-of-my-life-details-of-sim-port-hack-35de11517124?sk=4c29b27bacb2eff038ec8fe4d40cd615 |

| 在无监督学习中检测模式 | https://medium.com/code-gin/detecting-patterns-with-unsupervised-learning-88ba737d4f34 |

| CVE-2019–0708的调试入门 | https://medium.com/@straightblast426/a-debugging-primer-with-cve-2019-0708-ccfa266682f6 |

| ATT&CK入门:威胁情报 | https://medium.com/mitre-attack/getting-started-with-attack-cti-4eb205be4b2f |

| ATT&CK入门:检测和分析 | https://medium.com/mitre-attack/getting-started-with-attack-detection-a8e49e4960d0 |

| 使用ATT&CK数据图评估您的数据潜力 | https://medium.com/@olafhartong/assess-your-data-potential-with-att-ck-datamap-f44884cfed11 |

| 如果您是网络入门的十大阅读清单... | https://medium.com/katies-five-cents/a-top-10-reading-list-if-youre-getting-started-in-cyber-threat-intelligence-c11a18fc9798 |

| CTI阅读清单 | https://medium.com/@sroberts/cti-reading-list-a93ccdd7469c |

| 假设假设扩展的辅助损失优化 | https://medium.com/@jason_trost/auxiliary-loss-optimization-for-hypothesis-augmentation-for-dga-domain-detection-98c382082514 |

| 使用FwAnalyzer自动化固件安全 | https://medium.com/cruise/firmware-security-fwanalyzer-dcbd95cef717 |

| 流星盲NoSQL注入 | https://medium.com/rangeforce/meteor-blind-nosql-injection-29211775cd01 |

| RouterOS开发后 | https://medium.com/tenable-techblog/routeros-post-exploitation-784c08044790 |

| 面向黑客和OSINT研究人员的十大浏览器扩展 | https://medium.com/@NullByteWht/top-10-browser-extensions-for-hackers-osint-researchers-fca19b469158 |

| 恶意文件针对越南官员 | https://medium.com/@Sebdraven/malicious-document-targets-vietnamese-officials-acb3b9d8b80a |

| 威胁猎人剧本+主数据集+ BinderHub =基础设施... | https://medium.com/threat-hunters-forge/threat-hunter-playbook-mordor-datasets-binderhub-open-infrastructure-for-open-8c8aee3d8b4 |

| InfoSec的千篇一律 | https://medium.com/@johnlatwc/the-githubification-of-infosec-afbdbfaad1d1 |

来源:https://github.com/tanjiti

2354

2354

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?