朋友们通过Chipwhisperer,都是想研究侧信道攻击,采集到芯片在加密过程中的功耗。前文中,已经完成了串口部分的调试和hex文件的烧录,那么把加密的hex烧录到芯片中,然后再控制串口向芯片发送明文和密钥,就能从串口中输出密文,同时设备会采集到功耗数据,并保存。

作者会在这一章节细致说明这一部分的流程,已确保每个朋友都能采集到任意加密流程的功耗数据

首先需要找到文件目录,我把软件安装在C盘根目录下,则目录为C:\ChipWhisperer5_64\cw\home\portable\chipwhisperer\hardware\victims\firmware

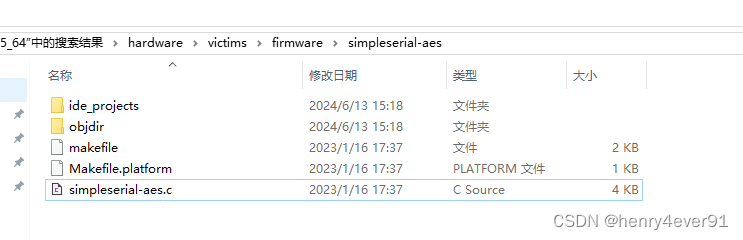

以AES为例则打开该目录下的simpleserial-aes文件夹

这个文件夹有两个关键 文件,simpleserial-aes.c是包含了串口设置的aes加密文件,makefile这个文件则可以把.c文件生成hex文件,系统自带的simpleserial-aes.c功能很齐全,还包含了掩码部分,代码部分有些难懂,对初学者不太友好

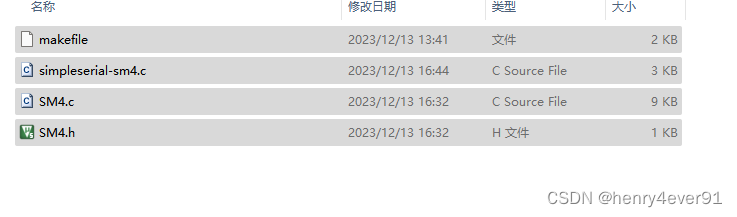

我决定自己写一个系统里没有集成的SM4加密算法,并采集功耗数据,把整个开发流程展现给读者,读者可以根据该流程采集到任意加密过程的功耗数据

首先,需要写一个SM4.c文件,里面是SM4加密的C代码,还有SM4.h代码,放的是一些用到的函数。在firmware中新建一个文件夹,命名为simpleserial-sm4,这个文件夹包含下列文件

下面给出每个文件的代码,并解释,首先是SM4.c和SM4.h

#include "SM4.h"

/******************************定义系统参数FK的取值****************************************/

const u32 TBL_SYS_PARAMS[4] = {

0xa3b1bac6,

0x56aa3350,

0x677d9197,

0xb27022dc

};

/******************************定义固定参数CK的取值****************************************/

const u32 TBL_FIX_PARAMS[32] = {

0x00070e15,0x1c232a31,0x383f464d,0x545b6269,

0x70777e85,0x8c939aa1,0xa8afb6bd,0xc4cbd2d9,

0xe0e7eef5,0xfc030a11,0x181f262d,0x343b4249,

0x50575e65,0x6c737a81,0x888f969d,0xa4abb2b9,

0xc0c7ced5,0xdce3eaf1,0xf8ff060d,0x141b2229,

0x30373e45,0x4c535a61,0x686f767d,0x848b9299,

0xa0a7aeb5,0xbcc3cad1,0xd8dfe6ed,0xf4fb0209,

0x10171e25,0x2c333a41,0x484f565d,0x646b7279

};

/******************************SBox参数列表****************************************/

const u8 TBL_SBOX[256] = {

0xd6,0x90,0xe9,0xfe,0xcc,0xe1,0x3d,0xb7,0x16,0xb6,0x14,0xc2,0x28,0xfb,0x2c,0x05,

0x2b,0x67,0x9a,0x76,0x2a,0xbe,0x04,0xc3,0xaa,0x44,0x13,0x26,0x49,0x86,0x06,0x99,

0x9c,0x42,0x50,0xf4,0x91,0xef,0x98,0x7a,0x33,0x54,0x0b,0x43,0xed,0xcf,0xac,0x62,

0xe4,0xb3,0x1c,0xa9,0xc9,0x08,0xe8,0x95,0x80,0xdf,0x94,0xfa,0x75,0x8f,0x3f,0xa6,

0x47,0x07,0xa7,0xfc,0xf3,0x73,0x17,0xba,0x83,0x59,0x3c,0x19,0xe6,0x85,0x4f,0xa8,

0x68,0x6b,0x81,0xb2,0x71,0x64,0xda,0x8b,0xf8,0xeb,0x0f,0x4b,0x70,0x56,0x9d,0x35,

0x1e,0x24,0x0e,0x5e,0x63,0x58,0xd1,0xa2,0x25,0x22,0x7c,0x3b,0x01,0x21,0x78,0x87,

0xd4,0x00,0x46,0x57,0x9f,0xd3,0x27,0x52,0x4c,0x36,0x02,0xe7,0xa0,0xc4,0xc8,0x9e,

0xea,0xbf,0x8a,0xd2,0x40,0xc7,0x38,0xb5,0xa3,0xf7,0xf2,0xce,0xf9,0x61,0x15,0xa1,

0xe0,0xae,0x5d,0xa4,0x9b,0x34,0x1a,0x55,0xad,0x93,0x32,0x30,0xf5,0x8c,0xb1,0xe3,

0x1d,0xf6,0xe2,0x2e,0x82,0x66,0xca,0x60,0xc0,0x29,0x23,0xab,0x0d,0x53,0x4e,0x6f,

0xd5,0xdb,0x37,0x45,0xde,0xfd,0x8e,0x2f,0x03,0xff,0x6a,0x72,0x6d,0x6c,0x5b,0x51,

0x8d,0x1b,0xaf,0x92,0xbb,0xdd,0xbc,0x7f,0x11,0xd9,0x5c,0x41,0x1f,0x10,0x5a,0xd8,

0x0a,0xc1,0x31,0x88,0xa5,0xcd,0x7b,0xbd,0x2d,0x74,0xd0,0x12,0xb8,0xe5,0xb4,0xb0,

0x89,0x69,0x97,0x4a,0x0c,0x96,0x77,0x7e,0x65,0xb9,0xf1,0x09,0xc5,0x6e,0xc6,0x84,

0x18,0xf0,0x7d,0xec,0x3a,0xdc,0x4d,0x20,0x79,0xee,0x5f,0x3e,0xd7,0xcb,0x39,0x48

};

//4字节无符号数组转无符号long型

void four_uCh2uLong(u8 *in, u32 *out)

{

int i = 0;

*out = 0;

for (i = 0; i < 4; i++)

*out = ((u32)in[i] << (24 - i * 8)) ^ *out;

}

//无符号long型转4字节无符号数组

void uLong2four_uCh(u32 in, u8 *out)

{

int i = 0;

//从32位unsigned long的高位开始取

for (i = 0; i < 4; i++)

*(out + i) = (u32)(in >> (24 - i * 8));

}

//左移,保留丢弃位放置尾部

u32 move(u32 data, int length)

{

u32 result = 0;

result = (data << length) ^ (data >> (32 - length));

return result;

}

//秘钥处理函数,先使用Sbox进行非线性变化,再将线性变换L置换为L'

u32 func_key(u32 input)

{

int i = 0;

u32 ulTmp = 0;

u8 ucIndexList[4] = { 0 };

u8 ucSboxValueList[4] = { 0 };

uLong2four_uCh(input, ucIndexList);

for (i = 0; i < 4; i++)

{

ucSboxValueList[i] = TBL_SBOX[ucIndexList[i]];

}

four_uCh2uLong(ucSboxValueList, &ulTmp);

ulTmp = ulTmp ^ move(ulTmp, 13) ^ move(ulTmp, 23);

return ulTmp;

}

//加解密数据处理函数,先使用Sbox进行非线性变化,再进行线性变换L

u32 func_data(u32 input)

{

int i = 0;

u32 ulTmp = 0;

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

547

547

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?