| 章节 | 章节 |

|---|---|

| 01-计算机组成原理与体系结构 | 07 - 法律法规与标准化与多媒体基础 |

| 02 - 操作系统基本原理 | 08 - 设计模式 |

| 03 - 数据库系统 | 09 - 软件工程 |

| 04 - 计算机网络 | 10 - 面向对象 |

| 05 - 数据结构与算法 | 11 - 结构化开发与UML |

| 06 - 程序设计语言与语言处理程序基础 | 12 - 下午题历年真题 |

| End - 二周目上午真题 | End – 二周目下午真题 |

| End - 临考快速记忆 | Java工程师的进阶之路 |

一、硬件

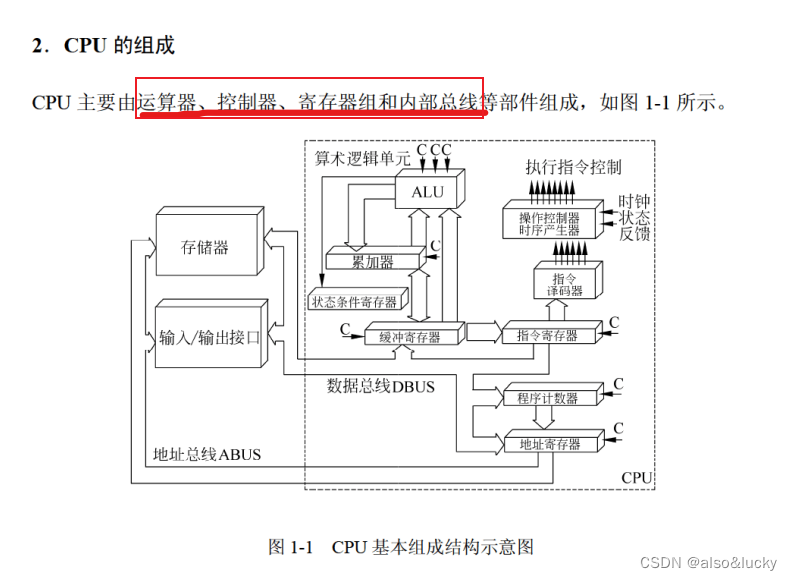

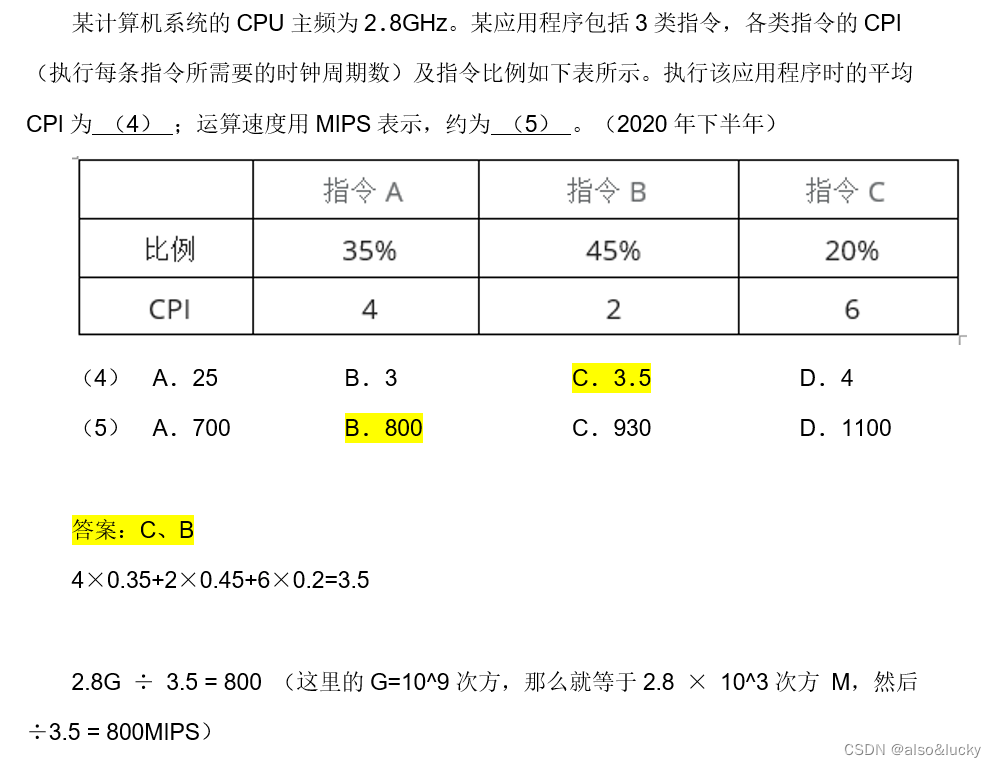

1.1、CPU

1.2 运算器

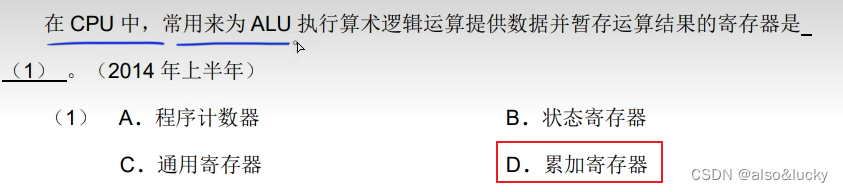

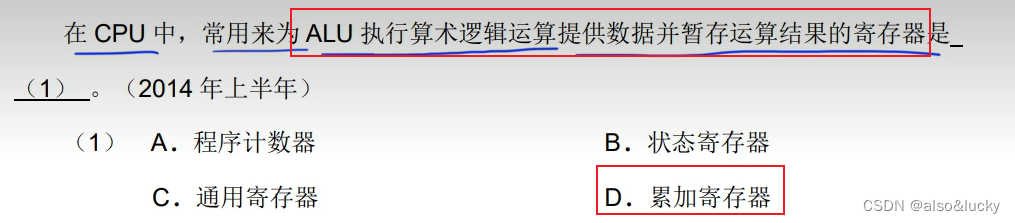

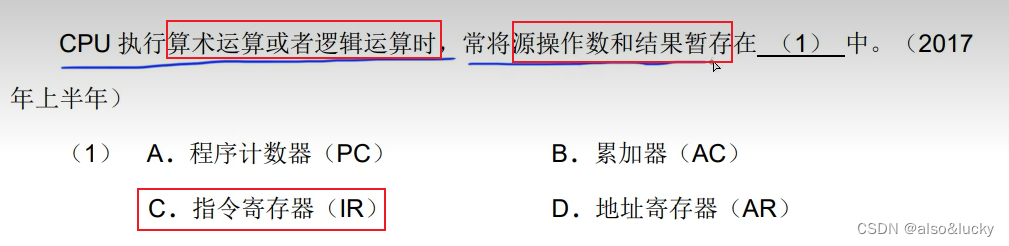

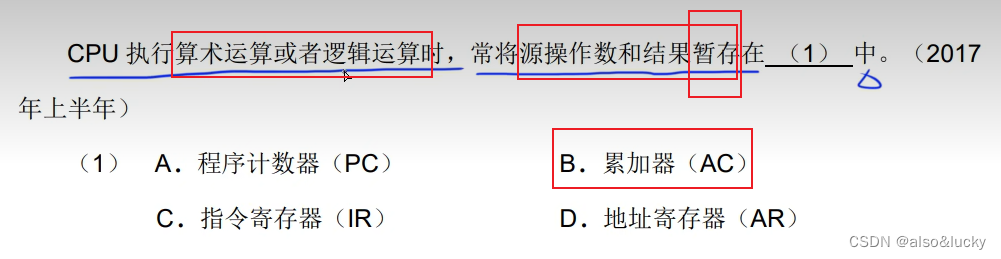

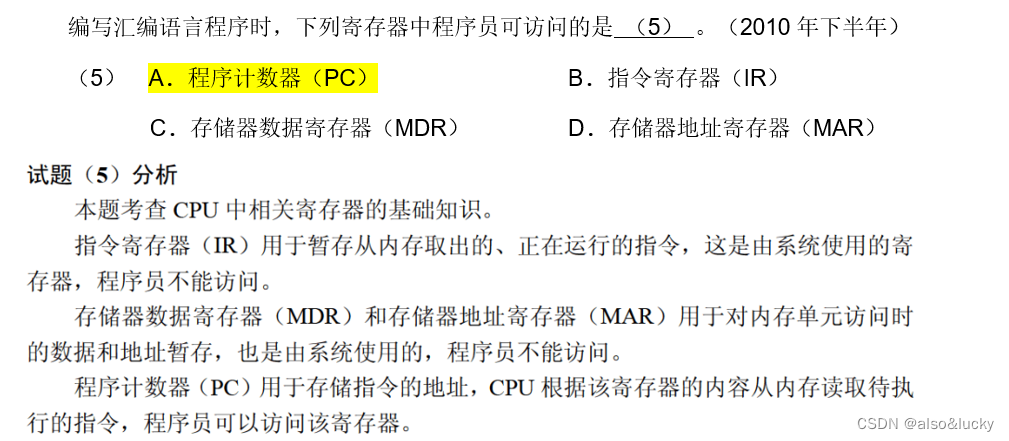

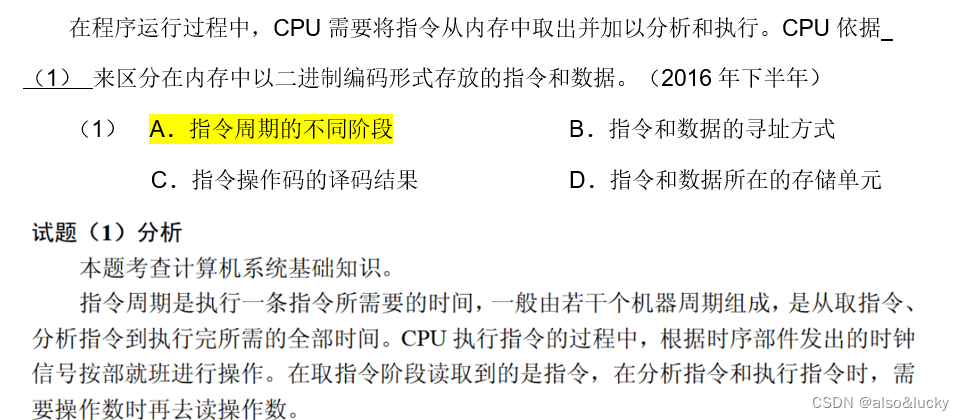

真题1

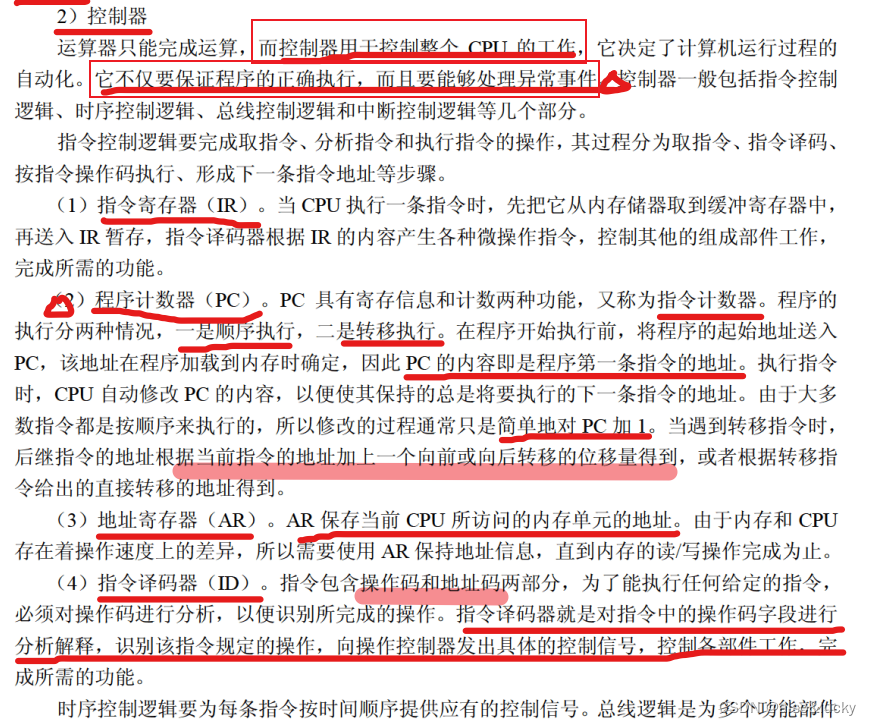

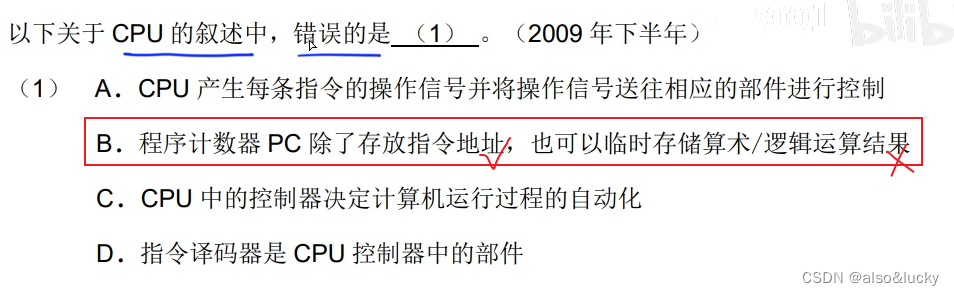

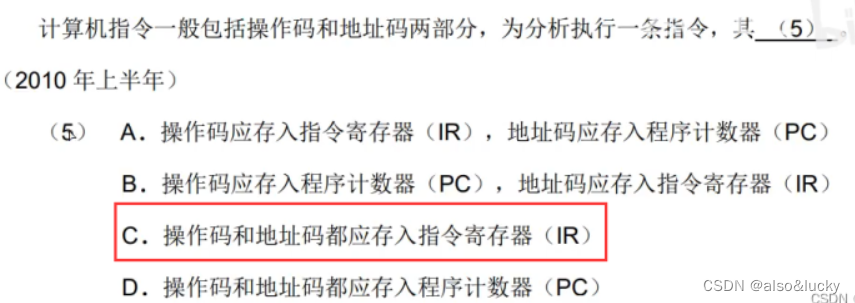

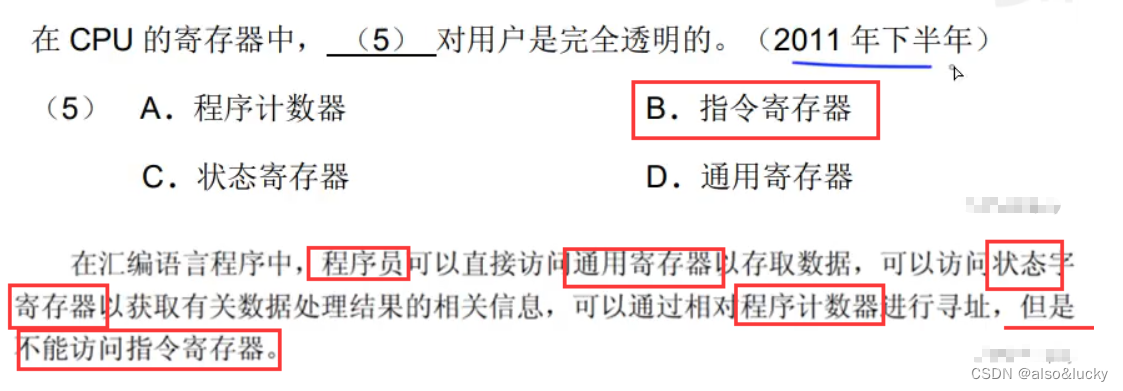

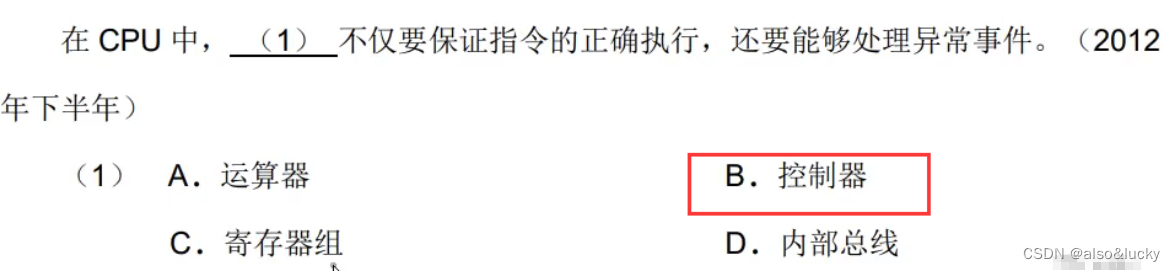

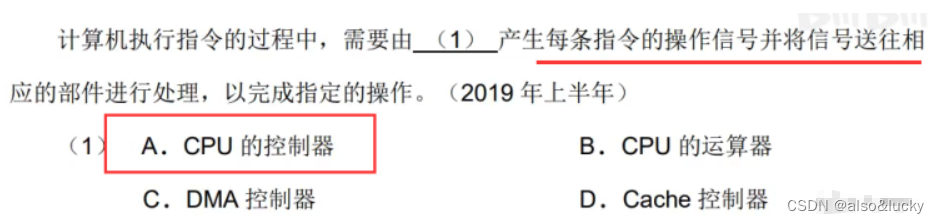

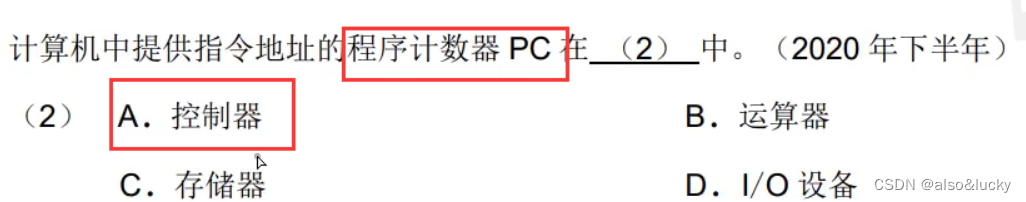

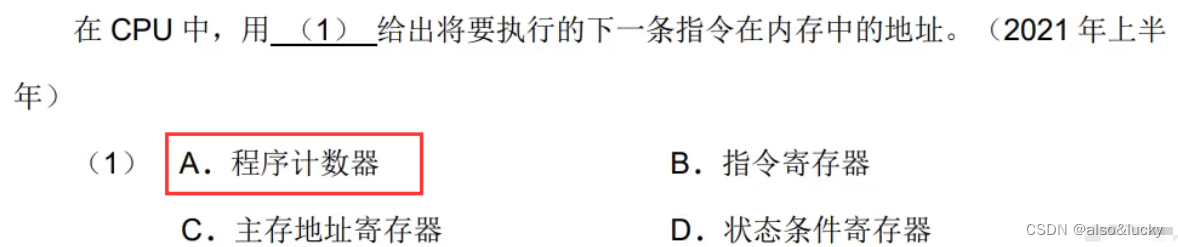

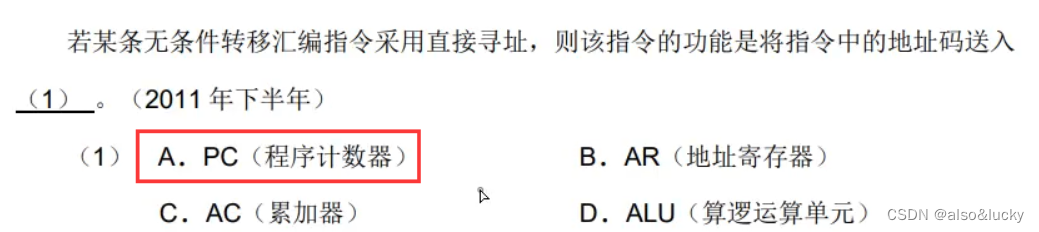

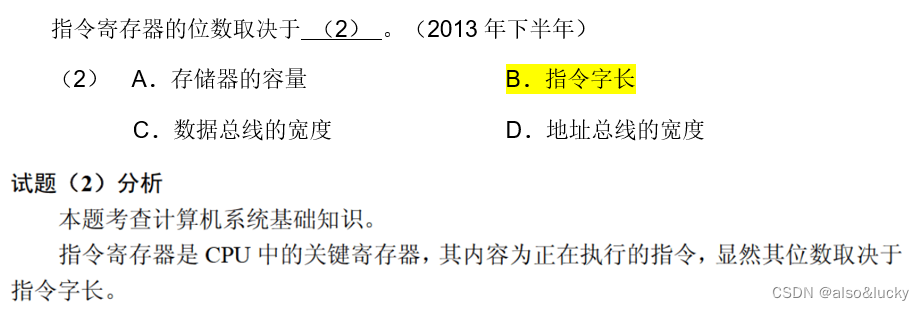

1.3 控制器

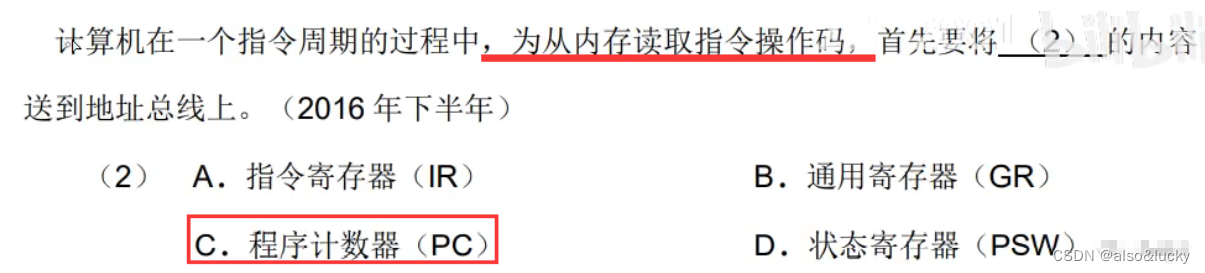

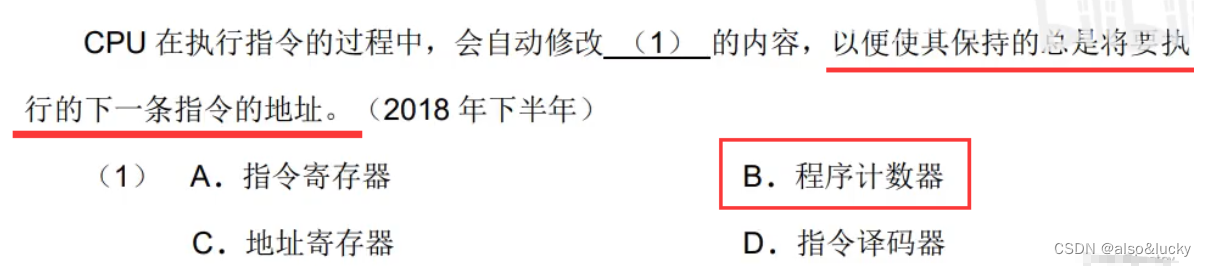

- 指令寄存器(IR):存放的是从内存中取得指令,就像个中间站一样,不过是存放指令的中间站

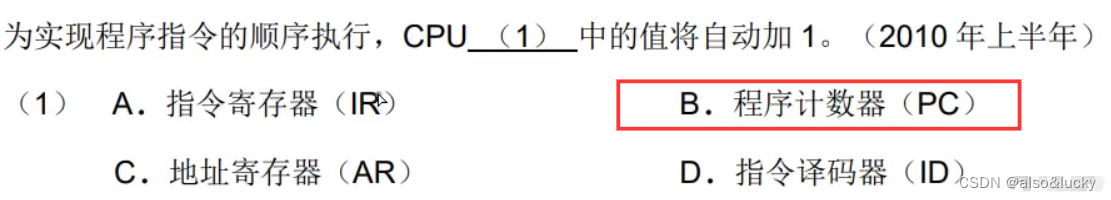

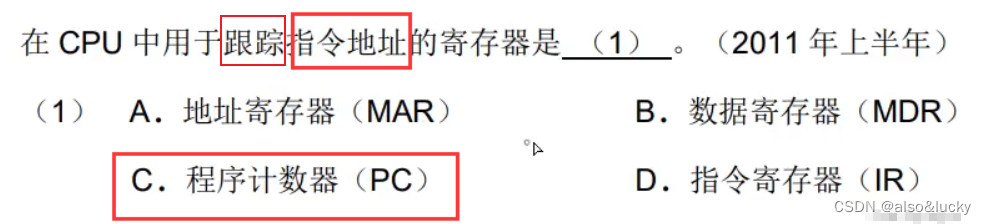

- 程序计数器(PC):存放的是指令的地址,还有计数的功能

- 地址寄存器(AR):存放的是cpu访问内存单元的地址

- 指令译码器(ID):是把操作码解析成对应的指令操作

1.4、真题

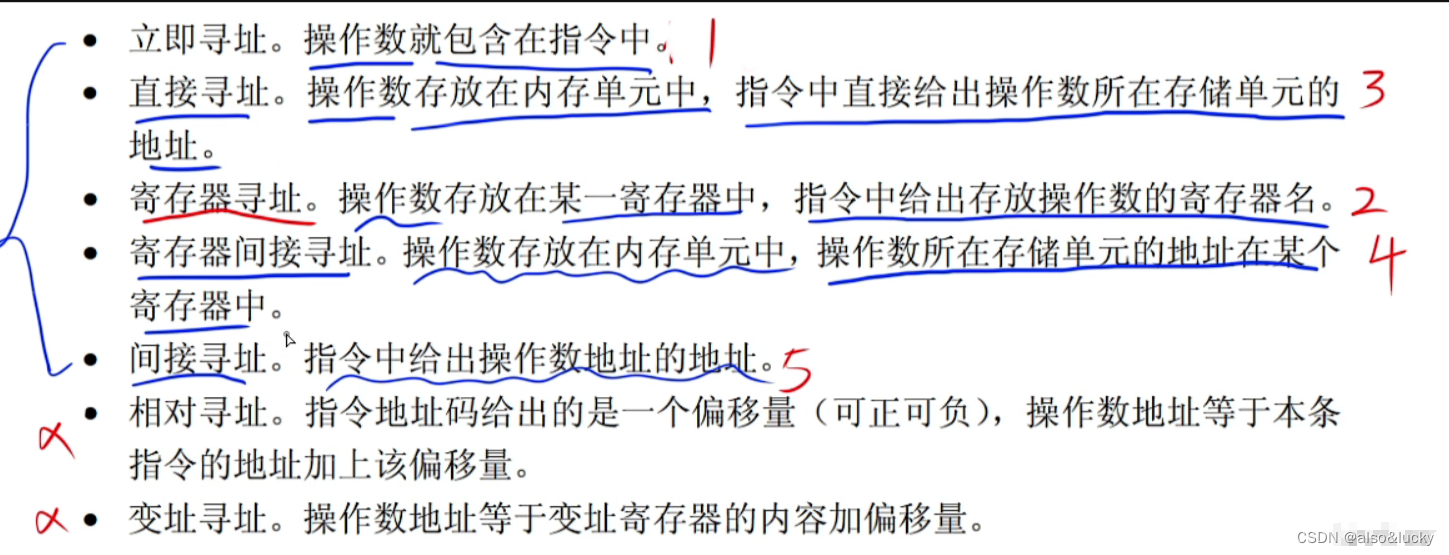

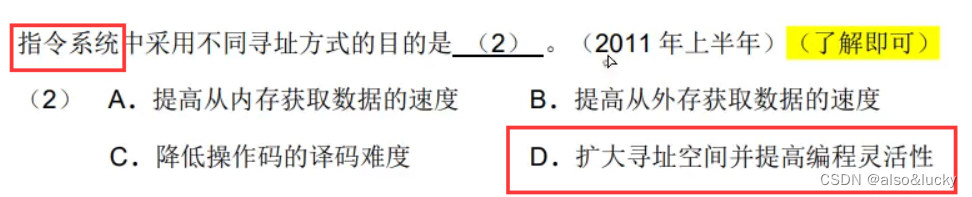

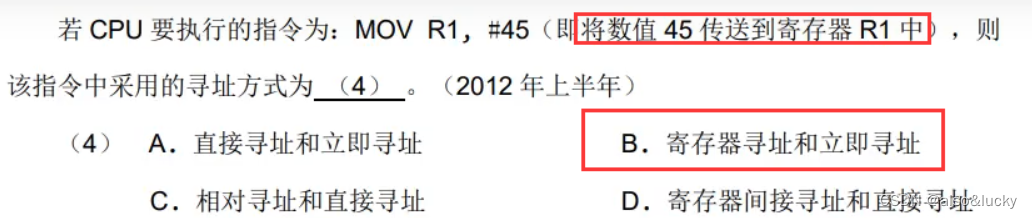

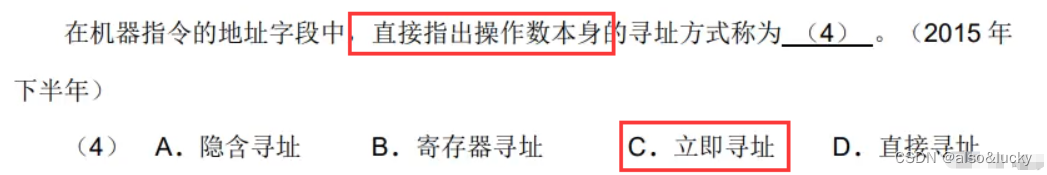

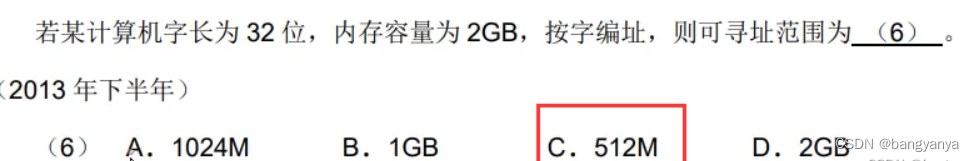

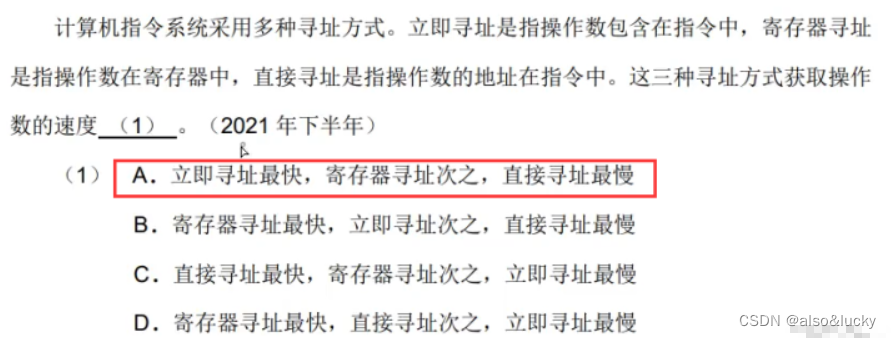

二、寻址

寻址速度:立即寻址>寄存器寻址>直接寻址>寄存器间接寻址>间接寻址

21024102410248 / 32 = 51210241024 = 512MB

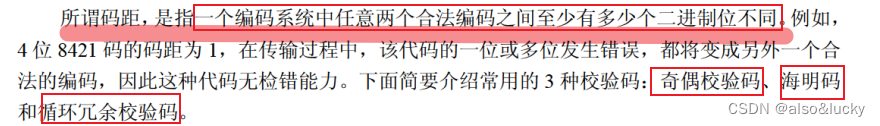

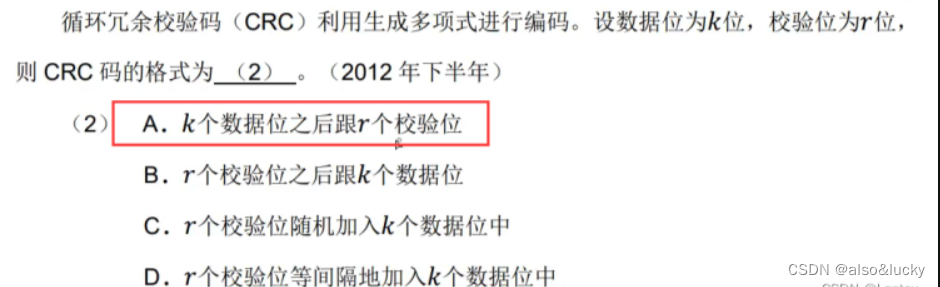

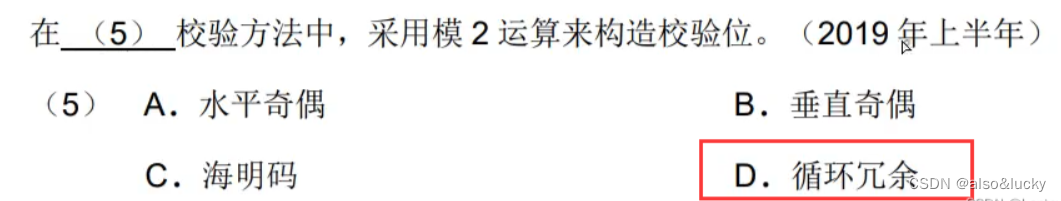

三、校验码

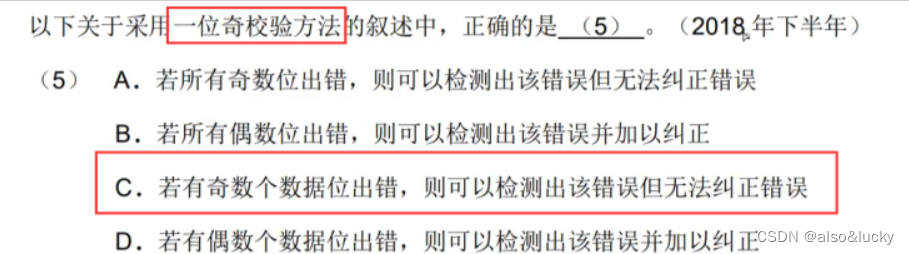

1、奇偶校验码:只能检奇偶个数错不能纠错

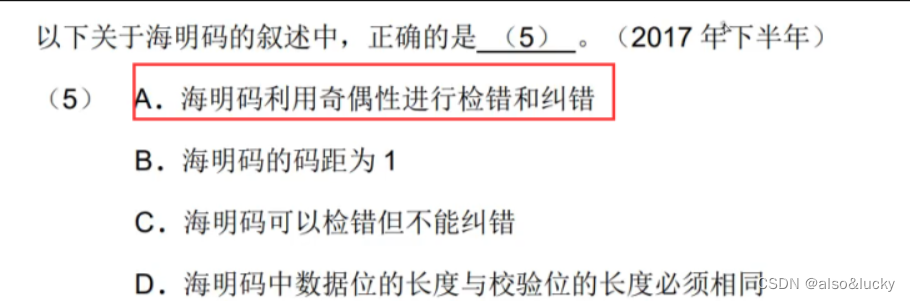

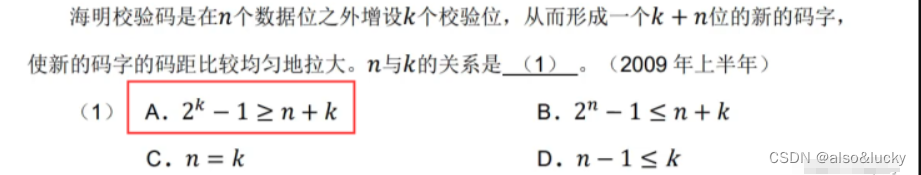

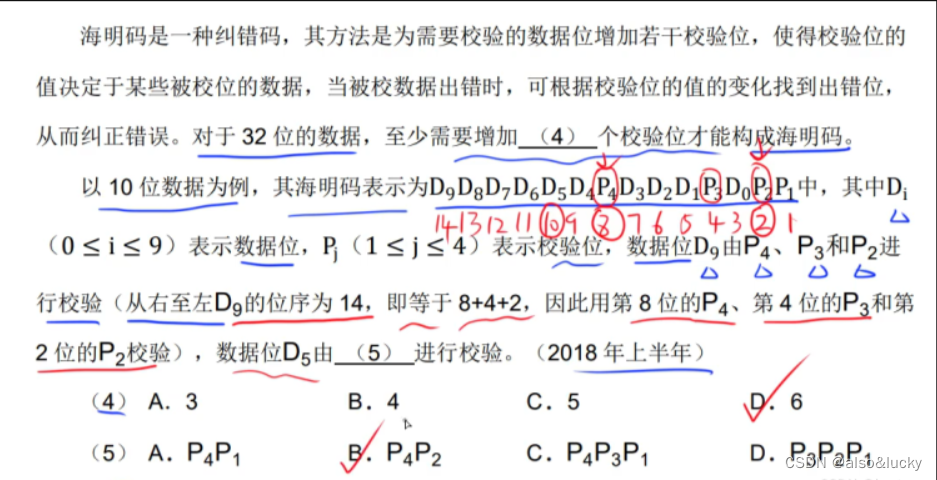

2、海明码:运用奇偶性来检错和纠错,码距是3,这里记得公式2k>=n+k+1就行,其中k是检验位,n是数据位

码距=2,无纠错能力

码距>=3,有纠错能力

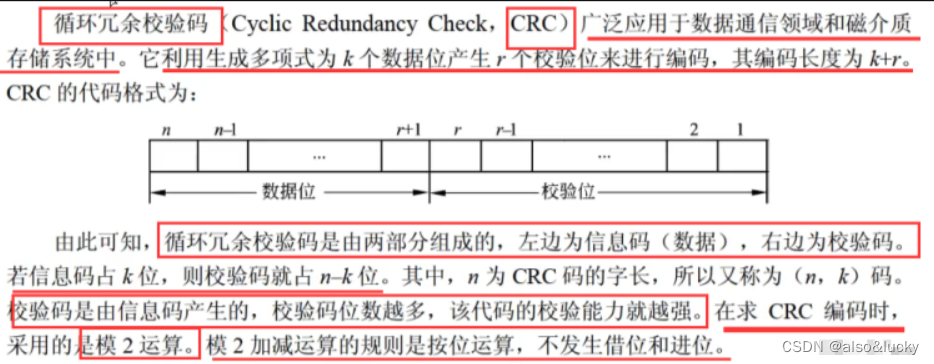

3、循环冗余检验码:码距为2,运用模二运算进行检错不能纠错

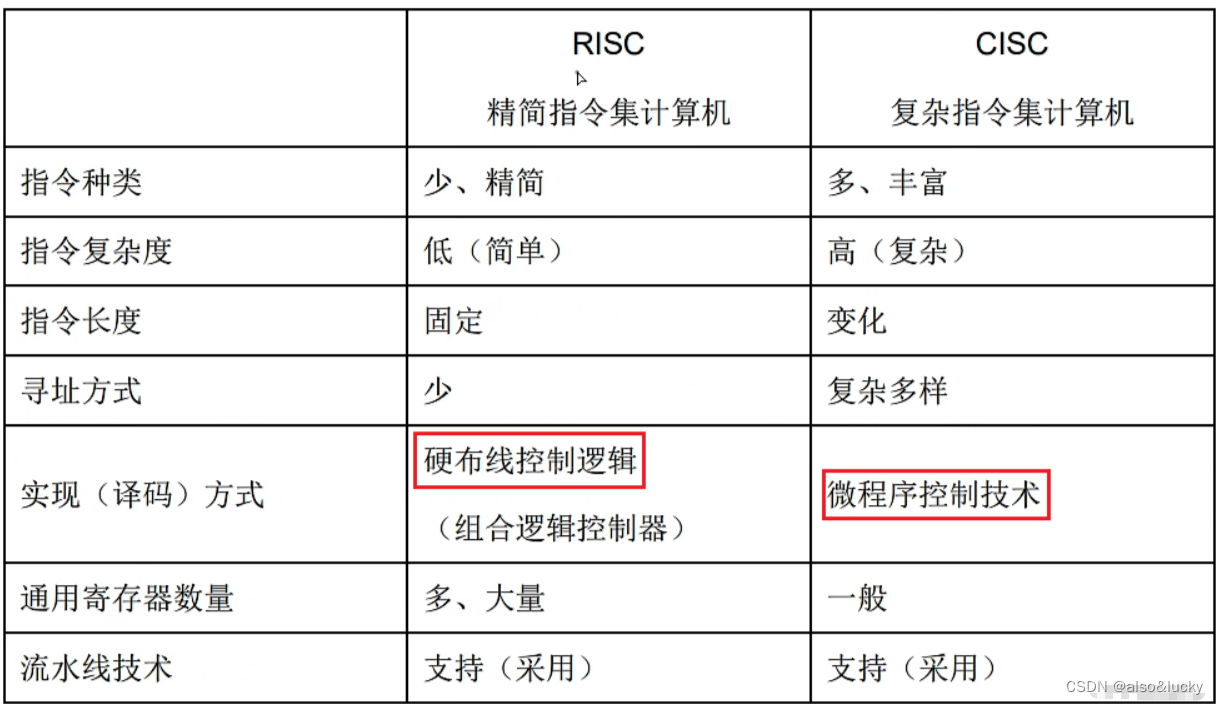

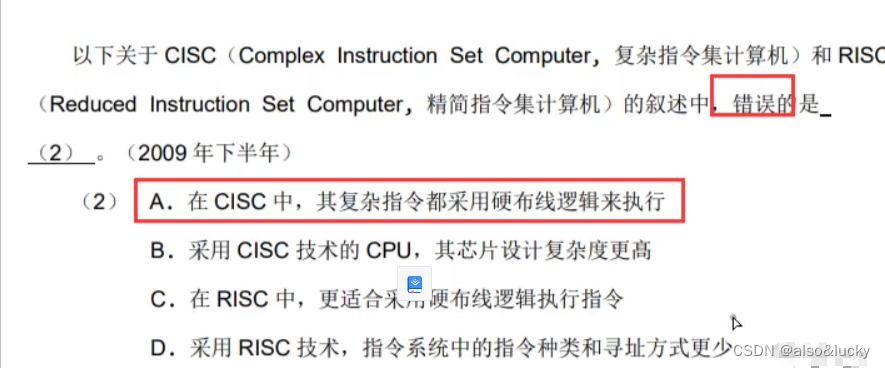

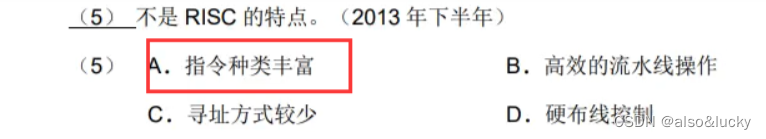

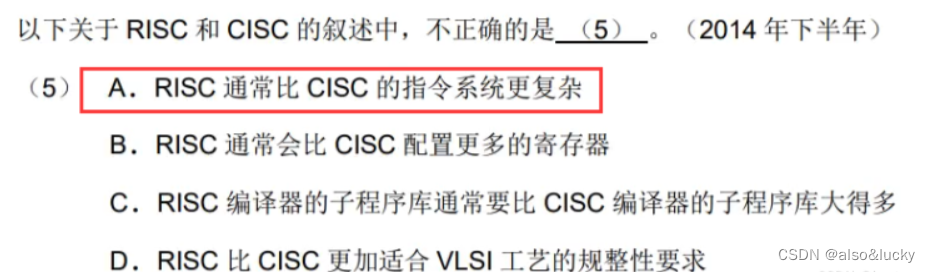

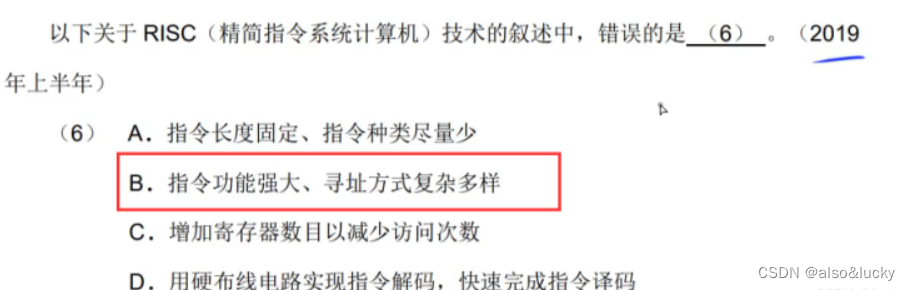

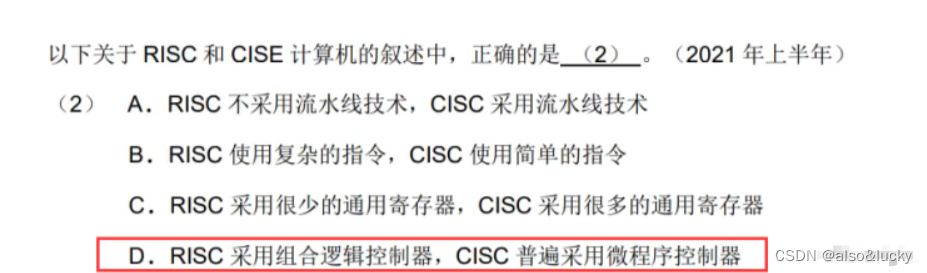

四、RISC和CISC

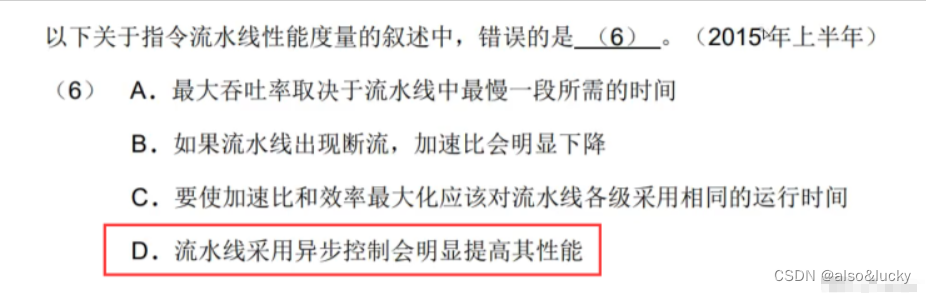

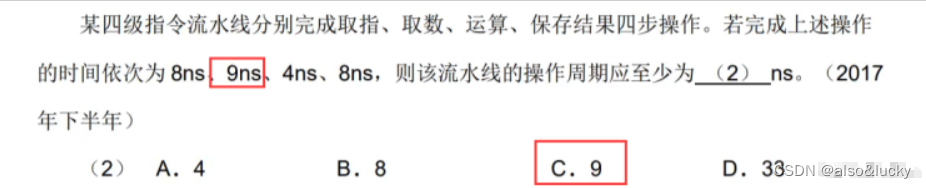

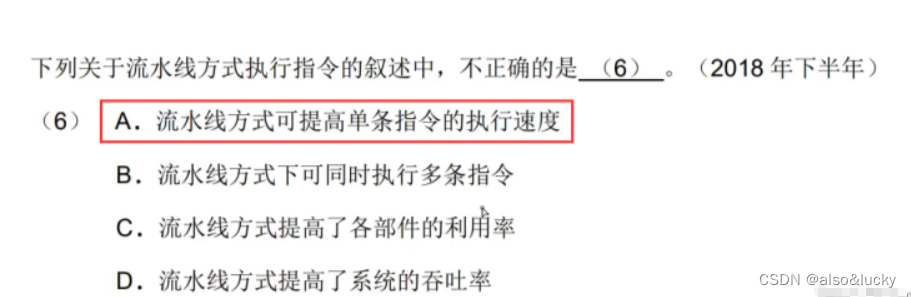

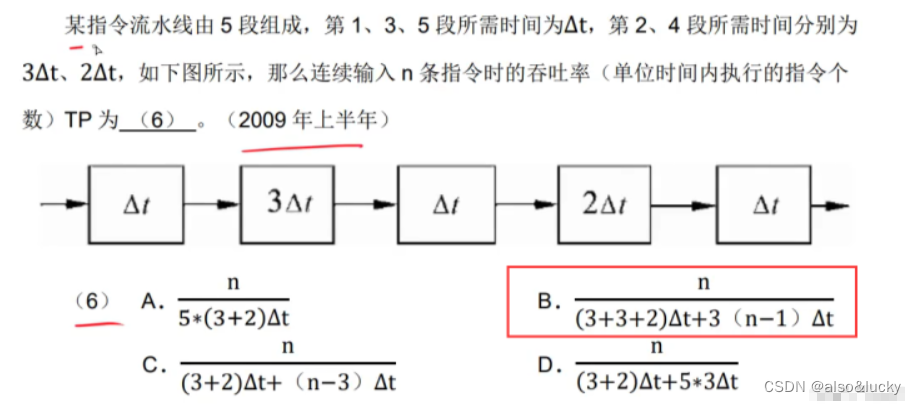

五、流水线

公式:

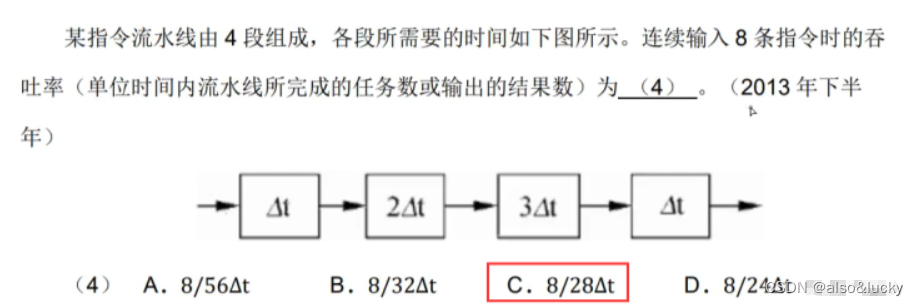

- 流水线计算 = 一条完整指令执行时间 + (n-1)x流水线周期

- 吞吐量 = 指令条数/流水线计算

- 加速比 = 使用流水线/不使用流水线

- 流水线计算 = 一条完整指令执行时间 + (n-1)x流水线周期

- 吞吐量 = 指令条数/流水线计算

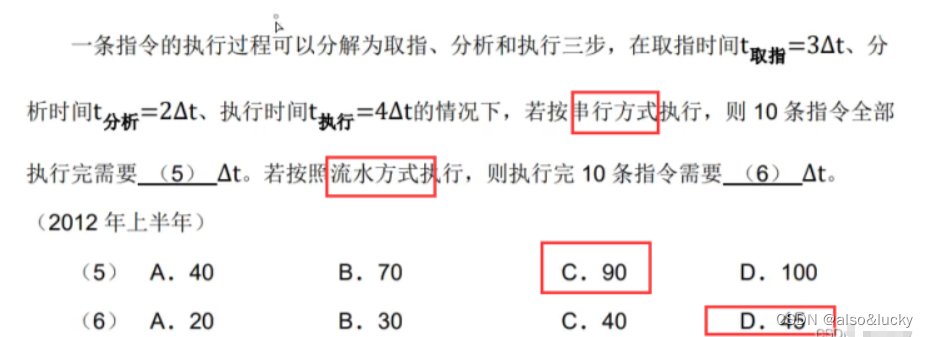

串行:(3+2+4)* 10 =90

流水线:(3+2+4)+ 4(10-1)=45

8/(1+2+3+1)+3*(8-1)=8/28

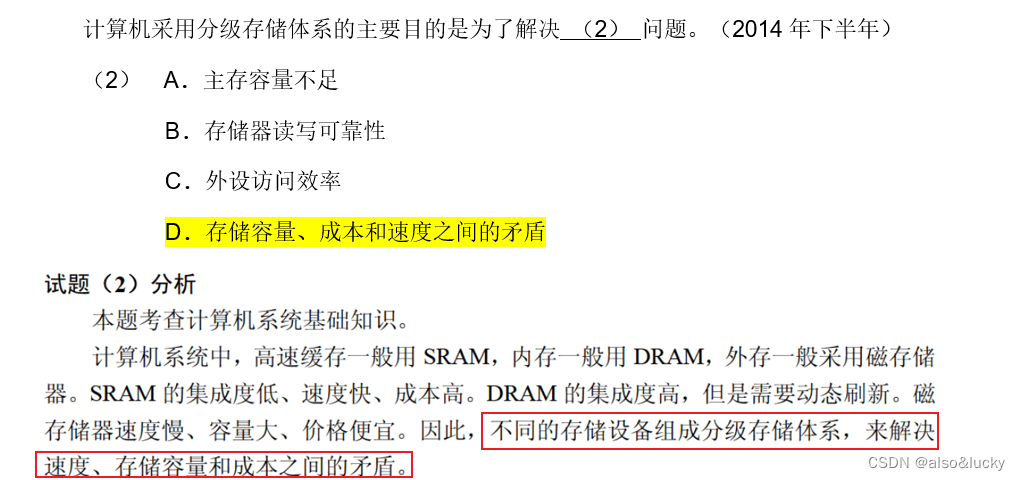

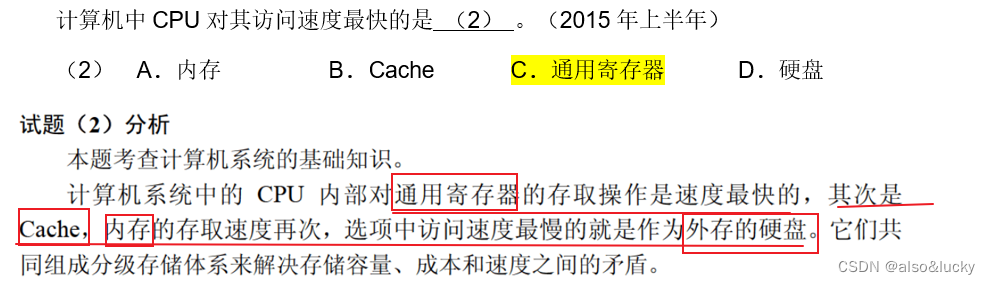

六、存储器

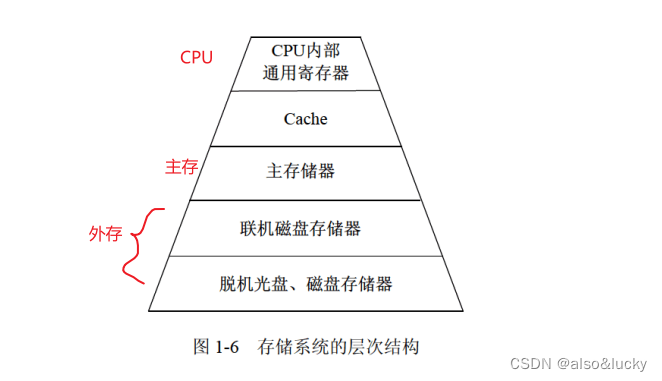

6.1存储器的层次结构

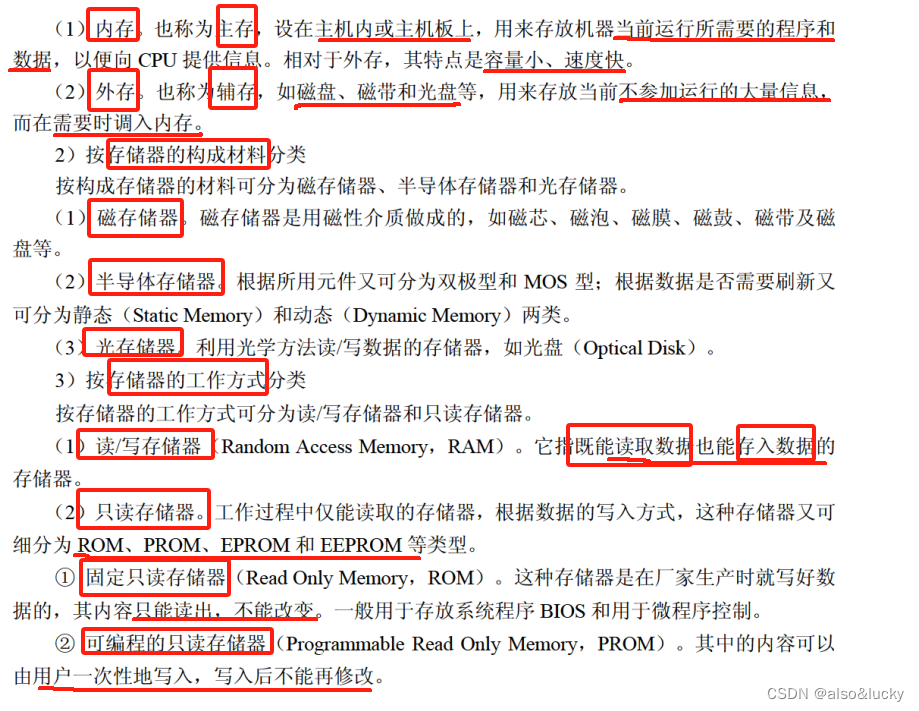

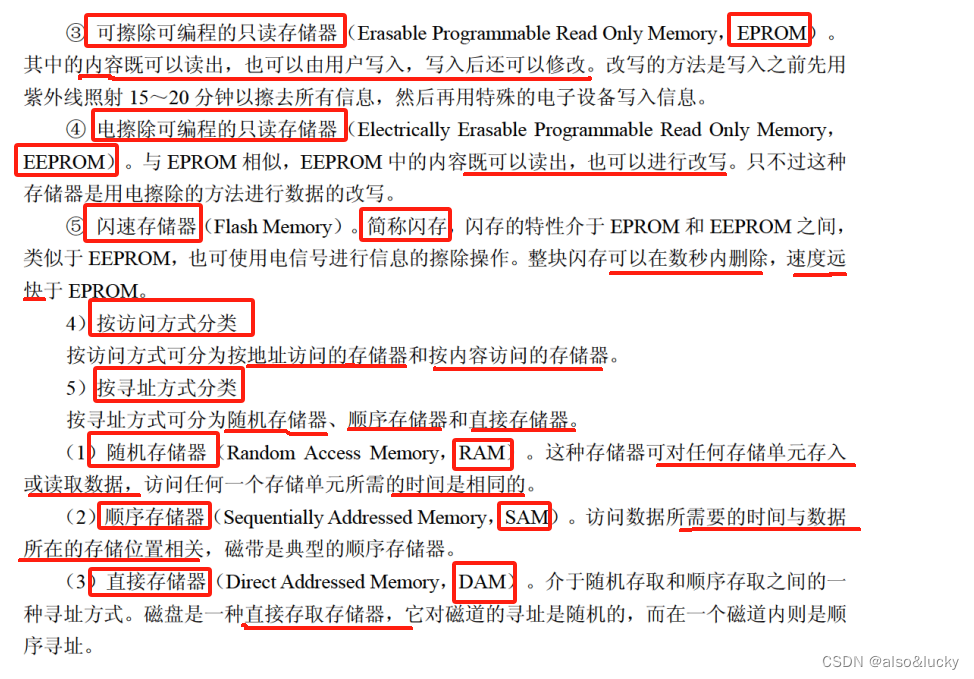

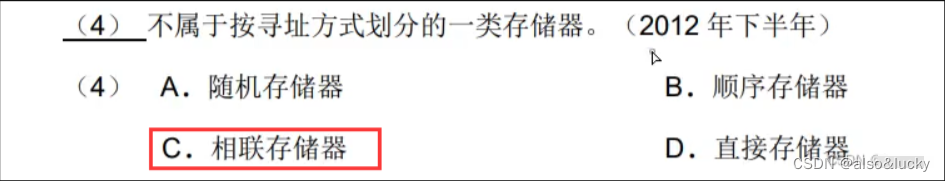

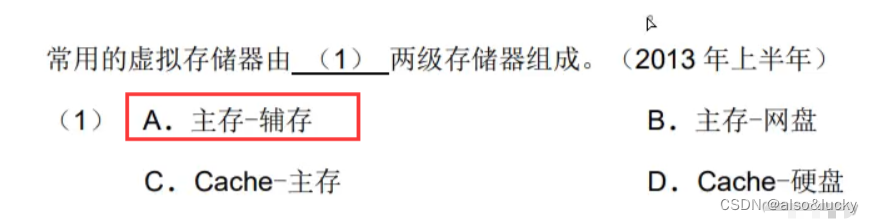

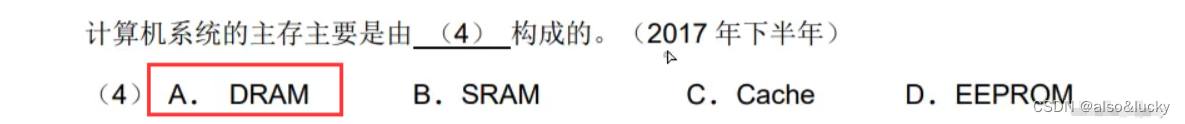

6.2 存储器的分类

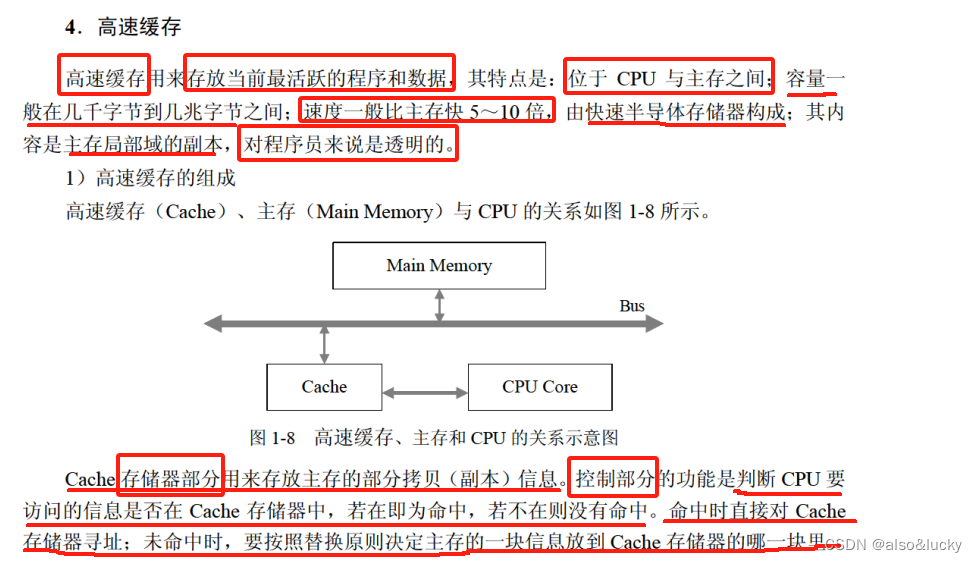

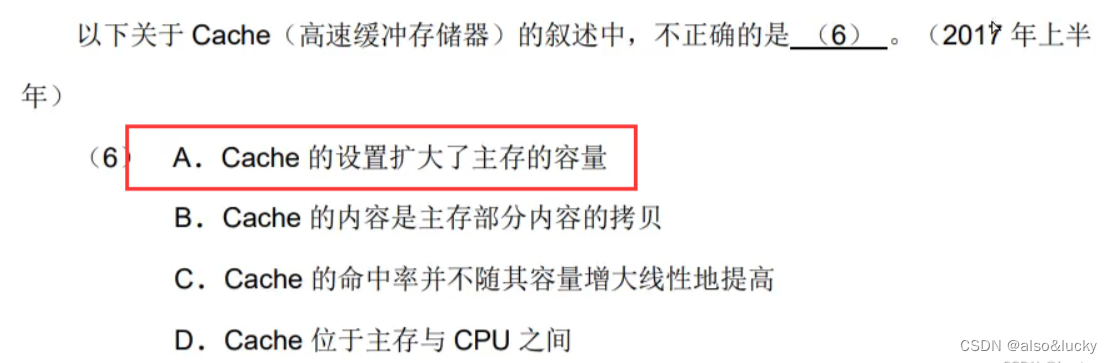

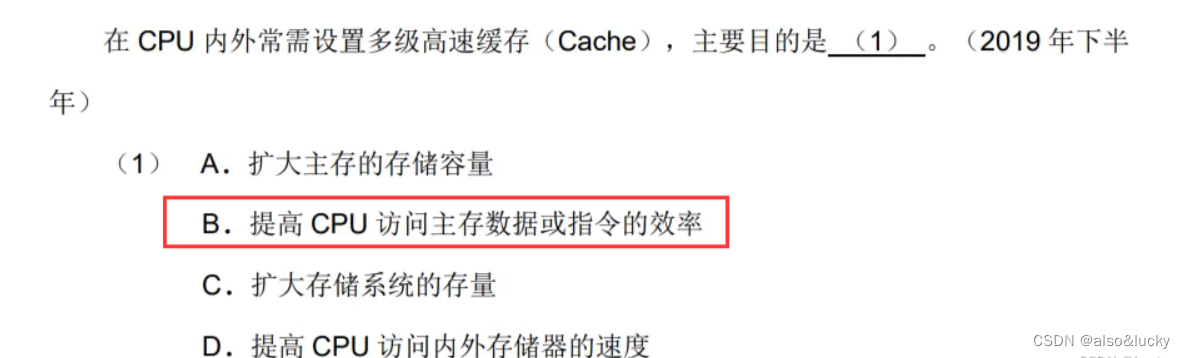

七、Cache(缓存)

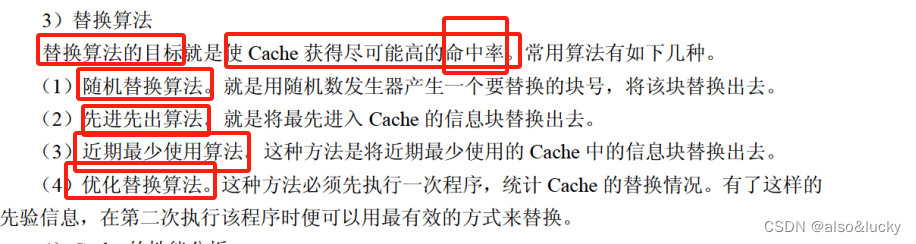

7.1 基础知识

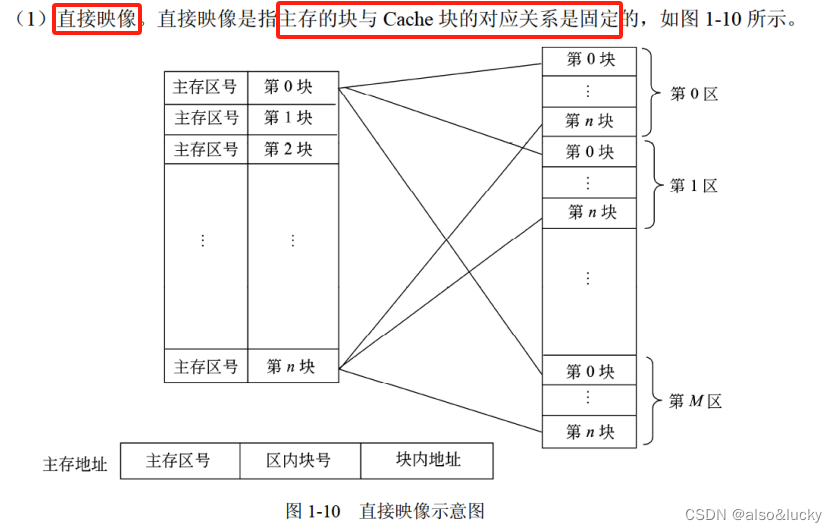

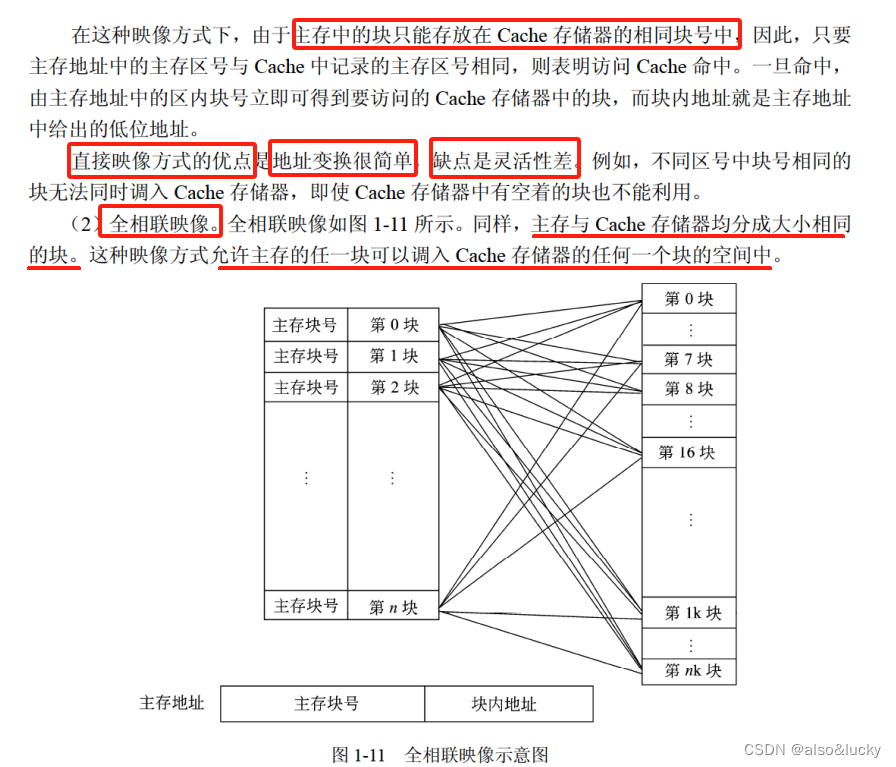

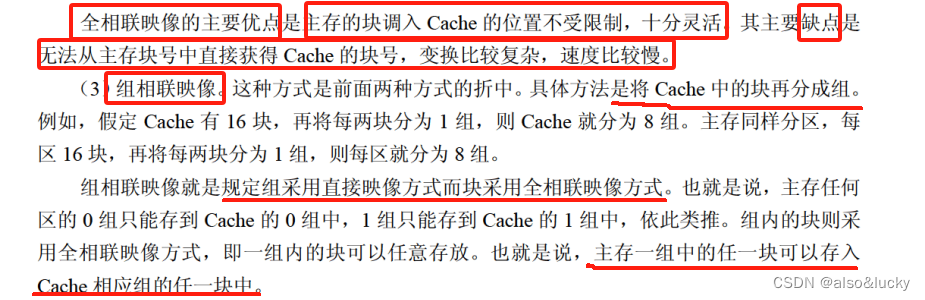

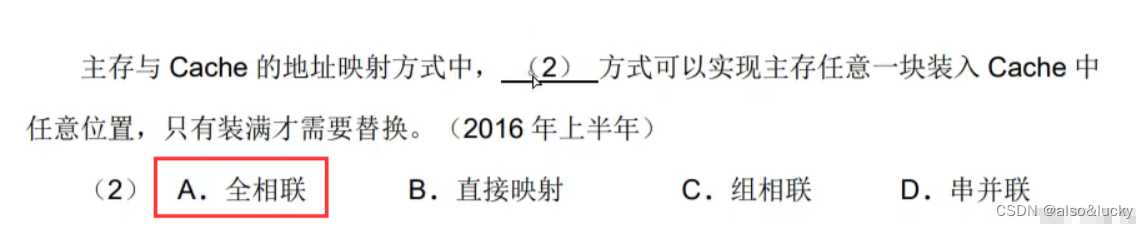

7.2、Cache地址映射

发生块冲突从少到多的顺序:全相联映射–>组相联映射–>直接映射

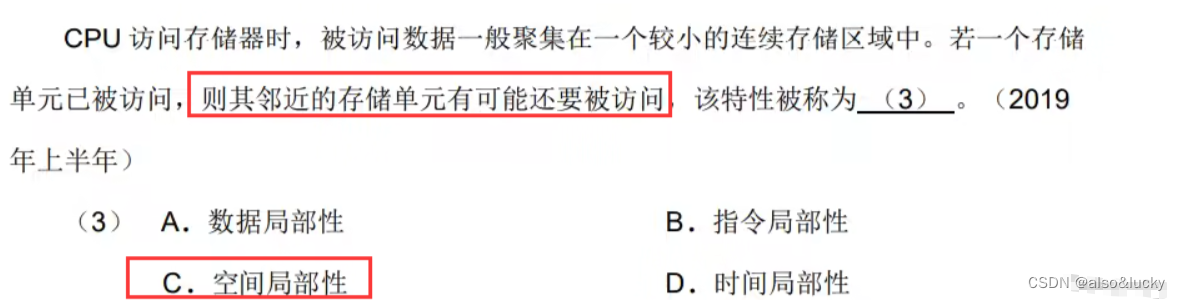

时间局部性:指如果程序中的某条指令一旦被执行,则不久的将来该指令可能再次被执行。

空间局部性:指一旦程序访问了某个存储单元,则在不久的将来,其附近的存储单元也最有可能被访问。

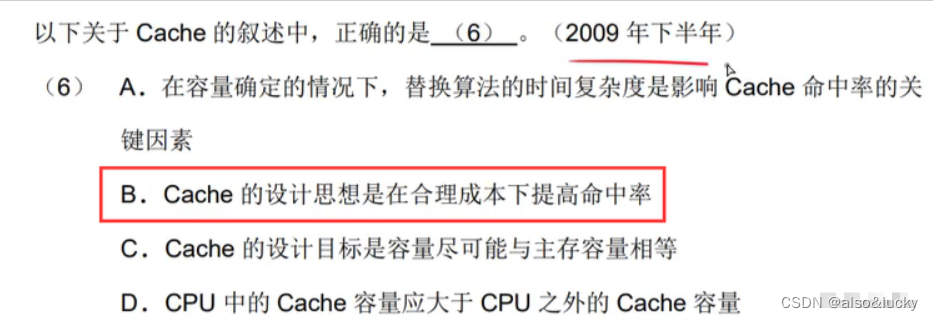

7.3、真题

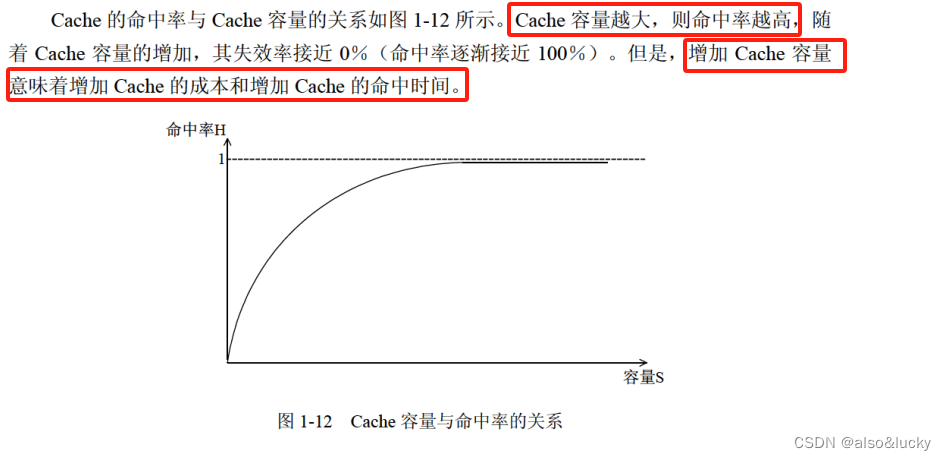

真题1(Cache的容量是影响命中率的关键因素)

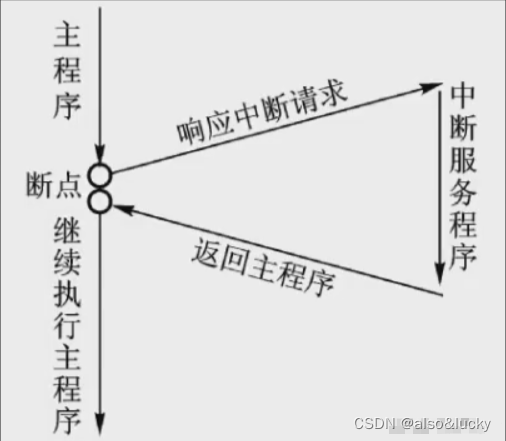

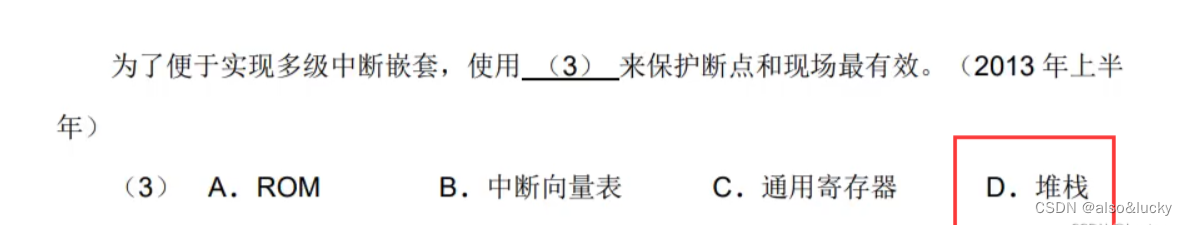

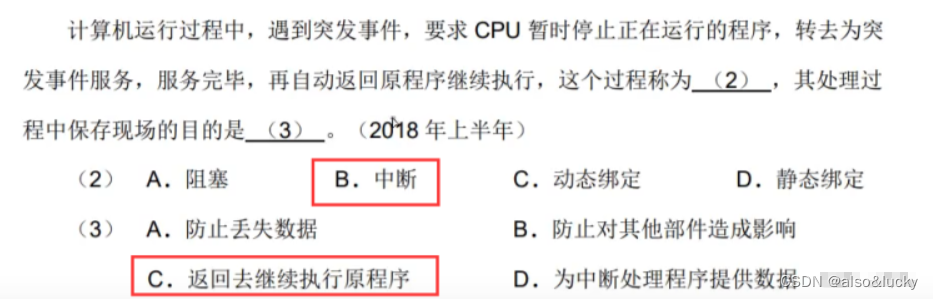

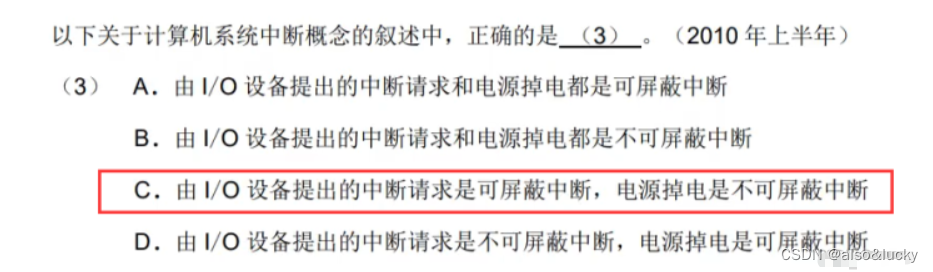

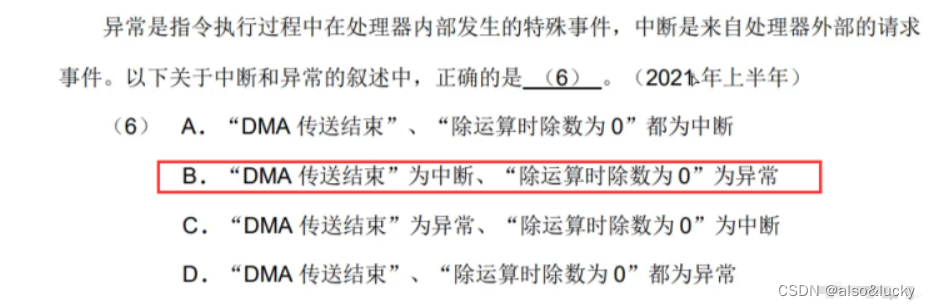

八、中断

- 中断向量:提供中断服务程序的入口地址

- 中断向量表:所有中断服务的入口地址

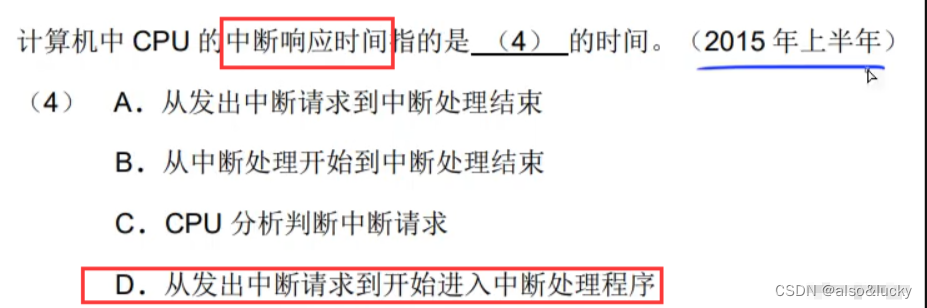

- 中断响应时间:从发出中断请求到进入中断服务程序

- 保存现场继续执行主程序

高级中断请求 中断 低级中断请求,等到高级中断执行完毕再返回执行低价中断,使用堆栈符合先进后出

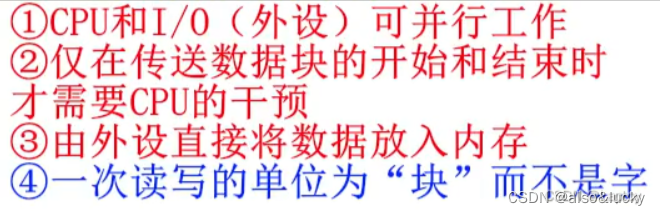

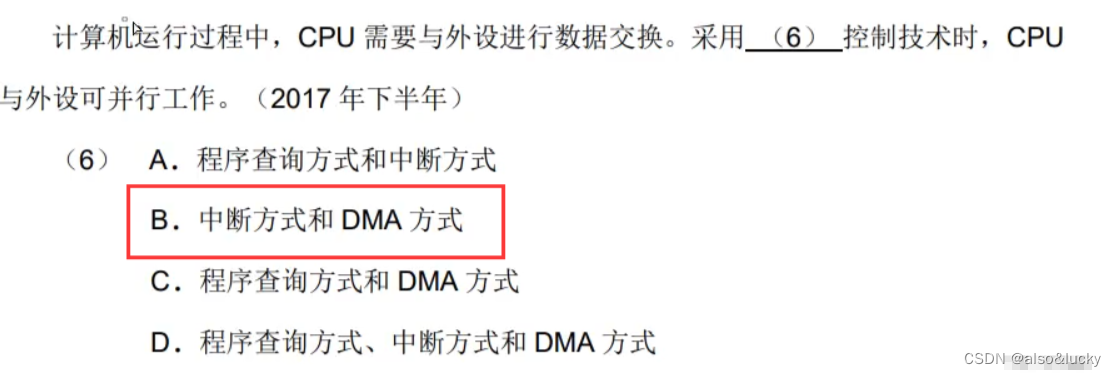

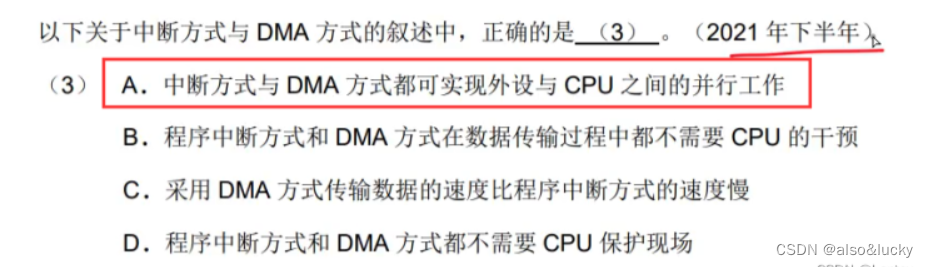

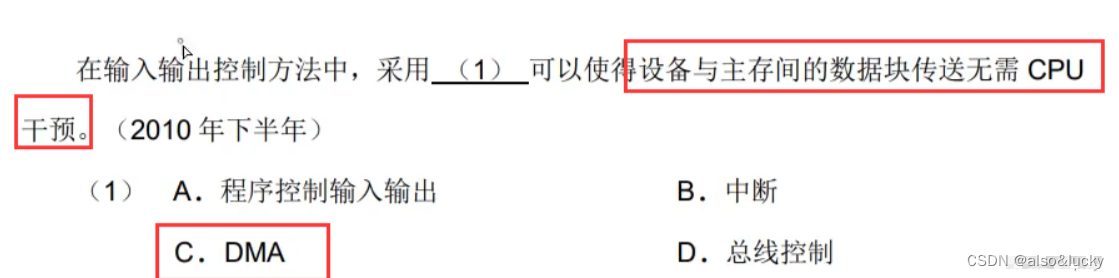

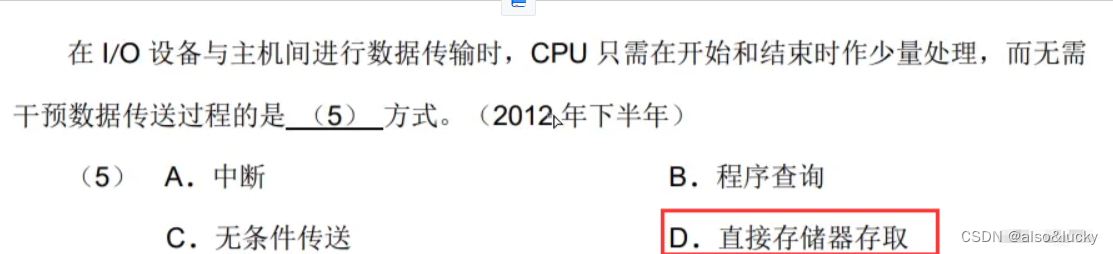

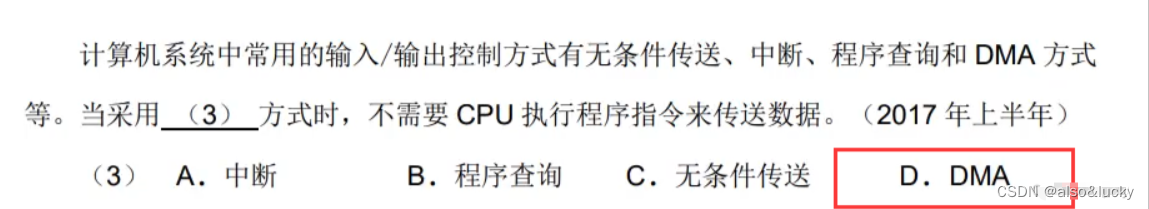

九、输入输出(IO)控制方式

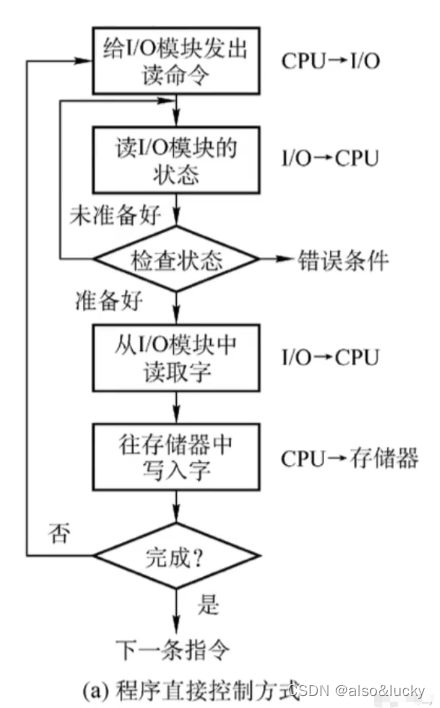

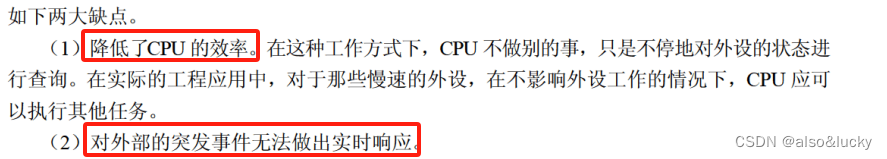

9.1、程序查询方式

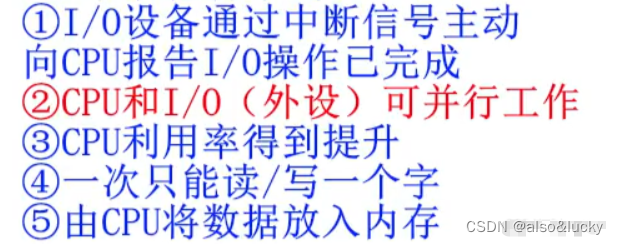

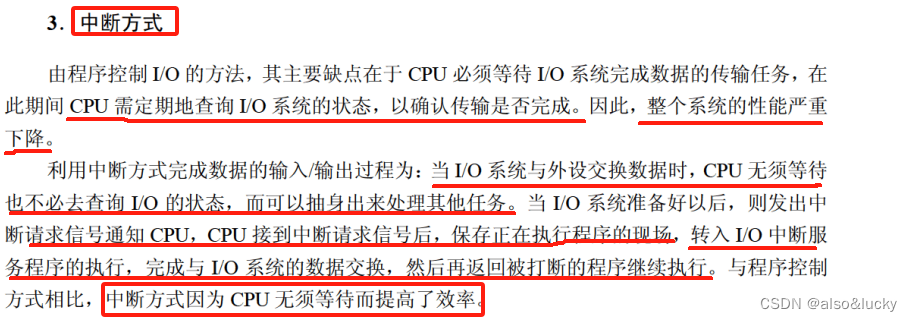

9.2、程序中断查询方式

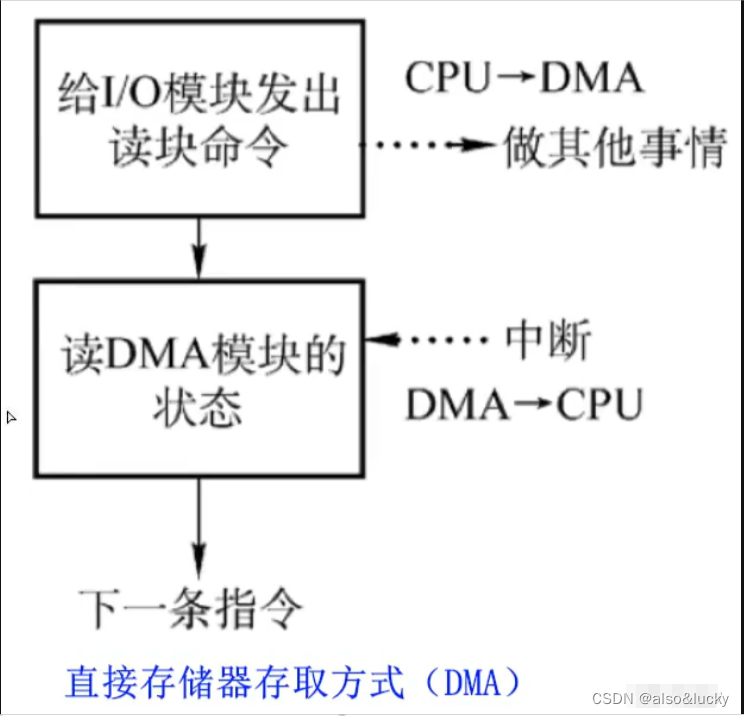

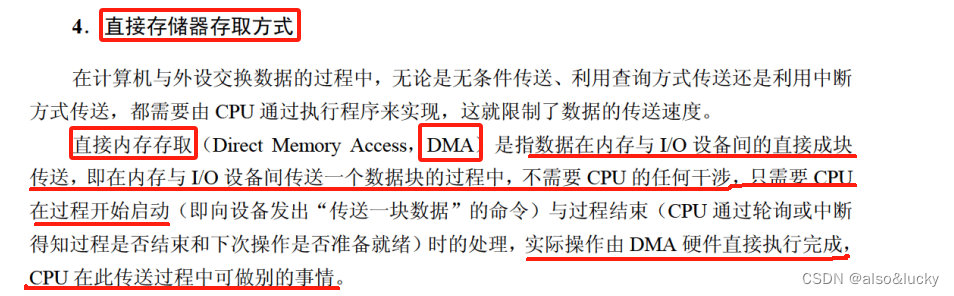

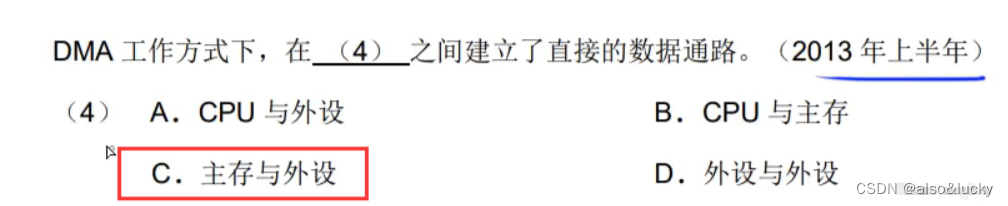

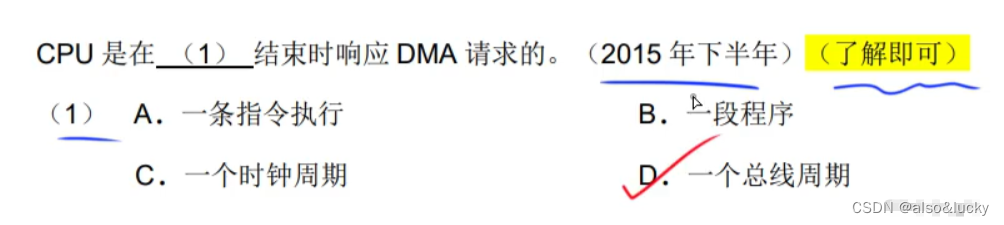

9.3、DMA方式

DMA(Direct Memory Access)(直接存储器访问)

DMA传输数据比中断驱动方式传输数据更快

9.4 真题

存储器两次启动操作之间需要的最小时间间隔,也称之为主存储器周期时间

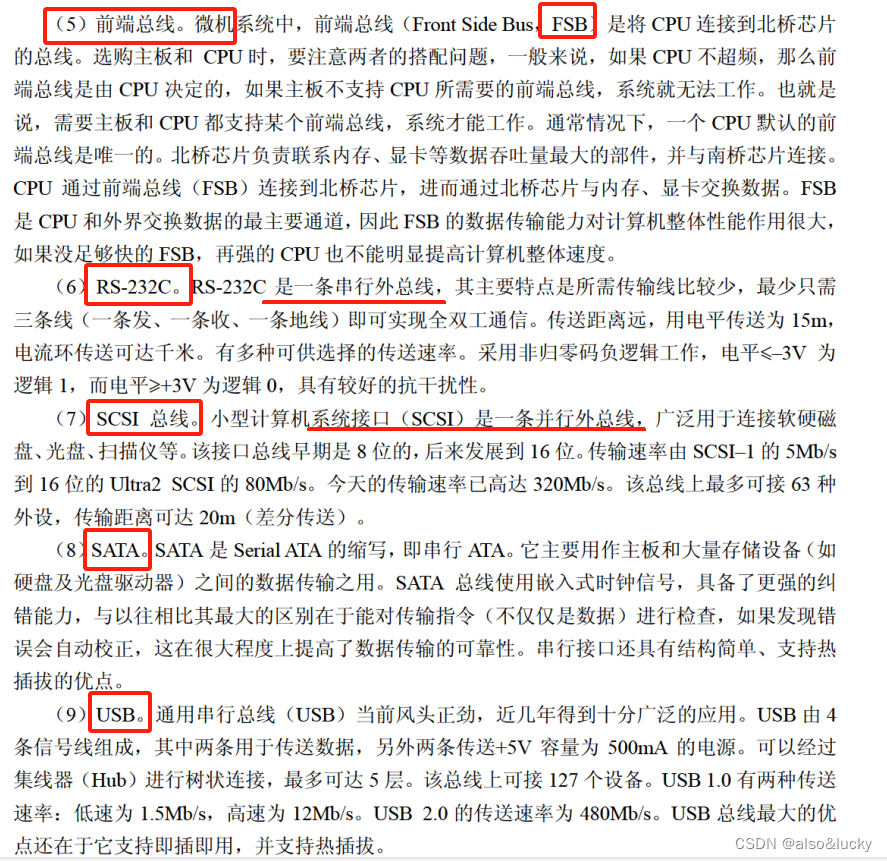

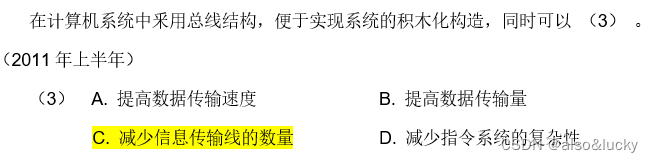

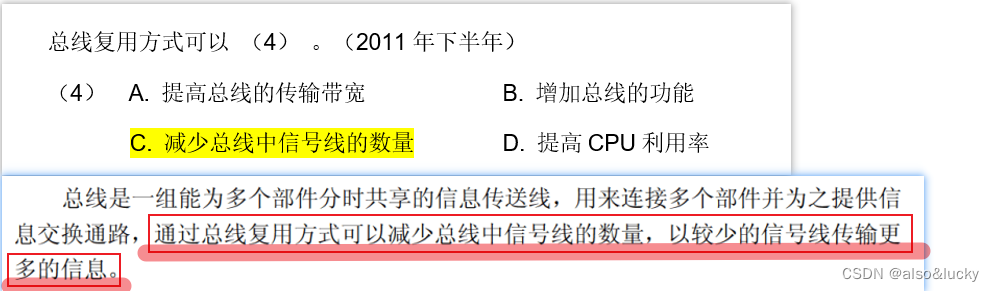

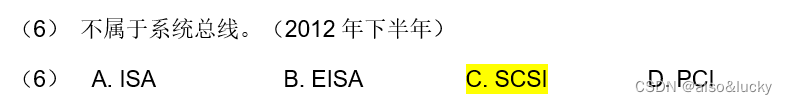

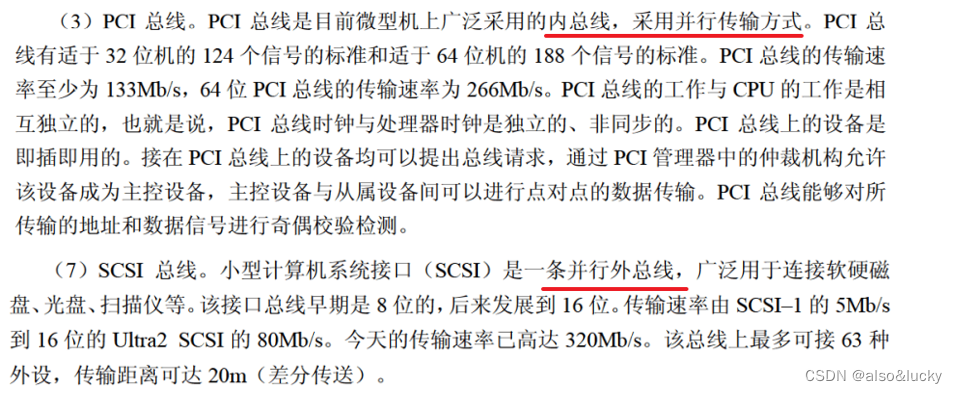

十、总线

10.1 总线结构及分类

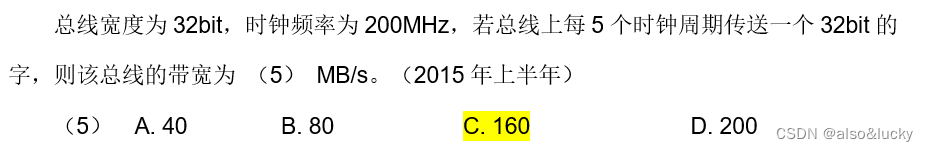

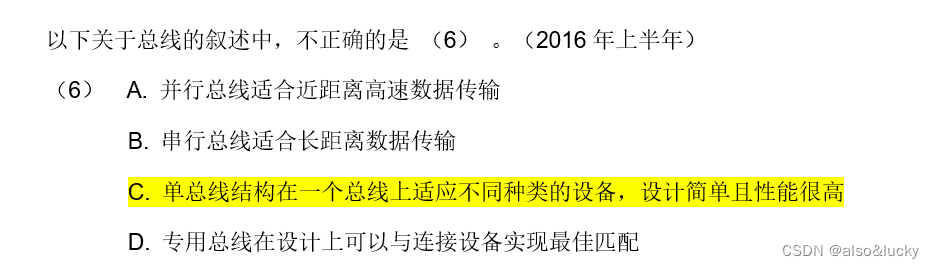

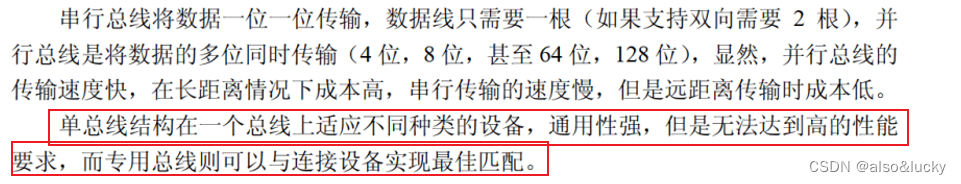

10.2、真题

分析:

十一、加密与认证

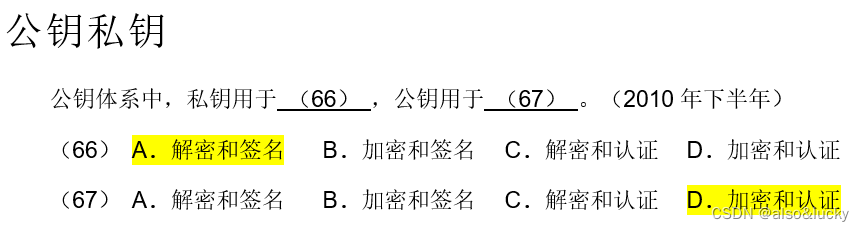

11.1、加密技术(只能防止第三方窃听)

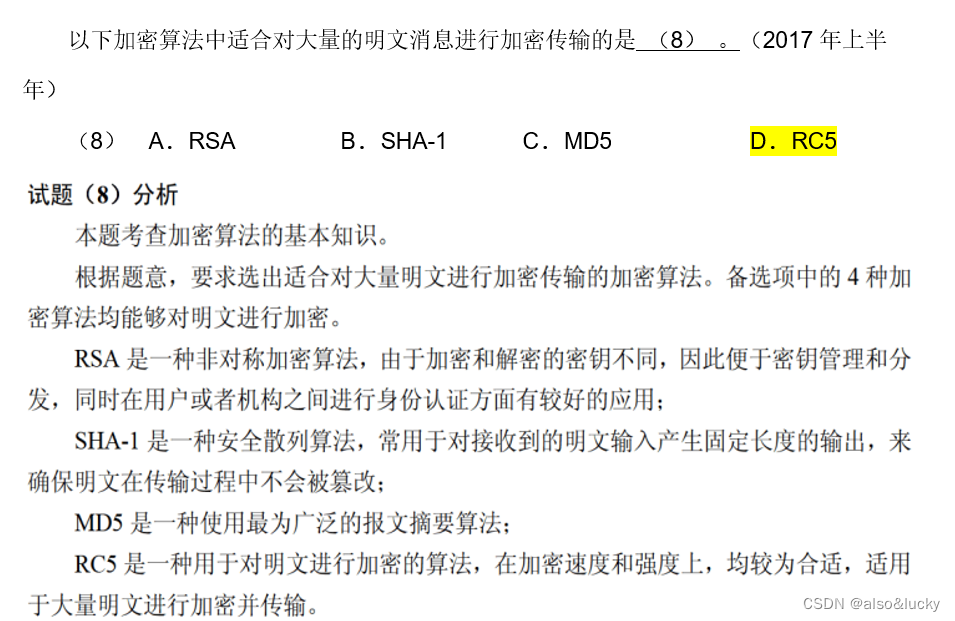

混合加密就是把对称和非对称加密一起混合使用,适合在传输大量信息的时候,先用对称加密在用另一个的公钥加密,这样就只有另一个自己能够解密这个信息

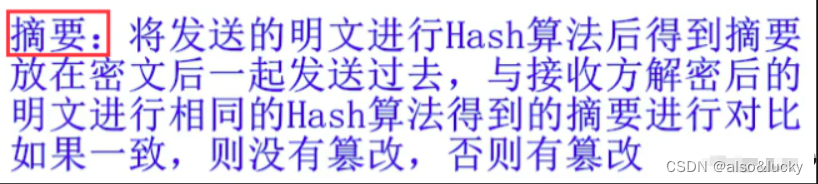

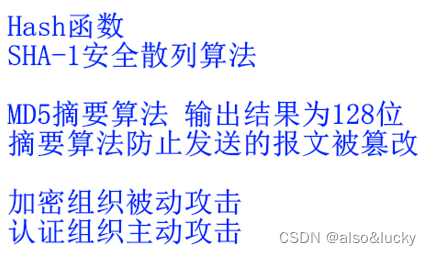

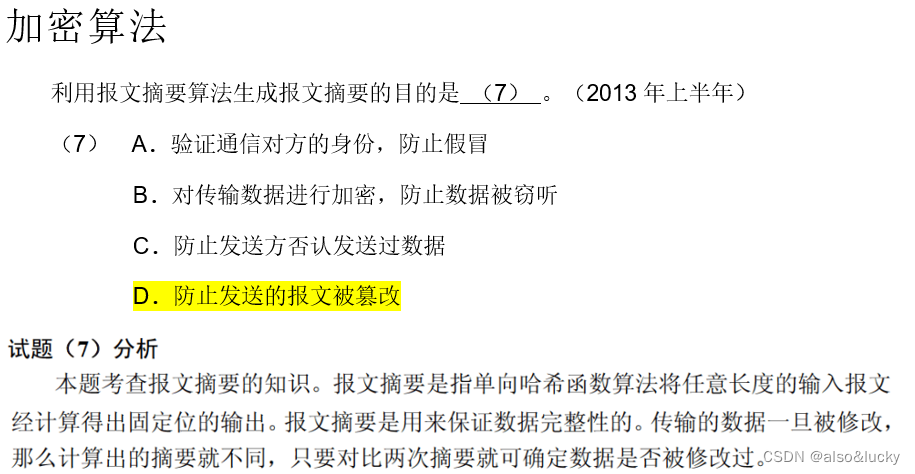

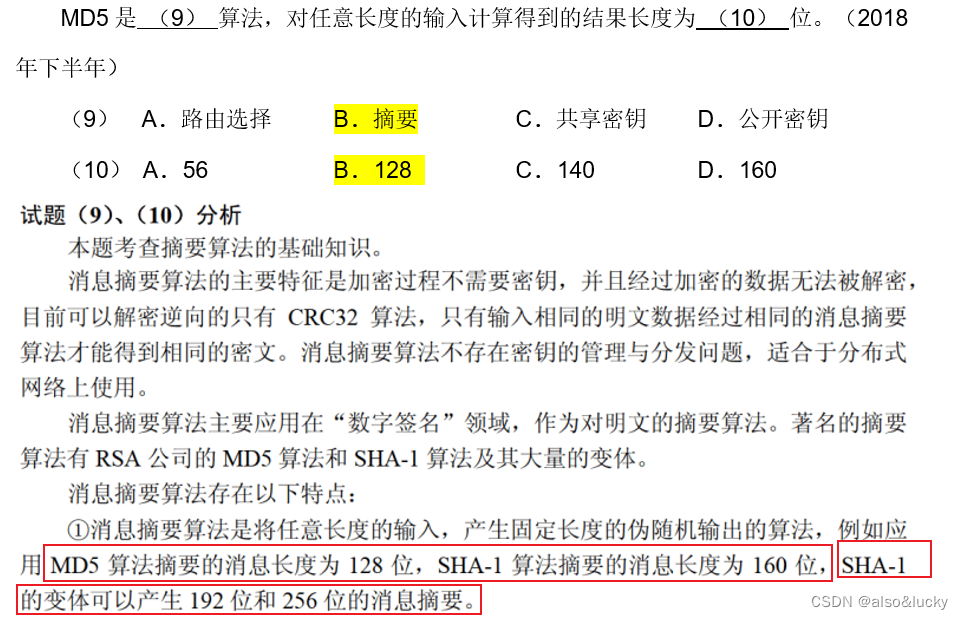

11.2、摘要(认证)

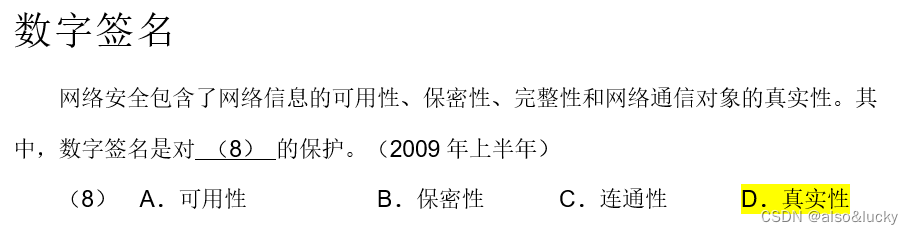

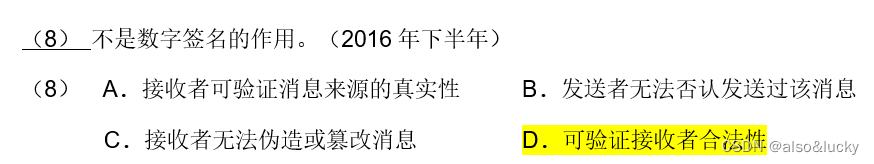

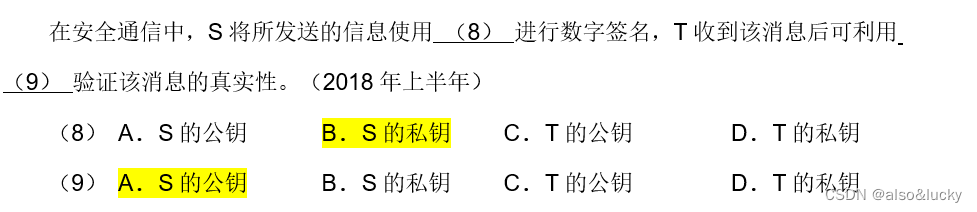

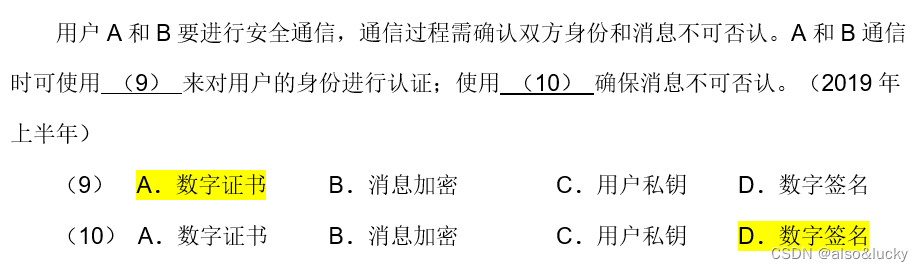

11.3、数字签名(验证真实性)(认证)

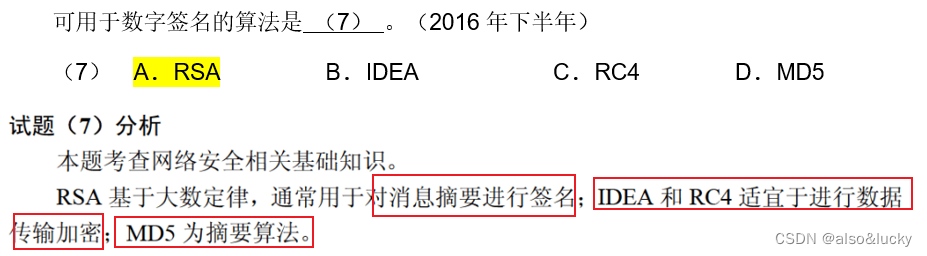

RSA可用于数字签名

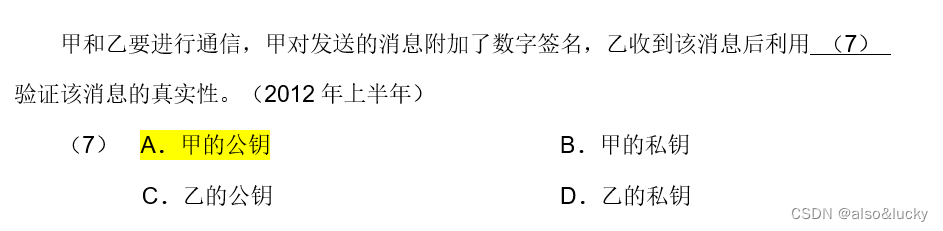

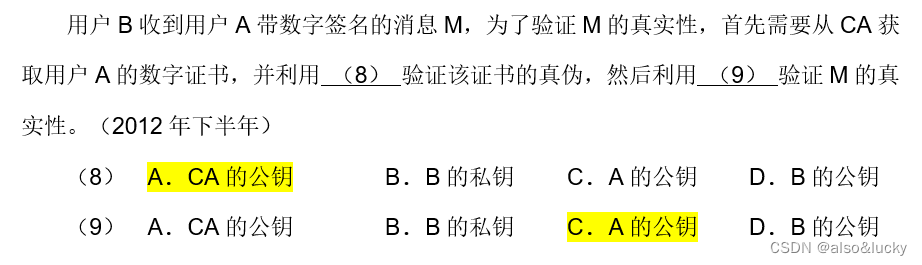

- 数字签名是用私钥签名,公钥验证,一般是对信息摘要进行签名(私签公验)

- 数字签名是非对称加密算法的一种方法来保证信息不会被篡改

- 解决假冒和否认,发送方用私钥加密,接收方用发送方的公钥解密,此过程私钥只有发送方有,所以无法否认及假冒发送

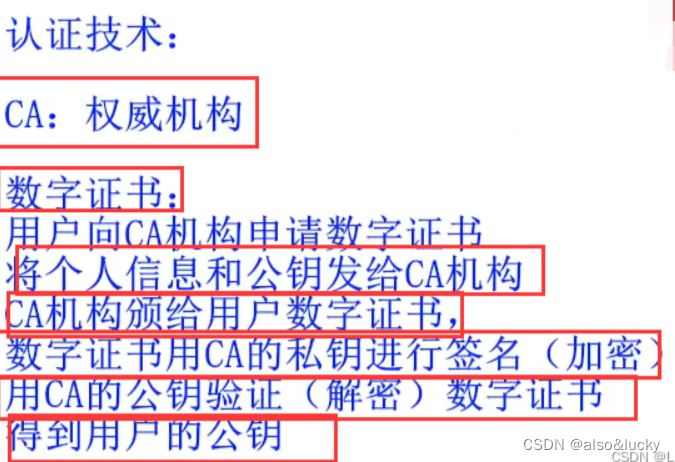

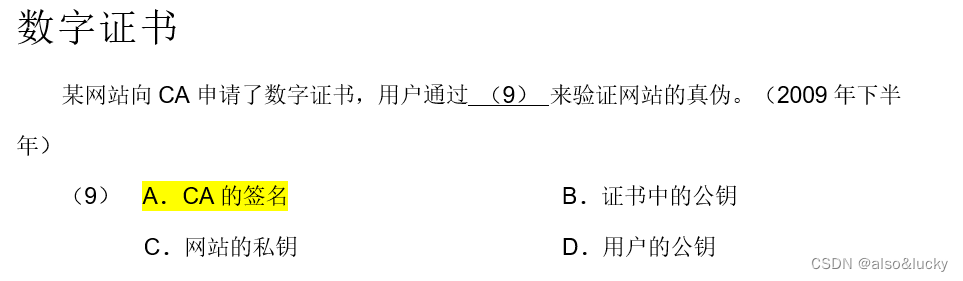

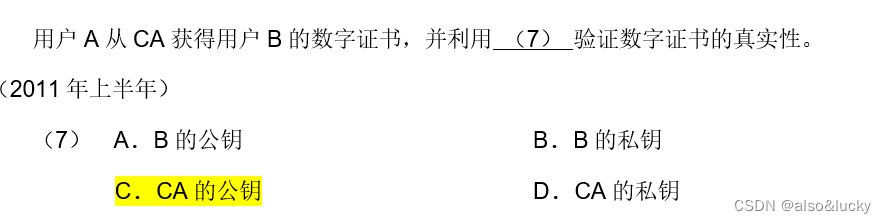

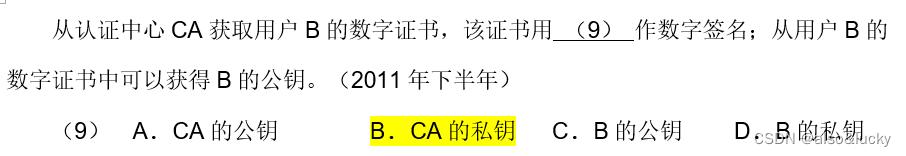

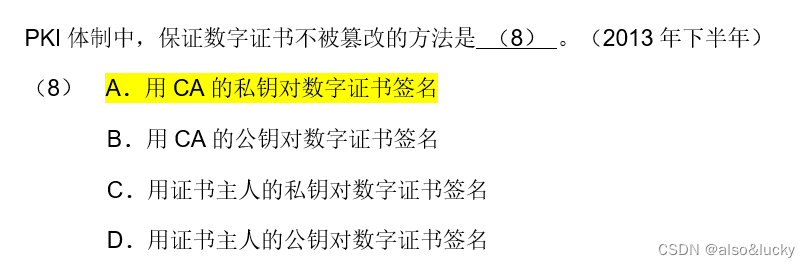

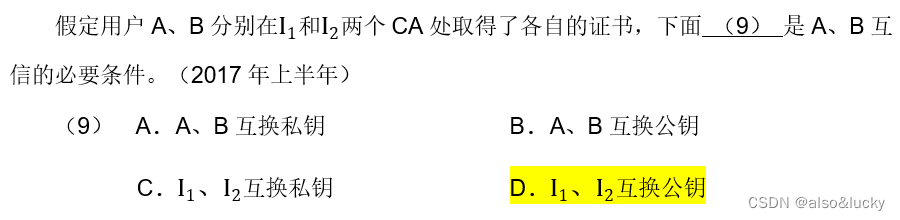

11.4、数字证书

用CA机构的私钥签名,用CA机构的私钥验证数字证书的真伪性

数字证书可以确认网站的合法性,用户的身份等

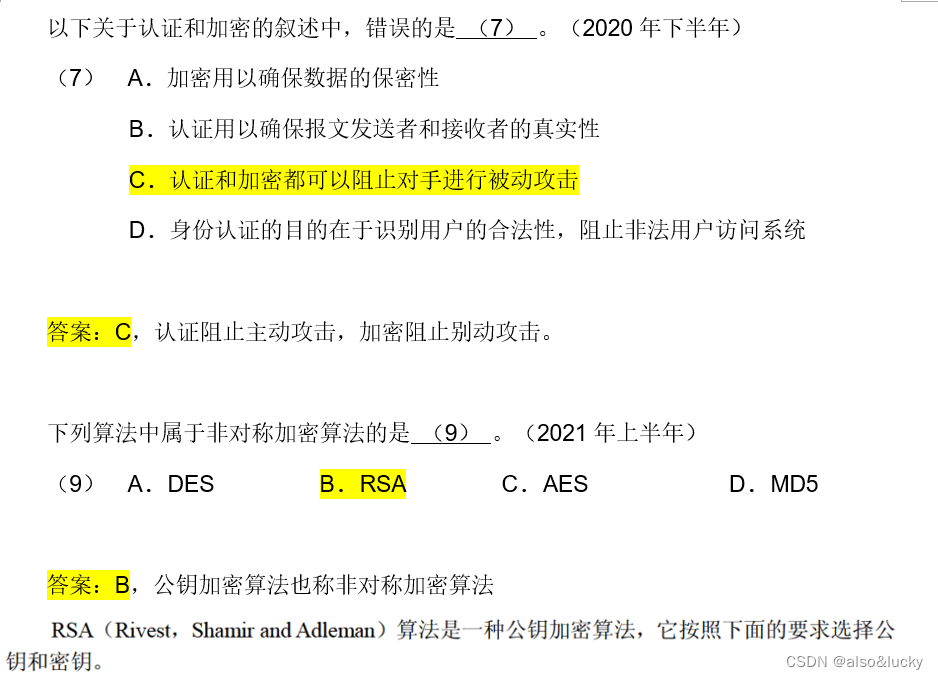

11.5、真题

十二、加密算法

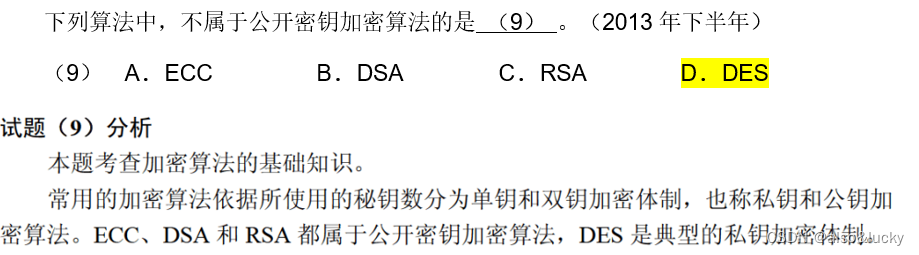

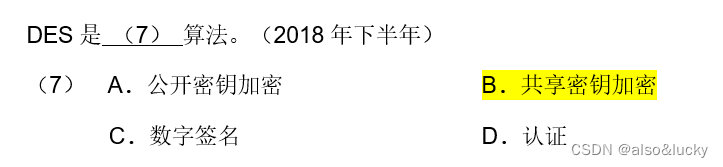

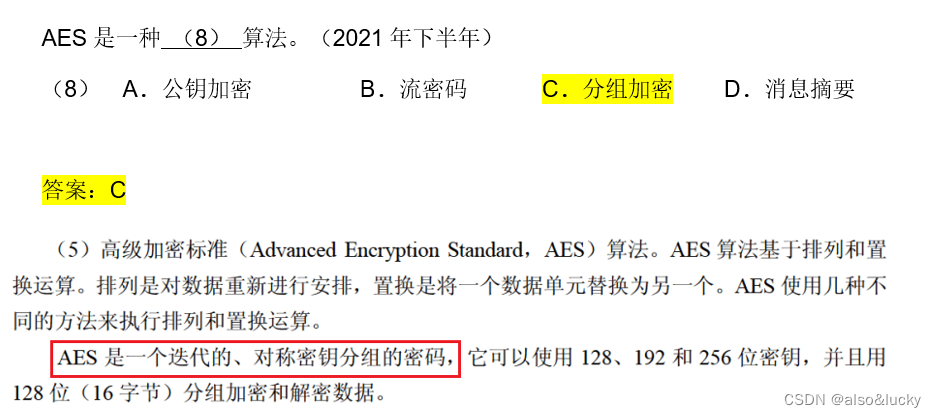

12.1、对称加密

对称加密指的就是加密和解密使用同一个秘钥,所以叫对称加密。 对称加密只有一个秘钥,作为私钥。

加密过程:

加密: 原文+密钥 = 密文

解密:密文-密钥 = 原文

常见的对称加密算法: DES, AES, 3DES,RC-5,IDEA,RC4 等

- 优点 - 算法简单,加解密容易,效率高,执行快。

- 缺点 - 相对来说不安全,只有一把钥匙,密文如果被拦截,且密钥被劫持,那么信息很容易被破译。

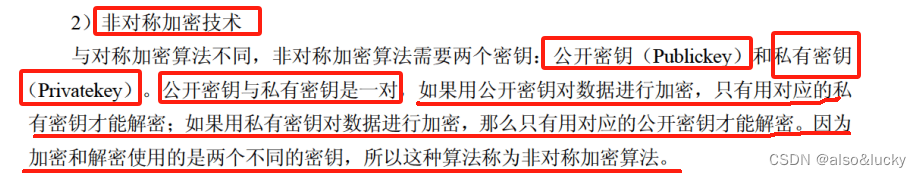

12.2、非对称加密

非对称加密中,用接收方的公钥加密,用接收方的私钥解密

用发送方的私钥签名(加密),用发送方的公钥验证(解密)

数字签名:

用发送方的私钥签名,用发送方的公钥验证消息的真实性

数字签名可以验证消息的真实性、发送方不可否认。

数字证书:

用CA机构的私钥签名,用CA机构的私钥验证数字证书的真伪性

数字证书可以确认网站的合法性,用户的身份等

常见的给对称加密: RSA,ECC,DSA

补充:

- 优点 :安全,即使密文和公钥被拦截,但是由于无法获取到私钥,也就无法破译到密文。

- 缺点 :加密算法复杂,安全性依赖算法和密钥, 且加密解密速度较慢。

对称加密和非对称加密的区别

- 对称加密: 加密解密使用同一个密钥,被黑客拦截不安全

- 非对称加密:公钥加密,私钥解密。公钥可以公开给别人进行加密,私钥永远在自己手里,非常安全,黑客拦截也没用,因为私钥尚未公开。著名的RSA加密算法就是用的非对称加密。

- 对称加密算法,加解密的效率要高很多。 但是缺陷在于对秘钥的管理上,以及在非安全信道中通讯时,密钥交换的安全性不能保障。

所以在实际的网络环境中,会将两者混合使用。

简单理解:

- 对称加密: A和B传输数据,使用同一个密钥,不安全

- 非对称加密: A和B传输数据, A具有自己的公私钥,B具有自己的公私钥。(公钥是在公网上公开的,任何人都能看见, 私钥自己保留)

- A拿到B的公钥+信息数据加密成密文, 传递给B。 这个时候 , 只有B手里的私钥才能解开密文拿到原文。

- 假设C拦截了A传递的信息,他是解不开的, 因为C没有这个公钥对应的私钥。 所以比较安全。

12.3、真题

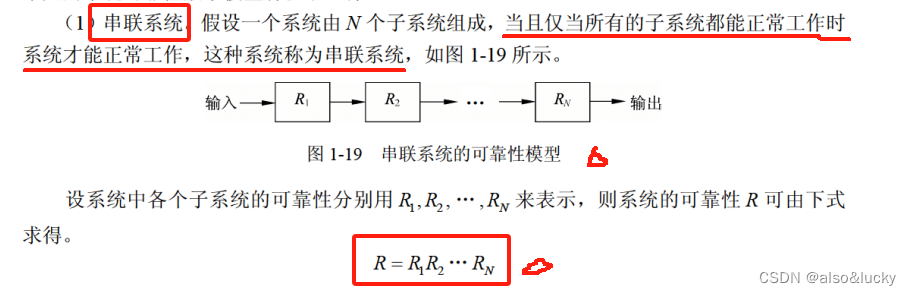

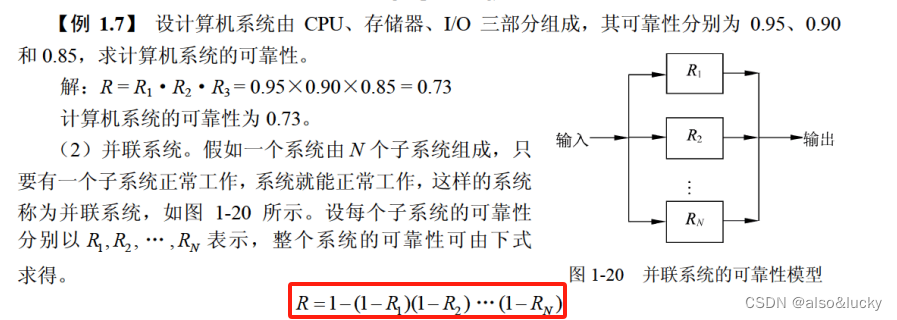

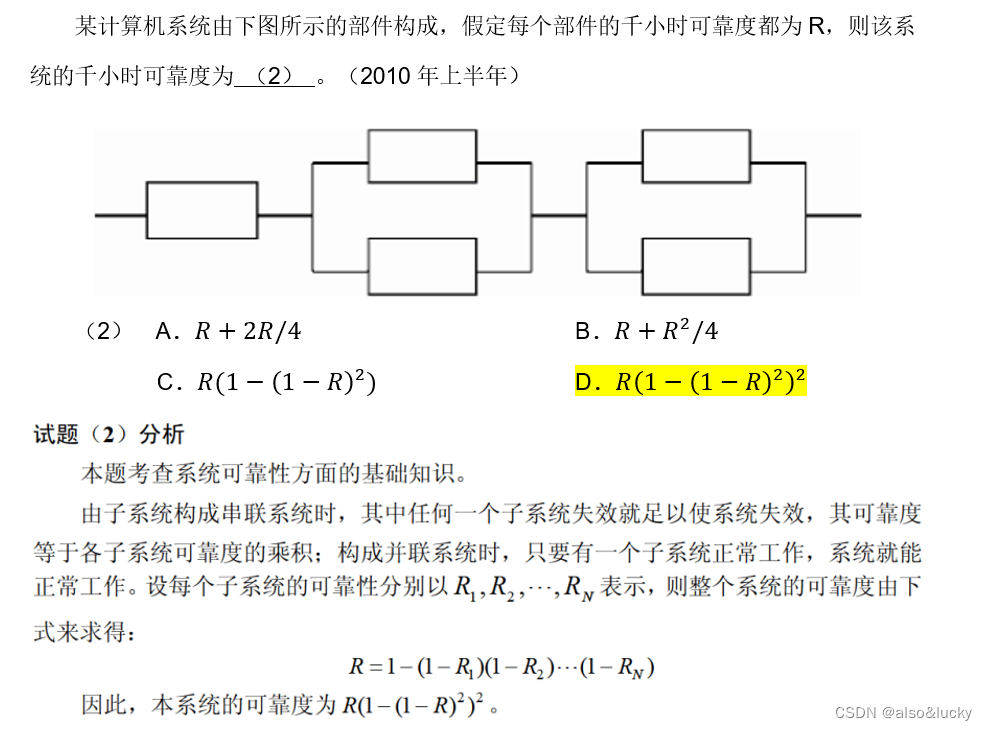

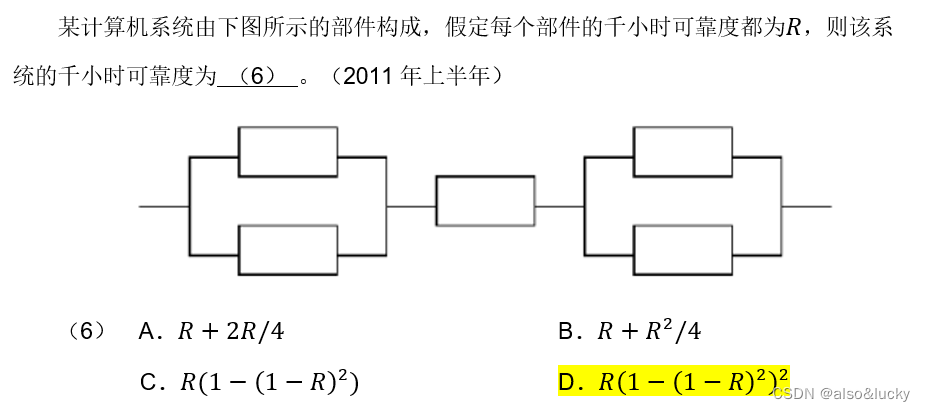

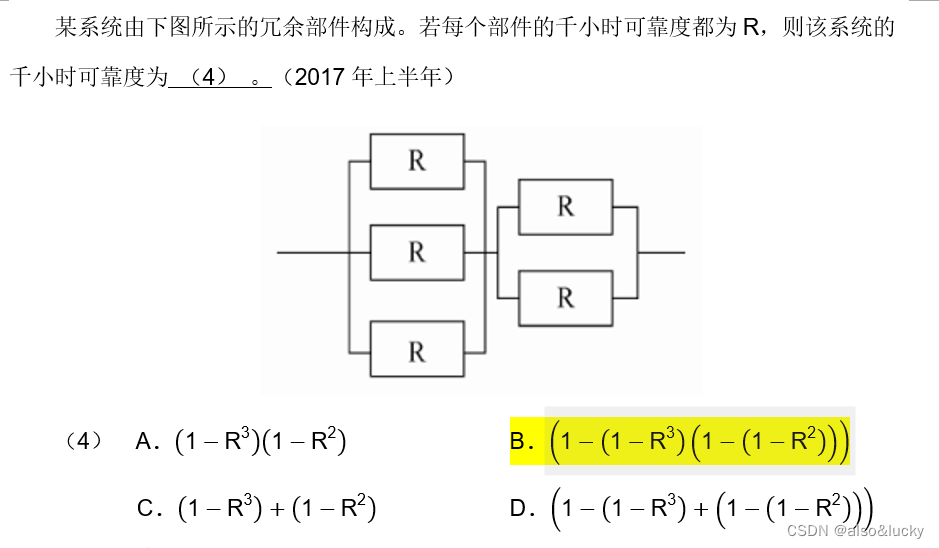

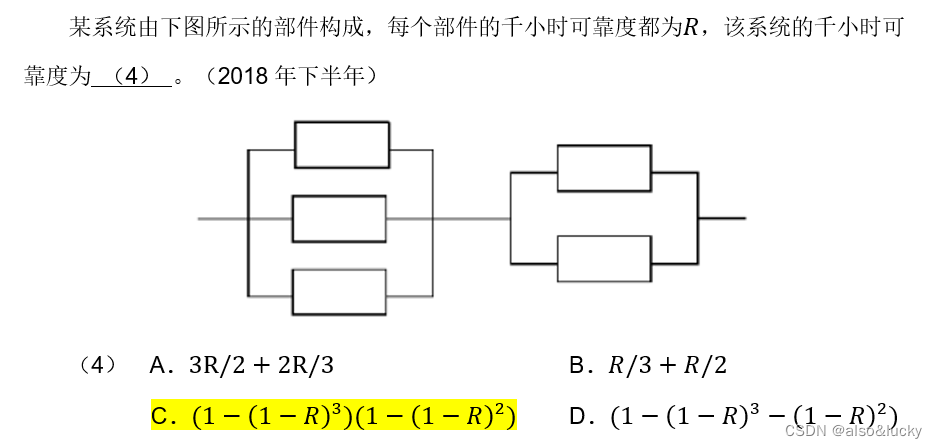

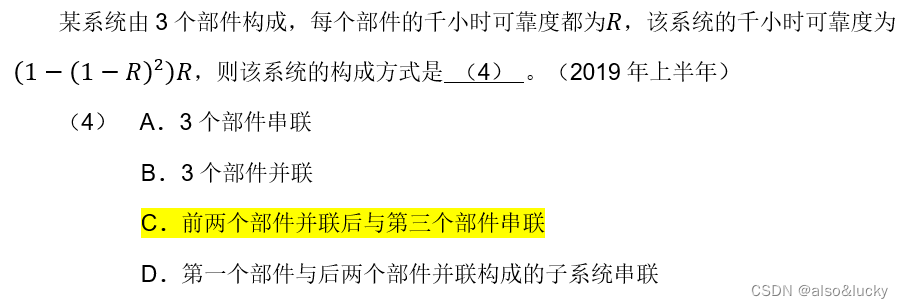

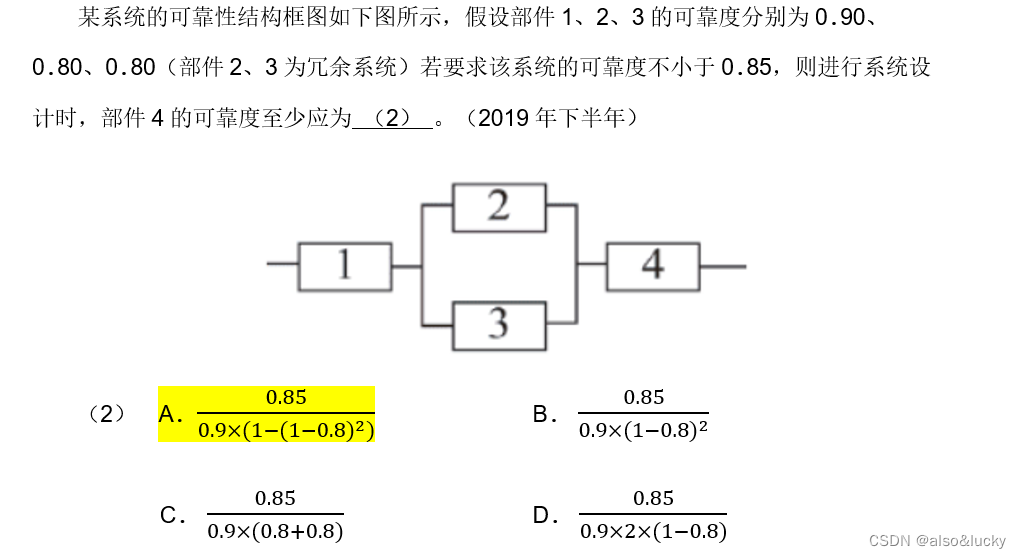

十三、可靠性

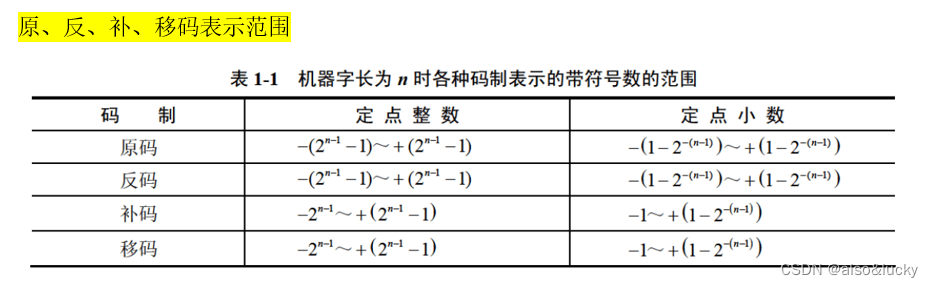

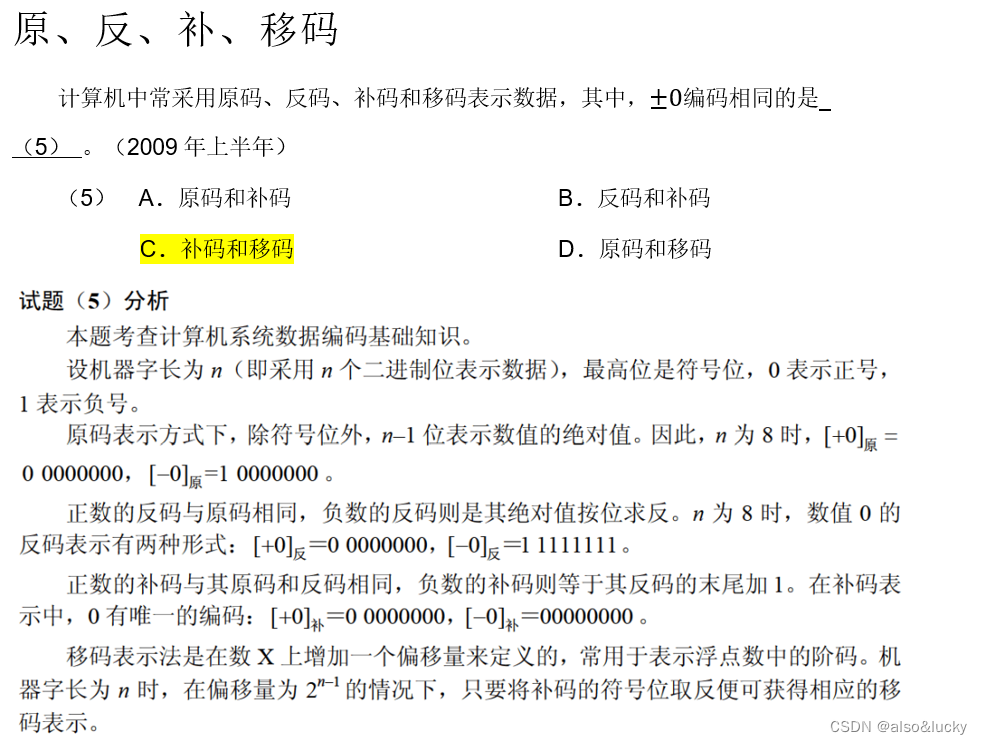

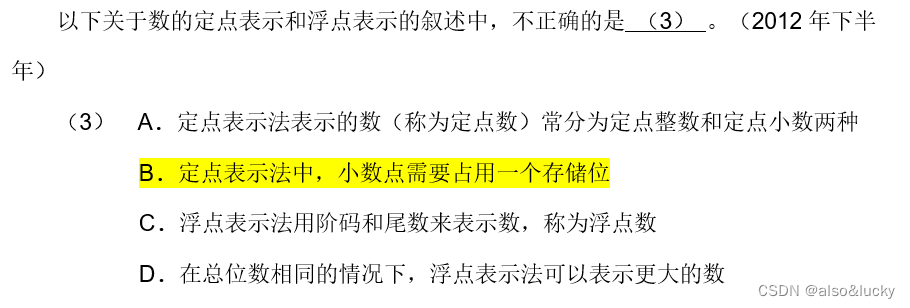

十四、原码、反码、补码、移码

14.1、概念

(1)原码:用数值部分表示真值的绝对值,符号位"0/1"对应"正/负",原码适合用于乘除运算,不适合用于加减运算。+0=00000000 -0=10000000

(2)反码:若符号位为0,则反码和原码相同,若符号位为1,则数值位全部按位取反。+0=00000000, -0=1111111;

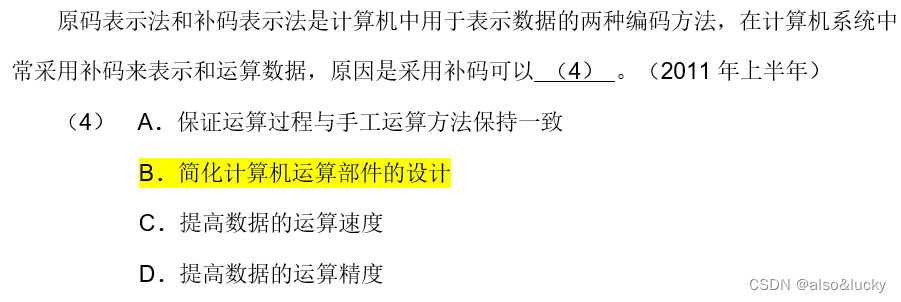

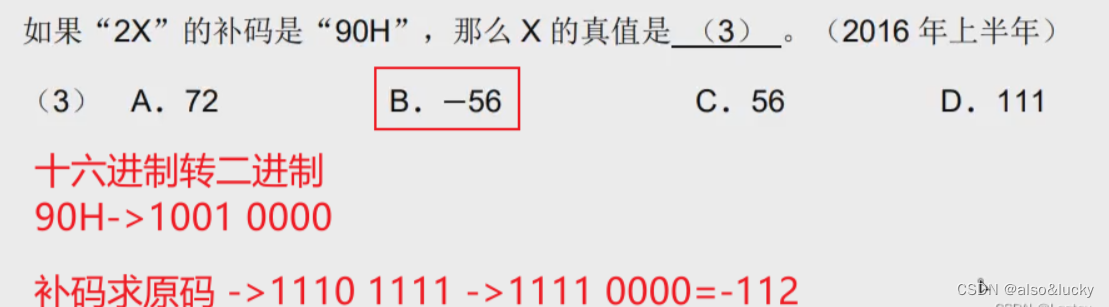

(3)补码:正数的补码=原码,负数的补码=反码末位+1(考虑进位)将负数补码转回原码的方法相同:尾数取反,末位+1 ,取反码的过程就是进行加法运算的过程。

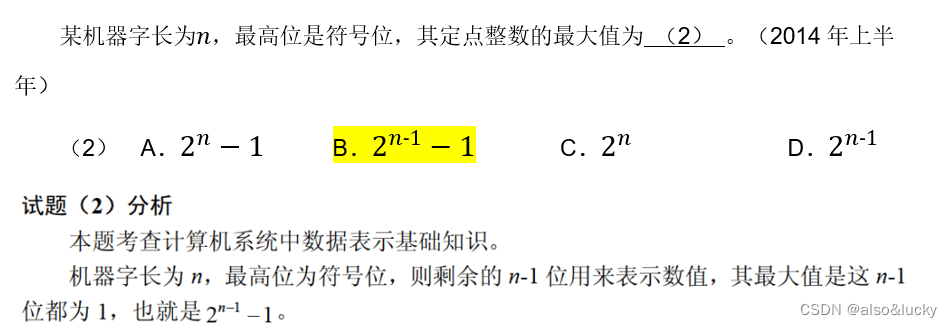

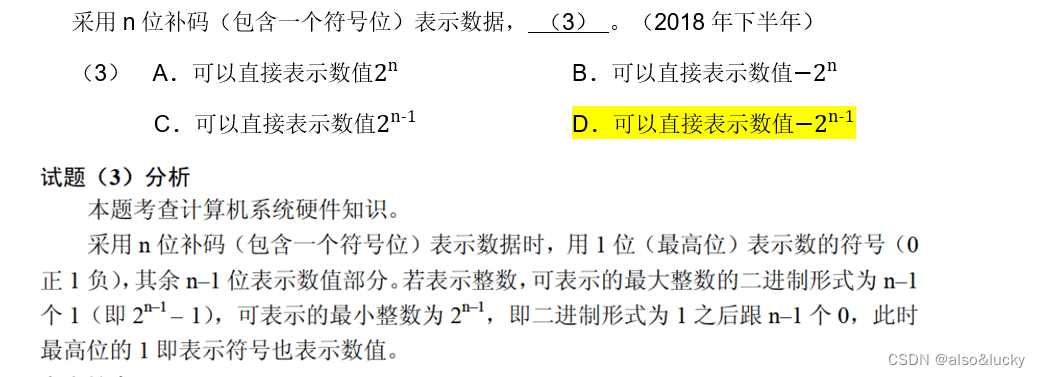

(4)移码:在补码的基础上对符号位进行取反。注意:移码只能用于表示整数

补码求原码:将补码求补码得到原码 = 补码[补]=原

负数的补码求原码:符号位为1,其余各位取反,然后再整个数加1。

原码和反码的取值范围:-127~127

补码和移码的取值范围:-128~127

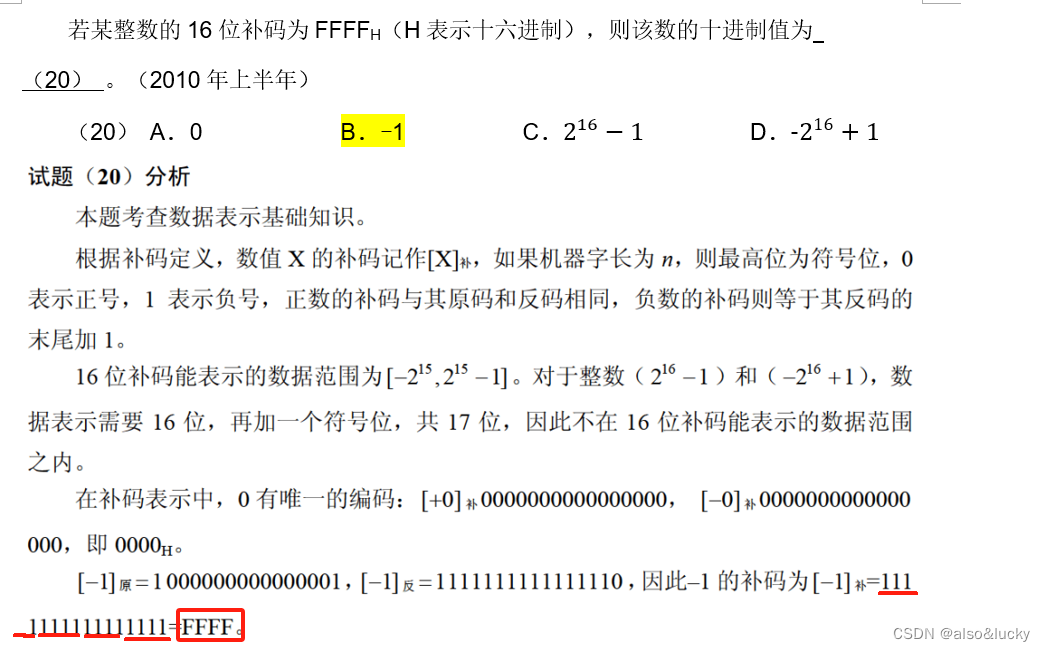

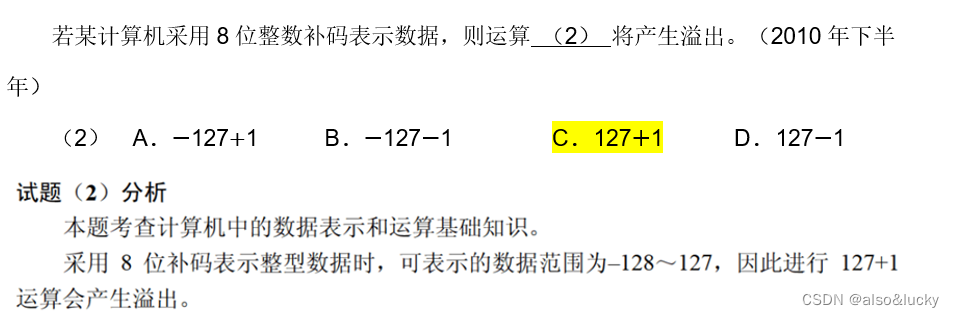

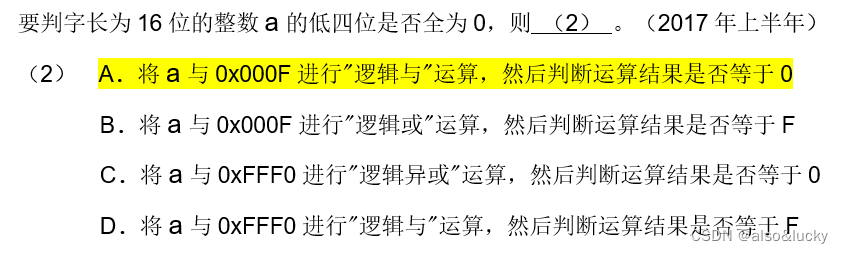

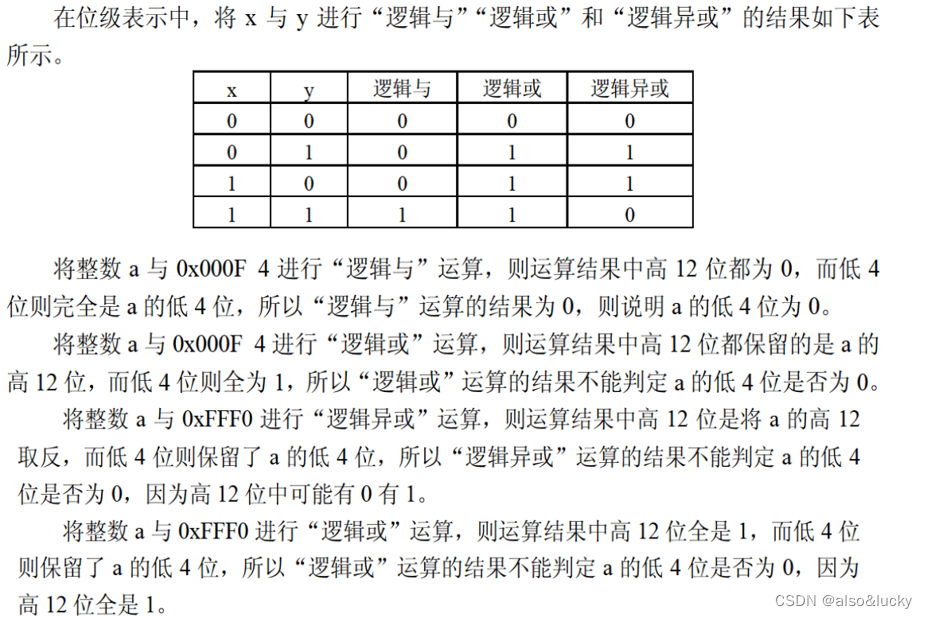

14.2、真题

符号位为1,其余各位取反,然后再整个数加1。

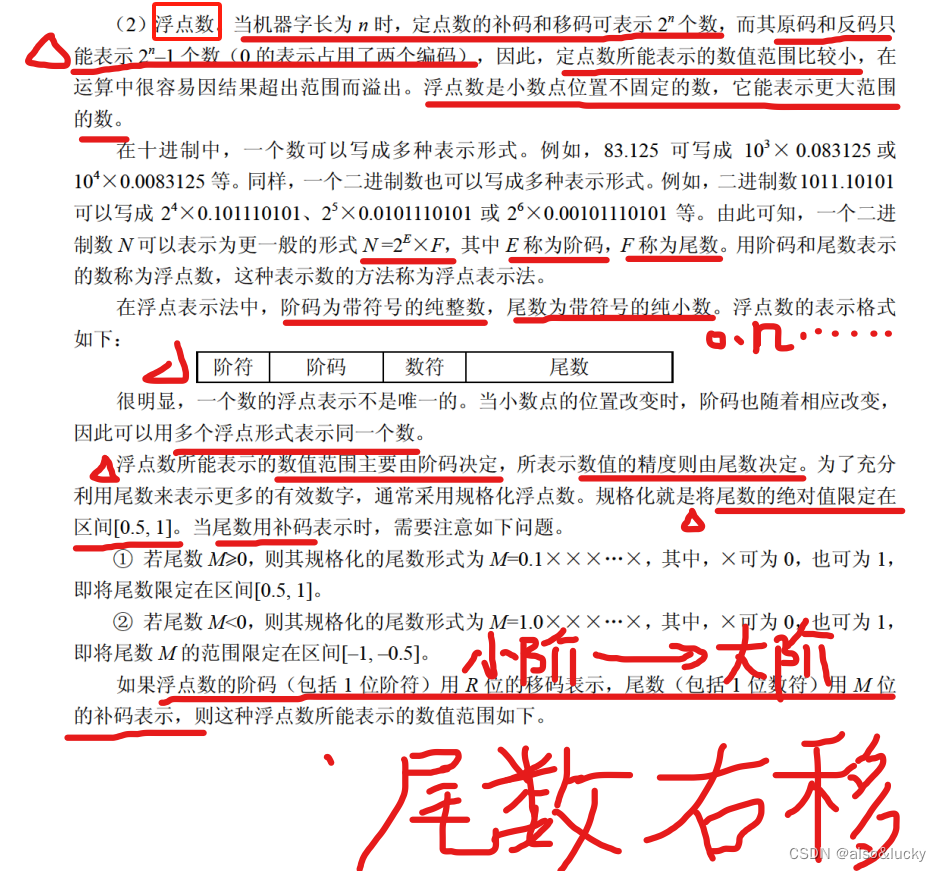

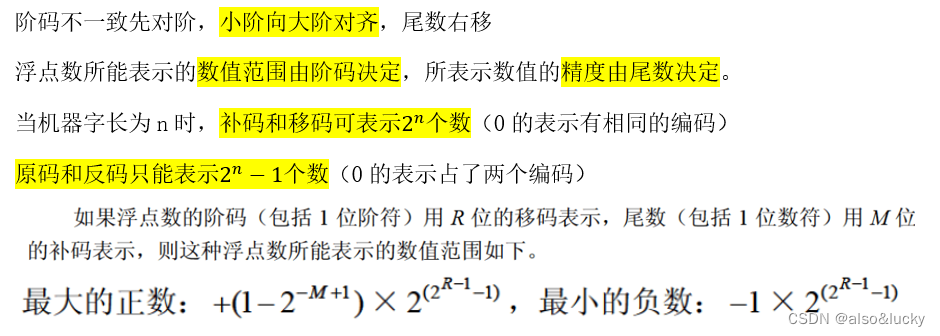

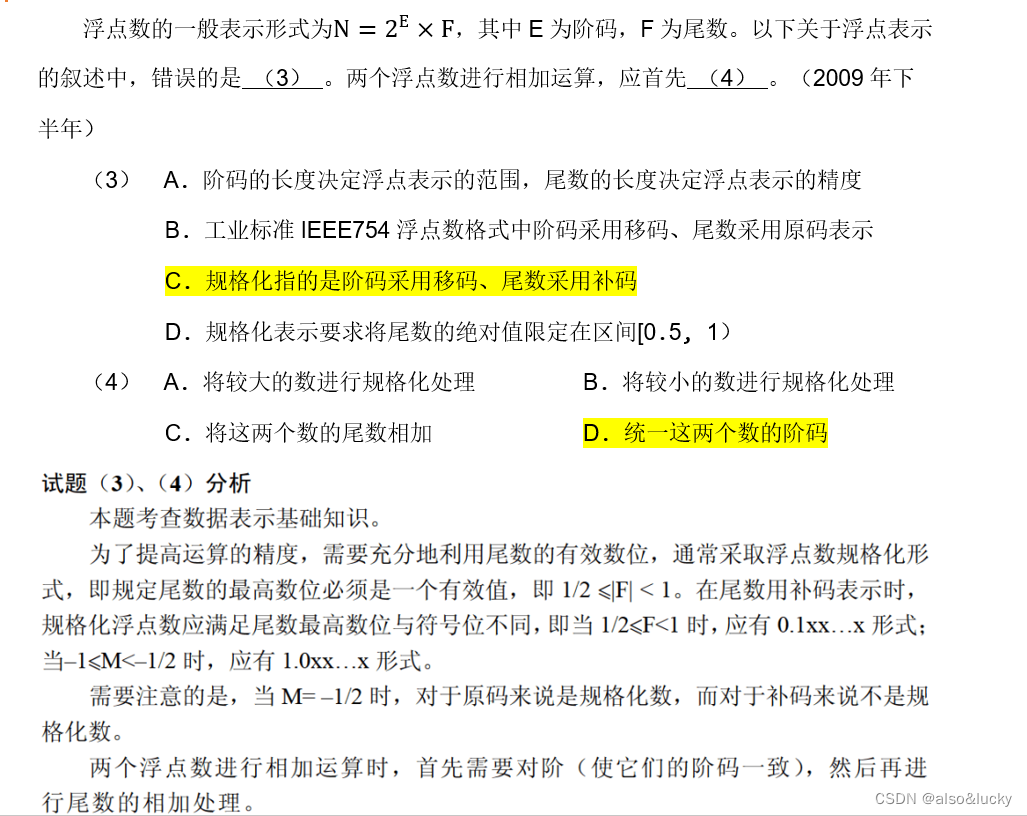

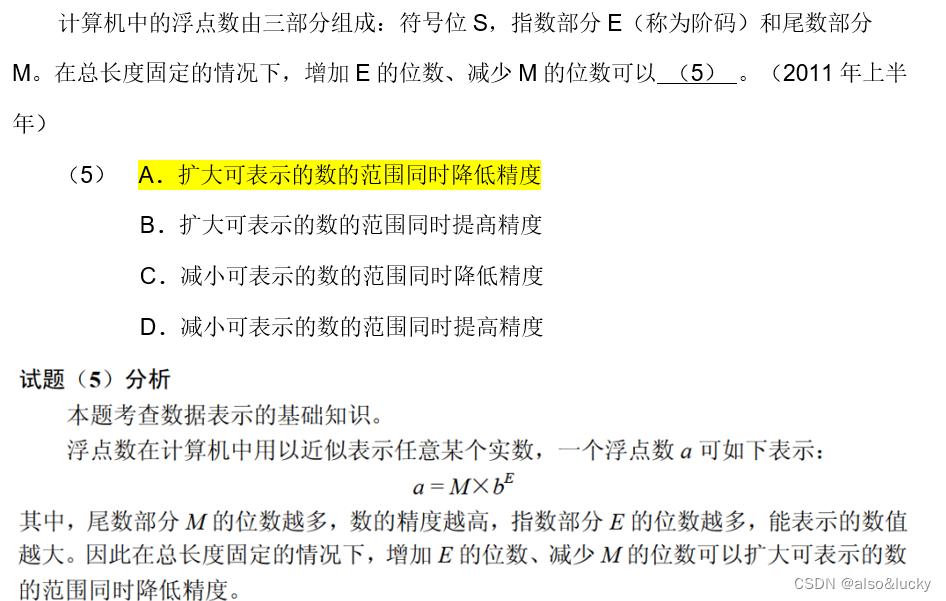

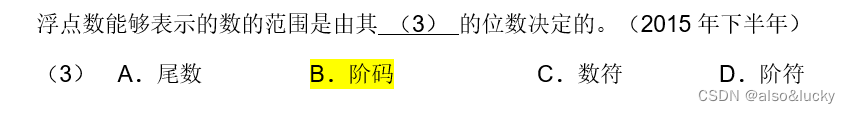

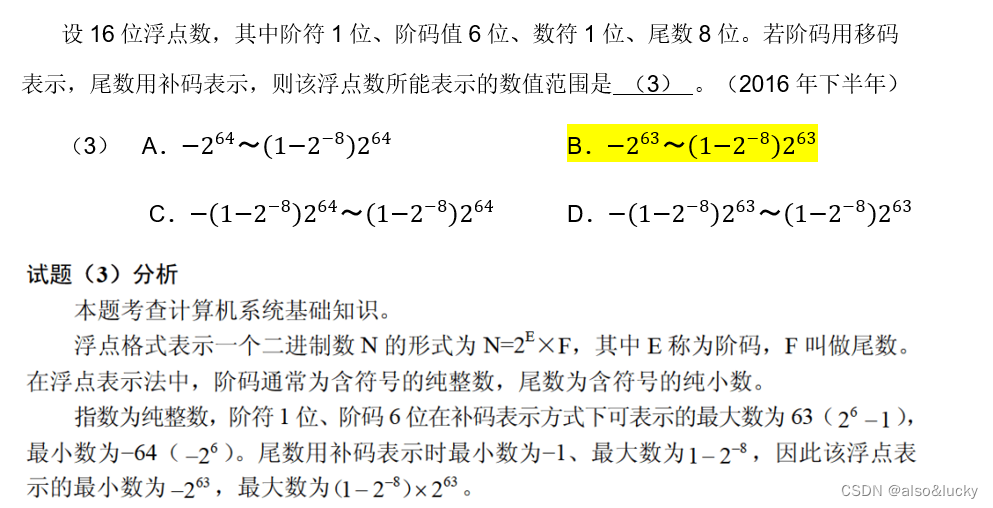

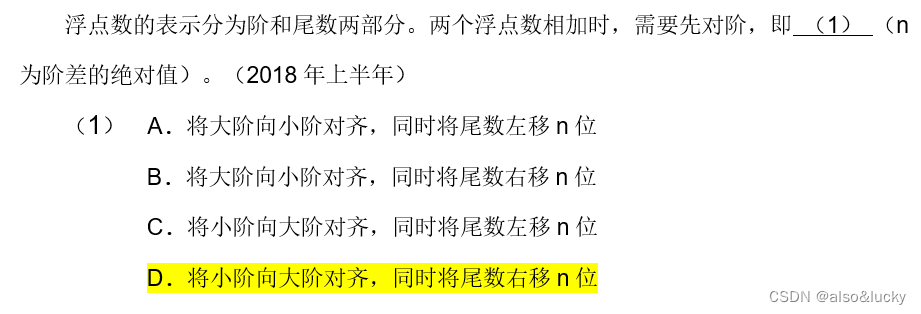

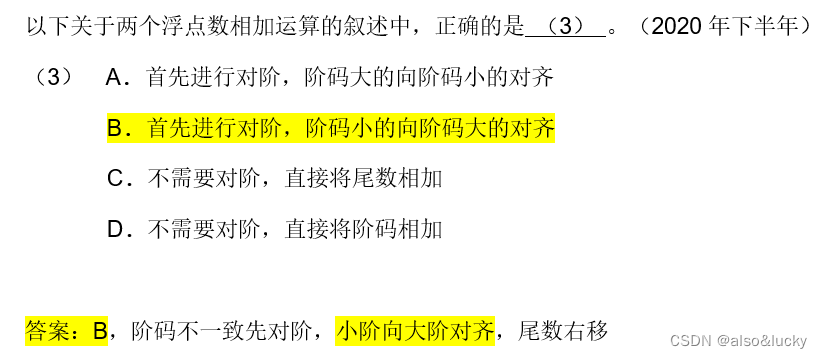

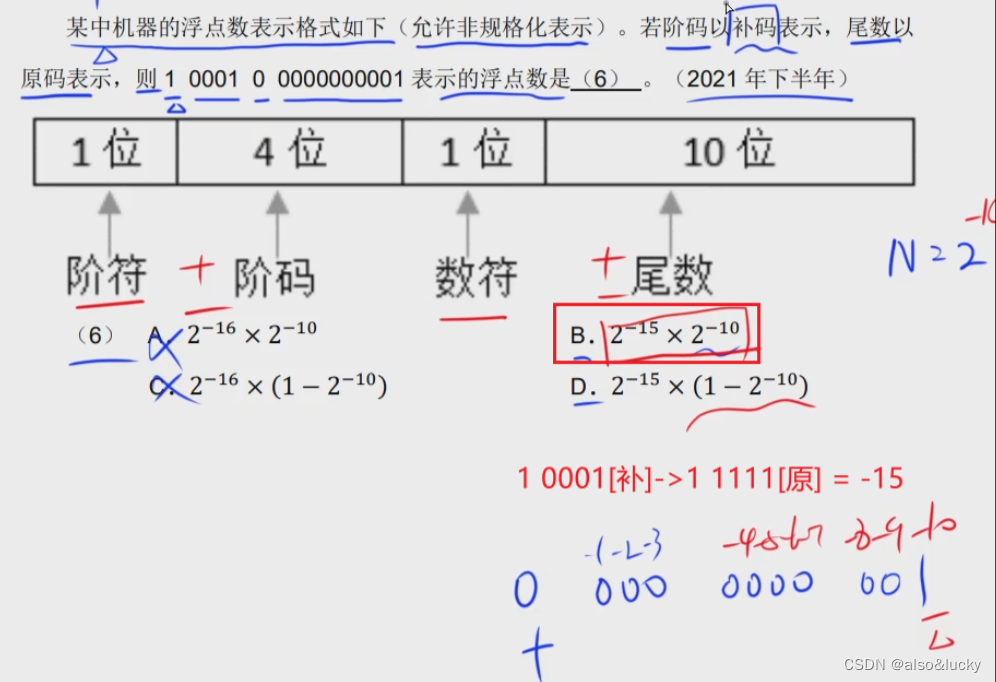

十五、浮点数表示法

15.1、概念

15.2、真题

十六、杂题

468

468

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?