Web Security Academy>>Cross-site scripting>>Contexts

burpsuite官网XSS靶场地址

超全的fuzz payload

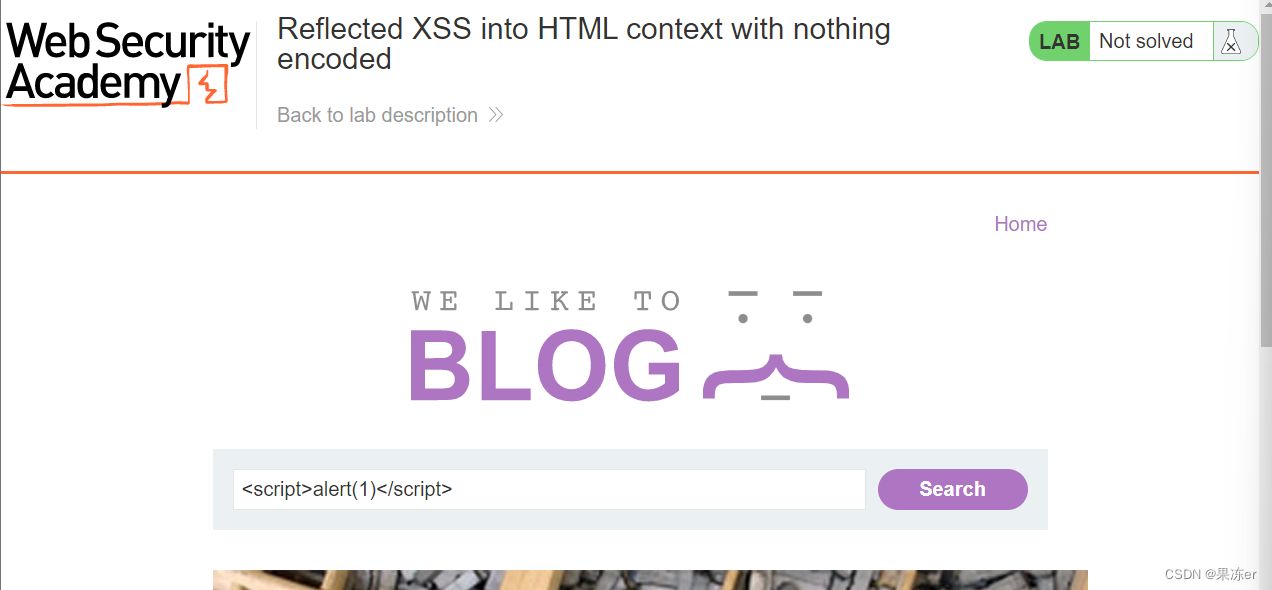

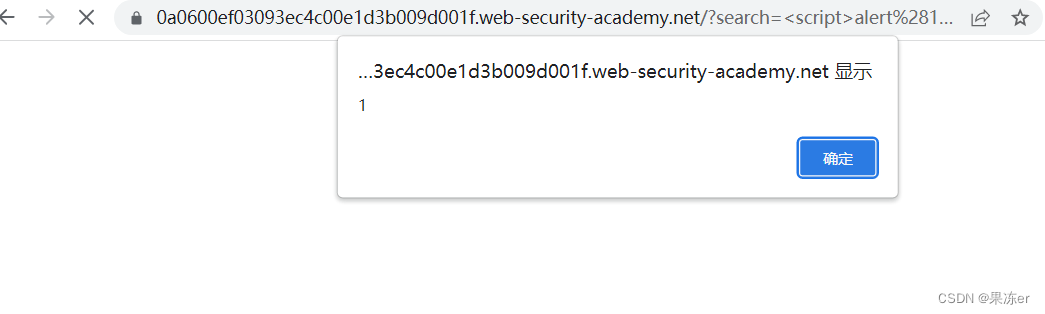

实验一:Lab: Reflected XSS into HTML context with nothing encoded

HTML中的反射型XSS,没有任何编码

<script>alert(1)</script>

弹出成功,最简单的反射型XSS靶场。

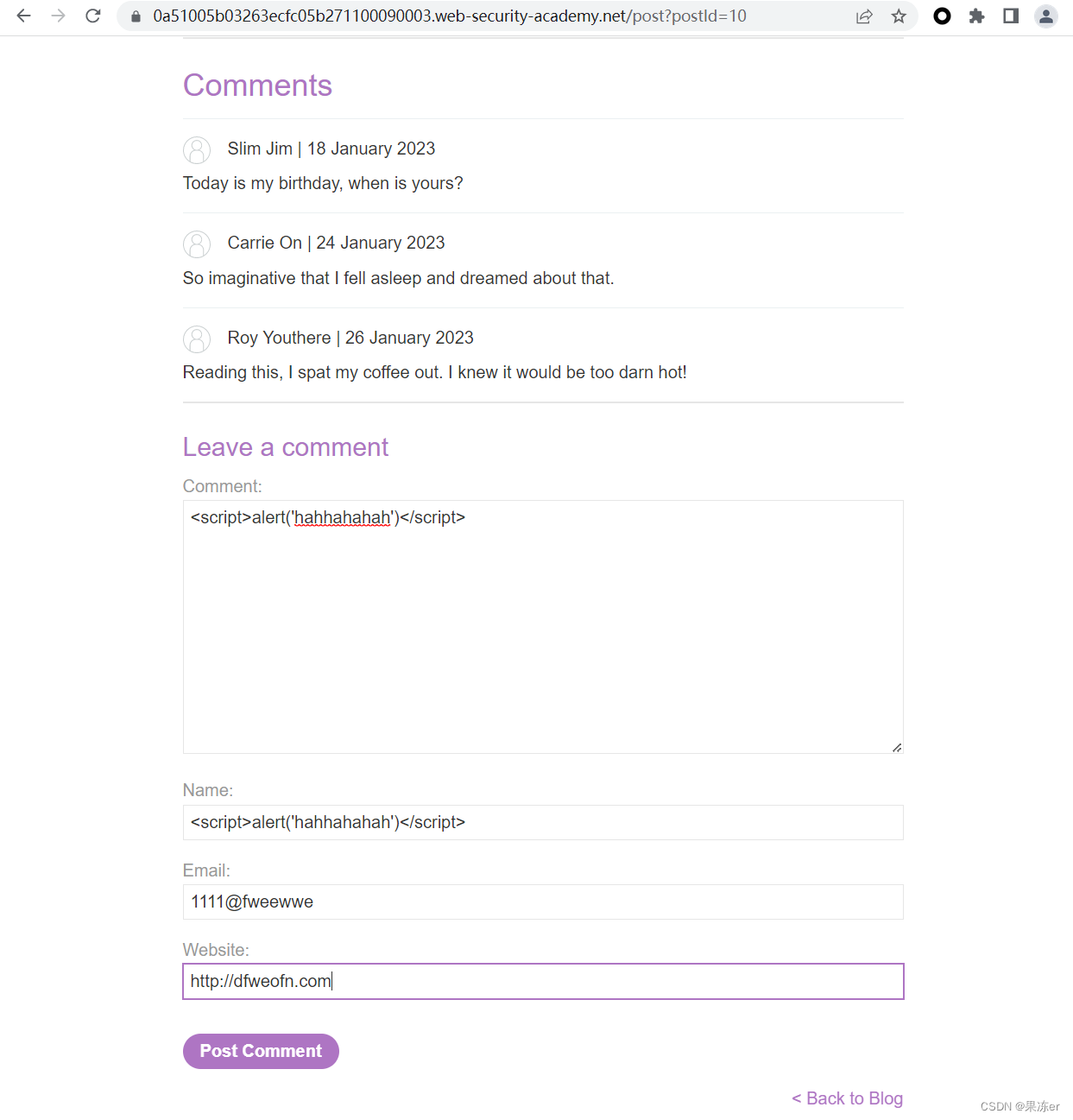

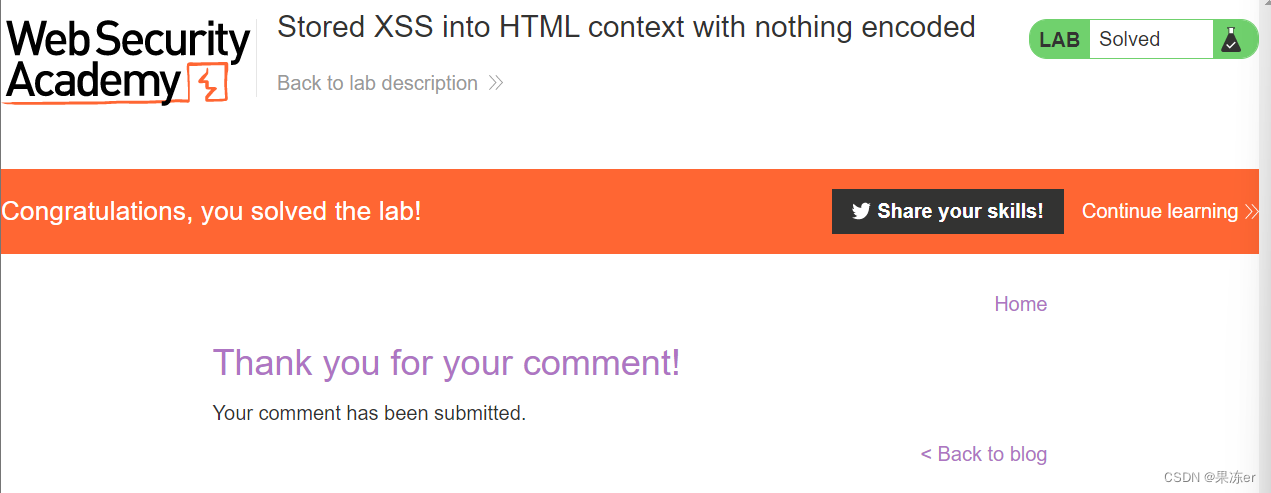

实验二:Lab: Stored XSS into HTML context with nothing encoded

没有任何编码的存储型XSS

这个是一个有存储型XSS的靶场

进去之后发现,在view post里面有评论的功能,评论一定是会写入数据库的,这就制造了存储型XSS存在的必要条件。

在评论里面写入XSS的payload,然后提交

这是一个最简单的存储型的XSS,和反射型一样,后端完全没有对前端的输入做任何校验,所以直接攻击成功。

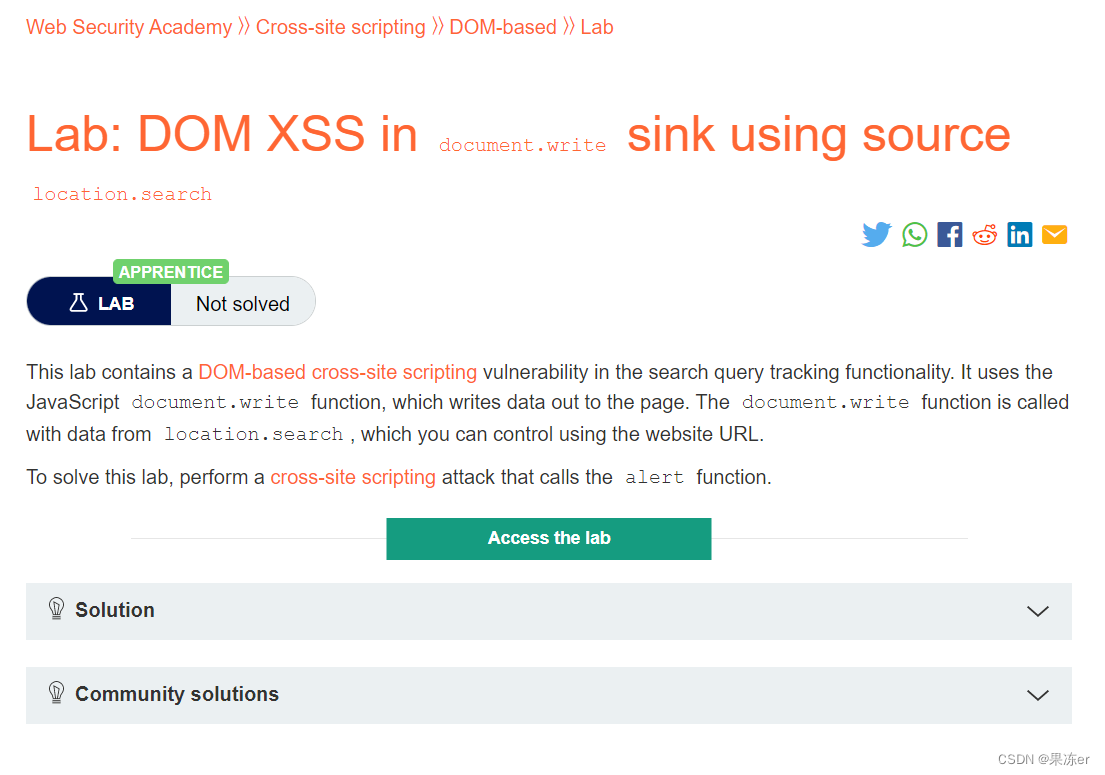

实验三:Lab: DOM XSS in document.write sink using source location.search

先说下document.write和location.search这两个东西。都是JS的语法;

document.write:

<script type="text/javascript">

var mystr="第一句话";

document.write(mystr+"第二句话");

//多项内容之间用+号连接

</script>

结果是:第一句话第二句话

实例列举:

返回URL的查询部分,假设当前的URL是:

http://www.runoob.com/submit.htm ?email=someone@ example.com

<script

本文详细介绍了多个XSS实验室实验,包括反射型、存储型及DOM型XSS的实例,涉及document.write、innerHTML、jQuery anchor href attribute等。通过Fuzzing和理解JavaScript语法,揭示了如何在不同上下文中构造有效的XSS攻击payload。

本文详细介绍了多个XSS实验室实验,包括反射型、存储型及DOM型XSS的实例,涉及document.write、innerHTML、jQuery anchor href attribute等。通过Fuzzing和理解JavaScript语法,揭示了如何在不同上下文中构造有效的XSS攻击payload。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

5206

5206

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?