最近因为公司的一些事情,要面临重新找工作,希望可以找找逆向相关的工作,但是我以前也只做过反编译的工作,破解之类的工作中完全没有接触过,就想学习学习脱壳。就先从upx下手。

upx壳是种压缩壳,是将原有程序image进行压缩,在生成的可执行程序的entrypoint处代码进行解压,在解压完全后在跳转到原本程序的entrypoint,即OEP(orginal_entry_point)。

要想获取不压缩的原始代码,只需要在解压后将内存拷贝出来,做成可执行程序,oep就是一个比较好的时间点,另外为了让我们生成的可执行程序能从正确的代码开始执行,获得oep的大致位置也是必须的

##找OEP

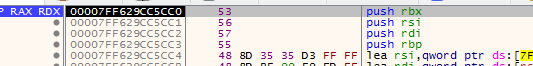

我看了看段带壳程序ep到oep之间的代码,只看出是将upx1节中的数据进行一些处理后存入upx0节中,实际加密解密算法并有也没打算一定要搞清。上面说ep到oep之间代码,EntryPoint在pe头里有记录,x64dbg之类的调试器运行可执行程序时第一次会停在ntdll的代码中,第二次停在ep处。OEP这个upx有方便的方法可以找到。看网上说upx在ep处pushad,解压后popad,然后一个大跳转到oep,所以搜索popad就好了。但是x64下没有pushad/popad指令了,但是ep处代码是四个push指令

那我就去找与之匹配的pop指令,果然

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

5068

5068

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?