zk-SNARK:关于私钥、环签名、ZKKSP

私钥

理论上,对于任何数学问题都可以构造一个零知识证明(ZKP),而无需公开其解决方案。在实践中,为一个问题开发ZKP通常需要发明一种全新的密码算法。它没有标准的“配方”,需要的是广泛且深入的密码学知识。例如,ZK的谜题涉及∑-protocol和ZK key-statement proof Pedersen承诺和Fiat-Shamir启发式。

zk-SNARK对任意问题的ZKP生成进行标准化。只需用 ZK 格式表达要证明的原始问题,例如利用特定语言Circom或Zokrates。其余的都由通用的 zk-SNARK 框架处理,它隐藏了底层密码学的所有复杂性。

在zk-SNARK之前,为新问题构建ZKP就类似于在需要设计新的ZKP应用程序时构建新的ASIC。zk-SNARK允许通过简单地对通用“ZK CPU”进行编程来构建新的 ZKP。前者需要一个密码学家,而后者只需要一个程序员,极大地降低了ZKP的进入门槛。

为了展示这种范式转换的威力,我们使用它构建一个最流行的ZKP:给定公钥(也就是离散对数)的私钥知识。

私钥知识的ZKP

要将比特币锁定到公钥/地址,所有者必须表明他知道相应的私钥。但他不能公开,否则比特币可能被窃取。这是通过数字签名完成的,它是ZKP²的一种形式。我们将展示使用zk-SNARK实现相同目标的另一种方法。

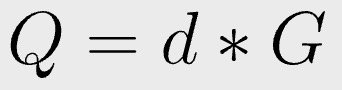

在比特币中,公钥Q就是私钥d乘以生成器G。

下面的Circom代码实现了比特币椭圆曲线secp256k1上的标量乘法。我们可以很容易地用它证明Q是d的公钥:

- 将第3行的输入标量设置为d:注意,它是私有的,因此仍然是需要保密的。

- 将第4行的输入点设为G。

- 将第6行的输出设置为Q。

// encoded with k registers of n bits each

template Secp256k1ScalarMult(n, k) {

signal private input scalar[k];

signal public input point[2][k];

signal output out[2][k];

component n2b[k];

for (var i = 0; i < k; i++) {

n2b[i] = Num2Bits(n);

n2b[i].in <== scalar[i];

}

// has_prev_non_zero[n * i + j] == 1 if there is a nonzero bit in location [i][j] or higher order bit

component has_prev_non_zero[k * n];

for (var i = k - 1; i >= 0; i--) {

for (var j = n - 1; j >= 0; j--) {

has_prev_non_zero[n * i + j] = OR();

if (i == k - 1 && j == n - 1) {

has_prev_non_zero[n * i + j].a <== 0;

has_prev_non_zero[n * i + j].b <== n2b[i].out[j];

} else {

h

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

781

781

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?