针对main函数的运行时stack的分析

这里需要特殊说明的是运行环境是64-bits的Ubuntu.编译器是gcc

测试用代码:

int main(int argc,char* argv[])

{

int array[10];

array[0] = 10;

array[9] = 9;

return 0;

}利用GDB调试这段代码。我们来观察分析main函数的栈

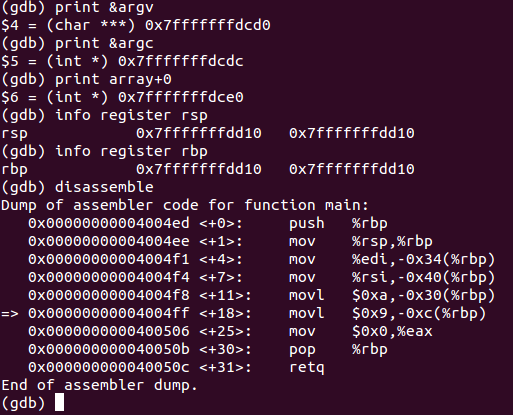

分析&argc 和&argv可以知道当前main函数栈的使用情况

64bits 的机器。指针长度是64bits,即8byte.

由于字节对其的缘故,这里stack的运行时状态是这样的

提示: 如果%rbp 被破坏,那么将导致call main无法返回,接着core dump(因为原来函数的栈被破坏啦~, 确切的说是rbp stack base pointer)

这篇blog意在为后面的CSAPP lab0做铺垫~

http://blog.csdn.net/cinmyheart/article/details/39138915

update: 2014.09.13

保存%rbp的位置之前(高地址处)是return address

更新: 2015. 04.07

这是我最近(前几天吧)写的一段好玩的代码.可以试试看,会不会dump, 如果dump是什么原因,如果不会dump会出现什么现象(输出如何) 这里我把 tag数组特意设置成7个,是故意的.会有关于机器字节对其的问题,

#include <stdio.h>

int main()

{

char tag[7];

printf("hello world!\n");

*((unsigned long*)tag + 3) = (unsigned long)main;

}

享受一下爆栈的快感~

测试环境是 ubuntu 64bits gcc

分析:

tag只有7byte,但是,这里由于机器字节对其,64bits的机器,会对齐到8byte

而tag上面会储存一个 %rbx + %rbp + 一个return address 每个都是8byte.

这里旨在覆盖重写return address.

我自己这里也有个疑问,为什么会有把rbx寄存器的值压栈?高手路过不吝指教.

6920

6920

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?