利用metasploit攻击靶机

kali自带metasploit

LINUX下启动方式

1.msfconsole

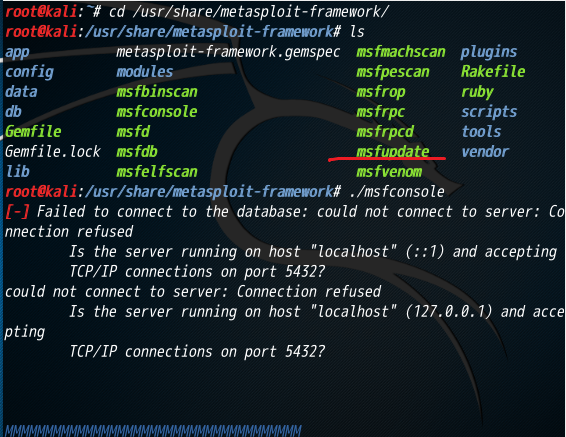

2.cd /usr/share/metasploit-framework/

./msfconsole

(自带更新程序)

一.控制台形式

(1)msfconsole进入控制台终端

(2)msf>help search,MSF终端会显示该命令的参数列表,包括每个参数的含义及可能的取值,这一步可省.

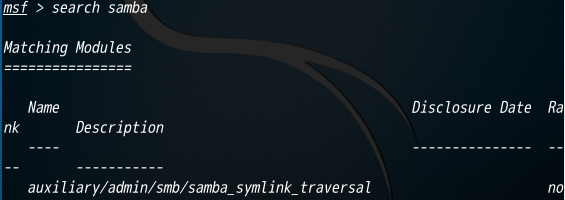

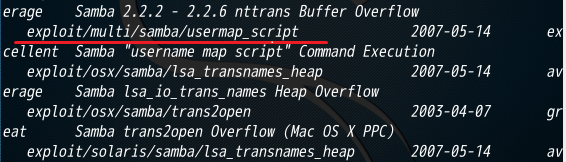

(3)msf>search samba,使用search命令从Metasploit庞大的渗透代码库中找出攻击Samba服务的模块,从中找出针对usermap_script安全漏洞的渗透攻击模块名称为multi/samba/usermap_script

(4)msf>use exploit/multi/samba/usermap_script,选择这个攻击模块

(5)msf exploit(usermap_script)>show payloads,查看与该渗透攻击模块相兼容的攻击载荷

metasploit魔鬼训练营第一章笔记

最新推荐文章于 2022-09-11 15:04:37 发布

本文是关于利用Metasploit进行攻击靶机的初步学习笔记。首先介绍了在Kali Linux下启动Metasploit的两种方法,然后详细阐述了如何在控制台模式下搜索并选择攻击Samba服务的模块,特别提到了multi/samba/usermap_script模块。通过设置payload为cmd/unix/bind_netcat来建立shell,并绑定监听端口。由于靶机未安装导致攻击未成功。最后提及Kali升级后msfcli命令行程序不再可用,以及Armitage图形界面的开启方式。

本文是关于利用Metasploit进行攻击靶机的初步学习笔记。首先介绍了在Kali Linux下启动Metasploit的两种方法,然后详细阐述了如何在控制台模式下搜索并选择攻击Samba服务的模块,特别提到了multi/samba/usermap_script模块。通过设置payload为cmd/unix/bind_netcat来建立shell,并绑定监听端口。由于靶机未安装导致攻击未成功。最后提及Kali升级后msfcli命令行程序不再可用,以及Armitage图形界面的开启方式。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1185

1185

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?