全局搜索前建议打开的功能

引言

以这个网站为例:https://passport.kongzhong.com/

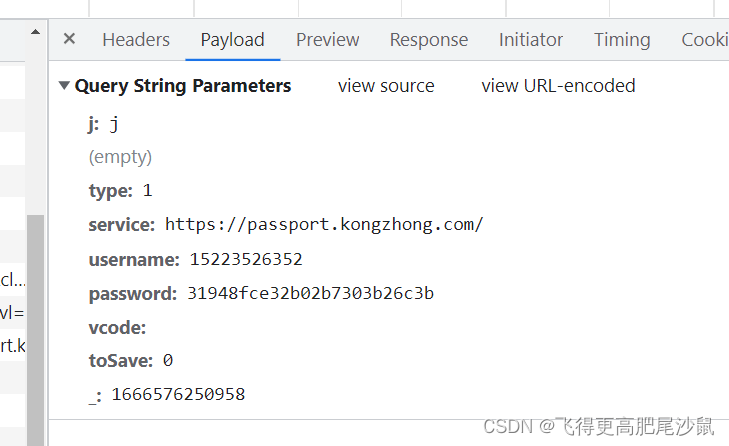

点击登录后,会发现password参数是加密的

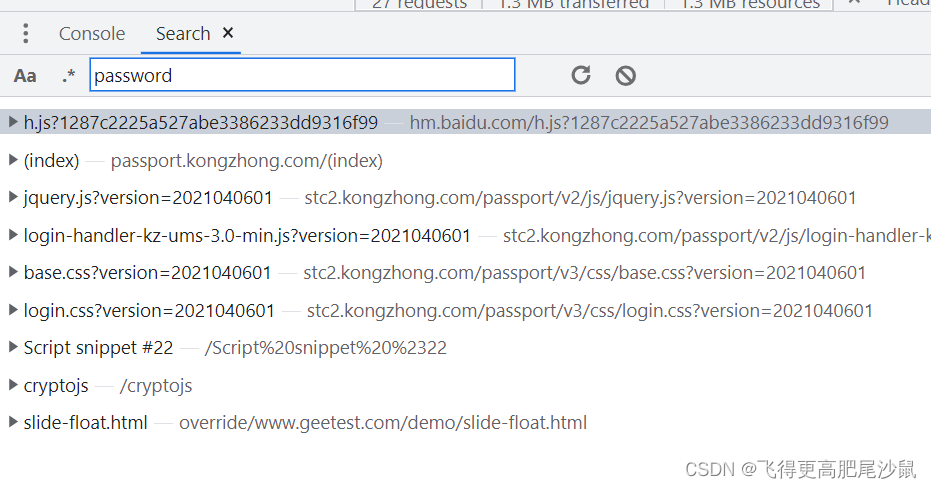

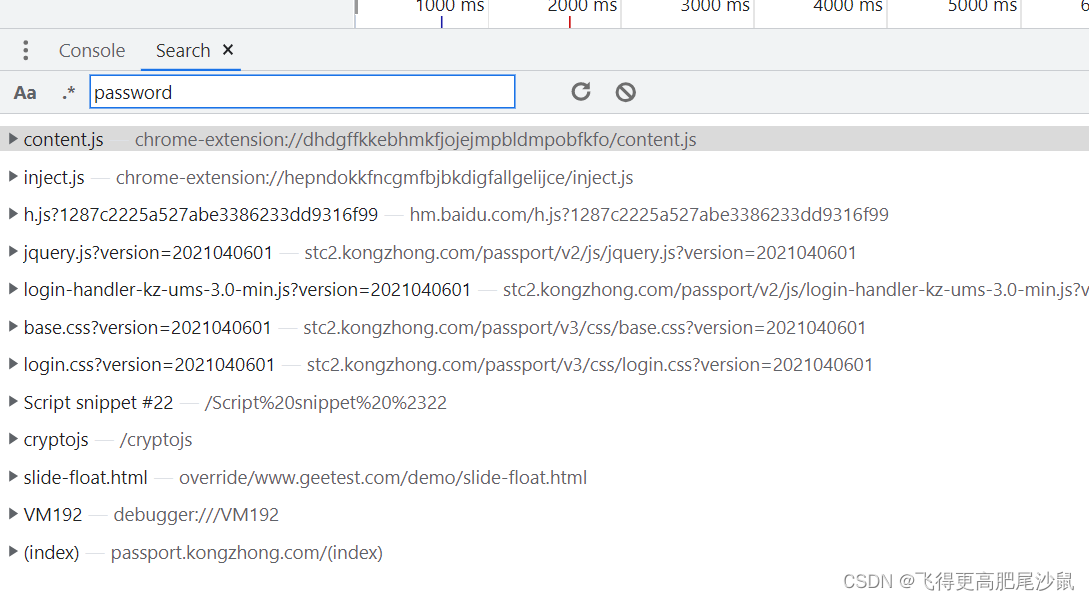

一般会先想到全局搜索:和当前网站相关的文件一共有5个结果

挨个点开查看

其实只有这个文件:login-handler-kz-ums-3.0-min.js是最有可能的(排除法)

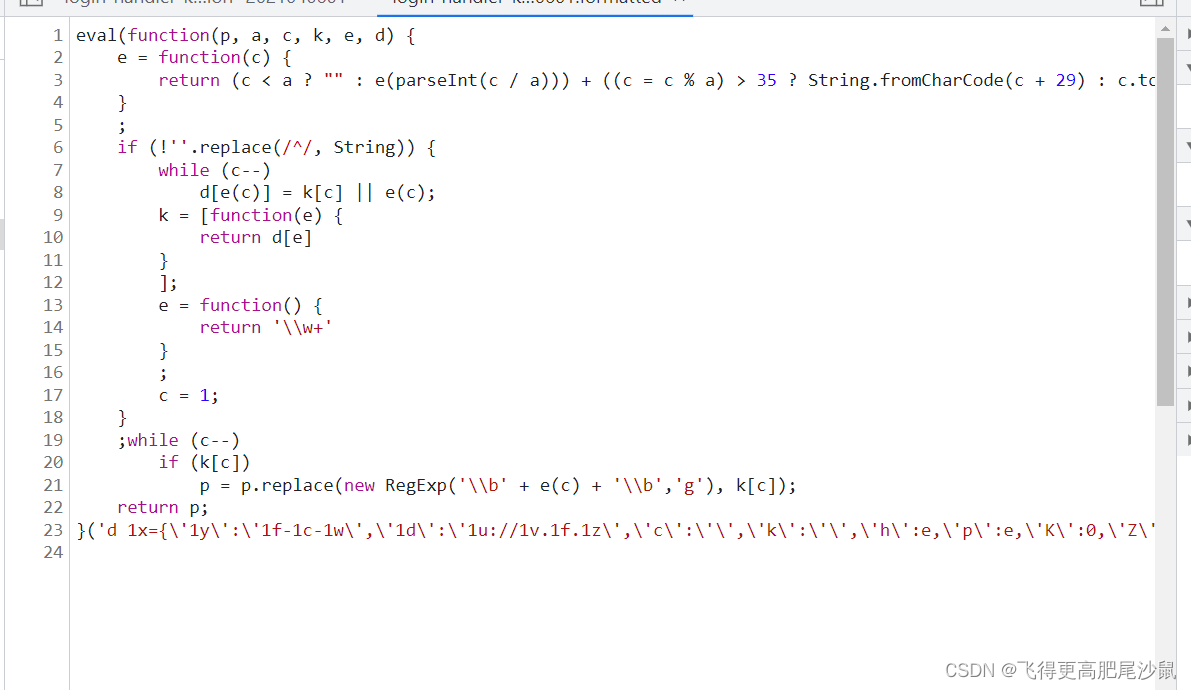

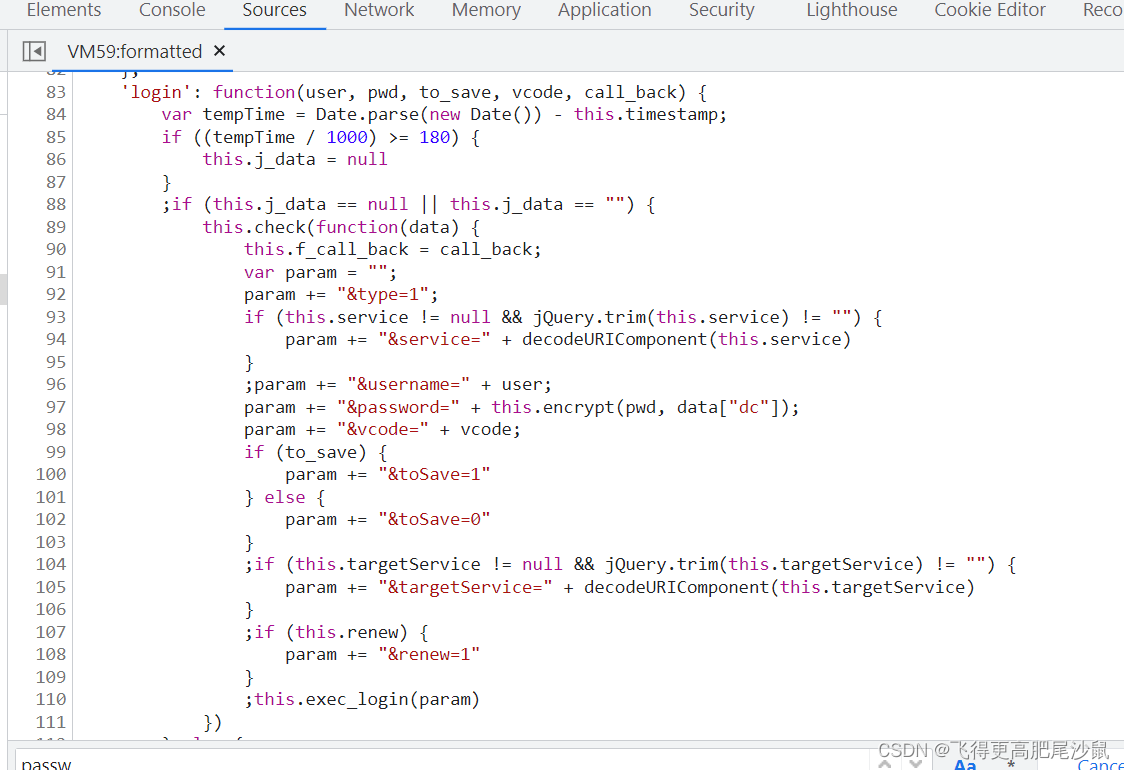

但是点开后发现是看不懂的一些字符串传入了eval函数(有经验的人一看就是eval"混淆"),这种混淆后的代码,被执行后,会运行在一个虚拟文件(VM数字结尾),此时我们通过全局搜索也是搜索不到的

当然我们可以对其进行手动解混淆获取源代码

建议的步骤

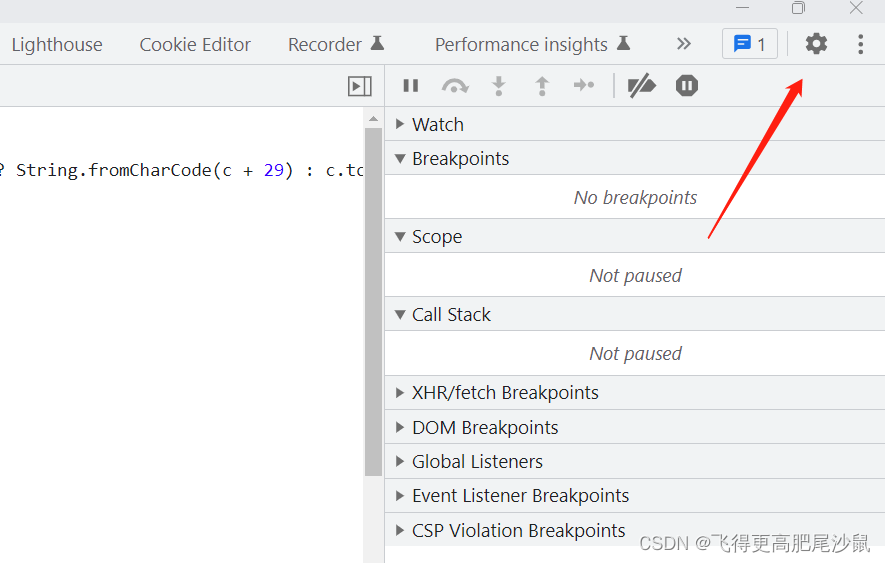

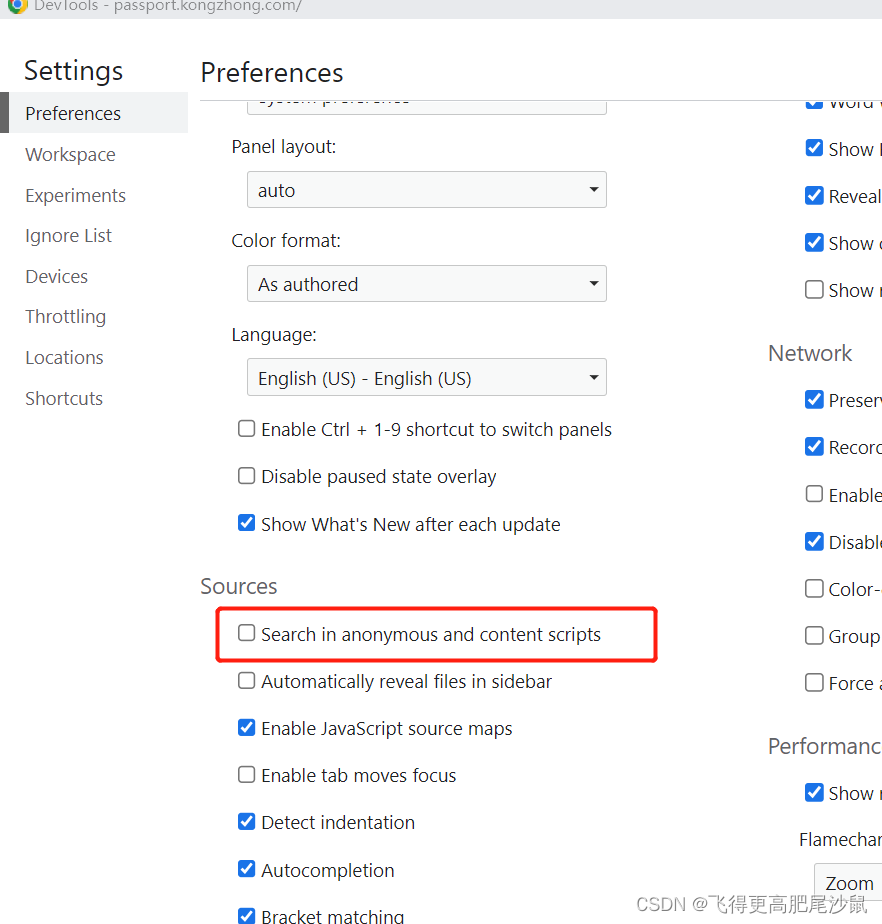

点击右上角的齿轮按钮(设置/setting)

在Source子选项卡下勾选Search in anonymous and content scripts

含义为:在匿名脚本和内容脚本中搜索,此时就会搜索所有已加载的脚本

再次进行搜索,会多出几个文件,其中就包括VM192

我们点进去就可以看到,正是eval解密后的代码

结束

不过简单的网站也可以跟栈查看,像这个网站一下子就跟到了

不过有时候看到一个网站,最初的想法还是搜索关键字

事件监听器相关功能

前言

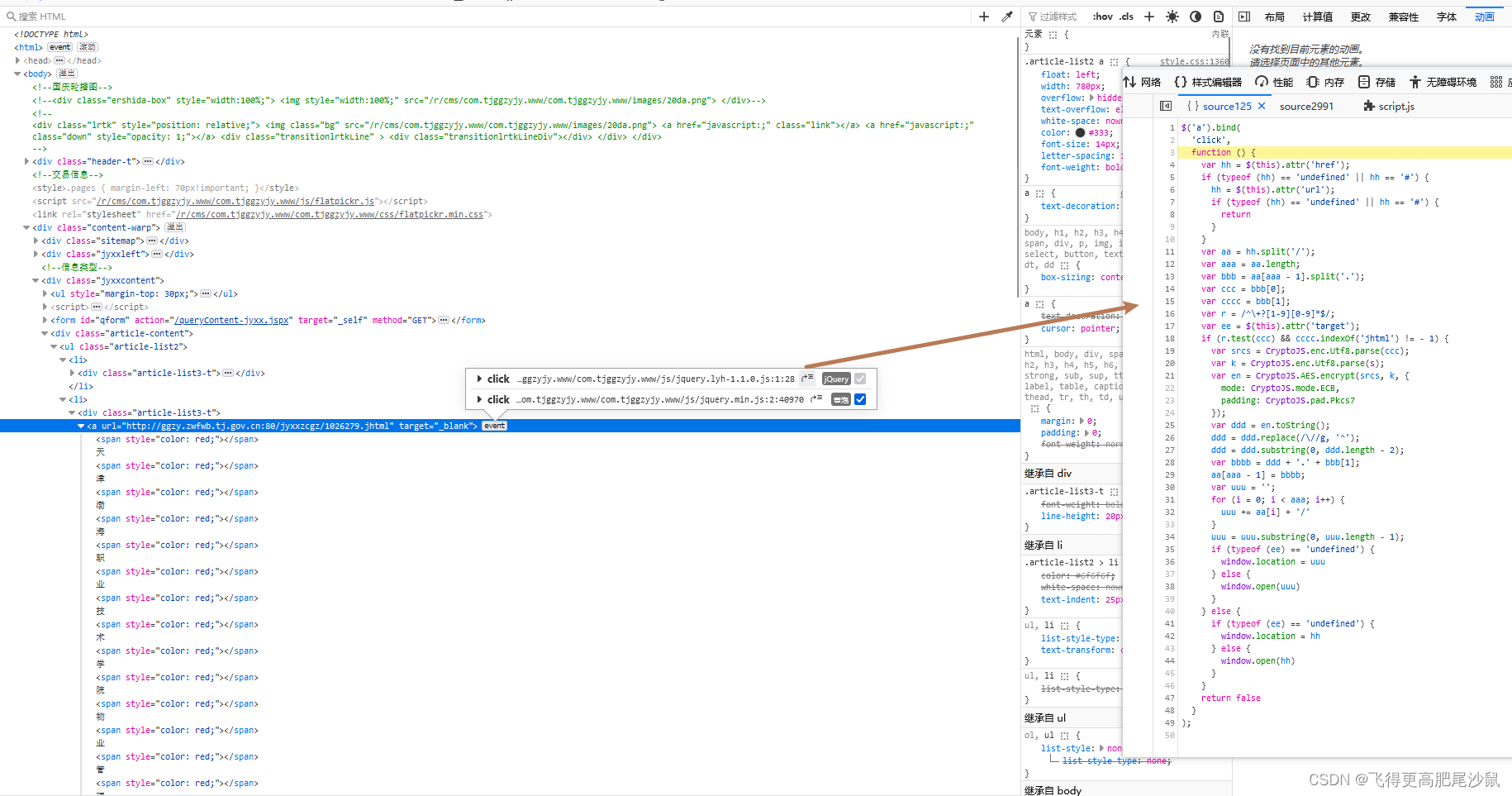

某些网站,例如:http://ggzy.zwfwb.tj.gov.cn/jyxx/index.jhtml

在列表页显示的详情页链接和真实的详情页链接不一致

建议的步骤

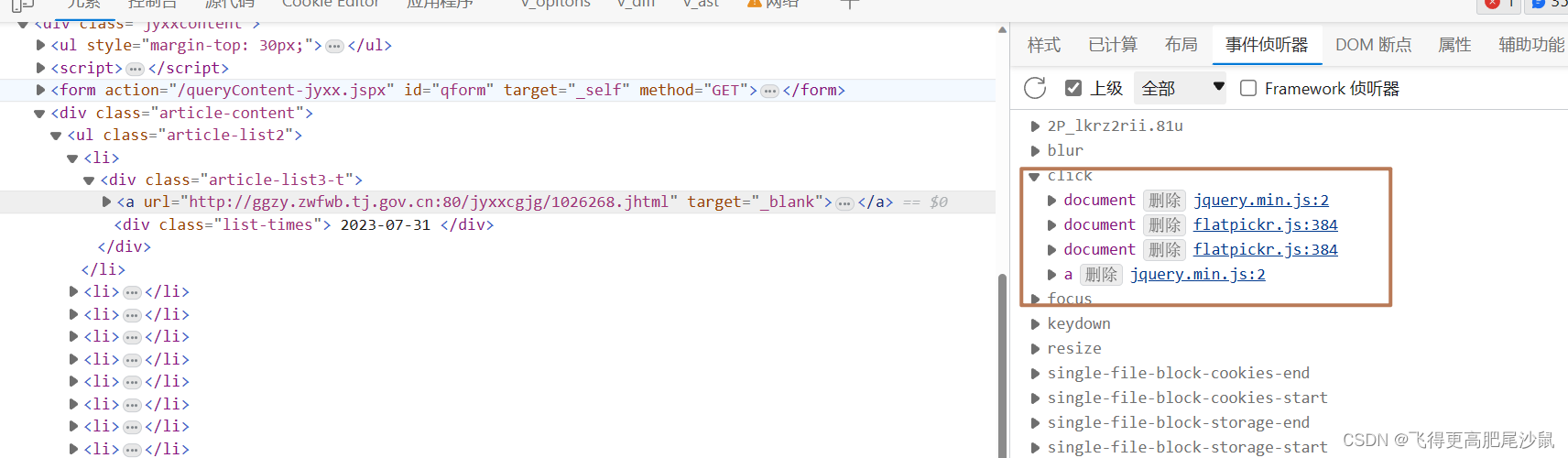

此时就需要监听a标签的点击事件

选中a标签,查看其点击事件

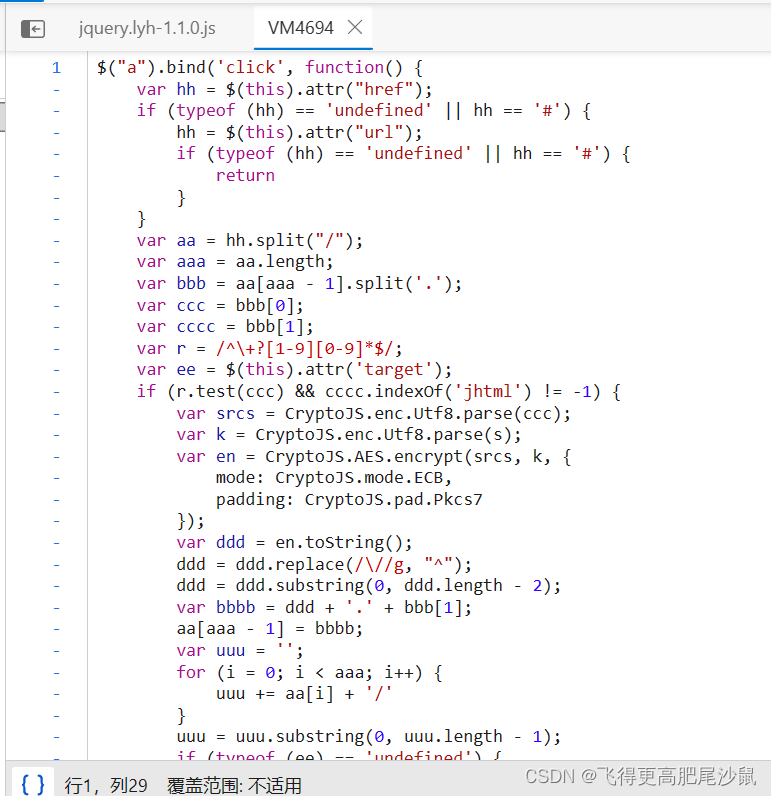

会发现这几个位置下断点后,都不可以直接定位到(真实代码在vm中,使用eval执行的)

这时候我们可以开启右上角Framework侦听器选项

就可以看到最后一个点击事件变成了在VM4694:1文件中,可以直接定位到逻辑代码位置

当然使用火狐更好用

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?