Openvas扫描器折腾记

2019-05-10 00:21:00

某客户做三级等保,绿盟出的报告

主要漏洞为

还有诸如apache tomcat 等通用漏洞,大部分都是通过扫描器扫描软件的版本来判断漏洞,

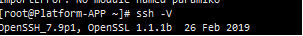

我主要负责修复主机漏洞,就是openssh,升级openssl+openssh就好

把下面两个脚本和sshd_config配置文件放入自己的web服务器上

wget http://x.x.x.x/yum.sh && bash yum.sh

wget http://x.x.x.x/upssh.sh && bash upssh.sh

过程如下 cat yum.sh

#! /bin/bash

##基础环境

yum update kernel -y

yum update -y

yum upgrade -y

yum install zlib-devel pam-devel tcp_wrappers-devel gcc gcc+ perl wget -y

cat upssh.sh

#! /bin/bash

#cd /tmp

#wget https://www.openssl.org/source/openssl-fips-2.0.16.tar.gz

#export FIPSDIR=/opt/fips-2.0.16

#tar -xvf openssl-fips-2.0.16.tar.gz

#cd openssl-fips-2.0.16

#./config

#make

#make install

##安装opensll1.1.1b

cd /tmp

wget http://x.x.x.x/openssl-1.1.1b.tar.gz

tar zxvf openssl-1.1.1b.tar.gz

cd openssl-1.1.1b/

./config --prefix=/opt/openssl-1.1.1b

make && make install

##替换原有系统的opennssl

echo ‘/opt/openssl-1.1.1b/lib’ >> /etc/ld.so.conf

mv -f /usr/bin/openssl /usr/bin/openssl.bak

mv -f /usr/include/openssl /usr/include/openssl.bak

ln -s /opt/openssl-1.1.1b/bin/openssl /usr/bin/openssl

ln -s /opt/openssl-1.1.1b/include/openssl/ /usr/include/openssl

ldconfig -v

cd

openssl version -a

##安装openssh

cd /tmp

wget http://x.x.x.x/openssh-7.9p1.tar.gz

tar zxvf openssh-7.9p1.tar.gz

cd openssh-7.9p1

./configure --prefix=/opt/openssh-7.9p1 --with-ssl-dir=/opt/openssl-1.1.1b --with-pam --with-tcp-wrappers

make && make install

##设置PATH路径

mv -f /usr/bin/ssh /usr/bin/ssh.bak

mv -f /usr/bin/ssh-agent /usr/bin/ssh-agent.bak

mv -f /usr/bin/ssh-keyscan /usr/bin/ssh-keyscan.bak

mv -f /usr/bin/ssh-add /usr/bin/ssh-add.bak

mv -f /usr/bin/ssh-keygen /usr/bin/ssh-keygen.bak

mv -f /usr/sbin/sshd /usr/sbin/sshd.bak

mv -f /usr/bin/ssh /usr/bin/ssh.bak

mv -f /usr/libexec/openssh/sftp-server /usr/libexec/openssh/sftp-server.bak

mv -f /usr/bin/sftp /usr/bin/sftp.bak

mv -f /usr/bin/scp /usr/bin/scp.bak

ln -s /opt/openssh-7.9p1/bin/ssh /usr/bin/ssh

ln -s /opt/openssh-7.9p1/bin/ssh-agent /usr/bin/ssh-agent

ln -s /opt/openssh-7.9p1/bin/ssh-keyscan /usr/bin/ssh-keyscan

ln -s /opt/openssh-7.9p1/bin/ssh-add /usr/bin/ssh-add

ln -s /opt/openssh-7.9p1/bin/ssh-keygen /usr/bin/ssh-keygen

ln -s /opt/openssh-7.9p1/sbin/sshd /usr/sbin/sshd

ln -s /opt/openssh-7.9p1/bin/ssh /usr/bin/ssh

ln -s /opt/openssh-7.9p1/libexec/sftp-server /usr/libexec/openssh/sftp-server

ln -s /opt/openssh-7.9p1/bin/sftp /usr/bin/sftp

ln -s /opt/openssh-7.9p1/bin/scp /usr/bin/scp

##配置openssh

mv -f /etc/ssh/sshd_config /etc/ssh/sshd_config.bak

mv -f /opt/openssh-7.9p1/etc/sshd_config /opt/openssh-7.9p1/etc/sshd_config.bak

wget -O /opt/openssh-7.9p1/etc/sshd_config http://x.x.x.x/sshd_config

ln -s /opt/openssh-7.9p1/etc/sshd_config /etc/ssh/sshd_config

cp -a /etc/sysconfig/sshd /opt/openssh-7.9p1/etc/sshd

cp /etc/rc.d/init.d/sshd /etc/rc.d/init.d/sshd.bak

chkconfig --add sshd.bak

service sshd restart

chkconfig sshd.bak off

修复过程很快。修复之后需要验证。这个工作反而麻烦了,

使用msf 对漏洞一一验证是不可能的一来没有这么多playload poc 二来也没有这么多时间,于是想到扫描器

namp NSE 的脚本很长时间没有更新了,也不能用来扫描

第一想到的是openvas 因为直接就在kail 源里而且是免费的开源的软件

安装几条命令就搞完了

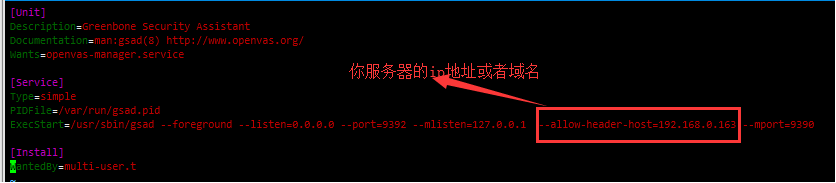

可以参考https://www.cnblogs.com/zlslch/p/6872559.html 写的很详细,补充一点就是所有的127.0.0.1换成0.0.0.0 ,另外添加–allow-header-host=ip

不然只能使用127.0.0.1访问

编辑 /lib/systemd/system/greenbone-security-assistant.service

这个扫描器有两个扫描引擎 openvas 和 CVE 奇怪的是必须先完整的使用openvas扫描一遍,才能使用CVE引擎,否则扫描出来的报告都是空的,而这次任务需要使用CVE引擎效验openssh

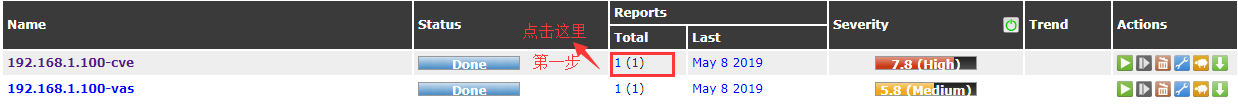

安装完成之后登录之后点击—Scans----Task—Advance Task Wizard

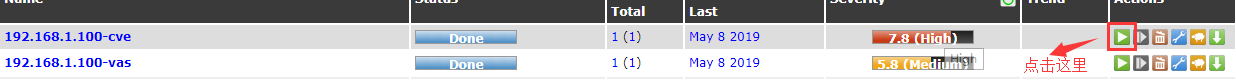

创建任务完成之后点击,开始扫描然后就是漫长的等待,完成之后就可以使用CVE引擎扫描,CVE引擎扫描非常快,基本几分钟之内就完成了。

说下怎么在刚才的vas引擎扫描结束之后,使用VCE

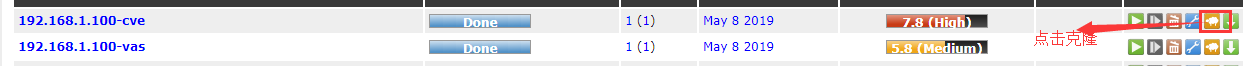

第一步:克隆

第二步:编辑

第三步:改名----改扫描引擎—点击save

回到任务界面 Scan–Task 点击开始

等待几分钟就可以了查看报告了

实际是经过修复高位都是没有了,中危险 scp 的漏洞是误报,因为openssh 升级到了7.9p1 而不是7.9

为了这个问题我特意找了POC 进行验证 ,因为要装python3 我就在没有在目标主机上测试,而是找了相同版本的openssh另外一个操作系统进行

https://www.exploit-db.com/exploits/46193

评论(0)

1651

1651

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?