本文由掌控安全学院 - 小袅投稿

一.挖掘过程简述:

通过收集到的账号密码进入后进行测试无果,查看登录返回包后修改role_id参数进入管理员后台,后台存在文件上传功能且对文件后缀和内容有检查,后缀检测时前端进行的,可以通过抓包进行修改,对内容有检测要免杀。此外这里还存在csv注入,后面再详细说。

二.详细过程

1.通过谷歌语法收集到账号和密码。很多隐藏资产可能存在各种文本文件中,这时候就需要用到谷歌语法进行收集,这里列出一个,其他的敏感关键词可以再自己挖掘漏洞多收集和整理

site:xxx.edu.cn filetype:pdf intext:密码

site:xxx.edu.cn filetype:xls intext:密码

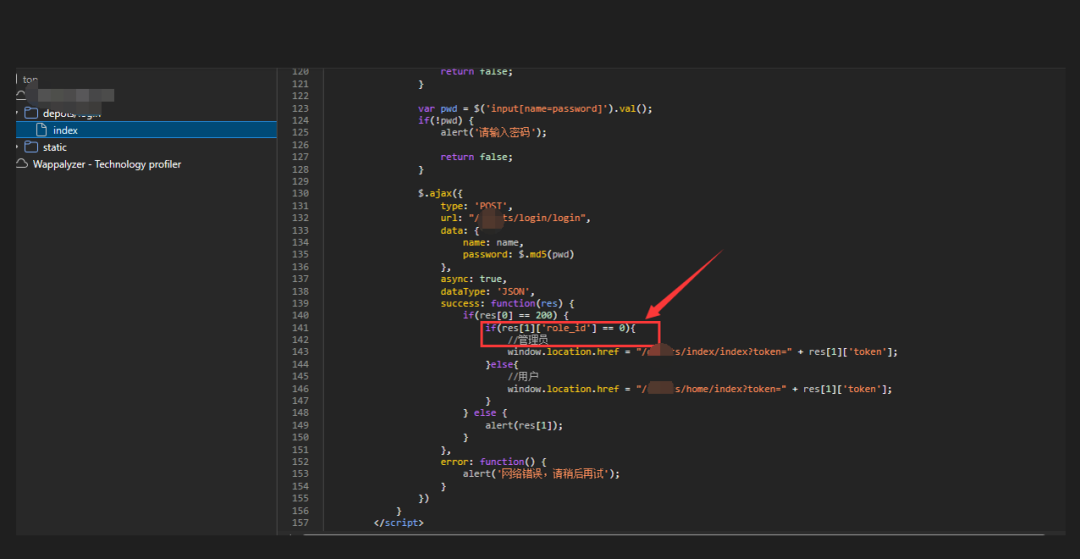

2.通过默认账号进入系统,一个观看新闻的网站,测试一遍功能无果。脑子急转直下,总感觉有后台,于是退出登录,查看js代码

3.果然存在后台,于是抓登录的包,修改role_id进入后台

3.发现有文件上传ÿ

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

530

530

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?