1)漏洞描述

Jboss 5.x/6.x admin-console和web-console的账号密码是一样的。因此当web-console无法部署war包时,可以使用admin-console来部署。前提是先得到账号密码,密码保存在jboss/server/default/conf/props/jmx-console-users.properties

2)影响范围

Jboss 5.x/6.x

3)漏洞利用

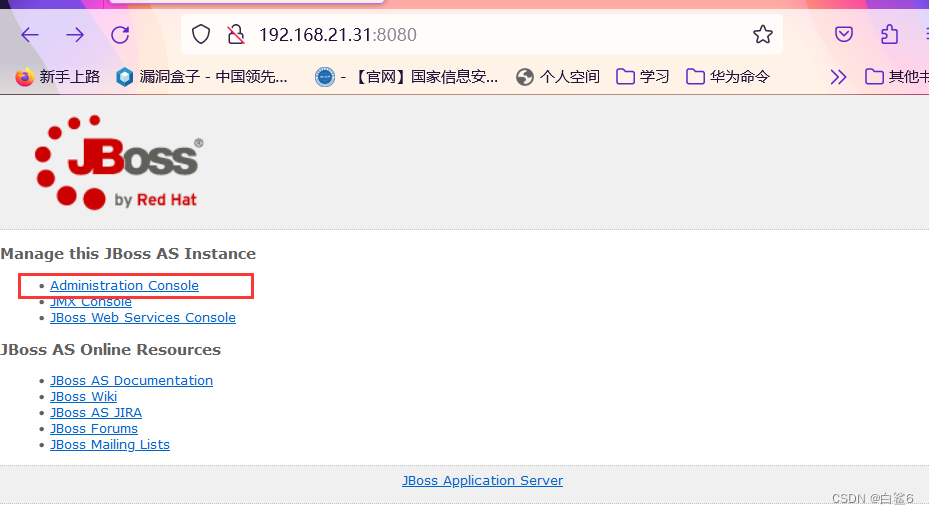

vulhub搭建靶场

访问

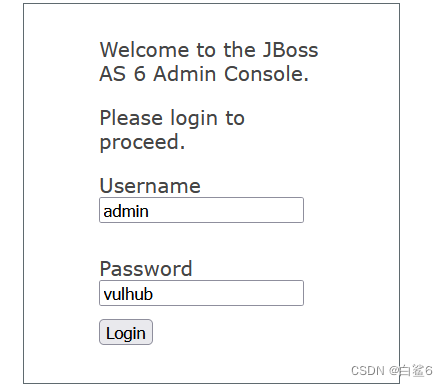

弱口令登录,vulhub靶场里的用户名密码是admin--vulhub

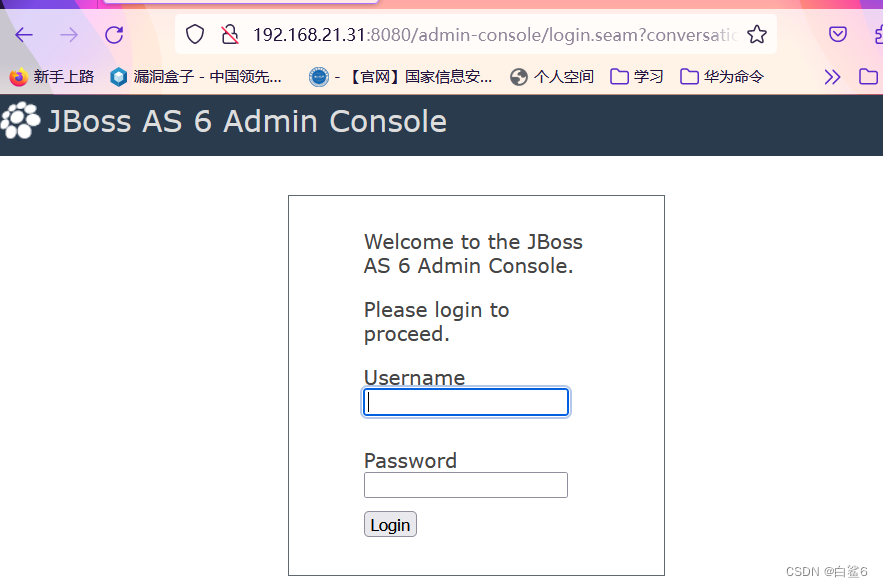

登录后台寻找war包部署点

点击Web Application (WAR)s部署war包

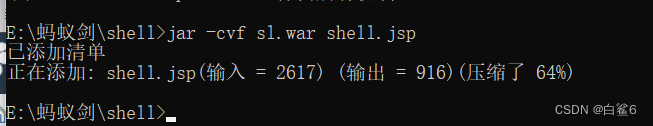

使用哥斯拉生成一个jsp木马,并且打包为war包

Jar -cvf 包名 木马名

报错的查看一下Java环境

部署刚生成的sl.war

浏览器访问

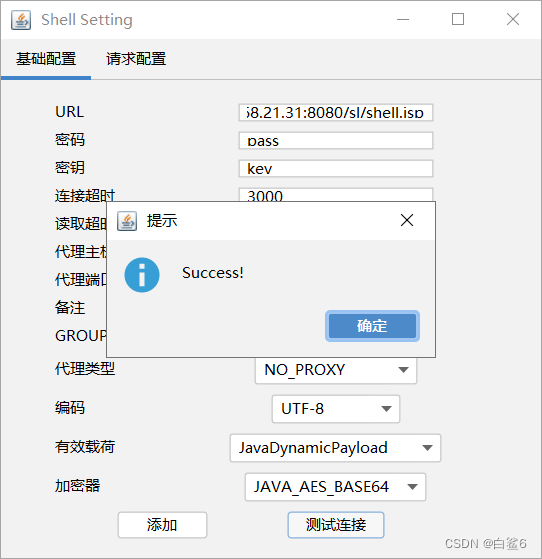

哥斯拉连接

漏洞防御

设置强口令

2002

2002

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?