Taocms 代码注入漏洞(CVE-2022-25578)

漏洞概述

TaoCMS是一个完善支持多数据库(Sqlite/Mysql)的CMS网站内容管理系统,是国内最小(100Kb左右)且功能完善的基于php+SQLite/Mysql的CMS管理系统。体积小(仅180Kb)速度快,包含文件管理、数据采集、Memcache整合、用户管理等强大功能,跨平台运行,支持SAE、BAE云服务,阿里云虚拟主机。代码手写采用严格的数据过滤,保证服务器的安全稳定!

Taocms v3.0.2 存在安全漏洞,该漏洞允许攻击者通过任意编辑.htaccess文件来执行代码注入攻击。

复现文档

使用在线靶场:https://vulfocus.cn

搜索:taocms 代码注入(或CVE-2022-25578)

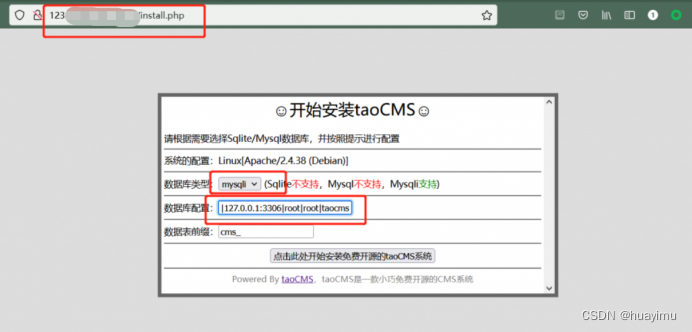

1、进入靶场根据要求配置环境,访问http://ip:port/install.php

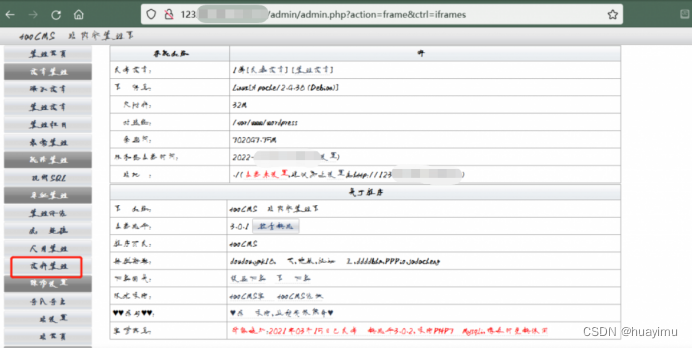

2、点本站后台,登录账号和密码默认是admin:tao,选择“文件管理”

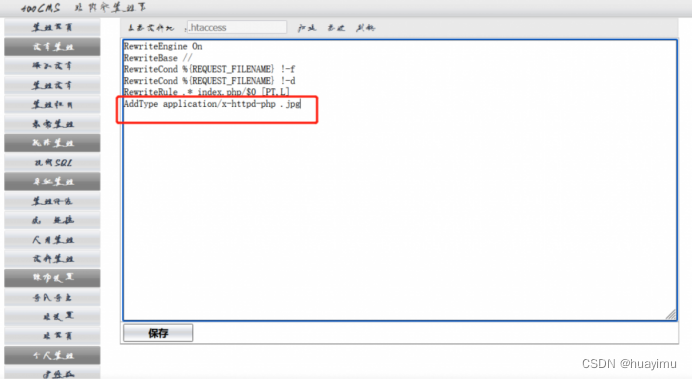

3、找到.htaccess文件,点击进入将AddType application/x-httpd-php .jpg添加到后面保存文件(这只是以解析jpg为例)

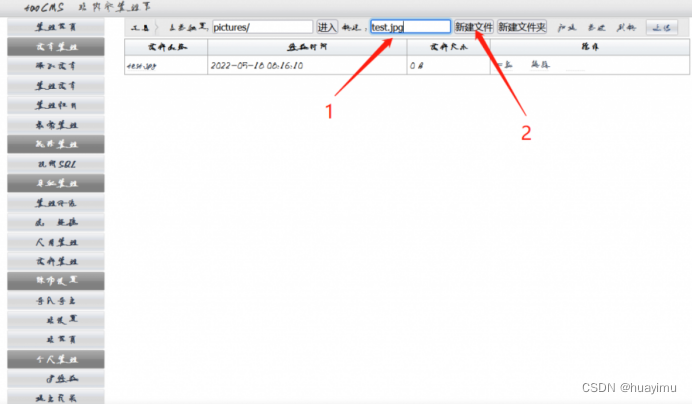

4、保存后点击pictures文件夹,输入文件名,新建文件

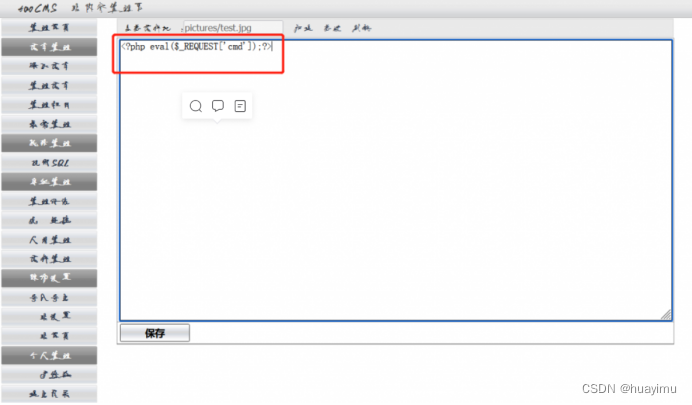

5、点击创建的文件加入一句话木马

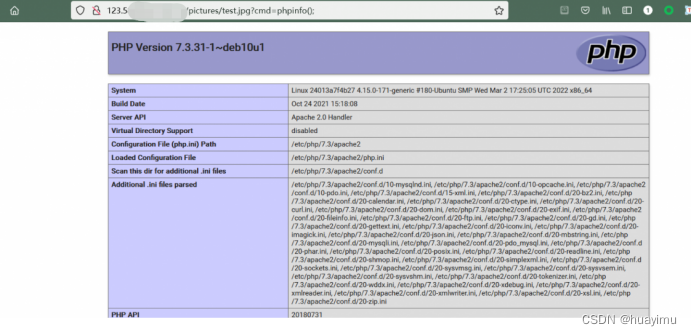

6、访问对应地址:http://IP:端口号/pictures/test.jpg?cmd=phpinfo();

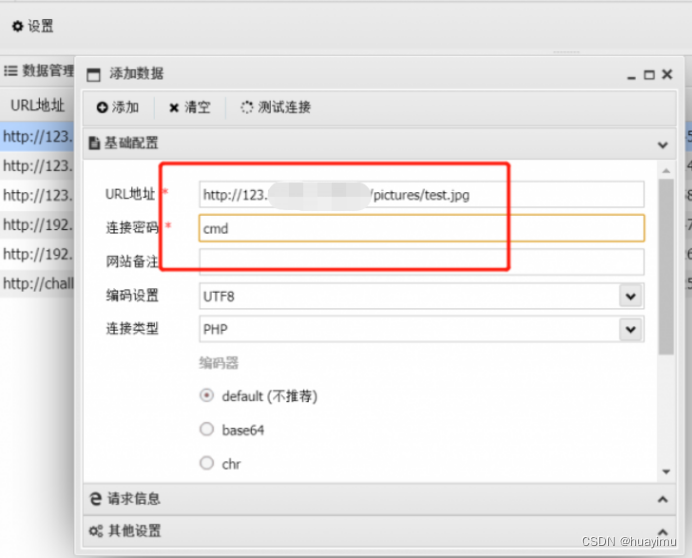

7、打开蚁剑,连接此图片文件进行渗透

注意

所有文章,仅供安全研究与学习之用,后果自负!

参考:

https://blog.csdn.net/weixin_48968378/article/details/125871582

662

662

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?