Shiro简介

Apache Shiro 是一个强大易用的Java安全框架,提供了认证、授权、加密和会话管理等功能,Shiro框架直观、易用、同时也能提供健壮的安全性。

Apache Shiro反序列化漏洞分为两种:Shiro-550、Shiro-721

Shiro-550反序列漏洞

漏洞原理

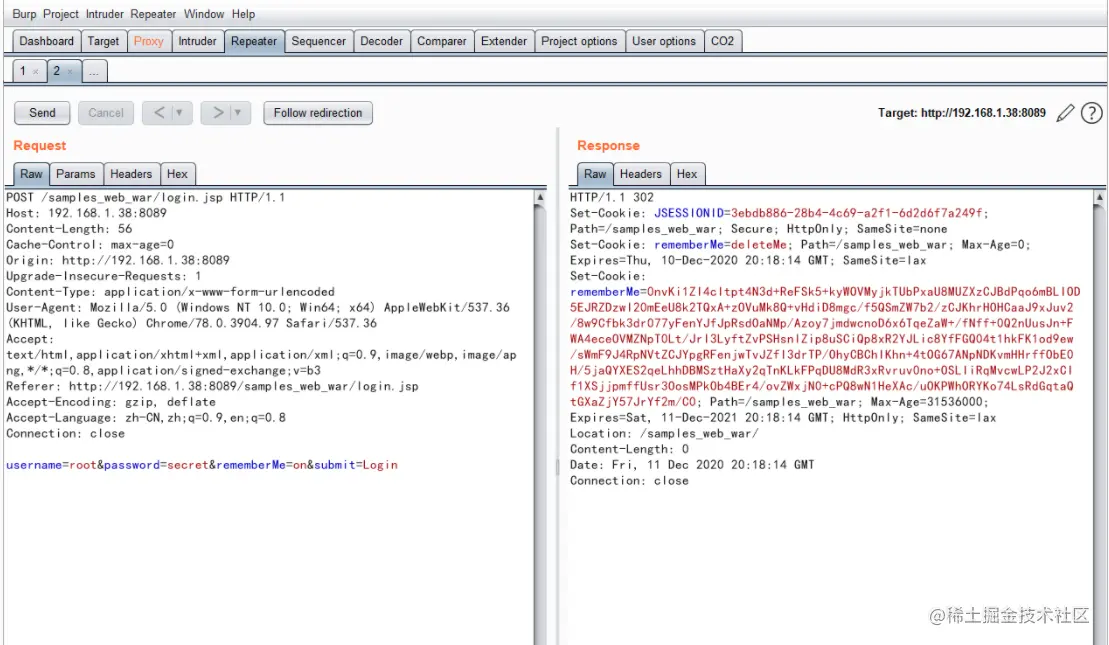

Apache Shiro框架提供了记住密码的功能(RememberMe),用户登录成功后会生成经过加密并编码的cookie。在服务端对rememberMe的cookie值,先base64解码然后AES解密再反序列化,就导致了反序列化RCE漏洞。 那么,Payload产生的过程: 命令=>序列化=>AES加密=>base64编码=>RememberMe Cookie值 在整个漏洞利用过程中,比较重要的是AES加密的密钥,如果没有修改默认的密钥那么就很容易就知道密钥了,Payload构造起来也是十分的简单。

影响版本

Apache Shiro < 1.2.4

Shiro反序列化的特证:

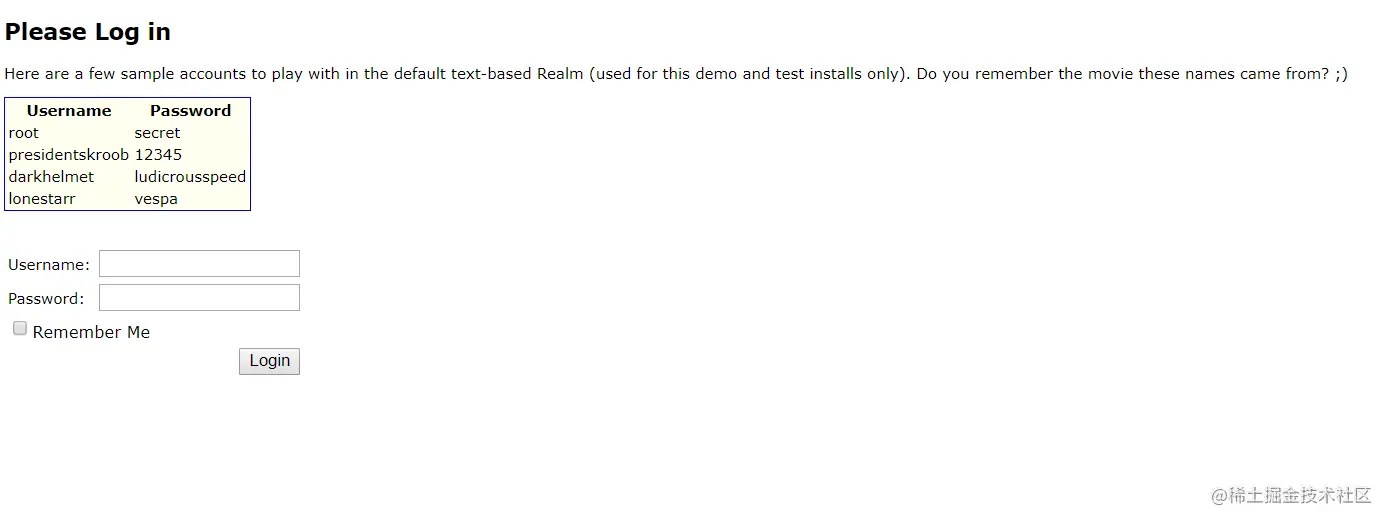

返回包中会包含rememberMe=deleteMe字段

这种情况大多会发生在登录处,返回包里包含remeberMe=deleteMe字段,这个是在返回包中(Response)

如果返回的数据包中没有remeberMe=deleteMe字段的话,可以在数据包中的Cookie中添加remeberMe=deleteMe字段这样也会在返回包中有这个字段

基础环境

编辑器:IDEA 2020

java版本:jdk1.7.0_80

Server版本 : Tomcat 8.5.56

shiro版本:shiro-root-1.2.4

组件:commons-collections4

漏洞简单介绍利用

- 通过在cookie的rememberMe字段中插入恶意payload,

- 触发shiro框架的rememberMe的反序列化功能,导致任意代码执行。

- shiro 1.2.24中,提供了硬编码的AES密钥:kPH+bIxk5D2deZiIxcaaaA==

- 由于开发人员未修改AES密钥而直接使用Shiro框架,导致了该问题

漏洞分析

加密

Shiro≤1.2.4版本默认使用CookieRememberMeManager,而且CookieRememberMeManager类继承了AbstractRememberMeM

本文详细介绍了Apache Shiro的两个反序列化漏洞:Shiro-550和Shiro-721。Shiro-550漏洞利用了RememberMe功能中的默认AES密钥,允许攻击者通过构造恶意payload实现RCE。Shiro-721则是利用CBC模式和PKCS5Padding,通过Padding Oracle Attack篡改明文。文章涵盖了漏洞原理、影响版本、漏洞复现步骤以及如何利用这些漏洞。

本文详细介绍了Apache Shiro的两个反序列化漏洞:Shiro-550和Shiro-721。Shiro-550漏洞利用了RememberMe功能中的默认AES密钥,允许攻击者通过构造恶意payload实现RCE。Shiro-721则是利用CBC模式和PKCS5Padding,通过Padding Oracle Attack篡改明文。文章涵盖了漏洞原理、影响版本、漏洞复现步骤以及如何利用这些漏洞。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

8944

8944

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?