本文参考 http://www.drivers.com/update/pc-health/how-to-resolve-trustedinstaller-exe-high-cpu-usage/

笔者笔记本电脑操作系统Win7 SP1, 下午系统启动后发现排风位置动作很大,打开任务管理器,发现cpu使用近 100%,其中trustedinstaller.exe占用cpu很高,于是探究一下trustedinstalled是什么程序。

Trustedinstalled.exe是一个用于检测windows更新的进程,它会配合系统服务对新的更新进行检测,因此在某些时候它是一个很耗cpu进程。通常在新的更新下载后,这个进程会占用较高cpu使用,这也是正常现象,这个线程设计的目的就是定期地去检测扫描是否有新的更新可用,这样才可以确保,最新的更新都能被下载到电脑上。想要彻底地解决它的高CPU占用,你就要移除此进程,而为了使得系统能够进行更新,这样的做法是不可取的,那么我们可以通过下面的方式在一定程度上解决此问题。

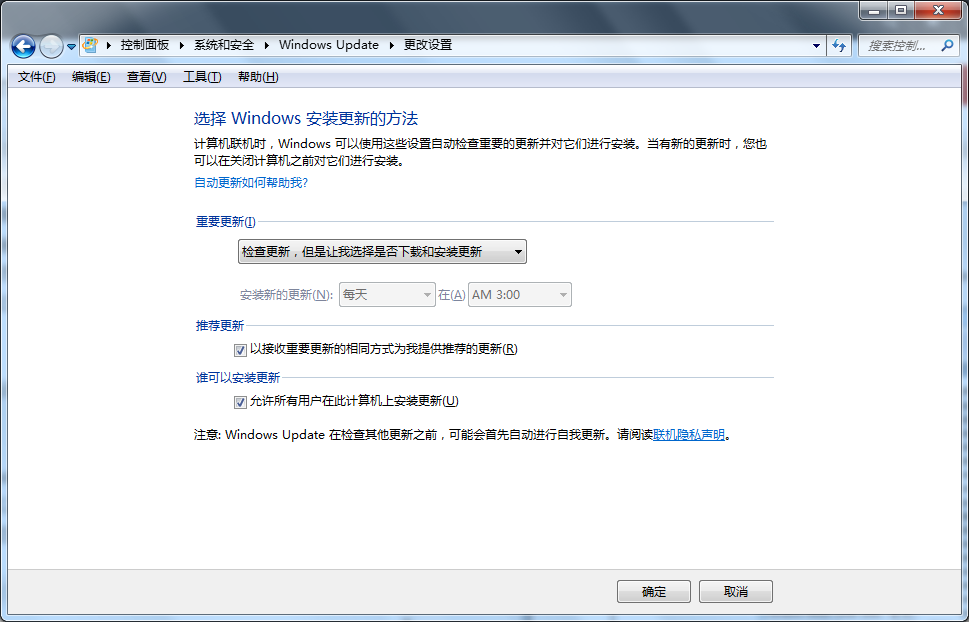

禁用自动更新

控制面板查找相关选项,关闭自动更新,选择其他的设置,比如让用户选择何时下载何时安装。

设置windows module installer手动启动

除了上面的方法,我们也可以在系统服务中找到 windows module installer这一项,然后设置启动方式为手动,这样就不会自动启动了。

545

545

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?