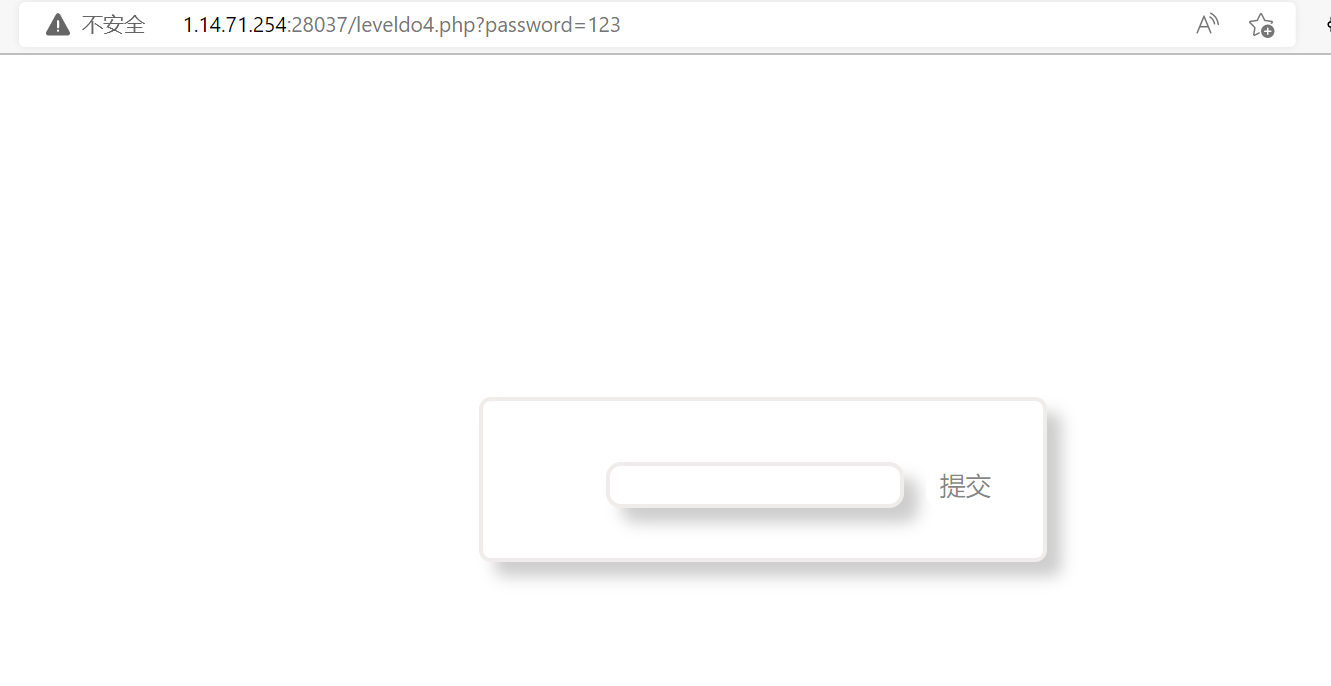

- 输入任何内容提交,都没有任何反映,右键查看源代码也没有可用信息。

- 利用burp抓包(或浏览器F12查看网络请求),发现响应头有提示信息。

select * from 'admin' where password=md5($pass,true)。

这里考察的知识点是md5()函数的一个特性,我们要做的是利用这个md5特性结合sql注入进行绕过。

目标是构造一个 ' or True这样的表达式(类似万能密码),就能绕过这句sql。这里还利用了SQL的一个特性,即在用作布尔型判断时,以1开头的字符串会被当做整型数。因此只要’or’后面的字符串为一个非零的数字开头都会返回True。

使用最常用的:ffifdyop,该字符串md5加密后若raw参数为True时会返回 'or’6 (其实就是一些乱码和不可见字符,这里只要第一位是非零数字即可被判定为True,后面的会在MySQL将其转换成整型比较时丢掉)。

3. 进入下一个页面,查看网页源代码。

找到一段php代码,这里是md5的弱类型比较,两种方法绕过。

$a = $GET['a'];

$b = $_GET['b'];

if($a != $b && md5($a) == md5($b)){

header('Location: levell14.php');

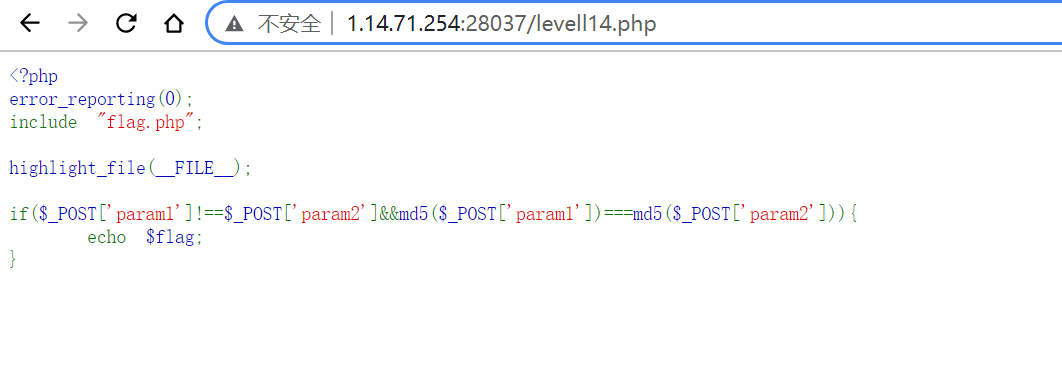

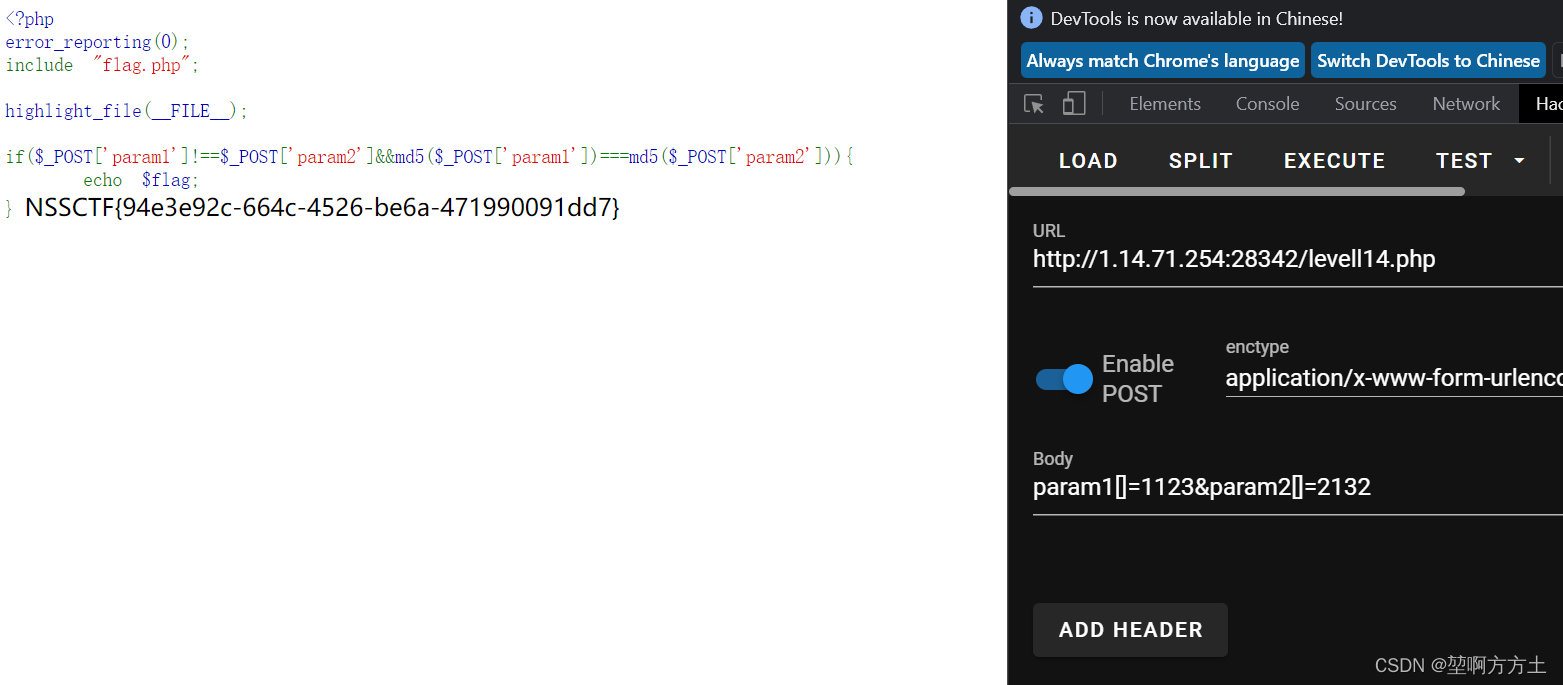

- 利用数组绕过

http://1.14.71.254:28037/levell14.php?a[]=1&b[]=2 - 利用松散比较特性,哈希函数值为0e开头的字符串,e后面全是数字,如0e123213,在比较时,会按照科学计数法计算,即0^123213 ,结果是0。因此找到哈希值均为0e开头的字符串,即可实现==两边相等,进而绕过。常用QNKCDZO和s878926199a

4 .跳转到一个新的页面,给出源码,这次是===强类型比较,即两边的数据类型相等,值也要相等。可以用数组绕过。

1032

1032

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?