nmap扫描,发现2222端口很奇怪啊,重新换一种方式扫描2222端口

发现是ssh

先用ftp试试,尝试匿名登录

下载所有文件

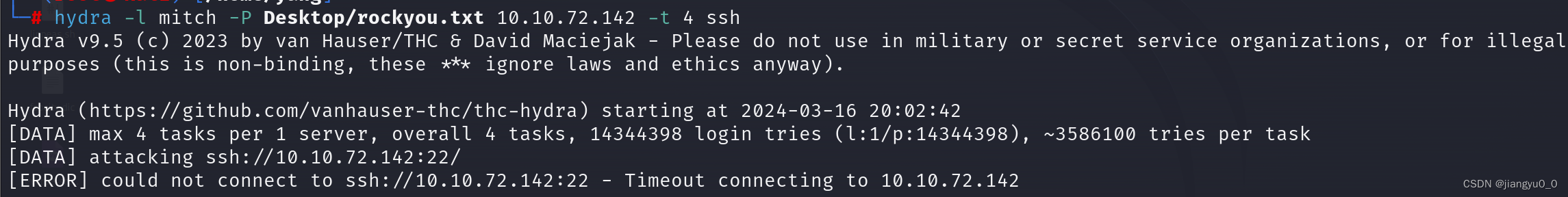

发现只有一个ForMitch.txt,告诉我们其账号密码为弱密码,我们猜测Mitch为其用户名,尝试暴力破解

不成功,研究一番后发现是端口不对,它默认ssh端口是22,但在这里是2222,重新破解

这次直接拿下

登录到ssh,同样要注意端口

得到flag

开始提权

在GTFOBins中查找提权方式

提权成功

拿取flag,期间还发现另一个用户sunbath

做完了发现没有网站什么事但还是简单看看,使用dirsearch扫描

分别打开/robots.txt和/simple

在/simple中发现了新大陆

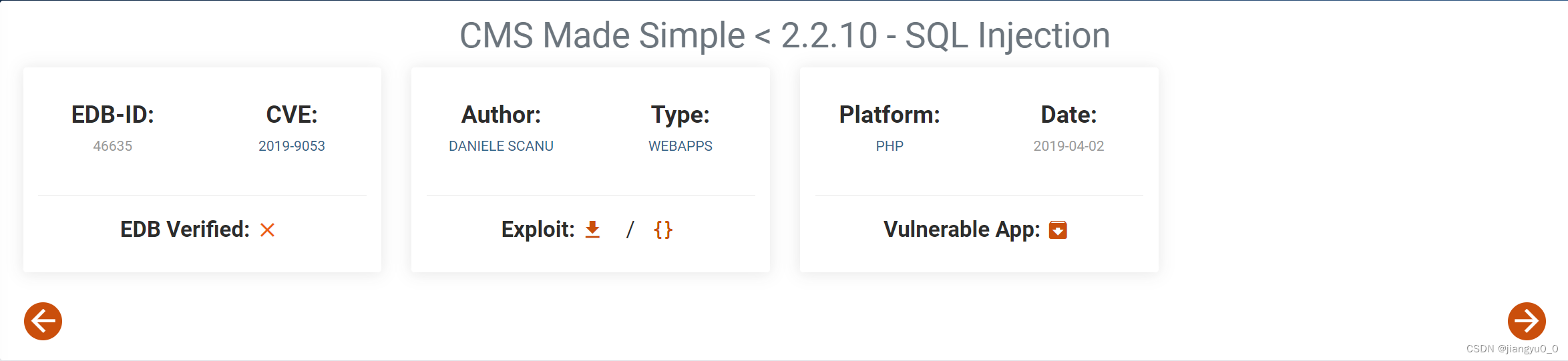

在Exploit Database - Exploits for Penetration Testers, Researchers, and Ethical Hackers中查找漏洞,查找CMS Made Simple版本高于2.2.8且有cve编号的,只有一个关于sqli的漏洞

尝试利用

ok,利用不成功,他的代码是老版本的python,我改了很多了但还是不行,以后问问大佬怎么弄吧,看了其他人的,这个漏洞利用成功会返回其用户名和密码,之后的就和我上面写的一样了。

505

505

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?