1.打开网页如图所示

2.发现网页中间有个蓝色的help,我们先点击看看。

3.回想本题题目,easy java,这是一道java类的题目,那就要想到WEB-INF泄露。

WEB-INF是java的web应用的安全目录,如果想在页面中直接访问其中的文件,必须通过web.xml文件对要访问的文件进行相应映射才能访问。

以下为敏感目录:

WEB-INF/web.xml:web应用程序配置文件,描述了servlet和其他应用组件配置及命名规则。

WEB-INF/database.properties:数据库配置文件

WEB-INF/classes/:一般用来存放Java类文件(.class)

WEB-INF/lib/:用来存放打包好的库(.jar)

WEB-INF/src/:用来存放源代码(.asp和.php等)

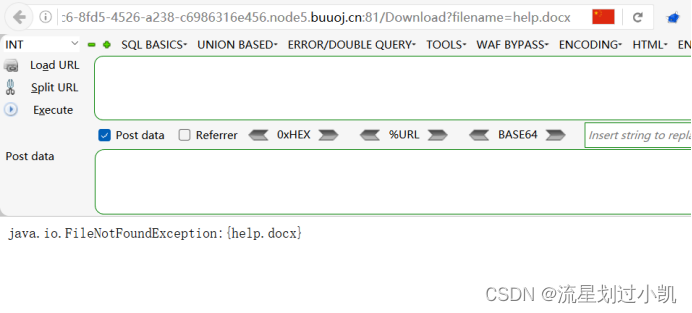

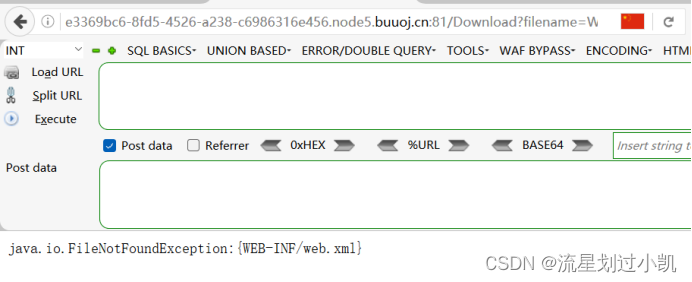

4.我们先在url中试试WEB-INF/web.xml.

5.发现只有页面上的文字变了,因此我们试试用post传参。

6.发现出现了下载文件的提示,我们先把文件下载下来并打开文件web.xml。

7.发现其中有好多控制器,往下拉,发现有个关于flag的controller

8.我们根据java特性构造一下地址filename=WEB-INF/classes/com/wm/ctf/FlagController.class

9.成功出现了下载提示。下载后打开文件。

10.仔细观察发现其中有一串字符进行过base64加密,我们复制过来然后进行base64解码。

2910

2910

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?