本文记录 Kali Linux 2018.1 学习使用和渗透测试的详细过程,教程为安全牛课堂里的《Kali Linux 渗透测试》课程

- vega 简介

- 使用基本流程

- 扫描的基本使用

- 使用截断代理功能

- 在 vega 代理的情况下,浏览器访问 https 站点

###1. vega 简介###

-

vega 是由 JAVA 编写的 Web 扫描器

-

两种扫描模式:扫描模式和代理模式

Vega是一款免费的开源扫描仪和测试平台,用于测试Web应用程序的安全性。Vega可以帮助您查找并验证SQL注入,跨站点脚本(XSS),无意中泄露的敏感信息以及其他漏洞。它是用Java编写的,基于GUI,可在Linux,OS X和Windows上运行。

Vega包括用于快速测试的自动扫描器和用于战术检查的拦截代理。Vega扫描器发现XSS(跨站点脚本),SQL注入和其他漏洞。Vega可以使用网络语言中强大的API进行扩展:Javascript。

- 自动抓取工具和漏洞扫描程序

- 一致的用户界面

- 网站爬虫

- 截取代理

- SSL MITM

- 内容分析

- 通过强大的Javascript模块API实现可扩展性

- 可定制的警报

- 数据库和共享数据模型

###2. 使用基本流程###

- 先使用代理模式进行手工扫描

- 手动访问网站内的每一个连接并测试每一个表单

- 在使用扫描模式对扫描结果进行自动化测试

- 在使用代理模式进行截断代理

###3. 扫描的基本使用 ###

-

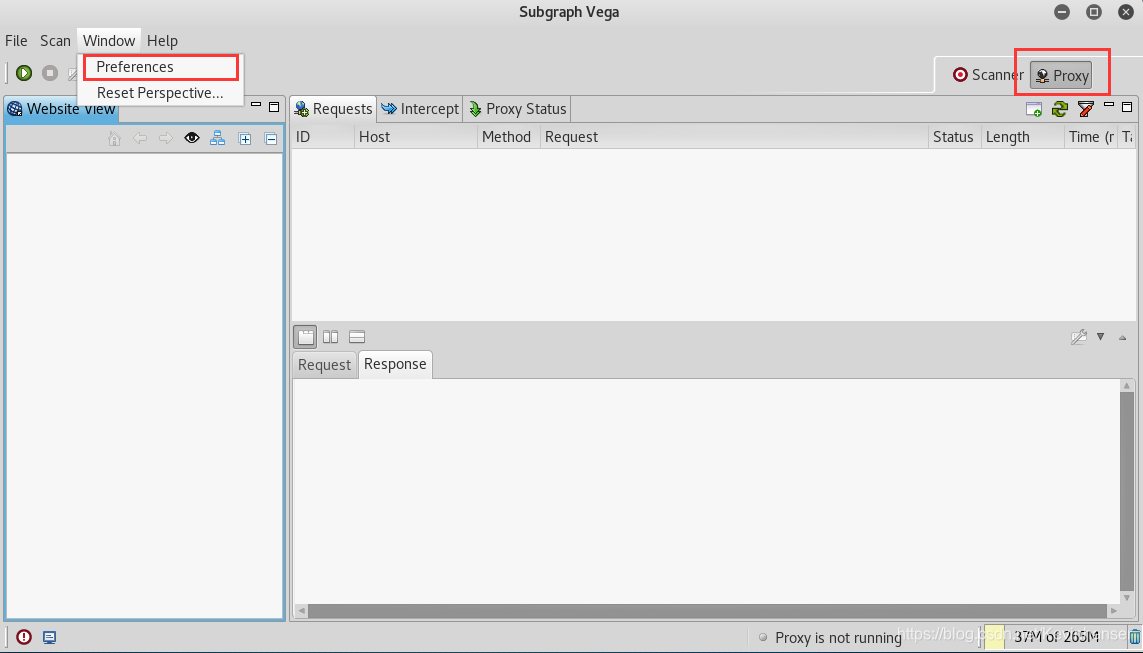

先打开代理模式并设置

- 打开主界面

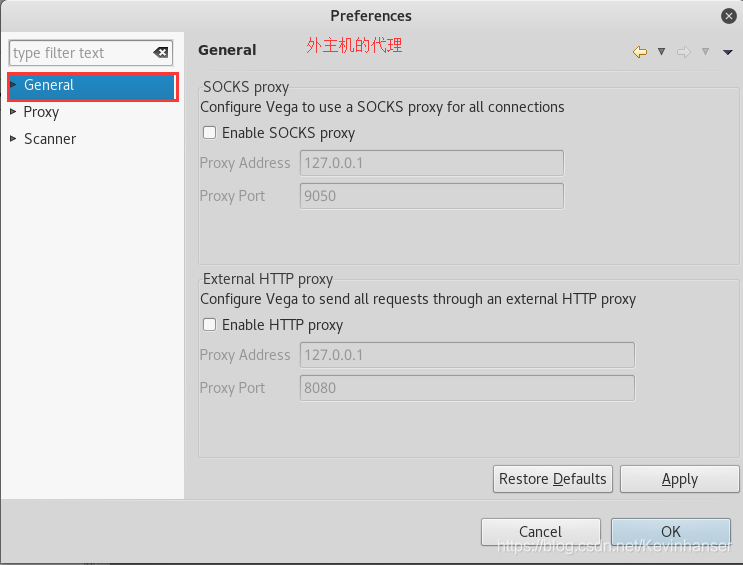

- 通用设置

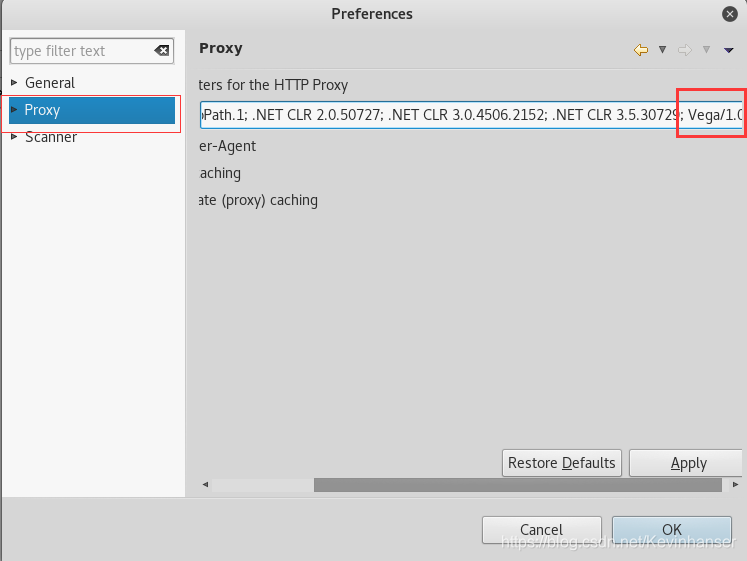

- 扫描使用 User-Agent 模仿浏览器访问服务器,以规避检测,但是默认 User-Agent 里包含 vage 字样,可以删掉

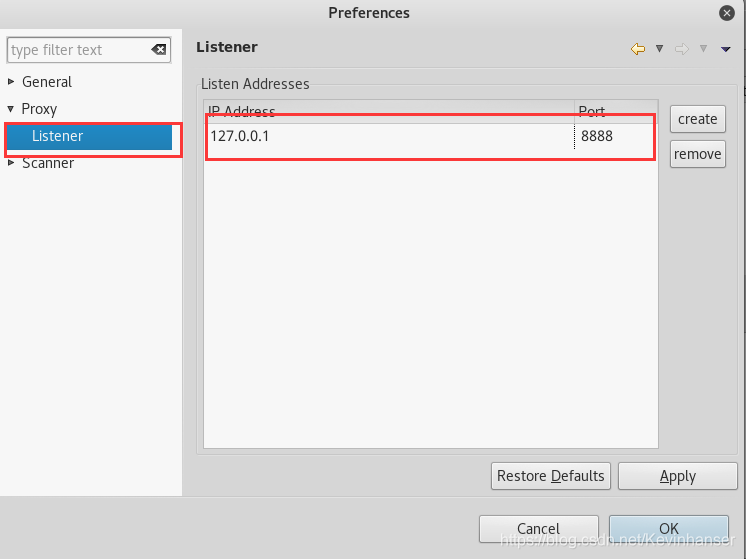

- 配置 vage 代理的监听地址及端口,默认端口8888

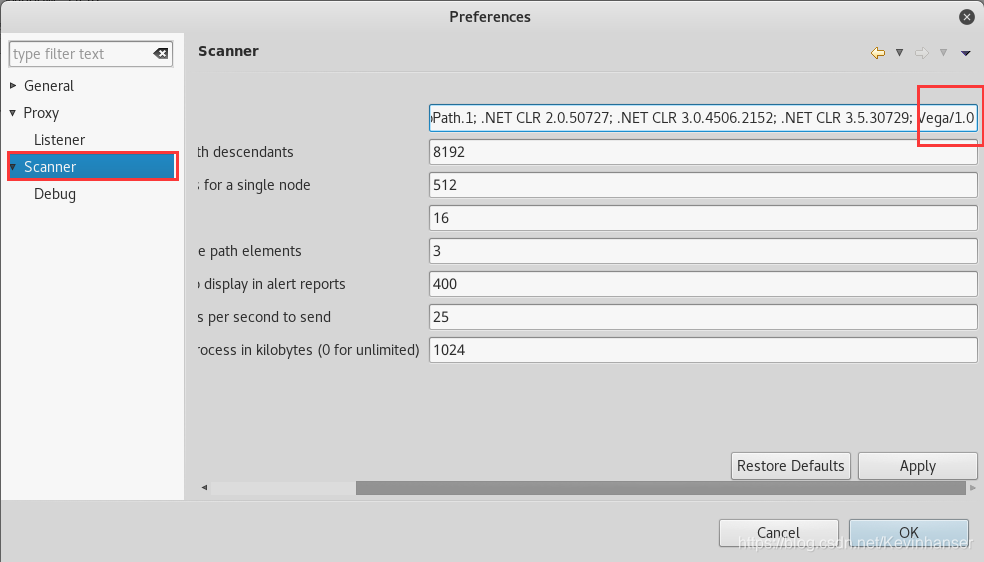

- 扫描器设置,User-Agent 默认带有 vega 字样,删掉

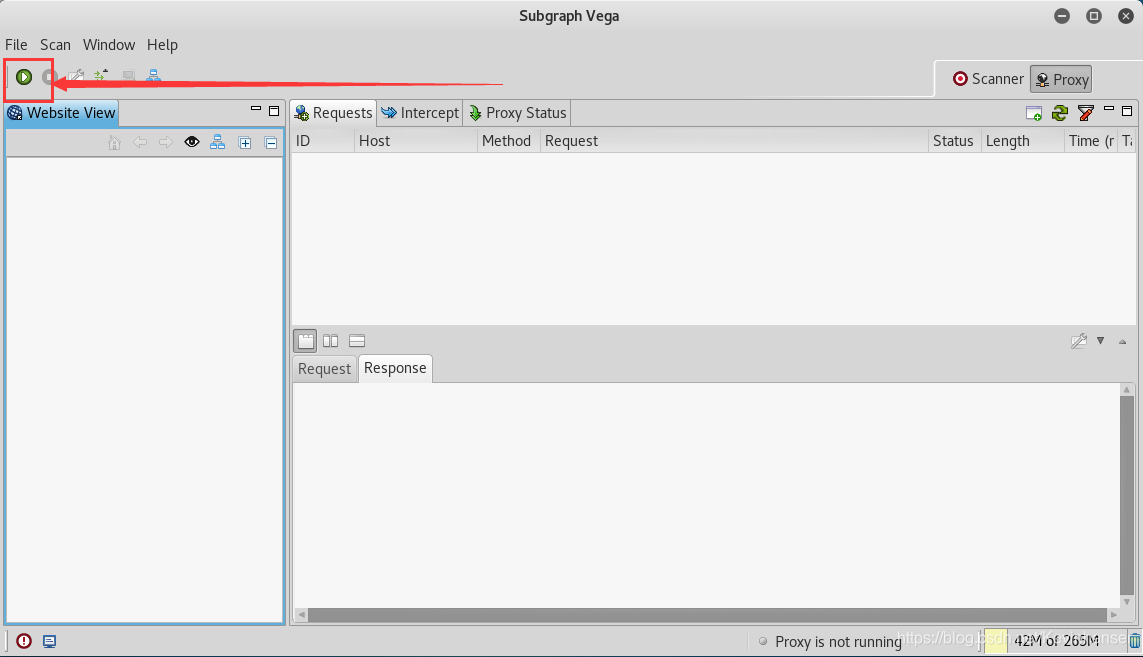

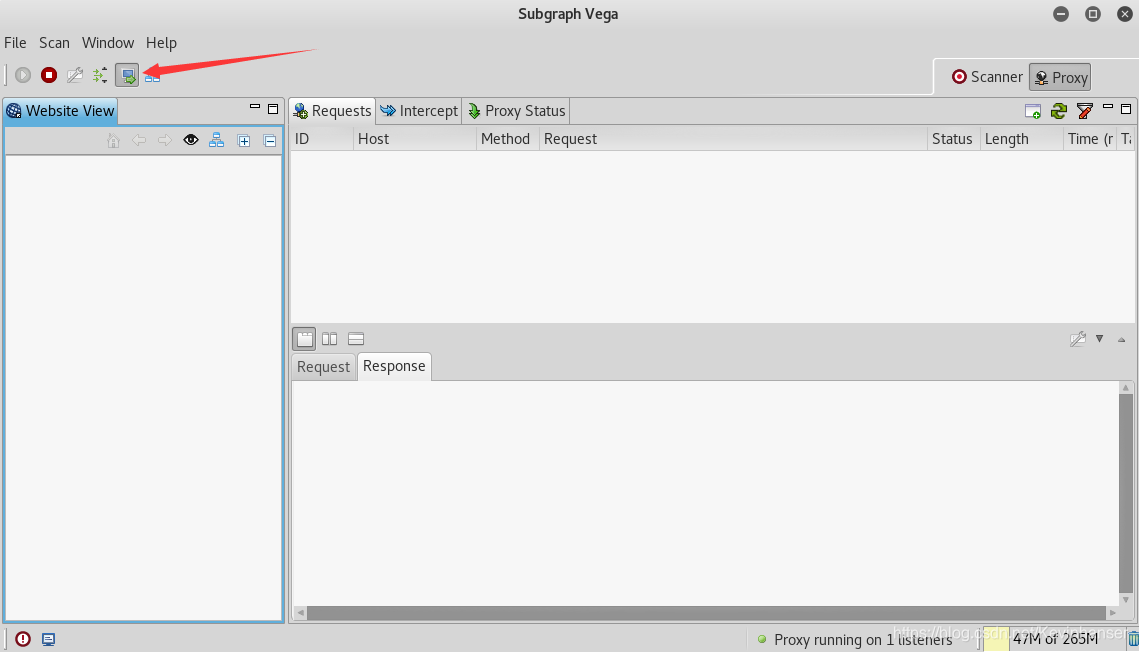

- 打开监听代理

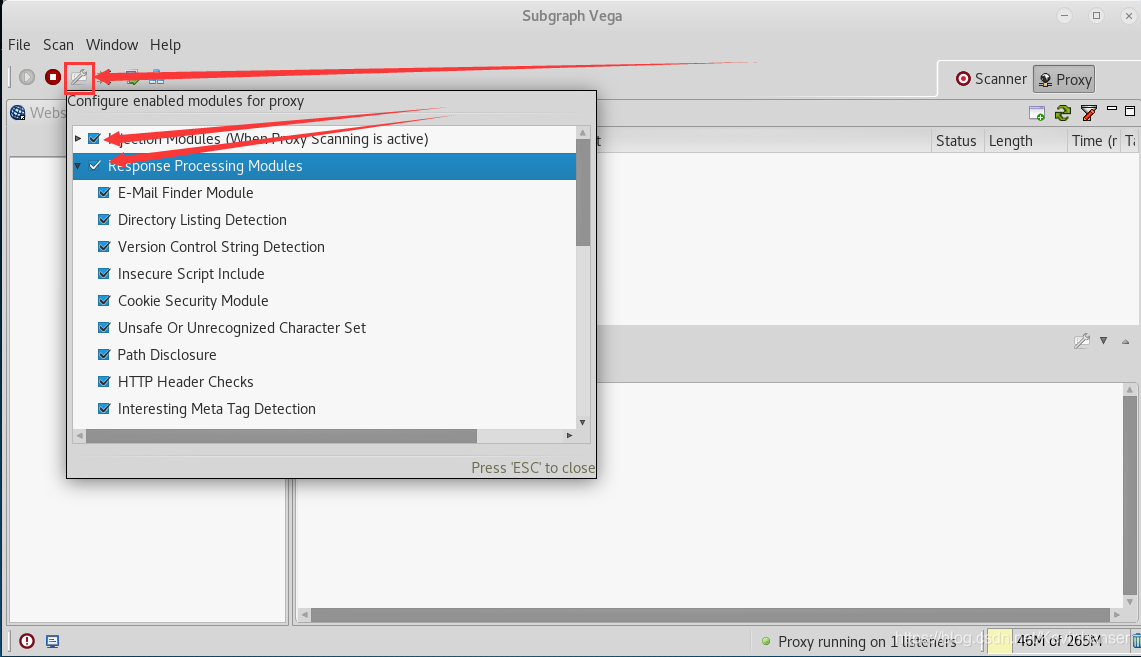

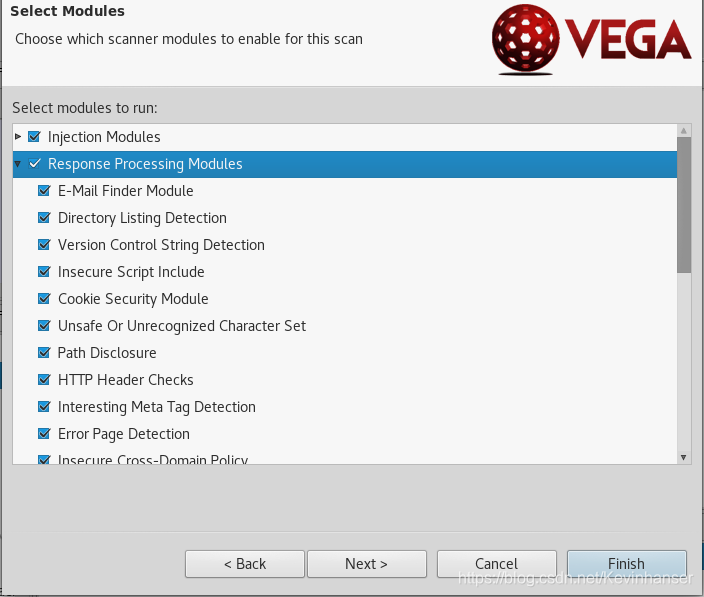

- 配置扫描模块

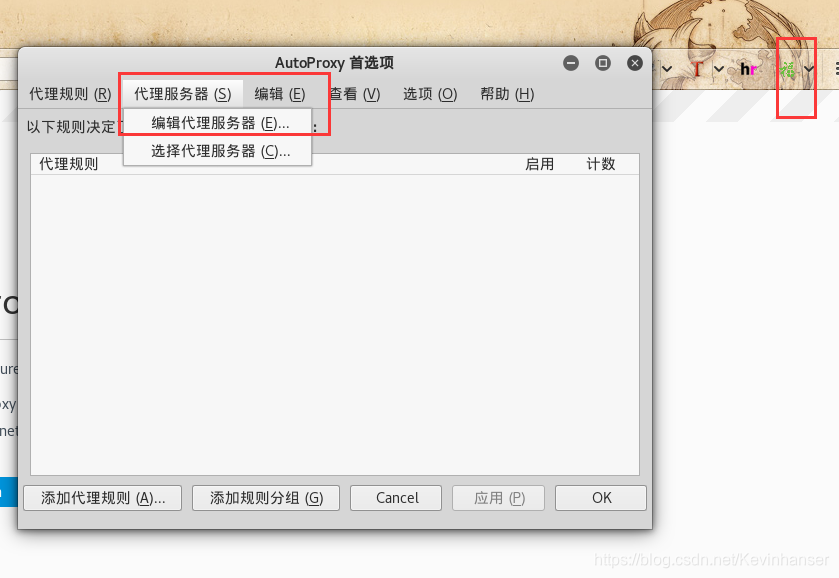

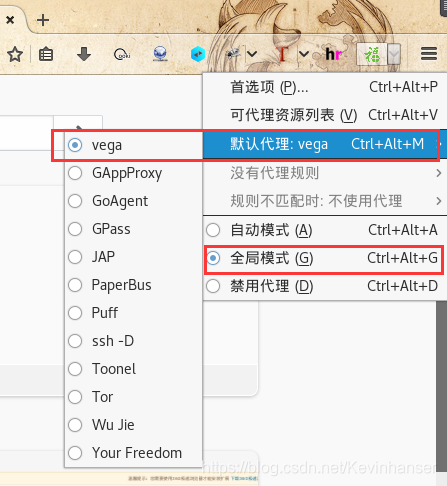

- 配置浏览器代理

- 选择全局代理

- 开始扫描

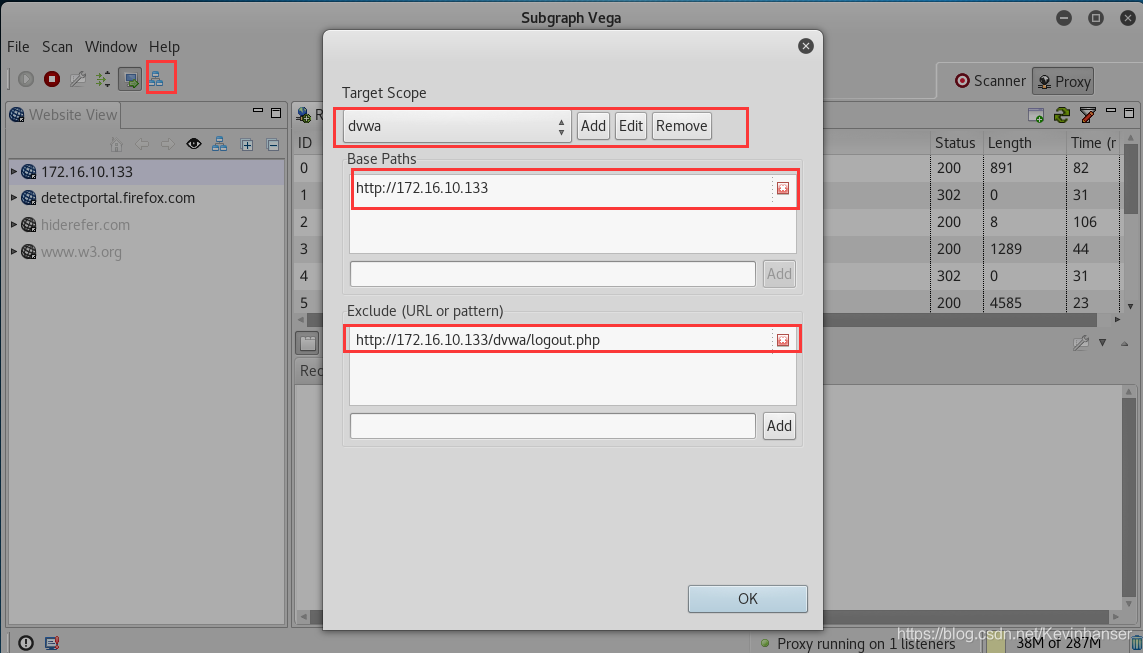

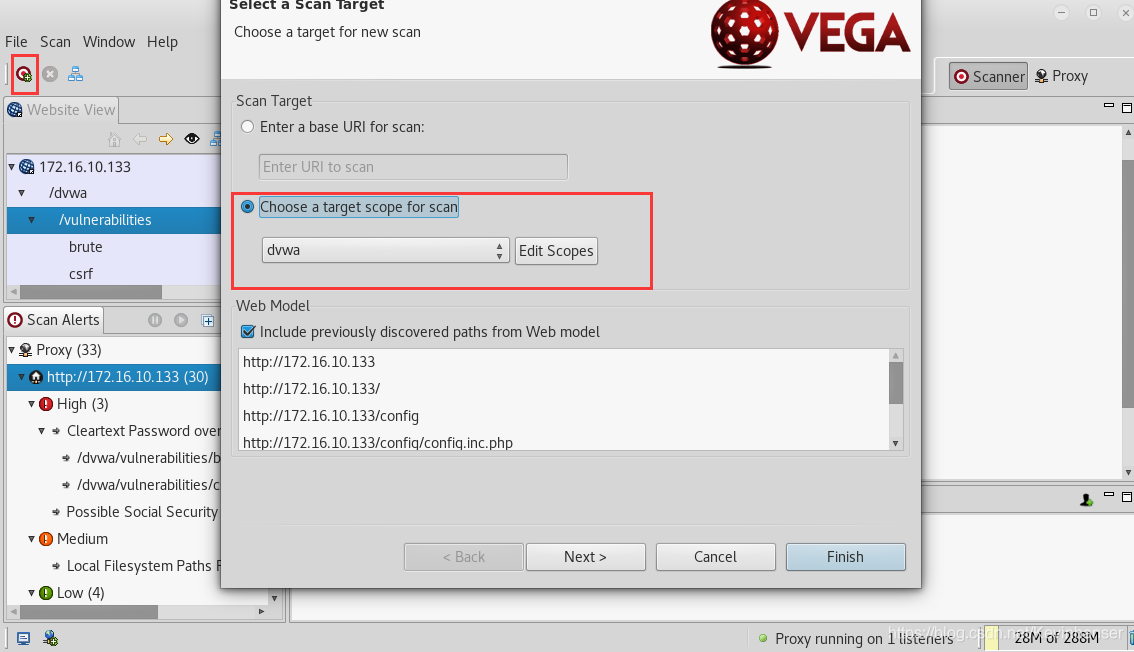

- 设置扫描范围

- 打开主界面

-

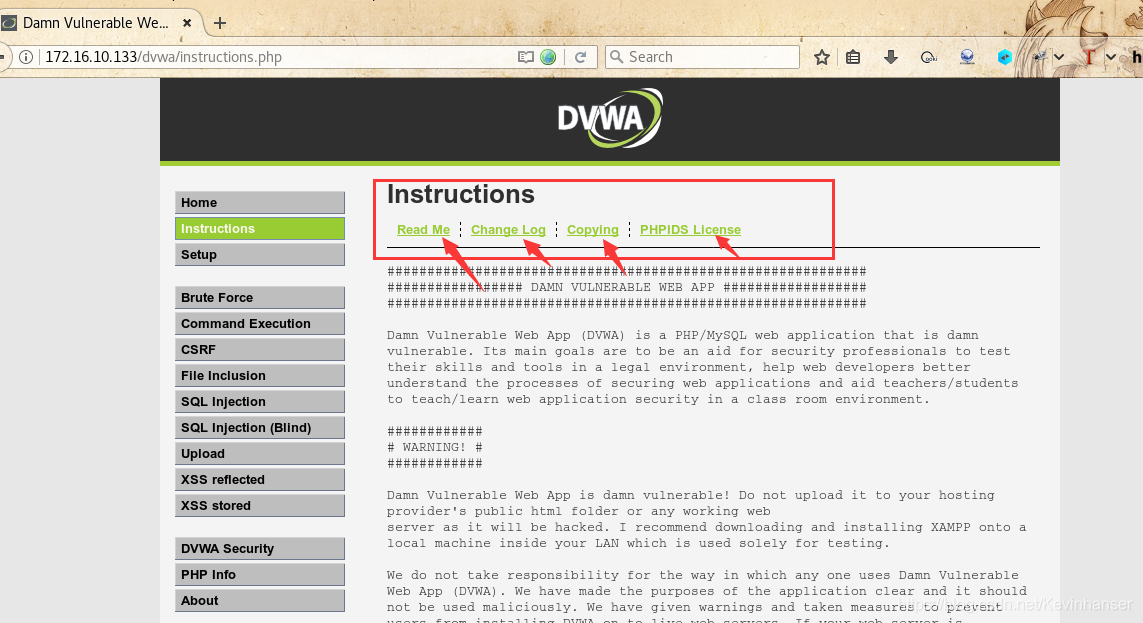

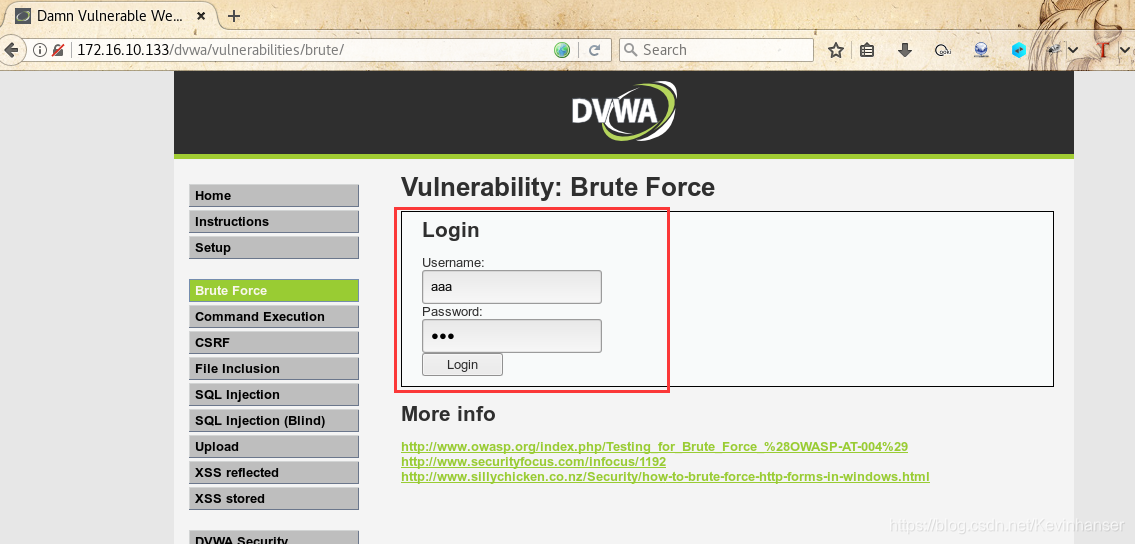

手动扫描每一个链接并测试每一个表单

- 测试链接

- 测试表单

- 不一列举

- 测试链接

-

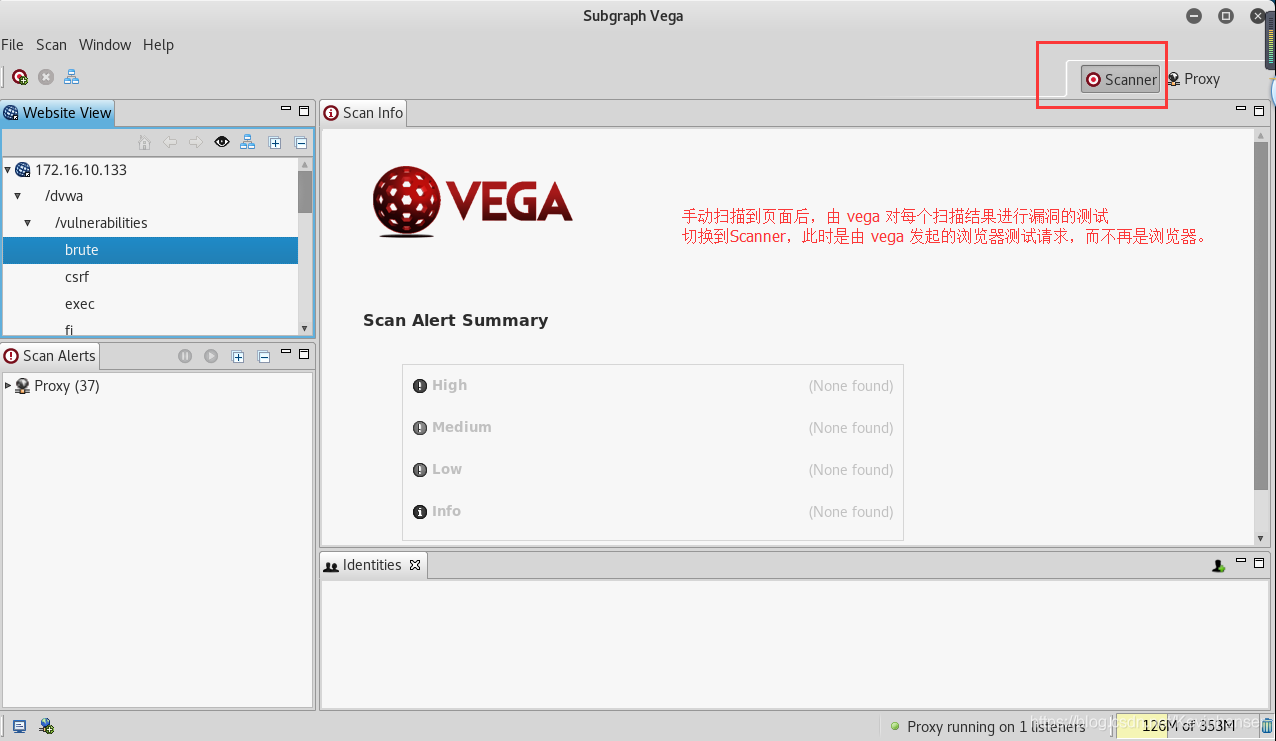

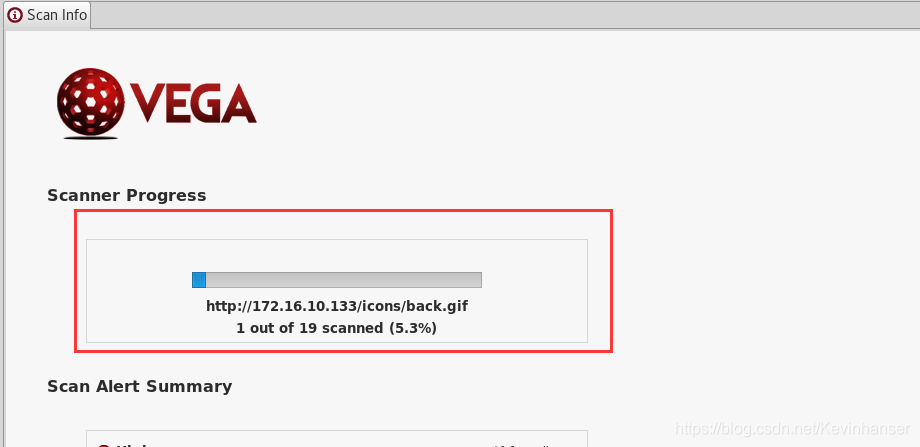

使用扫描模式对已扫描到的漏洞进行测试

- 转到扫描模式

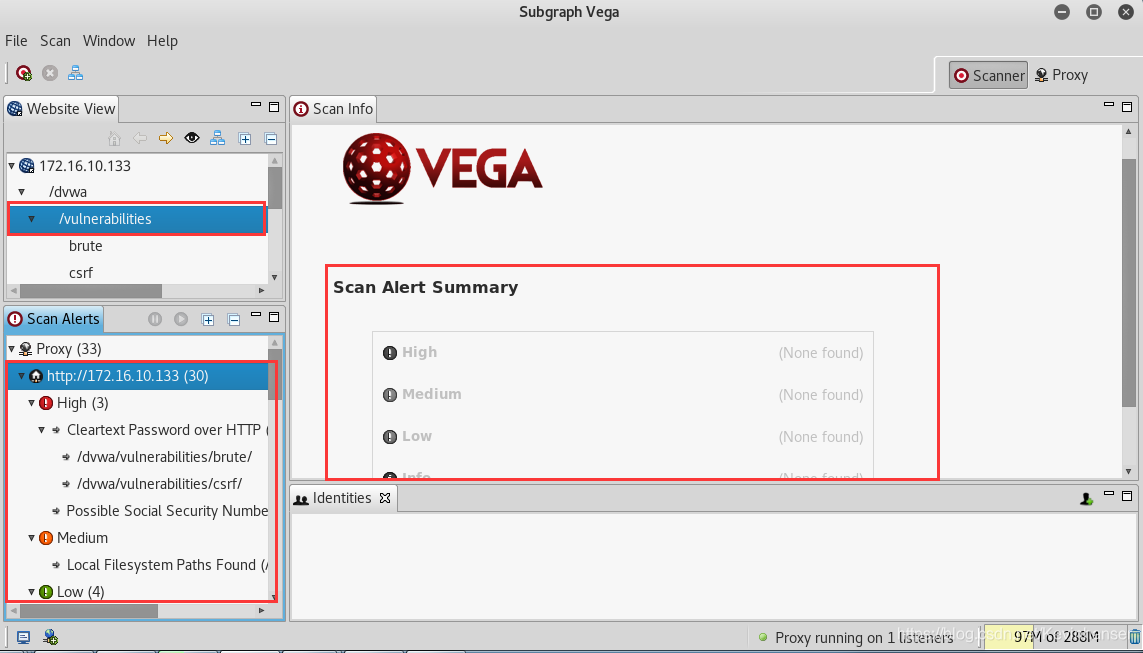

- 扫描结果

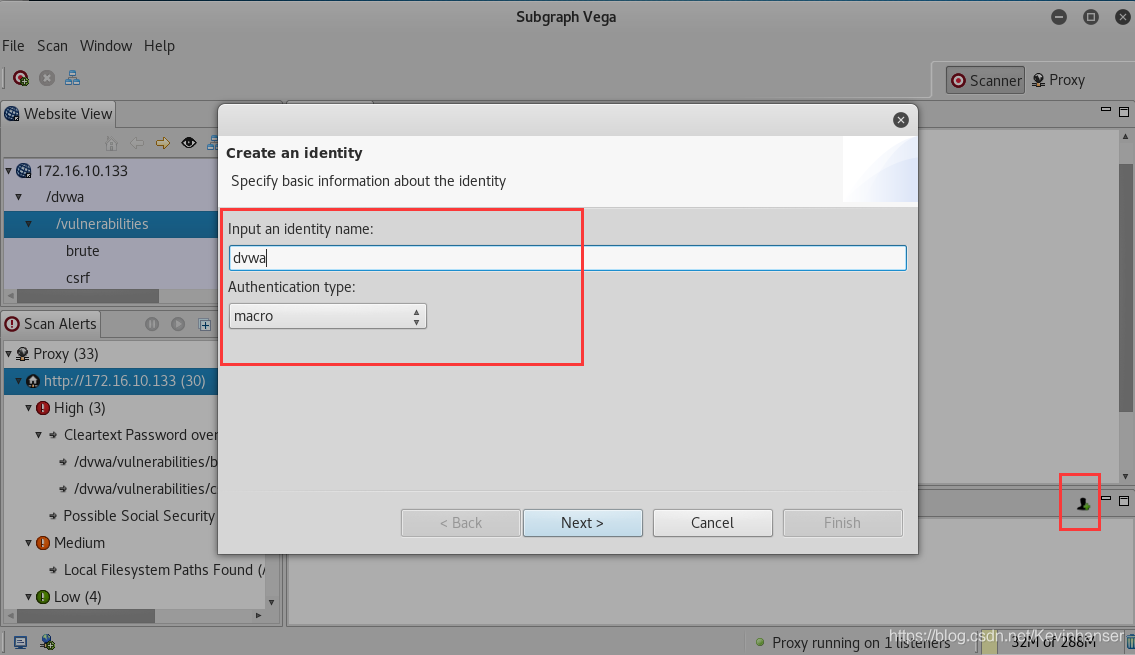

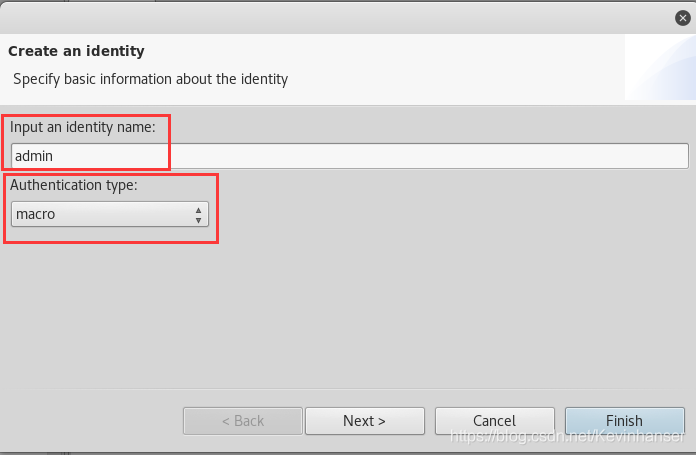

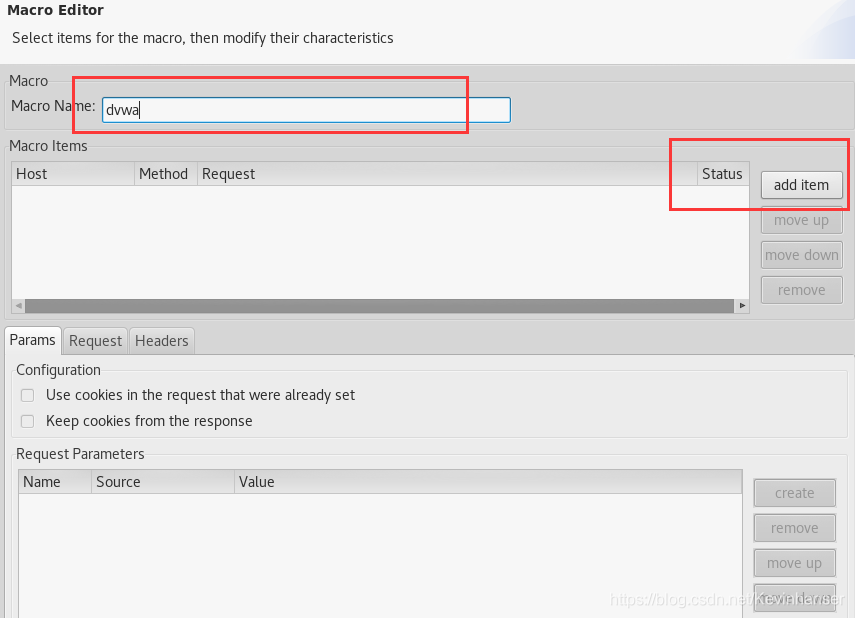

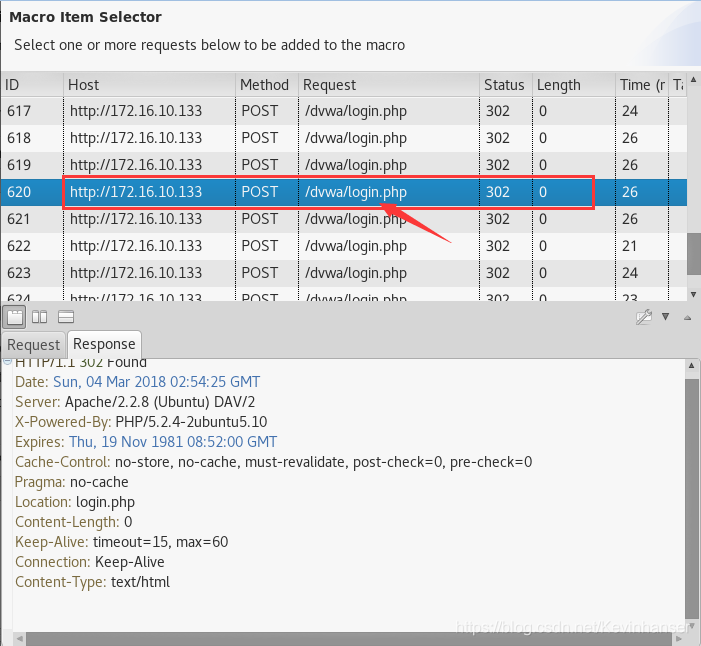

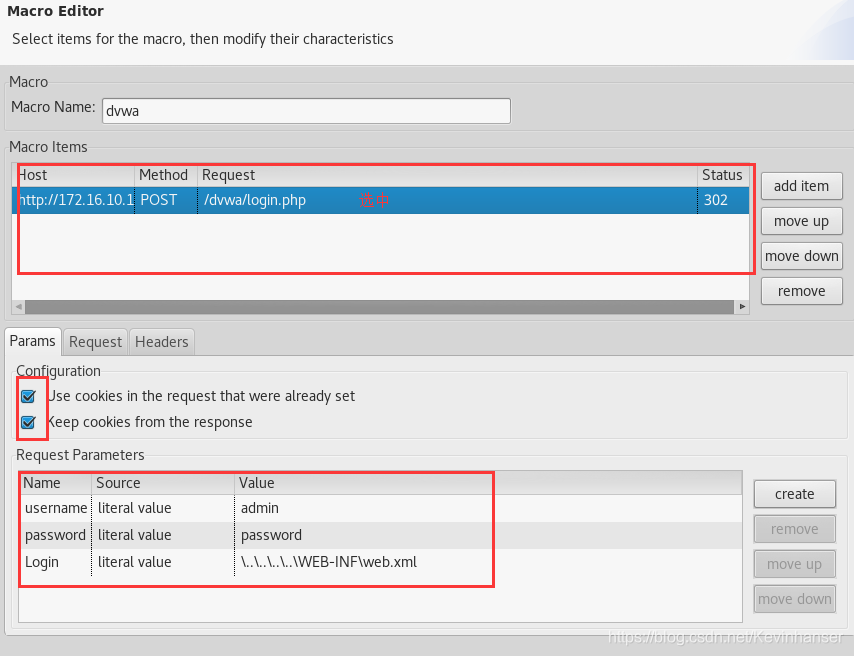

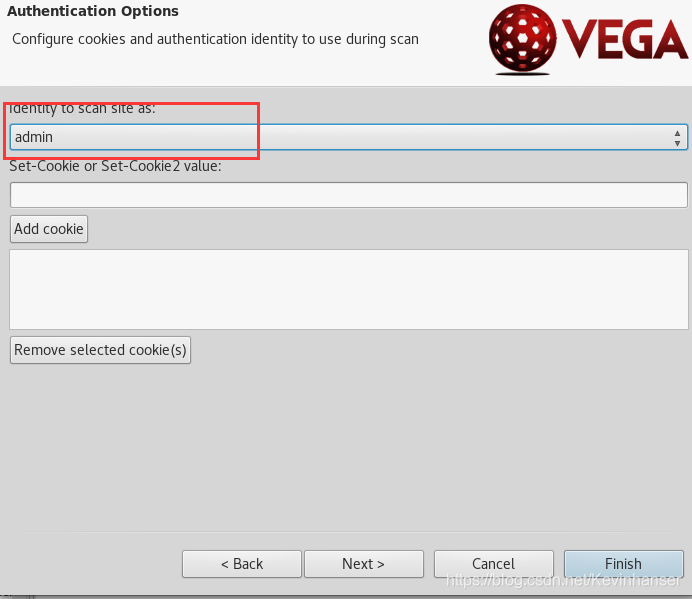

- 添加身份认证

- 开始扫描

- 选择模块

- 选择身份验证用户

- 等待扫描结果

- 转到扫描模式

4. 使用截断代理功能###

-

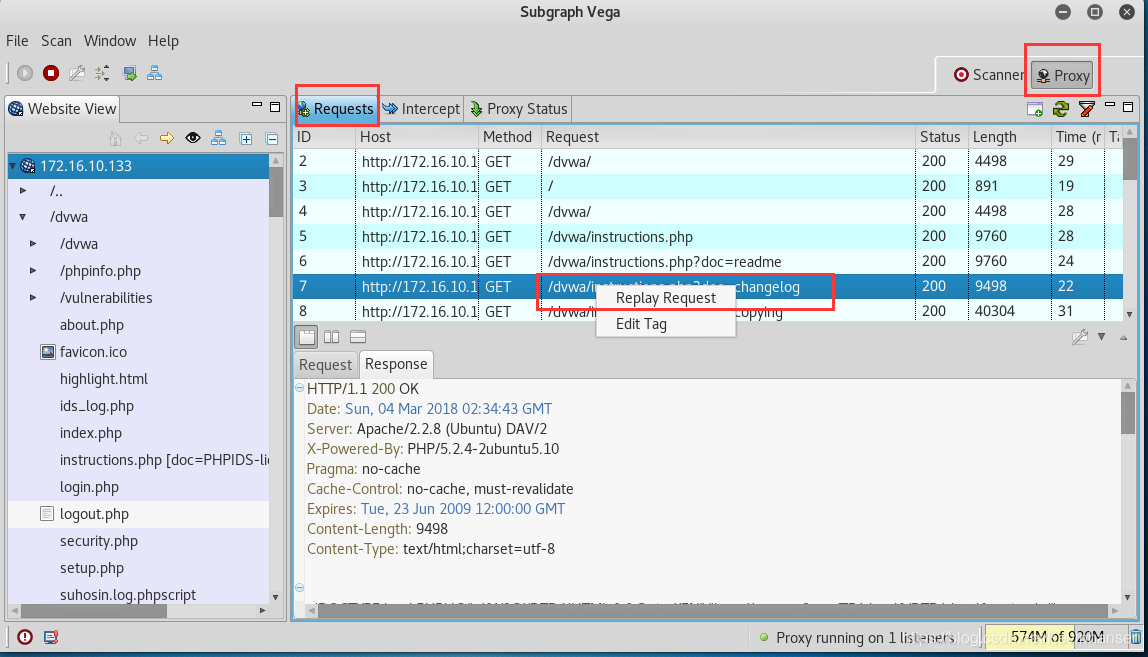

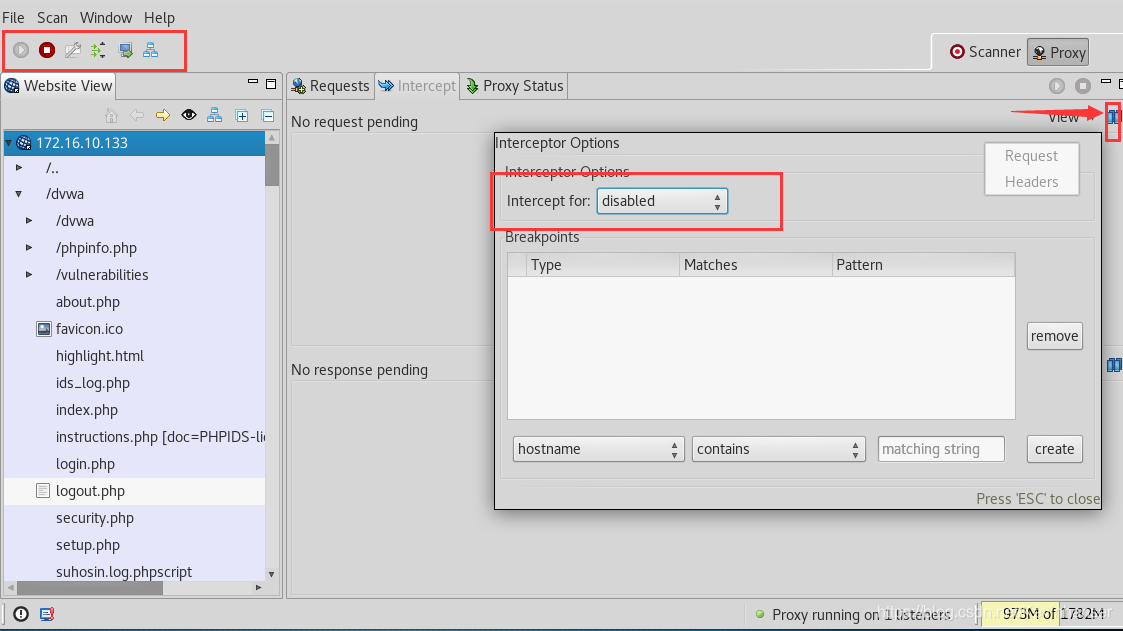

返回代理模式

-

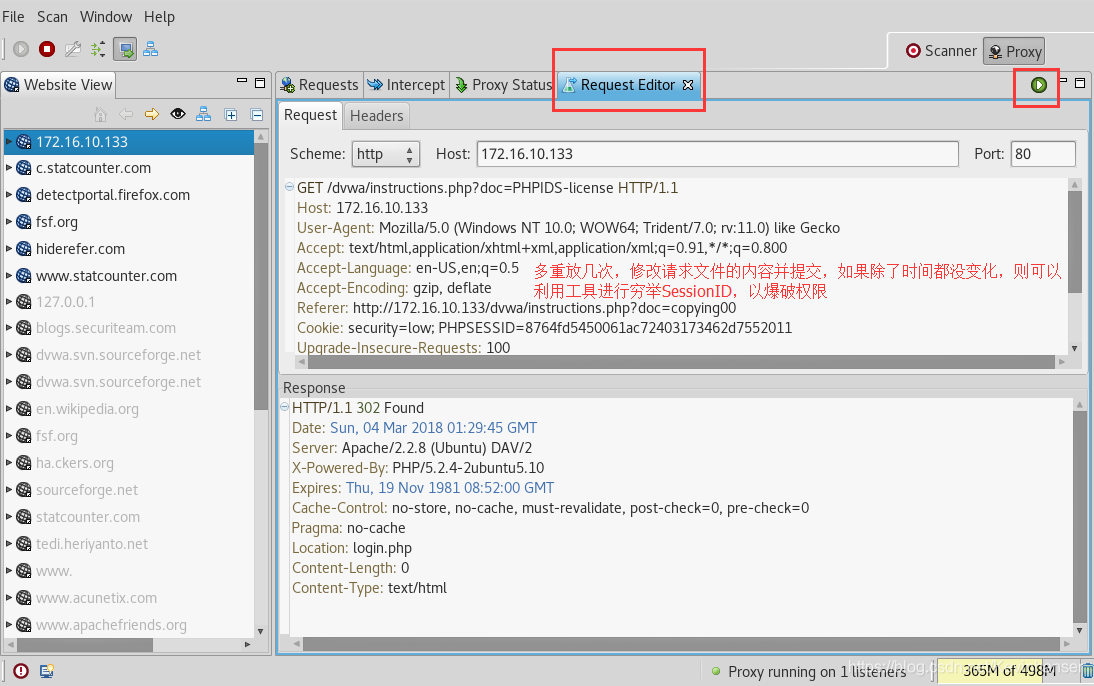

重放请求

-

修改重放请求可以进行手动漏洞挖掘

-

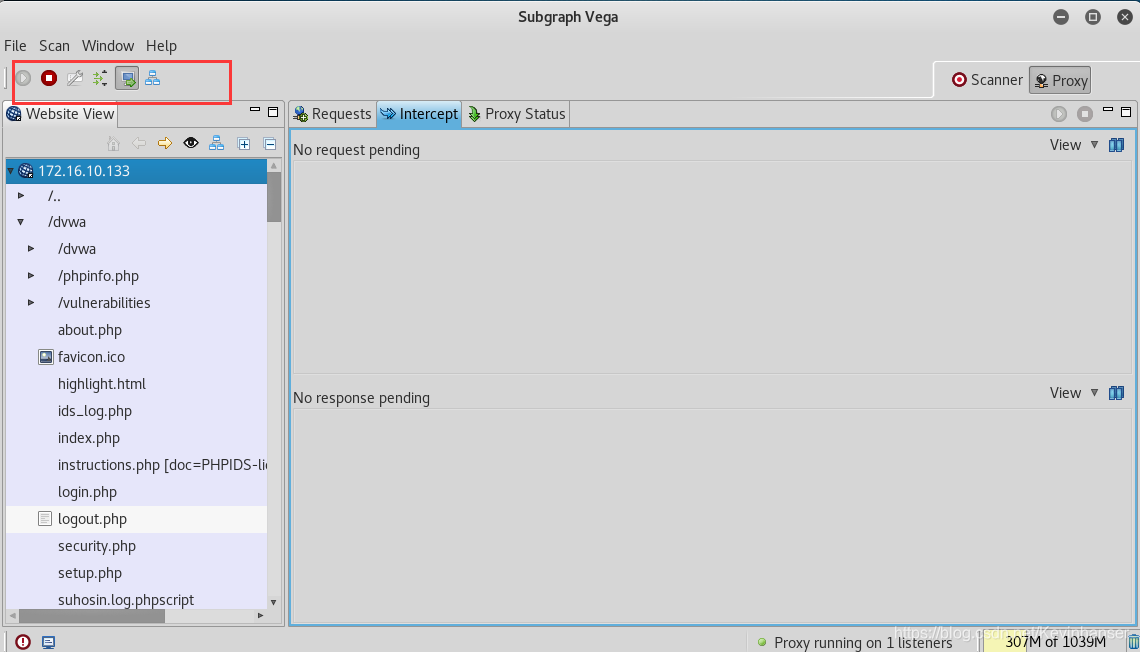

确认 vega 处于监听状态

-

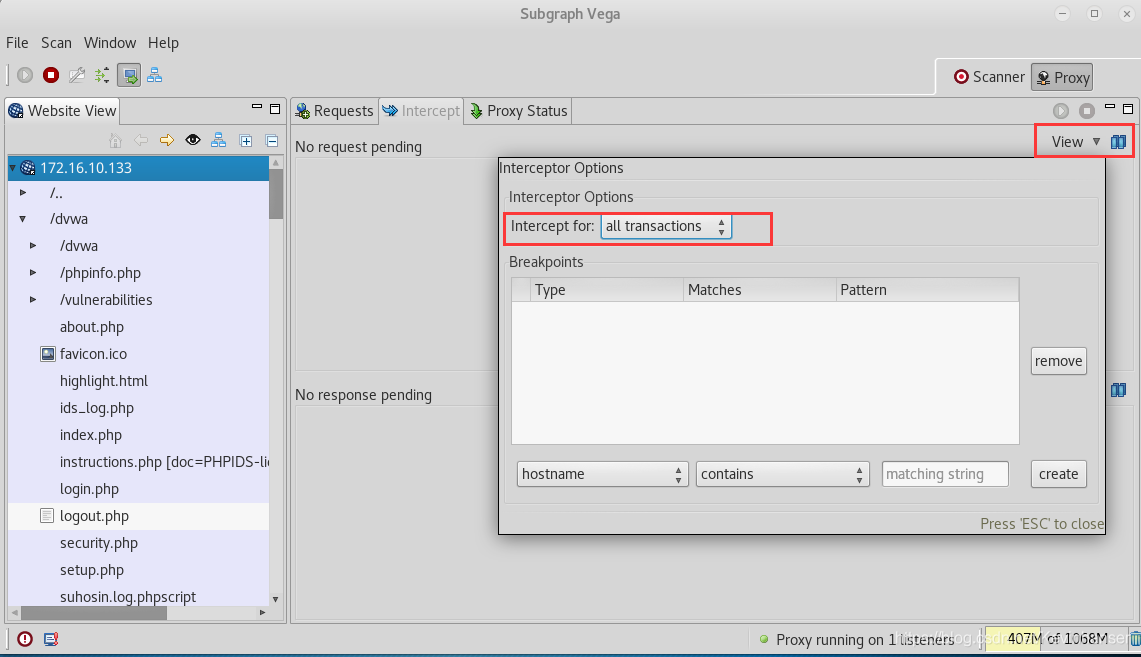

配置截断操作

-

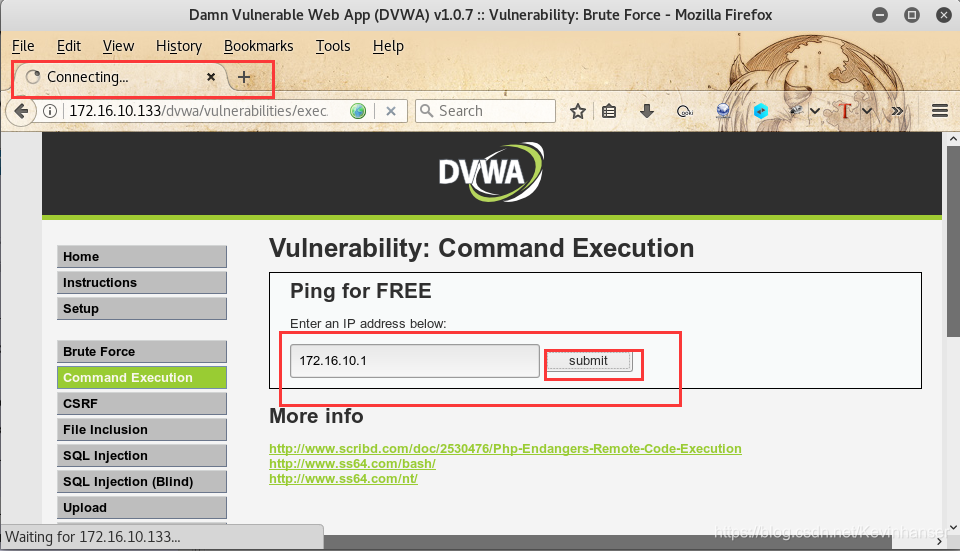

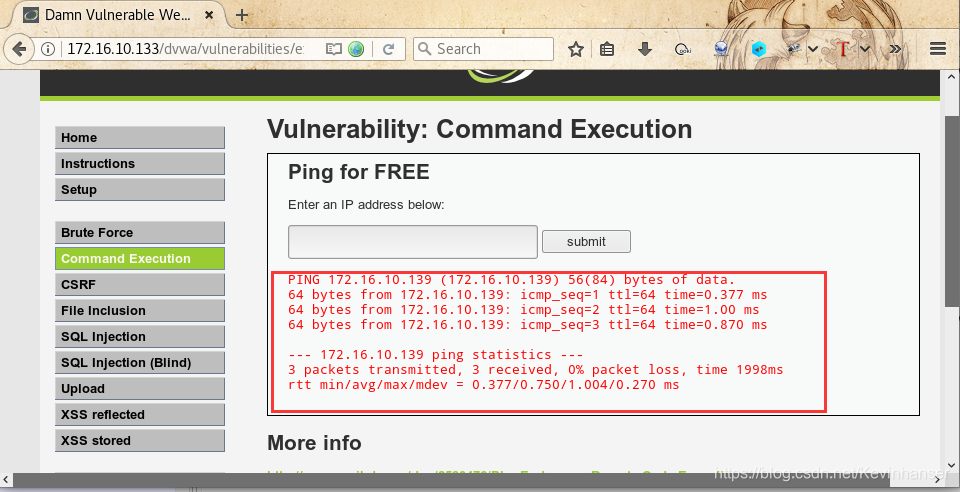

使用浏览器访问目标站点,提交数据,等待连接请求

-

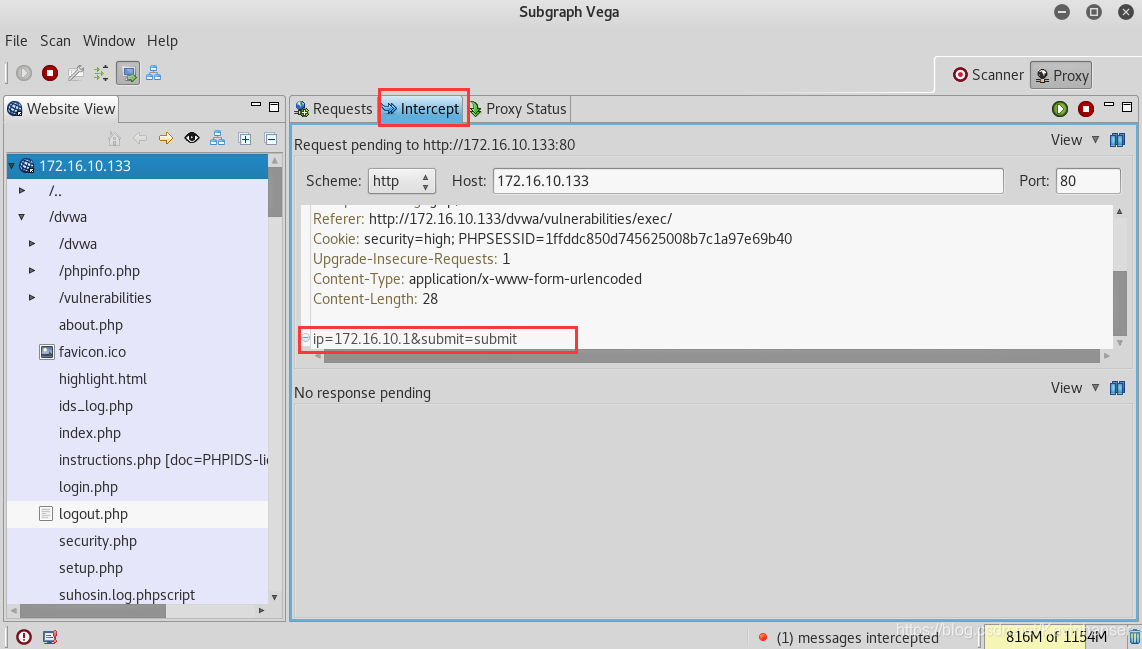

vega 上出现截断结果

-

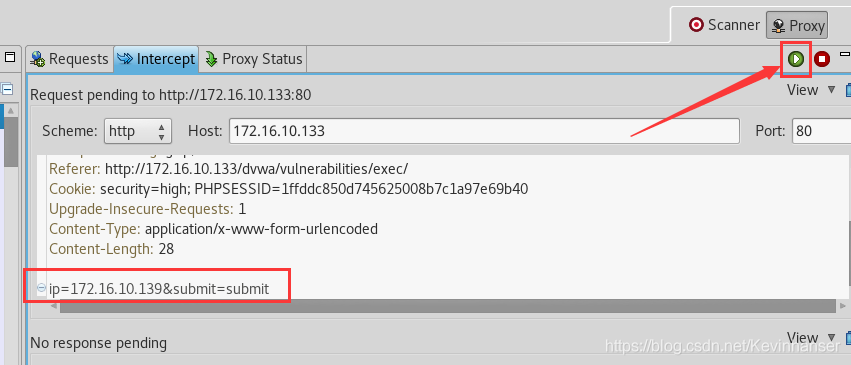

修改请求报文并点击开始按钮

-

查看浏览器页面,输入的172.16.10.1 ,结果是修改后的172.16.10.139

-

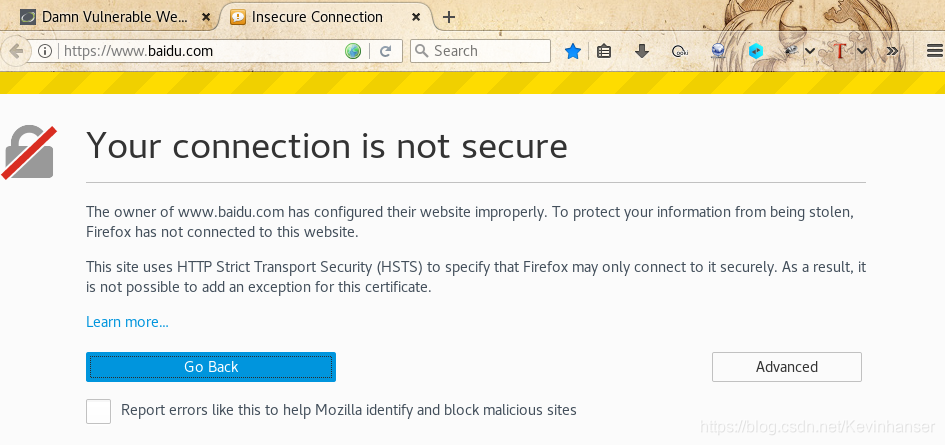

5. 在 vega 代理的情况下,浏览器访问 https 站点

-

- 先确认关闭了截断代理功能,否则链接会被截断

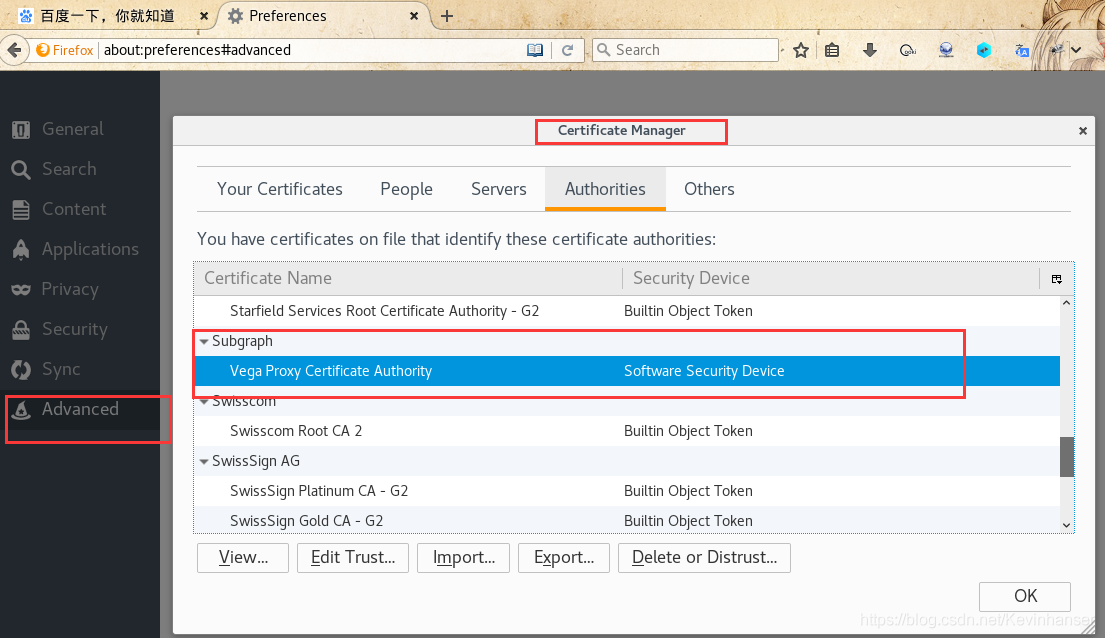

- 证书问题,无法访问(代理在中间截断转发,代理会使用 vega 的自签名证书和浏览器交互,vega 会使用百度的证书与服务器交互,证书比对不匹配,则报错不信任证书)

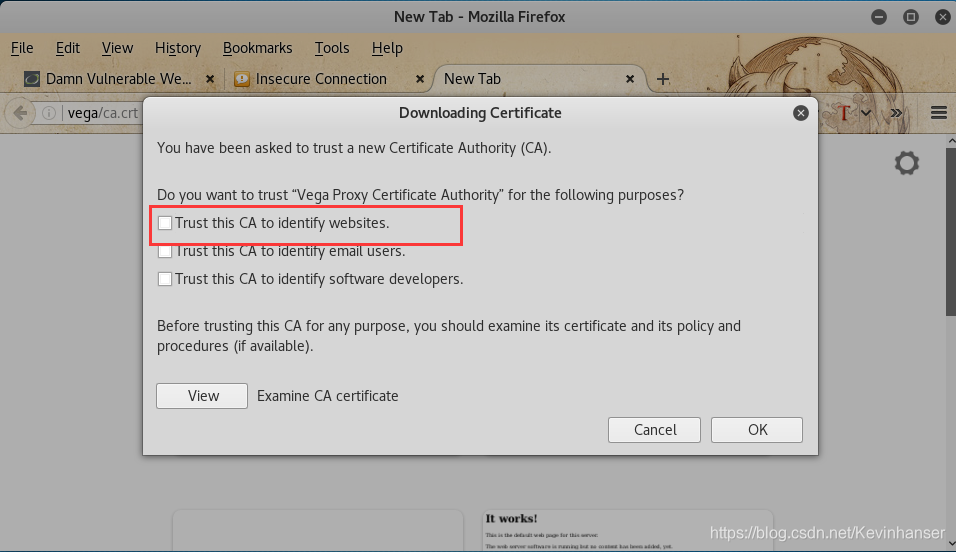

- 在 vega 代理的情况下访问 http://vega/ca.crt,添加证书验证

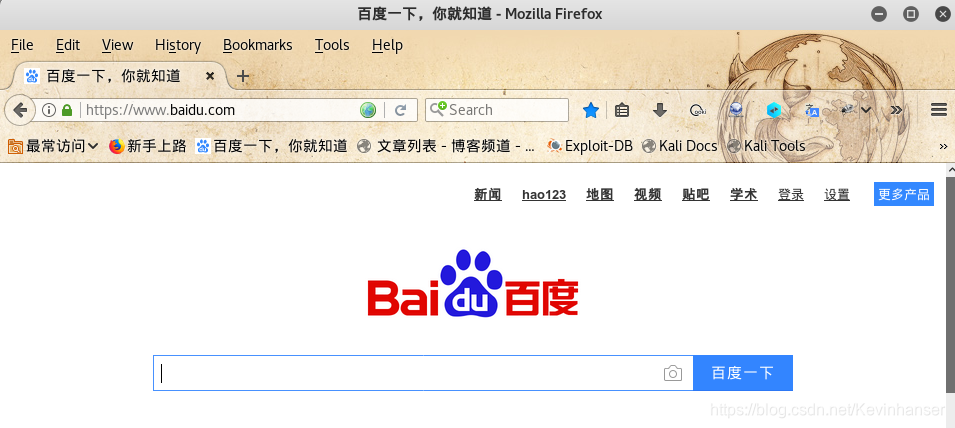

- 登录 https://www.baidu.com

- 查看证书

- 先确认关闭了截断代理功能,否则链接会被截断

2709

2709

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?