问题的发现

今天在用通过 PHP study 搭建的本地 pikachu 靶场进行暴力破解实验的时候,发现开了代理,但是怎么也抓不到包。一开始还以为是代理坏了,我又去云演平台的靶场测试一下,发现好着呢。我就很疑惑了,我以前在 pikachu 靶场抓过包的,为什么今天就不行了?

通过 http://127.0.0.1/pikachu/ 访问发现,brupsuite有数据包显示,但pikachu网页仍可正常显示,而不是正在加载状态。到底是怎么一回事呢?

为什么抓不到本地靶场的包

打开插件发现了这么一块

不代理的主机列表,说明与127.0.0.1(本地)的连接永不经过代理,当然抓不到包。

如何解决

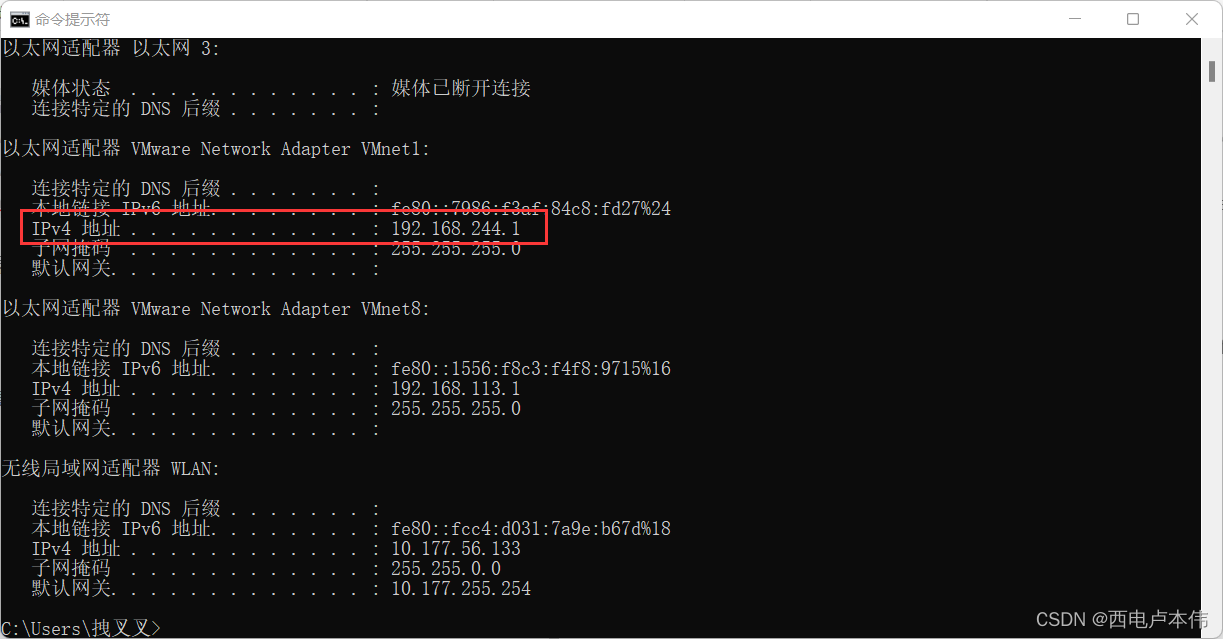

最简单的方法就是通过局域网的ip地址访问本地靶场即可,通过 ipconfig 查到局域网ip地址。

接着访问192.168.244.1/pikachu即可

那我为啥以前能抓到包呢?因为我以前搭建的不是本地靶场,我是直接 /pikachu访问的(─.─||)

也是挺离谱,我居然今天才发现这个问题。

1033

1033

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?