一、计算机安全概况

计算机安全分为:计算机硬件安全、常用防护策略和计算机安全管理制度。

计算机是网络三元组之一,其在整个网络安全中起到至关重要的作用,如果一台计算机被成功攻击,用其做跳板会严重威胁整个网络的安全与使用。计算机安全要从基础做起,首先要保证装的操作系统的纯净,装系统使用正规的镜像,不使用第三方软件,防止第三方软件保留后门,把威胁扼杀在摇篮之中。(网络三元组包括:计算机(终端设备)、网络设备(中间系统)和介质)

二、计算机硬件安全

计算机硬件安全分为自然损坏和人为破坏,自然损坏:通过改善计算机的运行环境,增加设备运行的可靠性;定期备份重要的数据,保护数据的安全性,防止硬盘突然损坏。人为破坏:计算机与多种硬件组成,需要考虑各硬件的质量;做好相应的电磁波信号屏蔽。

三、常用防护策略

防护策略:防毒、防漏洞、防流氓软件。首先安装杀毒软件,及时更新软件版本和病毒库,定期全盘杀毒;其次及时打补丁,开启防火墙关闭135-139、445端口,关闭3389远程协助和远程桌面功能,关闭server服务,关闭移动存储介质自动播放策略(到本地组策略编辑器关闭);然后到官方网站下载正规软件安装使用,对使用的软件进行安全甄别,不使用流氓软件。

1、文件共享建议使用FTP,比系统普通的文件共享更安全;

2、为电脑设置BIOS密码和系统登录密码,并保证密码的复杂程度;

3、删除IE里面的cookie,清除浏览器浏览记录;

4、定期备份重要的数据,做到有备无患;

5、对U盘进行安全查杀后再使用;

6、关闭自动更新

四、计算机安全管理制度

制定合理的计算机安全管理制度,不访问不安全的网站;不随意打开可疑的弹窗;按规范使用U盘等存储介质;对不信任文件、软件先杀毒再使用;不打开可疑的连接和脚本;不打开陌生人发的邮件;不在陌生网站等地方填写个人信息;不轻信陌生人的话,保护好个人信息和密码。

五、中毒后处理方案

发现计算机卡顿、CPU达到100%、部分文件被删除、账号密码被盗、出现大量的弹出窗口、部分系统工具打不开、杀毒软件提示发现病毒时,计算机可能已经中毒。

当电脑中毒时,首先第一时间断开计算机的网络,然后对系统进行全盘杀毒;当病毒无法完全查杀时,可安装“火绒”杀毒软件对系统进行安全查杀;

查杀病毒结束后,如果发现原有文件丢失,可以使用文件恢复软件对丢失的文件进行恢复,如7-DataRecoverySuite+4.1数据恢复软件。

如果发现电脑网络性能下降,甚至造成局域网络的瘫痪,可能是受到了ARP攻击,可以检查arp表是否被串改,查看arp表是否有重复的MAC地址,可以使用静态arp绑定解决临时上网问题,重复的MAC地址主机是攻击源,对此主机进行全面杀毒。

如果发现浏览器主页被更改,这时杀毒并不能解决问题,可以使用杀毒软件锁定浏览器主页;如果发现一些正规软件弹窗,可以在软件里设置关闭或者使用杀毒软件对软件弹窗进行优化。

六、计算机安全加固

1、禁用135-139、445端口

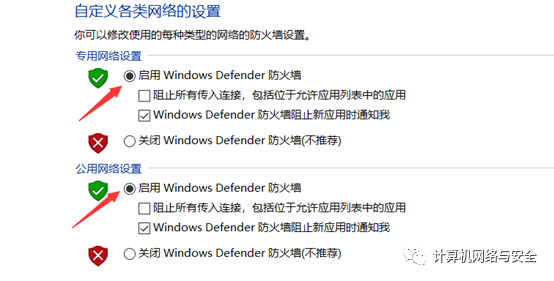

启用防火墙(搜索控制面板/打开控制面板/系统安全/Windows Defender防火墙/启动或关闭Windows Defender防火墙)

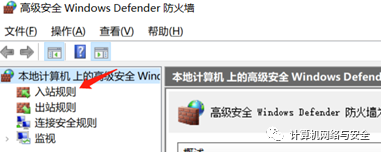

点击高级设置:

选择入站规则

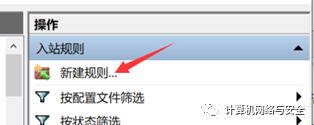

点击新建规则…:

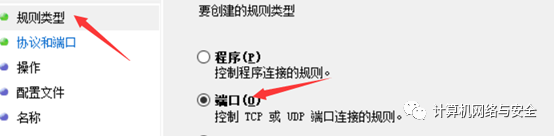

选择规格类型,选择端口(O),点击下一步(N)

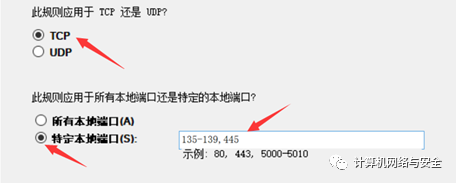

选择TCP,选择特定本地端口(S),输入135-139,445,点击下一步(N)

注意:输入的是英文符合

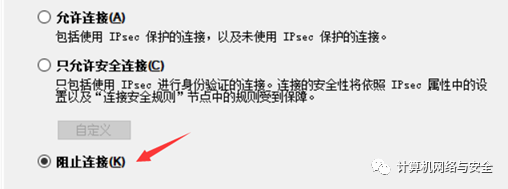

选择阻止连接(K),点击下一步(N)

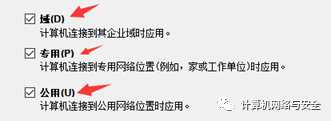

全选,点击下一步(N)

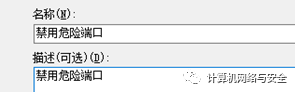

写名称和描述,点击完成(F)

补充:这里禁用的端口会影响打印机共享和文件共享功能

建议:使用网络打印机和FTP进行共享文件

方法二:可以使用脚本禁用端口:

脚本命令如下:

@echo off

color 1f

title 关闭常见的危险端口

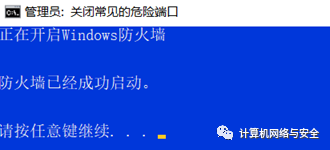

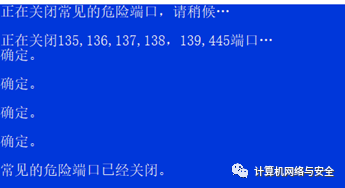

echo 正在开启Windows防火墙

echo.

netsh advfirewall set currentprofile state on > nul

netsh advfirewall set publicprofile state on > nul

echo.

echo 防火墙已经成功启动。

echo.

echo.

pause

cls

echo 正在关闭常见的危险端口,请稍候…

echo.

echo 正在关闭135,136,137,138,139,445端口…

netsh advfirewall firewall add rule name=“135_136_137_138_139_4451” protocol=TCP dir=in localport=135,136,137,138,139,445 action=block

netsh advfirewall firewall add rule name=“135_136_137_138_139_4452” protocol=UDP dir=in localport=135,136,137,138,139,445 action=block

netsh advfirewall firewall add rule name=“135_136_137_138_139_4453” protocol=TCP dir=out localport=135,136,137,138,139,445 action=block

netsh advfirewall firewall add rule name=“135_136_137_138_139_4454” protocol=UDP dir=out localport=135,136,137,138,139,445 action=block

echo 常见的危险端口已经关闭。

echo.

echo.

echo.

echo. echo.

echo 按任意键退出。

pause>nul

第一步:新建文本文档,把上面的命令复制进去,

第二步:把文本文档扩展名改成bat的批处理文件,

第三步:以管理员身份运行.bat文件就可以关闭端口了,

按回车,

2、禁用危险服务

禁用server服务

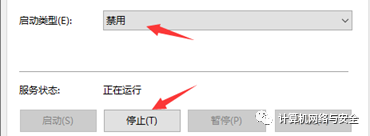

右击此电脑/管理(G)/服务/右击Server/点击属性®

点击停止(T)/选择禁用/点击确定

关闭3389远程协助和远程桌面功能

右击此电脑/属性®/远程桌面

选择关

系统版本不同页面会有所不同:另外一种设置方法

右击此电脑/属性®/远程设置/远程协助去勾/选择不允许远程连接此计算机(D)/确定

3、关闭移动存储介质自动播放策略

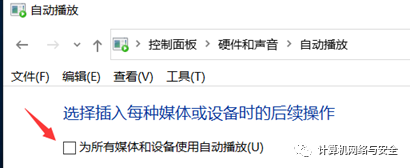

第一步:打开控制面板/硬件和声音/自动播放

去掉勾选、点击保存(S)

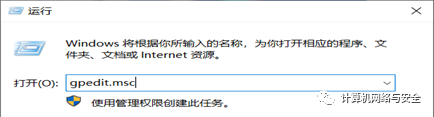

第二步:用gpedit.msc命令打开本地组策略编辑器/计算机配置/管理模板/Windows组件

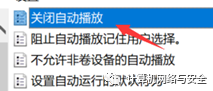

在Windows组件根目录底下找到自动播放策略

打开关闭自动播放

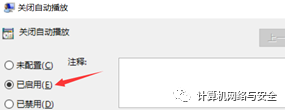

选择已启用(E),点击确定

4、ARP攻击防护

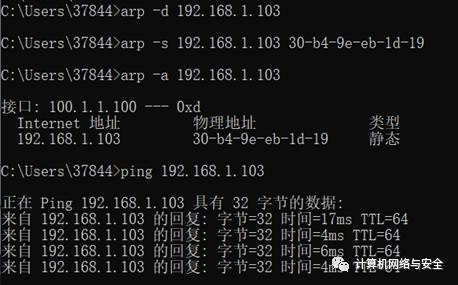

当发现ARP攻击时,绑定静态ARP:

如果192.168.1.103的MAC地址不是30-b4-9e-eb-1d-19说明受到了ARP攻击,

以管理员身份打开cmd.exe窗口,

使用arp –d 192.168.1.103把动态ARP缓存删除,

使用arp –s 192.168.1.103 30-b4-9e-eb-1d-19命令,静态绑定ARP,

使用arp –a 192.168.1.103 查看ARP表,

使用ping 19.168.1.103测试网络连通性。

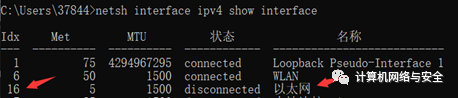

如果无法绑定静态ARP,可以绑定IP与MAC:

使用netsh interface ipv4 show interface命令查看网络适配器ID,以太网ID是16,

(网络适配器名称自己去网络连接里确认)

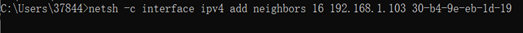

使用netsh -c interface ipv4 add neighbors 16 192.168.1.103 30-b4-9e-eb-1d-19命令绑定IP与MAC,

使用netsh -c interface ipv4 show neighbors命令查看绑定条目

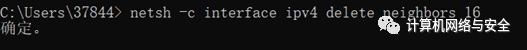

使用netsh -c interface ipv4 delete neighbors 16命令可以删除绑定条目

`黑客&网络安全如何学习

今天只要你给我的文章点赞,我私藏的网安学习资料一样免费共享给你们,来看看有哪些东西。

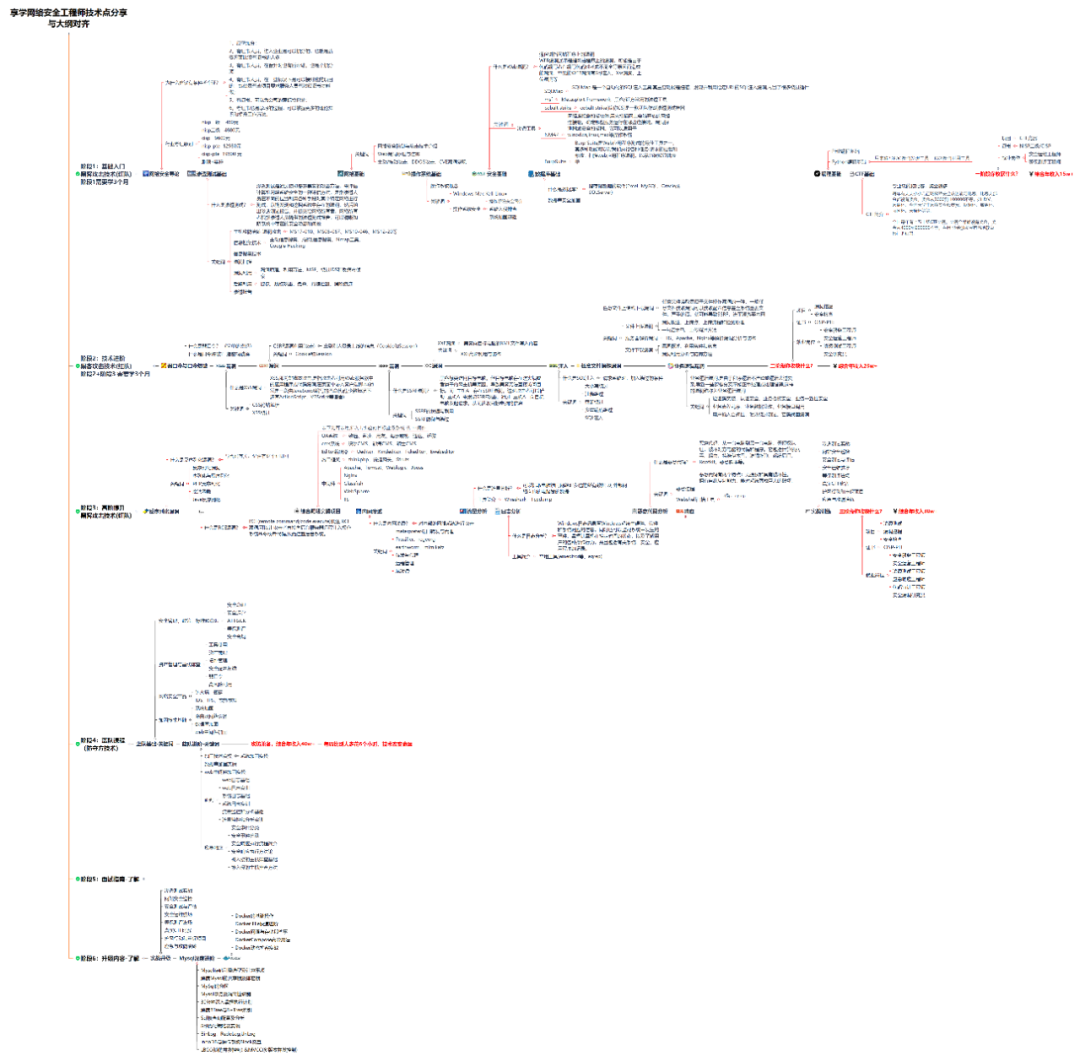

1.学习路线图

攻击和防守要学的东西也不少,具体要学的东西我都写在了上面的路线图,如果你能学完它们,你去就业和接私活完全没有问题。

2.视频教程

网上虽然也有很多的学习资源,但基本上都残缺不全的,这是我自己录的网安视频教程,上面路线图的每一个知识点,我都有配套的视频讲解。

内容涵盖了网络安全法学习、网络安全运营等保测评、渗透测试基础、漏洞详解、计算机基础知识等,都是网络安全入门必知必会的学习内容。

(都打包成一块的了,不能一一展开,总共300多集)

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

3.技术文档和电子书

技术文档也是我自己整理的,包括我参加大型网安行动、CTF和挖SRC漏洞的经验和技术要点,电子书也有200多本,由于内容的敏感性,我就不一一展示了。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

4.工具包、面试题和源码

“工欲善其事必先利其器”我为大家总结出了最受欢迎的几十款款黑客工具。涉及范围主要集中在 信息收集、Android黑客工具、自动化工具、网络钓鱼等,感兴趣的同学不容错过。

还有我视频里讲的案例源码和对应的工具包,需要的话也可以拿走。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

最后就是我这几年整理的网安方面的面试题,如果你是要找网安方面的工作,它们绝对能帮你大忙。

这些题目都是大家在面试深信服、奇安信、腾讯或者其它大厂面试时经常遇到的,如果大家有好的题目或者好的见解欢迎分享。

参考解析:深信服官网、奇安信官网、Freebuf、csdn等

内容特点:条理清晰,含图像化表示更加易懂。

内容概要:包括 内网、操作系统、协议、渗透测试、安服、漏洞、注入、XSS、CSRF、SSRF、文件上传、文件下载、文件包含、XXE、逻辑漏洞、工具、SQLmap、NMAP、BP、MSF…

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

785

785

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?